Linux VPS サーバーは、組み込みの Linux セキュリティモデルにより、Windows システムよりも優れたセキュリティを提供します。ただし、完全に安全なシステムはありません。ハッカーは毎日数百万のサーバーをスキャンし、機密データを盗用したり、大規模な攻撃に利用できる脆弱性を探しています。

Linux サーバーのセキュリティ保護には、意図的な設定が必要です。新しい VPS インストール時は、セキュリティよりもアクセシビリティを優先するデフォルト設定になっています。Linux サーバーの実装を保護する方法を理解することで、進化する脅威から守りながらシステムの機能を維持できます。このガイドは Linux サーバーインフラストラクチャを保護するための 20 の重要なステップを示し、脆弱なシステムを一般的な攻撃を撃退する堅牢なシステムに変えるのに役立ちます。

Linux VPS とは?

Linux VPS (仮想プライベートサーバー) はクラウドプラットフォーム上で動作し、他のユーザーとは別のリソースが割り当てられます。1 つのアカウント侵害が他のユーザーに影響を与える可能性のある共有ホスティングとは異なり、セキュアな VPS ホスティングは環境を分離します。ただし、攻撃者は依然として保護されていない VPS サーバーを狙い、データ盗用、マルウェア導入、または他のシステムへの攻撃を行います。

注文するとき Linux VPS を購入 ホスティングでは、オペレーティングシステムが基本的な設定で事前インストールされています。このデフォルト設定は、セキュリティよりも使いやすさを優先しており、一般的な脆弱性をスキャンする自動攻撃にサーバーをさらしています。VPS サーバーでクラウドデータセキュリティを実装するには、基本インストール以上の積極的な対策が必要です。

Linux VPS を保護する必要がある理由

保護されていないサーバーはオンラインになってから数時間以内に攻撃対象になります。組織は現在、 週平均 1,876 件のサイバー攻撃に直面しており、前年比で 75% 増加しています。Linux サーバーインフラストラクチャを保護する方法を理解することは、システムを侵害する可能性のある絶え間ない脅威から保護します。

最も危険な側面は、高度な攻撃が検出されないまま進行することが多いことです。攻撃者はあなたのデータにアクセスし、通信を監視し、侵入の明らかな兆候なくサーバーのリソースを使用する可能性があります。セキュアな VPS ホスティングは積極的な対策を必要とします。攻撃者は侵入を通知しないため、異常なアクティビティに気づいた時点で、既に大きな被害が発生している可能性があります。

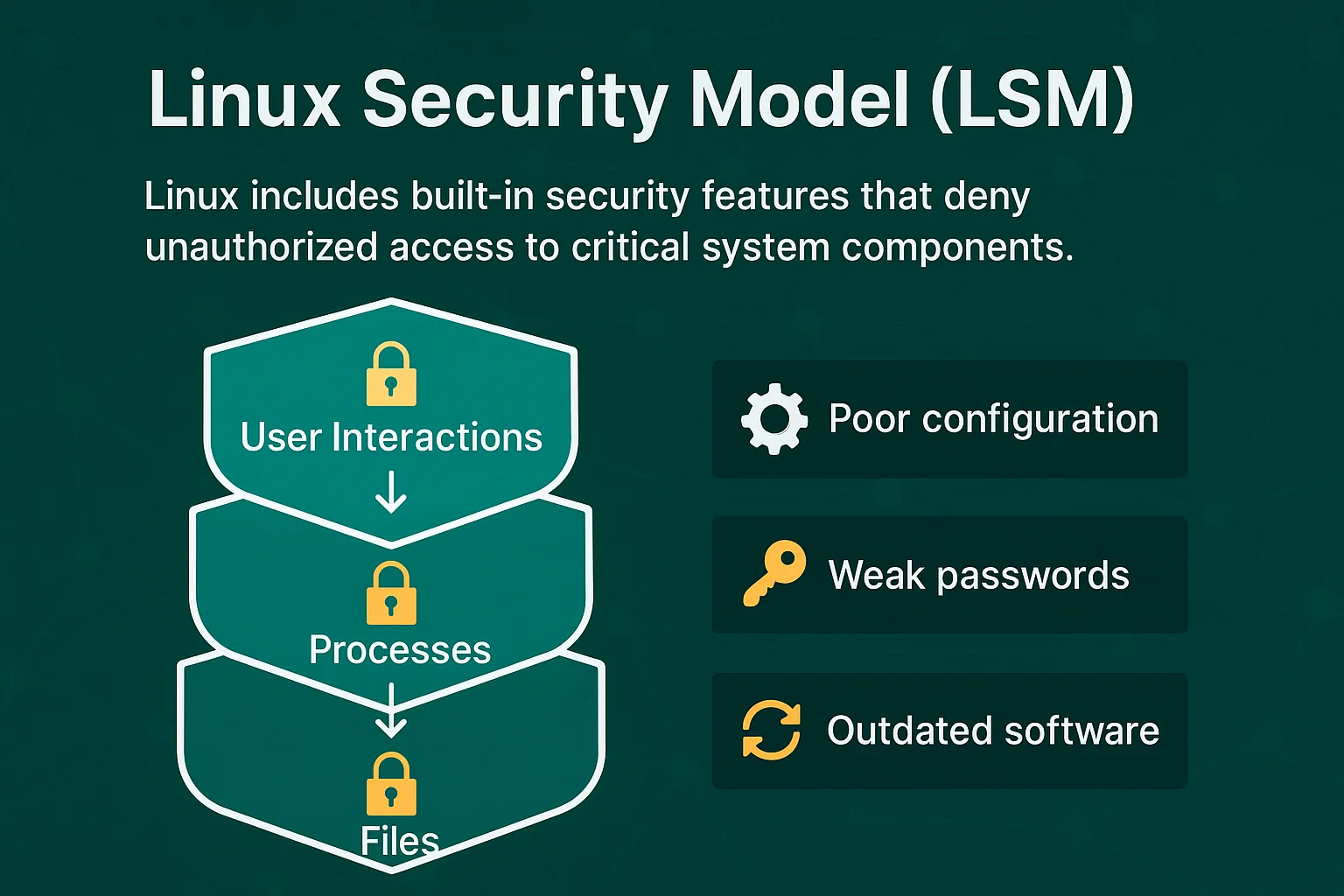

Linux セキュリティモデル (LSM)

Linux には、システムの重要なコンポーネントへの不正アクセスを拒否する組み込みセキュリティ機能が含まれています。図付きの Linux セキュリティモデルは、アクセス制御がファイル、プロセス、ユーザーインタラクションをどのように保護するかを示しています。これにより複数のセキュリティレイヤーが作成され、他のオペレーティングシステムと比較して悪用がより困難になります。

ただし、LSM は不適切な設定、弱いパスワード、または古いソフトウェアが原因の攻撃は防止できません。これらは Linux サーバーを保護する方法の基盤となりますが、 Ubuntu VPS ホスティング および他の Linux ディストリビューションに対して有効にするには適切な実装が必要です。

Linux VPS を保護する 20 の方法

これらのセキュリティ対策は、基本的な設定変更から高度な監視システムまで段階的に進みます。Linux サーバー環境を保護する方法をマスターするには、これらのステップを体系的に実装し、一般的な攻撃ベクトルに耐えられるセキュアな Linux サーバーを構築する必要があります。

各手法は攻撃者が一般的に悪用する特定の脆弱性に対処しています。方法はすべてのサーバーが必要とする基本的な設定から高度な脅威検出用の高度な監視システムまで様々です。一部の対策は即座の保護を提供し、他の対策は長期的なセキュリティレジリエンスを構築します。実装の順序が重要です。基本的なハードニング手順は高度な監視ツールの前に行うべきです。これら 20 の戦略が合わさることで、重複するセキュリティレイヤーが作成され、サーバーの攻撃面を大幅に削減できます。

1. ソフトウェアを最新に保つ

古いソフトウェアには攻撃者が悪用する既知のセキュリティ脆弱性が含まれています。ソフトウェア開発者は定期的にこれらの脆弱性を修正するパッチをリリースしており、更新は Linux サーバーシステムを保護するための最初の防御線です。

セキュリティパッチの重要な更新を自動設定します:

# Ubuntu/Debian

sudo apt update && sudo apt upgrade -y

# CentOS/RHEL

sudo yum update -y利用可能な更新についてメール通知を設定し、手動確認が必要なセキュリティパッチについて常に情報を得てください。

2. Root ログインを無効化する

すべての Linux サーバーには、無制限のシステムアクセス権限を持つ「root」ユーザーアカウントが含まれています。ハッカーはこのアカウントが常に存在することを知っているため、 ブルートフォース攻撃 でパスワードを推測し、サーバーの完全な制御を取得しようとします。

Root アクセスを無効化する前に新しい管理ユーザーを作成してください:

# Create new user

sudo adduser adminuser

sudo usermod -aG sudo adminuser

# Disable root login in SSH configuration

sudo nano /etc/ssh/sshd_config

# Change: PermitRootLogin no

sudo systemctl restart sshdこれにより、攻撃者はユーザー名とパスワードの両方を推測する必要があるため、セキュリティが大幅に向上します。

3. SSH キーペアを生成する

パスワードベースのログイン(特に弱いパスワードの場合)は脆弱性になる可能性があります。SSH キー認証は、より安全な代替手段を提供します。パスワードの代わりに暗号化キーを使用することで、より堅牢で破られにくい認証方法を確保できます。

このセキュリティ対策は、以下の点を考慮すると特に重要です。 流出した認証情報がデータ漏洩の初期攻撃ベクトルとなるケースが全体の 24% に及んでいます。 セキュリティ調査によると、これらの攻撃は他の手段よりも検出と対応に時間がかかるため、SSH キーによる防止が不可欠です。

安全な認証のために SSH キーペアを生成します。

ssh-keygen -t rsa -b 4096

ssh-copy-id username@server-ipSSH キーは最大 4096 ビット長にでき、複雑なパスワードよりも指数関数的に安全です。

4. 二要素認証を有効にする

二要素認証は、パスワード以外に追加の検証ステップを追加します。攻撃者がパスワードを入手しても、二番目の認証要素がなければサーバーにアクセスできません。

二要素認証をインストールして設定します。

sudo apt install libpam-google-authenticator

google-authenticatorモバイル認証アプリを設定して、サーバーアクセス用の時間ベースのコードを生成するようにしてください。

5. SSH ポートを変更する

デフォルトの SSH ポート(22)は、自動スキャンツールからの継続的な攻撃を受けています。カスタムポートに変更すると、これらの自動攻撃への露出が減少します。 グローバル平均のデータ漏洩コストは 2024 年に 488 万ドルに達しました。 ポート変更のような簡単なセキュリティ対策でも、自動化された脅威からの貴重な保護を提供します。

ほとんどの Linux ディストリビューション:

sudo nano /etc/ssh/sshd_config

# Find: #Port 22

# Change to: Port 2222 (choose a port between 1024-65535)

sudo systemctl restart sshdUbuntu 23.04 以降のバージョン:

sudo nano /lib/systemd/system/ssh.socket

# Update ListenStream=2222

sudo systemctl daemon-reload

sudo systemctl restart ssh.service重要: 新しいポートをテストしてから現在のセッションを閉じます。

# Test connection in a new terminal

ssh username@server-ip -p 2222ファイアウォールルールを更新して新しいポートを許可します。

sudo ufw allow 2222

sudo ufw delete allow 22 # Remove old rule after testing接続時に新しいポートを指定することを忘れないでください。 ssh username@server-ip -p 2222

6. 未使用のネットワークポートと IPv6 を無効にする

開いているネットワークポートは、攻撃者の侵入経路となります。実行中の各サービスは潜在的な脆弱性を生じるため、不要なサービスとそれに関連するポートを無効にしてください。

現在開いているポートを表示します。

sudo netstat -tulpn

# Alternative command

sudo ss -tulpn使用 iptables ファイアウォールルールを管理し、不要なポートを閉じるため。

必要なければIPv6を無効化:

sudo nano /etc/sysctl.conf

# Add these lines:

net.ipv6.conf.all.disable_ipv6 = 1

net.ipv6.conf.default.disable_ipv6 = 1

net.ipv6.conf.lo.disable_ipv6 = 1

# Apply changes

sudo sysctl -p

# Verify IPv6 is disabled

cat /proc/sys/net/ipv6/conf/all/disable_ipv6

# Should return 1ネットワーク設定を更新(実際のnetplanファイルを確認):

# Find netplan configuration files

ls /etc/netplan/

# Edit your specific configuration file

sudo nano /etc/netplan/[your-config-file].yaml

# Comment out IPv6 configuration lines

sudo netplan apply7. ファイアウォールを構成する

ファイアウォールはサーバーに到達できるネットワークトラフィックを制御します。認可されていない接続をブロックしながら、指定されたポート経由で正当なトラフィックを許可します。

UFWクイックセットアップ:

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw enable重要なファイアウォールルール:

| 目的 | コマンド | 結果 |

| HTTPを許可 | sudo ufw allow 80 | Webトラフィックを許可 |

| HTTPS を許可 | sudo ufw allow 443 | セキュアなWebトラフィック |

| カスタムSSHポートを許可 | sudo ufw allow 2222 | カスタムポート上のSSH |

| 特定のIPをブロック | sudo ufw deny from 192.168.1.100 | IP が完全にブロックされています |

ファイアウォールの状態を確認:

sudo ufw status verboseこの設定はSSH接続を除くすべての受信トラフィックをブロックします。

8. マルウェア対策ソフトウェアをインストール

Linuxシステムはデータを盗むマルウェア、暗号資産をマイニングするプログラム、または攻撃者にバックドアアクセスを提供するソフトウェアに感染する可能性があります。マルウェア対策ソフトウェアはこれらの脅威をシステムが損害を受ける前に検出および削除します。

包括的なウイルススキャンのためClamAVをインストール:

sudo apt install clamav clamav-daemon clamav-freshclam

sudo freshclam

sudo systemctl enable clamav-freshclam

sudo systemctl start clamav-freshclam重要なディレクトリで手動スキャンを実行:

sudo clamscan -r /home --infected --remove --bell

sudo clamscan -r /var/www --infected --removeさらに強化された保護のため、ClamAVと一緒にMaldetをインストール:

# Verify URL availability before downloading

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar -xzf maldetect-current.tar.gz

cd maldetect-*

sudo ./install.sh

# Note: Always verify download URLs from official sources before usecronで毎日自動スキャンをスケジュール:

# Add to crontab: Daily scan at 2 AM

0 2 * * * /usr/bin/clamscan -r /home --quiet --infected --remove9. ルートキットスキャナーをインストール

ルートキットはオペレーティングシステムの深くに隠れて存在する悪意あるプログラムで、標準的なアンチウイルスソフトウェアによる検出を逃れることがよくあります。これらにより攻撃者は通常の検出方法では見えない状態でシステムへの継続的なアクセスを得られます。

ルートキット検出のためChkrootkitをインストールおよび設定:

sudo apt install chkrootkit

sudo chkrootkit | grep INFECTEDRKHunterをインストールしてルートキット対策を強化する:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --propupd

sudo rkhunter --check自動化された週次ルートキットスキャンを設定する:

# Add to crontab: Weekly rootkit scan every Sunday at 3 AM

0 3 * * 0 /usr/bin/rkhunter --cronjob --update --quiet

0 4 * * 0 /usr/bin/chkrootkit | grep INFECTED > /var/log/chkrootkit.logルートキットが検出された場合は、サーバーをすぐに隔離し、OSの完全な再インストールを検討してください。ルートキットはシステムの整合性を保ちながら完全に削除することが非常に難しい場合があります。

10. Fail2Banで不正アクセス防止を強化する

Fail2Banはログイン試行を監視し、繰り返される失敗したログイン試行など悪意のある動作を示すIPアドレスを自動的にブロックします。

クイックインストール:

sudo apt install fail2ban

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo nano /etc/fail2ban/jail.localSSH保護設定の必須項目:

[sshd]

enabled = true

port = ssh

maxretry = 3

bantime = 3600

findtime = 600主要な設定値:

| 設定 | 価値 | 意味 |

| maxretry | 3 | ブロック前の失敗試行回数 |

| バンタイム | 3600 | ブロック期間(1時間) |

| 時間を探す | 600 | 監視時間窓(10分) |

開始と有効化:

sudo systemctl start fail2ban

sudo systemctl enable fail2banブロック済みIPを確認:

sudo fail2ban-client status sshd11. SELinuxをオンにする

Security-Enhanced Linux(SELinux)は強制アクセス制御を提供し、プログラムが侵害されていても実行できる操作を制限します。標準的なLinuxパーミッションを超えた追加のセキュリティレイヤーを作成します。

SELinuxを確認して有効化する:

sestatus

sudo setenforce enforcingSELinuxのポリシーは、侵害されたアプリケーションが権限のないシステムリソースにアクセスするのを防ぎます。以下の 短い手順に従いながらLinuxを最大限に活用してください 最適な設定を実現するために。

12. ファイル、ディレクトリ、メールを保護する

機密ファイルを暗号化して無許可アクセスから保護してください。攻撃者がシステムアクセスを取得した場合でも、機密データを扱うセキュアなLinuxファイルサーバー設定では必須です。

ファイル暗号化にGPGを使用する:

gpg --cipher-algo AES256 --compress-algo 1 --s2k-mode 3 --s2k-digest-algo SHA512 --s2k-count 65536 --symmetric filenameアクセスを制限するため適切なファイルパーミッションを設定する:

chmod 600 sensitive-file # Owner read/write only

chmod 700 private-directory # Owner access only13. 定期的にバックアップを取得する

定期的なバックアップにより、セキュリティインシデント、ハードウェア障害、または誤ったデータ削除から復旧できます。自動化されたバックアップは人的ミスのリスクを低減し、セキュアなVPSホスティング戦略の重要な要素を構成します。

自動化されたバックアップスクリプトを作成する:

#!/bin/bash

tar -czf /backup/$(date +%Y%m%d)-system.tar.gz /home /etc /var/log3-2-1バックアップルールに従い、オフサイトストレージを含む複数の場所にバックアップを保存してください。

14. ディスクパーティショニングの設定

ディスクパーティショニングはシステムファイルをユーザーデータから分離し、1つのパーティションが侵害された場合の被害を限定します。また、1つの領域でディスク容量が枯渇しても、システム全体に影響するのを防ぎます。

推奨パーティション構成:

/boot – 500MB (ブートファイル)

/ – 20GB (システムファイル)

/home – 50GB (ユーザーデータ)

/var – 10GB (ログとデータベース)

/tmp – 2GB (一時ファイル)

swap – 2GB (仮想メモリ)

セキュリティ制限を適用してテンポラリパーティションをマウント:

# Add to /etc/fstab for permanent mounting

echo "tmpfs /tmp tmpfs defaults,noexec,nosuid,nodev,size=2G 0 0" >> /etc/fstab

echo "tmpfs /var/tmp tmpfs defaults,noexec,nosuid,nodev,size=1G 0 0" >> /etc/fstab# 今すぐ申し込む

sudo mount -aパーティションのセキュリティを検証:

mount | grep -E "(noexec|nosuid|nodev)"

df -h # Check disk usage by partitionザ noexec このオプションは悪意のある実行可能ファイルが実行されるのを防ぎ、 nosuid set-user-IDビットを無効化し、 nodev テンポラリディレクトリでのデバイスファイル作成を防ぎます。

15. サーバーログの監視

サーバーログはすべてのシステムアクティビティを記録し、セキュリティインシデントの初期警告信号を提供します。定期的なログ監視により、異常なパターンが深刻な脅威になる前に特定できます。

監視するべき主要ログ:

| ログファイル | 目的 | コマンド |

| /var/log/auth.log (Debian/Ubuntu)<br>/var/log/secure (CentOS/RHEL) | ログイン試行 | sudo tail -f /var/log/auth.log<br>sudo tail -f /var/log/secure |

| /var/log/syslog (Debian/Ubuntu)<br>/var/log/messages (CentOS/RHEL) | システムメッセージ | sudo tail -f /var/log/syslog<br>sudo tail -f /var/log/messages |

| /var/log/apache2/access.log (Debian/Ubuntu)<br>/var/log/httpd/access_log (CentOS/RHEL) | Webトラフィック | sudo tail -f /var/log/apache2/access.log<br>sudo tail -f /var/log/httpd/access_log |

| /var/log/fail2ban.log | ブロック済みIP | sudo tail -f /var/log/fail2ban.log |

ログ分析用コマンド一覧:

# Failed login attempts (adjust path for your distribution)

sudo grep "Failed password" /var/log/auth.log | tail -10

# Successful logins

sudo grep "Accepted" /var/log/auth.log | tail -10

# Large file transfers (adjust path for your web server)

sudo awk '{print $10}' /var/log/apache2/access.log | sort -n | tail -10自動ログ監視:

# Install logwatch for daily summaries

sudo apt install logwatch

sudo logwatch --detail Med --mailto [email protected] --service Allログローテーションを設定して、ログファイルがディスク容量を圧迫しないようにします。

16. 強力なパスワードを使用する

強力なパスワードはブルートフォース攻撃や辞書攻撃に耐性があります。弱いパスワードは最新の計算機パワーを使えば数分で破られる可能性があります。

パスワードの要件:

- 最小12文字

- 大文字、小文字、数字、記号の混在

- 辞書に載っている単語や個人情報を含めない

- 各アカウントで固有のパスワード

パスワードマネージャーを使って複雑なパスワードを安全に生成・保管してください。Linuxセキュリティモデル図の原則などの他のセキュリティ施策と組み合わせることで、強力なパスワードは多層防御を実現し、不正アクセスから保護します。

17. SFTPをFTPより優先する

標準的なFTPはデータと認証情報を平文で送信するため、ネットワーク盗聴によって露出します。SFTPはすべてのデータ送信を暗号化し、機密情報を保護し、セキュアなファイルサーバーLinuxアーキテクチャをサポートします。

SFTP専用アクセスを設定:

sudo nano /etc/ssh/sshd_config

# Add: Subsystem sftp internal-sftp標準FTPサービスを無効化してセキュリティリスクを排除:

sudo systemctl disable vsftpd

sudo systemctl stop vsftpd18. CMS自動更新を有効化する

コンテンツ管理システム(WordPress、Drupal、Joomla)はセキュリティパッチを頻繁にリリースします。自動更新を有効にすることで、重大な脆弱性に迅速に対応できます。

WordPressの場合、wp-config.phpに追加:

define('WP_AUTO_UPDATE_CORE', true);

add_filter('auto_update_plugin', '__return_true');

add_filter('auto_update_theme', '__return_true');更新ログを監視して、互換性と機能を確認してください。

19. 匿名FTPアップロードを無効化する

匿名FTPでは、認証なしに誰でもサーバーにファイルをアップロードできます。これにより、違法コンテンツやマルウェアをホストしたり、攻撃の配信ポイントになる可能性があります。

vsftpdを認証が必須になるよう設定:

sudo nano /etc/vsftpd.conf# 匿名アクセスを無効化

anonymous_enable=NO# ローカルユーザー認証を有効化

local_enable=YES

write_enable=YES

local_umask=022# ユーザーをホームディレクトリに制限

chroot_local_user=YES

allow_writeable_chroot=YES# セキュリティ設定

ssl_enable=YES

ssl_tlsv1=YES

ssl_sslv2=NO

ssl_sslv3=NOFTPサービスを再起動:

sudo systemctl restart vsftpd

sudo systemctl enable vsftpd制限されたパーミッションでFTPユーザーアカウントを作成:

sudo adduser ftpuser

sudo usermod -d /var/ftp/uploads ftpuser

sudo chown ftpuser:ftpuser /var/ftp/uploads

sudo chmod 755 /var/ftp/uploadsFTP のアクセスログで不審なアクティビティをモニタリング:

sudo tail -f /var/log/vsftpd.log20. ブルートフォース攻撃対策を設定する

Fail2Ban 以上の複数層のブルートフォース攻撃対策を実装して、高度な自動攻撃から防御します。

追加の保護対策を設定:

# Limit SSH connection attempts

sudo nano /etc/ssh/sshd_config

# Add: MaxAuthTries 3

# Add: ClientAliveInterval 300

# Add: ClientAliveCountMax 2Fail2Ban と DenyHosts などのツールを組み合わせて包括的な保護を実現します。

結論

Linux VPS を保護するには、基本的な設定変更から高度なモニタリングシステムまで、複数の防御層を実装する必要があります。侵入検知や自動監視などの高度なツールを追加する前に、まず基本的なセキュリティ対策(ソフトウェア更新、ファイアウォール設定、SSH 強化)から始めます。

Linux サーバーを安全に保つには、一度の設定ではなく継続的な保守が必要です。ログを定期的に確認し、ソフトウェアを更新し、脅威の変化に応じてセキュリティ対策を調整してください。適切なセキュリティ設定への投資により、コストの高いデータ侵害を防ぎ、システムの信頼性を維持できます。

これらのセキュリティ対策は相互に機能するもので、単一の技術では完全な保護を提供できません。20 の戦略すべてを実装することで、重複するセキュリティ層が形成され、一般的な攻撃に対するサーバーの脆弱性を大幅に低下させます。セキュアなファイルサーバー Linux 設定が必要であれ、一般的なセキュアな VPS ホスティング保護が必要であれ、これらの基本的なステップで本質的なセキュリティが確保されます。