このMikroTik L2TP VPNセットアップでは、L2TPがトンネリングを処理し、IPsecが暗号化と整合性を処理します。これらを組み合わせることで、サードパーティエージェントなしでネイティブクライアント互換性が得られます。暗号化ハードウェア制限の検証は絶対に優先すべき事項です。

このデュアルプロトコルスタックがもたらすカプセル化オーバーヘッドを無視すると、デプロイメントは1メガバイト処理する前に機能停止します。

MikroTik L2TP VPNとは何か?

その基本設計により、L2TPは単なるトランスポートブリッジとして機能します。インターネット経由でのトラフィックに対して、本質的な暗号化は一切提供されません。 敵対的なネットワーク.

暗号化と整合性を追加するため、ネットワーク設計者はL2TPとIPsecを組み合わせます。その結果はデュアルプロトコルスタックとなり、L2TPがトンネルをラップし、IPsecがペイロードを保護します。このハイブリッドアーキテクチャは、侵襲的なサードパーティエージェントをデプロイせずにレガシー互換性を実現するための最有力な選択肢です。

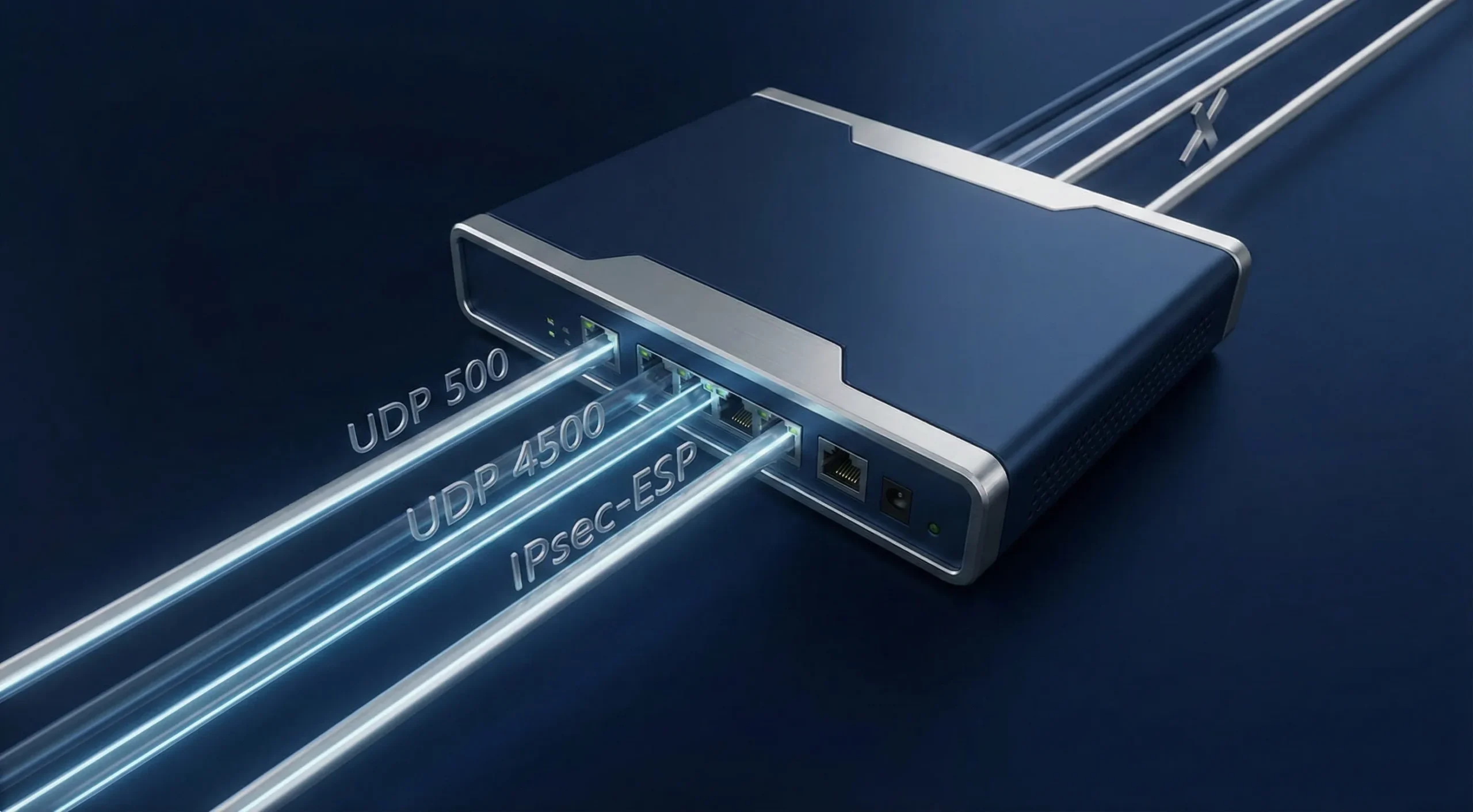

このデュアルプロトコル依存性を理解することは、構築方法を厳密に決定します。 ファイアウォール除外。UDPルーティングまたは基盤となるIPsecカプセル化プロセスのいずれかが失敗すると、MikroTik VPNセットアップは即座に機能停止します。

仕組み

このセキュアな接続の確立には、正確な2段階のネットワークハンドシェイクが必要です。IKEフェーズ1では、最初に複雑な暗号化セキュリティアソシエーションを仲介します。 事前共有鍵.

この見えない壁が確立されると、フェーズ2は暗号化されたペイロード内に直接L2TPトンネルを構築します。PSKの不一致、プロポーザルの不一致、UDP 500/4500のブロック、NAT処理の問題によってどちらかのフェーズが失敗すると、トンネルは立ち上がりません。一部のWindows NAT-Tエッジケースでは、レジストリ変更が必要な場合もあります。

ダブルカプセル化プロセス

MikroTik L2TP VPNセットアップでの飛行中データは、厳しいパッケージングプロセスを経ます。標準的なフォーマットで入力され、L2TPプロトコルでエンベロープされ、IPsec ESPで保護されます。 PPPフレーム、L2TPプロトコルでエンベロープされ、IPsec ESPで保護されます。

このカプセル化の複合効果はパケットサイズを攻撃的に増加させ、標準的なネットワークをはるかに超えます。 最大転送単位 制限値。この急激なインフレーションは、高遅延環境全体にわたる激しいパケット断裂化を必ず引き起こします。

エンタープライズが深いトンネリングよりも純粋な速度を重視する場合は、Shadowsocks設定に関するガイドをご確認ください。このガイドは説得力のある低オーバーヘッドの代替案を提供します。シンプルなウェブベースのエンタープライズアプリケーションでは、ヘビートンネリングが過剰になることが多いと考えます。

MikroTik L2TP VPNのセットアップ方法は?

RouterOS v7で強化されたサーバーをデプロイするには、絶対的な精度が必要です。最もクリーンなセットアップのため、ルーターに公開アクセス可能なアドレスまたは安定したDNS名を割り当ててください。静的パブリックIPが推奨されていますが、すべてのデプロイメントで必須ではありません。

破損したIPsecポリシーはロックアウトを招くため、設定バックアップを直ちに確保する必要があります。標準的な操作前に、ガイドをご確認ください。 Mikrotikポート転送 暗号化トラフィックチェーン操作前にドキュメントをご確認ください。このMikroTik L2TP VPNセットアップに厳密に従ってください。本番環境のルーターでファイアウォールルールを急いで設定することは、確実な災害になります。

ステップ1: IPプールとPPPプロファイルの作成

ローカルIPアドレスを定義する必要があります。接続クライアントはこれらのIPを受け取ります。

- IPメニューを開きます。プール選択肢をクリックします。

- 追加ボタンをクリックします。プールをvpn-poolと名付けます。

- 特定のIP範囲を設定します。

- PPPメニューを開きます。プロファイル選択肢をクリックします。

- 追加ボタンをクリックします。プロファイルをl2tp-profileと名付けます。

- ローカルアドレスをルーターゲートウェイに割り当てます。

- リモートアドレスをvpn-poolに設定します。

ステップ2: グローバルサーバーとIPsecを有効化

このステップは、MikroTik L2TP VPNセットアップ内のグローバルL2TPリスナーをアクティベートします。有効化すると、RouterOSはIPsec暗号化を動的にアタッチします。

- PPPメニューを開きます。インターフェース選択肢をクリックします。

- L2TPサーバーボタンをクリックします。

- 有効化チェックボックスをチェックします。

- デフォルトプロファイルとしてL2TP-Profileを選択します。

- ラボ環境またはマイグレーションケースで意図的に非IPsecフォールバックが必要な場合を除き、IPsec使用時に必須を選択します。

- IPsecシークレットフィールドに複雑な文字列を入力します。

ステップ3: PPPユーザー(シークレット)の追加

サーバーにはユーザーアカウントが必要です。リモートクライアント認証情報を作成する必要があります。MikroTik L2TP VPN セットアップの次のステップは PPP プロファイルの設定です。

- PPP メニューを開きます。Secrets オプションをクリックします。

- Add ボタンをクリックします。

- 一意の Name を入力します。安全な Password を入力します。

- Service を L2TP に設定します。

- Profile を l2tp-profile に設定します。

ステップ 4: ファイアウォールルール(優先度)の設定

ファイアウォールが IPsec ネゴシエーションをブロックしています。Input チェーンにこれらのルールを配置する必要があります。

- UDP ポート 500 を許可します。Phase 1 セキュリティアソシエーションを処理します。

- UDP ポート 4500 を許可します。NAT トラバーサルを処理します。

- L2TP リンク確立のため UDP ポート 1701 を許可します。セットアップ後、関連トラフィックはネゴシエーションによって他の UDP ポートを使用する場合があります。

- IPsec-ESP プロトコルを許可します。Protocol 50 暗号化ペイロードを実現します。

VPN クライアントが内部サブネットへのルーティングアクセスが必要な場合、forward チェーンに IPsec ポリシーマッチルールを追加し、該当トラフィックを srcnat/masquerade から除外してください。FastTrack バイパスだけではすべてのルーティング IPsec シナリオに対応できません。

ステップ 5 & 6: デフォルトポリシーとピアプロファイルの最適化

RouterOS はデフォルトの動的テンプレートを使用します。手動でセキュリティを確保する必要があります。

- IP メニューを開きます。IPsec オプションをクリックします。Proposals タブをクリックします。

- sha256 ハッシュパラメーターを確認します。AES-256 CBC 暗号化を確認します。

- PFS Group を最低でも modp2048 に設定するか、スコープ内のすべてのクライアントプラットフォームがサポートしている場合はより強力なグループを設定してください。modp1024 は使用しないでください。RFC 8247 では SHOULD NOT と明記されています。

- Profiles タブをクリックします。Hash を sha256 に設定します。Encryption を aes-256 に設定します。

- クライアントまたはサーバーが NAT の背後にある可能性がある場合、NAT Traversal をチェックしてください。これにより IPsec は NATed パスの UDP ポート 4500 で正常に動作します。

PFS グループ、ハッシュアルゴリズム、暗号化方式を含むすべてのプロポーザル値は、クライアントプラットフォームが実際にサポートしている内容と一致する必要があります。不一致は Phase 2 を無言で失敗させます。

高度な最適化(FastTrack バイパス)

デフォルトの IPv4 FastTrack ルールはパケット転送を人為的に高速化します。このため暗号化サイクルが発生する前にパケットが高速化され、IPsec トンネルが頻繁に破断します。

すべての暗号化トラフィックに対して FastTrack を明示的にバイパスする必要があります。IPsec Policy=in,ipsec マッチャーを使用して Accept ルールを作成してください。このルールを FastTrack の上に移動してください。この設定が完了すると、MikroTik VPN の構成は安定します。

VPN クライアントが内部サブネットへのルーティングアクセスが必要な場合、forward チェーンに IPsec ポリシーマッチルールを追加し、該当トラフィックを srcnat/masquerade から除外してください。FastTrack バイパスだけではすべてのルーティング IPsec シナリオに対応できません。

主な機能と利点

多くのチームは、ネイティブ OS の互換性を維持し、サードパーティエージェントを回避するために、ゼロトラストモデルではなく MikroTik L2TP VPN セットアップを選択しています。しかし、経験豊富なシステム管理者は、純粋に絶対的な管理上の利便性を維持するために、この重い IPsec オーバーヘッドを採用し続けています。ネイティブ OS の統合により、エンドポイントから競合するサードパーティソフトウェアエージェントを完全に排除できます。

ネイティブ OS ツールは毎回、流行のサードパーティエージェントより長く使用されているという傾向を私は頻繁に目にします。これらの必須なクライアント配置をスキップすれば、ヘルプデスク部門は毎年数百時間の無駄を簡単に削減できます。この MikroTik L2TP VPN セットアップを完成させるには、ハードウェアの厳しい制限に対処する必要があり、詳細は以下に示します。

| 機能エリア | RouterOS インパクト |

| セキュリティ標準 | AES-256 IPsec 暗号化は中間者攻撃から保護します。 |

| 互換性 | Windows および Apple プラットフォームに広くサポートされており、その他のシステムではプラットフォームおよびバージョン固有のサポートがあります。 |

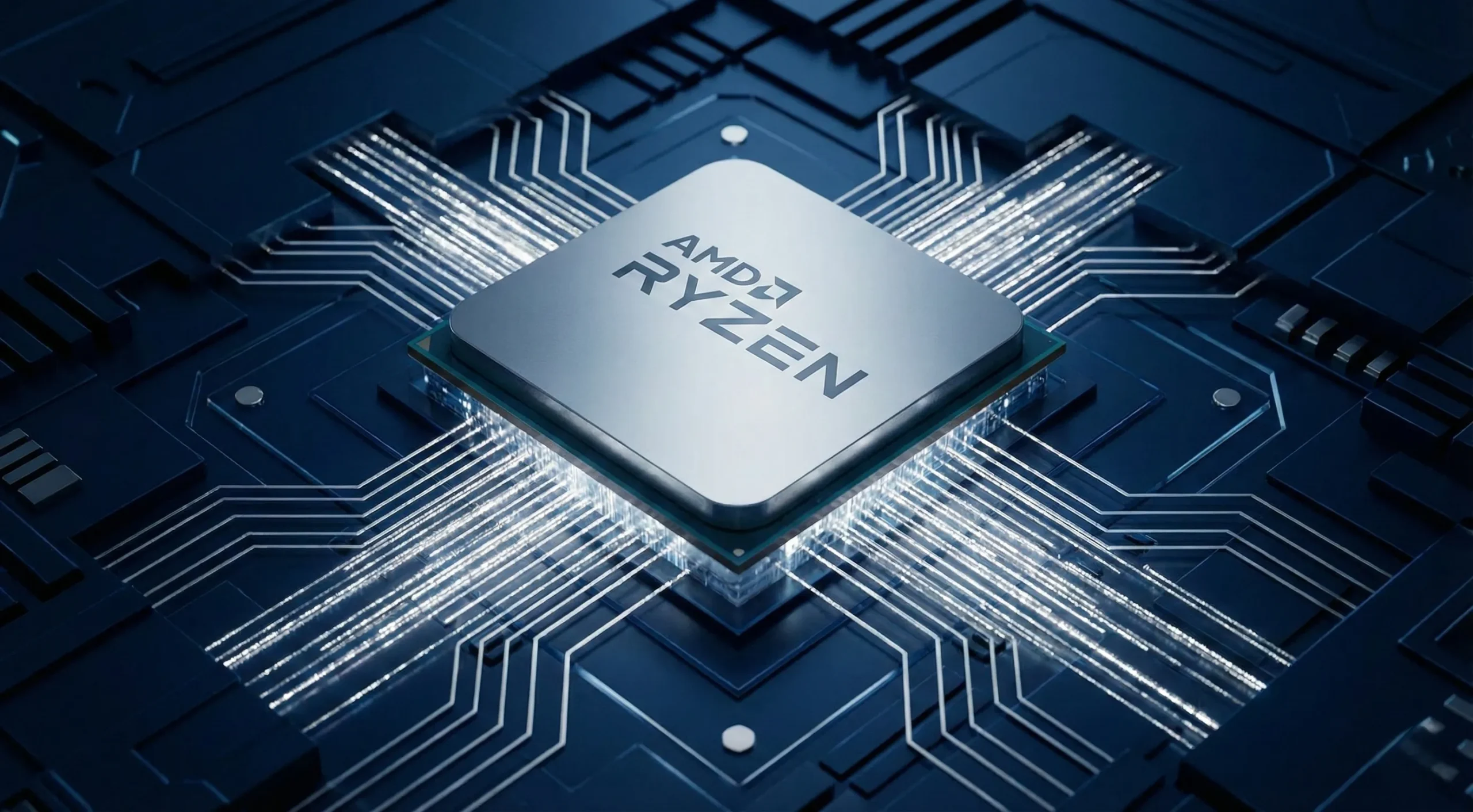

| CPU オーバーヘッド | IPsec スループットは、ルーターモデル、CPU、トラフィックパターン、暗号スイート、およびオフロードサポートに依存します。サポートされるハードウェアでは、RouterOS は AES-NI などの IPsec アクセラレーションを使用できます。 |

| ファイアウォールの複雑性 | ファイアウォールルールはトポロジーによって異なりますが、L2TP/IPsec には一般的に UDP 500、UDP 4500、L2TP 制御トラフィック、および IPsec ポリシー処理が含まれます。 |

セキュリティとネイティブ互換性

この MikroTik L2TP VPN セットアップの決定的なセキュリティ上の利点は、AES-256 暗号スイートです。数学的には堅牢です。しかし、露出したエッジゲートウェイは、自動スキャン配列の大規模な標的となり続けています。最近の 2024年CISAレポート 調査により、露出した VPN ゲートウェイは世界中で初期ランサムウェアのアクセスベクトルの約 22% を占めていることが確認されました。

厳密なアドレスリストフィルタリングは、譲歩できない優先事項です。アドレスフィルタリングなしで露出したポートを信頼することは、運用上の不作為です。ディープパケット検査に直面している場合は、 難読化VPN をデプロイして積極的な検閲に対抗することに関する記事をご覧ください。

パフォーマンス上の考慮事項(ハードウェアオフロード)

ハードウェアアクセラレーションがない場合、CPU はすべての暗号化をインラインで処理するため、シングルコア使用率を制限まで押し上げ、スループットを回線速度をはるかに下回るレベルまで低下させる可能性があります。MikroTik の IPsec ハードウェアアクセラレーション ドキュメント これを直接確認しています。

CPU のボトルネックなしで IPsec トンネルを回線速度で実行し続けるには、負荷に実際に対処できるハードウェアが必要です。Cloudzy では、 MikroTik VPS 高周波 Ryzen 9 CPU、NVMe ストレージ、40 Gbps ネットワークを提供しており、この種の暗号化ワークロード向けに特別に構築されています。

典型的な使用例

L2TP/IPsec は、一般的な Web ルーティングではなく、高度に分離されたトランスポートシナリオで安全に優位に立ちます。 2025年Gartner分析 調査により、企業エッジネットワークの 41% は依然として、高価なサードパーティライセンスを回避するためにネイティブプロトコルに大きく依存していることが明らかになりました。

これらのレガシープロトコルは世界中の数十億台のデバイスに深く組み込まれています。このMikroTik L2TP VPNセットアップは、アクセスを企業内サブネットのみに厳密に制限するファイアウォール境界を強制する場合に優れた性能を発揮します。このプロトコルをフルトンネルのWebブラウジングに使用することは、リソースの根本的な浪費です。

リモートワーカーアクセスとサイト間接続の制約

このプロトコル構成は、個々のリモート従業員が中央オフィスのLANにダイヤルインする場合に最適です。ただし、L2TPラッパーは静的ブランチルーターに不要で重い遅延を追加します。

2つの異なる物理的なオフィスを永続的にブリッジするには、はっきり言って非常に非効率です。恒久的な企業ブランチロケーション間のリンクについては、以下の記事をご覧ください。 サイト間VPN ガイド

結論

適切に設計されたMikroTik L2TP VPNセットアップは、リモートワークフォースにネイティブアクセスを提供し、サードパーティソフトウェアの肥大化を回避します。最新プロトコルは現在ネットワークの話題を支配していますが、破られることのない AES-256 IPsec暗号化 がこのアーキテクチャをエンタープライズの揺るがない標準にします。

正しいNAT-T設定はNAT化されたパス内のPhase 2障害の一部を回避するのに役立ちますが、PSKの不一致、提案の不一致、およびファイアウォールの問題は交渉を失敗させる可能性があります。L2TPとIPsecを組み合わせると、カプセル化のオーバーヘッドが追加され、有効なMTUが削減されることに注意してください。パフォーマンスコストは追加のパケットラッピングから発生し、2番目の暗号化レイヤーからではありません。

MikroTik's own IPsec ドキュメント ハードウェアアクセラレーションはCPU内の組み込み暗号化エンジンを使用して暗号化プロセスを高速化することを確認します。これがない場合、すべての暗号化作業がメインCPUに依存し、スループットが大幅に低下します。

ネイティブ暗号化アクセレーターを搭載したルーターでアーキテクチャを展開することで、CPUのボトルネックを防ぎ、ネットワークが最大速度で稼働します。