빠르게 움직이고, 쓴 만큼만 비용을 내고, 패치는 다른 누군가에게 맡긴다. 이 제안은 여전히 매력적입니다. 그러나 스토리지 비용이 예상치 못하게 치솟거나, 간과한 S3 정책 하나가 버킷을 통째로 열어놓는 순간 기대는 현실에 부딪힙니다. 다양한 스택과 산업을 거치면서 보면, 클라우드 컴퓨팅의 주요 과제들은 반복해서 등장합니다. 이 문제들을 미리 파악해두면 대부분의 시행착오를 피하고, 팀이 장애 대응 대신 기능 개발에 집중할 수 있습니다.

이 문제들이 Go 사라지지 않는 이유

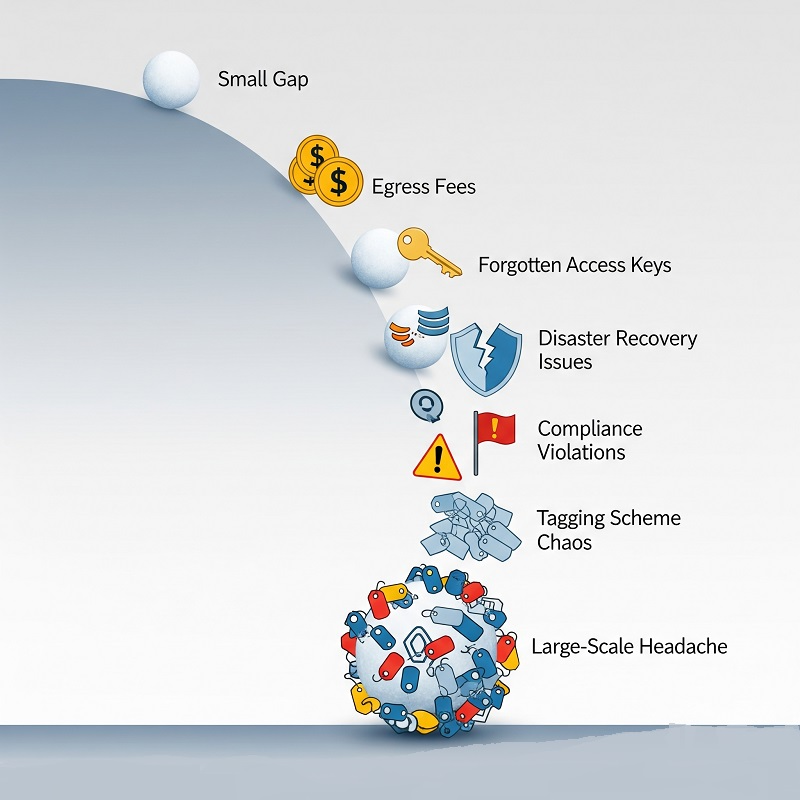

클라우드 장애는 단 하나의 치명적인 버그에서 비롯되는 경우가 거의 없습니다. 아키텍처, 프로세스, 사람 각 영역에 쌓인 작은 빈틈들이 눈덩이처럼 불어납니다. 각 항목을 자세히 살펴보기 전에, 무언가 더 깊은 문제가 있다는 신호들을 먼저 살펴보겠습니다.

- 갑작스러운 아웃바운드 트래픽 비용 급증으로 두 달치 마진이 증발합니다.

- 방치된 액세스 키 하나가 하룻밤 사이 암호화폐 채굴에 악용됩니다.

- 특정 리전 전체 장애가 발생하고, 아무도 실제로 점검해본 적 없는 재해 복구 계획이 시험대에 오릅니다.

- 컴플라이언스 감사에서 오브젝트 스토리지에 라벨 없이 저장된 민감 데이터가 발견됩니다.

- 열 개 팀이 각자 다른 태깅 방식을 쓰다 보니, 비용 청구 보고서가 해독 불가능한 문서가 되어버립니다.

각 증상은 하나 이상의 핵심 리스크 영역으로 이어집니다. 이 구조를 머릿속에 두면, 이후 모든 대응 방안의 방향을 잡는 데 도움이 됩니다.

클라우드 컴퓨팅의 위험 요소

업계 연구들은 전 분야에 걸쳐 대부분의 사고를 유발하는 7가지 핵심 리스크 범주를 일관되게 지목합니다. 이 범주들은 서로 맞물려 있지만, 함께 보면 클라우드 컴퓨팅의 주요 과제 팀이 일상적으로 마주치는 문제들, 즉 비용 초과부터 데이터 유출까지를 한눈에 파악할 수 있습니다.

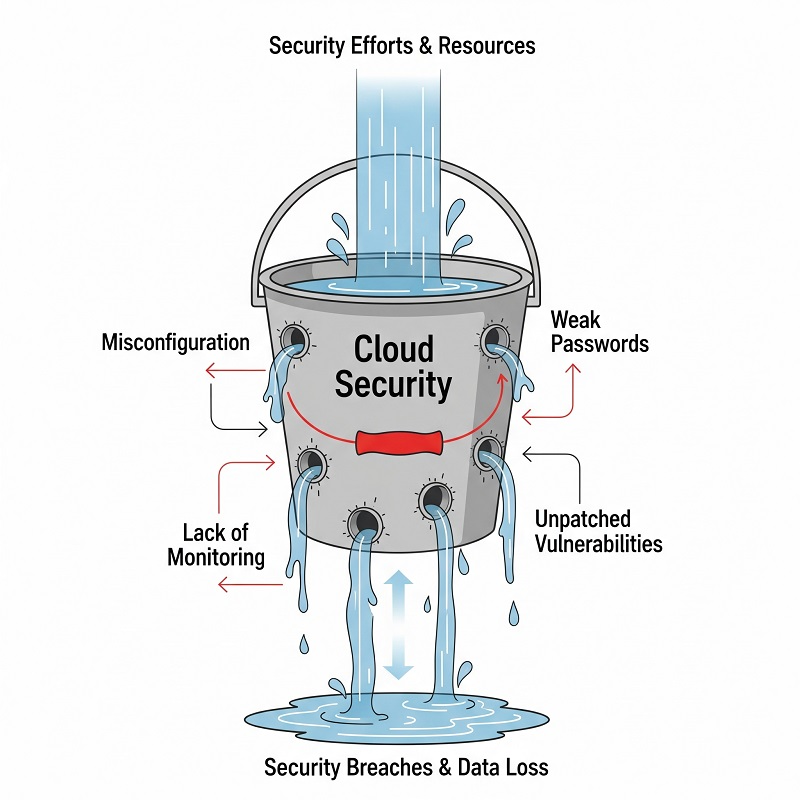

잘못된 구성 및 과도한 권한

숙련된 엔지니어도 콘솔 설정을 잘못 클릭하는 경우가 있습니다. 지나치게 허용적인 보안 그룹이나 공개된 스토리지 버킷 하나가 내부 도구를 인터넷에 노출된 취약점으로 만들어버릴 수 있습니다.

흔한 실수 사례

- 와일드카드 0.0.0.0/0 관리자 포트에 설정된 규칙.

- 마이그레이션이 완료된 후에도 전체 권한을 유지하는 IAM 역할.

데이터 침해 및 유출

잘못된 구성이 문을 열어놓으면, 데이터는 빠져나갑니다. 데이터 유출 클라우드 보안에서 반복적으로 나타나는 문제이며, 정교한 제로데이 취약점에서 시작하는 경우는 드뭅니다. 대부분 노출된 엔드포인트나 오래된 자격 증명을 통해 발생합니다.

내부자 위협 및 그림자 관리자

모든 리스크가 외부에서 오는 것은 아닙니다. 권한을 그대로 유지한 계약직 직원이나 비승인 서비스를 직접 실행하는 직원은 표준 모니터링으로는 감지하기 어려운 사각지대를 만들어냅니다.

안전하지 않은 API 및 공급망 노출

클라우드 네이티브 앱은 서드파티 SDK와 API에 의존합니다. 속도 제한이 없거나 패치되지 않은 라이브러리는 악용의 여지를 만들어, 평범한 기능을 공격 경로로 바꿔버립니다.

제한된 가시성 및 모니터링 공백

로그는 한 계정에, 알림은 다른 계정에 흩어져 있다면, 팀이 상황을 파악하는 동안 사고 대응이 지연됩니다. 사각지대는 성능 저하와 진행 중인 침입을 모두 가려버립니다.

팀을 밤새 불안하게 만드는 보안 문제

저희 아티클에서 설명한 원칙들은 클라우드 보안이란 무엇인가 탄탄한 기준선을 제공하지만, 기업이 로그 검토, MFA, 최소 권한 설계를 자동화하지 않으면 정교한 공격자는 여전히 빠져나갈 수 있습니다. 이런 안전장치가 없으면 클라우드 컴퓨팅의 주요 보안 문제 가 추상적인 개념에서 실제 위협으로 바뀝니다. 현대 클라우드 보안 도구는 탐지 시간을 단축하는 데 도움이 되지만, 팀이 일상적인 워크플로에 직접 연동했을 때만 효과가 있습니다.

주요 사항:

- 외부 엔드포인트를 모두 파악하고, 의도치 않은 노출 여부를 매주 점검하세요.

- 키를 자동으로 교체하고, 오래 유지되는 자격 증명은 기술 부채로 취급하세요.

- 감사 로그를 중앙 SIEM으로 수집한 뒤, 원시 오류 대신 이상 징후에 알림을 설정하세요.

운영 및 재무적 예상 외 지출

다중 가용 영역 데이터베이스 클러스터가 비용을 두 배로 불려놓기 전까지는, 고가용성이 간단해 보입니다. 흔히 눈에 잘 띄지 않는 클라우드 컴퓨팅의 주요 과제 비용 증가는 가장 상위의 문제 중 하나입니다. 인스턴스 패밀리가 지원 종료되거나 용량 한도로 인해 스케일업이 제한될 때마다 지원 티켓이 쌓입니다.

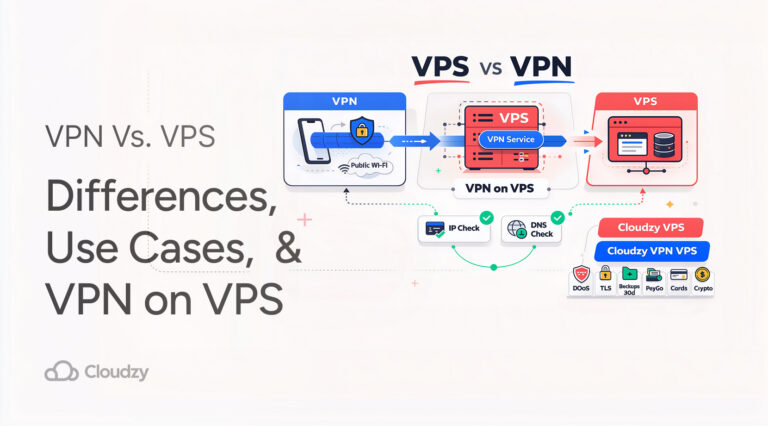

세밀한 제어가 필요한 팀은 지연 시간에 민감한 서비스를 경량 VPS Cloud 구성으로 이전하기도 합니다. 워크로드를 보장된 vCPU에 고정함으로써 노이지 네이버 문제를 피하면서도 공급자 유연성을 유지합니다.

운영 측면에서 자주 발생하는 클라우드 문제

- 갑작스러운 트래픽 급증을 막는 부족한 한도 설정.

- 데이터 플레인 변경을 느리고 비싸게 만드는 벤더 종속.

- 장애 조치 테스트 중 예상치 못한 리전 간 전송 요금.

Go거버넌스 및 컴플라이언스 함정

감사자들은 그들만의 언어를 쓰는데, 클라우드는 여기에 새로운 용어를 더합니다. 태깅, 보존, 암호화 정책이 제각각 흐트러지면 지적 사항이 빠르게 늘어납니다. 아래 표는 준비 상태 검토 시 자주 마주치는 네 가지 주요 허점을 정리한 것입니다.

| 규정 준수 격차 | 일반적인 트리거 | 가능성 | 비즈니스 영향 |

| 오브젝트 스토리지에 저장된 미분류 개인 데이터 | 데이터 인벤토리 누락 | 중간 | 과징금, 브랜드 손상 |

| 권한 있는 계정에 MFA 미적용 | 프로세스보다 속도 우선 | 높음 | 계정 탈취 |

| 재해 복구 계획이 한 번도 테스트되지 않음 | 리소스 압박 | 중간 | 장시간 다운타임 |

| 독점 기능이 깊이 내재화됨 | 빌드 시점의 편의성 | 낮음 | 높은 이탈 비용, 지연되는 마이그레이션 |

각 항목이 위에서 언급한 컴퓨팅 과제 중 하나와 연결된다는 점에 주목하세요. 가시성 확보, 최소 권한 원칙, 반복 가능한 테스트는 성공적인 감사 사이클의 핵심입니다.

문제점 해결하기

완벽한 해결책은 없지만, 계층적인 접근 방식으로 리스크를 빠르게 줄여나갈 수 있습니다. 전술을 세 가지 범주로 나눕니다.

- 기반을 견고하게 다지세요

- 모든 계정을 인프라-as-코드로 기준선을 설정하고, 드리프트 알림으로 의도치 않은 변경 사항을 잡아냅니다.

- MFA를 애플리케이션별이 아닌 ID 공급자 수준에서 적용하세요.

- 탐지 및 대응을 자동화하세요

- 로그를 중앙화한 뒤 리소스 태그로 집계하면, 알림이 단순히 오류 발생을 알리는 것에 그치지 않고 무엇 무엇이 문제인지 설명합니다. 어디 망가졌어.

- 매주 샌드박스 복사본을 시작해 패치 세트를 프로덕션 적용 전에 테스트하세요.

- 불가피한 상황에 대비하세요

- 게임데이 시나리오를 실행하세요. 서비스를 강제 종료하고 대시보드가 어떻게 반응하는지 관찰하면, 슬라이드 자료보다 훨씬 확실하게 교훈을 얻을 수 있습니다.

- 깔끔하고 이식 가능한 이미지를 항상 준비해두세요. 원클릭 클라우드 서버 구매 옵션은 특정 리전에 장애가 발생했을 때 안전 밸브 역할을 합니다.

먼저 현재 스택에 맞는 부분부터 도입한 뒤 점진적으로 범위를 넓히세요. 자동 태깅이나 매일 키 교체처럼 작은 개선도 시간이 지나면 상당한 효과로 이어집니다.

마치며

클라우드 도입은 계속 확산되고 있으며, 그에 따른 문제를 외면하는 것은 선택지가 아닙니다. 여기서 설명하는 클라우드 컴퓨팅의 주요 과제 항목들에 비춰 환경을 점검하면 취약점을 조기에 발견하고, 비용을 예측 가능하게 유지하며, 개발자들이 자신 있게 기능을 배포할 수 있습니다. 이 과정은 완전히 끝나는 법이 없지만, 명확한 시야와 탄탄한 도구, 정기적인 검토 습관만 있다면 클라우드는 새벽 장애의 원인이 아닌 성장의 동력으로 남습니다.

속도, 일관성, 철저한 보안이 Cloudzy의 VPS 클라우드 포트폴리오에 기본으로 탑재되어 있습니다. 각 인스턴스는 NVMe 스토리지, 고주파 CPU, 그리고 이중화된 Tier-1 네트워크 경로 위에서 운영되어, 워크로드가 빠르게 시작되고 트래픽이 급증하는 상황에서도 응답성을 유지합니다. 엔터프라이즈급 방화벽, 테넌트 격리, 지속적인 패치 적용으로 성능 저하 없이 스택 전체를 안전하게 보호합니다. 보안과 안정성 기준을 모두 충족하는 클라우드 서버 서버를 찾고 있다면, 더 이상 고민할 필요가 없습니다.