Bezpieczeństwo sieci to już nie tylko wymyślne technologie. To kwestia przetrwania w świecie, gdzie hakerzy nigdy się nie śpią. Zrozumienie różnic między rozwiązaniami zapory sieciowej typu software i hardware pomaga podejmować mądre decyzje o ochronie zasobów cyfrowych.

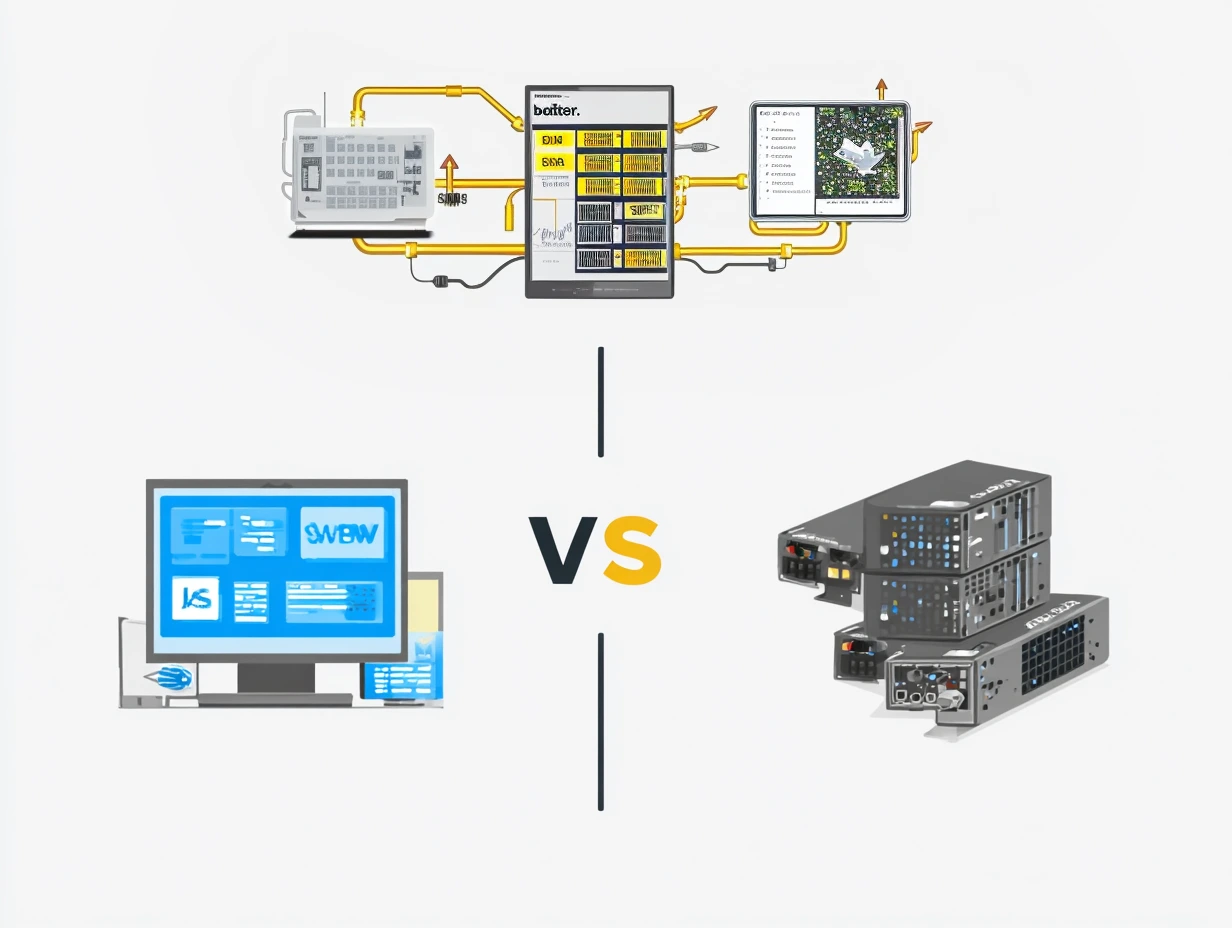

Oba typy działają jako bariery przed nieuprawnionym dostępem. Ale działają inaczej. I szczerze? Większość ludzi wybiera złą opcję do swoich potrzeb.

Co to jest Firewall?

Pomyśl o zaporze sieciowej jak o cyfrowym bramkarzu. Monitoruje, kto wchodzi i kto jest wyrzucany, na podstawie reguł bezpieczeństwa które ustalasz. Działając jako bariera między zaufanymi sieciami wewnętrznymi a dzikim zachodem internetu, zapory sieciowe sprawdzają pakiety danych używając filtrowania pakietów, inspekcji pakietów ze stanami i technologii głęboką inspekcję pakietów.

Ale tu robi się ciekawie. Nowoczesne zapory to już nie prostej strażnicy.

Dzisiejsze zapory nowej generacji (NGFW) mają serio możliwości. Zapobieganie włamaniom (IPS), filtrowanie URL i inspekcja warstwy aplikacji. Te systemy zapewniają bezpieczeństwo perimetru wspierając zero-trust architektury sieci, które kwestionują każdą próbę połączenia. Badania rządowe Wielkiej Brytanii pokazują że zapory sieciowe są używane przez przynajmniej siedem na dziesięć firm.

To nie przypadek.

Co to jest zapora sieciowa sprzętowa?

Wyobraź sobie strażnika stojącego na wejściu do twojego budynku. Dokładnie to robi zapora sprzętowa dla twojej sieci. To dedykowane urządzenie fizyczne umieszczone między twoją siecią a internetem, sprawdzające każdy fragment danych, który próbuje przejść.

Te samodzielne urządzenia pracują niezależnie od twoich systemów komputerowych. Bez spadku wydajności na twoich maszynach. Zapewniają ochronę całej sieci poprzez specjalistyczny sprzęt zbudowany specjalnie do operacji bezpieczeństwa.

Zapory sprzętowe zazwyczaj wdrażane są na obrzeżach sieci, gdzie sprawdzają cały ruch przekraczający granicę. Nowoczesne urządzenia NGFW oferują rozszerzone możliwości. Zakończenie VPN, zapobieganie włamaniom, głęboką inspekcję pakietów i centralne zarządzanie w wielu lokalizacjach.

Pomyśl o nich jako o osobistym ochroniarzu Twojej sieci.

Zaawansowane zapory sieciowe wspierają operacje o wysokiej przepustowości i obsługują tysiące jednoczesnych połączeń bez problemów. Często zawierają funkcje redundancji, zapewniając ochronę nawet podczas konserwacji sprzętu lub nieoczekiwanych awarii.

Czym jest zapora sieciowa?

Tu zaczyna się elastyczność. Zapora sieciowa to aplikacja zainstalowana bezpośrednio na poszczególnych urządzeniach lub serwerach. W przeciwieństwie do zapór sieciowych chroniących całe sieci, zapory sieciowe działają jako zapory hosta. Jedno urządzenie, jeden obrońca.

Zapory sieciowe doskonale sprawdzają się w środowiskach chmurowych, gdzie tradycyjne wdrażanie sprzętu jest trudne. Te rozwiązania wspierają architektury zapór chmurowych, umożliwiając ochronę wdrożeń hybrydowych i multi-cloudowych. Wiele systemów operacyjnych ma wbudowane zapory sieciowe, oferując podstawową ochronę dla poszczególnych stacji roboczych i urządzeń mobilnych. Badania Gartner projekty wskazujące, że 80% przedsiębiorstw przyjmie ujednolicone strategie dostępu do usług internetowych, chmurowych i prywatnych aplikacji do 2025 roku.

Trend jest jasny.

Zaawansowane rozwiązania zapór sieciowych zapewniają szczegółową kontrolę aplikacji. Możesz zdefiniować określone reguły dla poszczególnych programów. Monitorują ruch przychodzący i wychodzący, pomagając zapobiegać kradzieży danych i nieautoryzowanej komunikacji sieciowej z zainfekowanych aplikacji.

To jak posiadanie osobistego zespołu ochrony dla każdego urządzenia.

Zapora sieciowa a zapora hosta: Kluczowe różnice

Tu zaczyna się konkret. Fundamentalna różnica między zaporą sieciową a zaporą hosta leży w podejściu wdrażania i zakresie ochrony. Zrozumienie tych różnic pomaga wybrać odpowiednie rozwiązanie dla konkretnych wymagań bezpieczeństwa.

Ale podzielmy to na proste części:

| Aspekt | Firewall sprzętowy | Zapora programowa |

| Wdrażanie | Urządzenie fizyczne między siecią a internetem | Aplikacja zainstalowana na poszczególnych urządzeniach |

| Zakres Ochrony | Cała sieć jednocześnie | Jedno urządzenie lub serwer |

| Wpływ na wydajność | Brak wpływu na chronione urządzenia | Wykorzystuje zasoby systemu hosta |

| Skalowalność | Efektywnie obsługuje duże wolumeny ruchu | Ograniczona możliwościami systemu hosta |

| Zarządzanie | Zarządzanie scentralizowane dla całej sieci | Indywidualna konfiguracja dla każdego urządzenia |

| Struktura kosztów | Wyższa inwestycja początkowa, niższe koszty bieżące | Niższe koszty początkowe, licencje cykliczne |

| Ochrona Zdalna | Ograniczona do obwodu sieci | Podąża za urządzeniami mobilnymi |

| Aktualizacje | Aktualizacje dla całej sieci w jednym miejscu | Wymagane aktualizacje na poszczególnych urządzeniach |

Zapory sprzętowe zapewniają zalety scentralizowanego zarządzania. Jedna zmiana konfiguracji wpływa na całą sieć. Zapory programowe oferują elastyczność dla pracowników zdalnych i rozproszonych środowisk, gdzie chronienie sprzętowe nie jest możliwe.

Różne narzędzia do różnych zadań.

Zapora sprzętowa vs zapora programowa: zalety i wady

Każdy typ zapory ma swoje mocne i słabe strony. A szczerze mówiąc? Wybór zazwyczaj zależy od Twojej konkretnej sytuacji, a nie od tego, która z nich jest "lepsza".

Zalety zapory sprzętowej:

- Ochrona całej sieci za pośrednictwem jednego urządzenia

- Doskonała wydajność w środowiskach o dużym natężeniu ruchu

- Scentralizowane zarządzanie zmniejsza obowiązki administracyjne

- Zaawansowane funkcje, w tym zapobieganie włamaniom i filtrowanie URL

- Zerowy wpływ na wydajność chronionych urządzeń

- Spójne zasady bezpieczeństwa na wszystkich urządzeniach sieciowych

Wady zapory sprzętowej:

- Wyższe koszty inwestycji początkowej

- Wymaga fizycznej przestrzeni i infrastruktury zasilania

- Ograniczona ochrona dla pracowników zdalnych i mobilnych

- Potrzebny wykwalifikowany personel do konfiguracji i konserwacji

Zalety zapory programowej:

- Niższe koszty wdrożenia

- Precyzyjna kontrola na poziomie aplikacji

- Ochrona podąża za urządzeniami mobilnymi

- Łatwe wdrożenie przez istniejące systemy zarządzania urządzeniami

- Elastyczne opcje licencjonowania i skalowania

- Filtrowanie ruchu wychodzącego zapobiegające kradzieży danych

Wady zapory sieciowej programowej:

- Zużycie zasobów systemowych

- Złożoność zarządzania poszczególnymi urządzeniami

- Niespójna ochrona, jeśli użytkownicy wyłączą funkcje bezpieczeństwa

- Ograniczona skuteczność wobec ataków na poziomie sieci

Rzeczywistość? Większość firm potrzebuje obu rozwiązań.

Jaki typ zapory sieciowej pasuje do Twojej firmy?

Wybór między zaporą sieciową sprzętową a programową zależy od kilku czynników. Rozmiar organizacji, wymagania bezpieczeństwa, ograniczenia budżetowe i architektura infrastruktury — wszystko to ma znaczenie. Ale bez owijania w bawełnę: oto co musisz wiedzieć.

Zapory sieciowe sprzętowe sprawdzają się najlepiej dla organizacji, które:

- Operują scentralizowanymi sieciami z dużymi wolumenami ruchu

- Wymagają spójnych zasad bezpieczeństwa na wielu urządzeniach

- Przetwarzają wrażliwe dane wymagające silnej ochrony obwodu

- Mają dedykowany personel IT do zarządzania zaporą sieciową

- Potrzebują zaawansowanych funkcji takich jak zakończenie VPN i zapobieganie włamaniom

Zapory sieciowe programowe sprawdzają się najlepiej dla:

- Małych firm z ograniczoną infrastrukturą IT

- Organizacji z predominancją zdalnych zespołów

- Firm zorientowanych na chmurę wykorzystujących rozproszone architektury

- Środowisk wymagających szczegółowej kontroli aplikacji

- Wdrożeń zwracających uwagę na budżet i priorytetyzujących elastyczność

W środowiskach VPS zapory programowe zapewniają optymalną ochronę, ponieważ mogą się dostosowywać do dynamicznych infrastruktur w chmurze i oferują opłacalne skalowanie. Rozwiązania DDoS-protected VPS łączą wiele warstw bezpieczeństwa, w tym możliwości zapory programowej, aby chronić przed różnymi wektorami ataku. Wraz z tym, że przedsiębiorstwa szybko wdrażają nowe technologie, Badania IBM 72% firm już integruje AI w funkcje biznesowe, elastyczność zapór programowych staje się coraz bardziej cenna w ochronie dynamicznych, zaawansowanych technologicznie środowisk.

Podsumowanie? Dobierz narzędzie do swoich rzeczywistych potrzeb, a nie do tego, co brzmi imponująco.

Czy można używać zarówno zapory sprzętowe, jak i programowe?

Absolutnie. Rozsądne organizacje robią to cały czas. Wdrażają jednocześnie zarówno zapory sprzętowe, jak i programowe, tworząc wielowarstwowe architektury bezpieczeństwa, które maksymalizują efektywność ochrony. To podejście obrony w głąb rozwiązuje różne wektory ataku i zapewnia nadmiarowość w przypadku awarii jednej warstwy bezpieczeństwa.

Oto jak to działa w praktyce.

Zapory sprzętowe doskonale chronią obwodnicę sieci, blokując zagrożenia, zanim dotrą do systemów wewnętrznych. Zapory programowe dodają szczegółowe kontrole na poziomie urządzenia, monitorując zachowanie aplikacji i zapobiegając ruchom horyzontalnym podczas zdarzeń bezpieczeństwa.

Zalety zapory sprzętowej w porównaniu z zaporem programową stają się komplementarne w połączonych wdrożeniach. Zapory sprzętowe efektywnie obsługują zagrożenia na poziomie sieci, podczas gdy zapory programowe zapewniają ochronę specyficzną dla aplikacji i możliwości filtrowania ruchu wychodzącego.

Wiele przedsiębiorstw wdraża to podwójne podejście. Zapory sprzętowe do bezpieczeństwa obwodnicy, zapory programowe do ochrony punktów końcowych. Kombinacja ta rozwiązuje zarówno zewnętrzne zagrożenia, jak i wewnętrzne ryzyko bezpieczeństwa, w tym zagrożone urządzenia i złośliwe działania insiderów.

To jak posiadanie zarówno ogrodzenia zabezpieczającego, jak i zamków na drzwiach. Różne warstwy, lepsza ochrona.

Wnioski

Wybór między zaporem sprzętową a programową ostatecznie zależy od twoich konkretnych wymagań bezpieczeństwa, architektury infrastruktury i ograniczeń operacyjnych. Zapory sprzętowe doskonale sprawdzają się w scentralizowanych środowiskach wymagających silnego bezpieczeństwa obwodnicy i wysokowydajnego przetwarzania ruchu. Zapory programowe zapewniają elastyczność dla rozproszonych zespołów i architektur first-cloud, jednocześnie oferując szczegółowe kontrole aplikacji.

Większość organizacji korzysta na wdrożeniu obu typów zapór. Po co wybierać, skoro możesz mieć wielowarstwową ochronę?

Tworzenie architektur bezpieczeństwa rozwiązujących zagrożenia na poziomie sieci i urządzenia ma sens. Dla przedsiębiorstw rozważających infrastrukturę w chmurze,Kup VPS rozwiązania z zintegrowanymi funkcjami bezpieczeństwa mogą zapewnić ochronę na poziomie przedsiębiorstwa przy jednoczesnym zachowaniu opłacalności i elastyczności operacyjnej.

Zrozumienie różnicy między zaporem programową a sprzętową umożliwia świadome decyzje dotyczące bezpieczeństwa. Decyzje, które chronią twoje cenne zasoby cyfrowe i wspierają cele biznesowe oraz wymagania wzrostu.

Bezpieczeństwo to nie kwestia doskonałych rozwiązań. To kwestia mądrych wyborów.