W tej konfiguracji MikroTik L2TP VPN L2TP obsługuje tunelowanie, a IPsec obsługuje szyfrowanie i integralność; połączenie ich daje natywną kompatybilność klientów bez agentów trzecich. Walidacja limitów zasobów sprzętu kryptograficznego jest absolutnym priorytetem.

Ignorowanie narzutu enkapsulacji, który wprowadza ten dwuprotokołowy stos, powoli uniemożliwia wdrożenia, zanim przetworzą nawet jeden megabajt.

Czym jest MikroTik L2TP VPN?

Ze względu na swoją podstawową konstrukcję L2TP funkcjonuje wyłącznie jako pusty most transportowy. Zapewnia absolutnie zerowe wbudowane szyfrowanie dla ruchu przesyłanego przez sieci wrogich.

Aby dodać szyfrowanie i integralność, architekci sieci łączą L2TP z IPsec; rezultatem jest dwuprotokołowy stos, w którym L2TP opakuje tunel, a IPsec zabezpiecza ładunek. Ta hybrydowa architektura pozostaje najlepszym wyborem dla kompatybilności ze starszymi systemami bez wdrażania inwazyjnych agentów trzecich

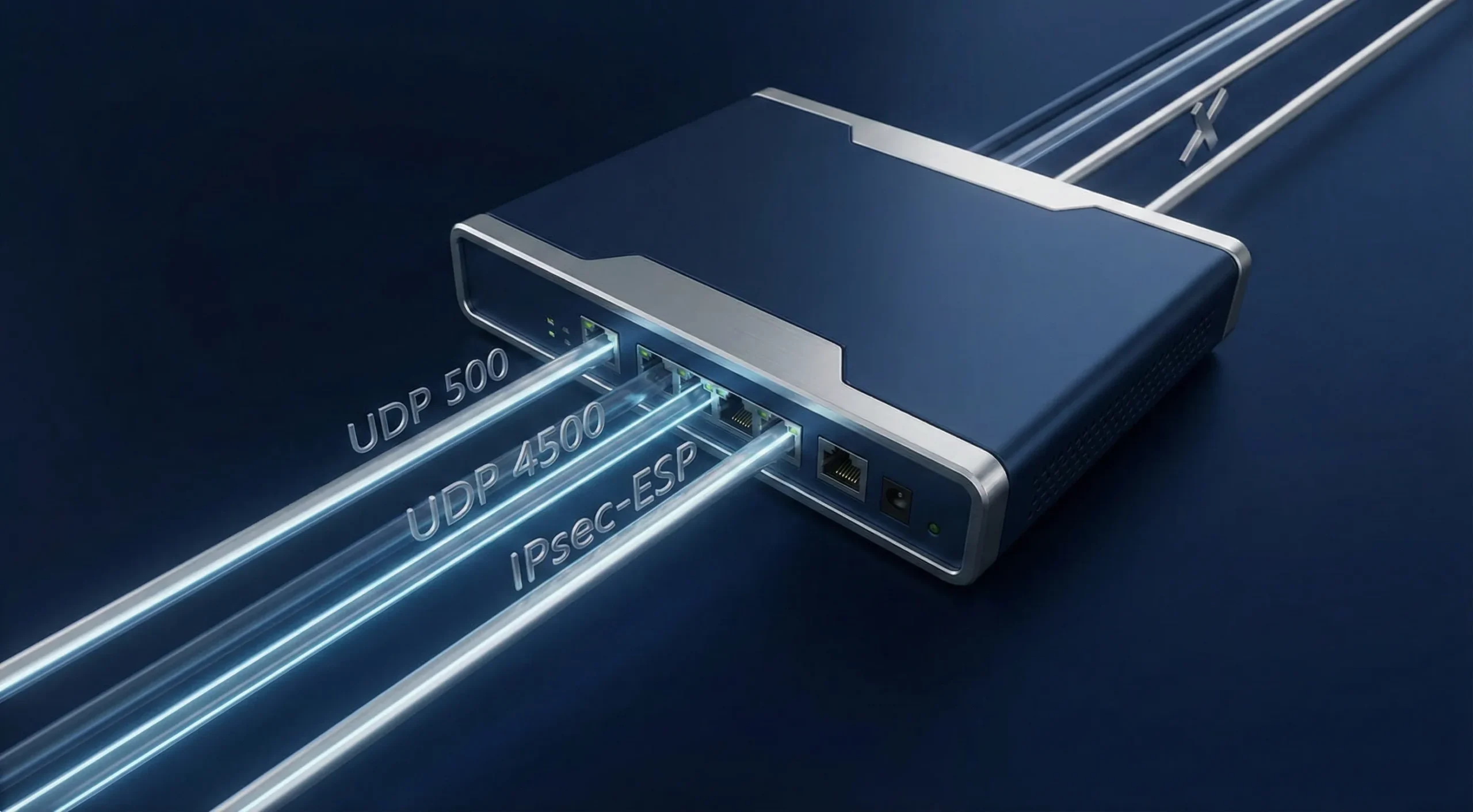

Zrozumienie tej zależności dwuprotokołowej ściśle dyktuje sposób budowania wyjątki zapory. Twoja konfiguracja MikroTik VPN natychmiast ulegnie awarii, jeśli zarówno trasowanie UDP, jak i podstawowy proces enkapsulacji IPsec się nie powiedzie.

Jak to działa

Ustanowienie tego zabezpieczonego połączenia wymaga precyzyjnego, dwuetapowego uścisku sieciowego. Faza 1 IKE najpierw ustala skojarzenie bezpieczeństwa kryptograficznego za pomocą Twojego złożonego Klucz wstępnie wspólny.

Po ustanowieniu tej niewidzialnej bariery, Faza 2 buduje tunel L2TP bezpośrednio wewnątrz zaszyfrowanego pakietu. Jeśli którąkolwiek fazę nie powiedzie się z powodu niezgodności PSK, niezgodności propozycji, zablokowanych portów UDP 500/4500 lub problemów z obsługą NAT, tunel się nie otworzy. W niektórych przypadkach granicznych NAT-T Windows może być konieczna również zmiana w rejestrze.

Proces podwójnej enkapsulacji

Transmitowane dane w konfiguracji MikroTik L2TP VPN przechodzą intensywny proces pakowania. Trafiają do standardowego Ramka PPP, są owijane przez protokół L2TP i zabezpieczane przez IPsec ESP.

Ten nagromadzony narzut agresywnie zwiększa rozmiar pakietów, wysuwając je daleko poza standardową sieć Maksymalna jednostka transmisji ograniczenia. Ten nagły wzrost niezmiennie powoduje intensywną fragmentację pakietów w środowiskach o wysokim opóźnieniu.

Jeśli Twoja organizacja preferuje szybkość nad głębokim tunelingiem, zapoznaj się z naszym przewodnikiem dotyczącym konfiguracji Shadowsocks, który oferuje alternatywę o niskim narzucie. Uważam, że intensywny tuneiling jest często zbyt rozbudowany do prostych aplikacji webowych.

Jak skonfigurować MikroTik L2TP VPN?

Wdrożenie zabezpieczonego serwera na RouterOS v7 wymaga absolutnej precyzji. Aby uniknąć komplikacji, przypisz routerowi publicznie dostępny adres lub stałą nazwę DNS. Statyczny publiczny adres IP jest preferowany, ale nie obowiązkowy w każdym wdrożeniu.

Musisz natychmiast wykonać kopię zapasową konfiguracji, ponieważ uszkodzone zasady IPsec Cię zablokują. Zapoznaj się z naszym przewodnikiem dotyczącym standardowego przekierowywania portów Mikrotik przed modyfikacją łańcuchów ruchu kryptograficznego. Postępuj precyzyjnie zgodnie z konfiguracją MikroTik L2TP VPN. Pośpiesz się z regułami zapory na działającym routerze produkcyjnym, a będzie to gwarantowana katastrofa.

Krok 1: Utwórz pulę adresów IP i profil PPP

Musisz zdefiniować lokalne adresy IP. Łączący się klienci otrzymują te adresy IP.

- Otwórz menu IP. Kliknij opcję Pula.

- Kliknij przycisk Dodaj. Nazwij pulę vpn-pool.

- Określ zakres adresów IP.

- Otwórz menu PPP. Kliknij opcjęProfile.

- Kliknij przycisk Dodaj. Nazwij profil l2tp-profile.

- Przypisz adres lokalny do bramy routera.

- Ustaw adres zdalny na vpn-pool.

Krok 2: Włącz globalny serwer i IPsec

Ten krok aktywuje globalny listener L2TP w konfiguracji MikroTik L2TP VPN. RouterOS włącza szyfrowanie IPsec dynamicznie po jego uruchomieniu.

- Otwórz menu PPP. Kliknij opcję Interface.

- Kliknij przycisk L2TP Server.

- Zaznacz pole wyboru Enabled.

- Wybierz L2TP-Profile jako Default Profile.

- Wybierz opcję Require w polu Use IPsec, chyba że celowo potrzebujesz fallbacku bez IPsec do testów lub migracji.

- Wpisz złożony ciąg znaków w polu IPsec Secret.

Krok 3: Dodaj użytkowników PPP (Secrets)

Serwer wymaga kont użytkowników. Musisz utworzyć poświadczenia do uwierzytelniania zdalnych klientów. Następna część konfiguracji MikroTik L2TP VPN dotyczy profilu PPP.

- Otwórz menu PPP. Kliknij opcję Secrets.

- Kliknij przycisk Add.

- Wpisz unikalną nazwę (Name). Wpisz bezpieczne hasło (Password).

- Ustaw Service na L2TP.

- Ustaw Profile na l2tp-profile.

Krok 4: Skonfiguruj reguły zapory (Priorytet)

Zapora blokuje negocjacje IPsec. Musisz umieścić te reguły w łańcuchu Input.

- Akceptuj port UDP 500. Obsługuje skojarzenia bezpieczeństwa fazy 1.

- Akceptuj port UDP 4500. Obsługuje traversal NAT.

- Akceptuj port UDP 1701 dla nawiązania połączenia L2TP. Po konfiguracji powiązany ruch może używać innych portów UDP zgodnie z wynegocjowaniem.

- Akceptuj protokół IPsec-ESP. Umożliwia zaszyfrowane ładunki protokołu 50.

Jeśli klienci VPN potrzebują trasowanego dostępu do wewnętrznych podsieci, dodaj również reguły dopasowania polityki IPsec w łańcuchu forward i zwolnij pasujący ruch z srcnat/masquerade. Samo obejście FastTrack nie wystarczy dla wszystkich przypadków trasowanego IPsec.

Kroki 5 i 6: Zoptymalizuj zasady domyślne i profile równorzędne

RouterOS używa domyślnych szablonów dynamicznych. Musisz je zabezpieczyć ręcznie.

- Otwórz menu IP. Kliknij opcję IPsec. Kliknij kartę Proposals.

- Sprawdź parametr skrótu sha256. Sprawdź szyfrowanie AES-256 CBC.

- Ustaw grupę PFS na co najmniej modp2048 lub silniejszą, jeśli wszystkie obsługiwane platformy klienckie ją wspierają. Nie używaj modp1024; RFC 8247 oznacza go jako SHOULD NOT.

- Kliknij kartę Profiles. Ustaw Hash na sha256. Ustaw Encryption na aes-256.

- Zaznacz opcję NAT Traversal, jeśli klienci lub serwer mogą znajdować się za NAT. Umożliwia to prawidłowe działanie IPsec przez port UDP 4500 w sieciach z NAT.

Wszystkie wartości propozycji, w tym grupa PFS, algorytm skrótu i szyfr szyfrowania, muszą odpowiadać temu, co rzeczywiście wspierają Twoje platformy klienckie. Niezgodności spowodują ciché niepowodzenie fazy 2.

Zaawansowana optymalizacja (Omijanie FastTrack)

Domyślna reguła FastTrack IPv4 sztucznie przyspeszy przesyłanie pakietów. Rutynowo niszczy to tunele IPsec, ponieważ przyspiesza pakiety przed cyklem szyfrowania.

Musisz wyraźnie pominąć FastTrack dla całego ruchu kryptograficznego. Utwórz regułę Accept używając matcher IPsec Policy=in,ipsec. Przesuń tę regułę powyżej FastTrack. Konfiguracja MikroTik VPN będzie stabilna, gdy to będzie na miejscu.

Jeśli klienci VPN potrzebują trasowanego dostępu do wewnętrznych podsieci, dodaj również reguły dopasowania polityki IPsec w łańcuchu forward i zwolnij pasujący ruch z srcnat/masquerade. Samo obejście FastTrack nie wystarczy dla wszystkich przypadków trasowanego IPsec.

Kluczowe funkcje i korzyści

Wiele zespołów nadal wybiera konfigurację MikroTik L2TP VPN zamiast modeli zero-trust, aby zachować natywną kompatybilność systemu operacyjnego i uniknąć agentów stron trzecich. Jednak doświadczeni administratorzy systemów nadal przyjmują ten ciężki narzut IPsec wyłącznie dla wygody administracyjnej. Natywna integracja systemu operacyjnego chirurgicznie eliminuje konfliktowe agenty stron trzecich z Twoich punktów końcowych.

Często zauważam, że natywne narzędzia systemu operacyjnego przetrwają modne agenty stron trzecich za każdym razem. Pominięcie obowiązkowych wdrożeń klienckich łatwo oszczędza działom pomocy technicznej setki zmarnowanych godzin rocznie. Sfinalizowanie tej konfiguracji MikroTik L2TP VPN rzeczywiście narzuca surowe realia sprzętowe, które opisano poniżej.

| Obszar funkcji | Wpływ RouterOS |

| Standard Bezpieczeństwa | Szyfrowanie AES-256 IPsec chroni przed atakami Man-in-the-Middle. |

| Zgodność | Szerokie wbudowane wsparcie na platformach Windows i Apple, ze wsparciem zależnym od platformy i wersji na innych systemach. |

| Obciążenie CPU | Przepustowość IPsec zależy od modelu routera, CPU, wzorca ruchu, pakietu szyfrów i wsparcia przyspieszenia. Na obsługiwanym sprzęcie RouterOS może używać przyspieszenia IPsec, takiego jak AES-NI. |

| Złożoność Zapory | Reguły zapory różnią się w zależności od topologii, ale L2TP/IPsec zwykle obejmuje port UDP 500, port UDP 4500, ruch kontrolny L2TP i obsługę polityki IPsec. |

Bezpieczeństwo i natywna kompatybilność

Decydującą zaletą bezpieczeństwa tej konfiguracji MikroTik L2TP VPN jest pakiet kryptograficzny AES-256. Matematyka jest solidna. Niemniej jednak odsłonięte bramy brzegowe nadal działają jako ogromne cele dla zautomatyzowanych tablic skanowania. Niedawne Raport CISA 2024 potwierdziło, że odsłonięte bramy VPN napędzają około 22% globalnych wektorów początkowego dostępu ransomware.

Rygorystyczne filtrowanie listy adresów to bezwzględny priorytet. Zaufanie odsłonięcemu portowi bez filtrowania adresów to zaniedbanie operacyjne. Jeśli stoiasz wobec głębokich kontroli pakietów, zapoznaj się z naszym artykułem na temat wdrażania Zaciemniona sieć VPN aby ominąć aktywną cenzurę.

Zagadnienia wydajności (przyspieszenie sprzętowe)

Bez przyspieszenia sprzętowego router CPU obsługuje całe szyfrowanie wbudowanie, co może push użycie jednego rdzenia do granicy i drastycznie zmniejszyć przepustowość poniżej szybkości linii. Własna dokumentacja przyspieszenia sprzętowego IPsec MikroTik potwierdź to bezpośrednio.

Aby utrzymać tunel IPsec w pełnej przepustowości bez wąskich gardeł CPU, potrzebujesz sprzętu, który naprawdę potrafi obsłużyć obciążenie. W Cloudzy oferujemy MikroTik VPS wysokoczęstotliwościowe Ryzen 9 CPU, magazyn NVMe i sieć 40 Gbps; zaprojektowane dokładnie dla tego rodzaju obciążenia kryptograficznego.

Typowe przypadki użycia

L2TP/IPsec dominuje w wysoce izolowanych scenariuszach transportu, a nie w ogólnym routingu sieciowym. Badanie Analiza Gartner 2025 wykazało, że 41% sieci brzegowych przedsiębiorstw nadal opiera się na natywnych protokołach, aby uniknąć kosztownego licencjonowania stron trzecich.

Te starsze protokoły pozostają głęboko wgrane w miliardy urządzeń na całym świecie. Konfiguracja L2TP VPN MikroTik doskonale sprawdza się, gdy wymuszasz ścisłe granice zapory sieciowej ograniczające dostęp wyłącznie do wewnętrznych podsieci firmowych. Użycie tego protokołu do pełnego tunelu przeglądania sieci to fundamentalne marnotrawstwo zasobów.

Dostęp pracownika zdalnego i ograniczenia łączeń między lokalizacjami

Ta konkretna konfiguracja protokołu doskonale się sprawdza, gdy pracownicy zdalni połączeni są z centralną siecią LAN biura. Ponadto warstwa L2TP dodaje niepotrzebne, duże opóźnienia do statycznych routerów oddziału.

Twierdzę stanowczo, że jest to okropnie nieefektywne do trwałego łączenia dwóch odrębnych biur fizycznych. Aby połączyć stałe korporacyjne lokalizacje oddziałów, zobacz nasz artykuł na temat L2TP między lokalizacjami VPN przewodnik

Wnioski

Prawidłowo zaprojektowana konfiguracja L2TP VPN MikroTik wyposażają zespół zdalny w natywny dostęp, unikając zaśmiecenia oprogramowaniem stron trzecich. Nowoczesne protokoły aktualnie dominują nagłówki sieciowe, jednak niezniszczalne szyfrowanie AES-256 IPsec czyni tę architekturę niekwestionowaną potęgą przedsiębiorstwa.

Prawidłowe ustawienia NAT-T pomagają uniknąć некоторых awarii Phase 2 w ścieżkach NATowanych, ale niedopasowanie PSK, niedopasowanie propozycji i problemy zapory mogą nadal przerwać negocjacje. Pamiętaj, że L2TP i IPsec razem dodają narzut enkapsulacji i zmniejszają efektywny MTU. Koszt wydajności pochodzi z dodatkowego opakowania pakietów, a nie z drugiej warstwy szyfrowania.

Własny MikroTik Dokumentacja IPsec potwierdza, że przyspieszenie sprzętowe wykorzystuje wbudowany silnik szyfrowania wewnątrz CPU do przyspieszenia procesu szyfrowania; bez niego cała praca kryptograficzna spada na główny CPU i przepustowość znacznie się zmniejsza.

Wdrożenie architektury na routerach wyposażonych w natywne akceleratory kryptograficzne zapobiega wąskim gardłom CPU i utrzymuje sieć w pełnej przepustowości.