Serwery Linux VPS oferują lepsze bezpieczeństwo niż systemy Windows dzięki wbudowanemu modelowi bezpieczeństwa Linux. Żaden system nie jest jednak nieprzenikniony. Atakujący codziennie skanują miliony serwerów w poszukiwaniu podatności, które mogą wykorzystać do kradzieży danych lub użycia serwerów do atak na dużą skalę.

Zabezpieczenie serwera Linux wymaga świadomej konfiguracji. Świeże instalacje VPS mają domyślne ustawienia, które faworyzują dostępność kosztem bezpieczeństwa. Zrozumienie sposobu zabezpieczania implementacji serwera Linux chroni przed rosnącymi zagrożeniami, zachowując funkcjonalność systemu. Ten przewodnik pokazuje 20 niezbędnych kroków do zabezpieczenia infrastruktury serwera Linux i przekształcenia podatnego systemu w fortecę, która odpiera typowe ataki.

Czym jest Linux VPS?

Linux VPS (Wirtualny Serwer Prywatny) działa na platformach chmurowych z dedykowanymi zasobami oddzielonymi od innych użytkowników. W przeciwieństwie do hostingu współdzielonego, gdzie jedno skompromitowane konto może wpłynąć na innych, bezpieczny hosting VPS izoluje Twoje środowisko. Atakujący jednak nadal atakują niezabezpieczone serwery VPS, aby kradzieć dane, instalować malware lub inicjować ataki na inne systemy.

Gdy zamawiasz kup hosting Linux VPS system operacyjny jest preinstalowany z podstawowymi ustawieniami. Te domyślne konfiguracje faworyzują łatwość użytkowania kosztem bezpieczeństwa, pozostawiając serwer narażony na zautomatyzowane ataki skanujące typowe podatności. Wdrożenie bezpieczeństwa danych w chmurze na serwerach VPS wymaga aktywnych działań poza podstawową instalacją.

Dlaczego powinieneś zabezpieczyć swój serwer Linux VPS

Niezabezpieczone serwery stają się celem w ciągu godzin od uruchomienia. Organizacje aktualnie borykają się z średnio 1876 atakami cybernetycznymi tygodniowo, co stanowi wzrost o 75% w stosunku do roku poprzedniego. Zrozumienie sposobu zabezpieczania infrastruktury serwera Linux chroni przed tymi nieustającymi zagrożeniami, które mogą skompromitować Twój system.

Najniebezpieczniejszym aspektem jest to, że zaawansowane ataki często pozostają niewykryte. Atakujący mogą uzyskać dostęp do Twoich danych, monitorować komunikację lub wykorzystywać zasoby serwera bez wyraźnych znaków włamania. Bezpieczny hosting VPS wymaga aktywnych działań, ponieważ atakujący nie zapowiadają swojej obecności - zanim zauważysz niezwykłą aktywność, mogą już być wyrządzone znaczne szkody.

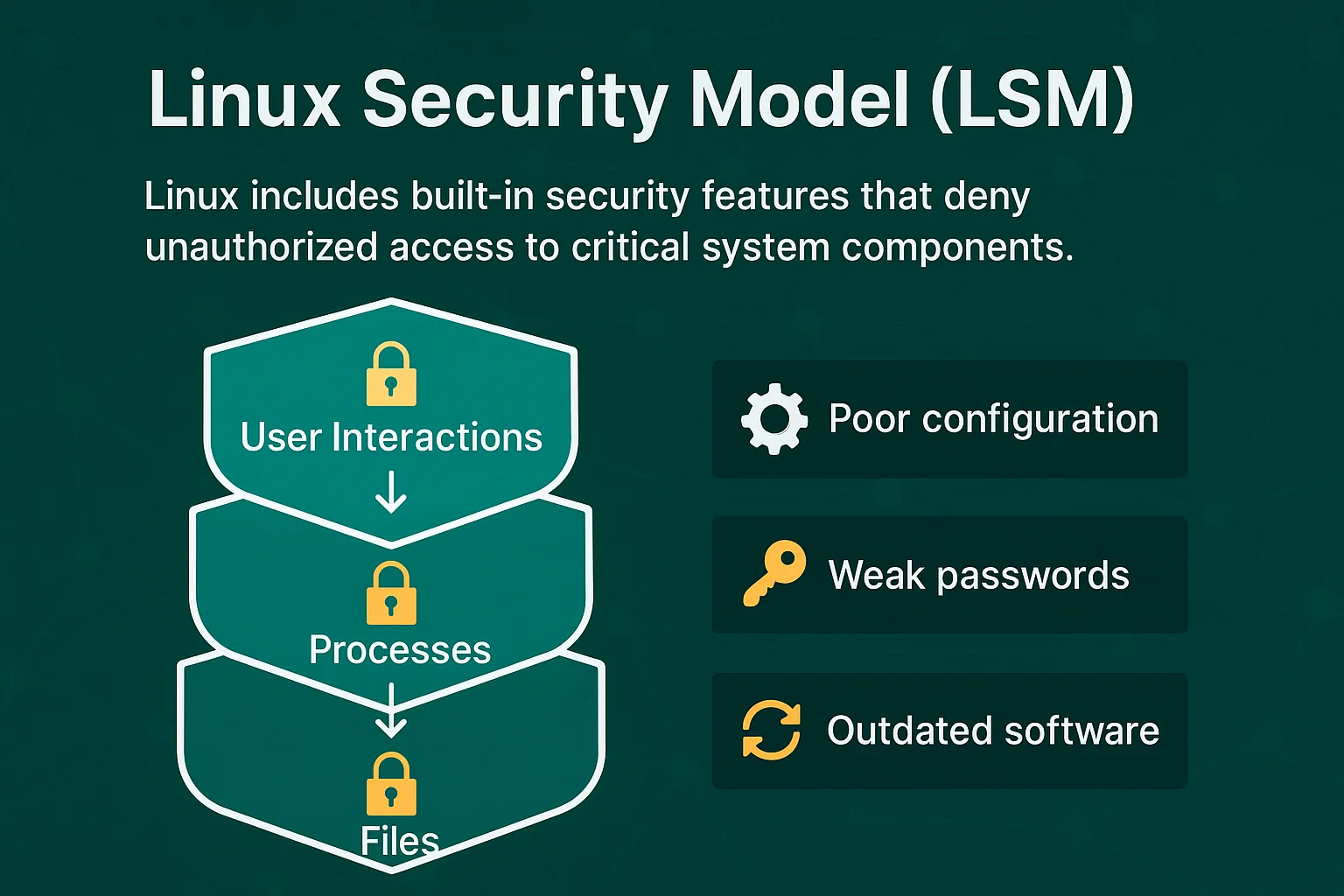

Model bezpieczeństwa Linux (LSM)

Linux zawiera wbudowane funkcje bezpieczeństwa, które blokują nieautoryzowany dostęp do krytycznych komponentów systemu. Model bezpieczeństwa Linux z diagramem pokazuje, jak kontrola dostępu chroni pliki, procesy i interakcje użytkownika. Stwarza to wiele warstw bezpieczeństwa, które utrudniają exploitację w porównaniu do innych systemów operacyjnych.

Jednak LSM nie mogą zapobiec atakom wynikającym ze słabej konfiguracji, słabych haseł lub nieaktualnego oprogramowania. Stanowią fundament sposobu zabezpieczania serwera Linux, ale wymagają prawidłowego wdrożenia, aby być skuteczne dla hostingu Ubuntu VPS i innych dystrybucji Linux.

20 sposobów na zabezpieczenie Linux VPS

Te środki bezpieczeństwa przechodzą od podstawowych zmian konfiguracji do zaawansowanych systemów monitorowania. Opanowanie sposobu zabezpieczania środowisk serwera Linux wymaga systematycznego wdrażania tych kroków, aby zbudować zabezpieczony serwer Linux, który opiera się typowym wektorom ataku.

Każda technika dotyczy konkretnych podatności, które atakujący powszechnie wykorzystują. Metody obejmują fundamentalne konfiguracje, których potrzebuje każdy serwer, aż po zaawansowane systemy monitorowania do wykrywania zagrożeń. Niektóre działania zapewniają natychmiastową ochronę, inne budują długoterminową odporność bezpieczeństwa. Kolejność wdrażania ma znaczenie - podstawowe kroki hartowania powinny poprzedzić zaawansowane narzędzia monitorowania. Razem te 20 strategii tworzą nakładające się warstwy bezpieczeństwa, które znacząco zmniejszają powierzchnię ataku serwera.

1. Aktualizuj oprogramowanie

Nieaktualne oprogramowanie zawiera znane luki bezpieczeństwa, które atakujący wykorzystują. Deweloperzy regularnie wydają aktualizacje naprawiające te luki. Aktualizacje to Twoja pierwsza linia obrony dla bezpieczeństwa serwerów Linux.

Skonfiguruj automatyczne aktualizacje dla krytycznych poprawek bezpieczeństwa:

# Ubuntu/Debian

sudo apt update && sudo apt upgrade -y

# CentOS/RHEL

sudo yum update -yWłącz powiadomienia e-mail o dostępnych aktualizacjach, aby być na bieżąco z poprawkami bezpieczeństwa wymagającymi ręcznego przeglądu.

2. Wyłącz logowanie root

Każdy serwer Linux ma konto użytkownika "root" z nieograniczonym dostępem do systemu. Ponieważ hakerzy wiedzą, że to konto zawsze istnieje, atakują je za pomocą ataków brute force aby odgadnąć hasła i przejąć całkowitą kontrolę serwera.

Utwórz nowe konto administratora przed wyłączeniem dostępu root:

# Create new user

sudo adduser adminuser

sudo usermod -aG sudo adminuser

# Disable root login in SSH configuration

sudo nano /etc/ssh/sshd_config

# Change: PermitRootLogin no

sudo systemctl restart sshdZmusza to atakujących do odgadnięcia zarówno nazwy użytkownika, jak i hasła, znacznie zwiększając bezpieczeństwo.

3. Wygeneruj parę kluczy SSH

Logowanie za pomocą hasła, zwłaszcza słabego hasła, może być słabym punktem. Uwierzytelnianie za pomocą kluczy SSH jest bezpieczniejszą alternatywą. Kluczy kryptograficznych zamiast haseł zapewniają silniejszą i trudniejszą do złamania metodę uwierzytelniania.

To jest szczególnie ważne, ponieważ skradzione poświadczenia są pierwszym wektorem ataku w 24% naruszeń danych według badań bezpieczeństwa. Takie ataki są trudniejsze do wykrycia i powstrzymania niż inne metody ataku, dlatego zapobieganie za pomocą kluczy SSH jest niezbędne.

Wygeneruj pary kluczy SSH do bezpiecznego uwierzytelniania:

ssh-keygen -t rsa -b 4096

ssh-copy-id username@server-ipKlucze SSH mogą mieć do 4096 bitów, co czyni je znacznie bezpieczniejszymi niż nawet złożone hasła.

4. Włącz uwierzytelnianie dwuskładnikowe

Uwierzytelnianie dwuskładnikowe dodaje drugi krok weryfikacji poza hasłem. Nawet jeśli atakujący uzyskają Twoje hasło, nie będą mogli uzyskać dostępu do serwera bez drugiego czynnika uwierzytelniającego.

Zainstaluj i skonfiguruj uwierzytelnianie dwuskładnikowe:

sudo apt install libpam-google-authenticator

google-authenticatorSkonfiguruj aplikację uwierzytelniającą na telefonie komórkowym do generowania kodów czasowych dla dostępu do serwera.

5. Zmień port SSH

Domyślny port SSH (22) podlega nieustannym atakom automatycznych narzędzi skanujących. Zmiana na niestandardowy port zmniejsza ekspozycję na te zautomatyzowane ataki. Biorąc pod uwagę, że średni globalny koszt naruszenia danych wyniósl 4,88 miliona dolarów w 2024 roku, nawet proste środki bezpieczeństwa, takie jak zmiana portu, zapewniają cenną ochronę przed zautomatyzowanymi zagrożeniami.

W przypadku większości dystrybucji Linux:

sudo nano /etc/ssh/sshd_config

# Find: #Port 22

# Change to: Port 2222 (choose a port between 1024-65535)

sudo systemctl restart sshdW Ubuntu 23.04 i nowszych wersjach:

sudo nano /lib/systemd/system/ssh.socket

# Update ListenStream=2222

sudo systemctl daemon-reload

sudo systemctl restart ssh.serviceWażne: Przetestuj nowy port przed zamknięciem bieżącej sesji:

# Test connection in a new terminal

ssh username@server-ip -p 2222Zaktualizuj reguły zapory, aby zezwolić na nowy port:

sudo ufw allow 2222

sudo ufw delete allow 22 # Remove old rule after testingPamiętaj, aby podać nowy port podczas łączenia się: ssh nazwa_użytkownika@adres-ip-serwera -p 2222

6. Wyłącz nieużywane porty sieciowe i IPv6

Otwarte porty sieciowe to punkty wejścia dla atakujących. Każda uruchomiona usługa tworzy potencjalne luki w bezpieczeństwie, dlatego wyłącz niepotrzebne usługi i powiązane z nimi porty.

Wyświetl aktualnie otwarte porty:

sudo netstat -tulpn

# Alternative command

sudo ss -tulpnUżyj iptables aby zarządzać regułami zapory i zamykać niepotrzebne porty.

Wyłącz IPv6, jeśli nie jest potrzebny:

sudo nano /etc/sysctl.conf

# Add these lines:

net.ipv6.conf.all.disable_ipv6 = 1

net.ipv6.conf.default.disable_ipv6 = 1

net.ipv6.conf.lo.disable_ipv6 = 1

# Apply changes

sudo sysctl -p

# Verify IPv6 is disabled

cat /proc/sys/net/ipv6/conf/all/disable_ipv6

# Should return 1Zaktualizuj konfigurację sieci (znajdź swój plik netplan):

# Find netplan configuration files

ls /etc/netplan/

# Edit your specific configuration file

sudo nano /etc/netplan/[your-config-file].yaml

# Comment out IPv6 configuration lines

sudo netplan apply7. Skonfiguruj zaporę sieciową

Zapory kontrolują, który ruch sieciowy może dotrzeć do Twojego serwera. Blokują nieautoryzowane połączenia, jednocześnie zezwalając na legitymowany ruch przez określone porty.

Szybka konfiguracja UFW:

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw enablePodstawowe reguły zapory:

| Cel | Polecenie | Wynik |

| Zezwól na HTTP | sudo ufw allow 80 | Ruch sieciowy dozwolony |

| Zezwól na HTTPS | sudo ufw allow 443 | Bezpieczny ruch sieciowy |

| Zezwól na niestandardowy port SSH | sudo ufw allow 2222 | SSH na niestandardowym porcie |

| Blokuj konkretny adres IP | sudo ufw deny from 192.168.1.100 | IP całkowicie zablokowany |

Sprawdź status zapory:

sudo ufw status verboseTa konfiguracja blokuje cały ruch przychodzący poza połączeniami SSH.

8. Zainstaluj aplikacje anty-malware i anty-wirusa

Systemy Linux mogą zostać zainfekowane złośliwym oprogramowaniem, które kradnie dane, kopie kryptowaluty lub daje atakującym dostęp backdoorem. Oprogramowanie anty-malware wykrywa i usuwa te zagrożenia, zanim skompromitują Twój system.

Zainstaluj ClamAV do kompleksowego skanowania wirusów:

sudo apt install clamav clamav-daemon clamav-freshclam

sudo freshclam

sudo systemctl enable clamav-freshclam

sudo systemctl start clamav-freshclamUruchom ręczne skanowanie katalogów krytycznych:

sudo clamscan -r /home --infected --remove --bell

sudo clamscan -r /var/www --infected --removeAby uzyskać lepszą ochronę, zainstaluj Maldet obok ClamAV:

# Verify URL availability before downloading

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar -xzf maldetect-current.tar.gz

cd maldetect-*

sudo ./install.sh

# Note: Always verify download URLs from official sources before useZaplanuj codzienne automatyczne skanowanie z cron:

# Add to crontab: Daily scan at 2 AM

0 2 * * * /usr/bin/clamscan -r /home --quiet --infected --remove9. Zainstaluj skaner rootkitów

Rootkity to złośliwe programy, które zagnieżdżają się głęboko w systemie operacyjnym i często nie są wykrywane przez standardowe oprogramowanie antywirusowe. Mogą dać atakującym trwały dostęp do Twojego systemu, pozostając niewidoczni dla normalnych metod detekcji.

Zainstaluj i skonfiguruj Chkrootkit do detekcji rootkitów:

sudo apt install chkrootkit

sudo chkrootkit | grep INFECTEDZainstaluj RKHunter dla dodatkowej ochrony przed rootkitami:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --propupd

sudo rkhunter --checkUtwórz automatyczne skanowanie rootkitów raz w tygodniu:

# Add to crontab: Weekly rootkit scan every Sunday at 3 AM

0 3 * * 0 /usr/bin/rkhunter --cronjob --update --quiet

0 4 * * 0 /usr/bin/chkrootkit | grep INFECTED > /var/log/chkrootkit.logJeśli rootkity zostaną wykryte, natychmiast odizoluj serwer i rozważ pełną reinstalację systemu operacyjnego, ponieważ rootkity mogą być niezwykle trudne do całkowitego usunięcia bez uszkodzenia integralności systemu.

10. Użyj Fail2Ban do ochrony przed wtargnięciami

Fail2Ban monitoruje próby logowania i automatycznie blokuje adresy IP wykazujące złośliwe zachowanie, takie jak wielokrotne nieudane próby zalogowania.

Szybka instalacja:

sudo apt install fail2ban

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo nano /etc/fail2ban/jail.localIstotne ustawienia ochrony SSH:

[sshd]

enabled = true

port = ssh

maxretry = 3

bantime = 3600

findtime = 600Kluczowe wartości konfiguracji:

| Ustawienie | Wartość | Znaczenie |

| maxretry | 3 | Liczba nieudanych prób przed blokowaniem |

| czas banu | 3600 | Czas blokady (1 godzina) |

| znajdź czas | 600 | Okno czasowe (10 minut) |

Uruchom i włącz:

sudo systemctl start fail2ban

sudo systemctl enable fail2banSprawdź zablokowane adresy IP:

sudo fail2ban-client status sshd11. Włącz SELinux

Security-Enhanced Linux (SELinux) zapewnia obowiązkowe kontrole dostępu, które ograniczają, co mogą robić programy, nawet jeśli zostały skompromitowane. Tworzy dodatkową warstwę zabezpieczeń poza standardowymi uprawnieniami Linux.

Sprawdź i włącz SELinux:

sestatus

sudo setenforce enforcingZasady SELinux zapobiegają skompromitowanym aplikacjom w dostępie do nieautoryzowanych zasobów systemowych. Postępuj zgodnie z krótkim przewodnikiem, aby w pełni wykorzystać SELinux dla optymalnej konfiguracji.

12. Chroń pliki, katalogi i wiadomości e-mail

Szyfruj wrażliwe pliki, aby chronić je przed nieautoryzowanym dostępem, nawet jeśli atakujący uzyska dostęp do systemu. Jest to niezbędne w przypadku bezpiecznych konfiguracji serwera plików Linux obsługującego poufne dane.

Użyj GPG do szyfrowania plików:

gpg --cipher-algo AES256 --compress-algo 1 --s2k-mode 3 --s2k-digest-algo SHA512 --s2k-count 65536 --symmetric filenameUstaw odpowiednie uprawnienia dostępu do plików:

chmod 600 sensitive-file # Owner read/write only

chmod 700 private-directory # Owner access only13. Twórz kopie zapasowe regularnie

Regularne kopie zapasowe pozwalają odzyskać dane po incydentach bezpieczeństwa, awariach sprzętu lub przypadkowej utracie danych. Zautomatyzowane kopie zapasowe zmniejszają ryzyko błędu ludzkiego i stanowią kluczowy element bezpiecznych strategii hostingu VPS.

Utwórz zautomatyzowane skrypty kopii zapasowych:

#!/bin/bash

tar -czf /backup/$(date +%Y%m%d)-system.tar.gz /home /etc /var/logPrzechowuj kopie zapasowe w wielu lokalizacjach, w tym poza serwerem, zgodnie z zasadą 3-2-1.

14. Utwórz partycje dysku

Partycjonowanie dysku oddziela pliki systemowe od danych użytkownika, ograniczając szkody, jeśli jedna partycja zostanie zagrożona. Zapobiega również wyczerpaniu przestrzeni dyskowej w jednym obszarze, które mogłoby wpłynąć na cały system.

Zalecany schemat partycjonowania:

/boot – 500MB (pliki rozruchowe)

/ – 20GB (pliki systemowe)

/home – 50GB (dane użytkownika)

/var – 10 GB (logi i bazy danych)

/tmp – 2GB (pliki tymczasowe)

swap – 2GB (pamięć wirtualna)

Montuj partycje tymczasowe z ograniczeniami bezpieczeństwa:

# Add to /etc/fstab for permanent mounting

echo "tmpfs /tmp tmpfs defaults,noexec,nosuid,nodev,size=2G 0 0" >> /etc/fstab

echo "tmpfs /var/tmp tmpfs defaults,noexec,nosuid,nodev,size=1G 0 0" >> /etc/fstabZłóż wniosek natychmiast

sudo mount -aSprawdź bezpieczeństwo partycji:

mount | grep -E "(noexec|nosuid|nodev)"

df -h # Check disk usage by partitionTrwałość noexec opcja uniemożliwia uruchamianie złośliwych plików wykonywalnych, nosuid wyłącza bity set-user-ID oraz nodev uniemożliwia tworzenie plików urządzeń w katalogach tymczasowych.

15. Monitoruj logi serwera

Logi serwera rejestrują wszystkie działania systemowe, zapewniając wczesne ostrzeżenia przed incydentami bezpieczeństwa. Regularne monitorowanie logów pomaga zidentyfikować niezwykłe wzorce zanim staną się poważnym zagrożeniem.

Ważne logi do monitorowania:

| Plik dziennika | Cel | Polecenie |

| /var/log/auth.log (Debian/Ubuntu)<br>/var/log/secure (CentOS/RHEL) | Próby logowania | sudo tail -f /var/log/auth.log<br>sudo tail -f /var/log/secure |

| /var/log/syslog (Debian/Ubuntu)<br>/var/log/messages (CentOS/RHEL) | Komunikaty systemowe | sudo tail -f /var/log/syslog<br>sudo tail -f /var/log/messages |

| /var/log/apache2/access.log (Debian/Ubuntu)<br>/var/log/httpd/access_log (CentOS/RHEL) | Ruch w sieci | sudo tail -f /var/log/apache2/access.log<br>sudo tail -f /var/log/httpd/access_log |

| /var/log/fail2ban.log | Zablokowane IP | sudo tail -f /var/log/fail2ban.log |

Szybkie komendy do analizy logów:

# Failed login attempts (adjust path for your distribution)

sudo grep "Failed password" /var/log/auth.log | tail -10

# Successful logins

sudo grep "Accepted" /var/log/auth.log | tail -10

# Large file transfers (adjust path for your web server)

sudo awk '{print $10}' /var/log/apache2/access.log | sort -n | tail -10Automatyczne monitorowanie logów:

# Install logwatch for daily summaries

sudo apt install logwatch

sudo logwatch --detail Med --mailto [email protected] --service AllSkonfiguruj rotację logów, aby pliki dziennika nie zajmowały zbyt wiele miejsca na dysku.

16. Używaj silnych haseł

Silne hasła odporni na ataki brute force i ataki słownikowe. Słabe hasła można złamać w minuty przy użyciu współczesnej mocy obliczeniowej.

Wymagania dotyczące hasła:

- Minimum 12 znaków

- Mieszanka wielkich liter, małych liter, cyfr i symboli

- Bez słów ze słownika lub danych osobistych

- Unikalne dla każdego konta

Używaj menedżerów haseł do generowania i bezpiecznego przechowywania złożonych haseł. W połączeniu z innymi zasadami modelu bezpieczeństwa Linux z diagramem, silne hasła tworzą wiele warstw obrony, które chronią przed nieautoryzowanym dostępem.

17. Preferuj SFTP zamiast FTP

Standardowy FTP przesyła dane i poświadczenia w postaci zwykłego tekstu, co czyni je widocznym dla podsłuchiwaczy sieci. SFTP szyfruje całą transmisję danych, chroniąc wrażliwe informacje i obsługując bezpieczne architektury serwerów plików Linux.

Skonfiguruj dostęp tylko z SFTP:

sudo nano /etc/ssh/sshd_config

# Add: Subsystem sftp internal-sftpWyłącz standardowe usługi FTP, aby wyeliminować zagrożenie bezpieczeństwa:

sudo systemctl disable vsftpd

sudo systemctl stop vsftpd18. Włącz automatyczne aktualizacje CMS

Systemy zarządzania treścią (WordPress, Drupal, Joomla) regularnie wydają poprawki bezpieczeństwa. Włączenie automatycznych aktualizacji gwarantuje, że krytyczne luki w zabezpieczeniach będą załatane szybko.

Dla WordPress, dodaj do wp-config.php:

define('WP_AUTO_UPDATE_CORE', true);

add_filter('auto_update_plugin', '__return_true');

add_filter('auto_update_theme', '__return_true');Monitoruj dzienniki aktualizacji, aby zapewnić kompatybilność i funkcjonalność.

19. Wyłącz anonimowe przesyłanie FTP

Anonimowe przesyłanie FTP pozwala każdemu na przesłanie plików na serwer bez uwierzytelnienia. Może to prowadzić do hostowania na twoim serwerze nielegalnych treści, złośliwego oprogramowania lub stania się punktem dystrybucji dla ataków.

Skonfiguruj vsftpd, aby wymagać uwierzytelnienia:

sudo nano /etc/vsftpd.conf# Wyłącz dostęp anonimowy

anonymous_enable=NO# Włącz uwierzytelnianie lokalnego użytkownika

local_enable=YES

write_enable=YES

local_umask=022# Ogranicz użytkowników do ich katalogów domowych

chroot_local_user=YES

allow_writeable_chroot=YES# Ustawienia bezpieczeństwa

ssl_enable=YES

ssl_tlsv1=YES

ssl_sslv2=NO

ssl_sslv3=NOUruchom ponownie usługę FTP:

sudo systemctl restart vsftpd

sudo systemctl enable vsftpdUtwórz konta użytkownika FTP z ograniczonymi uprawnieniami:

sudo adduser ftpuser

sudo usermod -d /var/ftp/uploads ftpuser

sudo chown ftpuser:ftpuser /var/ftp/uploads

sudo chmod 755 /var/ftp/uploadsMonitoruj dzienniki dostępu FTP w poszukiwaniu podejrzanej aktywności:

sudo tail -f /var/log/vsftpd.log20. Skonfiguruj ochronę przed atakami brute force

Wdróż wiele warstw ochrony przed atakami brute force poza Fail2Ban, aby obronić się przed zaawansowanymi zautomatyzowanymi atakami.

Skonfiguruj dodatkową ochronę:

# Limit SSH connection attempts

sudo nano /etc/ssh/sshd_config

# Add: MaxAuthTries 3

# Add: ClientAliveInterval 300

# Add: ClientAliveCountMax 2Użyj narzędzi takich jak DenyHosts razem z Fail2Ban, aby uzyskać kompleksową ochronę.

Wnioski

Zabezpieczenie serwera Linux VPS wymaga wdrożenia wielu warstw obrony, od podstawowych zmian konfiguracji do zaawansowanych systemów monitorowania. Zacznij od fundamentalnych środków bezpieczeństwa (aktualizacje oprogramowania, konfiguracja zapory, wzmacnianie SSH) przed dodaniem zaawansowanych narzędzi takich jak wykrywanie włamań i zautomatyzowane monitorowanie.

Bezpieczny serwer Linux wymaga bieżącej konserwacji, a nie jednorazowej konfiguracji. Regularnie przeglądaj dzienniki, aktualizuj oprogramowanie i dostosowuj środki bezpieczeństwa w miarę ewolucji zagrożeń. Inwestycja w prawidłową konfigurację bezpieczeństwa zapobiega kosztownym naruszeniom danych i utrzymuje niezawodność systemu.

Pamiętaj, że te środki bezpieczeństwa działają razem - żadna pojedyncza technika nie zapewnia pełnej ochrony. Wdrożenie wszystkich 20 strategii tworzy nakładające się warstwy bezpieczeństwa, które znacznie zmniejszają podatność twojego serwera na częste ataki. Niezależnie od tego, czy potrzebujesz bezpiecznych konfiguracji serwera plików Linux, czy ogólnej ochrony hostingu VPS, te fundamentalne kroki zapewniają niezbędne bezpieczeństwo.