Instalacja jednym klikiem WireGuard

Jeśli nie masz doświadczenia technicznego lub wolisz nie wykonywać konfiguracji samodzielnie, oferujemy łatwą usługę instalacji jednym klikiem WireGuard VPN.

- Zaloguj się do panelu sterowania Cloudzy

- Wybierz opcję "WireGuard" z listy aplikacji

- Utwórz VPS w wybranej lokalizacji, wybierając plan zgodnie ze swoimi potrzebami. Maszyna Ubuntu ze standardowymi specyfikacjami będzie wystarczająca.

Gdy twój VPS będzie gotowy,

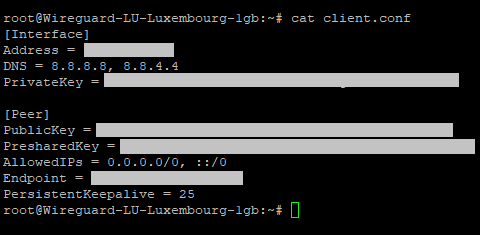

Krok 1: Zaloguj się i uruchom następujące polecenie, aby wyświetlić konfigurację:

cat client.conf

Zobaczysz coś w tym stylu:

Krok 2: Użyj tej konfiguracji, aby utworzyć nowy tunel w kliencie WireGuard na swoim komputerze. Gotowe - możesz już korzystać z bezpiecznego połączenia VPN.

Technologia VPS sama w sobie jest bardziej lub mniej efektywna w przydzielaniu użytkownikom nowego adresu IP i maskowaniu ich oryginalnego lokalnego adresu IP. Jednak wielu użytkowników szuka jeszcze większego bezpieczeństwa i anonimowości online, i całkiem słusznie. Nie jest tajemnicą, że prywatność w internecie systematycznie się zmniejsza. Dlatego właśnie wielu użytkowników zaczęło łączyć VPS i VPN razem. Niektórzy używają serwerów VPS jako serwerów VPN, inni zaś używają VPN on ze swoim serwerem VPS, co oznacza, że instalują i uruchamiają VPS z aktywnym VPN. WireGuard, obok innych popularnych opcji, takich jak OpenVPN i Cisco warianty, jest bardzo popularnym wyborem, głównie dlatego że jest naturalnie konfigurowalny i można go dostosować do każdego systemu operacyjnego, a nawet wykorzystać do operacji odwrotnego proxy. To doprowadziło do powstania serwerów VPS, które niektórzy nazwali WireGuard VPS.

W tym artykule zapoznamy się z WireGuard VPN, jego zaletami i funkcjami, a także tym, jak go zainstalować na serwerze Ubuntu VPS. Zbadamy również słynną funkcję odwrotnego proxy WireGuard VPN!

Czym jest WireGuard VPN?

WireGuard VPN to nowoczesny klient i usługa VPN, która pełni rolę protokołu komunikacyjnego. Napisana oryginalnie przez Jasona A. Donenfellda w 2015 roku, ewoluowała w oprogramowanie open-source VPN. Pomimo swojej młodości, WireGuard VPN słynie z elastyczności i bogatego zestawu funkcji. WireGuard jest aktywnie rozwijany i konsekwentnie wzbogacany o nowe możliwości. Wireguad przesyła dane poprzez Protokół UDP jako główny protokół VPN. Jedną z głównych zalet WireGuard VPN jest poprawa wydajności - potrafi przewyższyć konkurencyjne protokoły takie jak OpenVPN i IPsec.

WireGuard znany jest też z minimalistycznego podejścia do interfejsu użytkownika i łatwości obsługi. Konfiguracja innych klientów VPN bywa uciążliwa - zbyt wiele opcji i przycisków do kliknięcia. WireGuard wykorzystuje wyłącznie protokół UDP, więc nie będziesz przytłoczony rozlicznymi możliwościami, a instalacja przebiega sprawnie. Można śmiało powiedzieć, że WireGuard dąży do miana wszechstronnego pakietu VPN zarówno dla zaawansowanych użytkowników, jak i początkujących. Jakie są główne zalety WireGuard?

Zalety WireGuard VPN

WireGuard VPN ma wiele unikalnych zalet, które zrobiły go niezawodnym i popularnym - używany w tym, co wielu określa jako WireGuard VPS. Zalety te obejmują:

- Zaawansowaną kryptografię z protokołami takimi jak Poly1305, Curve25519, HKDF, framework Noise protocol, ChaCha20, BLAKE2 i SipHash24.

- Bezpieczeństwo, które jest zrozumiałe i łatwe do skonfigurowania - wystarczy kilka linii kodu.

- Implementacja reverse proxy

- Łatwą instalację i przyjazny interfejs użytkownika

- Schematyka open-source, która pozwala modyfikować program lub współtworzyć go.

- Zaawansowane szyfrowanie AED-256 zapewniające pełną ochronę danych.

- Wbudowana konfiguracja roamingu umożliwia efektywny podział zasobów między użytkowników.

- Lekki program działający na dowolnym urządzeniu

- Protokół UDP zapewnia niezwykle szybkie i niskoprzeciążeniowe opcje VPN.

- Obsługa wielu platform - Android, iOS, Linux, FreeBSD, NetBSD, OpenBSD, macOS i Windows od wersji 7 wzwyż.

Przeczytaj również: Jak zainstalować serwer PPTP VPN na VPS

Wysoka konfigurowalność WireGuard i obsługiwane zasoby czynią go idealnym dla użytkowników VPS, którzy mogą przełączać się między urządzeniami i systemami operacyjnymi. Przejdźmy do procesu instalacji. Zaczynamy od Ubuntu jako reprezentanta Linux.

Instalacja WireGuard VPS (Ubuntu 🐧)

Konfiguracja Wireguard VPS na Ubuntu VPS nie różni się od instalacji lokalnej - jedyną różnicą jest konieczność zalogowania się na konto VPS. Przed wszystkim upewnij się, że jesteś zalogowany przy użyciu protokołu, którego używasz dla serwera VPS. Zazwyczaj dla Ubuntu to SSH, a dla Windows to RDP.

Wymagania wstępne

Będziesz potrzebować użytkownika bez uprawnień root z dostępem sudo, aby wykonać polecenia instalacyjne WireGuard na VPS. Jeśli chcesz hostować WireGuard VPN na WireGuard VPS, potrzebujesz dwóch oddzielnych serwerów Ubuntu o zgodnych wersjach - jednego do hostowania i drugiego jako klienta. Jeśli nie chcesz hostować, pomiń ten krok i wystarczy ci jedno konto z dostępem sudo.

Krok 1: Zaktualizuj repozytoria

Instalacja dowolnego programu na Ubuntu zaczyna się od aktualizacji repozytorium i pakietów systemowych. Wpisz następujące polecenie:

$ sudo apt updateKrok 2: Pobierz pliki WireGuard VPN

Teraz przystępujemy do instalacji WireGuard VPN tym poleceniem:

$ sudo apt install wireguard -yPoczekaj na pobranie i instalację plików.

Krok 3: Uzyskaj klucze prywatny i publiczny

Będziesz potrzebować te klucze do uruchomienia WireGuard VPN na Ubuntu. Wpisz poniższe polecenie, aby otrzymać klucz prywatny:

$ wg genkey | sudo tee /etc/wireguard/private.keyTeraz wpisz następujące polecenie, aby uzyskać klucz publiczny:

$ sudo cat /etc/wireguard/private.key | wg pubkey | sudo tee /etc/wireguard/public.keyKrok 4: Skonfiguruj IPv4 i IPv6

Musimy skonfigurować zakres adresów IP dla serwera WireGuard VPS. W przykładzie użyjemy losowego zakresu, ale możesz go zmienić w wierszu poleceń na swój własny. Użyj nano w następującym poleceniu:

$ sudo nano /etc/wireguard/wg0.confWpisz następujące linie, aby skonfigurować zakres IP:

[Interface]

PrivateKey = {servers_generated_private_key}

Address = 172.16.0.0/12

ListenPort = 51820

SaveConfig = trueW oknie dialogowym zapisz plik.

Krok 5: Skonfiguruj przekierowanie portów i plik /etc/sysctl.conf

Musimy zmienić linię w wspomnianym folderze, aby umożliwić połączenie. Wpisz pierwsze polecenie, aby otworzyć plik /etc/sysctl.conf:

$ sudo nano /etc/sysctl.confNastępnie dodaj poniższe linie jedna po drugiej, aby włączyć przekazywanie pakietów:

net.ipv4.ip_forward=1

Jeśli będziesz używać IPv6, dodaj również tę linię:

net.ipv6.conf.all.forwarding=1

Otwórz terminal i wpisz poniższe polecenia, aby odczytać wartości wejścia i wyjścia:

$ sudo sysctl -pnet.ipv4.ip.forward = 1

Dla IPv6 użyj następującego:

net.ipv6.conf.all.forwarding = 1

Krok 6: Dostosuj zaporę (opcjonalnie)

W tym kroku musimy skonfigurować zaporę, co jest wymagane dla wielu programów sieciowych zainstalowanych na Ubuntu. Najpierw znajdź publiczny interfejs sieciowy serwera za pomocą tego polecenia:

$ ip route list defaultNastępnie szukaj w wynikach tej linii:

default via XXX.XXX.XXX.XXX dev eth0 onlink

Eth0 to publiczny interfejs sieciowy. Musisz go dodać do tabeli IP. Otwórz plik konfiguracyjny:

$ sudo nano /etc/wireguard/wg0.confPrzejdź na koniec pliku i wklej poniższy blok tekstu:

PostUp = ufw route allow in on wg0 out on eth0

PostUp = iptables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PostUp = ip6tables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PreDown = ufw route delete allow in on wg0 out on eth0

PreDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

PreDown = ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADEUsuń linie w zależności od tego, czy będziesz używać IPv4 czy IPv6. Teraz przechodzimy do ważnej części - utworzenia wyjątku dla portów UDP, na których działa WireGuard. Domyślnie jest to port 51820. Wpisz polecenie:

$ sudo ufw allow 51280/udpTeraz szybko włącz i wyłącz UFW, aby załadować zmiany:

$ sudo ufw disable

$ sudo ufw enableSprawdź reguły UFW za pomocą tego polecenia:

$ sudo ufw statusWynik powinien wyglądać następująco:

Do Działania Od

— —— —-

51820/udp ALLOW Gdziekolwiek

OpenSSH POZWÓL wszędzie

51820/udp (v6) ZEZWÓL Wszędzie (v6)

OpenSSH (v6) ALLOW Anywhere (v6)

Krok 7: Konfiguracja serwera

Masz już zainstalowany klient WireGuard i gotowy do połączenia. Możesz użyć dowolnego serwera, który posiadasz lub kupiłeś. Jeśli chcesz stworzyć własny serwer WireGuard VPS do użytku jako VPN, wykonaj następny krok.

Użyjemy trzech poleceń. Pierwsze włączy WireGuard do uruchamiania przy każdym starcie. Drugie uruchomi usługę, a trzecie utrzyma ją w działaniu. Wpisz polecenia jedno po drugim:

$ sudo systemctl enable [email protected]

$ sudo systemctl start [email protected]

$ sudo systemctl status [email protected]Gratulacje! Masz teraz uruchomiony klient i własny serwer. Możesz połączyć się z innym serwerem za pomocą klienta lub uruchomić klient WireGuard na innym systemie i połączyć się z własnymi serwerem WireGuard VPS, który działa jako VPN.

Przeczytaj także : Najlepszy VPS dla VPN w 2022 roku

Reverse Proxy WireGuard

Jedna z najważniejszych cech WireGuard VPS to możliwość użycia jako odwrotnego proxy w połączeniu z narzędziami takimi jak Nginx. Odwrotne proxy są przydatne do obchodzenia Cenzura internetu. Są również bardzo przydatne w ułatwianiu bardziej efektywnego przepływu danych z niektórych programów i aplikacji do hosta docelowego. Oto krótki przewodnik do użycia WireGuard odwrotnego proxy z Nginx.

Krok 1: Zainstaluj Nginx

Wpisz następujące polecenie, aby zainstalować Nginx:

sudo apt update -y && sudo apt install -y nginxNastępnie wpisz tę linię, aby serwer web Nginx był stale włączony:

sudo systemctl start nginxKrok 2: Skonfiguruj Nginx

Otwórz następujący plik konfiguracyjny z dostępem administratora:

/etc/nginx/nginx.conf

Teraz poszukaj fragmentu, który brzmi:stream{i dodaj tam te dodatkowe linie:

server {

listen 80 udp;

proxy_pass 127.0.0.1:51820;

}Zamknij nano i uruchom następne polecenie, aby przetestować plik konfiguracyjny Nginx:

sudo nginx -tDzięki tym liniom włączyłeś port 80, który jest potrzebny do uruchomienia odwrotnego proxy.

Krok 3: Połącz się przez port 80 HTTP

Teraz przyszła pora, aby wprowadzić wszystko w życie i podłączyć odwrotne proxy, które pozwoli wielu urządzeniom łączyć się z VPN przez zablokowaną sieć i działać znacznie lepiej. Najpierw otwórz plik konfiguracyjny tunelu komputera, aby aktywny port HTTP zmieniał się na 80 zamiast 51820. Następnie uruchom WireGuard i podłącz go, co stworzy odwrotne proxy przez sieć przy użyciu portu 80. Gratulacje!

Najlepszy sposób na połączenie VPS z siecią domową

Wiele osób, które dużo podróżują i potrzebują statycznego IP swojej sieci roboczej lub domowej, aby wykonać pewne zadania, mogą używać WireGuard VPN na serwerze VPS, aby łączyć się przez VPS z sieciami domowymi i roboczymi. Aby to zrobić, potrzebny jest serwer VPS i VPN zainstalowany na tym serwerze. WireGuard ma wbudowaną funkcję do tego. Dlatego jest to jedna z najlepszych i najbardziej wydajnych platform do łączenia VPN z siecią domową. To wdrożenie Ubuntu VPS tworzy unikalny i satysfakcjonujący eksperyment WireGuard VPN.

Oczywisty wybór

Oczywisty wybór

Większość serwerów z Linux działa na Ubuntu. Dlaczego nie twój? Przekonaj się, za co wszyscy cenią Ubuntu, i zamów zoptymalizowany Ubuntu VPS.

Zamów swój Ubuntu VPSWnioski

Jeśli potrzebujesz serwera VPS, aby uruchomić na nim WireGuard VPN, możesz wybrać elitarne Ubuntu Linux VPS od Cloudzy. Wyposażone są w najnowsze aktualizacje i wyborem z ponad 12 różnych centrów danych. Mają doskonałą zgodność z różnymi usługami VPN, w tym WireGuard, i pomogą w uruchamianiu operacji takich jak odwrotne proxy, a także łączeniu VPS z siecią w pracy lub domu. Serwery Ubuntu firmy Cloudzy oferują niezawodne bezpieczeństwo, elastyczne rozliczanie, różne opcje płatności oraz 14-dniową gwarancję zwrotu pieniędzy!

Często zadawane pytania

OpenVPN czy WireGuard - który jest szybszy?

Protokół UDP firmy Wireguard czyni ją jedną z najszybszych usług VPN na świecie, nawet lepszą od OpenVPN. Jednak wiążą się z tym pewne wady, ale nic poważnego.

Czy WireGuard VPN jest darmowy?

Tak. Wireguard jest bezpłatny i otwarto-źródłowy. Możesz łatwo zainstalować klienta za darmo i skonfigurować własny serwer lub kupić jeden, jeśli chcesz dedykowane zasoby. Jednak klient i usługi są bezpłatne.

Czy potrzebuję przekierowania portów dla WireGuard?

Być może będziesz musiał przekierować niektóre porty, aby WireGuard działał na Linux. W tym przewodniku użyliśmy portu 80 do celów odwrotnego proxy i portu 51820 do normalnego użytku VPN.