Szukałeś Chrome Remote Desktop i znalazłeś przy nim frazę "zagrożenie bezpieczeństwa". To uzasadniona wątpliwość, która zasługuje na precyzyjną odpowiedź, a nie ogólnikowe zapewnienia czy listę ostrzeżeń bez kontekstu.

Ten artykuł opisuje rzeczywiste problemy bezpieczeństwa Chrome Remote Desktop: co narzędzie chroni dobrze, gdzie są rzeczywiste luki i jakie konkretne kroki je zamykają. Niezależnie od tego, czy jesteś zwykłym użytkownikiem czy specjalistą IT, ryzyka są identyczne; różni się tylko stawka.

Jak bezpieczny jest Chrome Remote Desktop?

Chrome Remote Desktop jest utrzymywany zgodnie ze standardami infrastruktury Google, a jego domyślne zabezpieczenia są rzeczywiste, a nie kosmetyczne. Najbardziej rozpowszechniany problem bezpieczeństwa Chrome Remote Desktop nie leży w warstwie szyfrowania; находится w konfiguracji konta i ustawieniach sieci.

Przegląd bezpieczeństwa Chrome Remote Desktop oznacza zbadanie zarówno tego, co jest dostarczone domyślnie, jak i tego, co konfigurujesz później. Zalety narzędzia zasługują na uczciwą ocenę, zanim luki wejdą w ostrze, ponieważ całkowite jej odrzucenie prowadzi do złych decyzji w obie strony.

Szyfrowanie: TLS/SSL i AES

Każdy transfer CRD przechodzi przez tunel zaszyfrowany TLS/SSL z dodatkowym szyfrowaniem AES. Dane przesyłane między Twoim urządzeniem a maszyną zdalną nie mogą być odczytane przez żadną stronę trzecią w drodze, w tym operatora sieci lub dostawcę internetu.

PIN i kody jednorazowe są weryfikowane po stronie klienta i nigdy nie trafiają na serwery Google w postaci czytelnej. Zawartość sesji przesyłana jest za pośrednictwem ścieżki Direct, STUN lub TURN/relay w zależności od warunków sieciowych; wszystkie zdalne sesje pulpitu są w pełni szyfrowane we wszystkich trzech trybach, zgodnie z dokumentacją Google.

Do użytku osobistego w zaufanej sieci zabezpieczenia Chrome Remote Desktop spełniają ten sam standard szyfrowania co transakcje finansowe online. Większość użytkowników nie zdaje sobie sprawy, jak solidna jest ta podstawa zanim pojawią się problemy z konfiguracją.

Uwierzytelnianie konta Google i weryfikacja dwuetapowa

Dostęp do CRD wymaga aktywnego, uwierzytelnionego konta Google wspieranego ochroną przed atakami brute-force, wykrywaniem podejrzanych logowań i alertami przejęcia konta na poziomie platformy. Ta podstawa uwierzytelniania jest naprawdę mocna i odróżnia CRD od narzędzi opierających się wyłącznie na samodzielnych hasłach.

Włączenie weryfikacji dwuetapowej znacznie zmniejsza ryzyko przejęcia konta na podstawie hasła w każdym wdrożeniu CRD. Nie eliminuje zagrożeń po uwierzytelnieniu, takich jak skradzione tokeny sesji, dlatego najlepiej sprawdza się jako jedna warstwa w szerszym podejściu do wzmocnienia dostępu.

Nasz artykuł na temat Czym jest Chrome Remote Desktop? szczegółowo omawia pełny model dostępu i proces konfiguracji. Zagrożenia bezpieczeństwa Chrome Remote Desktop stają się znacznie bardziej konkretne, gdy zrozumiesz jak działa warstwa konta, a to jest dokładnie miejsce, gdzie zaczyna się następna sekcja.

Zagrożenia bezpieczeństwa Chrome Remote Desktop

Zagrożenia bezpieczeństwa Chrome Remote Desktop odwzorowują bezpośrednio udokumentowane wzorce naruszeń w branży. Według Sophos Active Adversary Report dla 1H 2024, cyberprzestępcy nadużywali Remote Desktop Protocol w 90% ataków obsługiwanych przez zespół reagowania na incydenty Sophos w 2023 roku.

Zewnętrzne usługi dostępu zdalnego były główną metodą początkowego dostępu w 65% tych przypadków, w ponad 150 dochodzeniach obejmujących 23 kraje. Te liczby obejmują narzędzia pulpitu zdalnego ogólnie; sekcje poniżej identyfikują gdzie te wzorce dotyczą CRD w szczególności.

Obawy dotyczące prywatności

CRD jest wbudowany w ekosystem konta Google. Znaczniki czasowe połączenia, identyfikatory urządzeń i częstotliwość dostępu są wszystkie powiązane z tym kontem. Problem bezpieczeństwa Chrome Remote Desktop Google jest tutaj strukturalny: cały model tożsamości narzędzia znajduje się wewnątrz jednego konta Google.

Skompromitowane konto poprzez phishing lub przejęcie tokena przeglądarki daje atakującemu bezpośredni wgląd we wszystkie zarejestrowane urządzenia zdalne. To nie jest samodzielne naruszenie dostępu zdalnego; to pełne kompromitowanie konta Google, co oznacza że ekspozycja rozciąga się na każdą powiązaną usługę, dokument i kontakt przechowywany w tym koncie.

Podatność sieci publicznej

Chrome Remote Desktop używa WebRTC do swojej ścieżki połączenia, z początkową negocjacją obsługiwaną przez usługi Google przed nawiązaniem sesji Direct, STUN lub TURN/relay. W niezaufanych lub publicznych sieciach warunki routingu ruchu i widoczności sieciowej wprowadzają ryzyka, które sieć kontrolowana prywatna by nie miała.

Te warunki mają znaczenie, ponieważ środowiska publicznego WiFi są poza twoją kontrolą. Korzystanie z CRD bez dodatkowych środków ostrożności w udostępnionej sieci rozszerza twoją powierzchnię ekspozycji poza to, co sama warstwa szyfrowania pokrywa.

VPN może zmniejszyć ekspozycję w niezaufanych sieciach, ale to dodatkowa warstwa, a nie rozwiązanie dla każdego ryzyka związanego z CRD.

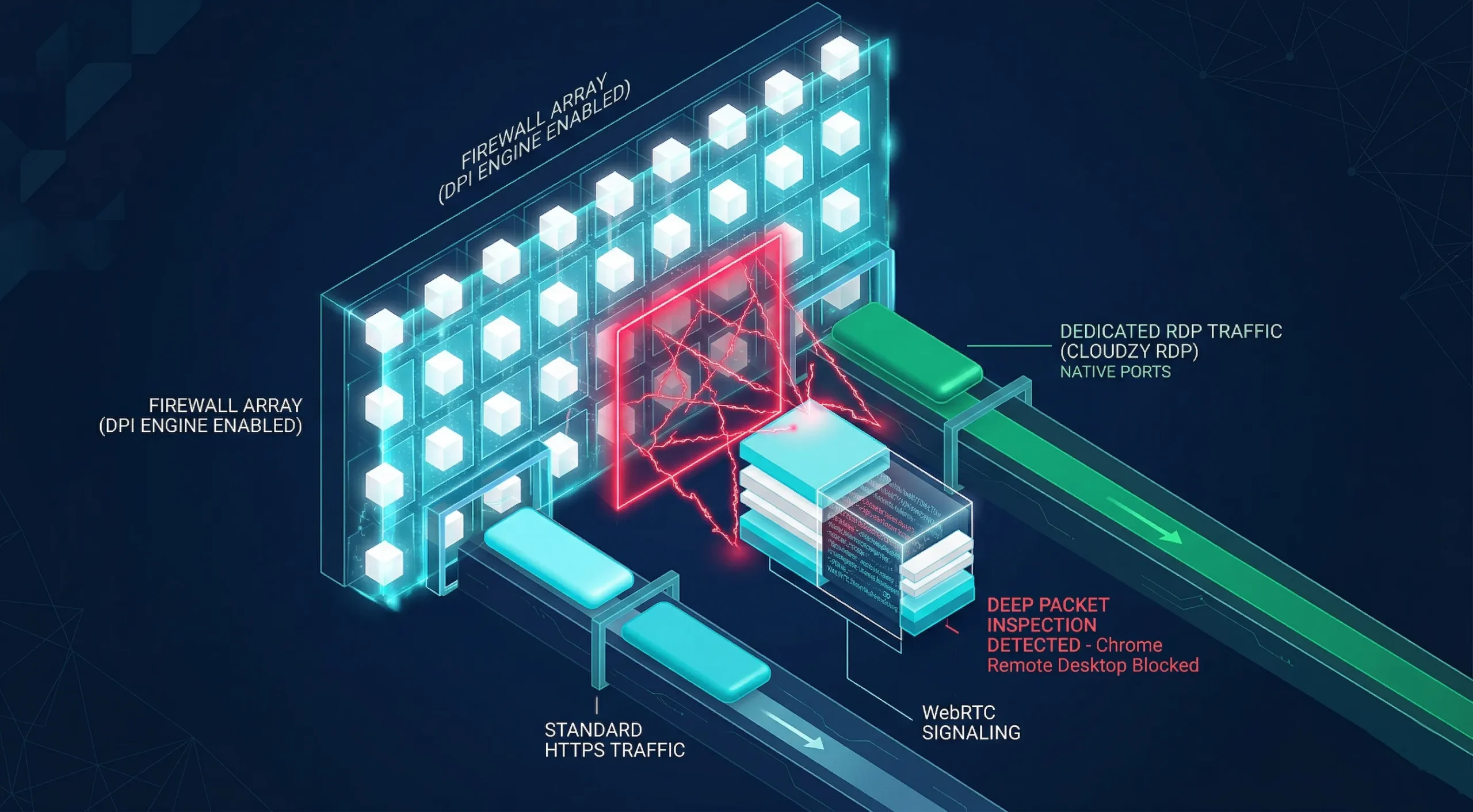

Problemy zapory i zgodność

Większość domowych routerów przepuszcza ruch CRD bez żadnej konfiguracji. Sieci korporacyjne z Deep Packet Inspection mogą oznaczyć komponent sygnalizacji WebRTC i zablokować go bez powiadomienia użytkownika. W sieciach restrykcyjnych administratorzy mogą potrzebować zezwolić na usługa URLs plus ruch na TCP/UDP 443 i 3478.

Z perspektywy użytkownika połączenie po prostu się nie udaje, bez komunikatu błędu wskazującego na rzeczywistą przyczynę. Śledziłem ten wzór awarii w środowiskach korporacyjnych; konsekwentnie diagnozuje się go błędnie jako usterkę aplikacji CRD zamiast konfliktu polityki zapory sieciowej.

Jeśli błędy certyfikatu SSL pojawiają się w tej samej sieci, Jak naprawić komunikat "Niezabezpieczone" HTTPS w Chrome obejmuje powiązane rozwiązywanie problemów na poziomie portów, które ma zastosowanie w tym samym środowisku zapory sieciowej i często rozwiązuje oba problemy w jednym przebiegu.

Potencjalnie słabe poświadczenia

Minimalny PIN w CRD to sześć cyfr numerycznych. Ten próg to za mało do czegoś więcej niż zwykłe użytkownika osobiste. Większość użytkowników wybiera przewidywalne wzory, co zmniejsza praktyczną przestrzeń poszukiwań i sprawia, że ataki brute-force są o wiele bardziej wykonalne, niż sugeruje liczba cyfr.

Ponowne użycie haseł na poziomie konta Google pogarsza sytuację. Naruszenie w dowolnej niepowiązanej usłudze może dać atakującym przetestowane poświadczenia do zastosowania na koncie Google, które bramy dostęp do wszystkich zarejestrowanych urządzeń CRD.

Według Raport IBM Koszty naruszenia danych 2024, skradzione poświadczenia były najważniejszym wektorem ataku początkowego w 2024 roku, stanowiąc 16% wszystkich analizowanych naruszeń w 604 organizacjach badanych w 12 lokalizacjach.

Naruszenia oparte na poświadczeniach trwały średnio 292 dni, zanim zostały wykryte i powstrzymane, to najdłuższy cykl życia spośród wszystkich typów ataków w badaniu. Zagrożenia bezpieczeństwa pulpitu zdalnego Chrome związane ze słabymi poświadczeniami w praktyce zgodnie z tym dokładnie wzorem.

Wady pulpitu zdalnego Chrome

Mimo to obawy dotyczące bezpieczeństwa pulpitu zdalnego Google wykraczają poza aktywne zagrożenia. CRD został zbudowany do użytku osobistego i podstawowej zdalnej pomocy; ograniczenia poniżej to zamierzone wybory projektowe i stają się czynnikami decydującymi dla każdego wdrożenia profesjonalnego.

Brak kontroli dla Przedsiębiorstw

W standardowych wdrożeniach CRD na Windows, Mac lub Linux nie ma rejestrowania połączeń ani kontroli dostępu opartych na rolach. Zarządzane środowiska ChromeOS zapewniają Dostęp do konsoli administratora i rejestrowanie audytu na poziomie sesji przez Chrome Enterprise, ale te kontrole są nieobecne poza tym zarządzanym kontekstem.

Stwierdzamy, że to punkt, w którym ewaluatorzy IT konsekwentnie dyskwalifikują CRD do użytku organizacyjnego. Pojedyncze niezarejestrowane połączenie z danymi objętymi regulacją może stanowić niedopatrzenie zgodności bez drogi naprawy, nawet gdy każdy inny krok hartowania jest na miejscu.

Zależność konta i limity wydajności

Jeśli konto Google powiązane z CRD stanie się niedostępne, dostęp zdalny może zostać zakłócony, dlatego jest złym pomysłem robienie z jednego konta konsumenckiego jedyną ścieżkę dostępu do krytycznej maszyny. Ocena tej zależności przed wdrożeniem jest konieczna dla każdego zespołu uruchamiającego CRD w systemach produkcyjnych lub krytycznych dla biznesu.

Kody dostępu do pomocy technicznej to kody jednorazowe, a podczas sesji udostępniania na żywo gospodarz jest proszony co 30 minut o potwierdzenie kontynuacji udostępniania. Transfer plików jest dostępny w zarządzanych sesjach zdalnych ChromeOS, ale brakuje go w standardowych wdrożeniach Windows, Mac i Linux.

Poza lukami w funkcjach, zużycie pamięci przez Chrome w połączeniu z aktywnym połączeniem zdalnym powoduje mierzalne obciążenie sprzętu hosta, co pogarsza wydajność na starszych maszynach w praktyce.

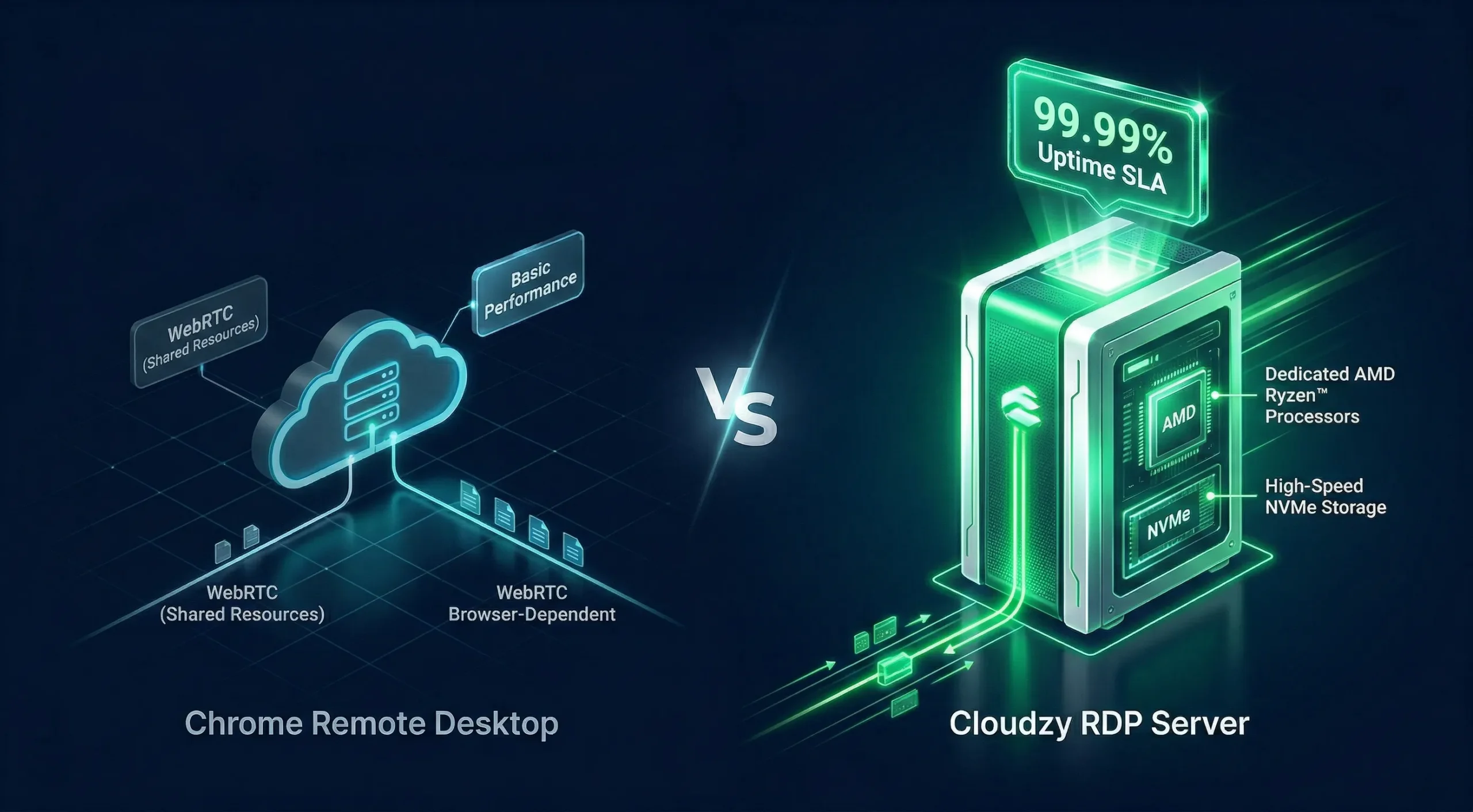

Dla tworzenia, zarządzania serwerem lub profesjonalnych przepływów pracy dedykowana Serwer RDP eliminuje te ograniczenia. W Cloudzy nasze serwery działają na procesorach AMD Ryzen 9 z częstotliwością 4,2+ GHz, z siecią do 40 Gbps i umową warunków gwarantujących dostępność 99,95% SLA.

Chrome Remote Desktop vs. serwer Cloudzy RDP

| Funkcja | Pulpit zdalny Chrome | Serwer Cloudzy RDP |

| Szybkość sieci | Zmienny routing WebRTC | Do 40 Gbps dedykowanych |

| Procesor | Zależy od sprzętu hosta | AMD Ryzen 9, przyspieszenie 4.2+ GHz |

| Ochrona przed atakami DDoS | Żaden | Bezpłatna ochrona przed DDoS |

| Protokół | WebRTC przez HTTPS | RDP na izolowanej instancji KVM |

| Dzienniki Audytu | Niedostępne | Rejestrowanie zdarzeń połączenia na poziomie systemu operacyjnego za pośrednictwem Windows Event Viewer |

| Czas dostępności SLA | Żaden | 99.95% |

| Transfer plików | Ograniczone, dostępne tylko w zarządzanym ChromeOS | Natywna obsługa RDP |

| Zależność konta | Jedno konto Google | Niezależne dane logowania Windows |

Czy Google Remote Desktop jest bezpieczny?

"Google Remote Desktop" i "Chrome Remote Desktop" to ten sam produkt, dlatego właśnie zagadnienia bezpieczeństwa Google Remote Desktop i problemy z bezpieczeństwem Google Remote Desktop pojawiają się pod obydwiema nazwami w forach i dokumentacji produktu. Architektura, zagrożenia i kroki wzmacniające są identyczne.

Google Remote Desktop jest bezpieczny do użytku osobistego, gdy prawidłowo skonfigurowany. TLS/SSL plus szyfrowanie AES spełnia standard branżowy; przy aktywnym 2FA warstwa autentykacji radzi sobie z najczęstszymi typami zagrożeń skierowanymi na wdrażania osobiste i małych zespołów.

Dla zespołów wymagających zgodności regulacyjnej, śladów audytowych lub redundancji dostępu CRD zawodzi jako narzędzie samodzielne. Ryzyko bezpieczeństwa Google Remote Desktop rośnie proporcjonalnie do wrażliwości systemów, do których uzyskuje się dostęp, i liczby zaangażowanych użytkowników.

Jak zwiększyć bezpieczeństwo Chrome Remote Desktop?

Każde zagrożenie bezpieczeństwa Chrome Remote Desktop zidentyfikowane wyżej ma bezpośrednikiem rozwiązanie. Kroki są uporządkowane według wpływu. Wykonuj je kolejno od góry do dołu, aby uzyskać najszybsze i najbardziej znaczące ulepszenie konfiguracji bez zbędnych komplikacji technicznych.

Włącz weryfikację dwuetapową na koncie Google

Przejdź do myaccount.google.com, wybierz Bezpieczeństwo, a następnie Weryfikacja dwuetapowa. Wybierz aplikację uwierzytelniającą lub sprzętowy klucz bezpieczeństwa jako drugi czynnik. Ta pojedyncza czynność eliminuje typ naruszenia oparty na poświadczeniach, który zgodnie z danymi IBM z 2024 roku pozostaje niezauważony średnio przez 292 dni.

Sprzętowy klucz bezpieczeństwa oferuje najsilniejszą ochronę przed phishingiem. Aplikacja uwierzytelniająca to najlepszy wybór dla większości użytkowników. Nasze doświadczenie pokazuje, że zespoły włączające ten krok znacznie zmniejszają narażenie na ataki oparte na poświadczeniach, chociaż zagrożenia posauthentykacyjne, takie jak porwanie ciasteczka sesji, stanowią oddzielne ryzyko do zarządzania.

Ustaw długi, złożony PIN

Użyj co najmniej 8 znaków, połącz litery i cyfry, unikaj jakiejkolwiek sekwencji powiązanej z danymi osobistymi. Aby zaktualizować istniejący PIN, przejdź do remotedesktop.google.com/access, znajdź urządzenie w panelu Urządzenia zdalne i wybierz ikonę ołówka.

Okresowa zmiana PINu ma znaczenie, szczególnie po każdym udostępnieniu tymczasowego dostępu lub gdy konto Google wykazuje podejrzaną aktywność logowania. Krótkie numeryczne PINy to konsekwentnie najczęściej wykorzystywane słabości, które obserwujemy w przeglądanych wdrażaniach CRD.

Używaj sieci VPN tylko w sieciach publicznych lub współdzielonych

Zanim otworzysz CRD w sieci, którą nie kontrolujesz, połącz się z VPN. Wybierz dostawcę z weryfikowaną polityką braku logów i funkcją kill switch, która odcina dostęp do internetu, jeśli VPN nieoczekiwanie się rozłączy, zamykając okno ekspozycji.

Większość użytkowników, którzy pomijają VPN w sieciach publicznych, nigdy nie napotkała widocznego incydentu, co kreuje fałszywe poczucie, że ryzyko na poziomie sieci jest czysto teoretyczne. Traktuj krok z VPN jako warunek sine qua non w każdej współdzielonej podsieci.

Włącz Curtain Mode na Windows

Curtain Mode blokuje fizyczny ekran maszyny głównej przed wyświetlaniem zdalnej aktywności podczas aktywnego połączenia CRD. Każdy, kto siedzi przy komputerze, widzi jedynie zablokowany ekran, niezależnie od tego, co robi użytkownik zdalny. Wymaga Windows Professional, Ultimate, Enterprise lub Server.

Pełna konfiguracja Curtain Mode od Google wymaga czterech kluczy rejestru na Windows. Ustaw RemoteAccessHostRequireCurtain do 1 poniżej HKLM\Software\Policies\Google\Chrome, fDenyTSConnections do 0 i UserAuthentication na 0 w ścieżce Terminal Server, a na Windows 10 ustaw również SecurityLayer na 1 w ścieżce RDP-Tcp.

Google ostrzega, że pominięcie kroku powoduje natychmiastowe przerwanie sesji. Gdy wszystkie klucze są ustawione, uruchom ponownie usługę hosta CRD, aby zastosować zmianę.

To ustawienie jest konsekwentnie niedoużywane w wdrożeniach biurowych, a większość zespołów IT konfiguruje je poniżej pięciu minut.

Aktualizuj Chrome zawsze

CRD działa na infrastrukturze Chrome, więc nienaprawiony przeglądarka oznacza nienaprawiony host CRD. W 2025 roku Chrome zaraportował 205 opublikowanych CVE ze średnim wynikiem CVSS 7,9; kilka z nich dotyczyło luk w zdalnym wykonywaniu kodu, które bezpośrednio wpływały na aktywne hosty CRD.

Otwórz Chrome, przejdź do Pomoc, następnie O Google Chrome i potwierdź status bieżącej wersji. Google zaleca włączenie automatycznych aktualizacji aby łatki bezpieczeństwa były stosowane zaraz po wydaniu. Opóźnianie lub blokowanie aktualizacji Chrome pozostawia znane luki bezpieczeństwa otwarte na każdym aktywnym hoście CRD.

Wnioski

Chrome Remote Desktop ma rzeczywiste zabezpieczenia: szyfrowanie TLS/SSL, dostęp oparty na PIN-ie i model uwierzytelniania zdolny do 2FA. Do użytku osobistego z zastosowanymi krokami wzmacniającymi jest to solidny wybór na potrzeby codziennego dostępu zdalnego w zaufanych sieciach.

Ograniczenie strukturalne polega na tym, że cały model dostępu zależy od jednego konta Google. Niezależnie od spójności wydajności, rejestrowania zgodności czy niezawodności infrastruktury, obawy bezpieczeństwa w ustawieniach zawodowych konsekwentnie wskazują na dedykowane rozwiązanie. Dla zespołów, które przerosnęły CRD, serwery KVM Cloudzy oferują bardziej niezawodną podstawę.

Właściwe narzędzie zależy od Twojego kontekstu. CRD dobrze rozwiązuje problem dostępu osobistego. Gdy pojawia się zgodność, czas pracy lub dostęp dla wielu użytkowników, architektura musi odpowiadać stawkom.