Monitorování cloudové bezpečnosti shromažďuje logy, metriky a události z každého místa vaší cloudové infrastruktury, včetně virtuálních strojů, kontejnerů, systémů identit, síťových toků a aplikací, a vytváří tak obraz toho, jak se vaše prostředí chová v reálném čase.

Průběžným sledováním a analýzou těchto dat dokáží týmy odhalit neoprávněný přístup nebo chybné konfigurace dříve, než dojde k narušení bezpečnosti. S jasnými postupy pro upozornění a automatizovanými příručkami se monitorování bezpečnosti stává součástí každodenního provozu, nikoli víkendového hašení požárů.

Co je monitorování cloudové bezpečnosti?

Monitorování cloudové bezpečnosti je praxe průběžného sledování a analýzy cloudových prostředků, jako jsou výpočetní instance, úložné buckety, serverless funkce a síťové kontroly, za účelem detekce hrozeb, zranitelností nebo mezer ve shodě v reálném čase.

Funguje tak, že agreguje síťovou telemetrii z firewallů a bezpečnostních skupin a nasazuje odlehčené sběrače dat na virtuálních strojích a kontejnerech, přičemž sleduje:

- Logy z virtuálních strojů a kontejnerů

- API požadavky a autentizační události

- Síťové toky, DNS dotazy a připojení koncových bodů

- Metriky stavu systému a statistiky výkonu

- Chování uživatelů napříč prostředími

Tyto datové toky jsou přiváděny do centralizovaného analytického jádra, zpravidla platformy SIEM nebo XDR, která normalizuje formáty logů, aplikuje korelační pravidla a spouští behaviorální analýzu k odhalení anomálií. Místo přepínání mezi oddělenými konzolemi mají týmy k dispozici jednotný přehled, kde jsou upozornění seřazena podle priority, tickety se otevírají automaticky a nápravné skripty mohou běžet bez manuálních zásahů.

Jaké jsou klíčové součásti monitorování cloudové bezpečnosti?

Každé bezpečnostní nastavení stojí na několika základních stavebních blocích. V cloudovém prostředí tyto prvky fungují jako senzory, filtry a alarmy: sbírají data, upozorňují na nestandardní chování a spouštějí rychlé reakce.

- Sběrače dat a agenti na VM, kontejnerech a serverless pracovních zátěžích

- Agregační pipeline logů s podporou více cloudů a normalizovanými schématy

- Detekční nástroje anomálií využívající strojové učení k odhalování odchylek v používání

- Postupy pro upozornění integrované do platforem pro správu ticketů a automatizaci

Tyto komponenty dohromady zajišťují úplné pokrytí: nezpracovaná telemetrie se sbírá, normalizuje, analyzuje na anomálie a převádí na konkrétní kroky k akci. Váš tým se tak může soustředit na skutečné hrozby místo probírání se nekonečným šumem.

Proč je monitorování cloudové bezpečnosti důležité

Monitorování cloudové bezpečnosti hraje klíčovou roli v ochraně digitálních operací. V roce 2025 jsou cloudové útoky rychlejší, záludnější a lépe financované než kdykoli předtím. Proto je monitorování cloudové bezpečnosti tak zásadní:

- Bez mrtvých úhlů: Od on‑premise po multi‑cloud máte přehled o celém prostředí.

- Detekce vnitřních hrozeb: Sledování akcí privilegovaných uživatelů odhalí zneužití dříve, než se situace vymkne kontrole.

- Poznatky z dat: Analýza historických trendů odhaluje mezery v pravidlech nebo neevidované IT zdroje.

- DevSecOps povolení: Odhalte chybné konfigurace v CI/CD pipeliny dříve, než se dostanou do produkce.

- Ochrana pověsti: Rychlá detekce a nahlášení incidentu udrží zákazníky v klidu a regulátory spokojené.

S rostoucí komplexitou kybernetických útoků ale nestačí jen monitorování cloudové bezpečnosti. Budete potřebovat také spolehlivé bezpečnostní software.

Výhody monitorování cloudové bezpečnosti

Monitorovat cloud bez zabezpečení je jako zamknout přední dveře a nechat okna dokořán. Kombinace zabezpečení a monitorování je způsob, jak moderní týmy zůstávají v bezpečí, a tady je proč:

- Proaktivní detekce hrozeb: Náhlé špičky v provozu? Přihlášení v neobvyklou dobu? Neznámé IP adresy? Automatizovaná pravidla označí podezřelé výkyvy v provozu nebo pokusy o přihlášení mimo pracovní dobu, takže útoky zachytíte včas.

- Rychlejší reakce na incidenty: Integrace alertů do chatops nebo ticketovacího systému výrazně zkracuje průměrnou dobu detekce. Analytici už nemusí hledat logy napříč různými konzolemi a alerty se napojují přímo na vaše automatizační nástroje. Než je váš tým vůbec upozorněn, závadná instance je už izolovaná.

- Zjednodušené dodržování předpisů: Monitorování cloudové compliance shromažďuje auditní logy (včetně všeho od změn oprávnění po události API) do jednotných, připravených reportů pro standardy jako PCI‑DSS nebo HIPAA, což ušetří hodiny manuální práce.

- Snížení nákladů: Včasné upozornění na veřejně přístupná úložiště nebo nadměrně povolná oprávnění předchází nákladným vyšetřováním bezpečnostních incidentů a pokutám.

- Škálovatelný dohled: Cloudový monitorovací software zpracovává metriky z desítek účtů bez nutnosti rozšiřovat tým a sleduje stovky zdrojů se stejným přehledem, jaký jste měli při deseti.

- Detekce vzorů hrozeb: Nepřetržité monitorování bezpečnosti odhaluje pomalé, nenápadné útoky: nenápadná eskalace oprávnění, laterální pohyb, zneužití ze strany insider útočníků.

- Jednotný přehled: Jeden přehledový panel zajišťuje konzistentní bezpečnostní a monitorovací politiky napříč AWS, Azure, GCP a privátními cloudy.

Klíčové funkce pokročilých řešení pro monitorování cloudu

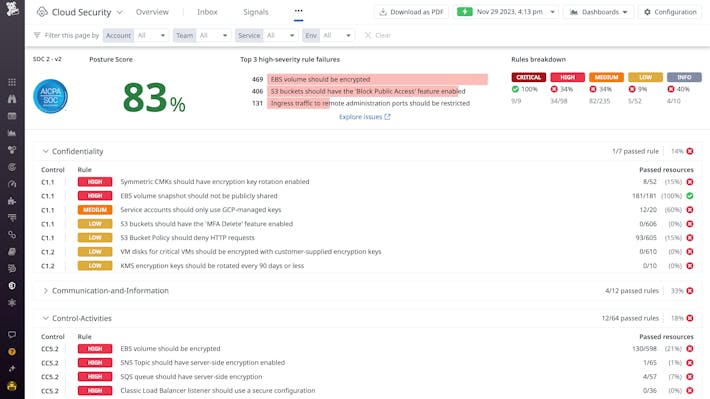

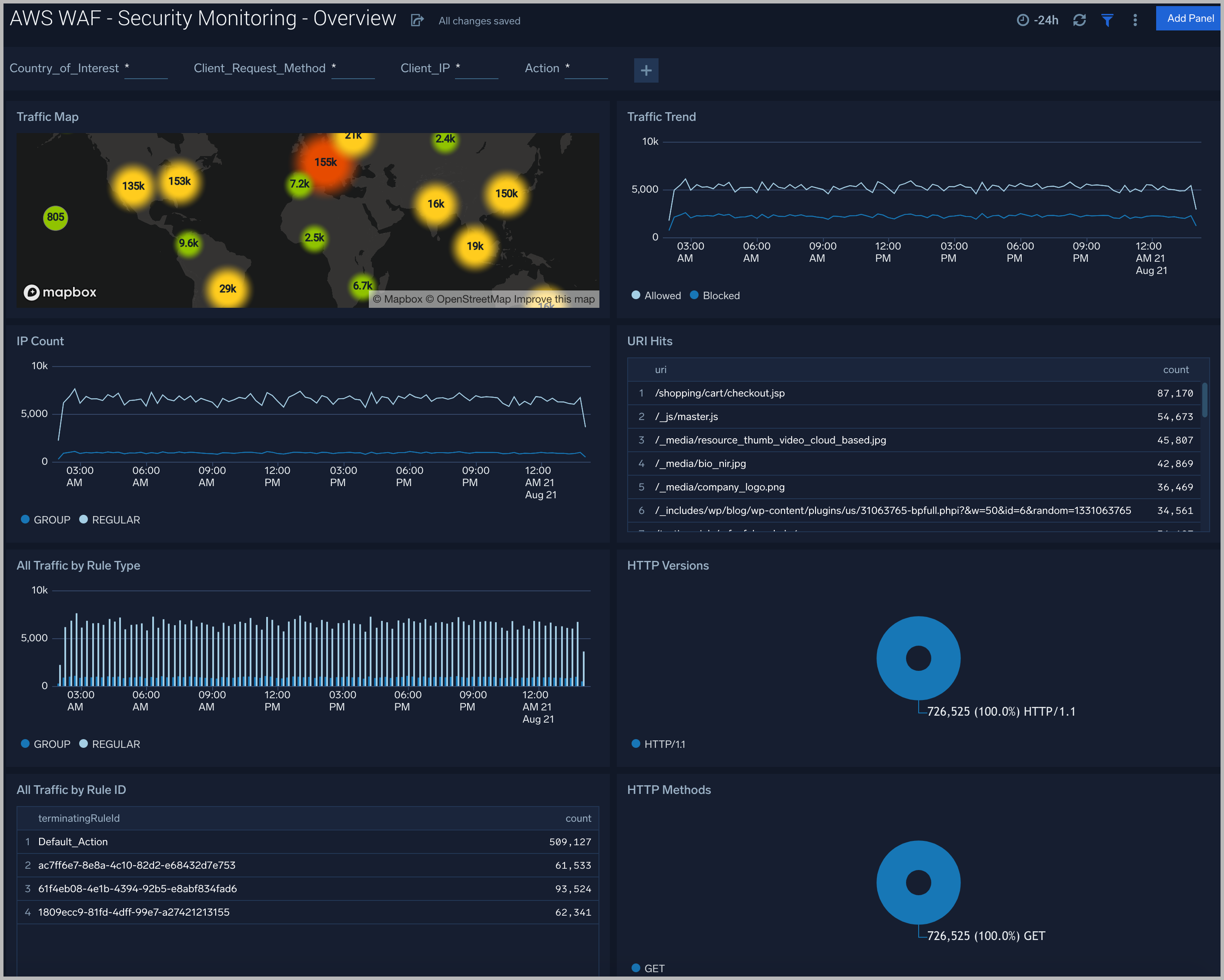

Tato cloudová monitorovací řešení kombinují výkonnostní metriky (CPU, paměť, síť) a bezpečnostní události (neúspěšná přihlášení, porušení pravidel), takže máte 360° přehled o rizicích.

- Nástroje pro monitorování cloudového zabezpečení s předpřipravenými konektory pro AWS, Azure a GCP, které výrazně zkracují dobu integrace.

- Nepřetržité monitorování zabezpečení zachytává události 24/7 bez manuálních zásahů.

- Behaviorální analytika, která se učí normální vzorce chování a snižuje počet falešných poplachů tím, že se soustředí na skutečné anomálie.

- Automatizované skripty pro nápravu nebo bezserverové funkce, které izolují kompromitované prostředky a deaktivují účty během několika sekund.

- Vlastní dashboardy pro vedení, compliance týmy a bezpečnostní analytiky, každý s přizpůsobenými pohledy, možností vrtání do dat a označováním chování specifického pro váš případ použití.

- Integrační uzly propojující skenery zranitelností, zdroje informací o hrozbách a nástroje pro správu incidentů pro komplexní přehled.

- Reportování shody s předpřipravenými dashboardy (HIPAA, GDPR, PCI-DSS).

Tyto funkce dělají z monitorování cloudového zabezpečení víc než jen firewall nebo antivirový doplněk. Stává se z něj aktivní řídicí vrstva nad celým vaším cloudem a cloudové zranitelnosti.

Výzvy monitorování cloudového zabezpečení

Tohle jsou nejčastější problémy, do kterých týmy narážejí, bez ohledu na to, jak dobré nástroje používají:

- Přetížení objemem dat: Zachytávání každého logu z desítek služeb zatěžuje úložiště i analytické pipeline. Implementujte vzorkování a filtrování, abyste snížili šum.

- Únavě z upozornění: Přemíra notifikací nízké závažnosti může překrýt kritické hrozby. Pravidelně upravujte prahové hodnoty a pravidla potlačení, aby byl šum na minimu.

- Složitost multi-cloudu: Každý poskytovatel používá vlastní formáty logů. Přijetí společného schématu, jako je OpenTelemetry, pomáhá normalizovat data napříč AWS, Azure a GCP.

- Nedostatky dovedností: Psaní účinných korelačních pravidel a dolaďování analytických enginů vyžaduje odborné znalosti, kterých je nedostatek. Spravované služby nebo vzdělávací programy mohou tento rozdíl překlenout.

- Obavy z latence: Dávkové nahrávání logů může zpozdit upozornění. Architektury pro streamové zpracování dat nabízejí nižší latenci pro rychlejší reakci.

Překonávání překážek

- Používejte otevřené standardy, jako je OpenTelemetry, pro jednotné logování

- Omezte rychlost zpracování nebo vzorkujte zdroje s vysokým objemem dat na hranici sítě

- Zdokumentujte runbooky, které propojují upozornění s automatickými kroky pro omezení šíření incidentu

Tyto taktiky pomáhají posunout váš ekosystém zabezpečení a monitoringu do proaktivní obranné pozice. Pro privátní nasazení možná budete chtít privátný cloud.

Osvědčené postupy pro monitorování cloudového zabezpečení

I s tím nejlepším systémem je stále nutné dodržovat osvědčené postupy pro cloudové monitorování. Dobrá zpráva je, že jsou poměrně snadné na opakování:

- Definujte jasné playboky: Ke každému upozornění přiřaďte reakci (oznámit, izolovat nebo eskalovat), aby váš tým přesně věděl, co dělat.

- Automatizace nápravy: Integrujte nástroje infrastructure-as-code nebo serverless funkce pro automatické blokování škodlivých IP adres nebo rotaci kompromitovaných přihlašovacích údajů.

- Dodržujte princip nejnižších oprávnění: Omezte, kdo může upravovat pravidla monitorování zabezpečení nebo přistupovat k nezpracovaným logům – snížíte tím riziko ze strany interních uživatelů.

- Pravidelně revidujte pravidla: Jak se vaše cloudové prostředí rozrůstá, odstraňujte zastaralé alerty a upravujte prahové hodnoty podle nových výchozích stavů.

- Integrujte správu stavu zabezpečení: Propojte kontroly souladu s předpisy v cloudu s průběžným monitorováním zabezpečení pro kompletní pokrytí.

- Dodržujte osvědčené postupy cloudového monitorování: Kombinujte výkonnostní a bezpečnostní data v jednotných dashboardech, abyste dali DevOps i SecOps společný přehled.

Ukázkový kontrolní seznam při zahájení provozu

- Aktivujte výchozí logování na každém novém VM nebo kontejneru

- Šifrujte toky logů při přenosu do vašeho SIEM/XDR

- Naplánujte čtvrtletní audity korelačních pravidel

- Zapojte alerty ze skeneru zranitelností do svých monitorovacích workflow

Kodifikací těchto kroků mohou týmy přidávat nové workloady, aniž by přišly o přehled nebo kontrolu. To vše vytváří přísnější bezpečnostní a monitorovací procesy napříč celým prostředím – ať už veřejným, privátním, nebo hybridním.

Řešení pro monitorování cloudové bezpečnosti – typy a příklady

Výběr správného řešení pro monitorování cloudové bezpečnosti závisí na vašem prostředí, zkušenostech a rozsahu. Níže najdete pět typů řešení (nativní cloudová řešení, nástroje třetích stran SaaS, open-source stacky, hybridy CSPM a XDR a sjednocené dashboardy), každý se dvěma doporučenými nástroji.

Nativní cloudové monitorování

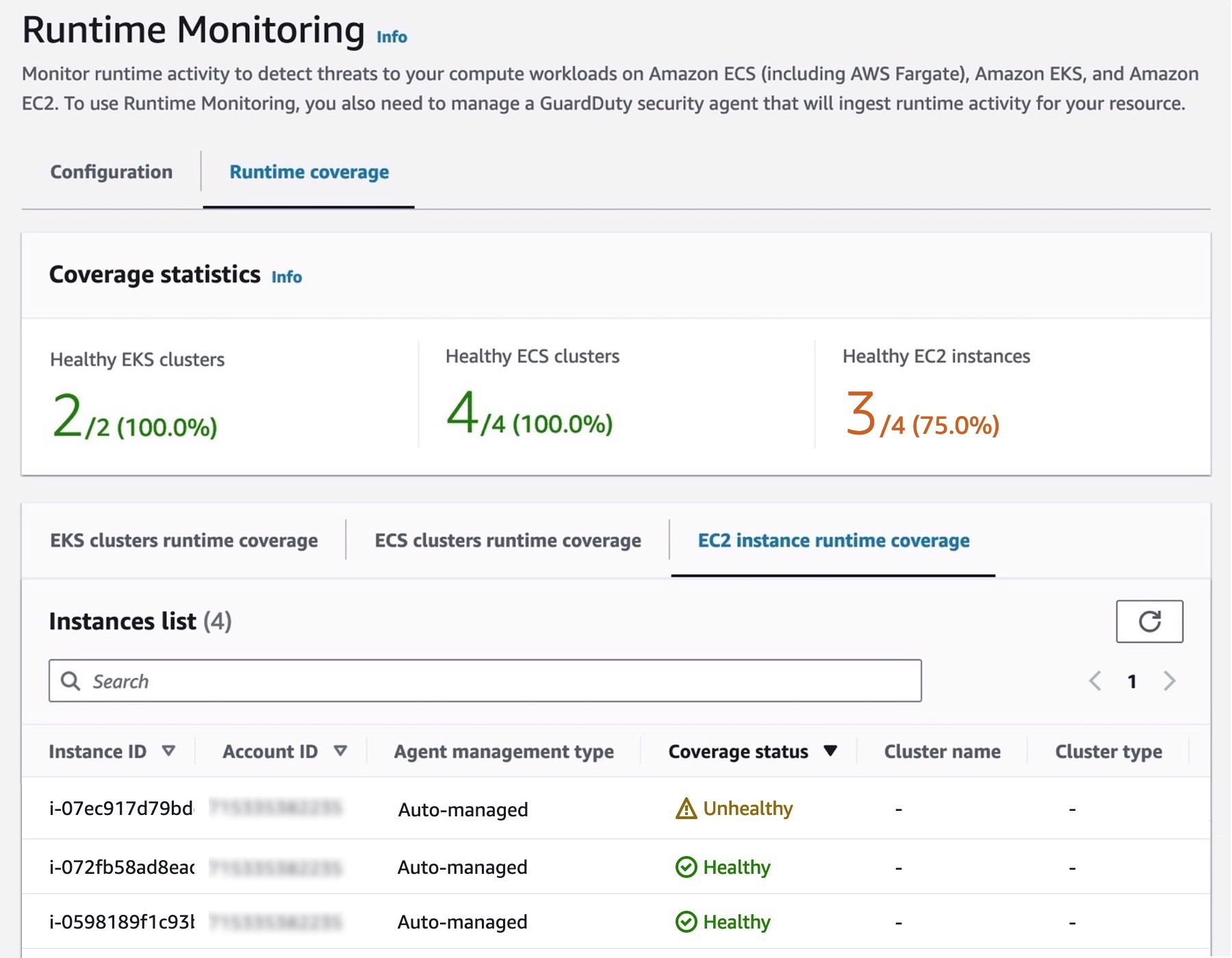

Tyto služby jsou přímo součástí hlavních cloudových platforem a nabízejí detekci hrozeb připravenou k okamžitému použití spolu s integrací s API poskytovatele.

-

AWS GuardDuty:

Plně spravovaná detekce hrozeb, která analyzuje VPC flow logy, logy DNS a události CloudTrail s platbou za skutečné využití. Je omezena na prostředí AWS a může generovat false positives, které vyžadují ladění.

-

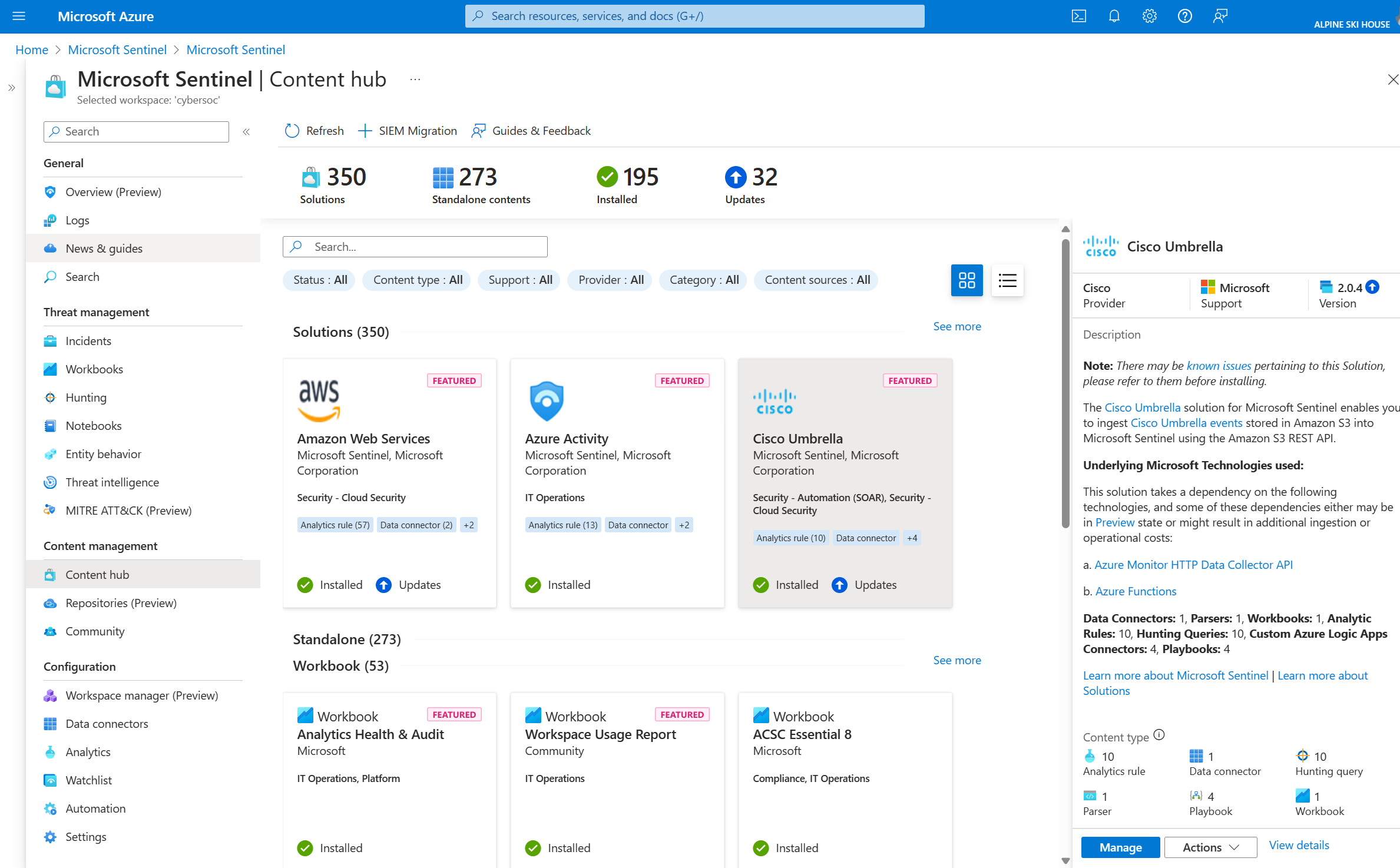

Azure Sentinel:

Nativní cloudové řešení SIEM/XDR s integrovanými konektory pro služby Microsoft a analytiku řízenou AI. Při větším objemu dat jsou náklady na příjem dat nepředvídatelné a nastavení alertů vyžaduje čas na zvládnutí.

Nástroje třetích stran SaaS

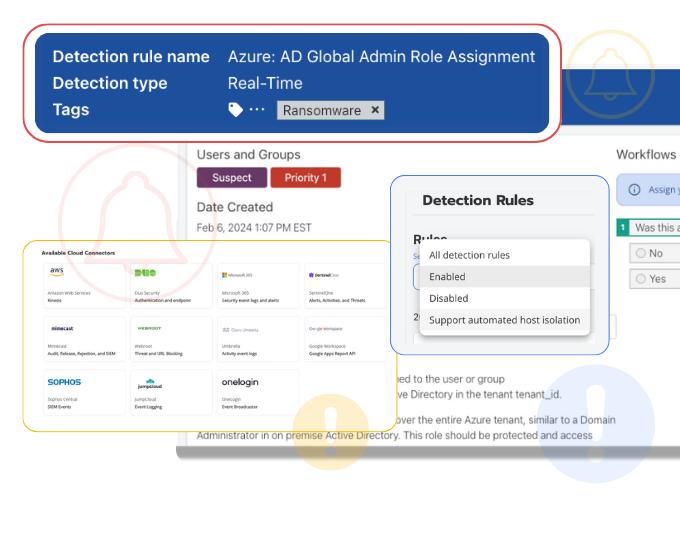

Nezávislé platformy nabízející hloubkovou analytiku, sledování chování a automatizovanou reakci na incidenty, často napříč více cloudy.

-

Sumo Logic:

SaaS analytika, která zpracovává logy a metriky v cloudovém měřítku a nabízí přehledy zabezpečení v reálném čase a dashboardy pro dodržování předpisů; pokročilá konfigurace pravidel může být pro nové týmy složitá.

-

Blumira:

Hostovaná detekce a reakce s předpřipravenými playbooks a automatizovanými investigačními workflow; menší ekosystém dodavatele znamená méně komunitních integrací a méně vyspělou škálu funkcí.

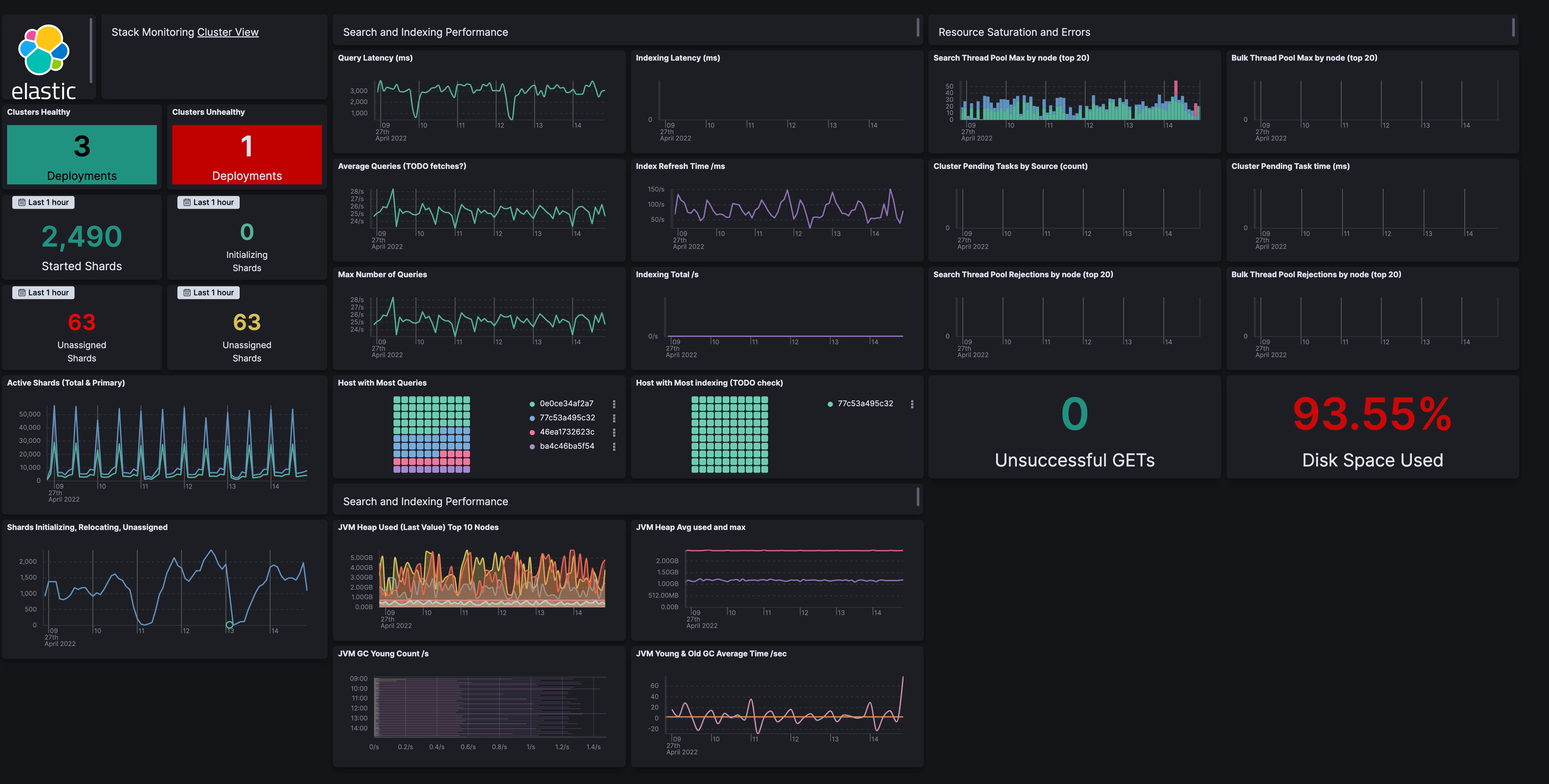

Open-source řešení

Komunitně vyvíjená řešení poskytující plnou kontrolu nad datovými pipeline a analýzami, která nejlépe vyhovují týmům se silnými interními znalostmi.

-

Zásobník ELK:

Komplexní sběr, parsování a vizualizace logů s dashboardy v reálném čase; vyžaduje značné úsilí při nastavení a průběžnou údržbu pro škálování indexovacích pipeline.

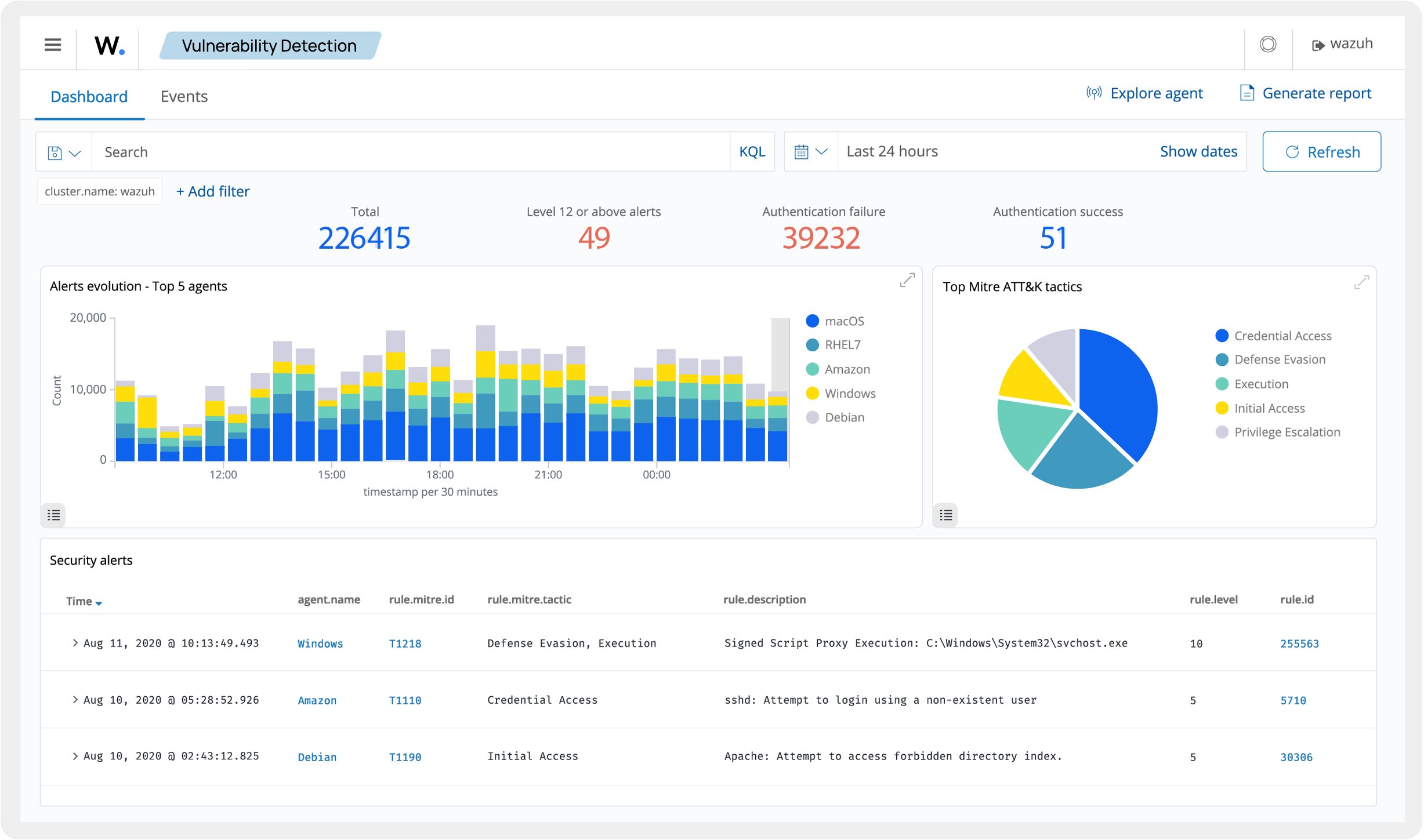

-

Wazuh:

Open-source bezpečnostní platforma rozšiřující ELK o detekci průniků na úrovni hostitele a reporting pro dodržování předpisů; strmá křivka učení a omezená oficiální podpora.

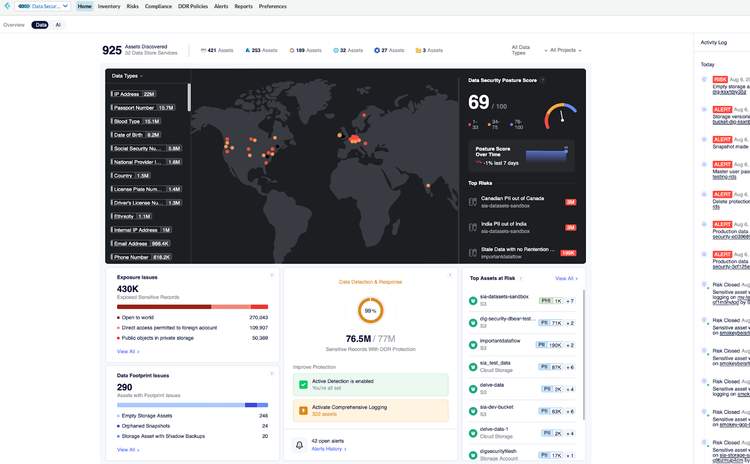

CSPM & XDR hybridní platformy

Platformy, které spojují průběžnou správu konfigurace s detekcí hrozeb za běhu a poskytují přehled jak o konfiguraci, tak o chování systémů.

-

Prisma Cloud:

Sjednocené CSPM, CIEM a runtime ochrana s podporou kontejnerů a serverless; složitost počátečního nastavení a strmá křivka učení prodlužují dobu potřebnou k dosažení hodnoty.

-

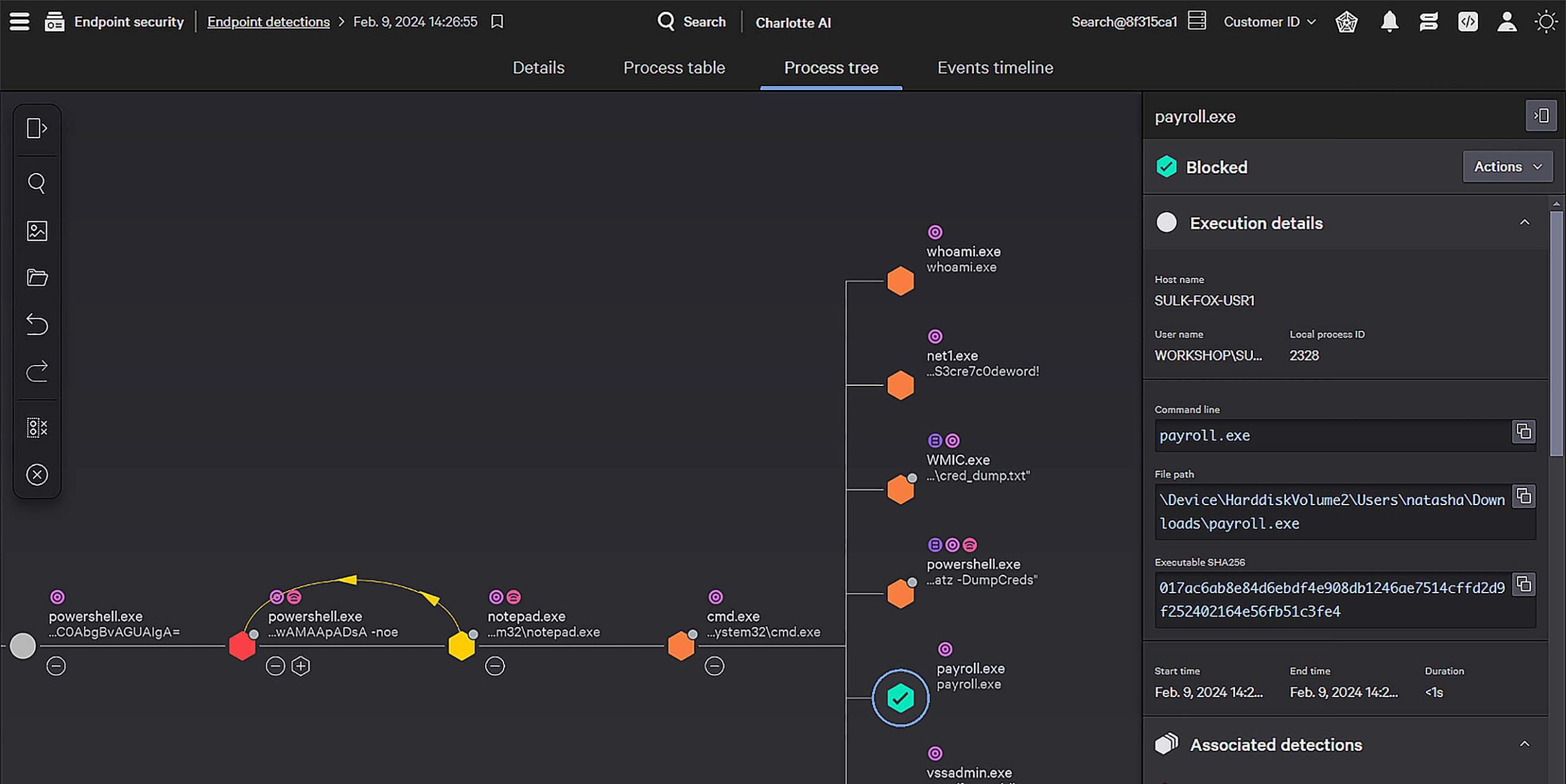

CrowdStrike Falcon:

Full-stack XDR s ochranou endpointů, správou zranitelností a integrovanou threat intelligence; výkonnostní overhead na endpointech a požadavek na specializované znalosti pro optimální ladění.

Jednotný přístrojový panel

Řešení, která sdružují bezpečnostní události, logy a výkonnostní metriky do jediného přehledu a propojují DevOps a SecOps.

-

Datadog:

Kombinuje logy, metriky, traces a moduly pro monitorování bezpečnosti v jednom rozhraní s předpřipravenými upozorněními pro cloudové služby; složité nastavení ingestion logů a potenciálně vysoké náklady na uchovávání dat.

-

Splunk Enterprise Security:

Pokročilá korelace, integrace threat intelligence a přizpůsobitelné bezpečnostní dashboardy; vysoké licenční náklady a strmá křivka učení pro nové uživatele.

Každá kategorie má svá kompromisy, ať už jde o snadnost nasazení nativně v cloudu, flexibilitu open-source řešení, nebo hloubku hybridních platforem. Při výběru vycházejte z odbornosti svého týmu, rozpočtu a regulatorních požadavků, abyste ze svého nastavení cloud security monitoringu a celkové cloudové bezpečnostní architektury vytěžili maximum.

Závěrečné myšlenky

Zatímco spolehlivý bezpečnost cloudu nastavení není kompletní bez bezpečnost cloudové infrastruktury, začleněním nástrojů pro cloud security monitoring, osvědčených postupů v oblasti bezpečnosti a průběžného monitoringu do každodenního provozu proměníte reaktivní prohledávání logů v proaktivní obranu, která útočníky drží na uzdě a váš cloud chrání po celý rok 2025.