SSH je zabezpečený síťový protokol, který vytváří šifrovaný tunel mezi systémy. Zůstává oblíbený u vývojářů, kteří potřebují vzdálený přístup k počítačům bez potřeby grafického uživatelského rozhraní. Přestože SSH existuje již desítky let a spolehlivě sloužil bezpočtu uživatelů, stále jej mohou postihnout určité chyby.

Mnoho z těchto chyb se stalo v komunitě SSH dobře známými a jejich řešení jsou široce zdokumentována. Mezi ně patří nekompatibilita firewallu, Problémy s vkládáním veřejného klíče SSH, Problémy s režimem klíče souboru SSHa chyba „Upozornění: Identifikace vzdáleného hostitele se změnila“.

K této chybě dochází ve všech hlavních operačních systémech, včetně Windows, Linux a macOS. Zdrojem problému může být spíše legitimní bezpečnostní problém než jednoduchá technická závada. V tomto článku vysvětlíme, proč se to děje, co to znamená pro zabezpečení vašeho připojení SSH a jak to vyřešit na každé hlavní platformě.

Co spouští varování: Identifikace vzdáleného hostitele se změnila (a měli byste se obávat?)

Když je veřejný klíč SSH uložen ve vašem, zobrazí se „Upozornění: Identifikace vzdáleného hostitele se změnila“. známí_hostitelé soubor neodpovídá klíči, který server aktuálně prezentuje. Tento nesoulad spustí vestavěný bezpečnostní mechanismus SSH, který vás ochrání před potenciálními hrozbami.

Legitimní důvody pro změny hostitelského klíče

Několik nevinných důvodů vysvětluje, proč se hostitelský klíč serveru může změnit. Někdy uvidíte varianty jako „klíč hostitele RSA se změnil“ v závislosti na konkrétním použitém typu klíče.

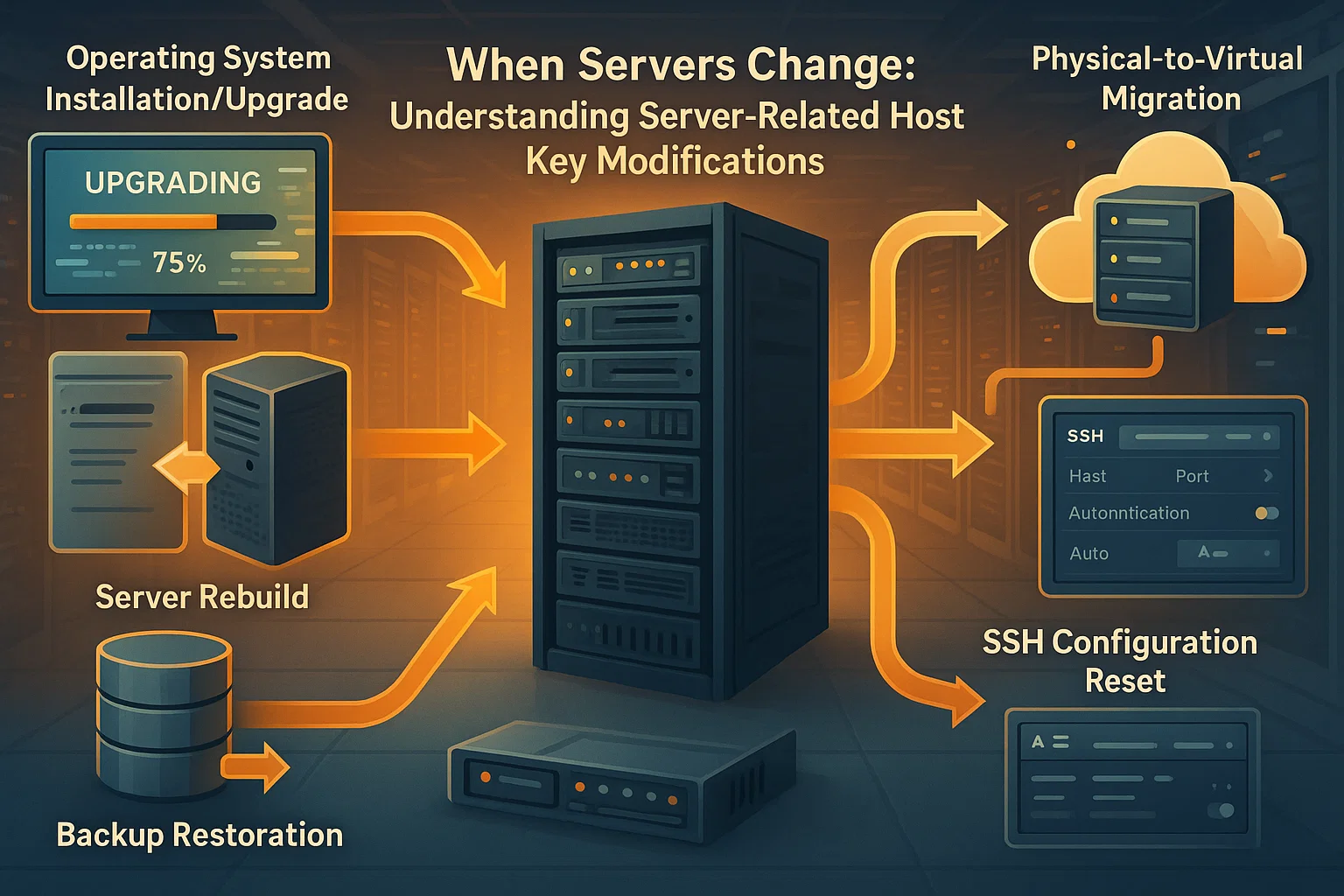

Změny související se serverem:

- Operační systém serveru byl přeinstalován nebo upgradován

- Server byl přestavěn nebo obnoven ze zálohy

- Konfigurace SSH serveru byla resetována

- Fyzický nebo virtuální počítač byl nahrazen

- Migrace serveru na nový hardware

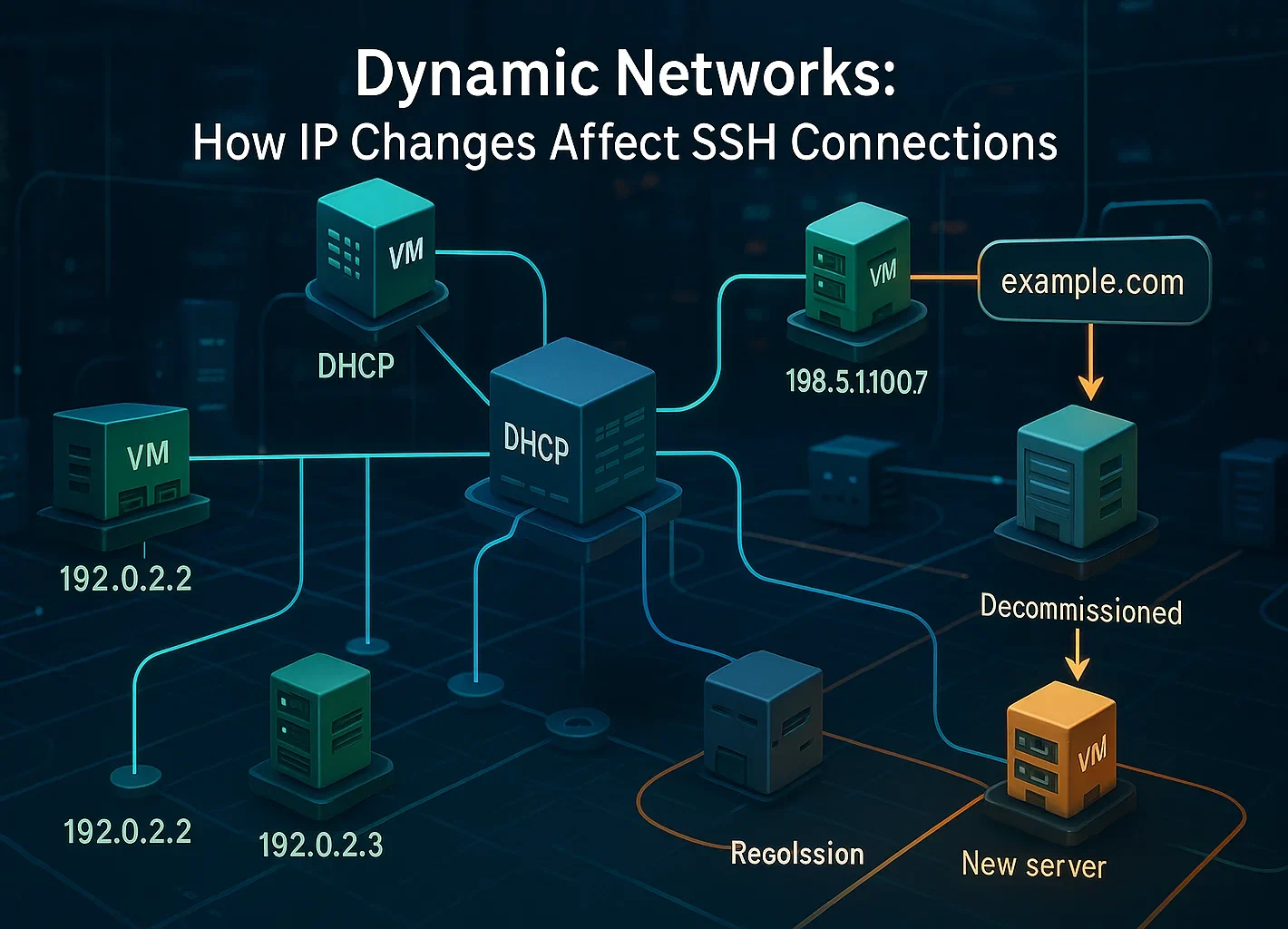

Změny konfigurace sítě:

- Poskytovatelé cloudu v průběhu času recyklují IP adresy nebo vaše připojení vede přes nástroj pro vyrovnávání zatížení.

- DHCP znovu přidělil IP adresu jinému počítači

- IP serveru vyřazeného z provozu byla přidělena novému systému

- DNS záznamy byly aktualizovány, aby odkazovaly na jiný server

Klíčové akce správy:

- Správci systému ručně regenerovali hostitelské klíče z bezpečnostních důvodů

- Software serveru SSH byl přeinstalován

- Bezpečnostní zásady vyžadovaly střídání klíčů

Je důležité si uvědomit, že změny uživatelského hesla nemají vliv na hostitelské klíče. Ty představují samostatné autentizační mechanismy. Klíče hostitele se změní pouze tehdy, když se změní samotný server nebo jeho konfigurace SSH.

Kdy brát varování vážně

I když je mnoho změn hostitelského klíče legitimních, může to znamenat skutečnou bezpečnostní hrozbu. Měli byste se obávat, pokud:

- Neprovedli jste žádné změny na serveru ani jste nevěděli o žádné plánované údržbě

- Důvod změny klíče nemůžete ověřit u správce serveru

- Server je přístupný přes veřejné sítě nebo nedůvěryhodná připojení

- Připojujete se k produkčním systémům nebo serverům obsahujícím citlivá data

I když jsou útoky typu Man-in-the-middle relativně vzácné, vyskytují se. Při takových útocích se protivník postaví mezi váš počítač a legitimní server a zachytí veškerý provoz.

Lidská chyba a sociální inženýrství představuje 68 % narušení bezpečnosti, což činí ostražitost klíčovou. Své systémy můžete dále chránit tím, že se dozvíte o prevence útoků hrubou silou.

Nedávné statistiky od IBM ukazují, že globální průměrné náklady na a porušení dat činila v roce 2025 4,44 milionu dolarů, přičemž doba detekce byla v průměru osm měsíců. To ukazuje, proč existuje mechanismus ověřování hostitelského klíče SSH a proč byste nikdy neměli ignorovat tato varování bez prošetření.

Jak ověřit, zda je varování bezpečné

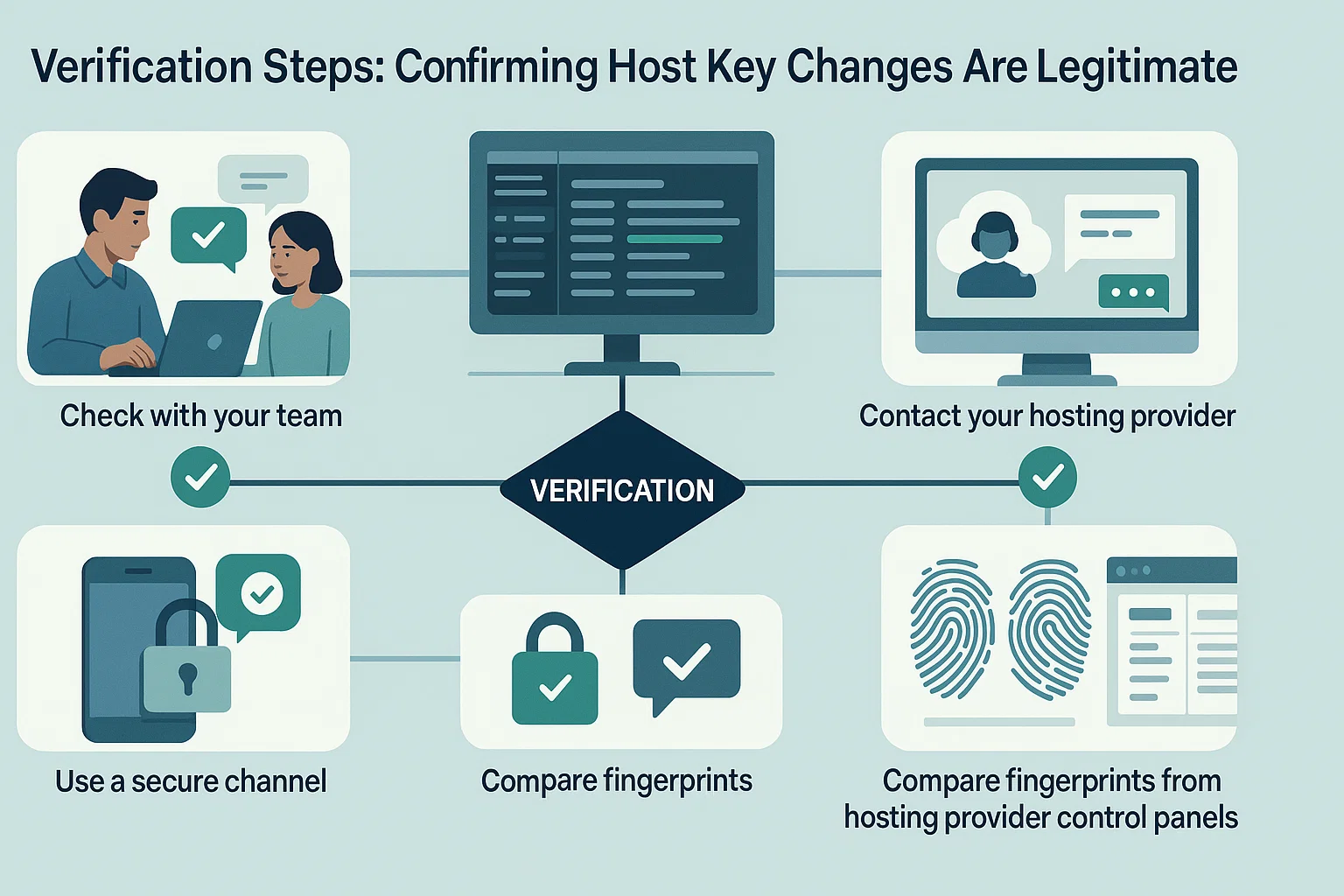

Než budete pokračovat v řešení problému, proveďte tyto kroky ověření:

- Informujte se u svého týmu: Pokud sdílíte přístup k serveru, zeptejte se kolegů, zda provedli změny

- Kontrola protokolů serveru: Zkontrolujte záznamy o údržbě nebo protokoly změn ohledně nedávné aktivity

- Kontaktujte svého poskytovatele hostingu: Pokud používáte cloudové služby, ověřte, zda proběhla údržba

- Použijte zabezpečený kanál: Pokud je to možné, připojte se prostřednictvím známé zabezpečené sítě a ověřte otisk prstu

- Porovnejte otisky prstů: Někteří poskytovatelé hostingu zobrazují aktuální otisky prstů SSH na svých ovládacích panelech

Pokud můžete potvrdit, že změna klíče byla legitimní, můžete bezpečně pokračovat v odebrání starého klíče a přijetí nového.

Pokud se chcete vyhnout dynamickému opětovnému přiřazení IP nebo konfliktům hostitelských klíčů, hraje velkou roli vybraná infrastruktura.

Cloudzy poskytuje SSH VPS hosting s vyhrazenými statickými IP adresami. Běžíte na procesorech AMD Ryzen 9 s úložištěm NVMe pro okamžité provádění příkazů. Naše síť dosahuje rychlosti 40 Gbps ve 12 globálních lokalitách. Navíc zahrnujeme bezplatnou ochranu DDoS, aby bylo vaše připojení v bezpečí.

Jak opravit chybu „Identifikace vzdáleného hostitele se změnila“.

Oprava je jednoduchá: odstraňte starý záznam klíče ze systému. Tím se neshoda odstraní a při příštím připojení budete moci nový klíč uložit. Podívejte se na našeho průvodce na SSH klienti pro více nástrojů.

Navíc to můžete udělat jediným příkazem nebo ruční úpravou souboru.

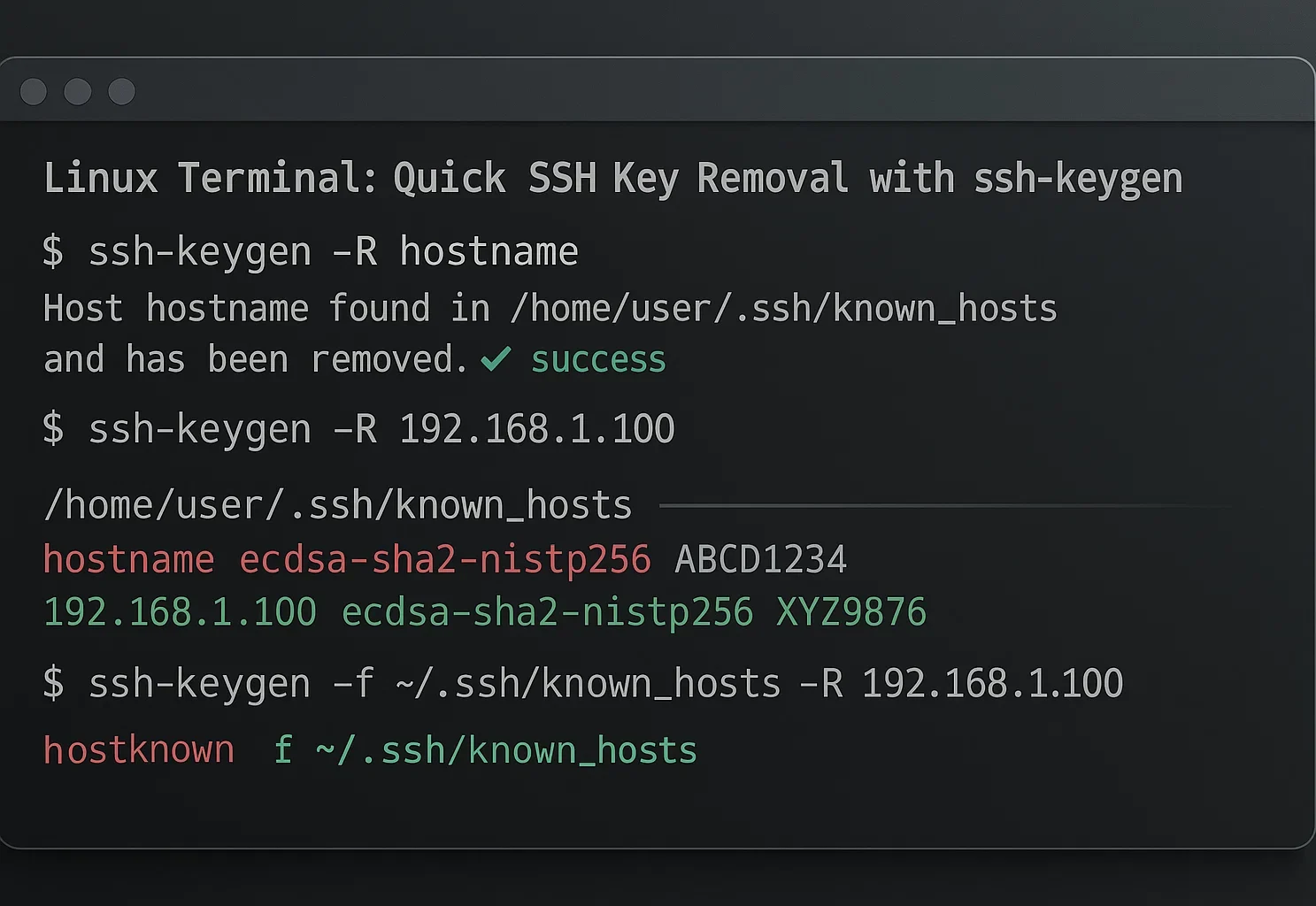

Metoda 1: Příkazový řádek (nejrychlejší)

Tato metoda funguje pro macOS, Linux a Windows 10+ (pomocí OpenSSH). Je to nejrychlejší způsob, jak chybu vyřešit. Pro více informací si můžete přečíst manuálová stránka ssh-keygen.

- Otevřete terminál.

- Spusťte tento příkaz (nahraďte název hostitele s IP nebo doménou vašeho serveru):

ssh-keygen -R hostnamePokud dáváte přednost vizuálnímu editoru, můžete klíč odstranit sami. Chybová zpráva obvykle přesně říká, které číslo řádku se má odstranit.

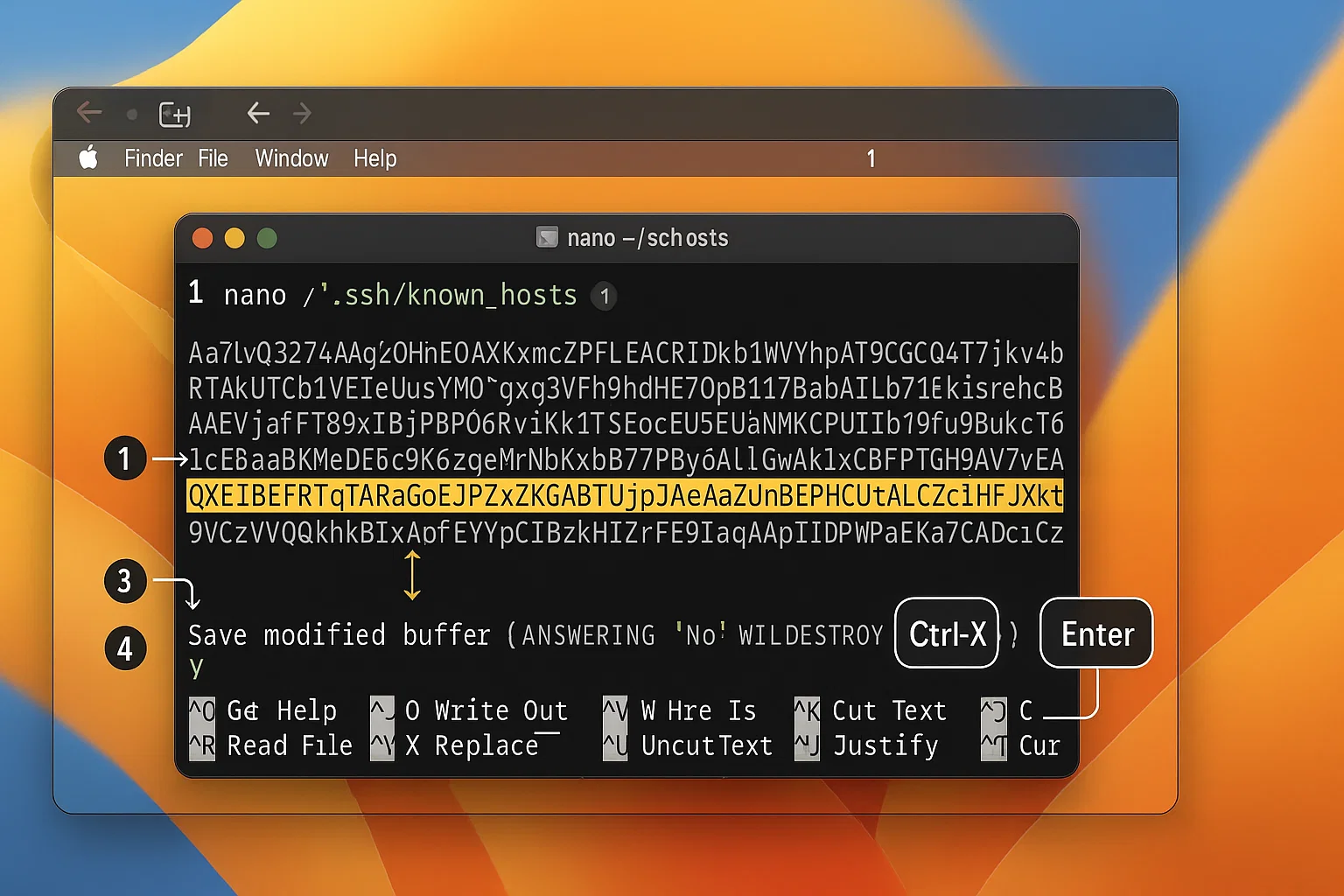

Otevřete terminál a upravte soubor pomocí Nano:

nano ~/.ssh/known_hosts

Najděte řádek z vaší chybové zprávy. Smažte jej a stiskněte Ctrl + X a Y uložit.

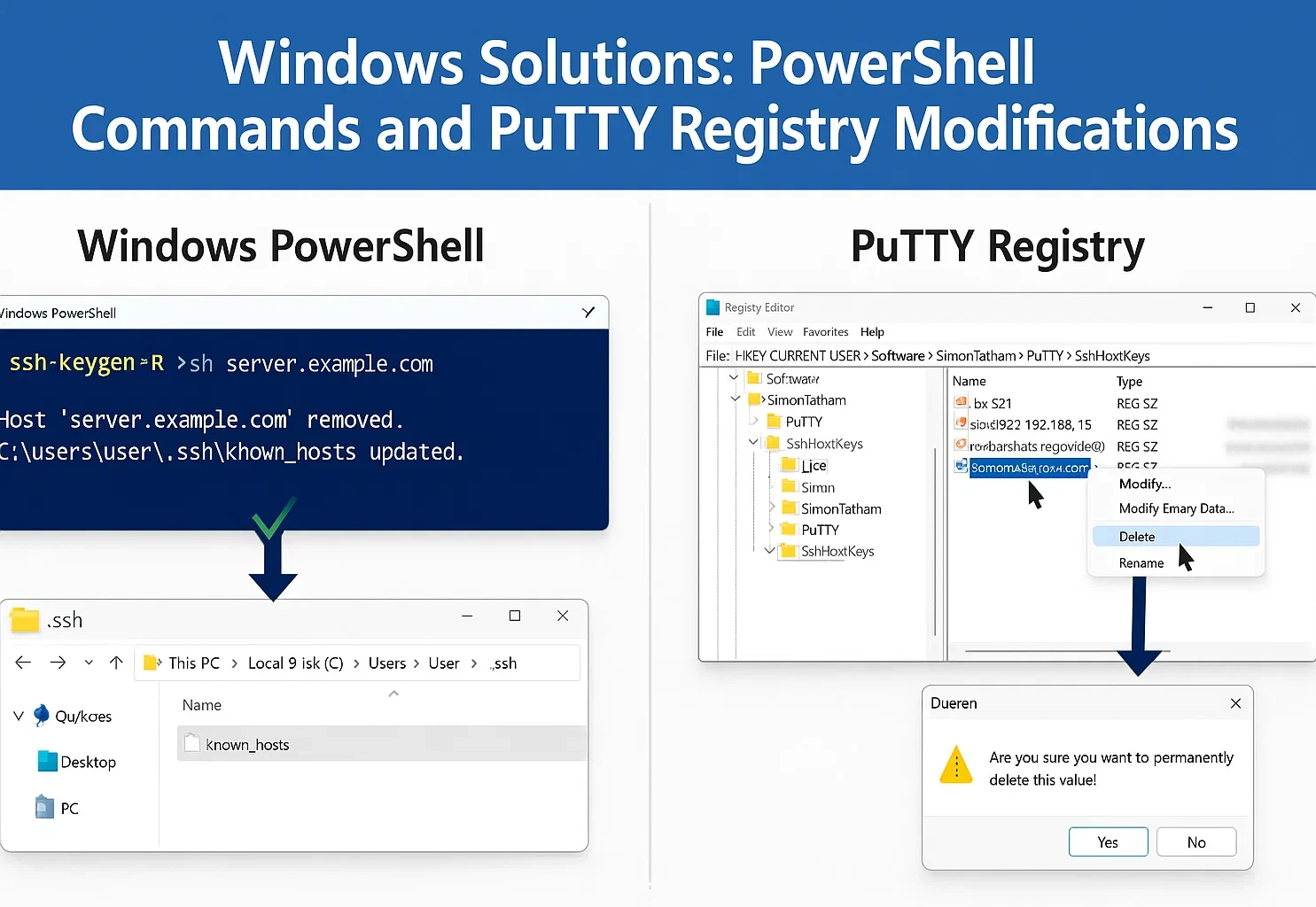

Řešení pro Windows

Uživatelé Windows obvykle používají buď vestavěného klienta OpenSSH nebo PuTTY.

Možnost 1: Windows OpenSSH (Windows 10/11)

Ve Windows 10 a 11 je OpenSSH volitelná funkce. Přidejte jej přes Nastavení > Aplikace > Volitelné funkce. Server 2025 obsahuje klienta, ale musíte ho zapnout.

Pokud používáte PowerShell nebo příkazový řádek, ssh-keygen příkaz z metody 1 funguje i zde.

Chcete-li soubor upravit ručně:

- Stiskněte Klávesa Windows + R.

- Typ %USERPROFILE%\.ssh a stiskněte Vstupte.

- Otevřete známí_hostitelé soubor s Poznámkovým blokem.

- Odstraňte řádek způsobující chybu a uložte soubor.

Správnou správu klíčů naleznete v našem průvodci generování klíčů SSH ve Windows.

Možnost 2: Použití PuTTY

PuTTY ukládá klíče v registru Windows spíše než soubor.

- Otevřete Editor registru (stiskněte Klávesa Windows + R, typ regedita hit Vstupte).

- Přejít na: HKEY_CURRENT_USER\Software\SimonTatham\PuTTY\SshHostKeys\

- Najděte položku, která odpovídá názvu hostitele nebo IP vašeho serveru.

- Klikněte na něj pravým tlačítkem a vyberte Vymazat.

Řešení pro Linux

The ssh-keygen příkaz, který jsme zahrnuli Metoda 1 je standardní způsob, jak to na Linuxu opravit. Je rychlý a nativně podporován.

Ruční úprava

Pokud chcete vidět obsah souboru, můžete jej upravit pomocí textového editoru, jako je Nano.

- Otevřete terminál.

- Typ nano ~/.ssh/known_hosts a stiskněte Vstupte.

- Najděte číslo řádku uvedené v chybové zprávě.

- Smažte řádek a stiskněte Ctrl + X a Y uložit.

Můžete také použít Vim (vim ~/.ssh/known_hosts), pokud to znáte.

Upozornění na deaktivaci kontrol

Můžete vynutit připojení SSH bez ověření, ale je to riskantní. Obchází ochranu proti útokům typu man-in-the-middle.

Tento přístup používejte pouze pro místní testování v důvěryhodných sítích. Pro macOS a Linux zadejte toto:

ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=/dev/null [email protected]Pokud používáte Windows, unixová cesta selže. Musíte použít NUL aby obchvat fungoval:

ssh -o StrictHostKeyChecking=no -o UserKnownHostsFile=NUL [email protected]Nespouštějte tato přepsání na veřejných připojeních nebo živých serverech.

Oprava klíčových neshod je běžná údržba, ale pro zabezpečení připojení můžete udělat více. Boti se často zaměřují na výchozí port 22 útoky hrubou silou. Většině tohoto hluku na pozadí se můžete vyhnout změna SSH portů v Linuxu k něčemu méně předvídatelnému.

Nikdy nepoužívejte tuto metodu pro produkční servery nebo přes nedůvěryhodné sítě.

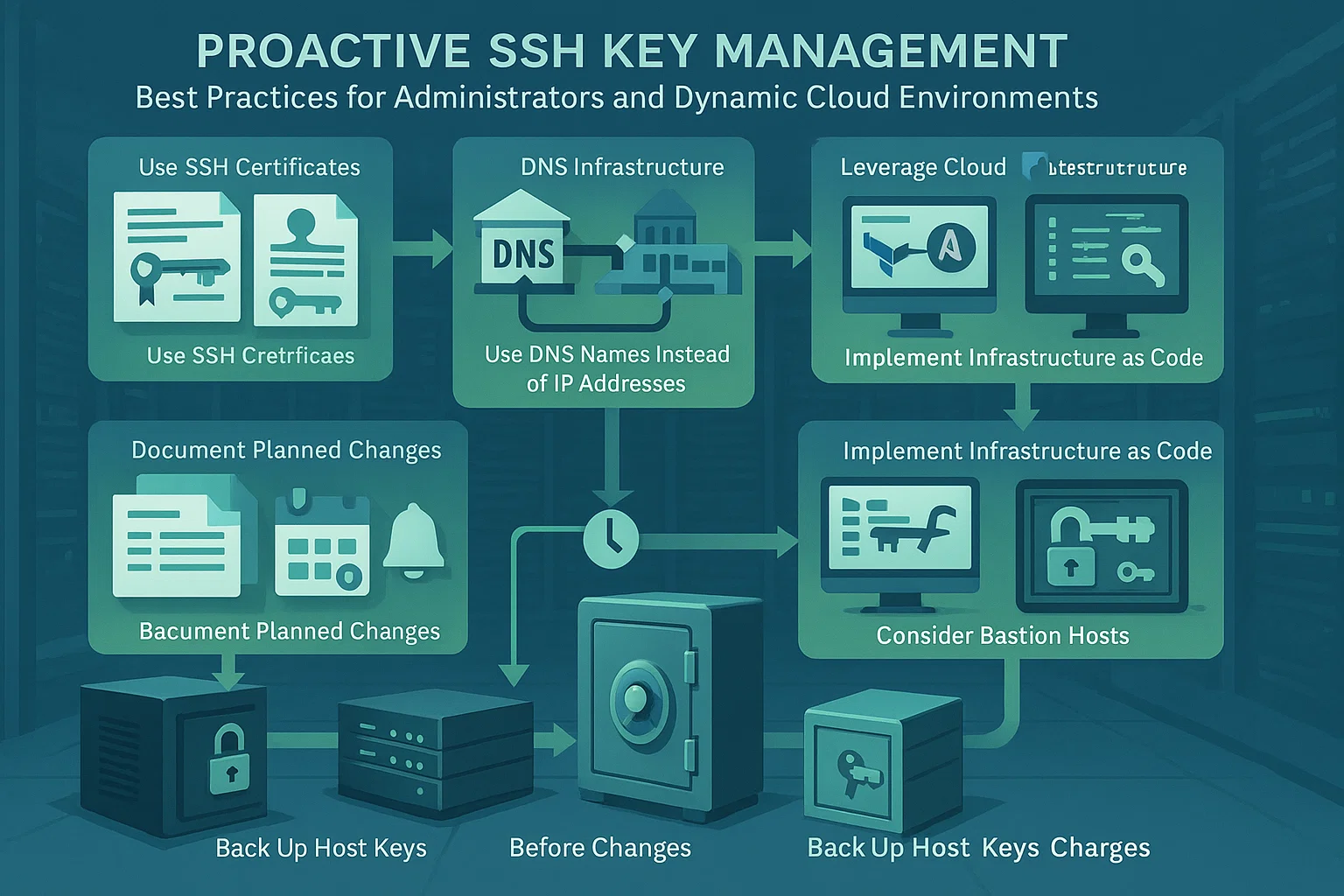

Jak příště zabránit zprávě „Identifikace vzdáleného hostitele se změnila“.

I když nemůžete vždy zabránit legitimním změnám klíče hostitele, můžete minimalizovat narušení a udržovat lepší bezpečnostní postupy.

Stručná referenční příručka

| Vaše role | Klíčové strategie |

| Správci systému | Zálohujte klíče, dokumentujte změny, používejte certifikáty a pravidelně klíče střídejte |

| Běžní uživatelé | Udržujte inventář, ověřujte prostřednictvím zabezpečených kanálů a sledujte protokoly |

| Cloudové prostředí

Uživatelé |

Použijte názvy DNS, využijte nástroje poskytovatele a implementujte infrastrukturu jako kód |

Pro systémové administrátory

Zálohovat klíče hostitele: Uložit klíče z /etc/ssh/ před přeinstalací OS. Poté je obnovte, abyste uživatelům předešli varování.

Plánované změny dokumentu: Upozorněte uživatele před výměnou klíčů a bezpečně sdílejte nové otisky prstů. To jim umožňuje ověřit připojení.

Použít certifikáty SSH: Velké týmy by měly používat centrální certifikační autoritu. To podepisuje hostitelské klíče a odstraňuje nutnost ručního ověřování.

Implementujte otáčení klíče: Naplánujte si změny hostitelského klíče. Předvídatelné aktualizace jsou pro váš tým jednodušší než ty překvapivé.

Pro běžné uživatele

Udržujte inventář: Uchovávejte si osobní záznamy o otiscích prstů serveru nebo použijte zabezpečenou dokumentaci svého týmu.

Ověřit přes Out-of-Band: Potvrďte klíče proti důvěryhodnému zdroji, jako je cloudová konzole, nikoli náhodným zprávám.

Monitorovat protokoly: Pravidelně kontrolujte své místní protokoly SSH, zda neobsahují podivné vzorce připojení nebo opakované chyby.

Použít správu konfigurace: Použijte konfigurační soubory SSH ke zpracování dynamických vývojových prostředí bez snížení nastavení zabezpečení.

Pro dynamická cloudová prostředí

Použít názvy DNS: Připojujte se spíše pomocí názvů hostitelů než IP. To zachovává konzistenci při změně základní adresy.

Využijte cloudové nástroje: Pomocí konzolí poskytovatelů načtěte aktuální otisky prstů. Před přijetím změn ověřte klíče proti těmto nástrojům.

Infrastruktura jako kód: Automatizujte ověřování klíčů pomocí nástrojů, jako je Terraform. Pro pokročilá nastavení můžete také použijte SSH SOCKS5 proxy.

Hostitelé Bastionu: Nastavte skokové servery se stabilními klíči. Ty fungují jako bezpečné vstupní body do vaší dynamické infrastruktury.

Závěr

„Upozornění: Vzdálená identifikace hostitele se změnila“ slouží jako důležitá bezpečnostní funkce SSH, není to chyba, kterou je třeba ignorovat. I když se toto varování často objevuje z legitimních důvodů, jako je údržba serveru nebo změny konfigurace, hraje klíčovou roli v ochraně před útoky typu man-in-the-middle a neoprávněným přístupem.

Když narazíte na toto varování, ověřte příčinu, než budete pokračovat. Ve většině případů je řešení jednoduché: odstraňte starý klíč hostitele pomocí metod uvedených pro váš operační systém a poté při příštím připojení přijměte nový klíč.

Když se naučíte, jak fungují hostitelské klíče SSH, a budete se řídit osvědčenými postupy, můžete si zachovat bezpečnost i pohodlí ve svých pracovních postupech vzdáleného přístupu. Další informace o bezpečném přenosu souborů viz kopírování souborů přes SSH.