V tomto nastavení MikroTik L2TP VPN L2TP zajišťuje tunelování, zatímco IPsec zajišťuje šifrování a integritu. Jejich kombinace vám dává nativní kompatibilitu s klienty bez potřeby agentů třetích stran. Ověření limitů vaší kryptografické hardwaru zůstává absolutní prioritou.

Zanedbání režie zapouzdření, kterou tento duální protokol zavádí, tiše uškodí nasazením, než zpracují jediný megabajt.

Co je MikroTik L2TP VPN?

Konstrukčně L2TP funguje čistě jako dutý přenosový most. Neposkytuje absolutně žádné inherentní šifrování pro váš provoz přenášený přes nepřátelské sítě.

Ke šifrování a integritě se L2TP páruje s IPsec. Výsledkem je duální protokol, kde L2TP obaluje tunel a IPsec zabezpečuje obsah. Tato hybridní architektura zůstává nejlepší volbou pro kompatibilitu se staršími systémy bez nasazení invazivních agentů třetích stran.

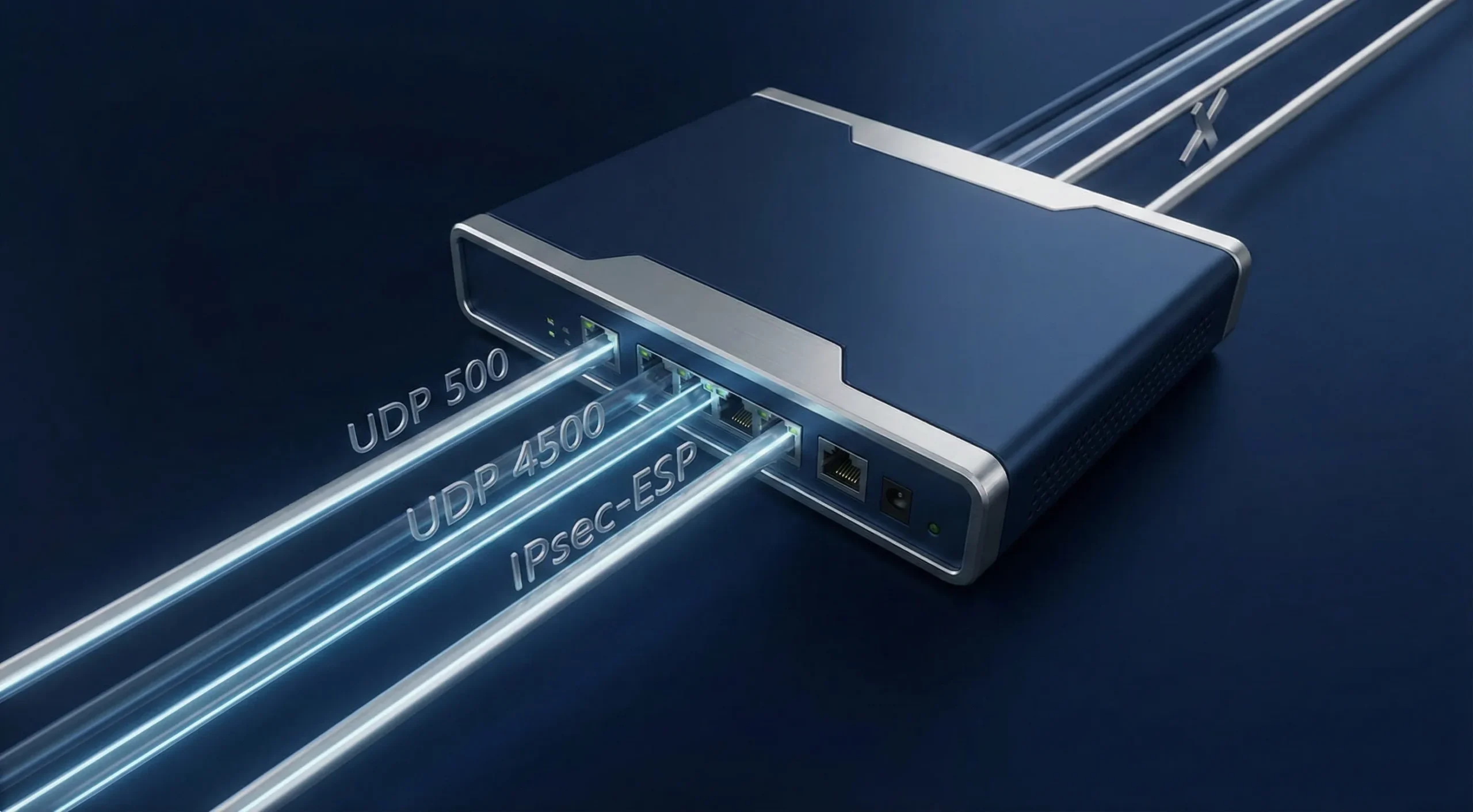

Tato závislost na duálním protokolu přesně určuje, jak budete výjimky brány firewall. Vaše souprava MikroTik VPN se okamžitě rozbije, pokud selže buď směrování UDP, nebo základní proces zapouzdření IPsec.

Jak to funguje

Navázání tohoto zabezpečeného připojení vyžaduje přesný dvoustupňový handshake sítě. IKE fáze 1 nejdříve domluví asociaci kryptografické bezpečnosti s použitím vašeho komplexního Sdílený klíč.

Jakmile tato neviditelná ochrana vznikne, fáze 2 vytváří tunelL2TP přímo v šifrované datové části. Pokud kterákoli fáze selže kvůli neshodě PSK, neslučitelnosti návrhu, blokování portů UDP 500/4500 nebo problémům s NAT, tunelnezemane aktivní. V některých hraniční případy NAT-T s Windows může být vyžadována také změna v registru.

Proces dvojitého zapouzdření

Data v přenosu v konfiguraci MikroTik L2TP VPN procházejí intenzivním procesem balení. Vstupují do standardního PPP rámec, jsou obálkováni L2TP protokolem a chráněni IPsec ESP.

Tato rostoucí režie agresivně zvětšuje velikost paketů, tlačíc je daleko za standardní síťové Maximální jednotka přenosu limity. Tato náhlá expanze nezbytně vyvolá intenzivní fragmentaci paketů v prostředí s vysokou latencí.

Pokud vaší organizaci záleží na rychlosti více než na hlubokém tunelování, podívejte se na náš průvodce konfigurací Shadowsocks, který nabízí zajímavou alternativu s nízkou režií. Tvrdím, že těžké tunelování je často zbytečné pro jednoduché webové podnikové aplikace.

Jak nastavit MikroTik L2TP VPN?

Zavedení zabezpečeného serveru na RouterOS v7 vyžaduje absolutní přesnost. Pro nejčistší nastavení dejte routeru veřejně dosažitelnou adresu nebo stabilní DNS jméno. Statická veřejná IP je preferována, ale není povinná v každém nasazení.

Musíte okamžitě zabezpečit zálohu konfigurace, protože rozbité IPsec zásady vás uzamknou. Před manipulací s kryptografickými řetězci zkontrolujte náš průvodce standardní dokumentací přeposílání portů MikroTik Sledujte toto nastavení MikroTik L2TP VPN přesně. Spěchání s pravidly firewallu na živém produkčním routeru je zaručená katastrofa.

Krok 1: Vytvořte fond IP adres a profil PPP

Musíte definovat místní IP adresy. Připojující se klienti obdrží tyto IP adresy.

- Otevřete nabídku IP. Klikněte na možnost Pool.

- Klikněte na tlačítko Add. Pojmenujte fond vpn-pool.

- Nastavte rozsah IP adres.

- Otevřete nabídku PPP. Klikněte na možnost Profiles.

- Klikněte na tlačítko Add. Pojmenujte profil l2tp-profile.

- Přiřaďte místní adresu vašemu routeru brány.

- Nastavte vzdálenou adresu na vpn-pool.

Krok 2: Povolte globální server a IPsec

Tento krok aktivuje globální naslouchač L2TP v nastavení vašeho MikroTik L2TP VPN. RouterOS připojí šifrování IPsec dynamicky, jakmile jej povolíte.

- Otevřete nabídku PPP. Klikněte na volbu Interface.

- Klikněte na tlačítko L2TP Server.

- Zaškrtněte políčko Enabled.

- Vyberte L2TP-Profile jako Default Profile.

- V nabídce Use IPsec vyberte Require, pokud si nemusíte zalezitě vyžádáte neIPsec fallback pro laboratorní prostředí nebo migraci.

- Do pole IPsec Secret zadejte komplexní řetězec.

Krok 3: Přidání uživatelů PPP (Secrets)

Váš server vyžaduje uživatelské účty. Musíte vytvořit přihlašovací údaje pro vzdálené klienty. Další část nastavení vašeho MikroTik L2TP VPN přechází na profil PPP.

- Otevřete nabídku PPP. Klikněte na volbu Secrets.

- Klikněte na tlačítko Add.

- Zadejte jedinečné jméno. Zadejte bezpečné heslo.

- Nastavte Service na L2TP.

- Nastavte Profile na l2tp-profile.

Krok 4: Konfigurace pravidel brány firewall (Priorita)

Vaše brána firewall blokuje vyjednávání IPsec. Musíte umístit tato pravidla do řetězce Input.

- Povolte port UDP 500. Zpracovává asociace bezpečnosti Fáze 1.

- Povolte port UDP 4500. Zpracovává NAT Traversal.

- Povolte port UDP 1701 pro navázání L2TP spojení. Po nastavení může související provoz používat další porty UDP podle dohodnutého procesu.

- Povolte protokol IPsec-ESP. Umožňuje šifrované datové části protokolu 50.

Pokud klienti VPN potřebují směrovaný přístup k interním podsítím, přidejte také pravidla párování zásad IPsec v řetězci forward a vynechte odpovídající provoz z srcnat/masquerade. Samotný FastTrack bypass nestačí pro všechny případy směrovaného IPsec.

Krok 5 a 6: Optimalizace výchozích zásad a profilů partnerů

RouterOS používá výchozí dynamické šablony. Musíte je zabezpečit ručně.

- Otevřete nabídku IP. Klikněte na volbu IPsec. Klikněte na kartu Proposals.

- Ověřte parametr sha256 hash. Ověřte AES-256 CBC šifrování.

- Nastavte PFS Group minimálně na modp2048, nebo na silnější skupinu, pokud to všechny zacílené klientské platformy podporují. Nepoužívejte modp1024; RFC 8247 jej označuje jako SHOULD NOT.

- Klikněte na kartu Profiles. Nastavte Hash na sha256. Nastavte Encryption na aes-256.

- Zapněte NAT Traversal, pokud se klient nebo server mohou nacházet za NATem. Umožňuje to správnou funkci IPsec přes port 4500 v NATovaných sítích.

Všechny hodnoty návrhu, včetně skupiny PFS, hashovacího algoritmu a šifry šifrování, se musí shodovat s tím, co vaše klientské platformy skutečně podporují; nesoulad způsobí tiché selhání fáze 2.

Pokročilá optimalizace (obejití FastTrack)

Výchozí pravidlo FastTrack IPv4 uměle zrychluje přeposílání paketů. To běžně ruší tunely IPsec, protože zrychluje pakety před tím, než dojde k šifrovacímu cyklu.

Musíte explicitně obejít FastTrack pro veškerý kryptografický provoz. Vytvořte pravidlo Accept s IPsec Policy=in,ipsec matchery. Přetáhněte toto pravidlo nad FastTrack. Vaše konfigurace MikroTik VPN se stabilizuje, jakmile bude toto pravidlo na místě.

Pokud klienti VPN potřebují směrovaný přístup k interním podsítím, přidejte také pravidla párování zásad IPsec v řetězci forward a vynechte odpovídající provoz z srcnat/masquerade. Samotný FastTrack bypass nestačí pro všechny případy směrovaného IPsec.

Hlavní vlastnosti a výhody

Mnoho týmů stále preferuje konfiguraci MikroTik L2TP VPN před zero-trust modely, aby zachovala kompatibilitu nativního OS a vyhnula se agentům třetích stran. Přesto pokročilí správci sysadminů pokračují v přijetí tohoto těžkého IPsec overheadu čistě pro zachování absolutní administrativní pohodlnosti. Nativní integrace operačního systému chirurgicky odstraňuje konfliktní agenty třetích stran z vašich koncových bodů.

Všiml jsem si, že nativní nástroje operačního systému vždy překonají trendy třetích stran. Vynechání povinných aktualizací klientů snadno ušetří helpdesku stovky zbytečně vynaloženích hodin ročně. Dokončení konfigurace MikroTik L2TP VPN sebou nese tvrdé hardwarové požadavky, které jsou podrobně popsány níže.

| Oblast funkcí | RouterOS Dopad |

| Bezpečnostní standard | Šifrování AES-256 IPsec chrání před útoky Man-in-the-Middle. |

| Kompatibilita | Plná vestavěná podpora na Windows a platformách Apple, s podporou specifickou pro platformu a verzi na ostatních systémech. |

| Režie CPU | Propustnost IPsec závisí na modelu routeru CPU, typu provozu, sadě šifer a podpoře hardwarové akcelerace. Na podporovaném hardwaru lze v RouterOS používat akceleraci IPsec, například AES-NI. |

| Složitost brány firewall | Pravidla firewallu se liší podle topologie, ale L2TP/IPsec obvykle zahrnuje porty UDP 500, UDP 4500, řízení L2TP provozu a správu IPsec politik. |

Bezpečnost a nativní kompatibilita

Klíčová výhoda zabezpečení této konfigurace MikroTik L2TP VPN spočívá v kryptografické sadě AES-256. Matematika je na místě. Přesto zůstávají exponované hraniční brány velkým terčem pro automatizované skenery. Nedávno Zpráva CISA za rok 2024 potvrdilo, že exponované brány VPN iniciují přibližně 22 % prvních vektorů ransomwarových útoků na globální úrovni.

Přísné filtrování seznamu IP adres je nezbytné. Spoléhat se na otevřený port bez filtrování adres je provozní nedbalostí. Pokud čelíte hloubkové kontrole paketů, přečtěte si náš článek o nasazení Zakrytá VPN aby jste se vyhnuli aktivní cenzuře.

Aspekty výkonu (hardwarová akcelerace)

Bez hardwarové akcelerace by CPU zpracovávala veškeré šifrování inline, což může zatížit jedno jádro na maximum a výrazně snížit propustnost pod vaši linkou; podle vlastních Dokumentace hardwarové akcelerace IPsec Potvrďte to přímo.

Chcete-li udržet tunely IPsec běžet při plné řádové rychlosti bez kritických slabin, potřebujete hardware, který to zvládne. V Cloudzy MikroTik VPS dostanete vysokofrekvenční procesory Ryzen 9, přímé NVMe úložiště a síť 40 Gbps – všechno stavěno přímo pro kryptografickou zátěž tohoto typu.

Typické případy použití

L2TP/IPsec dominuje v silně izolovaných scénářích přenosu dat a není určen pro obecné webové směrování. Průzkum 2025 Gartner Analýza odhalil, že 41 % podnikových edge sítí stále silně spoléhá na nativní protokoly, aby se vyhnulo nákladnému licencování třetích stran.

Tyto starší protokoly zůstávají hluboce zabudovány v miliardách zařízení po celém světě. Konfigurace MikroTik L2TP se vynikajícím způsobem prosazuje, když vynucujete přísné hranice firewallů, které omezují přístup pouze na interní podnikové podsítě. Používat tento protokol pro plné tunelování webového provozu je zásadní plýtvání zdroji.

Přístup vzdálených pracovníků a omezení site-to-site

Tato specifická konfiguraci protokolu prospívá, když podporujete jednotlivé vzdálené zaměstnance připojující se do centrální kancelářské sítě LAN. Navíc vrstva L2TP přidává zbytečnou a vytěžující latenci na statické směrovače poboček.

Pevně tvrdím, že je to hrozně neefektivní pro trvalé propojení dvou odlišných fyzických míst. Chcete-li propojit trvalé kancelářní lokality, podívejte se na náš článek o Site-To-Site konfiguraci průvodce.

Závěr

Správně navržená konfigurace MikroTik L2TP bezchybně vybavuje váš vzdálený tým nativním přístupem bez zbytečného softwaru třetích stran. Moderní protokoly aktuálně dominují novinkám v sítích, přesto neprolomitelné šifrování AES-256 IPsec dělá z této architektury nezvratného podnikusho giganta.

Správná nastavení NAT-T pomáhají vyhnout se některým chybám v Phase 2 v NAT cestách, ale neshody PSK, neshody návrhů a problémy s firewallen mohou přerušit vyjednávání. Pamatujte, že L2TP a IPsec dohromady přidávají režii zapouzdření a snižují vaši efektivní MTU. Nárůst výkonu pochází z přidaného zabalení paketů, ne z druhé vrstvy šifrování.

MikroTik vlastní Dokumentace IPsec Potvrzuje, že hardwarová akcelerace používá integrovaný šifrovací stroj uvnitř procesoru ke zrychlení procesu šifrování; bez ní veškerá kryptografická práce padá na hlavní procesor a propustnost výrazně klesá.

Nasazení vaší architektury na směrovačích vybavených nativními kryptografickými akcelerátory zabrání selhání procesoru a udržuje vaši síť běžící při plné řádové rychlosti.