Jednoklikový WireGuard

Pokud nemáte technické znalosti nebo si nechcete instalaci řešit sami, nabízíme jednoduché nasazení WireGuard VPN na jedno kliknutí.

- Přihlaste se do ovládacího panelu Cloudzy

- Vyberte "WireGuard" ze seznamu aplikací

- Vytvořte VPS v požadované lokalitě s plánem dle vašeho výběru. Stačí vám stroj Ubuntu se základními specifikacemi.

Jakmile je váš VPS připraven,

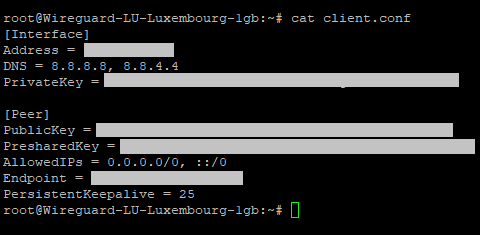

Krok 1: Přihlaste se a spusťte následující příkaz, abyste zobrazili vaši konfiguraci:

cat client.conf

Uvidíte něco podobného:

Krok 2: Použijte tuto konfiguraci k vytvoření nového tunelu v klientu WireGuard na vašem počítači a máte hotovo. Můžete si užívat bezpečné připojení VPN.

Technologie VPS sama o sobě je více či méně efektivní při získávání nové IP adresy pro uživatele a maskování jejich původní místní IP adresy. Přesto se někteří uživatelé snaží dosáhnout ještě větší bezpečnosti a anonymity online. A mají na to dobrý důvod. Není tajemství, že online soukromí se neustále zhoršuje. Proto많o uživatelů začalo kombinovat VPS a VPN dohromady. Někteří používají servery VPS jako servery VPN, zatímco ostatní používají VPN on na svém serveru VPS, což znamená, že nainstalují a provozují svou technologii VPS s aktivním VPN. WireGuard je spolu s dalšími populárními možnostmi OpenVPN a Cisco velmi oblíbenou volbou, především proto, že je ze své podstaty konfigurovatelná a přizpůsobitelná operačnímu systému, který budete používat, a lze ji dokonce použít pro reverzní proxy operace. To vedlo k vytvoření serverů VPS, které někteří nazývají WireGuard VPS.

V tomto článku se seznámíme s WireGuard VPN, jejími výhodami a funkcemi, a také s tím, jak ji nainstalovat na server Ubuntu VPS. Zkoumáme také známou funkci reverzního proxy serveru WireGuard VPN.

Co je WireGuard VPN?

WireGuard VPN je inovativní VPN klient a služba, která funguje primárně jako komunikační protokol. Původně ji vytvořil Jason A. Donenfeld v roce 2015 a od té doby se vyvinula v open-source VPN software. Přestože je relativně mladá, WireGuard VPN je známá svojí flexibilitou a mnoha funkcemi. WireGuard se stále aktivně vyvíjí a jejím cílem je přidávat stále další funkce. Wireguad přenáší data přes UDP protokol jako svůj primární VPN protokol. Jedním z hlavních slibů WireGuard VPN je zvýšení výkonu na úrovni, kdy může překonat konkurenční protokoly, jako jsou OpenVPN a IPsec.

WireGuard je také známá svým minimalistickým přístupem k uživatelskému rozhraní a snadností použití, přičemž prioritou je koncový uživatel. Konfigurace ostatních VPN klientů může být často obtížná. Těch možností a tlačítek je prostě příliš mnoho. WireGuard používá pouze UDP protokol, takže vás nebude mate spousta různých možností, a instalace je také velmi jednoduchá. Celkově lze říci, že WireGuard si klade za cíl stát se ideálním VPN balíčkem pro pokročilé i začínající uživatele. Ale jaké jsou hlavní výhody WireGuard?

Výhody WireGuard VPN

WireGuard VPN má řadu jedinečných výhod, které ji učinily dostatečně spolehlivou a populární na to, aby byla používána v tom, co mnozí označují jako WireGuard VPS. Mezi tyto výhody patří:

- Pokročilá kryptografie s protokoly jako Poly1305, Curve25519, HKDF, Noise protocol framework, ChaCha20, BLAKE2 a SipHash24.

- Srozumitelná a bezpečná bezpečnost, kterou lze snadno upravit a konfigurovat pomocí několika řádků kódu.

- Implementace reverzního proxy serveru

- Snadná instalace a uživatelsky přívětivé rozhraní

- Open-source vývoj, který vám umožňuje program upravit podle svých potřeb nebo přispět k jeho rozvoji.

- Pokročilé AED-256 šifrování zajišťuje úplnou bezpečnost dat.

- Vestavěná konfigurace roamingu umožňuje efektivní alokaci dat pro jednotlivé uživatele.

- Odlehčený program, který běží na jakémkoliv zařízení

- UDP protokol umožňuje neuvěřitelně rychlé a nízkolatencí VPN varianty.

- Velmi vysoký počet podporovaných platforem, včetně Android, iOS, Linux, FreeBSD, NetBSD, OpenBSD, macOS a Windows verzí od verze 7 výše.

Vysoká konfigurovatelnost WireGuard a množství podporovaných prostředků ji činí ideální pro VPS uživatele, kteří si mohou mezi zařízeními a operačními systémy libovolně přepínat. Pojďme se nyní přesunout na instalaci. Začneme s Ubuntu jako zástupcem Linux.

Nastavení WireGuard VPS (Ubuntu 🐧)

Instalace Wireguard VPS na Ubuntu VPS se neliší od instalace na místní systém, s tím rozdílem, že se nejdřív musíte přihlásit do vašeho VPS účtu. Než cokoliv uděláte, ujistěte se, že jste přihlášeni s protokolem, který používáte pro váš VPS server. Protokol Ubuntu je obvykle SSH a pro Windows je to RDP.

Předpoklady

Budete potřebovat non-root uživatele se sudo přístupem, abyste mohli spustit příkazy, které použijeme k instalaci WireGuard na VPS. Pokud chcete hostovat WireGuard VPN na svém WireGuard VPS, budete potřebovat dva samostatné Ubuntu servery se shodujícími se verzemi a opravami, jeden pro hosting a druhý jako klient. Pokud nechcete hostovat, přeskočte tento nepovinný krok a stačí vám pouze sudo přístup.

Krok 1: Aktualizujte svůj repositář

Instalace jakéhokoliv programu na Ubuntu začíná aktualizací repozitáře a balíčků systému. Zadejte proto následující příkaz:

$ sudo apt updateKrok 2: Stáhněte soubory WireGuard VPN

Nyní zadejte následující příkaz pro stažení a instalaci WireGuard VPN:

$ sudo apt install wireguard -yČekejte, až se soubory stáhnou a nainstalují.

Krok 3: Získejte privátní a veřejné klíče

Budete potřebovat tyto klíče, abyste mohli spustit WireGuard VPN na svém Ubuntu. Zadejte následující příkaz, abyste získali privátní klíč:

$ wg genkey | sudo tee /etc/wireguard/private.keyPak spusťte následující příkaz pro získání veřejného klíče:

$ sudo cat /etc/wireguard/private.key | wg pubkey | sudo tee /etc/wireguard/public.keyKrok 4: Nastavte konfiguraci IPv4 a IPv6

Nyní musíme nastavit rozsah IP adres pro váš server WireGuard VPS. Jako příklad použiji náhodný rozsah, ale příkaz si můžete upravit podle svých potřeb. Použijte nano v následujícím příkazu:

$ sudo nano /etc/wireguard/wg0.confZadejte následující řádky pro konfiguraci rozsahu IP adres.

[Interface]

PrivateKey = {servers_generated_private_key}

Address = 172.16.0.0/12

ListenPort = 51820

SaveConfig = trueV příkazovém řádku uložte soubor.

Krok 5: Nakonfigurujte přesměrování portů a soubor /etc/sysctl.conf

Teď musíme upravit řádek v uvedené složce, abychom později umožnili spojení. Spusťte následující příkaz pro otevření souboru /etc/sysctl.conf:

$ sudo nano /etc/sysctl.confPak přidejte následující řádky jeden po druhém, aby se aktivovalo přesměrování:

net.ipv4.ip_forward=1

Pokud budete používat IPv6, přidejte i tento řádek:

net.ipv6.conf.all.forwarding=1

Otevřete terminál a spusťte následující příkazy pro načtení hodnot vstupů a výstupů:

$ sudo sysctl -pnet.ipv4.ip.forward = 1

A následující příkaz pro IPv6:

net.ipv6.conf.all.forwarding = 1

Krok 6: Upravte firewall (volitelné)

V tomto kroku musíme nastavit firewall, což je vyžadováno pro mnoho síťových programů nainstalovaných na Ubuntu. Nejprve najděte veřejné síťové rozhraní vašeho serveru pomocí tohoto příkazu:

$ ip route list defaultV rozhodovacím výstupu pak hledejte tento řádek:

default via XXX.XXX.XXX.XXX dev eth0 onlink

Eth0 je veřejné síťové rozhraní. Musíte ho přidat do vaší IP tabulky. Otevřete konfigurační soubor:

$ sudo nano /etc/wireguard/wg0.confPřejděte na konec souboru a přidejte následující blok textu. Stačí ho zkopírovat a vložit:

PostUp = ufw route allow in on wg0 out on eth0

PostUp = iptables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PostUp = ip6tables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PreDown = ufw route delete allow in on wg0 out on eth0

PreDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

PreDown = ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADEOdeberte řádky podle toho, zda budete používat IPv4 nebo IPv6. Nyní se dostáváme k důležité části - vytvoření výjimky pro porty UDP, na kterých běží WireGuard. Standardně je to port 51820, který musíme otevřít. Spusťte příkaz:

$ sudo ufw allow 51280/udpNyní rychle aktivujte a deaktivujte UFW, aby se změny načetly:

$ sudo ufw disable

$ sudo ufw enableZkontrolujte pravidla UFW následujícím příkazem:

$ sudo ufw statusVýstup by měl vypadat takto:

K akci Od

— —— —-

51820/udp ALLOW Kdekoliv

OpenSSH POVOLIT Kdekoli

51820/udp (v6) ALLOW Kdekoli (v6)

OpenSSH (v6) ALLOW Anywhere (v6)

Krok 7: Nakonfigurujte server

Nyní máte klienta WireGuard nainstalovaného a připraveného k připojení. K připojení můžete použít libovolný server, který máte. Pokud chcete vytvořit svůj vlastní server WireGuard VPS jako VPN, postupujte podle tohoto kroku.

Použijeme sekvenci tří příkazů. První příkaz nastaví automatické spuštění WireGuard při každém startu. Druhý řádek spustí službu a třetí ji udržuje v chodu. Spusťte příkazy jeden po druhém:

$ sudo systemctl enable [email protected]

$ sudo systemctl start [email protected]

$ sudo systemctl status [email protected]Gratulujeme, klient a váš vlastní server jsou nyní spuštěny. Klienta můžete použít pro připojení k jinému serveru, nebo můžete WireGuard klienta spustit v jiném systému a připojit se ke svému vlastnímu serveru WireGuard VPS, který funguje jako VPN.

Také si přečtěte: Nejlepší VPS pro VPN v roce 2022

WireGuard reverzní proxy

Jednou z nejdůležitějších vlastností WireGuard VPS je možnost použití jako reverzního proxy serveru v kombinaci s nástroji, jako je Nginx. Reverzní proxy servery jsou užitečné pro obcházení Cenzura internetu. Jsou také velmi užitečné pro usnadnění efektivnějšího toku dat z určitých programů a aplikací na cílový hostitel. Zde je stručný průvodce pro použití WireGuard reverzního proxy serveru s Nginx.

Krok 1: Nainstalujte Nginx

Zadejte následující příkaz pro instalaci Nginx:

sudo apt update -y && sudo apt install -y nginxPak zadejte tento řádek, aby Nginx webový server zůstal spuštěný:

sudo systemctl start nginxKrok 2: Nakonfigurujte Nginx

Otevřete následující konfigurační soubor s oprávněním superuživatele:

/etc/nginx/nginx.conf

Nyní vyhledejte část, která zní:stream{a přidejte tam tyto dodatečné řádky:

server {

listen 80 udp;

proxy_pass 127.0.0.1:51820;

}Ukončete nano a spusťte následující příkaz pro testování konfigurace Nginx:

sudo nginx -tPomocí těchto řádků jste nyní aktivovali port 80, který je potřebný pro provoz reverzního proxy serveru.

Krok 3: Připojte se přes port HTTP 80

Nyní je čas všechno uvedení do provozu a připojit reverzní proxy server, který umožní více zařízením připojit se k VPN přes blokovanou síť a dosáhnout mnohem lepšího výkonu. Nejdřív upravte konfigurační soubor tunelu počítače tak, aby aktivní HTTP používal port 80 místo 51820. Poté spusťte WireGuard a připojte ho, což vytvoří reverzní proxy server přes síť na portu 80. Gratulujeme!

Nejlepší způsob, jak připojit VPS k domácí síti

Mnoho lidí, kteří cestují často a zároveň potřebují statickou IP adresu své pracovní nebo domácí sítě pro vykonávání určitých úkolů, mohou použít WireGuard VPN na svém VPS serveru pro připojení přes VPS k domácím a pracovním sítím. K tomu je potřebný VPS server a VPN instalovaný na tomto serveru. WireGuard má vestavěnou funkci pro tuto operaci. Proto je jednou z nejlepších a nejefektivnějších platforem pro připojení vašeho VPN k domácí síti. Toto nasazení Ubuntu VPS vytváří jedinečný a uspokojivý experiment s WireGuard VPN.

Jasná volba

Jasná volba

Většina serverů s Linux běží na Ubuntu – proč ne vy? Zjistěte, proč si ho tolik lidí oblíbilo, a pořiďte si optimalizovaný Ubuntu VPS.

Získejte svůj Ubuntu VPSZávěr

Pokud potřebujete VPS server pro provoz vašeho WireGuard VPN, můžete zvolit elitní Ubuntu Linux VPSod Cloudzy. Obsahuje nejnovější aktualizace a více než 12 různých datových center na výběr. Má vynikající kompatibilitu s různými VPN službami, včetně WireGuard, a pomůže vám provozovat operace, jako jsou reverzní proxy servery, a také připojit VPS k vaší pracovní nebo domácí síti. Servery Ubuntu od Cloudzy se vyznačují pevnou bezpečností, flexibilní fakturací, různými možnostmi platby a také 14denní zárukou vrácení peněz!

Často kladené otázky

OpenVPN vs WireGuard – který je rychlejší?

Protokol UDP od Wireguard z něj činí jednu z nejrychlejších VPN služeb na světě, dokonce nad OpenVPN. Existují však určité nevýhody, ale nic vážného.

Je WireGuard VPN zdarma?

Ano. Wireguard je svobodný a open-source. Klienta si můžete snadno instalovat zdarma a nakonfigurovat si vlastní server, nebo si ho koupit, pokud chcete vyhrazené prostředky. Klient a služby jsou ale zdarma.

Potřebuji pro WireGuard přesměrování portů?

Možná budete muset přesměrovat některé porty, aby WireGuard fungoval na Linux. V tomto průvodci jsme pro účely reverzního proxy serveru používali port 80 a pro běžné použití VPN port 51820.