Voy a describir una fantasía de infancia que todos hemos tenido alguna vez. Imagina que tienes unas gafas mágicas que te permiten encontrar tesoros ocultos en una biblioteca. Una experiencia completamente nueva. Con esas gafas puedes ver lo invisible, lo que pasa desapercibido. Ahora imagina tener ese mismo poder para descubrir contenido oculto en Internet. Imagina contar con palabras clave secretas que hacen que esas gafas funcionen todavía mejor. Esas palabras te ayudan a encontrar cosas muy específicas, como tesoros escondidos, que nunca encontrarías con una búsqueda normal. Es el superpoder definitivo. ¿Para qué quieres volar cuando puedes acceder al contenido más difícil de encontrar en la red?

Si quieres saber más sobre este superpoder, bienvenido al mundo del Google Dorking. En este artículo aprenderás a acceder a los rincones menos visibles de Internet.

¿Qué es el Google Dorking?

Google Dorking consiste en usar sintaxis de búsqueda avanzada en Google para encontrar información específica disponible públicamente en internet. Ese contenido existe, pero no está a simple vista; acceder a él requiere cierto trabajo de búsqueda. Google Dorking realiza ese trabajo mediante operadores y comandos especiales que refinan las consultas de búsqueda. Esto permite a los usuarios localizar información sensible, detectar vulnerabilidades de seguridad y recopilar datos que no se encuentran fácilmente con búsquedas convencionales.

Operadores como site:, filetype:, y inurl: se usan para acotar los resultados a sitios web, tipos de archivo o URL concretos. Por ejemplo, site:example.com filetype:pdf devuelve los archivos PDF alojados en example.com. Google Dorking puede revelar directorios, documentos confidenciales y mensajes de error detallados que exponen debilidades en la seguridad de un sitio web.

Casos de uso del Google Dorking

Google Dorking no es solo una herramienta para los curiosos. Es un recurso muy útil que puede aplicarse en múltiples contextos profesionales y educativos. Estos son algunos de sus casos de uso más habituales:

Evaluaciones de seguridad y pruebas de vulnerabilidad

Como expliqué antes, los comandos de Google Dorking pueden encontrar información que normalmente no está al alcance de cualquiera. Imagina que has publicado datos confidenciales por error. ¿Qué pasaría si alguien usara comandos de Google Dorking para descubrir esa información expuesta? La solución es actuar primero: usa tú mismo los comandos de Google Dorking para identificar vulnerabilidades en tu sistema antes de que lo haga otro.

Recopilación de información competitiva Intelligence

Si eres desarrollador de negocio o especialista en marketing, mantenerse al día es una de tus ventajas más importantes. Google Dorking te permite recopilar inteligencia competitiva. Analistas de negocio y profesionales de marketing lo usan para conocer la estructura de los sitios de la competencia, sus estrategias online y los documentos de acceso público que pueden revelar planes estratégicos o lanzamientos de nuevos productos. Con esa información puedes comparar el rendimiento de tu empresa, anticiparte a los movimientos del mercado y desarrollar estrategias de respuesta.

Investigación académica y recolección de datos

Si eres investigador o académico, Google Dorking te ayuda a afinar tus consultas y extraer conjuntos de datos precisos del enorme volumen de información disponible en internet. Poder encontrar artículos de investigación, datasets, casos de estudio y publicaciones que no aparecen en búsquedas convencionales puede acelerar considerablemente tu trabajo. Y para un doctorando con plazos ajustados, la eficiencia y la velocidad lo son todo.

Detección de vulnerabilidades en software y sistemas

Si eres hacker ético o pentester y quieres identificar vulnerabilidades de software y configuraciones incorrectas, Google Dorking puede hacer ese proceso más eficiente. Te permite construir consultas especializadas para localizar sistemas que ejecutan versiones de software con vulnerabilidades conocidas, dispositivos de red mal configurados o interfaces de administración expuestas. Identificar estos puntos a tiempo permite parchear las vulnerabilidades y reforzar la postura de seguridad del sistema frente a posibles ataques.

Localización de copias no autorizadas de material protegido por derechos de autor

Si eres titular de derechos de autor o creador de contenido, puedes usar Google Dorking para localizar reproducciones no autorizadas de tu trabajo. Con comandos de búsqueda específicos, puedes encontrar sitios web que alojan copias piratas de libros, música, películas y software. Esta aplicación de Google Dorking ayuda a proteger la propiedad intelectual y a emprender acciones legales contra la infracción de derechos de autor.

Sé que muchos de estos casos de uso están orientados a perfiles concretos. Sin embargo, también puedes usar Google Dorking para el día a día. Incluso si eres un usuario de internet corriente con curiosidad por lo que hay más allá de la superficie, Google Dorking puede mejorar tu experiencia de búsqueda.

Comandos y ejemplos de Google Dorking

Google Dorking puede encontrar resultados que jamás obtendrías con consultas de búsqueda estándar, y lo hace mediante operadores de búsqueda avanzada. Estos operadores funcionan indicándole al algoritmo de Google exactamente qué buscar y cómo. Veamos de qué son capaces:

Inurl: Este operador permite buscar palabras clave específicas dentro de una URL. Por ejemplo, 'inurl:admin' devuelve las páginas que contienen «admin» en la URL.

Filetype: El operador filetype devuelve todos los archivos del tipo concreto que hayas especificado. Por ejemplo, 'filetype:pdf site:example.com' buscará archivos PDF dentro del dominio example.com.

Entexto: Este operador de búsqueda localiza palabras o frases concretas en el contenido de una página web. 'intext:"confidential" filetype:pdf' busca PDFs que contengan la palabra «confidential».

Enlace: Si quieres saber qué páginas enlazan a un URL concreto, puedes buscarlo con el operador link. Por ejemplo, 'Link: https://example.com/webpage' muestra qué páginas enlazan a un artículo específico de tu sitio web.

Sitio: Este operador limita los resultados de búsqueda y muestra únicamente los de un sitio web concreto. Por ejemplo, 'site:example.com' devolverá únicamente páginas web de example.com.

Intítulo: El operador intitle busca páginas que tengan palabras específicas en sus títulos. Por ejemplo, 'intitle:"index of" "password"' ayuda a encontrar páginas que podrían listar contraseñas.

Caché: Este operador muestra la versión en caché de Google de una página web. Por ejemplo, 'cache:example.com' muestra la versión en caché más reciente de 'example.com' según Google.

Google Dorking en la práctica

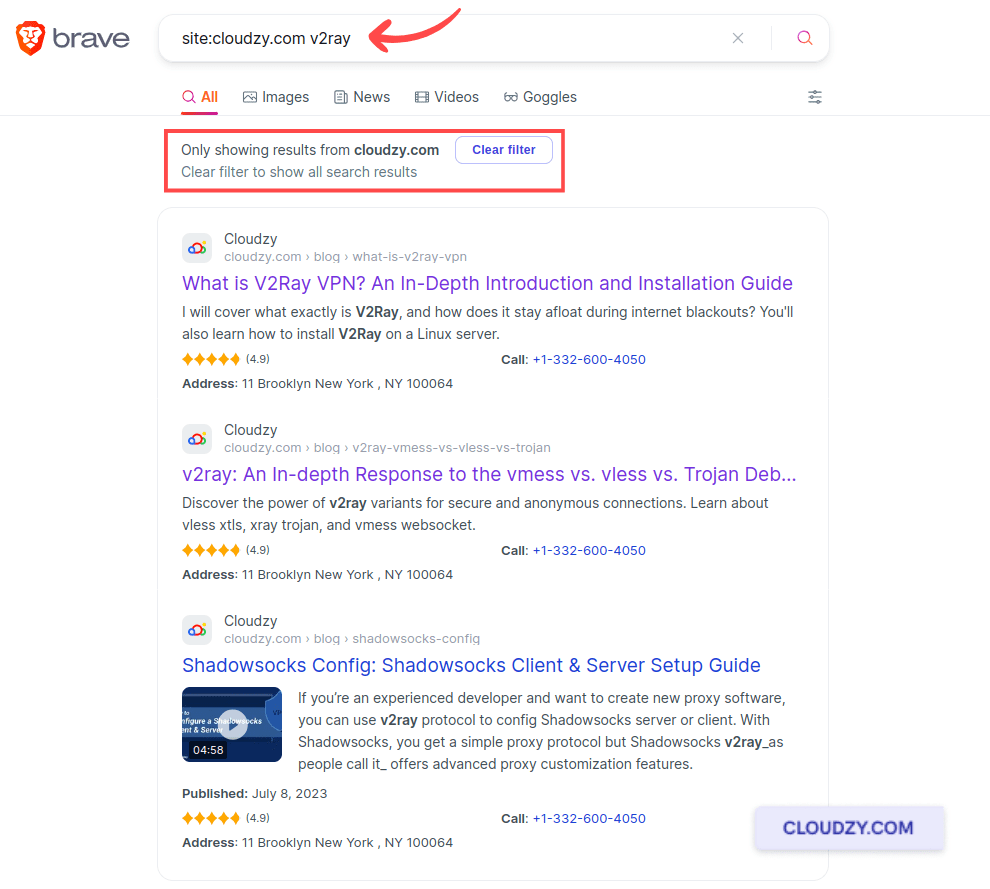

Para profundizar en nuestra conversación sobre Google Dorking, quiero ampliar los detalles de dos de estos operadores. El primero es 'site: '. ¿Alguna vez has querido filtrar toda la internet para encontrar contenido de un único sitio web?

El operador site se centra en un dominio concreto y te permite explorar el contenido de un sitio web directamente desde la barra de búsqueda de Google. Imagina que buscas todos los artículos sobre V2Ray en el sitio web de Cloudzy. Solo tienes que escribir 'site:cloudzy.com v2ray'. Esta consulta devuelve todas las páginas sobre V2ray en Cloudzy.

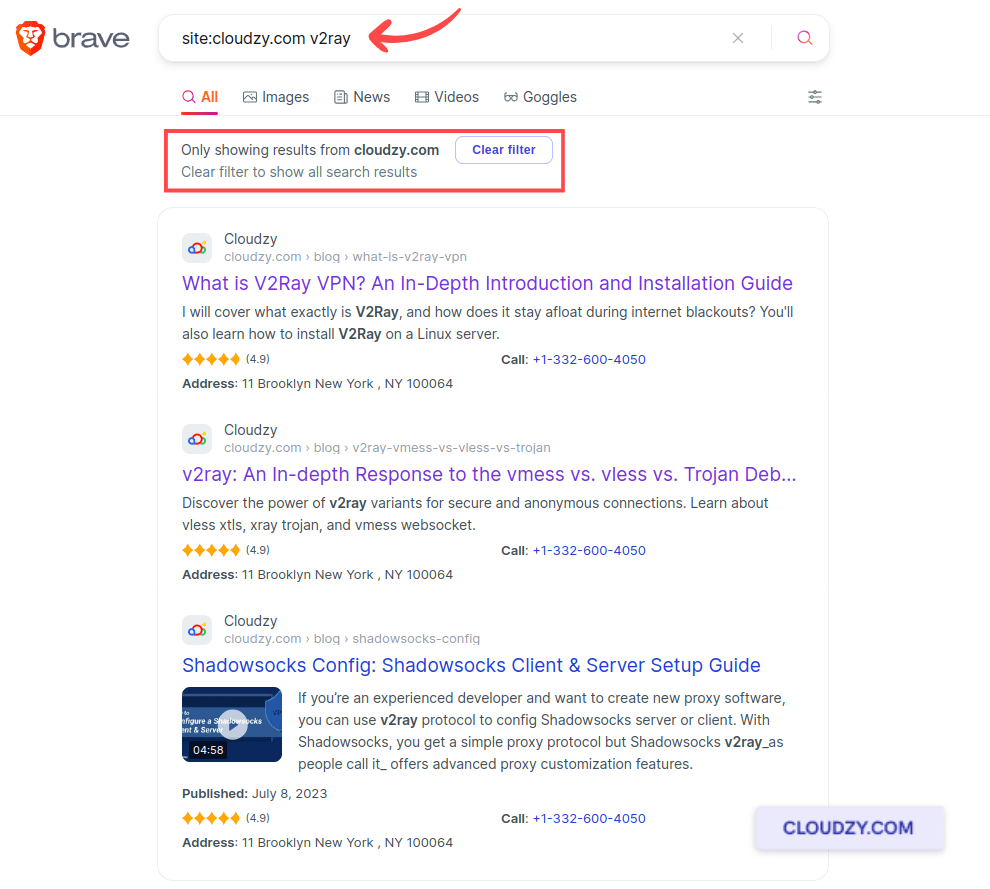

El siguiente comando útil de Google Dorking que quiero explicar en detalle es el 'filetype: ' operador. Si buscas un tipo de documento concreto, el operador filetype: te será muy útil. Tanto si necesitas PDFs, PPTs o hojas de cálculo, este operador filtra los resultados para mostrarte solo el formato que te interesa. Imagina que buscas artículos de investigación sobre energía renovable. En lugar de revisar páginas web, quieres ir directo a las fuentes, preferiblemente en PDF. Así es como podrías usar Google:

Como puedes ver en este ejemplo, todos los resultados de esta página son archivos PDF. Así resulta mucho más sencillo encontrar artículos académicos, informes y estudios.

Ahora que hemos repasado los comandos de Google Dorking más importantes y hemos visto dos ejemplos prácticos, pasemos a la siguiente sección para aprender a proteger nuestros datos frente a estos comandos.

Cómo proteger tus activos digitales del Google Dorking

La era de Internet tiene características que funcionan como un arma de doble filo. Por ejemplo, Internet permite que la información fluya libremente y llegue a cualquier rincón. En la mayoría de los casos, esto es positivo: hace que la información sea accesible para todos. Pero en otros casos, puede ser un problema. En cuanto publicas algo en línea, debes esperar todo tipo de actividad maliciosa y explotación. Aunque el Google Dorking es una herramienta poderosa para profesionales de ciberseguridad e investigadores, también conlleva riesgos importantes cuando la usa alguien con malas intenciones. En esta sección, aprenderás cómo proteger tu información frente a intentos maliciosos de Google Dorking.

1. Mantén los sistemas actualizados y aplica parches con regularidad

Los hackers suelen usar comandos de Google Dorking para encontrar objetivos vulnerables que ejecutan software desactualizado. Una de las formas más eficaces de proteger tus sistemas frente a Google Dorking es mantener el software y los sistemas actualizados. Aplica los parches de seguridad y las actualizaciones en cuanto estén disponibles para reducir riesgos.

2. Refuerza la configuración de tu servidor web

Los servidores web mal configurados son blancos fáciles para el Google Dorking. Para proteger tus activos digitales, asegúrate de que la configuración de tu servidor no exponga información sensible. Entre otras medidas, desactiva el listado de directorios y verifica que archivos como .git o backup.zip no sean accesibles desde la web. Además, consulta periódicamente la Google Hacking Database para estar al día sobre nuevas vulnerabilidades y cómo protegerte frente a las técnicas de Google Dorking.

3. Monitoriza y analiza los registros del servidor web

Monitorizar tus registros web te ayuda a detectar posibles actividades de Dorking. Busca patrones inusuales o un aumento en el número de solicitudes que incluyan comandos de Google dork. Si realizas este seguimiento de forma regular, podrás detectar estas actividades a tiempo y prevenir filtraciones de datos.

4. Uso de robots.txt y firewalls de aplicaciones web

Para explicar Robots.txt, necesitamos partir de una situación cotidiana. Imagina que llevas tu sándwich favorito a la oficina. Para que tus compañeros no lo toquen, le pones un cartel que dice "¡No tocar!«Este símbolo es como un archivo robots.txt en un sitio web. Le indica a los motores de búsqueda que no muestren ciertas partes de tu sitio en los resultados de búsqueda. Pero ¿qué pasa si ese compañero de trabajo insoportable, el mismo que no tiene ningún reparo en comerse tu bocadillo, hace caso omiso del aviso? Igual que en ese caso, algunos usuarios malintencionados pueden ignorar el archivo robots.txt e intentar acceder a contenido oculto de un sitio web. Ahora imagina tener un guardián llamado» WAF (Firewall de Aplicación Web) quien vigila tu caja de juguetes. Aunque alguien ignore el letrero e intente echar un vistazo, el superhéroe interviene y lo detiene. Por eso, combinar Robots.txt con Web Application Firewalls es una buena estrategia para detectar y bloquear intentos de explotación que utilizan Google hacking.

Estos pasos te permiten proteger tus activos digitales frente a las amenazas de Google Dorking. Revisar y actualizar tus medidas de seguridad periódicamente, siguiendo los últimos cambios en la base de datos Google Hacking Database, mantendrá tus defensas en buen estado.

Hoja de referencia de Google Dorking

Esta hoja de referencia de dorks de Google recoge los comandos de Google Dorking más útiles. Úsala para encontrar rápidamente el comando que necesitas.

| Comando | Propósito | Ejemplo |

| site: | Busca contenido específico dentro de un sitio web determinado. | site:example.com |

| filetype: | Busca archivos de un tipo específico. | filetype:pdf |

| intitle: | Encuentra páginas que incluyen palabras específicas en su título. | intitle:"login page" |

| inurl: | Busca URLs que contengan una palabra concreta. | inurl:"admin" |

| caché: | Muestra la versión en caché de una página web. | cache:example.com |

| información: | Proporciona información resumida sobre un sitio. | info:example.com |

| relacionado: | Encuentra sitios web relacionados con el sitio indicado. | related:example.com |

| intext: | Busca texto en cualquier parte de una página web. | intext:"confidential" |

Consejos para usar esta hoja de referencia de Google Dorking:

- Combina comandos: Puedes afinar tus búsquedas combinando comandos. Por ejemplo, usar site: junto con filetype: ayuda a localizar documentos concretos.

- Revisiones periódicas: Usa estos comandos con regularidad para analizar tus propios sitios web en busca de exposiciones o filtraciones de información accidentales.

- Mantente al día: A medida que se desarrollen y compartan nuevos comandos en la Google Hacking Database (GHDB), actualiza tu hoja de referencia para incluirlos.

Consigue un VPS Linux económico o premium para alojar tu sitio web o escritorio remoto, al precio más competitivo del mercado. VPS sobre Linux KVM para mayor eficiencia, con hardware potente y almacenamiento NVMe SSD para mayor velocidad.

Leer másConclusión

Aprender Google Dorking tiene muchas ventajas y casos de uso. Puedes emplearlo para reforzar tus medidas de ciberseguridad o para encontrar información valiosa en línea. Usa siempre estas herramientas de forma responsable y ética. Aunque Google Dorking no es ilegal, debes tener cuidado con el uso que haces de él por razones éticas.

Preguntas frecuentes

¿Cuáles son los beneficios de los Google Dorks?

Los Google Dorks permiten afinar búsquedas para encontrar información específica con rapidez. Esto ayuda a los profesionales de ciberseguridad a proteger sistemas con mayor precisión. Además, los Google Dorks son útiles para la investigación, ya que proporcionan datos concretos que se pueden emplear para inteligencia competitiva o fines académicos.

¿Qué es la base de datos de hacking de Google?

La Base de Datos de Hacking de Google (GHDB) es un repositorio de comandos de Google dorking que se utilizan para detectar vulnerabilidades en sitios web y servidores. Es un recurso para profesionales de seguridad que necesitan entender y anticipar los métodos que los atacantes podrían usar para explotar fallos descubiertos mediante búsquedas en Google.