El Protocolo de Escritorio Remoto (RDP) permite controlar un servidor Windows a través de la red como si estuvieras trabajando directamente en él. En Windows Server 2016, RDP está desactivado por defecto porque Microsoft recomienda usar PowerShell y WinRM para la administración remota, y advierte que exponer el puerto 3389 sin medidas de protección puede abrir la puerta a ataques.

Aun así, muchos administradores y trabajadores en remoto necesitan acceso gráfico para instalar software, resolver problemas o asistir a usuarios. Esta guía explica cómo habilitar RDP en Windows Server 2016 con cuatro métodos distintos, e incluye las buenas prácticas de seguridad y estabilidad que debes seguir.

- Por qué habilitar RDP y requisitos previos

- Método 1: Habilitar RDP desde el Administrador del servidor (GUI)

- Método 2: Habilitar RDP con PowerShell

- Método 3: Habilitar RDP desde el Símbolo del sistema

- Método 4: Habilitar RDP mediante Directiva de grupo

- Configuración del firewall y buenas prácticas de seguridad

- Resolución de problemas y consejos de acceso remoto

- Conclusiones

- Preguntas frecuentes

Por qué habilitar RDP y requisitos previos

RDP es útil cuando se necesita una interfaz gráfica (ver qué es RDP). No obstante, activarlo debe ser una decisión deliberada. Antes de aprender a habilitar RDP en Windows Server 2016, comprueba que el servidor tiene todos los parches aplicados y está protegido por un firewall de confianza.

Inicia sesión con una cuenta de administrador, ten a mano la dirección IP o el nombre DNS del equipo, y asegúrate de poder acceder a él a través de una red segura o VPN. El firewall de Windows deberá permitir el tráfico entrante en el TCP puerto 3389.

Requisitos previos clave:

- Permisos de administrador: Solo los administradores pueden activar RDP.

- Acceso a la red: Asegúrate de que puedes llegar al servidor y de que el puerto 3389 está abierto.

- Cuentas de usuario: Decide qué usuarios sin privilegios de administrador necesitan acceso remoto para poder añadirlos más adelante.

- Planificación de seguridad: Usa la Autenticación en el nivel de red (NLA), contraseñas fuertes y limita el acceso a rangos de IP de confianza.

Una vez que cumplas con estos requisitos, elige uno de los métodos a continuación y sigue los pasos para habilitar RDP en Windows Server 2016.

Método 1: Habilitar RDP desde el Administrador del servidor (GUI)

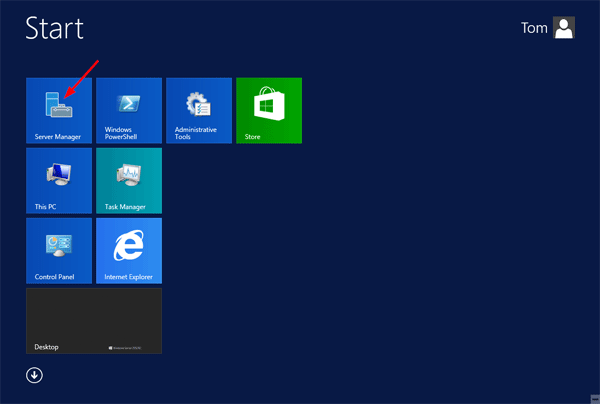

Si no sabes cómo habilitar RDP en Windows Server 2016, el método por interfaz gráfica es el más sencillo:

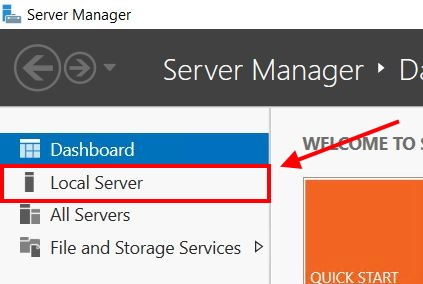

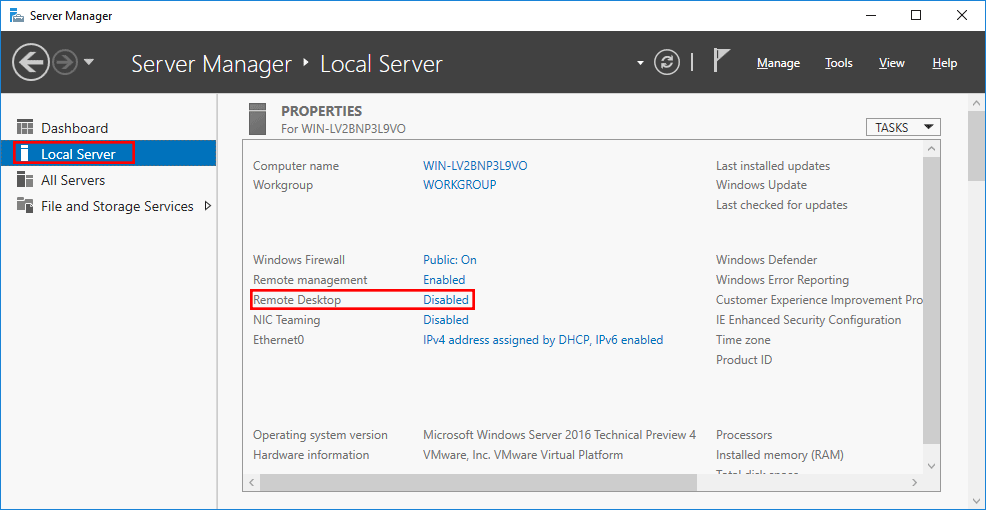

- Abrir el Administrador del servidor y selecciona Servidor local en el panel izquierdo. El panel principal muestra las propiedades del sistema.

- Cambiar la configuración de Escritorio remoto: Junto a Escritorio Remoto, haz clic en el enlace azul Desactivado .

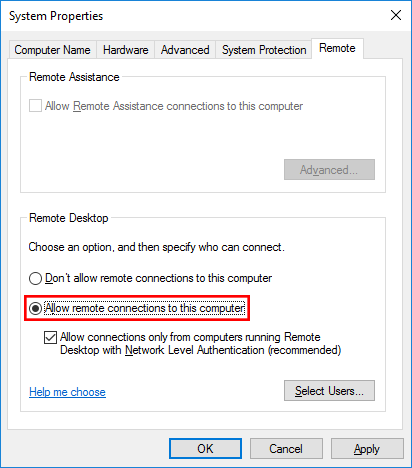

- En el Propiedades del sistema cuadro de diálogo, selecciona Permitir conexiones remotas y, para mayor seguridad, marca Permitir solo conexiones desde equipos que ejecuten Escritorio remoto con Autenticación a nivel de red.

- Aplicar y añadir usuarios: Haz clic en Aplicar. Aparecerá un aviso para activar la regla de firewall automáticamente. Para permitir el acceso a usuarios sin privilegios de administrador, haz clic en Seleccionar usuarios, añade sus nombres de usuario y haz clic en OK.

- Verificar el estado: Cierra y vuelve a abrir el Administrador del servidor, o pulsa F5. La Escritorio Remoto la entrada debería mostrar Activado. Comprueba el acceso desde tu equipo cliente con el Conexión a Escritorio Remoto aplicación.

Este método muestra cómo habilitar RDP en Windows Server 2016 mediante la interfaz gráfica; si prefieres scripts, el siguiente paso es PowerShell.

Método 2: Habilitar RDP con PowerShell

PowerShell es ideal para automatización y entornos remotos. En esta sección aprenderás cómo habilitar RDP en Windows Server 2016 desde la línea de comandos:

Habilitar RDP:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server' -Name 'fDenyTSConnections' -Value 0

Abrir la regla de firewall:

Enable‑NetFirewallRule -DisplayGroup "Remote Desktop"Opcional: forzar NLA y agregar usuarios:

Set‑ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP‑Tcp' -Name 'UserAuthentication' -Value 1

Add‑LocalGroupMember -Group 'Remote Desktop Users' -Member '<Domain\Username>'

Estos comandos modifican el valor del registro que controla RDP y habilitan el grupo de reglas de firewall para el puerto 3389. Para ejecutarlos en un servidor remoto, primero establece una sesión con Enter‑PSSession sobre WinRM. Si necesitas una alternativa solo con texto sobre cómo habilitar RDP en Windows Server 2016, el siguiente método usa el Símbolo del sistema.

Método 3: Habilitar RDP desde el Símbolo del sistema

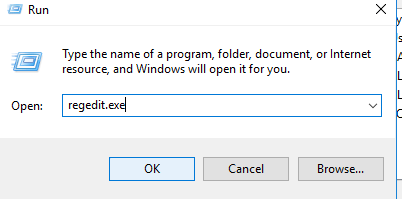

Si prefieres el Símbolo del sistema o trabajas en sistemas sin PowerShell, puedes lograr el mismo resultado. Este método te muestra cómo habilitar RDP en Windows Server 2016 con herramientas integradas:

- Abre el Símbolo del sistema con derechos de administrador.

- Establece el valor del registro:

reg add "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

- Habilita la regla de firewall:

netsh advfirewall firewall set rule group="remote desktop" new enable=yes

- Otorga acceso a usuarios sin privilegios de administrador:

net localgroup "Remote Desktop Users" /add <Domain\Username>

- Verifica el resultado:

reg query "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections

Un valor de 0x0 confirma que el acceso remoto está permitido. Cierra y vuelve a abrir el Administrador del servidor para actualizar su estado. Si necesitas habilitar RDP en muchos servidores a la vez, la siguiente sección muestra cómo habilitar RDP en Windows Server 2016 mediante Directiva de grupo.

Método 4: Habilitar RDP mediante Directiva de grupo

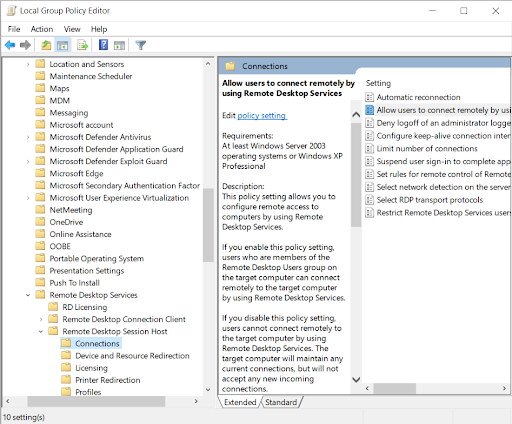

La Directiva de grupo es adecuada para entornos de dominio donde necesitas habilitar RDP en varios servidores. Quienes deseen aprender cómo habilitar RDP en Windows Server 2016 para múltiples máquinas pueden seguir estos pasos:

- Crea o edita un GPO: Abre el archivo Consola de administración de directivas de grupo buscándolo en Inicio. Haz clic derecho en tu dominio o unidad organizativa y crea un nuevo GPO.

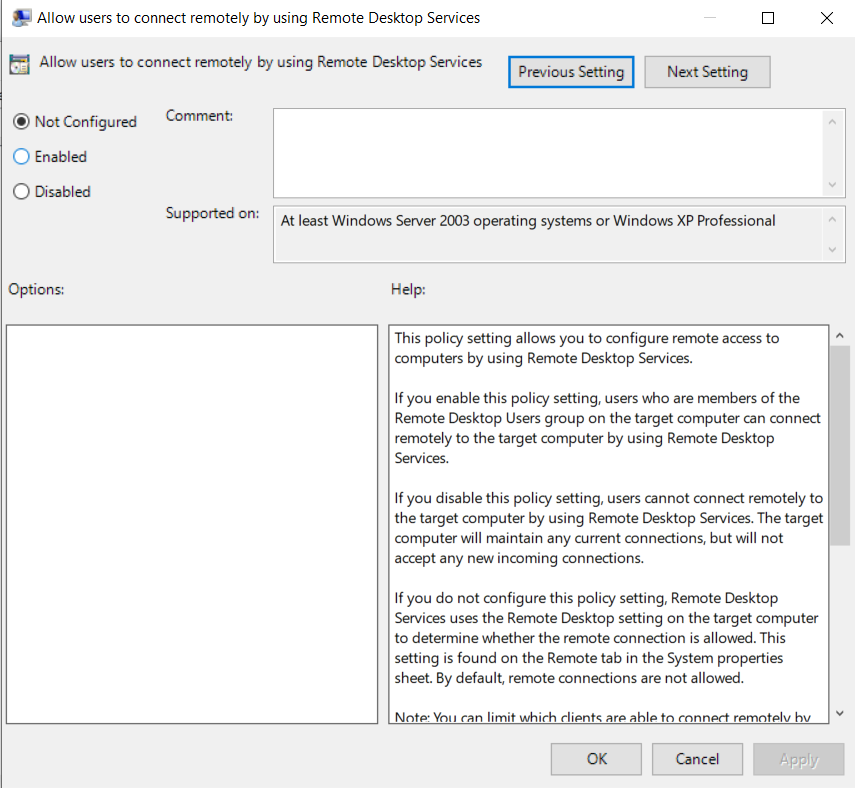

- Ve a la configuración de RDP: En Configuración del equipo → Plantillas administrativas → Componentes de Windows → Servicios de Escritorio remoto → Host de sesión de Escritorio remoto → Conexiones, haz doble clic en Permitir que los usuarios se conecten de forma remota mediante Servicios de Escritorio remoto.

- Activa la directiva y la NLA opcional: Elige Activado. Para exigir NLA, activa Requerir autenticación de usuario para conexiones remotas mediante Autenticación a nivel de red to Activado.

- Actualiza los servidores de destino: Ejecuta gpupdate /force en cada servidor o espera al siguiente ciclo de actualización de directivas.

Este enfoque estandariza la configuración de RDP y facilita las auditorías. También puedes reforzar el acceso editando la regla de firewall dentro del mismo GPO. Si prefieres no encargarte de todo esto tú mismo, siempre puedes optar por una de las mejores proveedores de RDP para soluciones gestionadas comercialmente.

Cloudzy's RDP VPS

Incluso puedes ahorrarte la búsqueda del mejor proveedor de RDP y arrancar un escritorio virtual de Windows con el servicio RDP VPS de Cloudzy. Obtienes acceso de administrador completo, tu versión preferida de Windows Server (2012, 2016, 2019 o 2022) preinstalada, activación inmediata y dos sesiones simultáneas; el precio se mantiene asequible a medida que creces con PAYG.

Elige uno de nuestros centros de datos en EE. UU., Europa o Asia para mantener la latencia baja, y escala CPU, RAM y almacenamiento sin migraciones. Bajo el capó, CPUs de alta frecuencia CPU de hasta 4,2 GHz con memoria DDR5, almacenamiento NVMe SSD y hasta 10 Gbps de red mantienen tu escritorio ágil, mientras que la protección DDoS integrada, una IP estática dedicada, un tiempo de actividad del 99,95% y soporte 24/7 te mantienen siempre en línea. Entre los métodos de pago disponibles: tarjetas, PayPal, Alipay y criptomonedas. Cuando estés listo, compra RDP.

Configuración del firewall y buenas prácticas de seguridad

Activar RDP expone tu servidor a intentos de acceso remoto. Aplica estas buenas prácticas para reducir el riesgo una vez que sepas cómo habilitar RDP en Windows Server 2016:

- Restringe el tráfico entrante: Limita la regla de firewall a rangos de IP concretos. Si no necesitas acceso desde internet abierto, permite conexiones solo desde tu VPN o red corporativa.

- Usa una VPN: Proporciona a los usuarios remotos un túnel VPN para que RDP nunca quede expuesto directamente a internet.

- Exige NLA y contraseñas seguras: NLA autentica a los usuarios antes de que lleguen al escritorio. Combínalo con contraseñas complejas y autenticación multifactor a través de tu proveedor de identidad o tokens de hardware.

- Cambiar el puerto predeterminado: Cambiar el puerto 3389 por un número no estándar desde el registro puede reducir los análisis automatizados. Recuerda ajustar también las reglas del firewall y la configuración del cliente.

- Mantener los sistemas actualizados: Aplica las últimas actualizaciones y parches de seguridad de Windows. Los exploits dirigidos a RDP suelen aprovechar software desactualizado.

Estas medidas, equilibradas con la comodidad de uso, ayudan a mantener tu servidor seguro. Dicho esto, siempre puedes probar una alternativa a RDP como VNC.

Resolución de problemas y consejos de acceso remoto

Incluso con una configuración correcta, puede que tengas problemas para conectarte mediante RDP. Si ya seguiste los pasos para habilitar RDP en Windows Server 2016 y aún no puedes conectarte, prueba con lo siguiente:

- Bloqueos del firewall: Es posible que la regla del firewall de Windows siga desactivada, o que un firewall externo esté bloqueando el puerto 3389. Revisa tus reglas y confirma que el puerto esté abierto.

- Errores de permisos: Solo los administradores y los miembros del grupo Usuarios de Escritorio Remoto pueden conectarse. Añade los usuarios necesarios a ese grupo.

- Inestabilidad de red: Una latencia alta o interrupciones en VPN pueden provocar tiempos de espera agotados. Usa una conexión estable y, si es posible, prueba desde otra red.

- Estado sin actualizar: Es posible que el Administrador del servidor siga mostrando RDP como deshabilitado hasta que lo actualices con F5 o vuelvas a abrir la consola.

- Software cliente: Usa el cliente oficial de Microsoft Remote Desktop para tu sistema operativo. En macOS, instálalo desde Escritorio remoto de Microsoft desde la App Store; en Linux, usa Remmina. Los usuarios de Android e iOS pueden encontrar el cliente móvil en sus respectivas tiendas de aplicaciones.

Si prefieres no gestionar RDP por tu cuenta después de aprender a habilitarlo en Windows Server 2016, considera usar un Servidor VPS Windows 2016 que viene con acceso remoto preconfigurado.

Conclusiones

Activar el acceso remoto es sencillo una vez que sabes cómo habilitar RDP en Windows Server 2016. Usa el método del Administrador del servidor si prefieres simplicidad, PowerShell o el símbolo del sistema para scripting y escenarios remotos, o la Directiva de grupo para aplicar la configuración en todo el dominio.

Sea cual sea el método, protege el servidor restringiendo las conexiones entrantes, habilitando la Autenticación a nivel de red y concediendo acceso solo a los usuarios necesarios. No olvides probar la configuración y solucionar cualquier problema para garantizar una conexión estable. Por último, si prefieres no preocuparte por la configuración, considera un RDP VPS de Cloudzy para evitar todo ese trabajo.