Las conexiones de Remote Desktop Protocol (RDP) sufren ataques constantes de ciberdelincuentes que explotan contraseñas débiles, puertos expuestos y controles de seguridad ausentes. Saber cómo proteger RDP es crítico: los atacantes comprometen con éxito el 90 % de los servidores RDP expuestos en cuestión de horas.

Los riesgos inmediatos incluyen: ataques de fuerza bruta, robo de credenciales, despliegue de ransomware y movimiento lateral por la red. Las soluciones probadas son: acceso exclusivo por VPN, autenticación multifactor, Network Level Authentication, políticas de contraseñas fuertes y no exponer jamás RDP directamente a internet.

Esta guía te muestra exactamente cómo proteger las conexiones de escritorio remoto con medidas de seguridad contrastadas que detienen los ataques antes de que lleguen a tener éxito.

¿Qué es RDP?

Remote Desktop Protocol (RDP) es la tecnología de Microsoft para controlar otro equipo a través de una red. Transmite datos de pantalla, entradas de teclado y movimientos del ratón entre dispositivos, permitiendo el control remoto como si estuvieras sentado frente a la máquina de destino.

RDP usa el puerto 3389 por defecto e incluye cifrado básico, pero esta configuración predeterminada crea vulnerabilidades de seguridad importantes que los atacantes explotan activamente.

¿Es seguro RDP?

No. RDP no es seguro con la configuración predeterminada.

Los hechos: RDP utiliza solo cifrado de 128 bits por defecto. El 90% de los ataques con éxito tienen como objetivo RDP. Los servidores RDP expuestos a internet reciben miles de intentos de ataque al día.

Por qué RDP falla: La autenticación predeterminada débil permite ataques de fuerza bruta. La ausencia de autenticación a nivel de red deja las pantallas de inicio de sesión expuestas a atacantes. El puerto predeterminado 3389 es analizado constantemente por herramientas automatizadas. La falta de autenticación multifactor integrada hace que las contraseñas sean la única barrera de protección.

La solución: RDP solo es seguro cuando se implementan múltiples capas de seguridad: acceso VPN, autenticación robusta, controles de red adecuados y supervisión continua. Análisis recientes muestran que los errores humanos siguen siendo la causa principal de las brechas de seguridad, con un 68% relacionado con factores humanos no maliciosos, como caer en ataques de ingeniería social o cometer errores de configuración.

El impacto económico de estos fallos de seguridad es considerable. Los costes de las brechas de datos alcanzaron nuevos máximos en 2024, con un coste medio global de 4,88 millones de dólares por incidente, un 10% más que el año anterior, impulsado principalmente por la interrupción del negocio y los gastos de recuperación.

Problemas de seguridad frecuentes en conexiones de escritorio remoto

Los principales problemas de seguridad en conexiones de escritorio remoto que generan vectores de ataque con éxito son:

| Categoría de vulnerabilidad | Problemas frecuentes | Método de ataque |

| Debilidades de autenticación | Contraseñas débiles, ausencia de MFA | Ataques de fuerza bruta |

| Exposición de red | Acceso directo a internet | Análisis automatizado |

| Problemas de configuración | NLA desactivado, sistemas sin parches | Explotar vulnerabilidades conocidas |

| Problemas de control de acceso | Privilegios excesivos | Movimiento lateral |

La vulnerabilidad BlueKeep (CVE-2019-0708) ilustra con qué rapidez pueden escalar estos problemas. Este fallo de ejecución remota de código permitía a los atacantes obtener control total del sistema sin autenticación, afectando a millones de sistemas Windows sin parches.

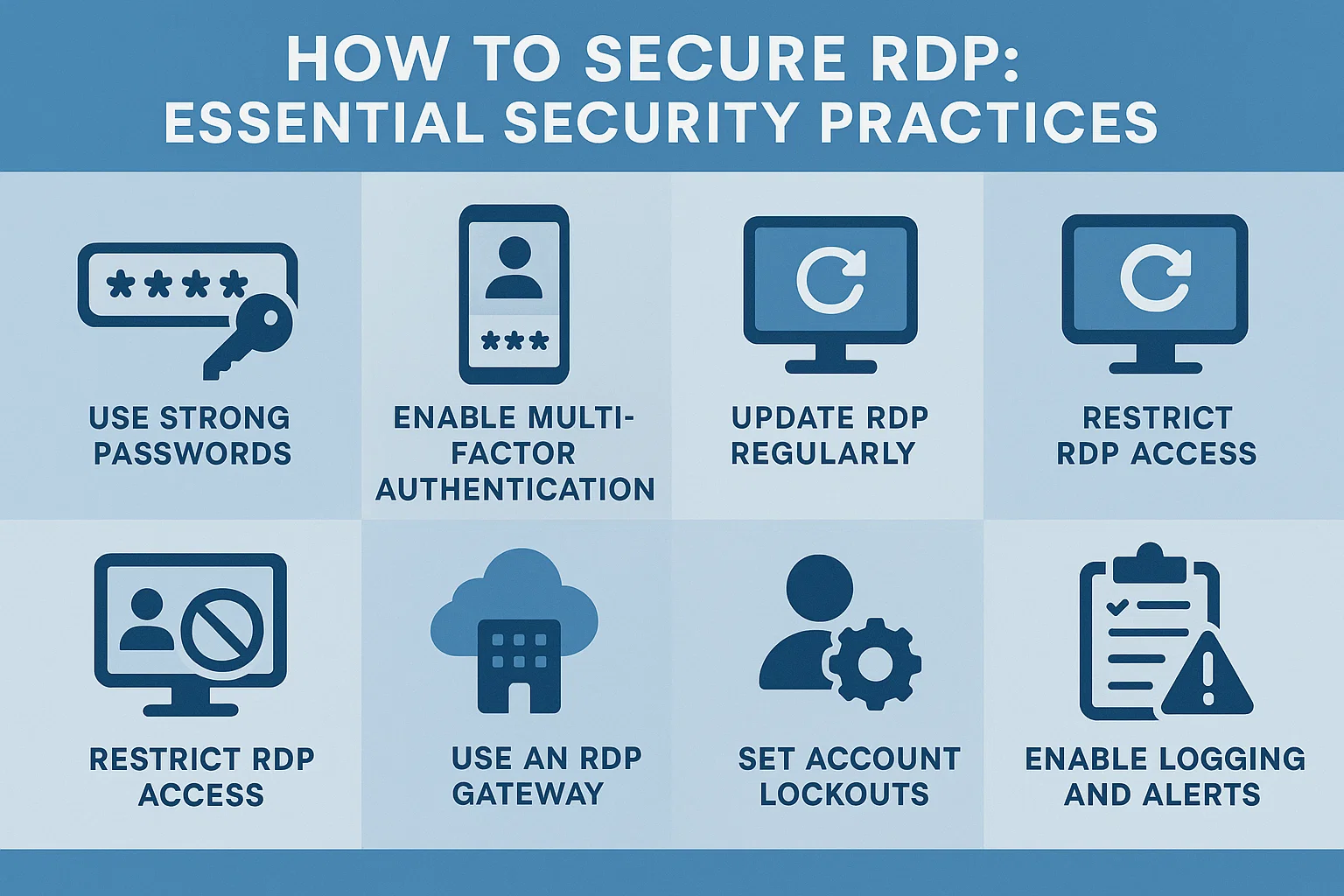

Cómo proteger RDP: prácticas de seguridad esenciales

Estas prácticas de seguridad para acceso remoto ofrecen una protección probada cuando se aplican en conjunto.

No expongas RDP directamente a internet

Esta regla no es negociable cuando se trata de proteger RDP de forma efectiva. Exponer el puerto 3389 directamente a internet crea una superficie de ataque inmediata que las herramientas automatizadas detectarán y explotarán en cuestión de horas.

He visto servidores recibir más de 10.000 intentos de inicio de sesión fallidos en el primer día de exposición a internet. Los atacantes usan botnets especializadas que escanean continuamente en busca de servicios RDP y lanzan ataques de relleno de credenciales contra los servidores que encuentran.

Implementación: Bloquea todo el acceso directo desde internet a los puertos de RDP mediante reglas de firewall e implementa políticas de acceso exclusivo por VPN.

Usa contraseñas seguras y únicas

La seguridad de las contraseñas es la base de la seguridad del escritorio remoto en Windows, y debe estar a la altura de las amenazas actuales para resistir los métodos de ataque modernos.

Requisitos de CISA que funcionan:

- Mínimo 16 caracteres con complejidad completa

- Contraseñas únicas, sin reutilización en otros sistemas

- Rotación periódica para cuentas con privilegios

- Sin palabras del diccionario ni información personal

Configuración: Define las políticas de contraseñas mediante la Directiva de grupo en Configuración del equipo > Directivas > Configuración de Windows > Configuración de seguridad > Directivas de cuenta > Directiva de contraseñas. Esto garantiza la aplicación en todo el dominio.

Activa la Autenticación a Nivel de Red (NLA)

La Autenticación a Nivel de Red exige autenticación antes de establecer sesiones de RDP, lo que proporciona una protección fundamental para los protocolos de conexión remota.

NLA impide que los atacantes lleguen a la pantalla de inicio de sesión de Windows, bloquea los intentos de conexión que consumen muchos recursos y reduce la carga del servidor por intentos de autenticación fallidos.

Pasos de configuración:

- Abre las Propiedades del sistema en los servidores de destino

- Ve a la pestaña Acceso remoto

- Activa "Permitir conexiones solo desde equipos que ejecuten Escritorio remoto con Autenticación a nivel de red"

Implementa la autenticación multifactor (MFA)

La autenticación multifactor bloquea los ataques basados en credenciales al exigir una verificación adicional más allá de la contraseña. Es la mejora individual más eficaz para proteger las conexiones de escritorio remoto Windows.

| Método MFA | Nivel de seguridad | Tiempo de implementación | Ideal para |

| Autenticador de Microsoft | Alta | 2-4 horas | La mayoría de entornos |

| Verificación por SMS | Medio | 1 hora | Despliegue rápido |

| Tokens de hardware | Muy alta | 1-2 días | Zonas de alta seguridad |

| Tarjetas inteligentes | Muy alta | 2-3 días | Entornos empresariales |

Microsoft Authenticator ofrece el mejor equilibrio entre seguridad y facilidad de uso en la mayoría de los despliegues. Los usuarios se adaptan rápido una vez que comprenden los beneficios de protección.

Requerir acceso VPN

Las conexiones VPN crean túneles cifrados que protegen todo el tráfico de red, incluidas las sesiones RDP. Este enfoque ofrece la protección más fiable para el acceso remoto seguro.

Ventajas de seguridad de VPN:

- Cifrado de todos los canales de comunicación

- Autenticación centralizada y registro de accesos

- Controles de acceso a nivel de red

- Restricciones geográficas cuando se requieran

Cuando los usuarios se conectan primero a través de VPN, se autentican dos veces: una con los servicios de VPN y otra con las sesiones de RDP. Esta doble autenticación ha bloqueado de forma consistente los accesos no autorizados en las mejores proveedores de RDP implementaciones.

Configurar un Jump Host

Los jump hosts actúan como puntos de entrada controlados para el acceso interno a RDP, y ofrecen monitorización centralizada y controles de seguridad que refuerzan los despliegues de escritorio remoto.

Arquitectura del Jump Host:

- Servidor dedicado accesible únicamente a través de VPN

- Registro y grabación completa de sesiones

- Controles de acceso granulares por usuario

- Monitorización de seguridad automatizada

Los jump hosts funcionan mejor cuando se combinan con herramientas de gestión de conexiones que automatizan el proceso de saltos múltiples y mantienen registros de auditoría completos.

Proteger RDP con certificados SSL

Los certificados SSL/TLS ofrecen un cifrado superior al que incluye RDP por defecto y previenen los ataques de intermediario que pueden interceptar credenciales y datos de sesión.

Implementación de certificados:

- Generar certificados para todos los servidores RDP

- Configurar los servicios de RDP para requerir autenticación mediante certificado

- Distribuir la información de la autoridad certificadora a los sistemas cliente

- Controlar la expiración y renovación de los certificados

Los certificados de autoridades de confianza ofrecen mayor seguridad que los autofirmados y simplifican la configuración de los clientes en entornos corporativos.

Restringir el acceso con soluciones PAM

Las soluciones de Gestión de Acceso Privilegiado (PAM) ofrecen un control completo sobre el acceso a RDP: implementan permisos justo a tiempo y gestión automatizada de credenciales para proteger los protocolos de conexión remota.

Capacidades de PAM:

- Aprovisionamiento de acceso temporal basado en solicitudes aprobadas

- Rotación e inyección automatizada de contraseñas

- Monitoreo y grabación de sesiones en tiempo real

- Decisiones de acceso basadas en riesgo mediante análisis de comportamiento

Delinea Secret Server se integra con Active Directory y ofrece los controles avanzados necesarios para implementaciones de seguridad de escritorio remoto Windows en entornos corporativos.

Configuración de seguridad avanzada

Estas configuraciones complementan las prácticas de seguridad fundamentales y añaden capas adicionales de protección.

Cambiar el puerto predeterminado de RDP

Cambiar RDP del puerto 3389 bloquea las herramientas de escaneo automatizado que apuntan específicamente al puerto predeterminado. Aunque no es una protección completa, cambiar el puerto reduce los intentos de ataque en aproximadamente un 80%, según el análisis de registros.

Implementación: Modifica los ajustes del registro o usa una Directiva de grupo para asignar puertos personalizados. Luego actualiza las reglas del firewall para permitir el nuevo puerto y bloquear el 3389.

Configurar políticas de bloqueo de cuentas

Las políticas de bloqueo de cuentas deshabilitan automáticamente las cuentas tras varios intentos de autenticación fallidos, lo que ofrece una protección eficaz contra ataques de fuerza bruta.

Configuración de Directiva de grupo:

- Ve a Configuración del equipo > Directivas > Configuración de Windows > Configuración de seguridad > Directivas de cuenta > Directiva de bloqueo de cuenta

- Establece el umbral de bloqueo: 3-5 intentos fallidos

- Configura la duración del bloqueo: 15-30 minutos

- Equilibra los requisitos de seguridad con la productividad de los usuarios

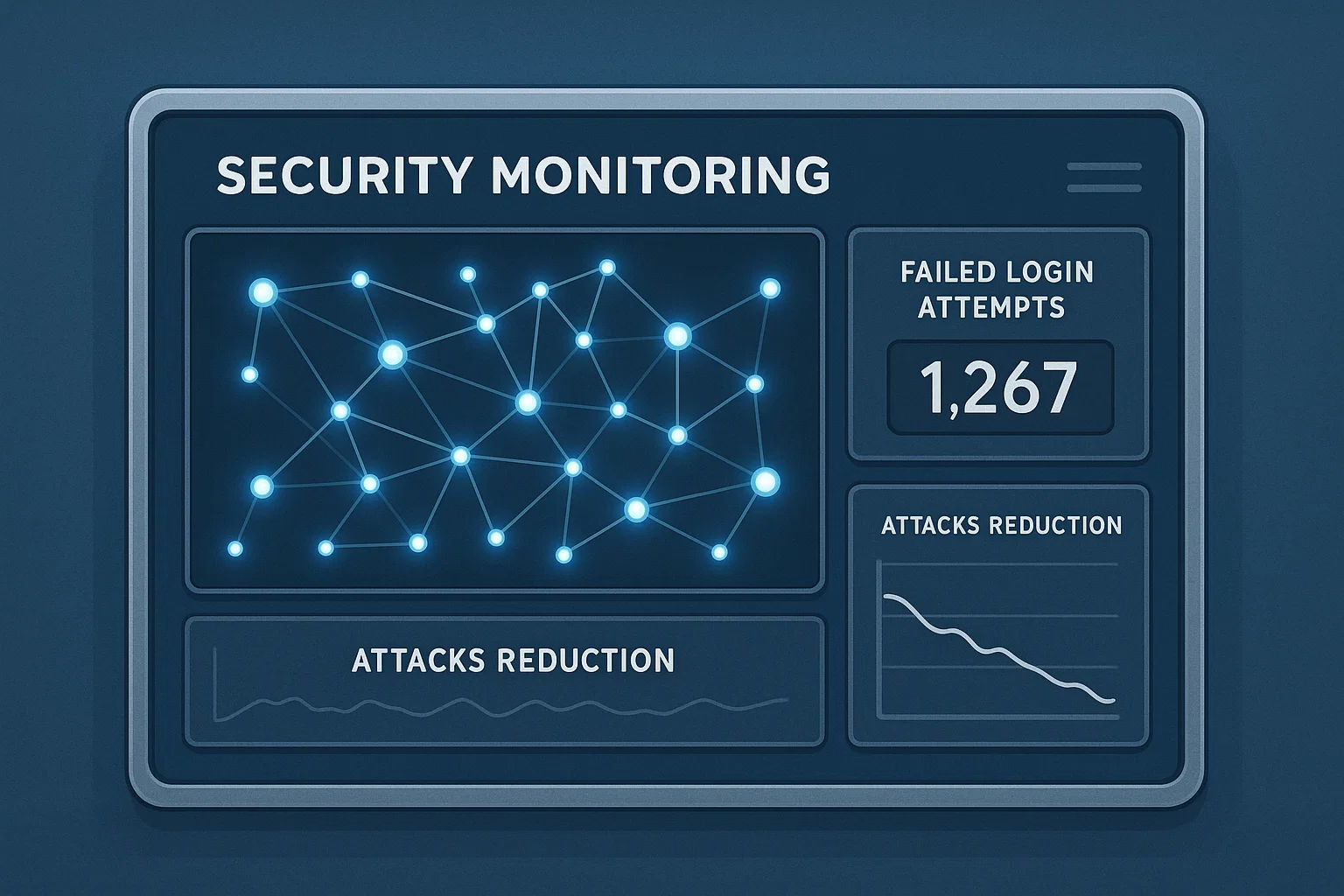

Monitorear la actividad de RDP

Los sistemas SIEM (Security Information and Event Management) ofrecen un monitoreo centralizado que correlaciona los eventos de RDP con otros datos de seguridad para detectar amenazas y patrones de ataque.

Requisitos de monitoreo:

- Recopilación del registro de eventos de Windows para todos los servidores RDP

- Alertas automáticas ante fallos de autenticación

- Detección de anomalías geográficas en los orígenes de conexión

- Integración con fuentes de inteligencia de amenazas

Las plataformas de gestión de conexiones pueden ofrecer mayor visibilidad sobre el comportamiento de las sesiones y ayudar a identificar patrones de acceso anómalos que requieran investigación.

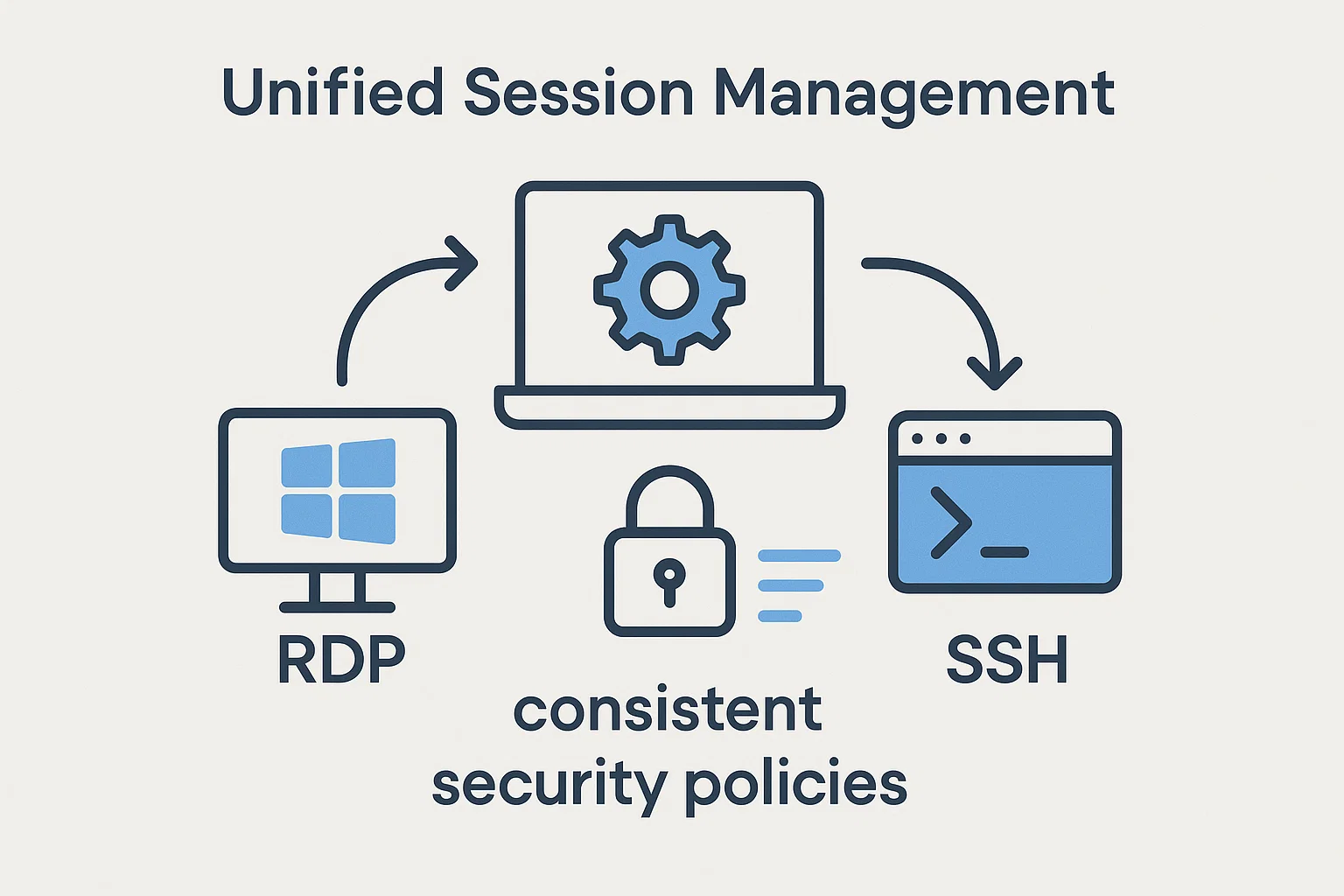

Gestión unificada de sesiones

Las plataformas modernas permiten gestionar múltiples sesiones remotas para RDP y SSH a través de interfaces unificadas, aplicando políticas de seguridad coherentes en todos los métodos de acceso.

Ventajas de la gestión unificada:

- Punto de autenticación único para todo el acceso remoto

- Políticas de seguridad coherentes en todos los protocolos

- Registro centralizado de sesiones y registros de auditoría

- Experiencia de usuario simplificada sin sacrificar la seguridad

Implementación de Delinea Secret Server

Soluciones como Delinea Secret Server ofrecen una gestión completa del acceso remoto privilegiado con almacenamiento integrado de credenciales que elimina la exposición de contraseñas y mantiene registros de auditoría detallados.

Flujo de trabajo PRA:

- Los usuarios solicitan acceso a través de la plataforma centralizada

- El sistema valida la identidad y los permisos según las políticas definidas

- Las credenciales se recuperan e inyectan automáticamente en las sesiones

- Todas las actividades de la sesión se registran en tiempo real

- El acceso se termina automáticamente al cumplirse los intervalos programados

Este enfoque evita el robo de credenciales y proporciona los registros de auditoría detallados que exigen los marcos de cumplimiento de seguridad.

Medidas de seguridad adicionales

Estas medidas complementan las prácticas de seguridad principales y añaden capas de defensa para proteger RDP de forma integral. Mientras que las prácticas esenciales constituyen tu primera línea de defensa, aplicar estos controles adicionales reduce aún más la superficie de ataque y refuerza tu postura de seguridad general.

Mantén el software actualizado

Las actualizaciones de seguridad periódicas corrigen vulnerabilidades recién descubiertas que los atacantes explotan activamente. Vulnerabilidades críticas de RDP como BlueKeep (CVE-2019-0708) y DejaBlue demuestran la importancia de aplicar parches a tiempo y los graves riesgos de retrasarlos.

El calendario de parcheo crea una ventana de vulnerabilidad peligrosa. Las investigaciones indican que las organizaciones tardan considerablemente más en aplicar correcciones de seguridad de lo que necesitan los atacantes para explotarlas: 55 días de media para remediar el 50 % de las vulnerabilidades críticas, mientras que la explotación masiva suele comenzar apenas cinco días después de su divulgación pública.

Gestión de actualizaciones:

- Despliegue automatizado de parches para todos los sistemas con RDP

- Suscripción a los boletines de seguridad de Microsoft

- Prueba de actualizaciones en entornos de staging antes de producción

- Procedimientos de parcheo de emergencia para vulnerabilidades críticas

Gestión de sesiones

Una configuración correcta de las sesiones evita que las conexiones inactivas queden expuestas a posibles ataques.

| Configuración | Valor | Ventaja de seguridad |

| Tiempo de inactividad | 30 minutos | Desconexión automática |

| Límite de sesión | 8 horas | Reautenticación forzada |

| Límite de conexiones | 2 por usuario | Prevenir el secuestro de sesión |

Deshabilitar funciones de riesgo

Las funciones de redirección de RDP pueden crear vías de exfiltración de datos y deben deshabilitarse salvo que sean estrictamente necesarias.

| Característica | Riesgo | Método de deshabilitación |

| Portapapeles | Robo de datos | Directiva de grupo |

| Impresora | Inyección de malware | Plantillas administrativas |

| Unidad | Acceso a archivos | Configuración del registro |

Conclusión

Proteger RDP requiere implementar múltiples capas de seguridad en lugar de depender de un único método de protección. El enfoque más eficaz combina acceso VPN, autenticación sólida, monitorización adecuada y actualizaciones periódicas.

Nunca expongas RDP directamente a internet, independientemente de otras medidas de seguridad. En su lugar, aplica políticas de acceso VPN o soluciones de RDP Gateway que proporcionen canales de acceso controlado con auditoría completa.

Mantener la seguridad de RDP requiere atención continua a las amenazas emergentes y evaluaciones de seguridad periódicas. Para soluciones gestionadas profesionalmente, considera los proveedores de hosting de servidores RDP que aplican medidas de seguridad completas por defecto.