Vous avez cherché Chrome Remote Desktop et le terme « risque de sécurité » est apparu dans les résultats. C'est une question légitime, et elle mérite une réponse précise plutôt que des assurances vagues ou une liste d'avertissements sans contexte.

Cet article traite des véritables problèmes de sécurité de Chrome Remote Desktop : ce que l'outil protège efficacement, où se trouvent les vrais points faibles, et les actions concrètes pour y remédier. Que vous soyez un particulier ou un professionnel IT, les risques sont identiques ; c'est simplement l'enjeu qui diffère.

Chrome Remote Desktop est-il vraiment sécurisé ?

Chrome Remote Desktop est maintenu selon les standards d'infrastructure de Google, et ses protections par défaut sont réelles, pas cosmétiques. La faille de sécurité Chrome Remote Desktop que rencontrent la plupart des utilisateurs ne se situe pas dans la couche de chiffrement ; elle réside dans la configuration du compte et le paramétrage réseau.

Effectuer un audit de sécurité Chrome Remote Desktop implique d'examiner à la fois ce qui est activé par défaut et ce que vous configurez ensuite. Les points forts de l'outil méritent d'être évalués objectivement avant d'aborder ses lacunes, car le rejeter d'emblée mène à de mauvaises décisions dans les deux sens.

Chiffrement : TLS/SSL et AES

Chaque transmission CRD passe par un tunnel chiffré TLS/SSL avec une couche de chiffrement AES par-dessus. Les données échangées entre votre appareil et la machine distante ne peuvent être lues par aucun tiers en transit, que ce soit l'opérateur réseau ou votre FAI.

Le PIN et les codes à usage unique sont vérifiés côté client et ne sont jamais transmis aux serveurs de Google en clair. Le contenu de la session transite via un Chemin direct, STUN ou TURN/relais selon les conditions réseau ; toutes les sessions Bureau à distance sont entièrement chiffrées dans les trois modes, conformément à la documentation officielle de Google.

Pour un usage personnel sur un réseau de confiance, le niveau de sécurité de Chrome Remote Desktop correspond au standard de chiffrement utilisé dans les transactions financières en ligne. La plupart des utilisateurs sous-estiment la solidité de cette base avant que les lacunes de configuration ne commencent à poser problème.

Authentification par compte Google et vérification en deux étapes

L'accès CRD exige un compte Google actif et authentifié, protégé au niveau de la plateforme contre les attaques par force brute, les connexions suspectes et les tentatives de prise de contrôle. Cette couche d'authentification est réellement solide et distingue CRD des outils qui reposent uniquement sur des mots de passe indépendants.

Activer la validation en deux étapes réduit nettement le risque de compromission du compte par mot de passe sur tout déploiement CRD. Elle ne supprime pas les menaces post-authentification, comme le vol de jetons de session ; elle fonctionne donc mieux comme une couche parmi d'autres dans une approche globale de durcissement des accès.

Notre article sur Qu'est-ce que Chrome Remote Desktop ? présente en détail le modèle d'accès complet et le processus de configuration. Les problèmes de sécurité liés à Chrome Remote Desktop deviennent bien plus précis une fois que vous comprenez le fonctionnement de la couche compte - c'est exactement là que commence la section suivante.

Risques de sécurité de Chrome Remote Desktop

Les problèmes de sécurité de Chrome Remote Desktop correspondent directement aux schémas d'intrusion documentés dans l'ensemble du secteur. D'après le Rapport Sophos sur les cybermenaces actives - premier semestre 2024, des cybercriminels ont exploité le protocole Bureau à distance dans 90 % des attaques traitées par l'équipe de réponse aux incidents de Sophos en 2023.

Les services d'accès distant externes ont constitué le principal vecteur d'accès initial dans 65 % de ces cas, sur plus de 150 enquêtes couvrant 23 pays. Ces chiffres concernent les outils de bureau à distance dans leur ensemble ; les sections ci-dessous précisent où ces schémas s'appliquent spécifiquement à CRD.

Problèmes de confidentialité

CRD est intégré à l'écosystème du compte Google. Les horodatages de connexion, les identifiants d'appareils et la fréquence des accès sont tous liés à ce compte. Le problème de sécurité structurel de Chrome Remote Desktop réside ici : tout le modèle d'identité de l'outil repose sur un seul compte Google.

Un compte compromis via du phishing ou un détournement de jeton de navigateur donne à un attaquant une visibilité directe sur tous les appareils distants enregistrés. Il ne s'agit pas d'une simple brèche d'accès distant ; c'est une compromission complète du compte Google, ce qui signifie que l'exposition s'étend à tous les services, documents et contacts liés à ce compte.

Vulnérabilité sur les réseaux WiFi publics

Chrome Remote Desktop utilise WebRTC pour son tunnel de connexion, la négociation initiale passant par les services Google avant qu'une session directe, STUN ou TURN/relais soit établie. Sur des réseaux non fiables ou publics, le routage du trafic et les conditions de visibilité réseau introduisent des risques qu'un réseau privé contrôlé n'implique pas.

Ces conditions importent car les environnements WiFi publics échappent à votre contrôle. Utiliser CRD sans précautions supplémentaires sur un réseau partagé élargit votre surface d'exposition au-delà de ce que la seule couche de chiffrement peut couvrir.

Un VPN peut réduire l'exposition sur les réseaux non fiables, mais c'est une couche supplémentaire, pas une solution à tous les risques liés à CRD.

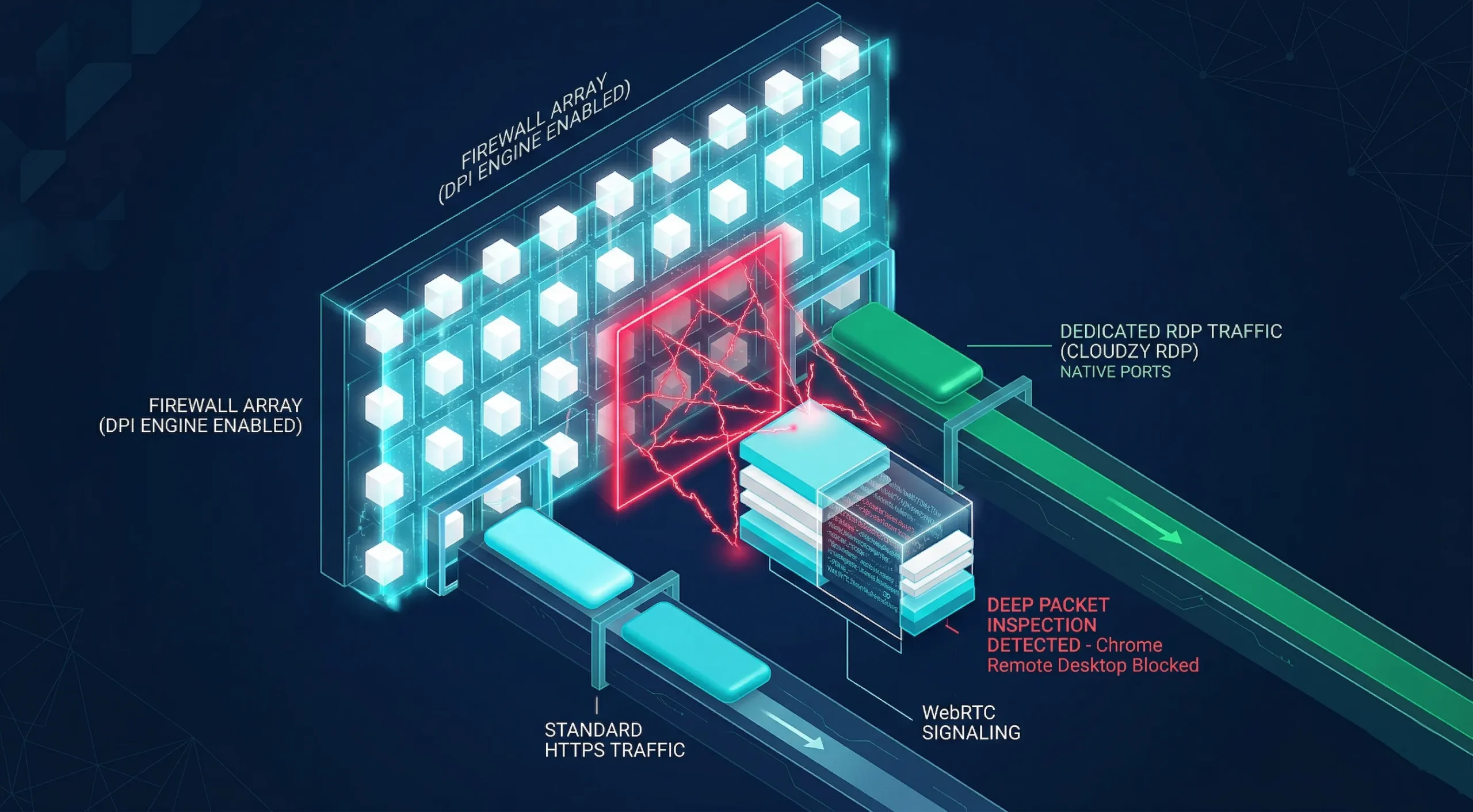

Problèmes de pare-feu et compatibilité

La plupart des routeurs domestiques laissent passer le trafic CRD sans aucune configuration. Les réseaux d'entreprise utilisant l'inspection approfondie des paquets peuvent identifier le composant de signalisation WebRTC et le bloquer sans aucune notification à l'utilisateur. Sur les réseaux restrictifs, les administrateurs peuvent avoir besoin d'autoriser le service URLs ainsi que le trafic sur TCP/UDP 443 et 3478.

Du côté de l'utilisateur, la connexion échoue simplement, sans message d'erreur pointant vers la cause réelle. J'ai observé ce schéma d'échec dans plusieurs environnements d'entreprise : il est systématiquement diagnostiqué à tort comme un défaut de l'application CRD plutôt que comme un conflit de politique de pare-feu.

Si des erreurs de certificat SSL apparaissent sur le même réseau, Comment corriger le message HTTPS Non sécurisé dans Chrome couvre le dépannage des ports correspondants, applicable dans le même environnement de pare-feu et qui résout souvent les deux problèmes en une seule intervention.

Identifiants potentiellement faibles

Le PIN minimal de CRD est de six chiffres. Ce seuil est insuffisant pour tout usage autre que personnel et occasionnel. La plupart des utilisateurs choisissent des combinaisons prévisibles, ce qui réduit considérablement l'espace de recherche effectif et rend les attaques par force brute bien plus viables que le nombre de chiffres ne le laisse supposer.

La réutilisation du mot de passe au niveau du compte Google aggrave le problème. Une compromission sur n'importe quel autre service peut fournir aux attaquants un identifiant éprouvé à utiliser contre le compte Google qui contrôle l'accès à tous les appareils CRD enregistrés.

Selon le Rapport IBM sur le coût d'une violation de données 2024, les identifiants volés constituaient le principal vecteur d'attaque initial en 2024, représentant 16 % de toutes les violations analysées sur 604 organisations étudiées dans 12 pays.

Ces violations liées aux identifiants ont nécessité en moyenne 292 jours pour être détectées et maîtrisées, soit le cycle de vie le plus long parmi tous les types d'attaques de l'étude. Les risques de sécurité liés à Chrome Remote Desktop avec des identifiants faibles suivent exactement ce schéma en pratique.

Inconvénients de Chrome Remote Desktop

Cela dit, les préoccupations de sécurité liées au bureau distant Google vont au-delà des menaces actives. CRD a été conçu pour un usage personnel et une assistance à distance basique ; les limites ci-dessous sont des choix de conception délibérés, et elles deviennent déterminantes pour tout déploiement professionnel.

Absence de contrôles d'entreprise

Dans les déploiements CRD standard sur Windows, Mac ou Linux, il n'existe ni enregistrement des connexions ni contrôle d'accès basé sur les rôles. Les environnements ChromeOS gérés offrent bien l'accès à la console d'administration et la journalisation des sessions via Chrome Enterprise, mais ces contrôles sont absents en dehors de ce contexte géré.

C'est à ce stade que les évaluateurs IT écartent systématiquement CRD pour un usage organisationnel. Une seule connexion non journalisée vers des données réglementées peut constituer une non-conformité sans possibilité de remédiation, même lorsque toutes les autres mesures de sécurisation sont en place.

Dépendance au compte et limites de performance

Si le compte Google associé à CRD devient inaccessible, l'accès à distance peut être interrompu. S'appuyer sur un seul compte grand public comme unique point d'entrée vers une machine critique est donc une mauvaise idée. Évaluer cette dépendance avant le déploiement est indispensable pour toute équipe utilisant CRD sur des systèmes en production.

Les codes d'accès d'assistance sont à usage unique, et lors d'une session de partage en direct, l'hôte est invité toutes les 30 minutes à confirmer la poursuite du partage. Le transfert de fichiers est disponible dans les sessions à distance ChromeOS gérées, mais absent des déploiements standard sur Windows, Mac et Linux.

Au-delà des fonctionnalités manquantes, l'empreinte mémoire de Chrome combinée à une connexion à distance active impose une charge mesurable sur le matériel hôte, ce qui dégrade les performances des machines plus anciennes en pratique.

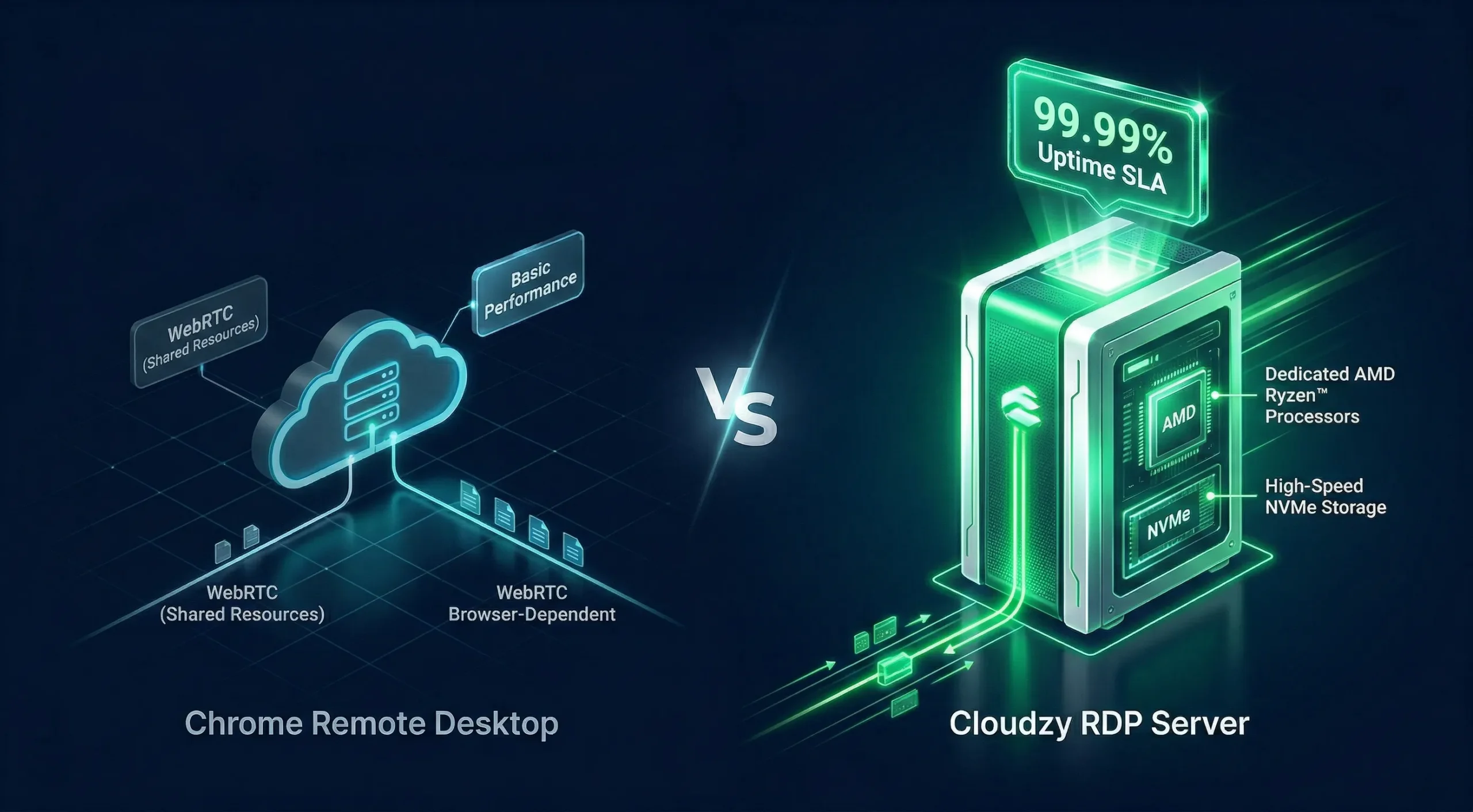

Pour le développement, la gestion de serveurs ou les workflows professionnels, un Serveur RDP lève ces limitations. Chez Cloudzy, nos serveurs tournent sur des processeurs AMD Ryzen 9 cadencés à 4,2+ GHz, avec un réseau allant jusqu'à 40 Gbps et une disponibilité garantie à 99,95 % SLA.

Chrome Remote Desktop vs. serveur RDP Cloudzy

| Fonctionnalité | Bureau à distance Chrome | Serveur RDP Cloudzy |

| Vitesse réseau | Variable, routage WebRTC | Jusqu'à 40 Gbps dédié |

| Processeur | Dépend du matériel hôte | AMD Ryzen 9, boost à 4,2+ GHz |

| Protection DDoS | Aucune | Protection DDoS gratuite |

| Protocole | WebRTC via HTTPS | RDP sur une instance isolée KVM |

| Journaux d'audit | Non disponible | Journalisation des connexions au niveau OS via l'Observateur d'événements Windows |

| Temps de disponibilité SLA | Aucune | 99.95% |

| Transfert de fichiers | Limité ; disponible uniquement dans ChromeOS managé | Support RDP natif |

| Dépendance au compte | Compte Google unique | Identifiants Windows indépendants |

Google Remote Desktop est-il sécurisé ?

« Google Remote Desktop » et « Chrome Remote Desktop » désignent le même produit. C'est pourquoi les questions de sécurité liées à Google Remote Desktop apparaissent sous ces deux noms dans les forums et la documentation officielle. L'architecture, les risques et les mesures de durcissement sont identiques.

Google Remote Desktop est sécurisé pour un usage personnel à condition d'être correctement configuré. Le protocole TLS/SSL associé au chiffrement AES répond aux standards du secteur ; avec 2FA activé, la couche d'authentification couvre les types de menaces les plus courants ciblant aussi bien les déploiements personnels que ceux des petites équipes.

Pour les équipes soumises à des exigences de conformité, ayant besoin de pistes d'audit ou de redondance des accès, CRD ne suffit pas en tant qu'outil autonome. Le risque de sécurité lié à Google Remote Desktop augmente proportionnellement à la sensibilité des systèmes accédés et au nombre d'utilisateurs concernés.

Comment renforcer la sécurité de Chrome Remote Desktop ?

Chaque risque de sécurité identifié ci-dessus dispose d'une solution directe décrite ci-dessous. Les étapes sont classées par ordre d'impact ; suivez-les de haut en bas pour améliorer votre configuration de façon rapide et significative, sans complexité technique inutile.

Activez la validation en deux étapes sur votre compte Google

Ouvrez myaccount.google.com, sélectionnez Sécurité, puis Validation en deux étapes. Choisissez une application d'authentification ou une clé de sécurité physique comme second facteur. Cette seule action élimine le vecteur d'attaque par compromission d'identifiants que les données IBM 2024 situent en moyenne à 292 jours sans détection.

La clé de sécurité physique offre la meilleure protection contre le phishing ; l'application d'authentification est l'option la plus pratique pour la majorité des utilisateurs. Les équipes qui activent cette étape réduisent nettement leur exposition aux attaques par identifiants compromis, même si des menaces post-authentification comme le vol de cookies de session constituent un risque distinct à gérer.

Définissez un code PIN long et complexe

Utilisez au moins 8 caractères, combinez lettres et chiffres, et évitez toute séquence liée à des données personnelles. Pour modifier un PIN existant, ouvrez remotedesktop.google.com/access, repérez l'appareil dans le panneau Appareils distants et cliquez sur l'icône crayon.

Changer le PIN régulièrement est important, notamment après tout accès temporaire partagé ou si un compte Google présente une activité de connexion suspecte. Les PIN numériques courts figurent parmi les failles les plus fréquemment exploitées dans les déploiements CRD que nous examinons.

Utilisez un VPN sur tout réseau public ou partagé

Connectez-vous à votre VPN avant d'ouvrir CRD sur tout réseau que vous ne contrôlez pas personnellement. Choisissez un fournisseur avec une politique de non-conservation des journaux vérifiée et un coupe-circuit qui interrompt l'accès internet si le VPN se déconnecte de façon inattendue, éliminant ainsi la courte fenêtre d'exposition.

La plupart des utilisateurs qui ignorent le VPN sur les réseaux publics n'ont jamais rencontré d'incident visible, ce qui crée une fausse impression que le risque au niveau réseau est purement théorique. Considérez l'étape VPN comme non négociable sur tout sous-réseau partagé.

Activez le mode rideau sur Windows

Le mode rideau empêche l'écran physique de la machine hôte d'afficher l'activité distante pendant une connexion CRD active. Toute personne présente à l'hôte ne voit qu'un écran verrouillé, quelle que soit l'action effectuée par l'utilisateur distant. Il requiert Windows Professional, Ultimate, Enterprise ou Server.

La configuration complète du mode rideau par Google nécessite quatre clés de registre sur Windows. Définissez RemoteAccessHostRequireCurtain à 1 sous HKLM\Software\Policies\Google\Chrome, fDenyTSConnections à 0 et UserAuthentication à 0 sous le chemin Terminal Server, et sur Windows 10, définissez également SecurityLayer à 1 sous le chemin RDP-Tcp.

Google avertit qu'une étape manquée provoque la fin immédiate de la session. Une fois toutes les clés définies, redémarrez le service hôte CRD pour appliquer les modifications.

Ce paramètre est systématiquement sous-utilisé dans les déploiements en open space, et la plupart des équipes IT le configurent en moins de cinq minutes.

Maintenez Chrome à jour en permanence

CRD repose sur l'infrastructure de Chrome, ce qui signifie qu'un navigateur non mis à jour est un hôte CRD non sécurisé. En 2025, Chrome a enregistré 205 CVE publiés avec un score CVSS moyen de 7,9 ; plusieurs concernaient des failles d'exécution de code à distance affectant directement des hôtes CRD actifs.

Ouvrez Chrome, allez dans Aide, puis À propos de Google Chrome, et vérifiez l'état de la version actuelle. Google recommande de laisser les mises à jour automatiques activées afin que les correctifs de sécurité s'appliquent dès leur disponibilité. Retarder ou bloquer les mises à jour de Chrome laisse des vulnérabilités connues ouvertes sur tout hôte CRD actif.

Conclusion

Chrome Remote Desktop intègre des protections concrètes : chiffrement TLS/SSL, accès par code PIN, et un modèle d'authentification compatible 2FA. Pour un usage personnel avec les mesures de durcissement appliquées, c'est un choix solide pour les besoins d'accès à distance quotidiens sur des réseaux de confiance.

La limite structurelle est que l'ensemble du modèle d'accès repose sur un seul compte Google. Que ce soit pour la régularité des performances, la journalisation de conformité ou la fiabilité de l'infrastructure, les problèmes de sécurité en contexte professionnel pointent systématiquement vers une solution dédiée. Pour les équipes qui ont dépassé les capacités de CRD, les serveurs KVM de Cloudzy offrent une base plus fiable.

Le bon outil dépend de votre contexte. CRD répond bien au besoin d'accès personnel. Dès que la conformité, la disponibilité ou l'accès multi-utilisateurs entre en jeu, l'architecture doit être à la hauteur des exigences.