Si vous hésitez entre un VPN et un VPS, sachez d'abord qu'un VPN protège le chemin emprunté par votre trafic, tandis qu'un VPS est un serveur que vous louez pour y faire tourner des services.

La plupart des personnes qui font cette recherche posent en réalité deux questions différentes : « Comment protéger mon trafic internet sur des réseaux peu fiables ? » et « Ai-je besoin d'un serveur pour héberger des services ou accéder à distance ? » Une fois votre objectif clarifié, le choix entre VPN et VPS devient évident.

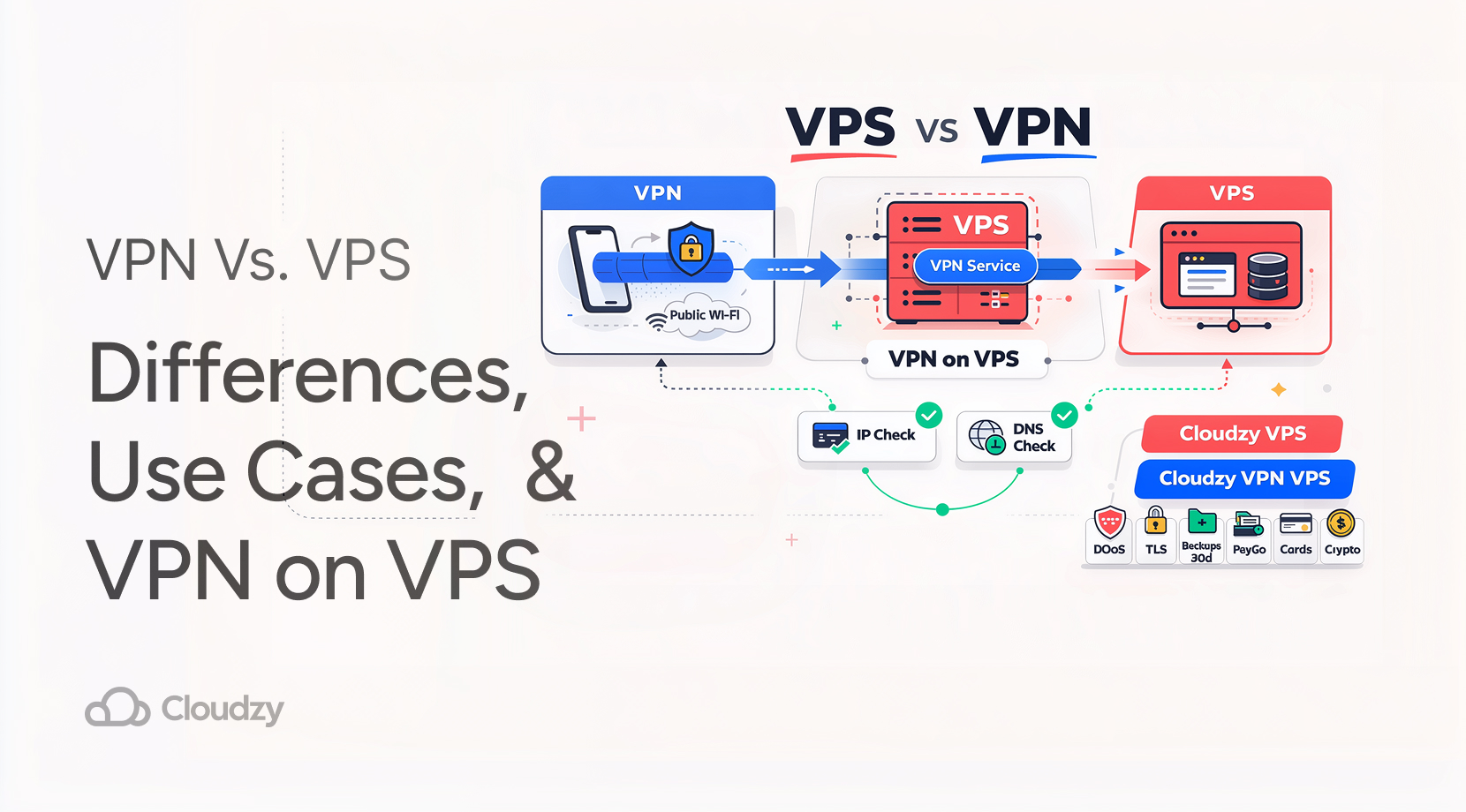

Nous allons comparer VPN et VPS en termes clairs, puis aborder le cas pratique où les deux se croisent : faire tourner un serveur VPN sur un VPS pour garder le contrôle du point de sortie.

VPN vs VPS en 30 secondes

Avant d'entrer dans les détails, voici un aperçu rapide de ce que sont un VPS et un VPN, et à quoi ils servent :

| Outil | Ce que c'est | Goon pour | Pas Goon pour |

| VPN | Un tunnel chiffré entre votre appareil et un point de sortie VPN | Navigation sécurisée sur un Wi-Fi public, changement de votre IP visible, réduction de la surveillance locale | Héberger des applications, être « anonyme » par défaut |

| VPS | Un serveur virtuel en centre de données avec son propre OS et ses propres ressources | Héberger des sites web et des API, faire tourner des bots, mettre en place des environnements de staging, des passerelles toujours actives | Protection du trafic de votre ordinateur, sauf si vous ajoutez une couche VPN |

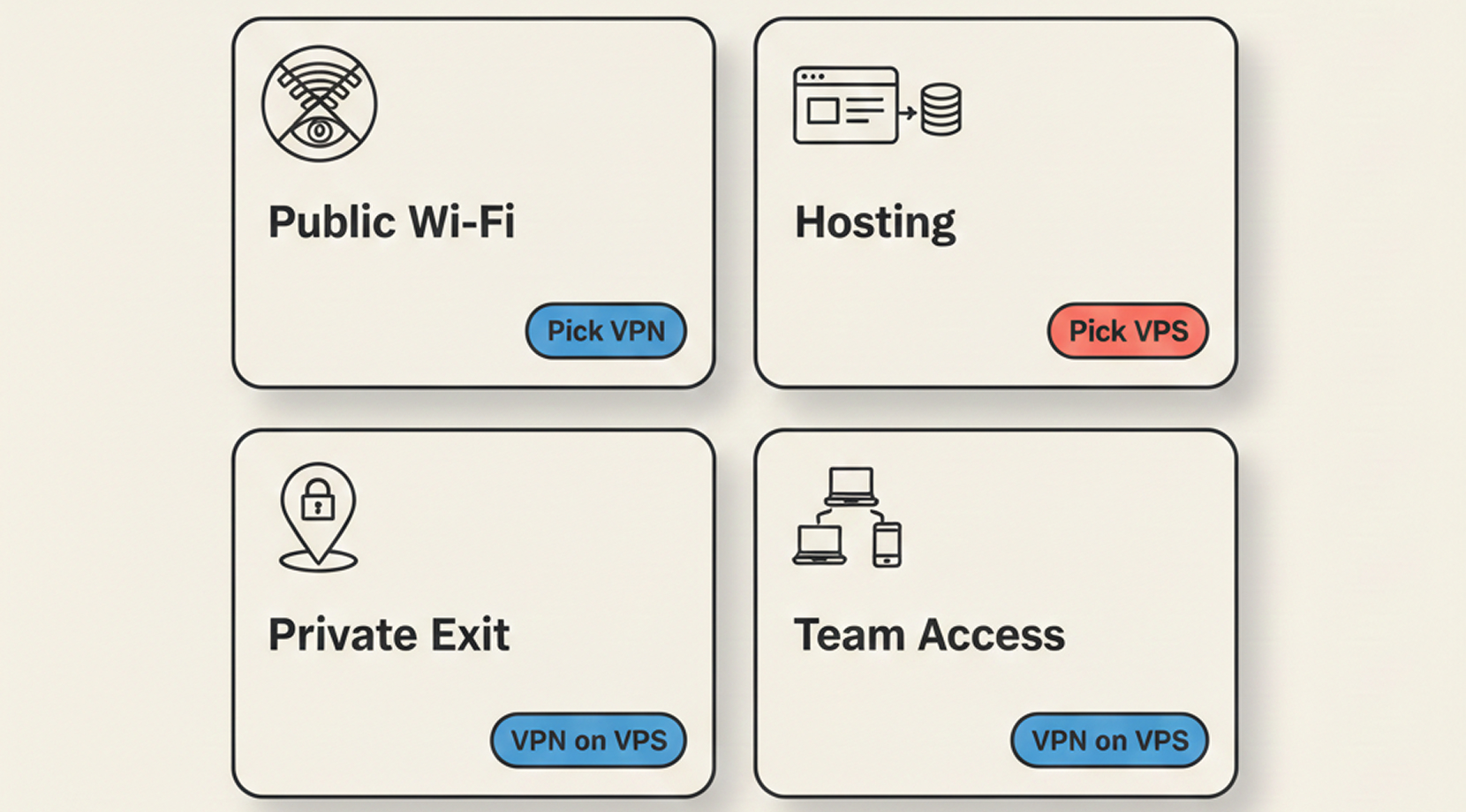

Voici la liste de contrôle rapide que nous utilisons avec nos clients :

- Si vous voulez sécuriser votre trafic sur un Wi-Fi public, commencez par un VPN.

- Si vous voulez héberger un site, API, une base de données ou un outil en continu, commencez par un VPS.

- Si vous voulez un point de terminaison VPN privé que vous contrôlez entièrement, vous entrez dans le territoire du VPN sur VPS, car vous ferez tourner le VPN sur un VPS.

Ce dernier cas est source de la plupart des confusions, alors commençons par poser les bases.

Ce que fait Actuallement un VPN (et ce que les gens en attendent)

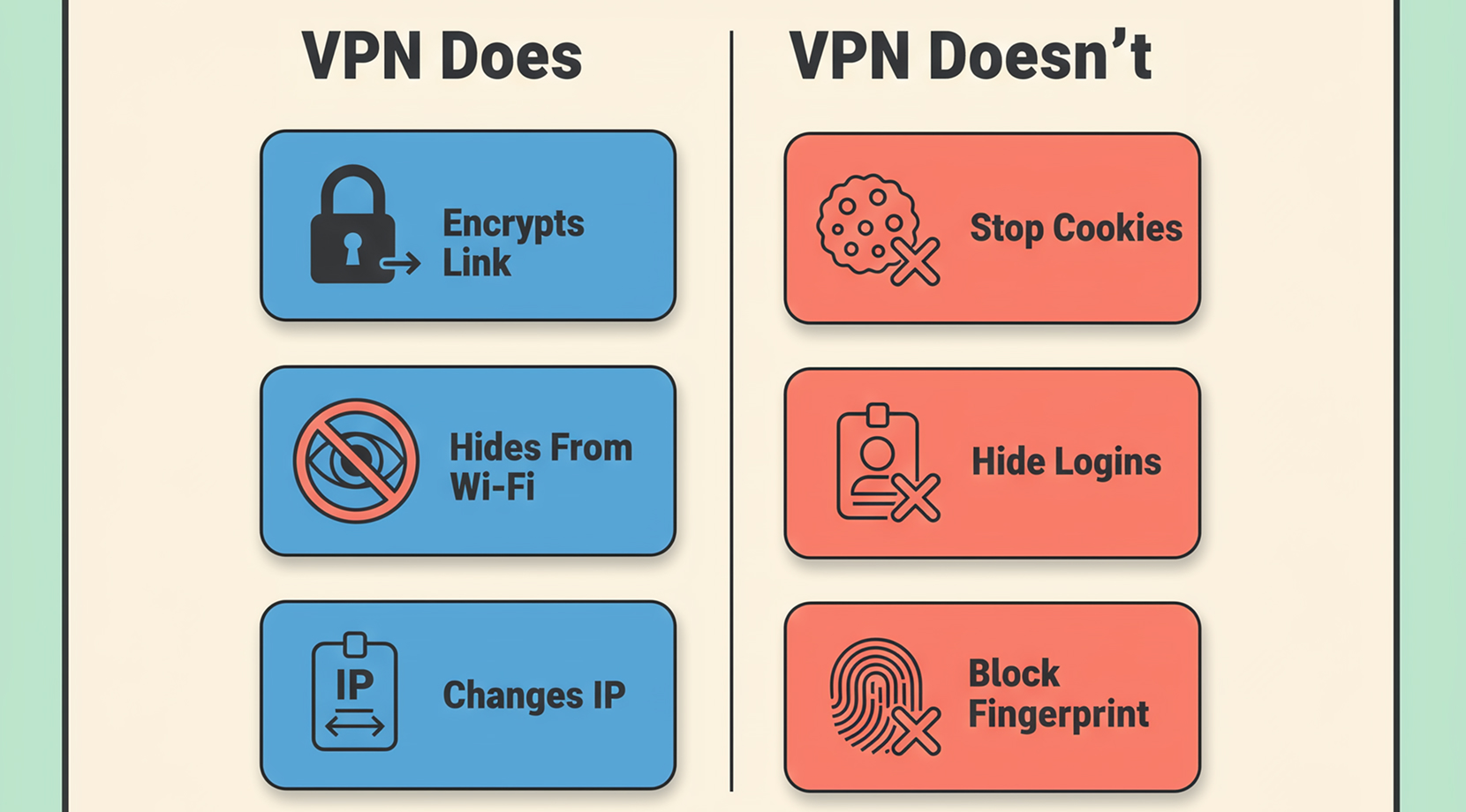

Un VPN fonctionne comme un tunnel sécurisé. Votre ordinateur ou téléphone chiffre le trafic, l'envoie dans ce tunnel, et le point de terminaison VPN le déchiffre avant de le transmettre à Internet. L'avantage principal : le Wi-Fi sur lequel vous êtes connecté, ainsi que toute personne qui intercepte le réseau local, ne voit qu'un flux chiffré à la place de données lisibles.

Les gens s'attendent aussi à ce qu'un VPN les rende « invisibles ». En pratique, il change qui peut voir quoi. Il peut masquer votre navigation au réseau local et modifier votre adresse IP visible, mais il ne supprime pas le pistage et ne rend pas vos comptes magiquement introuvables.

Le modèle du tunnel, expliqué simplement

Le chemin en une ligne :

Appareil → tunnel chiffré → serveur VPN → Internet

Ce qui change :

- Le hotspot, le réseau de l'hôtel ou le Wi-Fi invité du bureau ne peuvent pas lire votre trafic facilement.

- Les sites web voient l'adresse IP du serveur VPN, pas celle du café.

Ce qui ne change pas :

- Les sites voient toujours vos empreintes de navigateur, vos cookies et vos sessions de compte.

- Le point de terminaison VPN devient le nouvel endroit qui observe vos habitudes de navigation.

Si vous hésitez entre VPN et VPS, c'est le premier choix décisif. Un VPN agit sur le chemin réseau. Un VPS sert avant tout à faire tourner des logiciels à distance.

Vérifications rapides pour confirmer que votre VPN fonctionne

Avant de faire confiance à un tunnel, faites deux vérifications rapides. Elles prennent une minute et vous évitent le piège classique du « connecté mais pas routé ».

- Vérifiez que votre adresse IP visible change

curl -s https://api.ipify.org ; echo

Exécutez la commande avec le VPN désactivé, puis activé. Le résultat doit changer. Si vous faites cela sur un serveur et que vous n'êtes pas sûr de l'adresse IP qui vous a été attribuée, notre guide sur trouver l'adresse IP de votre VPS peut vous aider à la confirmer dans le panneau.

- Vérifier que DNS ne fuit pas

Le moyen le plus simple est un test de fuite DNS dans votre navigateur. Lancez-le une première fois avec le VPN désactivé, puis une seconde fois avec il activé. Les « resolvers » doivent correspondre à ce que vous attendez de votre VPN.

Si vous préférez aussi une vérification locale :

Windows (PowerShell) :

Get-DnsClientServerAddress

Linux (systemd-resolved) :

État resolvectl

macOS :

scutil –dns | grep nameserver

Maintenant que la partie VPN est claire, parlons de l'autre source de confusion.

Ce qu'est réellement un VPS Actually (et pourquoi ce n'est pas un outil de confidentialité par défaut)

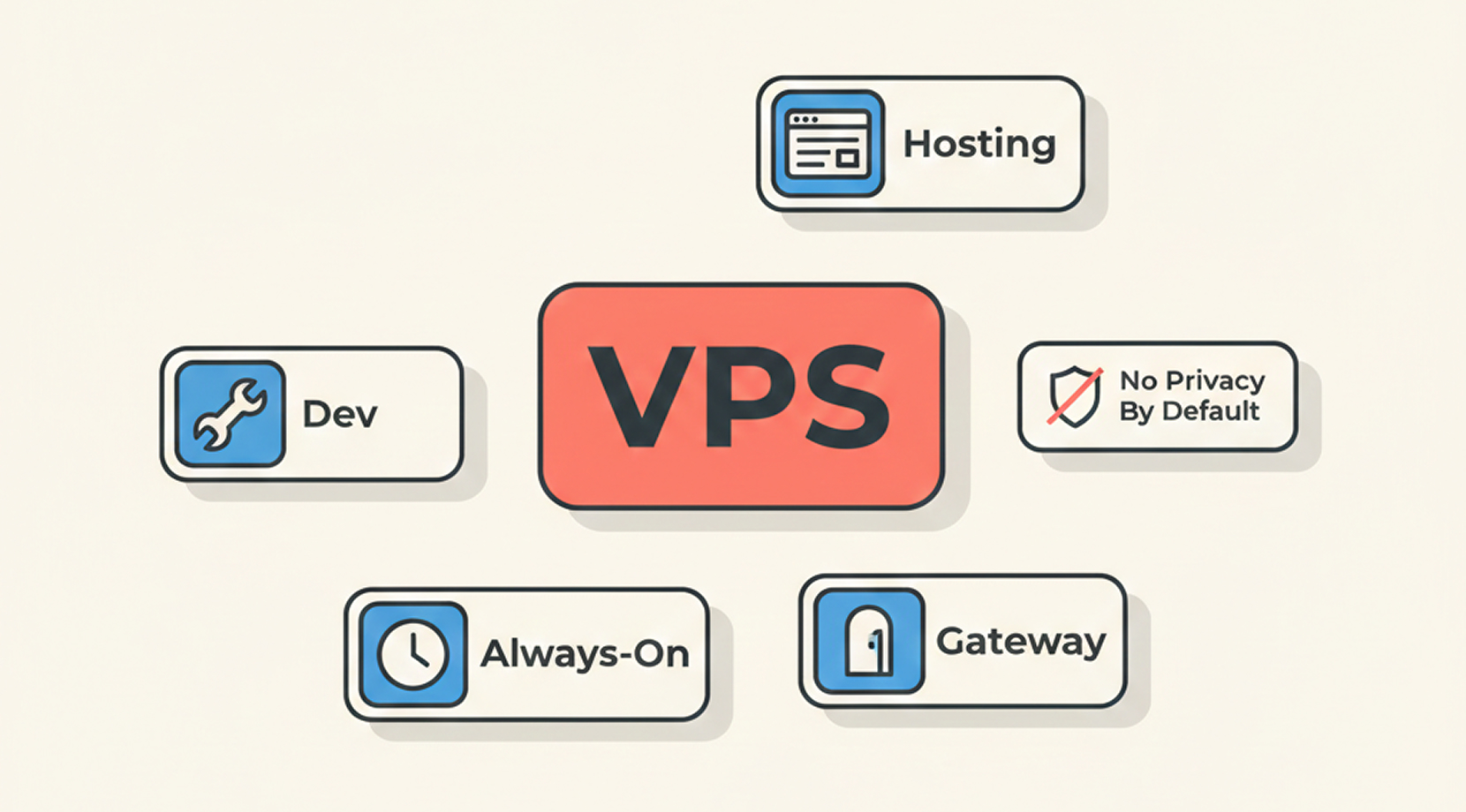

Un VPS est une machine virtuelle hébergée dans le centre de données d'un fournisseur. Vous disposez de votre propre OS, de votre propre disque et d'une allocation de CPU/RAM. C'est ce que vous louez quand vous voulez un serveur sans acheter de matériel.

Une bonne façon d'imaginer un VPS : c'est un appartement dans un grand immeuble. Vous contrôlez ce qui se passe dans votre unité, mais pas l'immeuble entier. C'est pour ça qu'un VPS est puissant, mais aussi pourquoi la confidentialité n'est pas automatique. C'est quelque chose que vous configurez par-dessus, généralement avec du chiffrement, du contrôle d'accès et des réglages par défaut sensés.

Pour en savoir plus sur ce qu'est un VPS et en quoi il diffère des autres modèles d'hébergement, notre comparatif hébergement cloud vs VPS permet de faire le lien sans se perdre dans le jargon technique.

À quoi sert un VPS concrètement

Un VPS est populaire parce qu'il règle des problèmes concrets et quotidiens :

- Hébergement : un site web, un API, un tableau de bord ou une petite base de données.

- Développement et staging : une machine qui ressemble davantage à la production qu'un ordinateur portable.

- Services toujours actifs : un runner CI, un bot, une tâche cron, un nœud de supervision.

- Passerelles : un point d'entrée contrôlé vers des systèmes privés, ce qui fait le lien entre VPN et VPS dans une même configuration.

Ce dernier point est le cas de chevauchement que nous aborderons bientôt, mais avant cela, nous avons besoin d'une comparaison claire.

Différence entre VPN et VPS (comparaison complète)

La différence entre VPN et VPS ne se résume pas à la confidentialité ; elle tient aussi à ce que vous voulez accomplir.

Si vous cherchez la différence entre VPN et VPS, les résultats concrets vous éclaireront mieux que les définitions.

Un VPN sert au transport privé des données. Un VPS sert à faire tourner des logiciels.

VPN vs VPS : comparaison par résultats

Voici la comparaison par résultats, parce que ce qui compte, c'est ce que vous obtenez concrètement en choisissant l'un ou l'autre :

| Résultat | Meilleur outil | Pourquoi | Erreur fréquente |

| Navigation plus sûre sur le Wi-Fi d'un hôtel | VPN | Chiffre le trajet local | Vous devez quand même adopter de bonnes pratiques de navigation |

| Héberger un site web ou un API | VPS | Vous maîtrisez toute la pile | Vous devez le mettre à jour et le sécuriser |

| Obtenir une IP fixe avec contrôle total du serveur | VPS | Point de terminaison dédié | La réputation de l'IP devient « votre problème » |

| Accéder à des services chez soi sans redirection de ports | VPN sur un VPS | Chemin privé + relais stable | Les erreurs de routage font perdre du temps |

| Garder l'accès administrateur hors d'internet | VPS + VPN | Placez les chemins d'administration derrière le tunnel | Se bloquer soi-même est plus facile qu'on ne le croit |

Si ce tableau vous a déjà tout dit, parfait. Sinon, le cas de chevauchement ci-dessous clarifie généralement les choses.

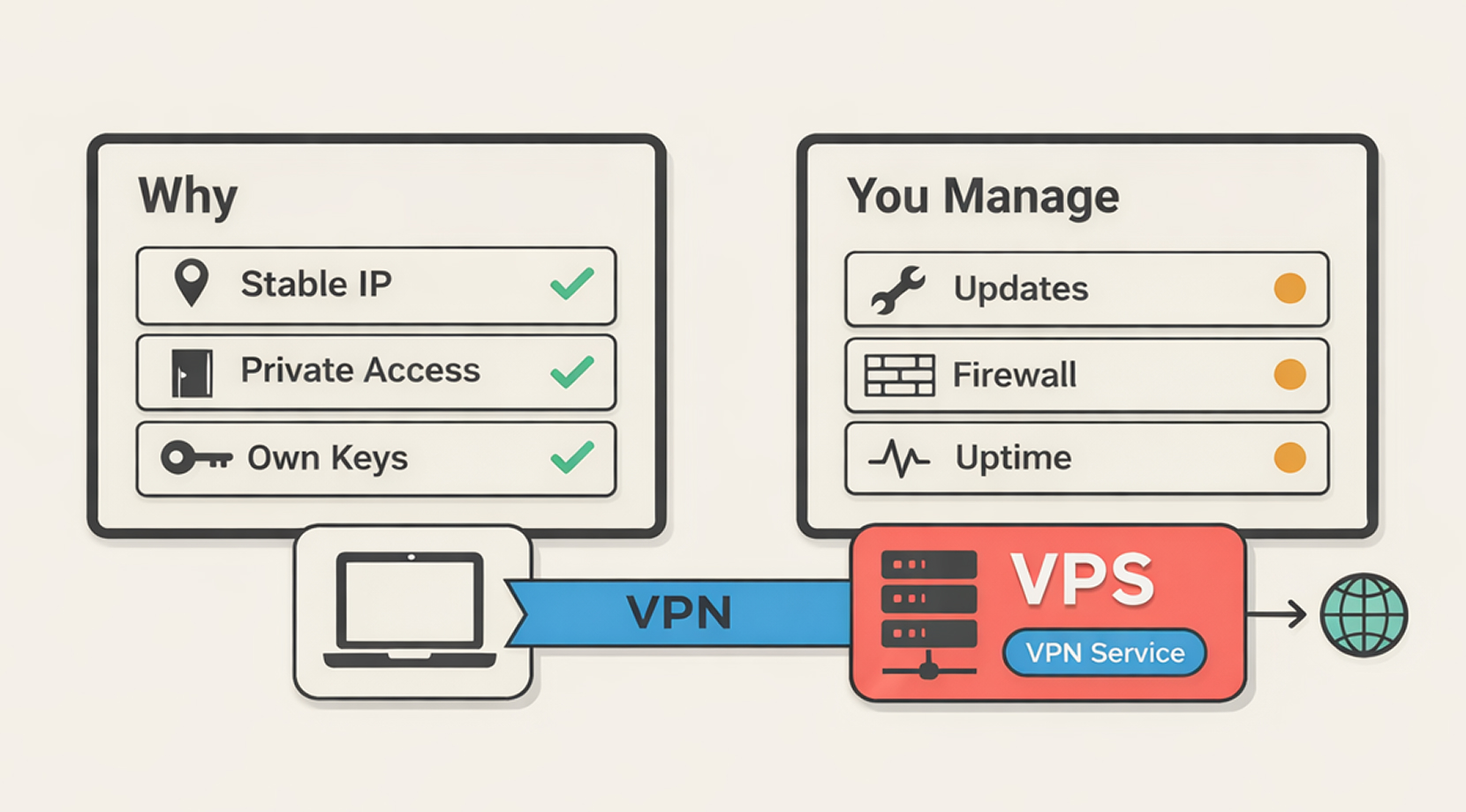

Le cas de chevauchement : faire tourner un VPN sur un VPS

Faire tourner un serveur VPN sur un VPS, c'est là que VPN et VPS se rejoignent vraiment.

Vous utilisez toujours un tunnel VPN, mais au lieu de souscrire à un abonnement VPN avec des nœuds de sortie partagés, vous gérez votre propre point de terminaison sur votre propre serveur virtuel.

Les gens choisissent cette approche pour quelques raisons récurrentes :

- Ils veulent un point de terminaison stable pour les déplacements, le télétravail ou les listes d'autorisation.

- Ils veulent accéder à distance à des outils internes sans exposer de ports à Internet.

- Ils ne font pas confiance au modèle de sécurité des applications VPN aléatoires et préfèrent garder les clés en main.

De notre côté, ce qu'on observe : la configuration prend 10 minutes, puis l'après-midi passe sur le routage, les règles de pare-feu et les subtilités MTU. C'est le prix à payer quand on gère soi-même le point de terminaison.

Si vous cherchez un guide axé sur les spécifications pour choisir un nœud, notre article sur meilleur VPS pour VPN est là où on entre dans le détail de ce qui compte vraiment pour un VPS VPN : la localisation, la bande passante et la régularité du réseau sous charge.

Les compromis qu'on sous-estime

Le web regorge de "installez simplement WireGuard en auto-hébergé, c'est réglé." Ça peut effectivement être aussi simple, mais les compromis habituels restent bien présents :

- Vous héritez de la gestion des correctifs et de la disponibilité du service. Si votre serveur VPN tombe, votre accès distant tombe avec lui.

- Vous ne vous fondez plus dans un pool partagé. Votre IP de sortie vous est propre. C'est un avantage pour les listes d'autorisation, mais ce n'est pas un bouclier magique.

- Les erreurs de configuration sont fréquentes. Les classiques : des AllowedIPs qui routent trop large, des règles NAT qui compliquent le débogage, ou VPN lancé dans des conteneurs suivi de la question inévitable sur les routes qui ne fonctionnent pas.

Si vous choisissez cette approche, gardez les vérifications simples et sans surprise. Sans surprise, c'est une qualité en réseau.

Vérifications accessibles aux débutants pour un VPN sur un VPS

L'objectif ici n'est pas un tutoriel d'installation complet. C'est une courte checklist à exécuter sur n'importe quel serveur VPN Linux pour confirmer qu'il est actif, qu'il route correctement et qu'il n'expose pas de ports superflus.

1) Vérifiez que le service VPN est bien démarré.

Si vous choisissez un protocole, WireGuard est le choix par défaut dans beaucoup de configurations auto-hébergées, et OpenVPN apparaît encore dans certains contextes où UDP est bloqué.

WireGuard sur systemd ressemble généralement à ceci :

sudo systemctl status wg-quick@wg0

sudo wg show

OpenVPN ressemble souvent à l'une de ces formes, selon la distribution et le mode d'installation :

sudo systemctl status openvpn-server@server

sudo systemctl status openvpn@server

Si systemd indique "active (running)" et que la sortie de l'outil affiche un handshake ou un transfert récent, tout est en ordre.

2) Vérifiez que seul le port VPN est exposé publiquement.

Sur le VPS :

sudo ss -lntu

Si vous voyez SSH (22) ouvert, ce n'est pas forcément un problème, mais traitez-le comme un outil à maîtriser, pas comme une valeur par défaut. Dans beaucoup de configurations auto-hébergées, les gens gardent SSH fermé à l'internet public et n'y accèdent qu'à travers le tunnel.

Un exemple simple avec UFW ressemble à ceci :

sudo ufw status verbose

L'important n'est pas le pare-feu que vous utilisez. L'important, c'est de savoir ce qui est ouvert.

3) Vérifiez que le routage correspond à vos intentions.

C'est là que les débutants se trompent le plus souvent. Commencez par la question la plus simple : "Est-ce que je fais passer tout le trafic internet dans le tunnel, ou seulement certains sous-réseaux privés ?"

Sur le serveur et le client, inspectez les routes :

ip route

Si vous voulez uniquement accéder à votre sous-réseau local, vous devriez voir des routes pour ce sous-réseau, pas une route par défaut pour tout le trafic. Si vous voulez un tunnel complet, une route par défaut a du sens, mais vous devez alors vous préoccuper de DNS et du MTU.

4) Préparez un plan de retour arrière avant de "optimiser".

C'est l'étape que les gens ignorent, et qu'ils regrettent ensuite. Prenez un snapshot dans votre panneau d'hébergement avant de modifier les règles de pare-feu, le NAT ou les paramètres du tunnel. Dans notre équipe infrastructure, la plupart des tickets "je me suis bloqué dehors" remontent à cette étape sautée.

Si ce cas de chevauchement vous semble encore trop complexe, c'est un signal utile. Beaucoup de personnes se contentent d'une simple application VPN pour les Wi-Fi publics, et ne se lancent dans des configurations VPN et VPS qu'une fois que l'accès distant devient un vrai besoin.

Erreurs fréquentes avec VPN et VPS

Cette section existe parce que les mêmes erreurs reviennent sans cesse, dans les tickets comme dans les forums.

Symptôme → Cause probable → Solution

| Symptôme | Cause probable | Solution |

| VPN est « connecté » mais le trafic semble inchangé | Split tunneling, routage défaillant ou mauvaise configuration de DNS | Vérifiez votre IP avant et après la connexion, puis vérifiez les résolveurs DNS |

| Les sites savent toujours où vous êtes | Cookies, comptes connectés, services de localisation de l'appareil | Déconnectez-vous, testez en navigation privée, vérifiez les permissions du navigateur |

| Le VPN auto-hébergé est lent sur mobile | Décalage MTU, surcharge du VPN sur mobile, distance au serveur | Testez le MTU, testez depuis un ordinateur portable, choisissez une région plus proche |

| WireGuard fonctionne chez vous mais échoue sur certains réseaux | UDP bloqué | Utilisez un fallback TCP (souvent OpenVPN TCP 443) ou le mode furtif. Changer le port seul ne suffira souvent pas si UDP est bloqué. |

| VPS semble correct, mais le trafic VPN est instable | Uplink saturé ou saturation de CPU | Surveillez CPU, testez différentes régions, gardez vos configurations simples |

Une remarque rapide sur la « lenteur du VPN » : une grande partie des problèmes de performance vient simplement de la physique. Si votre point de sortie VPN est loin, vos paquets font un plus long chemin. Cela se traduit par de la latence bien avant d'atteindre les limites de bande passante.

En définitive, une fois que vous comprenez la différence entre VPN et VPS, en termes de distance, de routage et de points de sortie, la plupart des problèmes de performance deviennent clairs.

Que choisir ? Quatre scénarios avec des réponses directes

Maintenant que vous maîtrisez les bases, voici les cas d'usage les plus courants que nous observons et ce que nous recommandons pour chacun :

Si vous voulez naviguer en sécurité sur un Wi-Fi public

Choisissez un VPN. C'est exactement ce pour quoi il est fait.

En pratique, c'est le scénario typique de l'aéroport ou de l'hôtel. Vous consultez vos e-mails, accédez à votre banque en ligne, envoyez des messages professionnels. Vous n'hébergez rien. Vous voulez simplement chiffrer votre trafic sur des réseaux qui ne vous appartiennent pas.

C'est le cas le plus fréquent parmi nos lecteurs, et cet article en tient compte. Un VPS n'est pas nécessaire pour ça, sauf si vous souhaitez gérer votre propre point de sortie.

Si vous avez besoin d'un serveur pour faire tourner des services en ligne

Choisissez un VPS. Que vous hébergiez un site, construisiez un API, fassiez tourner un bot ou déployiez une application, un VPS est ce qu'il vous faut : c'est une machine que vous contrôlez.

C'est aussi là que VPN et VPS se complètent bien. En pratique : gardez l'application publique sur les ports standard, mais placez les chemins d'administration derrière un VPN, afin que votre tableau de bord et SSH restent fermés à l'internet public.

Si vous voulez une liste de contrôle pratique pour fiabiliser vos serveurs sans vous compliquer la vie, notre guide sur l'hébergement d'applications métier sur un VPS présente les bonnes pratiques pour réduire les interruptions de service.

Si vous voulez un point de sortie privé que vous maîtrisez

C'est le cas classique : "je veux mon propre point de sortie". C'est aussi la raison la plus courante pour laquelle les gens combinent VPN et VPS.

Un VPN sur un VPS vous donne :

- Une IP stable qui vous appartient.

- Le contrôle sur les clés, les pairs et les accès.

- Une passerelle que vous pouvez placer dans la région qui correspond à vos déplacements ou à votre télétravail.

La contrepartie, c'est que vous gérez vous-même les tâches courantes : mises à jour, pare-feu, et parfois quelques casse-têtes de routage.

Si vous avez besoin d'un accès distant pour une petite équipe

Si vous donnez accès à des outils internes à des collègues, des prestataires ou des clients, un serveur VPN sur un VPS est une solution claire. Vous pouvez faire tourner les clés, révoquer les accès et conserver un journal de qui dispose d'une configuration.

C'est aussi là qu'il faut penser à la "dette opérationnelle". Plus l'équipe est petite, plus le système doit rester simple. Configurations simples, listes de pairs simples, règles de pare-feu simples.

C'est dans ce type d'environnement que VPN et VPS font le travail sans vous mobiliser le week-end.

Si la conclusion que vous tirez des scénarios ci-dessus est "j'ai besoin d'un serveur de toute façon, et je veux un accès privé fiable et prévisible", il est temps de choisir une configuration VPS abordable, facile à prendre en main, avec un support 24h/24, 7j/7, 365 jours par an inclus.

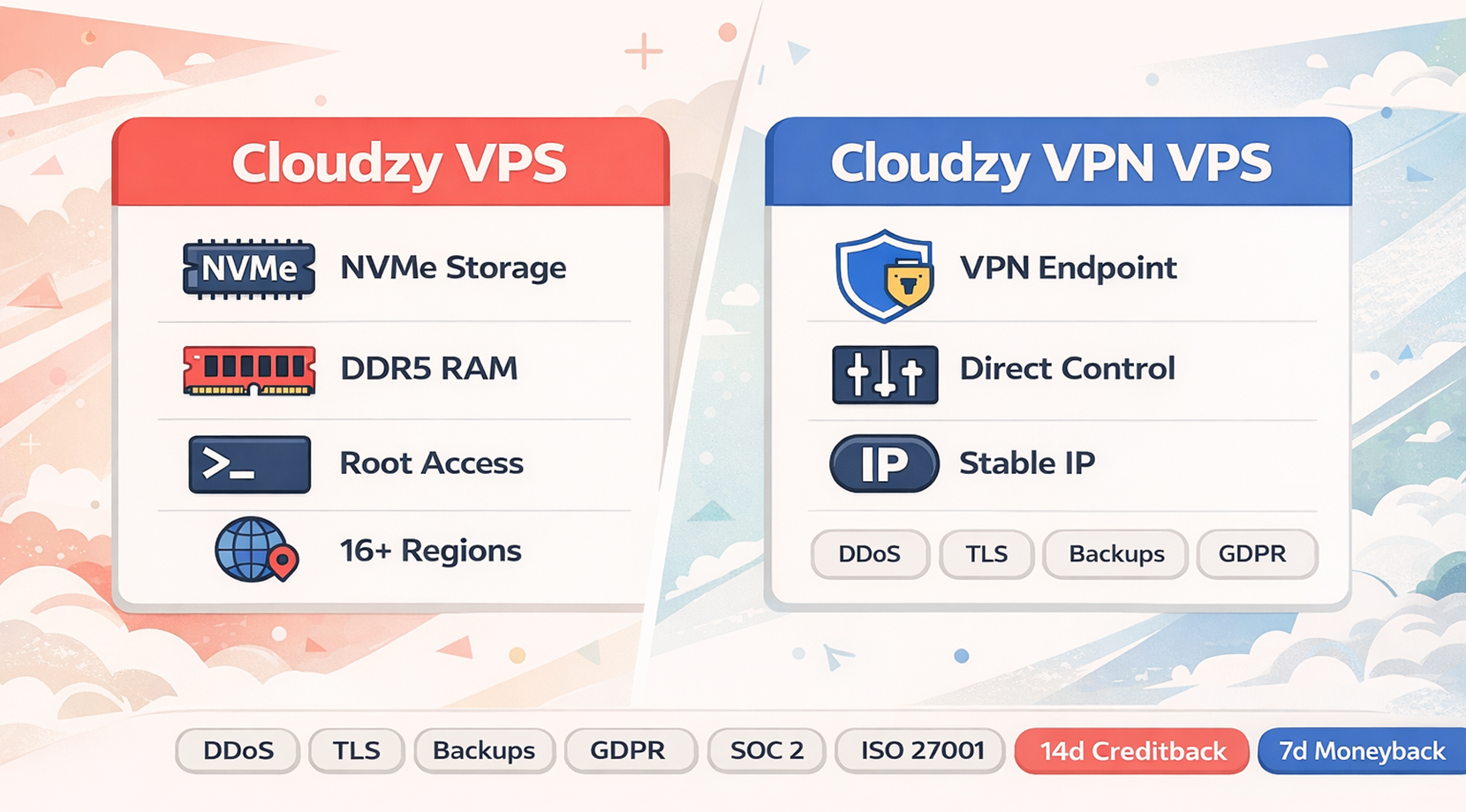

Une solution concrète : Cloudzy VPS pour l'hébergement, et Cloudzy VPN VPS pour l'accès privé

Si votre vrai besoin est "j'ai besoin d'un serveur de toute façon, et je veux aussi un accès privé", c'est là que notre offre s'intègre naturellement.

Pour les charges de travail hébergées, vous pouvez acheter un VPS des plans qui vous offrent des ressources dédiées, un stockage NVMe SSD, DDR5 RAM, un accès root complet, et des emplacements dans 12 régions.

Vous pouvez déployer en 60 secondes, monter en charge à mesure que votre workload évolue, et payer à l'heure, au mois ou à l'année.

Pour les configurations d'accès privé, notre hébergement VPN VPS est conçu pour exécuter un endpoint VPN sur une infrastructure que vous contrôlez. C'est particulièrement pertinent lorsque VPN et VPS font partie du même workflow.

Au-delà des performances, nous avons aussi intégré les mécanismes de sécurité essentiels dans la plateforme : protection DDoS multicouche avancée avec mitigation automatique, chiffrement TLS pour les données en transit, sauvegardes automatiques quotidiennes avec une politique de rétention de 30 jours, et conformité RGPD, SOC 2 et ISO 27001.

La facturation est flexible, avec des options à la consommation. Nous acceptons les cryptomonnaies (BTC et ETH), PayPal, les principales cartes de crédit et de débit (Visa, Mastercard, Amex, Discover), ainsi qu'Alipay, Skrill, Perfect Money et les stablecoins. Si vous démarrez une instance pour tester, vous bénéficiez d'un remboursement de crédit inutilisé sous 14 jours et d'une garantie satisfait ou remboursé de 14 jours.

L'objectif n'est pas d'«acheter un produit». Il s'agit de résoudre un vrai problème de workflow : un serveur prévisible et un chemin d'accès privé prévisible.