Remote Desktop Protocol (RDP) est un outil clé pour l'administration

à distance, permettant aux utilisateurs de contrôler des systèmes depuis n'importe où. Cependant,

son utilisation répandue en a fait une cible privilégiée pour les attaques par force brute.

Ces attaques exploitent les mots de passe faibles pour tenter d'obtenir un accès

non autorisé aux systèmes. Avec l'essor du travail à distance, sécuriser RDP n'a jamais

été aussi important.

Complet

Guide pour renforcer la sécurité de RDP

En suivant les recommandations ci-dessous, vous renforcerez

la protection de votre environnement de bureau à distance contre les accès

non autorisés et les cybermenaces.

Renommer

le compte Administrateur et sécuriser l'accès utilisateur

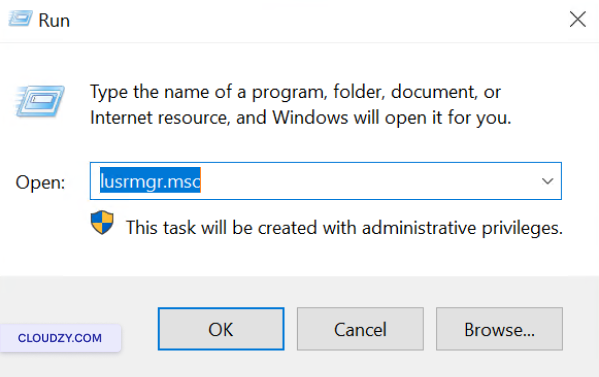

Appuyez sur Touche Windows + R, tapez

lusrmgr.msc, puis appuyez sur Enter pour ouvrir le

le Gestionnaire des utilisateurs et groupes locaux.

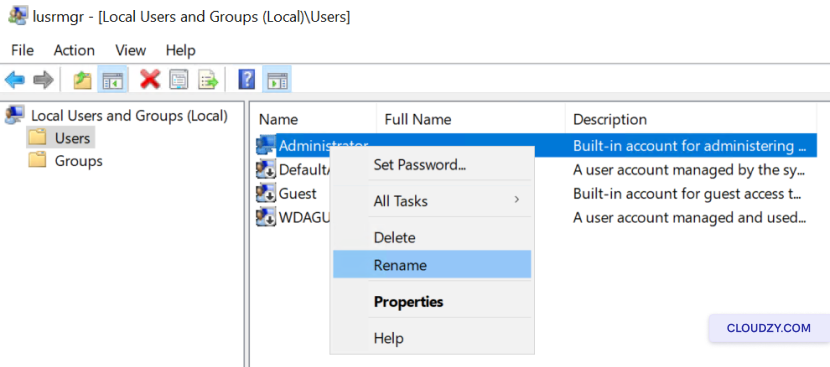

Pour renommer le compte Administrateur :

- Dans le panneau central, faites un clic droit sur le

Administrator compte et sélectionnez

Renommer.

- Entrez le nouveau nom du compte administrateur et appuyez sur

Enter.

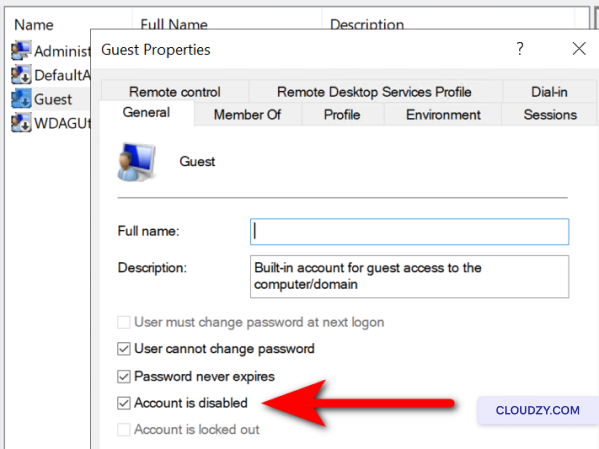

Pour désactiver le compte Invité :

-

Recherchez le compte Invité et double-cliquez dessus.

-

Cochez Le compte est désactivé cochez la case et cliquez

on OK.

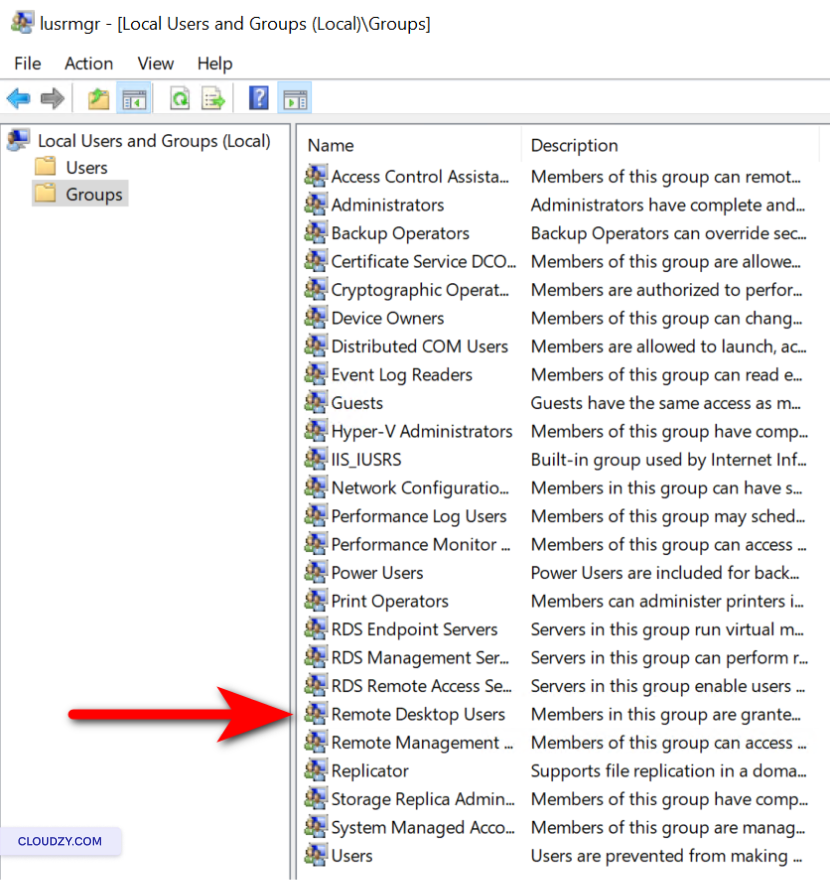

Pour vérifier régulièrement les permissions d'accès de RDP :

-

Cliquez sur Groupes dans le panneau de gauche.

-

Double-cliquez sur Utilisateurs du bureau à distance

groupe. -

Vérifiez la liste des utilisateurs autorisés. Pour supprimer un utilisateur, sélectionnez

les sélectionner et cliquer Supprimer. Pour ajouter un utilisateur, cliquez sur

Ajouter la directive et renseignez les informations requises. -

Cliquez sur Appliquer puis OK to

confirmer les modifications.

Implémenter un

Politique de mots de passe forts

-

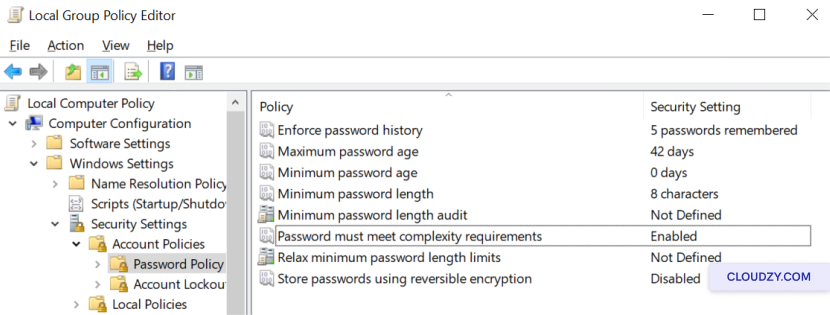

Ouvrez l'Éditeur de stratégie de groupe en appuyant sur Windows touche +

R, en train de taper gpedit.msc dans le Run

dialogue. -

Accédez à Configuration de l'ordinateur > Paramètres Windows >

Paramètres de sécurité > Politiques de compte > Politique de mot de passe. -

Définissez la longueur minimale et les exigences de complexité du mot de passe pour

renforcez votre sécurité. -

Imposez un historique des mots de passe pour éviter la réutilisation des mots de passe récents

mots de passe.

Limiter

RDP via la configuration du pare-feu

-

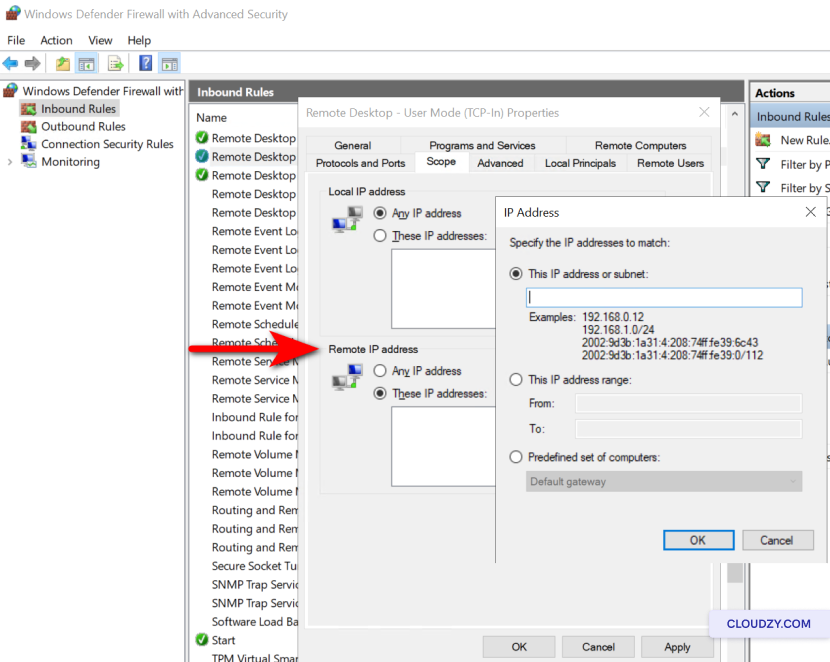

Ouvrez Windows avec sécurité avancée by

en tapant wf.msc dans la boîte de dialogue Exécuter (touche Windows +

R). -

Cliquez sur Règles de trafic entrant dans le volet

gauche. -

Localisez les règles pour Bureau à distance – Mode utilisateur

(TCP-In) et Bureau à distance – Mode utilisateur

(UDP-In). -

Faites un clic droit sur chaque règle et sélectionnez

Propriétés. -

Sous l'onglet Étendue onglet, cliquez sur Ces adresses IP

adresses dans le champ Adresse IP distante

. -

Cliquez sur Ajouter la directive et spécifiez les adresses IP autorisées à

établir des connexions RDP. -

Confirmez les modifications en cliquant sur OK et assurez-vous

les règles sont activées.

Configurer

Authentification multi-facteurs

-

Choisissez une solution MFA compatible avec votre configuration RDP (par ex., Sécurité Duo, Microsoft

Entra). -

Suivez le guide d'installation et de configuration du fournisseur MFA pour l'intégrer à votre environnement RDP.

guide pour l'intégrer à votre environnement RDP. -

Inscrivez les utilisateurs et configurez des méthodes d'authentification secondaire comme

les applications mobiles ou les jetons matériels.

Activer l'authentification

au niveau du réseau

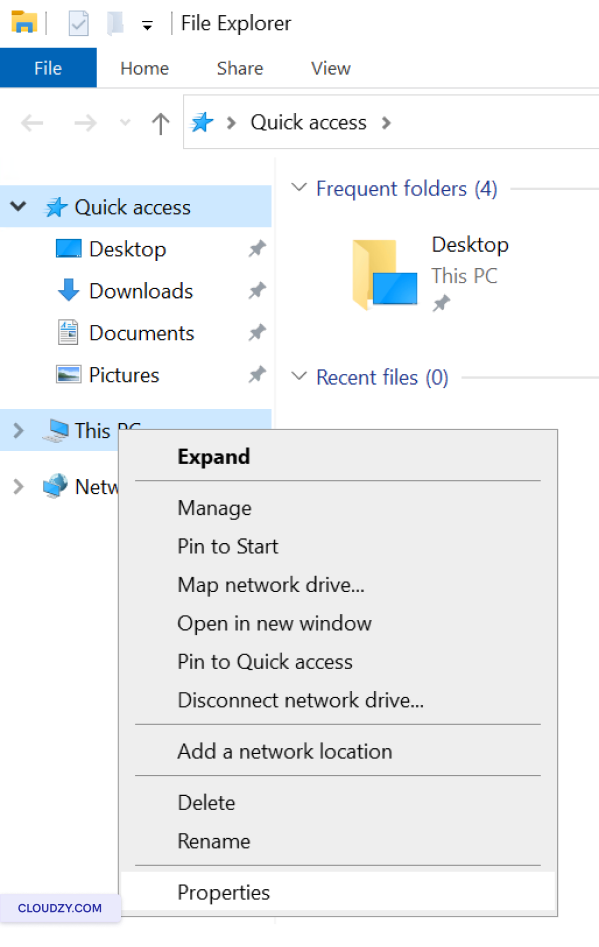

- Faites un clic droit sur Ce PC et sélectionnez

Propriétés.

-

Cliquez sur Paramètres d'accès à distance.

-

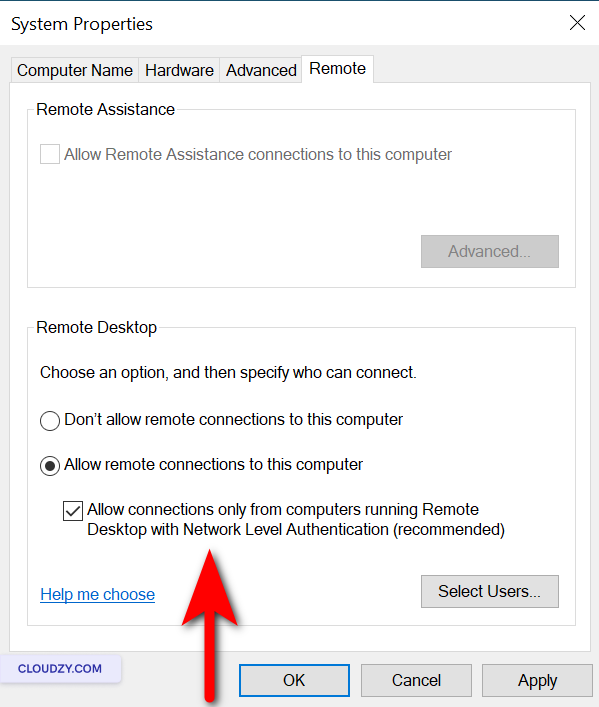

Sous Bureau à distance, vérifiez que Autoriser

seules les connexions provenant d'ordinateurs exécutant le Bureau à distance avec le réseau

au niveau du réseau est sélectionné.

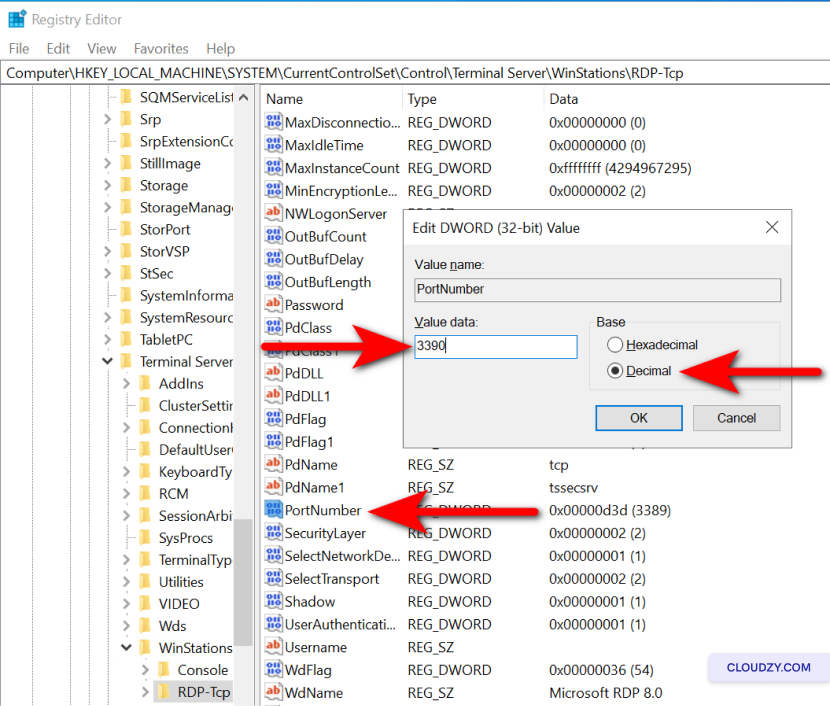

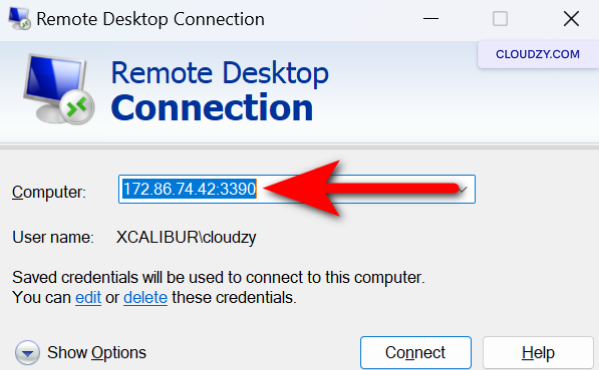

Modifier le port RDP par défaut

Port

-

Appuyez sur Touche Windows + R pour ouvrir la boîte de dialogue Exécuter

dialogue. -

Type regedit et appuyez sur Enter to

ouvrez l'Éditeur du Registre. -

Accédez à HKEY_LOCAL_MACHINEServer-Tcp.

-

Repérez la section PortNumber sous-clé, double-cliquez dessus,

sélectionner Décimal, et entrez un nouveau numéro de port.

- Cliquez sur OK, fermez l'Éditeur du Registre et mettez à jour

vos règles de pare-feu en conséquence.

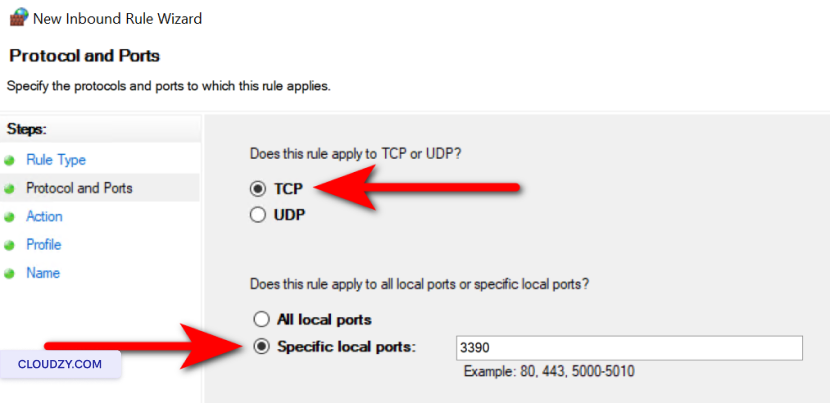

Pour autoriser le nouveau port dans Windows,

Pare-feu :

-

Ouvrez le pare-feu Windows en appuyant sur Windows touche +

R, en train de taper wf.msc. -

Dans le volet gauche, cliquez sur Entrant

Règles. -

Cliquez sur Nouvelle règle dans le volet droit.

-

Sélectionnez Port et cliquez sur

Suivant. -

Choisissez TCP et indiquez le nouveau numéro de port que vous avez

défini dans l'Éditeur du Registre, puis cliquez sur Suivant.

-

Sélectionnez Autoriser la connexion et cliquez sur

Suivant. -

Assurez-vous que Domaine, Privé, et

Public sont cochés pour définir la portée de la règle selon vos

besoins, puis cliquez sur Suivant. -

Donnez un nom à la règle, par exemple Port RDP personnalisé,

et cliquez sur Terminer. -

Redémarrez le système, puis connectez-vous via le nouveau

port.

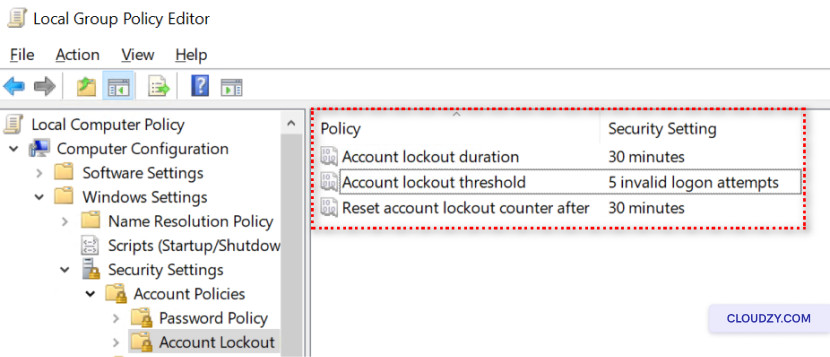

Configurer

Stratégies de verrouillage de compte

-

Ouvrez l'Éditeur de stratégie de groupe en appuyant sur Windows touche +

R et en saisissant gpedit.msc. -

Accédez à Configuration de l'ordinateur > Paramètres Windows >

Paramètres de sécurité > Stratégies de compte > Verrouillage du compte

Stratégie. -

Définissez le Seuil de verrouillage du compte, Verrouillage du compte

durée, et Réinitialiser le compteur de verrouillage de compte

après, aux valeurs appropriées.

Mise à jour des systèmes et des

logiciels

-

Activez les mises à jour automatiques dans les paramètres de mise à jour Windows.

-

Vérifiez régulièrement les mises à jour de tous les logiciels utilisés conjointement

avec RDP. -

Appliquez les mises à jour pendant les fenêtres de maintenance planifiées pour minimiser

les interruptions.

Déploiement de

solutions antivirus et anti-malware

-

Choisissez un logiciel antivirus et anti-malware reconnu.

-

Installez le logiciel en suivant les instructions du

fabricant. -

Configurez le logiciel pour qu'il se mette à jour automatiquement et effectue des

analyses régulières.

Réalisation

d'audits de sécurité réguliers et configuration des alertes

-

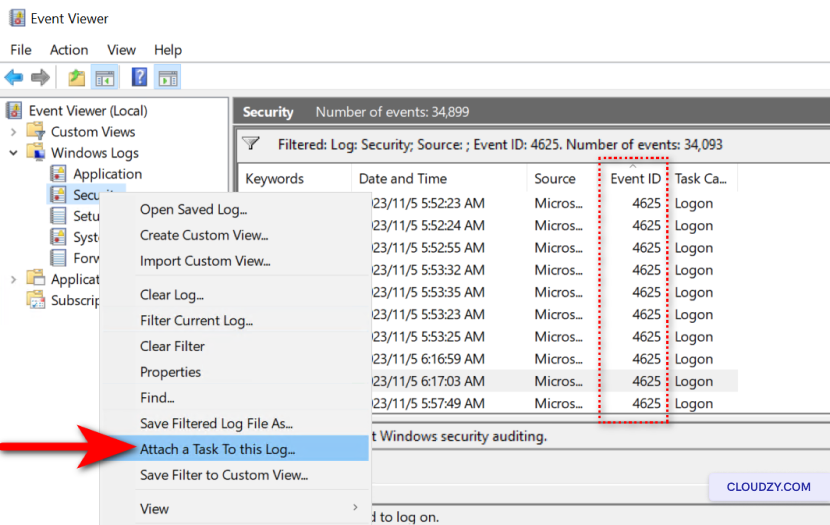

Ouvrez l'Observateur d'événements en tapant eventvwr.msc in

la boîte de dialogue Exécuter (touche Windows + R). -

Accédez à Journaux Windows > Sécurité et recherchez l'ID d'événement

4625. -

Pour configurer des alertes, faites un clic droit sur Sécurité et

sélectionner Attacher une tâche à ce journal…. -

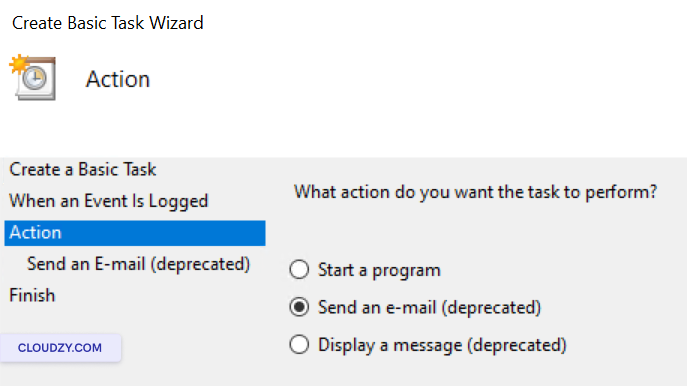

Suivez l'assistant pour créer une tâche déclenchée par plusieurs

occurrences de l'ID d'événement 4625.

- Choisissez une action, par exemple envoyer un e-mail ou afficher un message, lorsque

la tâche est déclenchée.

- Terminez l'assistant et nommez la tâche pour la retrouver facilement.

Utilisation de VPN pour

Sécurité supplémentaire

-

Évaluez si un VPN est nécessaire en fonction de vos exigences de sécurité

et de la sensibilité des données accessibles via RDP. -

Choisissez un fournisseur de services VPN fiable, ou configurez votre propre VPN si

vous en avez la capacité. -

Installez et configurez le client VPN sur tous les appareils qui

utiliseront RDP. -

Formez les utilisateurs à se connecter au VPN avant de démarrer une session RDP,

afin que le trafic du bureau à distance soit chiffré et

sécurisé. -

Mettez régulièrement à jour et maintenez l'infrastructure VPN pour corriger

toute faille de sécurité et garantir qu'elle reste résistante aux

menaces.

Renforcez votre RDP avec soin. Des mises à jour régulières et le respect des bonnes

pratiques constituent votre première ligne de défense, pour que la protection de votre réseau

reste solide. Restez vigilant et anticipez les risques : votre cybersécurité en dépend.

Si vous avez des questions, n'hésitez pas à contacter notre équipe support

par soumettant une

billet.

Aussi dans Sécurité

Guides associés.

Besoin d'aide pour autre chose ?

Temps de réponse médian inférieur à 1 heure. De vraies personnes, pas des bots.