Il monitoraggio della sicurezza cloud raccoglie log, metriche e eventi da ogni componente della tua infrastruttura cloud, incluse macchine virtuali, container, sistemi di identità, flussi di rete e applicazioni, per costruire una visione in tempo reale di come si comporta il tuo ambiente.

Supervisionando e analizzando continuamente questi dati, i team possono rilevare accessi non autorizzati o configurazioni errate prima che si verifichino violazioni. Con flussi di avviso chiari e playbook automatizzati in atto, il monitoraggio della sicurezza diventa parte delle operazioni quotidiane anziché un'emergenza del weekend.

Che cos'è il monitoraggio della sicurezza cloud?

Il monitoraggio della sicurezza cloud è la pratica di osservare e analizzare continuamente risorse cloud native, come istanze di calcolo, bucket di storage, funzioni serverless e controlli di rete, per rilevare minacce, vulnerabilità o lacune di conformità in tempo reale.

Funziona aggregando i dati di telemetria di rete da firewall e gruppi di sicurezza e implementando raccoglitori di dati leggeri su macchine virtuali e container, tracciando:

- Log da macchine virtuali e container

- Richieste API e eventi di autenticazione

- Flussi di rete, query DNS e connessioni agli endpoint

- Metriche di integrità del sistema e statistiche di performance

- Comportamento degli utenti in tutti gli ambienti

Questi flussi di dati alimentano un motore di analisi centralizzato, spesso una piattaforma SIEM o XDR, che normalizza i formati dei log, applica regole di correlazione ed esegue analisi comportamentale per evidenziare anomalie. Invece di gestire console separate, i team ottengono una visione unificata dove gli avvisi sono prioritizzati, i ticket si aprono automaticamente e gli script di remediation possono essere eseguiti senza interventi manuali.

Quali sono i componenti principali del monitoraggio della sicurezza cloud?

Ogni setup di sicurezza si basa su alcuni elementi fondamentali. In un ambiente cloud, questi componenti agiscono come sensori, filtri e campanelli d'allarme: raccolgono dati, evidenziano comportamenti anomali e attivano risposte rapide.

- Raccoglitori di dati e agenti su VM, container e carichi di lavoro serverless

- Pipeline di aggregazione dei log che supportano più cloud con schemi normalizzati

- Motori di rilevamento delle anomalie che sfruttano il machine learning per individuare deviazioni di utilizzo

- Flussi di avviso integrati in piattaforme di ticketing e automazione

Insieme, questi componenti forniscono copertura completa: la telemetria grezza viene raccolta, normalizzata, analizzata per anomalie e quindi trasformata in azioni chiare. Questo approccio consente al tuo team di concentrarsi sulle minacce reali anziché affrontare un flusso infinito di falsi positivi.

Importanza del monitoraggio della sicurezza cloud

Il monitoraggio della sicurezza cloud gioca un ruolo fondamentale nella protezione delle operazioni digitali, e nel 2025 gli attacchi cloud sono più veloci, più subdoli e meglio finanziati che mai. Ecco perché il monitoraggio della sicurezza cloud è così importante:

- Nessun punto cieco: Da on-premise a multi-cloud, mantieni visibilità end-to-end.

- Rilevamento delle minacce interne: Il tracciamento delle azioni degli utenti privilegiati rivela abusi prima che si aggravino.

- Insight guidati dai dati: L'analisi delle tendenze storiche espone lacune nelle policy o risorse shadow IT.

- Abilitazione DevSecOps: Individua le misconfigurazioni nelle pipeline CI/CD prima che arrivino in produzione.

- Protezione della reputazione: Il rilevamento rapido e la comunicazione trasparente mantengono i clienti fiduciosi e le autorità di regolamentazione soddisfatte.

Ma con la crescente complessità degli attacchi informatici, avrai bisogno di più del semplice monitoraggio della sicurezza cloud; avrai anche bisogno di un affidabile software di cybersecurity.

Vantaggi del monitoraggio della sicurezza cloud

Monitorare il cloud senza sicurezza è come chiudere la porta d'ingresso ma lasciare le finestre spalancate. Abbinare sicurezza e monitoraggio è il modo in cui i team moderni restano al sicuro, e ecco perché:

- Rilevamento proattivo delle minacce: Picchi di traffico improvvisi? Orari di accesso anomali? Indirizzi IP sconosciuti? Le regole automatizzate segnalano i picchi di traffico insoliti o i tentativi di accesso fuori orario, così individui gli attacchi tempestivamente.

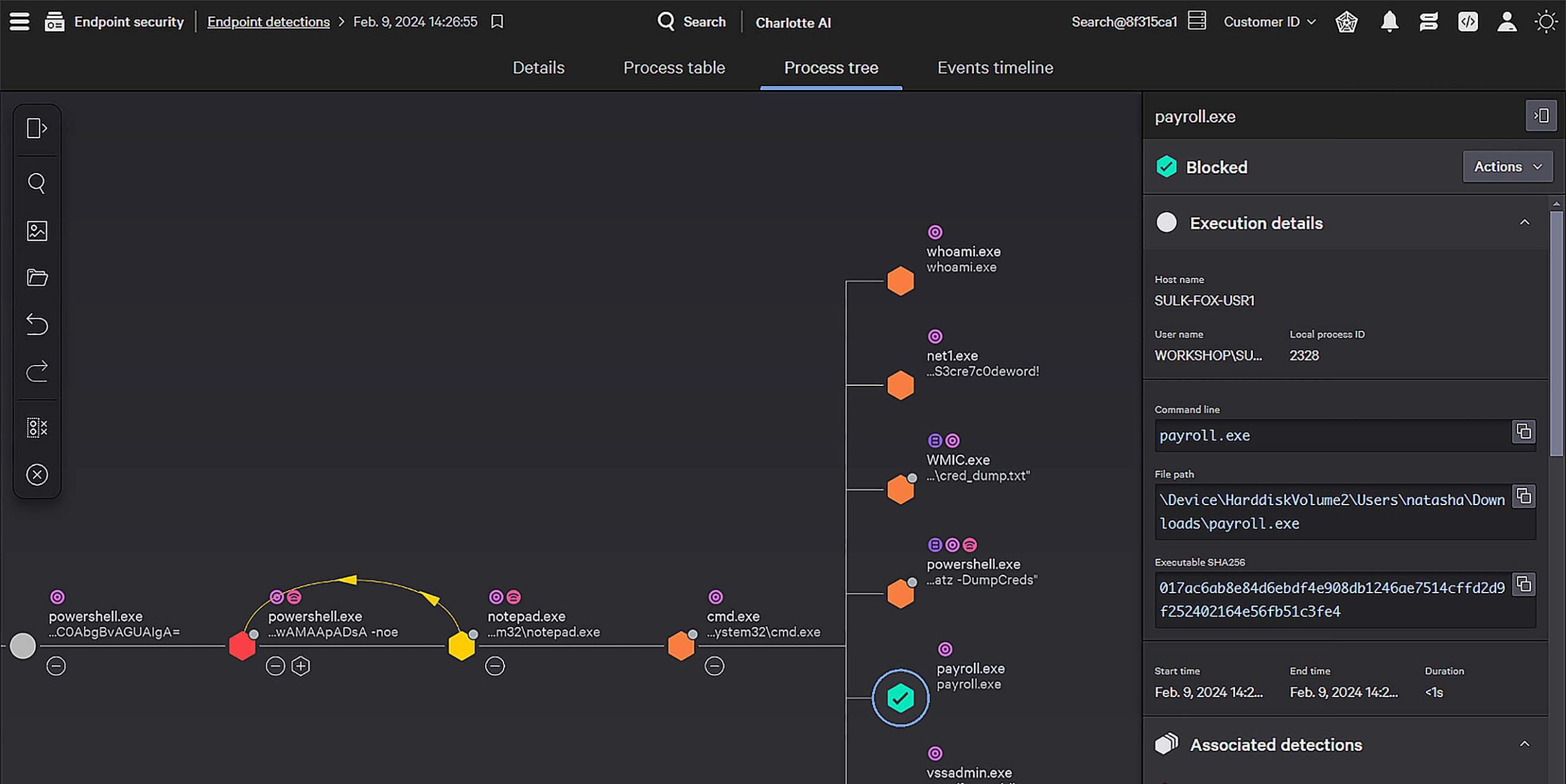

- Risposta agli incidenti più veloce: Integrare gli avvisi in chatops o sistemi di ticketing riduce significativamente il tempo di rilevamento, poiché gli analisti non devono più cercare i log su più console, e gli avvisi si collegano direttamente ai tuoi strumenti di automazione. Quando il team viene avvisato, l'istanza malevola è già isolata.

- Conformità semplificata: Il monitoraggio della conformità cloud convoglia i log di audit (incluso tutto, dai cambiamenti di privilegio agli eventi API) in report unificati e già pronti per standard come PCI-DSS o HIPAA, risparmiando ore di lavoro manuale.

- Evitare i costi Gli avvisi tempestivi sui bucket di archiviazione aperti o sui ruoli troppo permissivi prevengono costose indagini di violazione e sanzioni.

- Supervisione scalabile: Il software di monitoraggio basato su cloud gestisce metriche da decine di account senza aggiungere personale, tracciando centinaia di risorse con la stessa visibilità che avevi con dieci.

- Rilevamento dei pattern di minaccia: Il monitoraggio continuo della sicurezza rivela attacchi lenti e silenziosi: escalation di privilegi sottili, movimento laterale, abuso da insider.

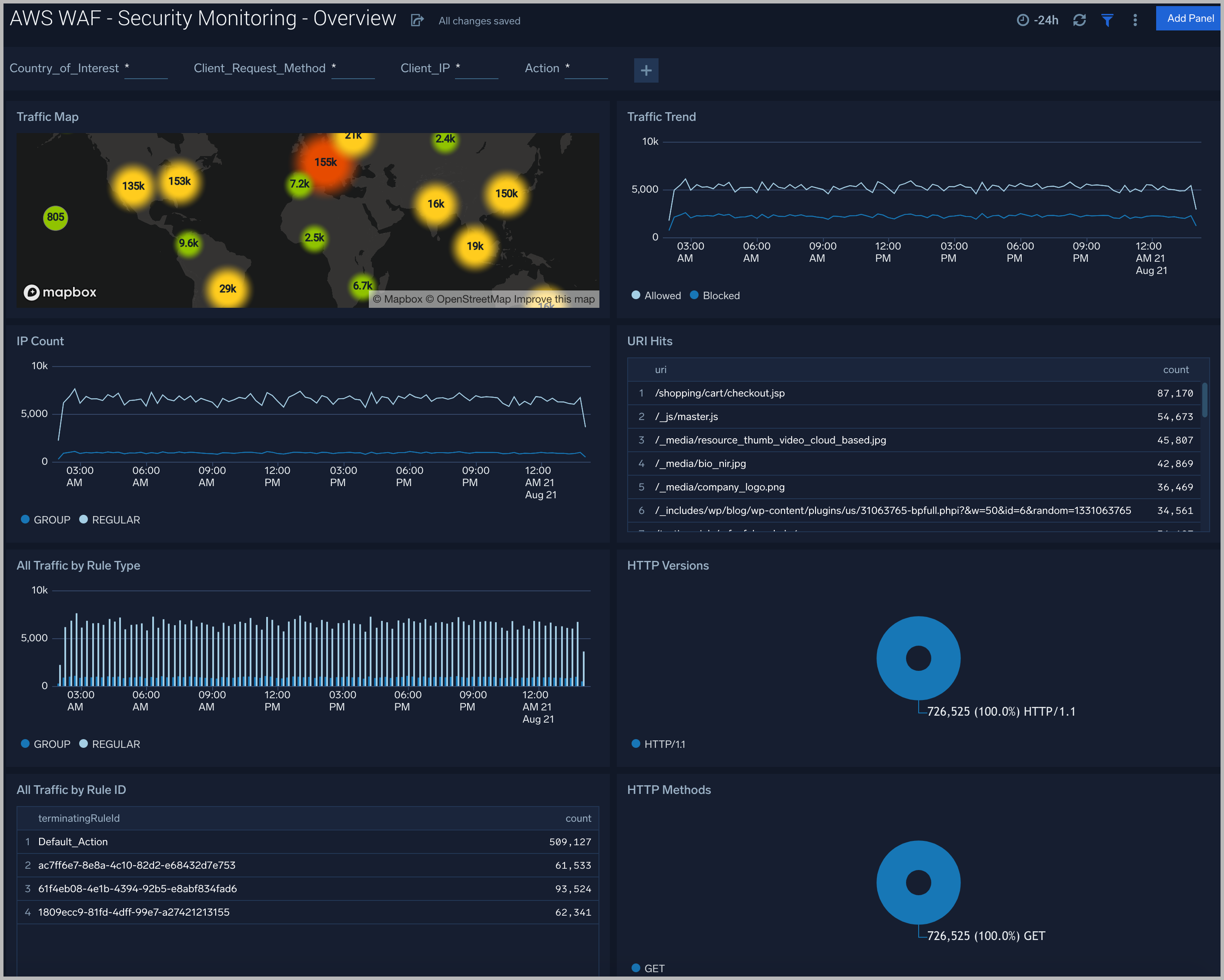

- Visualizzazione unificata: Un singolo dashboard applica policy di sicurezza e monitoraggio coerenti su AWS, Azure, GCP e cloud privati.

Caratteristiche principali delle soluzioni avanzate di monitoraggio cloud

Queste soluzioni di monitoraggio cloud offrono un equilibrio tra metriche di performance (CPU, memoria, rete) e eventi di sicurezza (accessi falliti, violazioni di policy), offrendoti una visione a 360° del rischio.

- Strumenti di monitoraggio della sicurezza cloud con connettori preintegrati per AWS, Azure e GCP, riducendo drasticamente il tempo di integrazione.

- Il monitoraggio continuo della sicurezza cattura gli eventi 24/7 senza interventi manuali.

- L'analisi comportamentale che apprende i pattern normali e riduce i falsi positivi concentrandosi sulle anomalie reali.

- Script di remediation automatizzati o funzioni serverless per isolare le risorse compromesse e disabilitare gli account in pochi secondi.

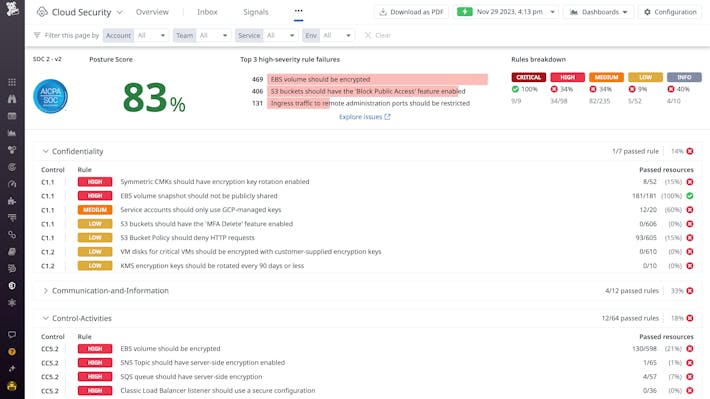

- Dashboard personalizzati per dirigenti, team di conformità e analisti di sicurezza, ognuno con visualizzazioni su misura, drill-down e flagging per i tuoi casi d'uso specifici.

- Hub di integrazione che collegano scanner di vulnerabilità, feed di threat intelligence e strumenti di service desk per una visibilità olistica.

- Report di conformità con dashboard preintegrati (HIPAA, GDPR, PCI-DSS).

Queste caratteristiche rendono il monitoraggio della sicurezza cloud più di un semplice add-on di firewall o antivirus; diventa un livello di controllo attivo su tutto il tuo cloud e vulnerabilità del cloud.

Sfide del monitoraggio della sicurezza cloud

Questi sono i problemi più comuni che i team affrontano, indipendentemente dalla qualità dei loro strumenti:

- Sovraccarico di volume dati: Catturare ogni log da decine di servizi sovraccarica lo storage e le pipeline di analisi. Implementa sampling e filtri per ridurre il rumore.

- Affaticamento da avvisi Le notifiche eccessive a bassa gravità oscurano le minacce critiche. Regola regolarmente le soglie e le regole di soppressione per mantenere il rumore sotto controllo.

- Complessità multi-cloud: Ogni provider usa formati di log univoci. Adottare uno schema comune come OpenTelemetry aiuta a normalizzare i dati su AWS, Azure e GCP.

- Lacune di competenza Scrivere regole di correlazione efficaci e ottimizzare i motori di analisi richiede competenze rare. Servizi gestiti o programmi di formazione possono aiutare a colmare il divario.

- Preoccupazioni di latenza: Gli upload batch dei log possono ritardare gli avvisi. L'ingestion in streaming offre latenza più bassa per risposte più rapide.

Superare gli Ostacoli

- Usa standard aperti come OpenTelemetry per il logging unificato

- Limita la frequenza o esegui il sampling delle fonti ad alto volume al bordo della rete

- Documenta runbook che collegano gli avvisi ai passaggi di contenimento automatico

Queste tattiche aiutano a sviluppare il tuo ecosistema di sicurezza e monitoraggio in una postura di difesa proattiva. Per configurazioni private, potresti voler considerare un cloud privato.

Buone pratiche per il monitoraggio della sicurezza cloud

Anche con il miglior sistema, devi comunque seguire le migliori pratiche per il monitoraggio cloud. La buona notizia è che sono piuttosto facili da ripetere:

- Definisci playbook chiari: Associa ogni avviso a una risposta (notifica, isolamento o escalation) in modo che il tuo team sappia esattamente cosa fare.

- Automatizza la correzione: Integra con infrastructure-as-code o funzioni serverless per bloccare gli IP dannosi o ruotare le credenziali compromesse automaticamente.

- Applica il principio del privilegio minimo: Limita chi può modificare le regole di sicurezza del monitoraggio o accedere ai log grezzi, riducendo il rischio interno.

- Rivedi le regole regolarmente: Man mano che il tuo cloud footprint si evolve, elimina gli avvisi obsoleti e regola le soglie per adattarle ai nuovi baseline.

- Integra la gestione della postura: Collega i controlli di conformità cloud con il monitoraggio continuo della sicurezza per una copertura end-to-end.

- Adotta le migliori pratiche per il monitoraggio cloud: Unifica i dati di performance e sicurezza in dashboard condivisi, offrendo a DevOps e SecOps una visione completa dell'ambiente.

Checklist di onboarding di esempio

- Attiva il logging predefinito su ogni nuova VM o container

- Cripta i flussi di log in transito verso il tuo SIEM/XDR

- Pianifica audit trimestrali delle regole di correlazione

- Integra gli avvisi dello scanner di vulnerabilità nei tuoi flussi di monitoraggio

Codificando questi passaggi, i team possono aggiungere nuovi carichi di lavoro mantenendo visibilità e controllo. Questo processo crea una sicurezza e un monitoraggio più robusti in tutto l'ambiente, sia esso pubblico, privato o ibrido.

Cloud Security Monitoring - Tipologie e Esempi

La scelta della giusta soluzione di cloud security monitoring dipende dal tuo ambiente, dalle competenze disponibili e dalla scala. Di seguito sono illustrati cinque tipi di soluzione (nativo cloud, SaaS di terze parti, stack open-source, ibridi CSPM e XDR, e dashboard unificati), ognuno con due strumenti consigliati.

Monitoraggio nativo cloud

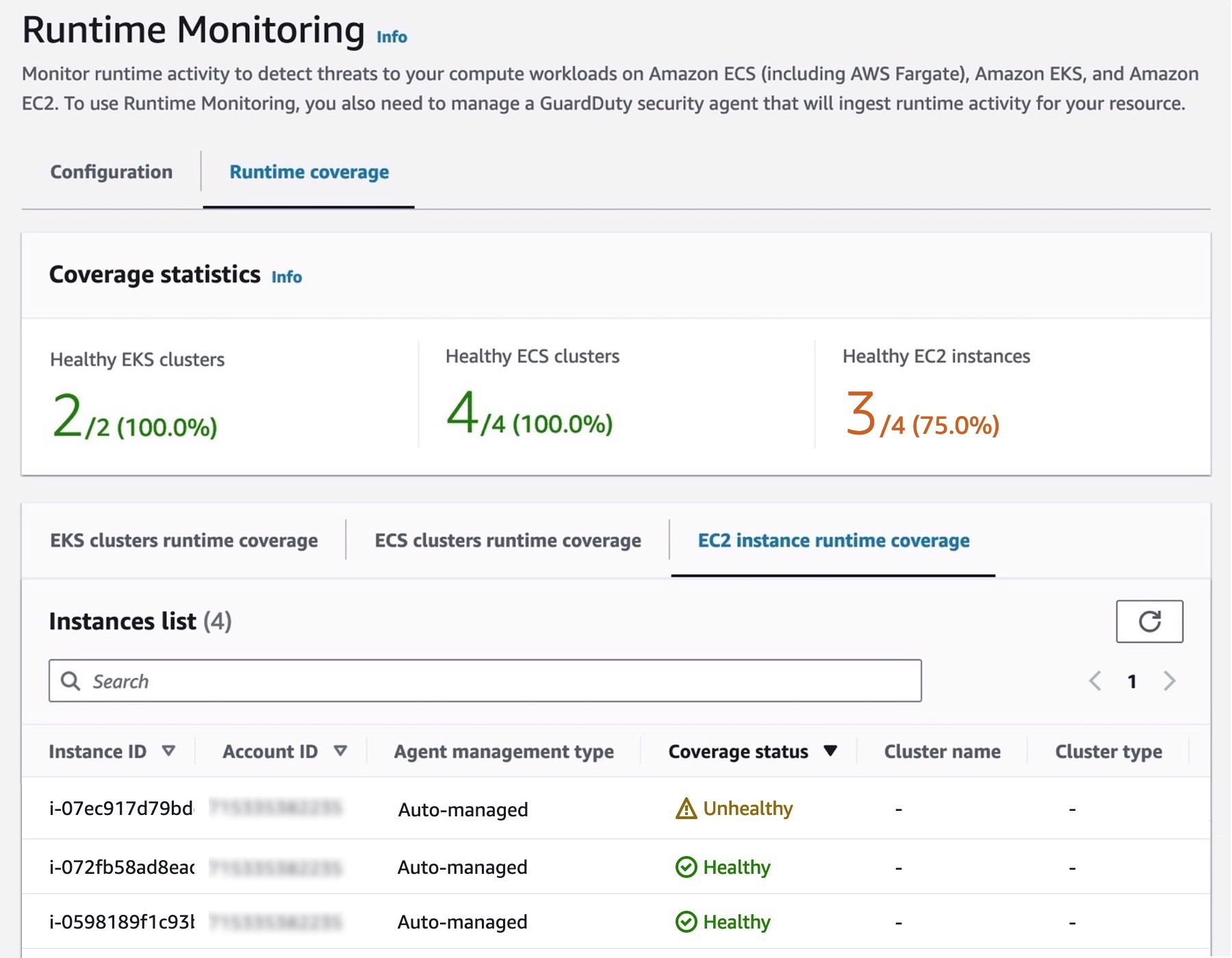

Integrato nelle principali piattaforme cloud, questi servizi offrono rilevamento delle minacce pronto all'uso e integrazione con i APIs del provider.

-

AWS GuardDuty:

Rilevamento delle minacce completamente gestito che analizza VPC flow log, log DNS e eventi CloudTrail con prezzi pay-as-you-go; limitato agli ambienti AWS e può generare falsi positivi che richiedono regolazione.

-

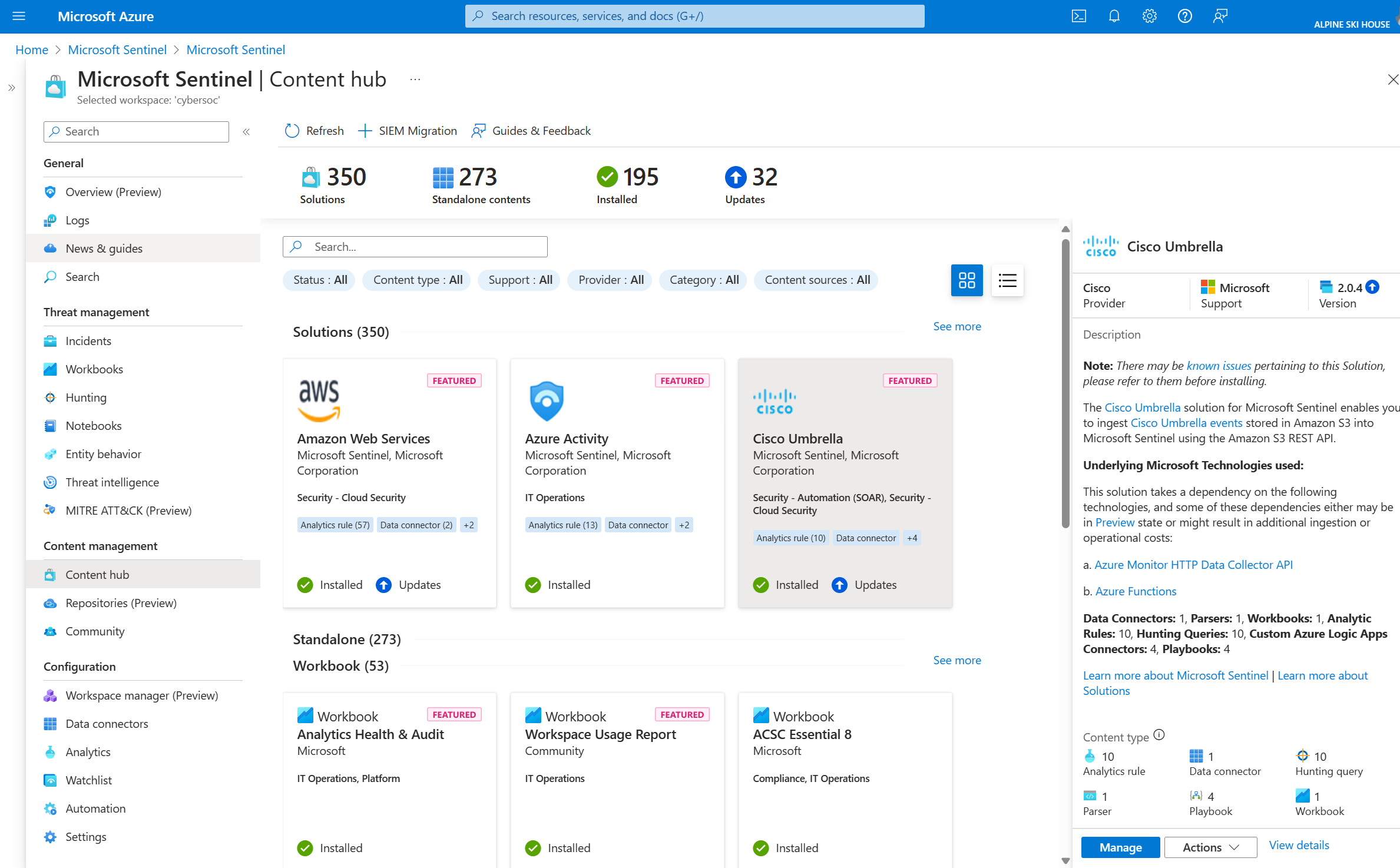

Azure Sentinel:

SIEM/XDR nativo cloud con connettori integrati per i servizi Microsoft e analytics basato su AI; costi di inserimento dati imprevedibili al crescere della scala e una curva di apprendimento per affinare gli avvisi.

SaaS di terze parti

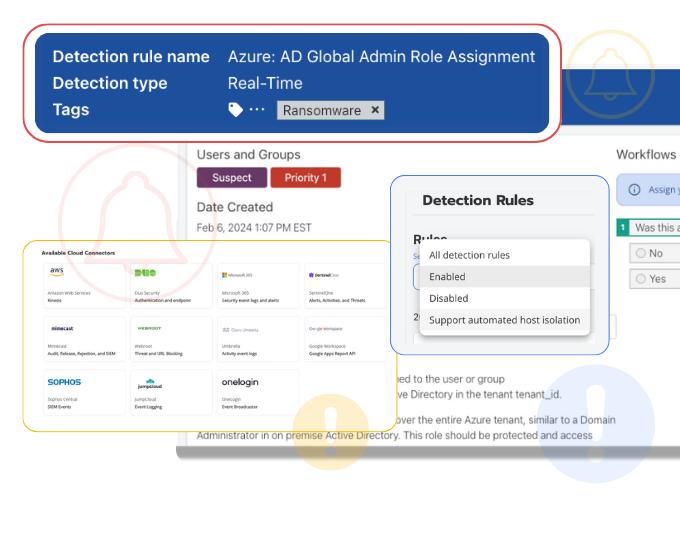

Piattaforme indipendenti che offrono analytics approfondita, monitoraggio comportamentale e risposta automatica, spesso su più cloud.

-

Sumo Logic

Analytics SaaS che acquisisce log e metriche a scala cloud, offrendo insights di sicurezza in tempo reale e dashboard di conformità; la configurazione avanzata delle regole può risultare complessa per i team alle prime armi.

-

Blumira:

Detection & response gestito con playbook pre-costruiti e workflow di investigazione automatizzati; un ecosistema di vendor più ristretto significa meno integrazioni community e feature meno mature.

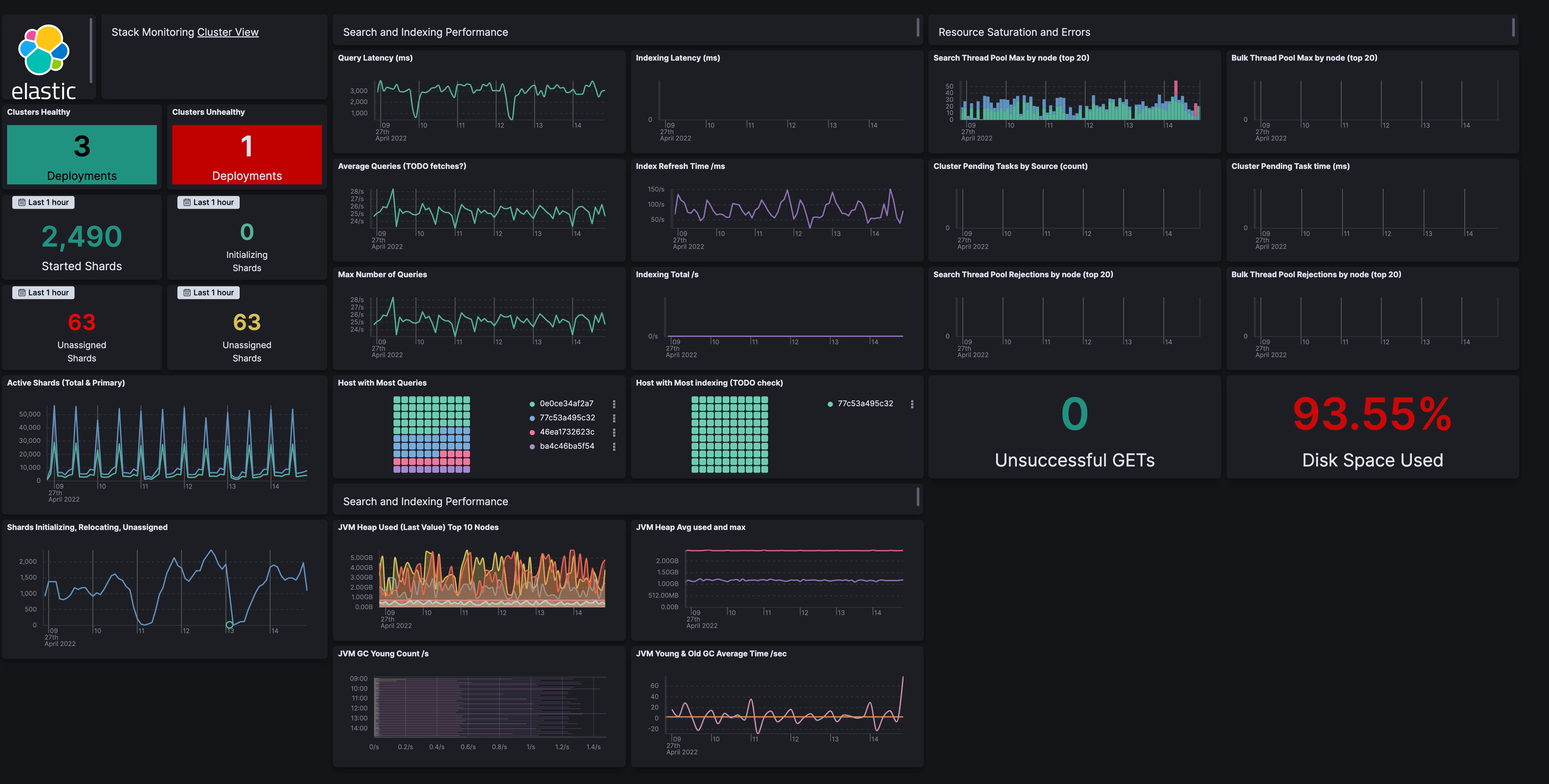

Stack open-source

Soluzioni guidate dalla community che offrono controllo totale sulle pipeline di dati e l'analisi, ideali per team con forte expertise interna.

-

Stack ELK:

Raccolta, parsing e visualizzazione completa dei log con dashboard in tempo reale; richiede uno sforzo di configurazione significativo e manutenzione continua per scalare le pipeline di indicizzazione.

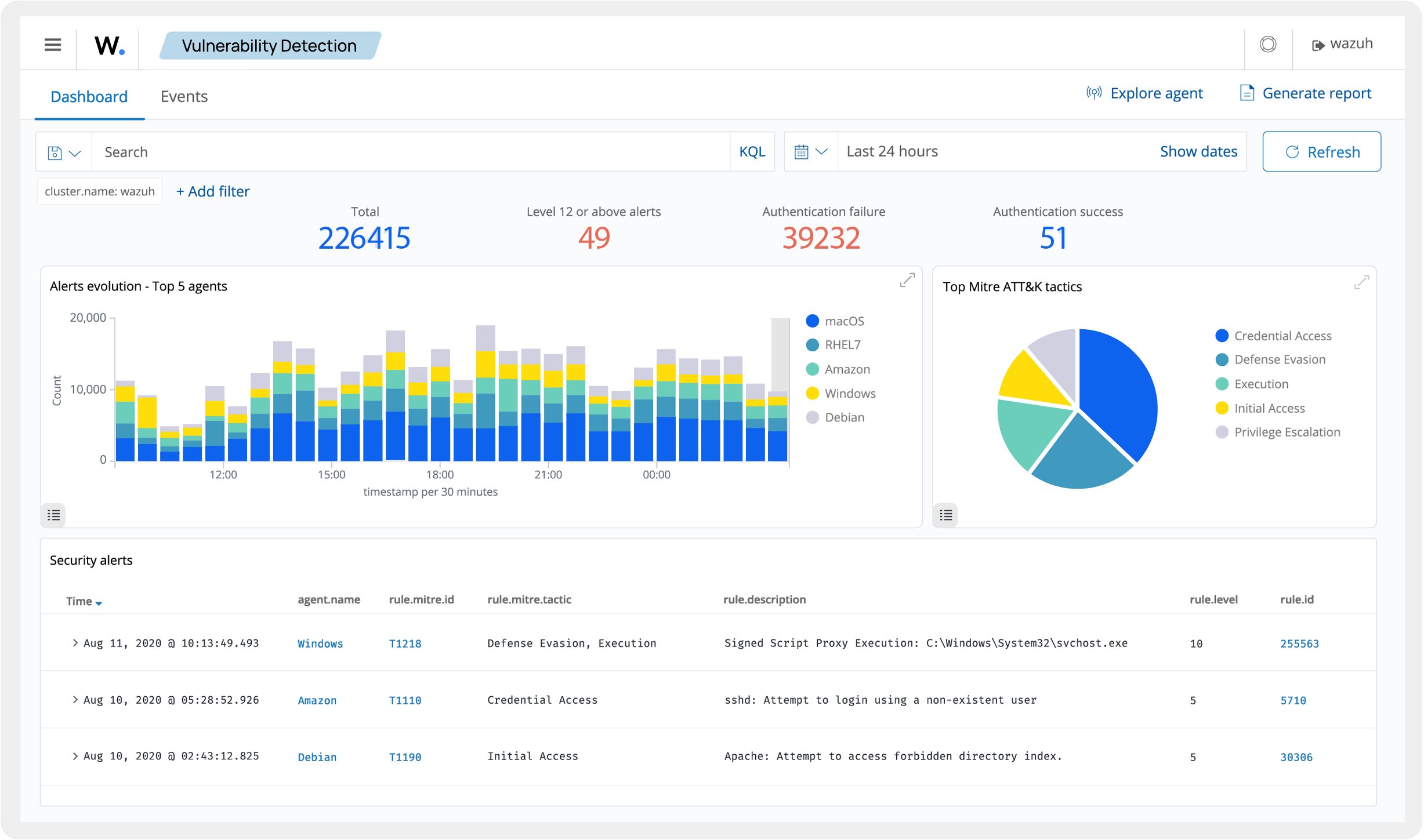

-

Wazuh:

Piattaforma open-source che estende ELK con rilevamento intrusioni basato su host e report di conformità; curva di apprendimento ripida e canali di supporto ufficiale limitati.

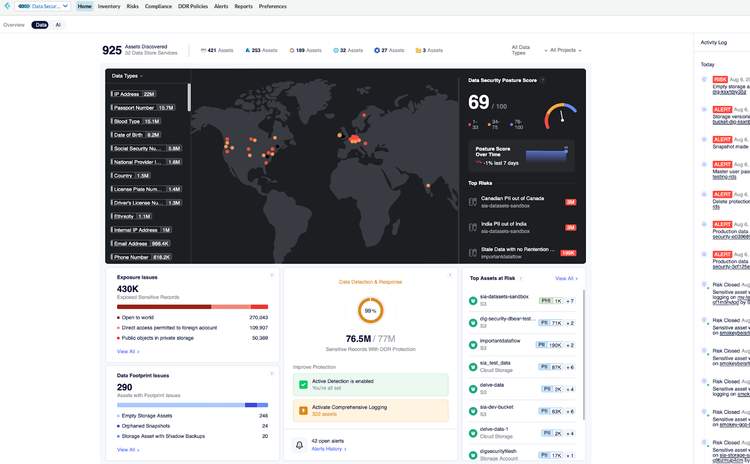

CSPM & XDR Ibridi

Piattaforme che uniscono la gestione continua della postura con il rilevamento delle minacce in fase di esecuzione, offrendoti sia insights sulla configurazione che sul comportamento.

-

Prisma Cloud

CSPM, CIEM e difesa runtime unificati con supporto per container e serverless; la complessità della configurazione iniziale e la curva di apprendimento ripida rallentano il time to value.

-

Falco CrowdStrike

XDR full-stack con protezione degli endpoint, gestione delle vulnerabilità e intelligence sulle minacce integrata; overhead di performance sugli endpoint e richiede competenze specializzate per l'ottimizzazione.

Cruscotti Unificati

Soluzioni che riuniscono eventi di sicurezza, log e metriche di performance in un'unica vista, colmando il divario tra DevOps e SecOps.

-

Datadog:

Combina log, metriche, tracce e moduli di monitoraggio della sicurezza in un'unica interfaccia, con avvisi preconfigurати per i servizi cloud; la configurazione dell'ingestion dei log è complessa e i costi di retention dei dati possono essere significativi.

-

Splunk Enterprise Security

Correlazione di livello enterprise, integrazione dell'intelligence sulle minacce e dashboard di sicurezza personalizzabili; costo di licenza premium e curva di apprendimento elevata per i nuovi utenti.

Ogni categoria ha i suoi compromessi, sia per la facilità dei deployment cloud-native, la personalizzazione dell'open-source, o la profondità delle piattaforme ibride. Allinea la tua scelta alle competenze del tuo team, al budget e ai requisiti normativi per ottenere il massimo dalla tua configurazione di cloud security monitoring e dall'architettura di cloud security nel suo complesso.

Considerazioni Finali

Mentre un affidabile sicurezza cloud la configurazione è incompleta senza sicurezza dell'infrastruttura cloud, incorporando cloud security monitoring tools, monitorando le best practice di sicurezza e attuando continuous security monitoring nelle operazioni quotidiane, trasformerai la ricerca reattiva nei log in una difesa proattiva, mantenendo gli attaccanti lontani e il tuo cloud al sicuro per tutto il 2025.