In questa configurazione MikroTik L2TP VPN, L2TP gestisce il tunneling mentre IPsec gestisce la crittografia e l'integrità; abbinarli ti dà la compatibilità nativa del client senza agenti di terze parti. La convalida dei tuoi limiti di hardware crittografico rimane una priorità assoluta.

Ignorare l'overhead di incapsulamento che questo stack a doppio protocollo introduce soffoca silenziosamente le implementazioni prima che elaborino un singolo megabyte.

Che cos'è MikroTik L2TP VPN?

Per sua natura fondamentale, L2TP funziona puramente come un ponte di trasporto vuoto. Non fornisce assolutamente alcuna crittografia intrinseca per il tuo traffico che attraversa reti ostili.

Per aggiungere crittografia e integrità, gli architetti di rete abbinano L2TP con IPsec; il risultato è uno stack a doppio protocollo dove L2TP avvolge il tunnel e IPsec protegge il payload. Questa architettura ibrida rimane la scelta migliore per la compatibilità legacy senza implementare agenti invasivi di terze parti.

Comprendere questa dipendenza dal doppio protocollo determina rigorosamente il modo in cui costruisci Eccezioni firewall. La tua configurazione MikroTik VPN si romperà istantaneamente se il routing UDP o il processo di incapsulamento IPsec sottostante non riesce.

Come funziona

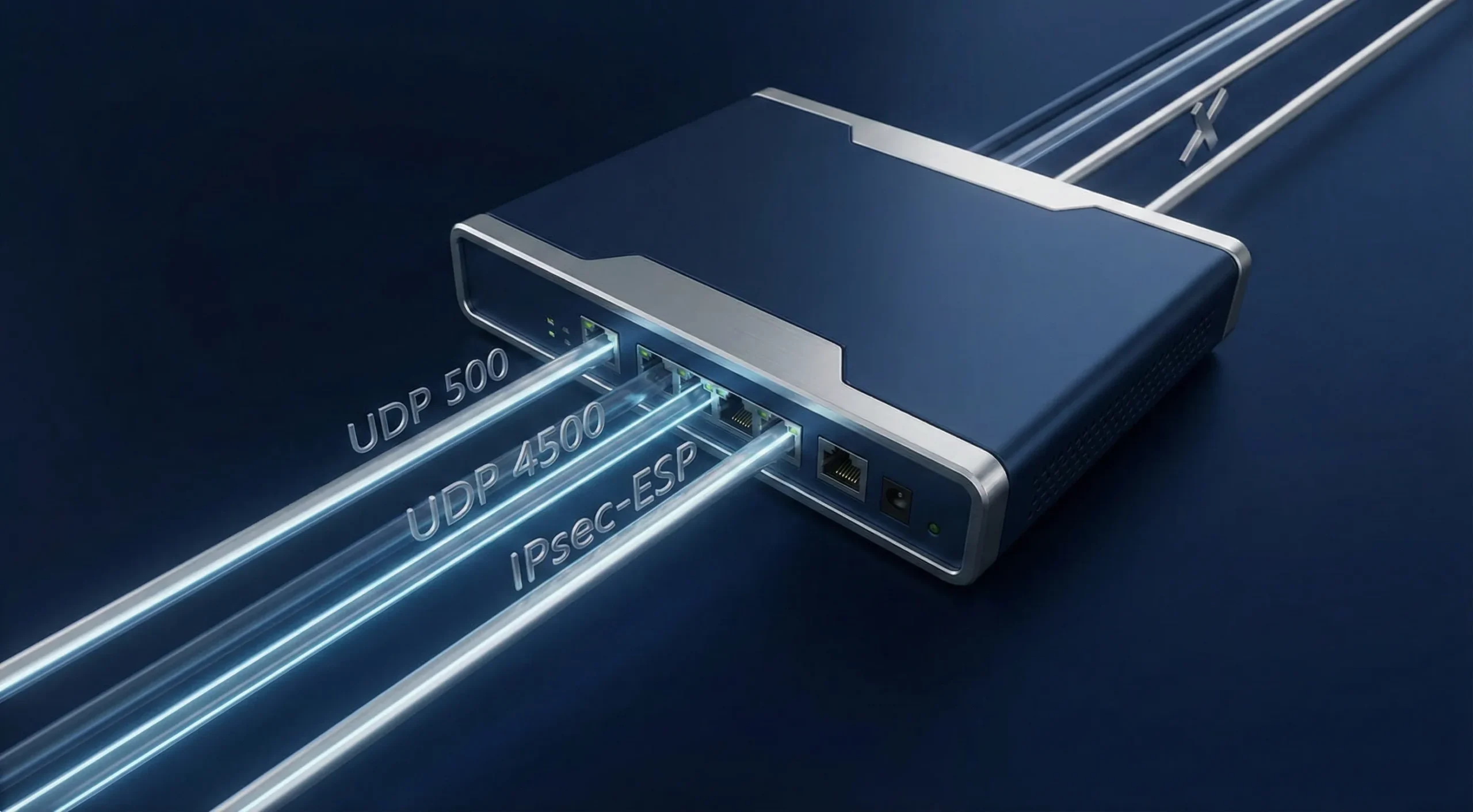

Stabilire questa connessione protetta richiede un preciso handshake di rete a due fasi. IKE Phase 1 prima arbitra l'associazione di sicurezza crittografica utilizzando il tuo complesso Chiave Condivisa in Anticipo.

Una volta che questo muro invisibile è in piedi, Phase 2 costruisce il tunnel L2TP direttamente dentro il payload crittografato. Se una delle due fasi fallisce a causa di un mismatch PSK, mismatch di proposta, porte UDP 500/4500 bloccate o problemi di gestione NAT, il tunnel non si avvierà. In alcuni casi border NAT-T Windows, potrebbe essere necessaria anche una modifica del registro.

Il processo di doppio incapsulamento

I dati in transito in una configurazione MikroTik L2TP VPN subiscono un processo di pacchettizzazione complesso. Entra in un Frame PPP, viene avvolto dal protocollo L2TP e blindato da IPsec ESP.

Questo overhead composto gonfia aggressivamente le dimensioni dei pacchetti, spingendoli ben oltre le Unità massima di trasmissione limiti. Questo aumento improvviso provoca inevitabilmente una frammentazione violenta dei pacchetti negli ambienti ad alta latenza.

Se la tua azienda privilegia la velocità rispetto al tunneling profondo, consulta la nostra guida su Shadowsocks Configuration, che offre un'alternativa valida e a basso overhead. Secondo noi, il tunneling pesante è spesso eccessivo per semplici applicazioni aziendali basate sul web.

Come configurare MikroTik L2TP VPN?

Distribuire un server protetto su RouterOS v7 richiede precisione assoluta. Per la configurazione più pulita, assegna al router un indirizzo pubblicamente raggiungibile o un nome DNS stabile. Un IP pubblico statico è preferibile, ma non obbligatorio in ogni implementazione.

Devi creare immediatamente un backup della configurazione, poiché le politiche IPsec non funzionanti ti escluderanno dall'accesso. Consulta la nostra guida su Inoltro Porta Mikrotik documentazione prima di manipolare catene di traffico crittografico. Segui questa configurazione MikroTik L2TP VPN con precisione. Affrettarsi con le regole firewall su un router di produzione attivo è una garanzia di disastro.

Passaggio 1: Crea il pool IP e il profilo PPP

Devi definire gli indirizzi IP locali. I client che si connettono ricevono questi IP.

- Apri il menu IP. Fai clic sull'opzione Pool.

- Fai clic sul pulsante Aggiungi. Assegna al pool il nome vpn-pool.

- Imposta il tuo intervallo IP specifico.

- Apri il menu PPP. Fai clic sull'opzione Profili.

- Fai clic sul pulsante Aggiungi. Assegna al profilo il nome l2tp-profile.

- Assegna l'indirizzo locale al gateway del tuo router.

- Imposta l'indirizzo remoto su vpn-pool.

Passaggio 2: Abilita il server globale e IPsec

Questo passaggio attiva il listener L2TP globale nella tua configurazione MikroTik L2TP VPN. RouterOS allega la crittografia IPsec dinamicamente una volta abilitata.

- Apri il menu PPP. Fai clic sull'opzione Interfaccia.

- Fai clic sul pulsante L2TP Server.

- Spunta la casella Enabled.

- Seleziona L2TP-Profile come profilo predefinito.

- Seleziona Richiedi sotto Usa IPsec, a meno che tu non abbia intenzionalmente bisogno di un fallback non-IPsec per un caso di laboratorio o migrazione.

- Digita una stringa complessa nel campo IPsec Secret.

Passaggio 3: Aggiungi utenti PPP (Secrets)

Il tuo server richiede account utente. Devi creare credenziali di autenticazione per client remoti. La fase successiva della configurazione MikroTik L2TP VPN passa al profilo PPP.

- Apri il menu PPP. Fai clic sull'opzione Secrets.

- Fai clic sul pulsante Add.

- Digita un Nome univoco. Digita una Password sicura.

- Imposta Service su L2TP.

- Imposta Profile su l2tp-profile.

Passaggio 4: Configura le regole del firewall (Priorità)

Il tuo firewall blocca la negoziazione IPsec. Devi inserire queste regole nella tua catena Input.

- Accetta la porta UDP 500. Gestisce le associazioni di sicurezza Phase 1.

- Accetta la porta UDP 4500. Elabora NAT Traversal.

- Accetta la porta UDP 1701 per l'istituzione del collegamento L2TP. Dopo la configurazione, il traffico correlato può utilizzare altre porte UDP come concordato.

- Accetta il protocollo IPsec-ESP. Consente i payload crittografati del Protocollo 50.

Se i client VPN necessitano di accesso instradato alle subnet interne, aggiungi anche regole di corrispondenza dei criteri IPsec nella catena forward ed escludi il traffico corrispondente da srcnat/masquerade. Il bypass FastTrack da solo non è sufficiente per tutti i casi IPsec instradati.

Passaggio 5 e 6: Ottimizza i criteri predefiniti e i profili peer

RouterOS utilizza template dinamici predefiniti. Devi proteggerli manualmente.

- Apri il menu IP. Fai clic sull'opzione IPsec. Fai clic sulla scheda Proposals.

- Verifica il parametro hash sha256. Verifica la crittografia AES-256 CBC.

- Imposta PFS Group su modp2048 come minimo, o su un gruppo più forte se tutte le piattaforme client in ambito la supportano. Non utilizzare modp1024; RFC 8247 lo marca come SHOULD NOT.

- Fai clic sulla scheda Profiles. Imposta Hash su sha256. Imposta Encryption su aes-256.

- Seleziona NAT Traversal se i client o il server potrebbero trovarsi dietro NAT. Questo consente a IPsec di funzionare correttamente sulla porta UDP 4500 in percorsi NATati.

Tutti i valori delle proposal, inclusi il gruppo PFS, l'algoritmo hash e il cipher di crittografia, devono corrispondere a ciò che le tue piattaforme client supportano effettivamente. Le mancate corrispondenze causeranno un errore silenzioso della Phase 2.

Ottimizzazione avanzata (bypass di FastTrack)

La regola IPv4 FastTrack predefinita accelera artificialmente l'inoltro dei pacchetti. Distrugge regolarmente i tunnel IPsec perché accelera i pacchetti prima che il ciclo di crittografia abbia luogo.

Devi disabilitare esplicitamente FastTrack per tutto il traffico crittografico. Crea una regola Accept usando IPsec Policy=in,ipsec matchers. Sposta questa regola sopra FastTrack. La tua configurazione MikroTik VPN si stabilizzerà una volta implementata.

Se i client VPN necessitano di accesso instradato alle subnet interne, aggiungi anche regole di corrispondenza dei criteri IPsec nella catena forward ed escludi il traffico corrispondente da srcnat/masquerade. Il bypass FastTrack da solo non è sufficiente per tutti i casi IPsec instradati.

Funzionalità e vantaggi principali

Molti team preferiscono ancora una configurazione MikroTik L2TP VPN rispetto ai modelli zero-trust per mantenere la compatibilità nativa del sistema operativo ed evitare agenti di terze parti. Tuttavia, gli amministratori di sistema esperti continuano ad adottare questo overhead IPsec pesante unicamente per conservare la massima praticità amministrativa. L'integrazione nativa del sistema operativo elimina chirurgicamente gli agenti software di terze parti conflittuali dai tuoi endpoint.

Noto spesso che gli strumenti nativi del sistema operativo superano in durata gli agenti di terze parti di tendenza ogni singola volta. Saltare questi rollout client obbligatori risparmia facilmente ai reparti helpdesk centinaia di ore perse annualmente. Completare questa configurazione MikroTik L2TP VPN impone realtà hardware severe, descritte di seguito.

| Area funzionalità | Impatto RouterOS |

| Standard di Sicurezza | La crittografia IPsec AES-256 difende dagli attacchi Man-in-the-Middle. |

| Compatibilità | Ampio supporto integrato su piattaforme Windows e Apple, con supporto specifico per piattaforma e versione su altri sistemi. |

| Overhead CPU | Il throughput IPsec dipende dal modello di router, CPU, dal pattern di traffico, dalla suite di cifratura e dal supporto di offload. Su hardware supportato, RouterOS può utilizzare accelerazione IPsec come AES-NI. |

| Complessità Firewall | Le regole firewall variano per topologia, ma L2TP/IPsec comunemente coinvolge UDP 500, UDP 4500, traffico di controllo L2TP e gestione delle policy IPsec. |

Sicurezza e compatibilità nativa

Il vantaggio di sicurezza distintivo di questa configurazione MikroTik L2TP VPN è la suite crittografica AES-256. La matematica è solida. Tuttavia, i gateway edge esposti continuano ad agire come bersagli massicci per array di scansione automatizzati. Un recente Rapporto CISA 2024 ha confermato che i gateway VPN esposti generano approssimativamente il 22% dei vettori iniziali di accesso ransomware a livello globale.

Il filtraggio rigoroso della lista di indirizzi è una priorità non negoziabile. Fidarsi di una porta esposta senza filtro di indirizzi è negligenza operativa. Se affronti un'ispezione profonda dei pacchetti, consulta il nostro articolo su come implementare un VPN offuscata per superare la censura attiva.

Considerazioni sulle prestazioni (offload hardware)

Senza accelerazione hardware, CPU gestisce tutta la crittografia inline, il che può spingere l'utilizzo single-core al limite e ridurre il throughput ben al di sotto della tua velocità di linea. La documentazione di accelerazione hardware IPsec di MikroTik lo conferma direttamente.

Per mantenere i tuoi tunnel IPsec in esecuzione a piena velocità di linea senza colli di bottiglia CPU, hai bisogno di hardware che possa effettivamente gestire il carico. Su Cloudzy, il nostro MikroTik VPS ti fornisce Ryzen 9 CPU ad alta frequenza, storage NVMe e rete a 40 Gbps. Specificamente progettato per questo tipo di carico crittografico.

Casi d'uso tipici

L2TP/IPsec domina in sicurezza scenari di trasporto altamente isolati piuttosto che nel routing web generale. Un Analisi Gartner 2025 ha rivelato che il 41% delle reti edge aziendali si basa ancora fortemente su protocolli nativi per evitare costosi licenziamenti di terze parti.

Questi protocolli legacy rimangono profondamente radicati in miliardi di dispositivi globali. Questa configurazione MikroTik L2TP VPN funziona eccellentemente quando applichi rigorose restrizioni firewall che limitano l'accesso esclusivamente alle subnet aziendali interne. Usare questo protocollo per la navigazione web in full-tunnel è un impiego fondamentalmente inefficiente delle risorse.

Accesso per Lavoratori Remoti e Vincoli Site-to-Site

Questa configurazione di protocollo specifica funziona al meglio quando consenti ai singoli dipendenti remoti di connettersi a una LAN centrale. Inoltre, il wrapper L2TP aggiunge latenza non necessaria e significativa ai router di filiale statici.

Valuto fermamente che sia estremamente inefficiente per collegare permanentemente due uffici fisici distinti. Per collegare sedi aziendali permanenti, consulta il nostro articolo su VPN da sito a sito guida.

Conclusione

Una configurazione MikroTik L2TP VPN ben progettata equipaggia senza problemi la tua forza lavoro remota con accesso nativo, evitando il sovraccarico di software di terze parti. I protocolli moderni dominano attualmente i titoli dell'industria, eppure l'inviolabile crittografia AES-256 IPsec rende questa architettura un gigante enterprise indiscusso.

Le impostazioni NAT-T corrette aiutano a evitare alcuni errori di Fase 2 su percorsi NATed, ma i mismatch PSK, i mismatch di proposta e i problemi firewall possono comunque interrompere la negoziazione. Ricorda che L2TP e IPsec insieme aggiungono overhead di incapsulamento e riducono il tuo MTU effettivo. Il costo di prestazione deriva dall'aggiunta di wrapping dei pacchetti, non da un secondo livello di crittografia.

MikroTik's own Documentazione IPsec conferma che l'accelerazione hardware utilizza un motore di crittografia integrato all'interno di CPU per accelerare il processo di crittografia; senza di esso, tutto il lavoro crittografico ricade sulla CPU principale di CPU e il throughput diminuisce considerevolmente.

Distribuire la tua architettura su router equipaggiati con acceleratori crittografici nativi previene i colli di bottiglia CPU e mantiene la tua rete in esecuzione a velocità di linea completa.