WireGuard con un clic

Se non hai una formazione tecnica o preferisci non occuparti della configurazione, offriamo un servizio WireGuard VPN facile e con un clic.

- Accedi al pannello di controllo Cloudzy

- Seleziona "WireGuard" dall'elenco delle applicazioni

- Crea VPS nella posizione desiderata con il piano di tua scelta. Un'istanza Ubuntu con specifiche di base sarà sufficiente.

Una volta che VPS è pronto,

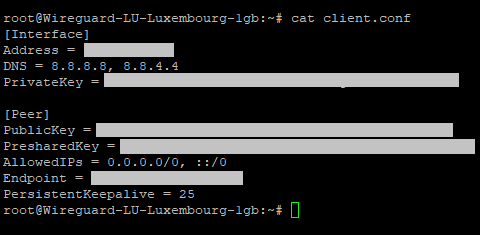

Passaggio 1: Accedi ed esegui il seguente comando per visualizzare la tua configurazione:

cat client.conf

Vedrai qualcosa di simile:

Passaggio 2: Usa questa configurazione per creare un nuovo tunnel nel tuo client WireGuard sul tuo PC, e potrai goderti una connessione VPN sicura.

La tecnologia VPS è più o meno efficace nel fornire agli utenti un nuovo indirizzo IP, mascherando il loro indirizzo IP locale originale. Tuttavia, molti utenti cercano ancora più sicurezza e anonimato online, e per una buona ragione. Non è un segreto che la privacy online stia diminuendo sempre più. Per questo motivo, molti utenti hanno iniziato a usare VPS e VPN insieme. Alcuni usano server VPS come server VPN, mentre altri usano VPN on sul loro server VPS, il che significa che installano e utilizzano VPS con VPN attivo. WireGuard, insieme ad altre opzioni popolari come OpenVPN e Cisco varianti, è una scelta molto popolare, principalmente perché è intrinsecamente configurabile e adattabile al sistema operativo che utilizzerai e può persino essere usato per operazioni di reverse proxy. Questo ha dato origine a server VPS che alcuni hanno chiamato WireGuard VPS.

In questo articolo, faremo conoscenza con WireGuard VPN, i suoi vantaggi e le sue funzioni, nonché come installarlo sul nostro server VPS Ubuntu. Esploreremo anche la rinomata funzione di reverse proxy di WireGuard VPN!

- WireGuard con un clic

- Cos'è WireGuard VPN?

- Vantaggi di WireGuard VPN

- Configurazione WireGuard VPS (Ubuntu 🐧)

- Prerequisiti

- Passaggio 1: Aggiorna il tuo repository

- Passaggio 2: Scarica i file WireGuard VPN

- Passaggio 3: Ottieni le chiavi private e pubbliche

- Passaggio 4: Configura IPv4 e IPv6

- Passaggio 5: Configura il port forwarding e il file /etc/sysctl.conf

- Passaggio 6: Configura il firewall (facoltativo)

- Passaggio 7: Configurazione del server

- Reverse proxy WireGuard

- Come connettere VPS alla rete domestica

- Conclusione

- Domande frequenti

Cos'è WireGuard VPN?

WireGuard VPN è un client e servizio innovativo VPN che funziona principalmente come protocollo di comunicazione. Scritto originariamente da Jason A. Donenfeld nel 2015, si è sviluppato in un progetto open-source VPN. Nonostante la sua giovane età, WireGuard VPN è noto per la sua flessibilità e le numerose funzionalità. WireGuard continua a ricevere sviluppo attivo e mira ad aggiungere sempre più funzioni. Wireguard trasmette i dati su Protocollo UDP come protocollo VPN primario. Una delle principali promesse di WireGuard VPN è il miglioramento delle prestazioni, fino al punto da superare protocolli concorrenti affidabili come OpenVPN e IPsec.

WireGuard è conosciuto anche per il suo approccio minimalista all'interfaccia utente e la facilità d'uso, dando priorità all'utente finale. Configurare altri client VPN può spesso essere complicato: ci sono semplicemente troppe opzioni e pulsanti da fare clic. WireGuard utilizza solo il protocollo UDP, quindi non ti troverai confuso da molte opzioni diverse, e il processo di installazione è molto semplice. In conclusione, si può dire che WireGuard mira a diventare il pacchetto VPN all-in-one quintessenziale per utenti avanzati e principianti. Ma quali sono alcuni dei principali vantaggi di WireGuard?

Vantaggi di WireGuard VPN

WireGuard VPN ha numerosi vantaggi unici che lo hanno reso affidabile e popolare a tal punto da essere utilizzato in quello che molti descrivono come WireGuard VPS. Questi vantaggi includono, ma non sono limitati a:

- Crittografia avanzata con protocolli come Poly1305, Curve25519, HKDF, framework Noise protocol, ChaCha20, BLAKE2 e SipHash24.

- Sicurezza solida e facile da comprendere, facilmente regolabile e configurabile con poche righe di codice.

- Implementazione del reverse proxy

- Installazione facile da usare e interfaccia intuitiva

- Schema di sviluppo open-source che ti permette di modificare il programma secondo le tue esigenze o contribuire al progetto.

- La crittografia AED-256 avanzata garantisce la sicurezza completa dei dati.

- La configurazione di roaming integrata consente un'allocazione efficiente dei dati per ogni utente.

- Un programma leggero che funziona su qualsiasi dispositivo

- Il protocollo UDP consente opzioni VPN incredibilmente veloci e a bassa latenza.

- Il numero molto elevato di piattaforme supportate, tra cui Android, iOS, Linux, FreeBSD, NetBSD, OpenBSD, macOS e versioni Windows dalla 7 in poi.

Leggi anche: Come installare il server PPTP VPN su VPS

L'elevata configurabilità di WireGuard e la quantità di risorse che supporta lo rendono ideale per gli utenti VPS che potrebbero passare da un dispositivo a un altro e cambiare sistema operativo frequentemente. Passiamo ora al processo di installazione. Iniziamo con Ubuntu come rappresentativo di Linux.

Configurazione WireGuard VPS (Ubuntu 🐧)

L'installazione di Wireguard VPS su Ubuntu VPS non differisce dall'installazione su un sistema locale, con la differenza importante che devi prima accedere al tuo account VPS. Quindi innanzitutto, assicurati di essere collegato con il protocollo che usi per il tuo server VPS. Di solito, ma non necessariamente, il protocollo di Ubuntu è SSH, mentre per Windows è RDP.

Prerequisiti

Avrai bisogno di un utente non-root con accesso sudo per eseguire i comandi che useremo per installare WireGuard su VPS. Se intendi ospitare WireGuard VPN sul tuo WireGuard VPS, avrai bisogno anche di due server Ubuntu separati e di versioni con patch corrispondenti, uno per l'hosting e l'altro da usare come client. Se non desideri ospitare, salta questo passaggio facoltativo e un solo account con accesso sudo è sufficiente.

Passaggio 1: Aggiorna il tuo repository

L'installazione di qualsiasi programma su Ubuntu inizia con l'aggiornamento del repository e dei pacchetti di sistema. Immetti il comando seguente per aggiornarli:

$ sudo apt updatePassaggio 2: Scarica i file WireGuard VPN

Adesso passiamo direttamente al comando seguente per scaricare e installare WireGuard VPN:

$ sudo apt install wireguard -yAttendi che i file si scarichino e si installino.

Passaggio 3: Ottieni le chiavi private e pubbliche

Avrai bisogno di queste chiavi per eseguire WireGuard VPN su Ubuntu. Immetti il comando seguente per ottenere la chiave privata:

$ wg genkey | sudo tee /etc/wireguard/private.keyE poi il comando seguente per ottenere la chiave pubblica:

$ sudo cat /etc/wireguard/private.key | wg pubkey | sudo tee /etc/wireguard/public.keyPassaggio 4: Configura IPv4 e IPv6

Ora dobbiamo configurare un intervallo di indirizzi IP come parte del tuo server WireGuard VPS. Utilizzerò un intervallo di indirizzi IP casuale, ma puoi sostituire l'indirizzo nella riga di comando per creare il tuo. Usa nano con il comando seguente:

$ sudo nano /etc/wireguard/wg0.confQuindi immetti le righe seguenti per configurare l'intervallo di indirizzi IP

[Interface]

PrivateKey = {servers_generated_private_key}

Address = 172.16.0.0/12

ListenPort = 51820

SaveConfig = trueNel prompt, salva il file risultante.

Passaggio 5: Configura il port forwarding e il file /etc/sysctl.conf

Qui dobbiamo modificare la riga nella cartella menzionata in precedenza per abilitare la connessione successivamente. Immetti il primo comando per visualizzare il file /etc/sysctl.conf:

$ sudo nano /etc/sysctl.confQuindi aggiungi le righe seguenti una per una per abilitare l'inoltro:

net.ipv4.ip_forward=1

Poi questa riga, se intendi utilizzare IPv6:

net.ipv6.conf.all.forwarding=1

Apri il terminale e inserisci i prossimi comandi per leggere i valori di input e output:

$ sudo sysctl -pnet.ipv4.ip.forward = 1

E il comando seguente per IPv6:

net.ipv6.conf.all.forwarding = 1

Passaggio 6: Configura il firewall (facoltativo)

In questo passaggio, devi configurare il firewall secondo i requisiti di molti programmi di rete installati su Ubuntu. Innanzitutto, trova l'interfaccia di rete pubblica del tuo server con questo comando:

$ ip route list defaultPoi cerca questa riga nell'output:

default via XXX.XXX.XXX.XXX dev eth0 onlink

Eth0 identifica l'interfaccia di rete pubblica. Devi aggiungerla alla tua tabella IP. Apri il file di configurazione:

$ sudo nano /etc/wireguard/wg0.confVai alla fine del file e aggiungi il seguente blocco di testo. Copia e incolla:

PostUp = ufw route allow in on wg0 out on eth0

PostUp = iptables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PostUp = ip6tables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PreDown = ufw route delete allow in on wg0 out on eth0

PreDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

PreDown = ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADERimuovi le righe in base al fatto che userai IPv4 o IPv6. Passiamo alla parte cruciale: creare un'eccezione per le porte UDP su cui gira WireGuard. Per impostazione predefinita, questa porta è la 51820. Questa è la porta che devi aprire. Inserisci il comando:

$ sudo ufw allow 51280/udpOra abilita e disabilita rapidamente UFW per caricare le modifiche:

$ sudo ufw disable

$ sudo ufw enableOra controlla le regole UFW con il seguente comando:

$ sudo ufw statusL'output dovrebbe assomigliare a questo:

Da Azione A

— —— —-

51820/udp CONSENTI da Qualsiasi Luogo

OpenSSH CONSENTI Ovunque

51820/udp (v6) CONSENTI Da qualsiasi luogo (v6)

OpenSSH (v6) ALLOW Anywhere (v6)

Passaggio 7: Configurazione del server

Ora hai il client WireGuard installato e pronto per la connessione. Puoi usare qualsiasi server che hai creato o acquistato per connetterti. Se vuoi creare il tuo server WireGuard VPS da usare come VPN, puoi seguire questo passaggio.

Useremo una sequenza di tre comandi per farlo. Il primo comando abiliterà WireGuard a partire a ogni avvio e riavvio. La seconda riga avvia il servizio e la terza lo mantiene in esecuzione. Inserisci i comandi uno alla volta:

$ sudo systemctl enable [email protected]

$ sudo systemctl start [email protected]

$ sudo systemctl status [email protected]Congratulazioni, hai finalmente il client e il tuo server in esecuzione. Puoi usare il client per connetterti a un altro server, oppure puoi avviare il client WireGuard su un altro sistema e connetterti al tuo host WireGuard VPS che funziona come VPN.

Leggi anche: Miglior VPS per VPN nel 2022

Reverse proxy WireGuard

Una delle caratteristiche più importanti di WireGuard VPS è la sua capacità di essere utilizzato in un'operazione di reverse proxy insieme a strumenti come Nginx. I reverse proxy sono utili per aggirare Censura di Internet. Sono anche molto utili per facilitare un flusso di dati più efficiente da determinati programmi e applicazioni all'host di destinazione. Ecco una breve guida per utilizzare WireGuard reverse proxy con Nginx.

Passaggio 1: Installa Nginx

Inserisci il seguente comando per installare Nginx:

sudo apt update -y && sudo apt install -y nginxPoi inserisci questa riga per mantenere il server web Nginx in esecuzione:

sudo systemctl start nginxPassaggio 2: Configura Nginx

Apri il seguente file di configurazione con accesso da superutente:

/etc/nginx/nginx.conf

Ora cerca la parte che recita "stream{" e aggiungi qui queste righe:

server {

listen 80 udp;

proxy_pass 127.0.0.1:51820;

}Esci da nano ed esegui il comando successivo per testare il file di configurazione di Nginx:

sudo nginx -tCon queste righe, hai ora abilitato la porta 80, necessaria per eseguire un reverse proxy.

Passaggio 3: Connettiti tramite HTTP alla porta 80

Ora è il momento di mettere tutto in movimento e collegare il reverse proxy, che permetterà a più dispositivi di connettersi a VPN attraverso una rete bloccata e ottenere prestazioni molto migliori. Per prima cosa, apri il file di configurazione del tunnel del computer per impostare la porta attiva HTTP sulla porta 80 invece di 51820. Poi esegui WireGuard e collegalo, che creerà un reverse proxy sulla rete utilizzando la porta 80. Complimenti!

Come connettere VPS alla rete domestica

Molte persone che viaggiano spesso e hanno bisogno dell'IP statico della loro rete di lavoro o domestica per eseguire determinate attività possono usare WireGuard VPN sul loro server VPS per connettersi tramite VPS alle loro reti domestiche e di lavoro. Per farlo, sono necessari un server VPS e VPN installato su quel server. WireGuard ha una funzione integrata per farlo. Pertanto è una delle piattaforme migliori e più efficienti per connettere il tuo VPN alla tua rete domestica. Questo deployment di un Ubuntu VPS crea un'esperienza WireGuard VPN unica e soddisfacente.

La scelta ovvia

La scelta ovvia

La maggior parte dei server che eseguono Linux utilizza Ubuntu. Perché non tu? Scopri perché tutti amano Ubuntu, ottieni un hosting Ubuntu VPS ottimizzato.

Ottieni il tuo hosting Ubuntu VPSConclusione

Se hai bisogno di un server VPS per eseguire il tuo WireGuard VPN, puoi optare per i server Ubuntu Linux VPS d'élite di Cloudzy. Viene fornito con gli ultimi aggiornamenti e più di 12 diversi data center tra cui scegliere. Ha un'eccellente compatibilità con i servizi VPN diversi, incluso WireGuard, e ti aiuterà a eseguire operazioni come reverse proxy e a connettere VPS alla tua rete di lavoro o domestica. I server Ubuntu di Cloudzy offrono sicurezza infallibile, fatturazione flessibile, diverse opzioni di pagamento e anche una garanzia di rimborso di 14 giorni!

Domande frequenti

OpenVPN vs WireGuard: quale è più veloce?

Il protocollo UDP di Wireguard lo rende uno dei servizi VPN più veloci al mondo, superiore persino a OpenVPN. Tuttavia, ci sono alcuni svantaggi, ma nulla di serio.

WireGuard VPN è gratuito?

Sì. Wireguard è gratuito e open-source. Puoi installare facilmente il client gratuitamente e configurare il tuo server o acquistarne uno se vuoi risorse dedicate. Ma il client e i servizi sono gratuiti.

Ho bisogno del port forwarding per WireGuard?

Potresti aver bisogno di fare port forwarding per far funzionare WireGuard su Linux. In questa guida, abbiamo usato la porta 80 per scopi di reverse proxy e la porta 51820 per l'uso normale di VPN.