Le password rimangono la barriera primaria tra i pirati informatici e i tuoi account, eppure 81% delle violazioni di dati derivano da credenziali deboli o rubate. Solo un terzo degli americani utilizza gestori di password, lasciando milioni esposti al furto di credenziali e alla possessione di account. La vera domanda è se puoi fidarti di qualcun altro con il tuo vault.

Questa guida ti mostra come auto-ospitare il gestore di password Bitwarden sul tuo VPS per il controllo completo. Imparerai l'installazione passo dopo passo per Windows Server 2025 e Ubuntu 24.04 LTS, oltre al rafforzamento della sicurezza che mantiene il tuo vault accessibile solo a te.

Cosa creerai (e perché un VPS)?

Quando self-hosted Bitwarden password manager, crei un'infrastruttura privata di gestione delle password sul tuo server. Questo setup ti dà il controllo totale su dove vengono archiviate le credenziali, come vengono salvate e chi può accedervi.

Perché Scegliere un VPS per Bitwarden?

Un Virtual Private Server offre l'equilibrio ideale tra controllo, performance e costo-efficienza per la gestione delle password.

Sovranità Totale dei Dati

Il tuo vault delle password rimane sempre su un'infrastruttura che controlli. A differenza dei servizi cloud, i tuoi dati crittografati risiedono su server che scegli tu, nelle location che specifichi.

Accessibilità Sempre Attiva

Un VPS funziona ininterrottamente, rendendo il tuo vault delle password disponibile da qualsiasi luogo in qualsiasi momento. Non hai bisogno di tenere i computer personali accesi 24 ore su 24.

Risorse Dedicate

I piani VPS offrono CPU, RAM e risorse di storage garantiti che non sono condivisi con i carichi di lavoro di altri utenti. Le performance rimangono coerenti indipendentemente da quello che fanno gli altri clienti.

Scalabilità

Man mano che le tue esigenze di gestione delle password crescono dall'uso personale al deployment aziendale o team, i piani VPS possono scalare di conseguenza. Inizia piccolo e fai upgrade secondo le necessità.

Conveniente dal punto di vista dei costi

L'hosting VPS costa molto meno rispetto al mantenimento di hardware fisico dedicato. Ottieni gli stessi benefici di isolamento e controllo senza l'investimento iniziale.

Sicurezza Professionale

I provider VPS affidabili offrono protezione DDoS, backup regolari e sicurezza di rete di livello enterprise. Implementare tutto questo in autonomia sarebbe costoso e richiederebbe molto tempo.

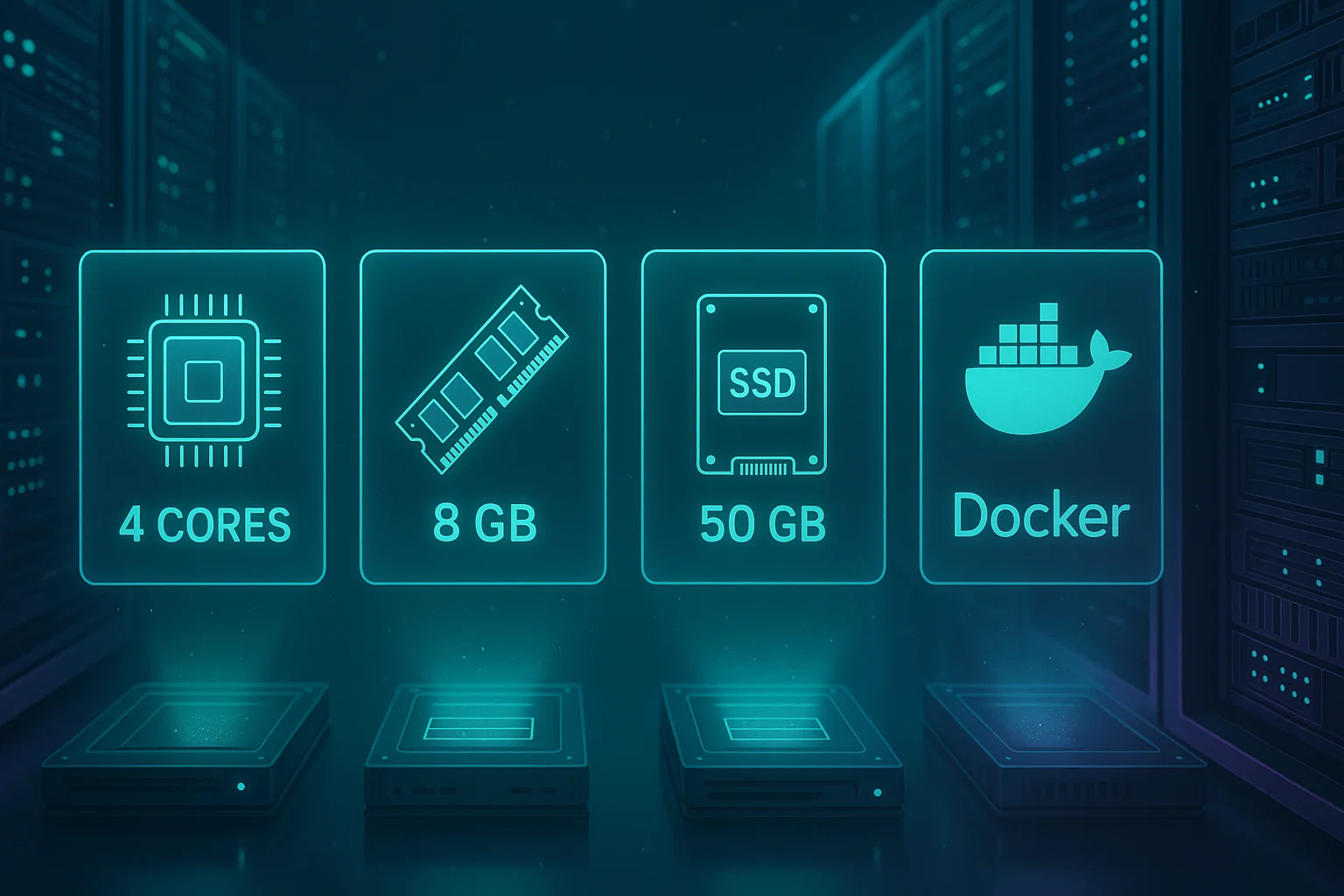

Quali sono i Requisiti per il Self-Hosting?

Devi conoscere le specifiche hardware per self-hosted il Bitwarden password manager. Questo ti aiuta a scegliere il piano VPS giusto ed evita problemi di performance che potrebbero emergere dopo.

Requisiti Hardware per Windows Server

Per un deployment di successo su Windows Server 2025, hai bisogno di queste specifiche minime.

Processore: x64, CPU 1,4GHz minimo; x64, dual-core 2GHz consigliato

RAM: 6GB minimum; 8GB or more recommended for production use.

Archiviazione: 76GB minimum; 90GB recommended for production deployments.

Docker: Docker Desktop con Engine 26.0+ (27.x consigliato) e Compose; supporto Hyper-V (non WSL2)

Windows Server 2025 richiede supporto della virtualizzazione annidata. Gli utenti Azure dovrebbero usare Standard D2s v3 Virtual Machines con Security Type impostato su Standard, non Trusted launch.

Requisiti Hardware per Linux

Le distribuzioni Linux richiedono meno risorse. Per self-hosted il Bitwarden password manager su Ubuntu 24.04 LTS, Debian 12 o Rocky Linux 9, ecco quello che ti serve.

Processore: x64, CPU 1,4GHz minimo; x64, dual-core 2GHz consigliato

RAM: 2GB minimum; 4GB or more recommended for multiple users

Archiviazione: 12GB minimum; 25GB recommended for production

Docker: Docker Engine 26.0+ (27.x consigliato) e Docker Compose

Linux è la scelta più efficiente. Usa approssimativamente un terzo della RAM dei deployment Windows Server mantenendo una funzionalità identica.

Confronto delle Prestazioni:

| Metrico | Linux (Ubuntu 24.04) | Server Windows 2025 |

| RAM minimo | 2GB | 6GB |

| Spazio di archiviazione minimo | 12GB | 76GB |

| Sovraccarico Docker | Inferiore | Superiore (Hyper-V) |

| Aggiorna Complessità | Semplice | Moderato |

| Risorse della comunità | Estensivo | Moderato |

| Tempo di Setup Iniziale | da 15 a 30 minuti | 30-60 minuti |

Scegliere il Tuo Provider VPS

Per auto-hosted Bitwarden, hai bisogno di un VPS con accesso root completo, supporto Docker e un indirizzo IP pubblico stabile. Serve anche una connessione di rete ad alta capacità e affidabilità uptime, così il tuo vault delle password si sincronizza istantaneamente su tutti i tuoi dispositivi.

Su Cloudzy forniamo l'infrastruttura ad alte prestazioni che questo carico di lavoro richiede. I nostri hosting Docker VPS piani girano su processori AMD Ryzen 9 (fino a 5.7 GHz) con storage NVMe. Questo fornisce la velocità single-thread necessaria per le operazioni di database crittografate.

Supportiamo tutto questo con connessioni di rete fino a 40 Gbps e un uptime SLA del 99.95%, così il tuo vault è sempre disponibile. Inoltre offriamo posizioni in 12 città globali, permettendoti di ospitare i tuoi dati dove preferisci.

Configurazioni Consigliate:

- Per uso personale (meno di 10 utenti): 2 core CPU, 4GB RAM, storage NVMe da 25GB.

- Per team (10–50 utenti): 4 core CPU, 8GB RAM, storage NVMe da 50GB.

Cosa Devi Preparare Prima dell'Installazione?

Prima di iniziare l'installazione, raccogli questi elementi per semplificare il processo.

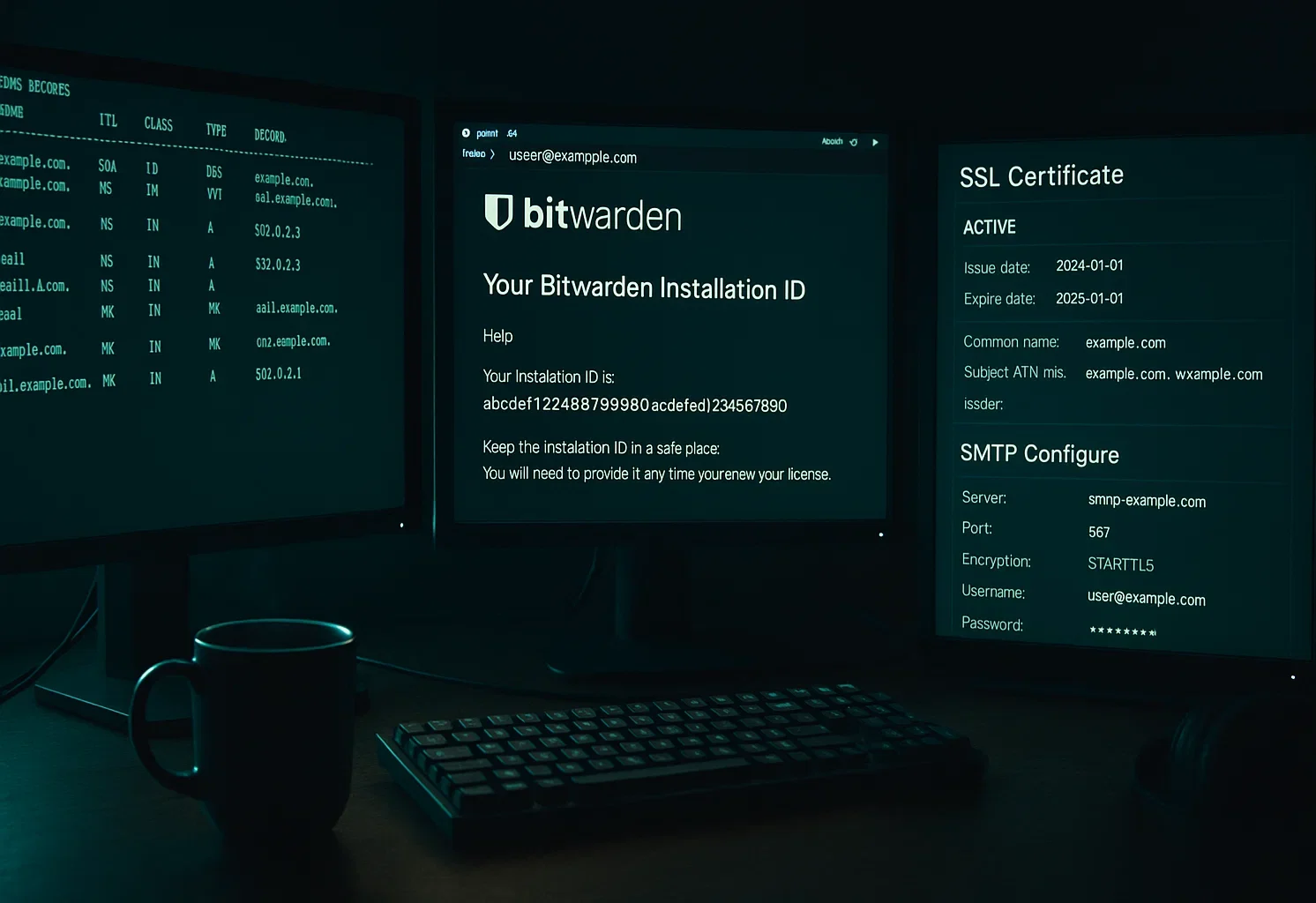

1. Nome Dominio e Record DNS

Configura un nome dominio (come vault.tuodominio.com) con record DNS A che puntano all'indirizzo IP VPS. Bitwarden funziona meglio con un nome dominio. Usare solo un indirizzo IP limita le opzioni SSL e complica la gestione dei certificati.

2. ID Installazione e Chiave Bitwarden

Visita Portale hosting Bitwarden e fornisci un indirizzo email valido. Riceverai il tuo ID installazione e la tua chiave di installazione via email. Salva entrambi i valori in modo sicuro poiché ti serviranno durante la configurazione.

3. Credenziali di Accesso VPS

Assicurati di avere pronti i seguenti dati:

- Credenziali di accesso SSH per server Linux

- Accesso Remote Desktop (RDP) per server Windows

- Permessi a livello Administrator o root

4. Piano Certificato SSL

Decidi come gestire la crittografia SSL/TLS:

- Generazione automatica certificato Let's Encrypt durante l'installazione

- Certificati SSL pre-ottenuti da un'autorità di certificazione

- Certificati auto-firmati solo per ambienti di test

5. Dettagli del server SMTP

Per gli inviti degli utenti e la verifica email, avrai bisogno delle credenziali del server SMTP:

- Nome host e porta SMTP

- Nome utente e password di autenticazione

- Indirizzo email del mittente

Senza la configurazione di SMTP, non puoi invitare utenti o verificare indirizzi email. Il sistema funzionerà comunque per l'account admin iniziale.

Come installare su Linux (Ubuntu/Debian/Rocky)?

Questa guida usa Ubuntu 24.04 LTS. I passaggi funzionano identicamente su Debian 12 e Rocky Linux 9 con opportuni adattamenti del gestore pacchetti. Seguendo questi passaggi potrai self-hostare il password manager Bitwarden su una qualsiasi di queste distribuzioni Linux.

Passaggio 1: configurazione iniziale del server

Connettiti al tuo server Linux VPS tramite SSH e aggiorna il sistema:

sudo apt update && sudo apt upgrade -yVerifica che le porte 80 (HTTP) e 443 (HTTPS) siano aperte nel firewall. Per UFW su Ubuntu:

sudo ufw allow 80/tcp

sudo ufw allow 443/tcp

sudo ufw reloadPassaggio 2: installare Docker Engine

Bitwarden gira all'interno di container Docker. Docker Engine è la base della tua installazione. Installa Docker Engine 26.0+ e il plugin Docker Compose V2:

sudo apt install docker.io docker-compose-plugin -y

sudo systemctl enable --now docker

sudo systemctl status dockerIl abilita –ora Il comando avvia Docker immediatamente e assicura che si avvii dopo il riavvio del server.

Verifica che l'installazione sia riuscita:

docker --version

docker compose version

Both commands should return version numbers. Docker Engine should be 26.0 or higher, Docker Compose should be 2.0 or higher.Passaggio 3: creare utente e directory Bitwarden

Eseguire Bitwarden come utente non-root dedicato segue le best practice di sicurezza. Questo limita i danni potenziali se l'applicazione viene compromessa. Crea questo account utente dedicato:

sudo adduser bitwardenImposta una password forte quando richiesto. Questa password protegge l'accesso SSH se mai dovessi effettuare il login direttamente come utente Bitwarden.

Crea un gruppo Docker se non esiste già (la maggior parte dei sistemi lo ha già):

sudo groupadd dockerAggiungi l'utente Bitwarden al gruppo Docker. Questo concede il permesso di eseguire comandi Docker senza sudo:

sudo usermod -aG docker bitwardenCrea la directory di installazione di Bitwarden con permessi limitati:

sudo mkdir /opt/bitwarden

sudo chmod -R 700 /opt/bitwarden

sudo chown -R bitwarden:bitwarden /opt/bitwardenIl 700 Il permesso significa che solo l'utente Bitwarden può leggere, scrivere o eseguire file in questa directory. Questo protegge il tuo database password dagli altri utenti del sistema.

Passa all'utente Bitwarden per tutti i passaggi di installazione rimanenti:

sudo su - bitwarden

cd /opt/bitwardenPassaggio 4: Scarica ed Esegui lo Script di Installazione

Scarica lo script di installazione di Bitwarden:

curl -Lso bitwarden.sh "https://func.bitwarden.com/api/dl/?app=self-host&platform=linux" && chmod 700 bitwarden.shAvvia l'installazione:

./bitwarden.sh installPassaggio 5: Configura i Prompt di Installazione

L'installer richiederà diversi valori:

Nome Dominio: Inserisci il tuo record DNS configurato (vault.yourdomain.com)

Certificato SSL: Tipo Y se desideri che Let's Encrypt generi un certificato, oppure N se ne possiedi già uno

ID installazione: Inserisci l'ID da https://bitwarden.com/host/

Chiave di installazione: Inserisci la chiave da https://bitwarden.com/host/

Segui i prompt rimanenti in base alla scelta del certificato SSL. Il processo di installazione scaricherà le immagini Docker e configurerà l'ambiente.

Passaggio 6: Configura le Impostazioni Email

Modifica il file di ambiente:

nano ./bwdata/env/global.override.envImposta le tue credenziali SMTP:

globalSettings__mail__smtp__host=smtp.yourprovider.com

globalSettings__mail__smtp__port=587

globalSettings__mail__smtp__ssl=false

globalSettings__mail__smtp__startTls=true

[email protected]

globalSettings__mail__smtp__password=yourpasswordSalva il file (Ctrl+X, poi Y, poi Invio).

Passaggio 7: Avvia Bitwarden

Avvia la tua istanza di Bitwarden:

./bitwarden.sh startAl primo avvio vengono scaricate tutte le immagini Docker da GitHub Container Registry. Questo potrebbe richiedere alcuni minuti. Verifica che tutti i container siano in esecuzione:

docker psDovresti vedere più container di Bitwarden elencati come "Up" (in esecuzione).

Visita il tuo dominio configurato (https://vault.yourdomain.com) in un browser web. Dovresti vedere la pagina di accesso del vault web di Bitwarden. Crea il tuo account principale per iniziare a usare il tuo gestore di password.

Come Installi su Windows Server (PowerShell)?

Questa sezione copre l'installazione su Windows Server 2025 usando PowerShell. Il processo è simile all'installazione Linux ma utilizza comandi specifici di Windows per ospitare autonomamente il gestore di password Bitwarden sul tuo Windows VPS.

Passaggio 1: Configurazione Iniziale di Windows

Connettiti al tuo Windows VPS usando il protocollo Remote Desktop Protocol (RDP). RDP offre l'esperienza GUI completa necessaria per la configurazione di Docker Desktop.

Verifica che il firewall Windows consenta il traffico sulle porte 80 e 443. Apri PowerShell come amministratore ed esegui:

New-NetFirewallRule -DisplayName "Allow HTTP" -Direction Inbound -Protocol TCP -LocalPort 80 -Action Allow

New-NetFirewallRule -DisplayName "Allow HTTPS" -Direction Inbound -Protocol TCP -LocalPort 443 -Action AllowPassaggio 2: installa Docker Desktop

Docker Desktop non supporta ufficialmente Windows Server. Potresti riscontrare problemi di stabilità. Consigliamo Linux per un'esperienza più fluida.

Scarica e installa Docker Desktop per Windows da https://www.docker.com/products/docker-desktop/. Durante l'installazione, deseleziona "Usa WSL2 invece di Hyper-V". Bitwarden ha bisogno della modalità Hyper-V per funzionare.

Dopo l'installazione, apri Docker Desktop e vai su Impostazioni → Risorse. Imposta l'allocazione RAM su almeno 4GB. Questo fornisce RAM da Windows a Docker.

Passaggio 3: creare utente e directory Bitwarden

Apri PowerShell con privilegi amministrativi e crea l'utente Bitwarden:

$Password = Read-Host -AsSecureStringInserisci una password sicura quando richiesto. Quindi crea l'account utente:

New-LocalUser "Bitwarden" -Password $Password -Description "Bitwarden Local Admin"Aggiungi l'utente Bitwarden al gruppo docker-users:

Add-LocalGroupMember -Group "docker-users" -Member "Bitwarden"Crea la directory di installazione di Bitwarden:

mkdir C:\BitwardenIn Docker Desktop, vai su Impostazioni → Risorse → Condivisione file. Aggiungi C:\Bitwarden all'elenco delle risorse. Fai clic su Applica e riavvia.

Passaggio 4: scarica lo script di installazione di Bitwarden

Passa alla directory di Bitwarden:

cd C:\BitwardenScarica lo script di installazione:

Invoke-RestMethod -OutFile bitwarden.ps1 -Uri "https://func.bitwarden.com/api/dl/?app=self-host&platform=windows"Esegui il programma di installazione:

.\bitwarden.ps1 -installPassaggio 5: Configura i Prompt di Installazione

Il programma di installazione mostra i passaggi corrispondenti all'installazione di Linux:

Nome Dominio: Inserisci il nome di dominio configurato in DNS

Certificato SSL: Enter Y per il certificato Let's Encrypt oppure N se fornisci il tuo

ID installazione: Da https://bitwarden.com/host/

Chiave di installazione: Da https://bitwarden.com/host/

Completa i passaggi rimanenti in base alla scelta della configurazione di SSL.

Passaggio 6: configura l'email e avvia

Modifica C:\Bitwarden\bwdata\env\global.override.env con le tue impostazioni SMTP, poi riavvia Bitwarden:

.\bitwarden.ps1 -restartAccedi al tuo vault Bitwarden nel dominio configurato per creare il tuo account amministratore.

Qual è il modo più veloce per verificare e proteggere?

Dopo aver auto-ospitato Bitwarden password manager, verifica che la tua istanza funzioni prima di aggiungere utenti o importare password.

Passaggi di Verifica

Controllo certificato SSL: Apri il tuo dominio Bitwarden in un browser web (https://vault.yourdomain.com). Dovresti vedere la schermata di login del web vault Bitwarden, un'icona di lucchetto nella barra degli indirizzi e nessun avviso "Non sicuro".

Se vedi avvisi di certificato, consulta la sezione di configurazione SSL.

Creazione dell'account amministratore: Fai clic su "Crea account" nella schermata di login. Usa una password master robusta con almeno 12 caratteri che includano maiuscole, minuscole, numeri e simboli. Annota questa password e conservala al sicuro offline.

Bitwarden non può recuperare password master perse.

Test dell'applicazione client: Installa l'estensione Bitwarden per il browser o l'app mobile. Prima di effettuare l'accesso, tocca l'icona impostazioni/ingranaggio, cambia "Server URL" al tuo dominio auto-ospitato, salva e torna al login.

Inserisci le tue credenziali e verifica di poter aggiungere una nuova voce di password, vederla sincronizzarsi sul web vault e recuperarla dall'estensione del browser.

Stato del contenitore Docker: Verifica che tutti i contenitori siano in esecuzione.

Linux:

cd /opt/bitwarden

docker psWindows:

cd C:\Bitwarden

docker psOutput atteso: 5-7 contenitori elencati, tutti con "Up" nella colonna STATUS. I nomi dei contenitori includono: bitwarden-web, bitwarden-api, bitwarden-identity, bitwarden-attachments, bitwarden-icons, bitwarden-mssql, bitwarden-nginx.

Se un contenitore mostra "Exited" o è mancante, controlla i log: docker compose logs [container-name]

Checklist di protezione della sicurezza

Abilita l'autenticazione a due fattori: Configura 2FA per il tuo account amministratore subito. Bitwarden supporta app di autenticazione, email e chiavi hardware per la verifica a secondo fattore.

Configura le regole del firewall: Limita SSH (porta 22 su Linux) o RDP (porta 3389 su Windows) agli indirizzi IP conosciuti. Considera di usare fail2ban su Linux per bloccare i tentativi di brute-force.

Configura i backup regolari: Esegui backup /opt/bitwarden/bwdata (Linux) o C:\Bitwarden\bwdata (Windows) secondo una pianificazione. Questa directory contiene il database e le impostazioni. Conserva i backup al di fuori del server per un vero disaster recovery.

Aggiorna il Rinnovo del Certificato: Se usi Let's Encrypt, verifica che il rinnovo sia configurato. Prova il rinnovo con il comando: ./bitwarden.sh renewcert su Linux.

Disabilita la Registrazione Utenti: Dopo aver creato gli account necessari, disabilita la registrazione di nuovi utenti per prevenire iscrizioni non autorizzate. Modifica global.override.env e aggiungi: globalSettings__disableUserRegistration=true quindi riavvia Bitwarden.

Configura l'Accesso al Portale Admin: Autorizza indirizzi email specifici ad accedere al Portale di Amministrazione di Sistema. Aggiungi [email protected] al tuo file di configurazione.

Esamina i Log di Accesso: Monitor /opt/bitwarden/bwdata/logs (Linux) o C:\Bitwarden\bwdata\logs (Windows) settimanalmente per individuare pattern di attività sospette.

Come Mantenere e Aggiornare Bitwarden in Sicurezza?

La manutenzione continua mantiene l'istanza sicura e performante. Le corrette pratiche di manutenzione ti permettono di self-hostare il password manager Bitwarden in modo affidabile per anni.

Procedura di Aggiornamento

Bitwarden rilascia aggiornamenti con patch di sicurezza e nuove funzionalità. Aggiorna la tua istanza mensilmente o quando vengono annunciati aggiornamenti di sicurezza attraverso i canali ufficiali.

Processo di Aggiornamento Linux:

cd /opt/bitwarden

./bitwarden.sh updateself

./bitwarden.sh update

./bitwarden.sh startIl updateself aggiorna lo script di installazione stesso, mentre aggiornamento scarica le nuove immagini Docker.

Processo di Aggiornamento Windows:

cd C:\Bitwarden

.\bitwarden.ps1 -updateself

.\bitwarden.ps1 -update

.\bitwarden.ps1 -startStrategia di Backup

Tuo bwdata directory contiene tutto: il database, i file di configurazione, i certificati SSL e i log. I backup automatizzati sono un passo di sicurezza obbligatorio quando self-hostai il password manager Bitwarden.

Cosa eseguire il backup:

Database: Linux utilizza bwdata/mssql/data (SQL Server), Windows utilizza bwdata/mssql/data.

Configurazione: Il bwdata/env la directory contiene variabili d'ambiente, impostazioni SMTP e dettagli di configurazione del dominio.

Certificati SSL: Situato in bwdata/ssl se usi certificati personalizzati anziché Let's Encrypt.

Script di Backup Automatico (Linux):

#!/bin/bash

# Save as /home/bitwarden/backup-bitwarden.sh

BACKUP_DIR="/home/bitwarden/backups"

DATE=$(date +%Y%m%d-%H%M%S)

# Create backup directory if it doesn't exist

mkdir -p $BACKUP_DIR

# Create compressed backup

cd /opt/bitwarden

tar -czf $BACKUP_DIR/bitwarden-backup-$DATE.tar.gz bwdata/

# Keep only last 30 days of backups

find $BACKUP_DIR -name "bitwarden-backup-*.tar.gz" -mtime +30 -delete

# Optional: Copy to remote storage

# rsync -az $BACKUP_DIR/ user@remoteserver:/backups/bitwarden/Rendi lo script eseguibile e aggiungilo a crontab:

chmod +x /home/bitwarden/backup-bitwarden.sh

# Run daily at 2 AM

crontab -e

# Add this line:

0 2 * * * /home/bitwarden/backup-bitwarden.shBackup Windows (PowerShell):

# Run as scheduled task

$Date = Get-Date -Format "yyyyMMdd-HHmmss"

$BackupPath = "C:\Backups\Bitwarden"

New-Item -ItemType Directory -Force -Path $BackupPath

Compress-Archive -Path "C:\Bitwarden\bwdata" -DestinationPath "$BackupPath\bitwarden-backup-$Date.zip"

# Clean old backups (older than 30 days)

Get-ChildItem -Path $BackupPath -Filter "*.zip" |

Where-Object {$_.LastWriteTime -lt (Get-Date).AddDays(-30)} |

Remove-ItemConserva i backup fuori dal server utilizzando rsync, storage cloud crittografato o un server VPS dedicato. I backup in-server non proteggono da guasti hardware. Per trasferire file in sicurezza i backup verso posizioni remote, considera protocolli crittografati come SFTP o FTPS.

Monitoraggio

Configura il monitoraggio di base per rilevare i problemi prima che influiscano sugli utenti:

Stato Container: Verifica che tutti i container Docker rimangono attivi durante la giornata.

Spazio Disco: Monitora lo spazio disponibile nella directory bwdata per prevenire la corruzione del database da dischi pieni.

Scadenza Certificato SSL: Verifica che i certificati si rinnovino secondo la programmazione e non scadano inaspettatamente.

Revisione Log: Controlla i log degli errori settimanalmente per attività inusuali o falimenti di autenticazione.

Test di Ripristino

Testa il tuo processo di ripristino dei backup trimestralmente per poter recuperare da perdite di dati:

- Ferma Bitwarden

- Rinomina la directory bwdata corrente

- Ripristina dal backup

- Avvia Bitwarden e verifica la funzionalità

- Se riuscito, elimina la directory precedente

Linux vs. Windows: Quale Scegliere?

Entrambe le piattaforme ti permettono di ospitare autonomamente il gestore password Bitwarden. Ognuna ha vantaggi e compromessi distinti che vale la pena considerare.

Vantaggi di Linux

Efficienza delle risorse: Linux richiede circa 2GB di RAM come minimo rispetto ai 4GB minimi di Windows. Questo significa costi di hosting inferiori mese dopo mese.

Overhead Operativo Inferiore: Linux dedica più risorse all'esecuzione di Bitwarden piuttosto che al sistema operativo stesso.

Aggiornamenti Più Semplici: I gestori pacchetti semplificano gli aggiornamenti di sistema. L'integrazione Docker è nativa e diretta, senza strati aggiuntivi.

Supporto Comunità: La comunità di self-hosting utilizza prevalentemente Linux. Troverai più guide della comunità e risorse di troubleshooting disponibili online.

Costo: La maggior parte delle distribuzioni Linux è gratuita, eliminando i costi di licenza del sistema operativo.

Vantaggi di Windows Server

Familiarità: Gli amministratori di sistema esperti con Windows Server possono applicare subito le loro conoscenze esistenti.

Integrazione: Migliore integrazione con l'infrastruttura Windows esistente e gli ambienti Active Directory.

Strumenti di Gestione: Gli strumenti di gestione Windows Server potrebbero essere preferiti in ambienti organizzativi con forte presenza di Windows.

Supporto: Opzioni di supporto commerciale da Microsoft per troubleshooting e assistenza.

Confronto Prestazioni

| Metrico | Linux (Ubuntu 24.04) | Server Windows 2025 |

| RAM minimo | 2GB | 6GB |

| Spazio di archiviazione minimo | 12GB | 76GB |

| Sovraccarico Docker | Inferiore | Superiore (Hyper-V) |

| Aggiorna Complessità | Semplice | Moderato |

| Risorse della comunità | Estensivo | Moderato |

| Tempo di Setup Iniziale | da 15 a 30 minuti | 30-60 minuti |

Raccomandazione

Scegli Linux se non hai requisiti specifici di Windows Server. Ubuntu 24.04 LTS offre il miglior equilibrio tra stabilità, efficienza delle risorse e supporto della comunità. Il periodo di supporto di cinque anni si allinea bene con i cicli di vita tipici del deployment di VPS.

Troubleshooting (Risposte Rapide)

Bitwarden Non Si Avvia: Se i container si interrompono o l'accesso alla vault non è disponibile, verifica prima lo stato del servizio Docker. Su Linux, esegui sudo systemctl status docker. Su Windows, verifica che Docker Desktop sia attivo. Ispeziona i log degli errori con registri docker compose per individuare conflitti di porta o problemi di permessi che impediscono l'avvio.

Dominio non raggiungibile: Se visualizzi errori di timeout della connessione, verifica che i tuoi record DNS A puntino all'IP di VPS. Assicurati che il firewall consenta le porte 80 e 443. Esegui docker ps per confermare che tutti i container mostrano lo stato "Up". Se uno è "Exited", controlla i log di quel container specifico.

Errori Email: Se gli utenti non ricevono gli inviti, verifica le impostazioni di SMTP in bwdata/env/global.override.env. La maggior parte dei provider ha bisogno della porta 587 con StartTLS. Prova SMTP indipendentemente per escludere problemi di credenziali, o controlla identity.txt logs per errori di rifiuto lato server.

Errori di certificato SSL: Gli avvisi del browser di solito significano che la validazione di Let's Encrypt è fallita. Conferma che la porta 80 è aperta a Internet pubblico. Per correggere i certificati scaduti, forza il rinnovo con ./bitwarden.sh renewcert (Linux) o .\bitwarden.ps1 -renewcert (Windows).

Elevato Utilizzo di Memoria: Se VPS rallenta, usa statistiche Docker per identificare i container che consumano più risorse. Riavviare Bitwarden può temporaneamente eliminare le perdite di memoria. Tuttavia, i problemi persistenti spesso richiedono l'upgrade a un piano con 4GB+ RAM.

Un aggiornamento rompe l'installazione: Esegui sempre il backup della bwdata directory prima di aggiornare. Se un aggiornamento fallisce, ripristina questa directory e torna alla versione precedente. Controlla le note di rilascio ufficiali per le modifiche che interrompono la compatibilità prima di tentare di nuovo l'aggiornamento.

Controlla le note di rilascio su https://github.com/bitwarden/server/releases per verificare le modifiche che interrompono la compatibilità prima di aggiornare.

Alternativa: Vaultwarden per distribuzioni leggere

Per chi cerca un'opzione più efficiente dal punto di vista delle risorse, Vaultwarden è un'alternativa interessante. Vaultwarden è un server compatibile con Bitwarden non ufficiale scritto in Rust che consuma meno risorse.

Vantaggi di Vaultwarden

Requisiti di risorse minime: Vaultwarden funziona senza problemi con soli 512MB RAM. Questo lo rende adatto a dispositivi con poca potenza come il Raspberry Pi.

Compatibile con i client Bitwarden: Usi gli stessi client, estensioni e app mobili ufficiali di Bitwarden. Semplicemente puntali al tuo server Vaultwarden URL invece.

Funzionalità premium incluse: Vaultwarden offre funzionalità premium come la generazione TOTP e gli allegati di file senza richiedere una licenza Bitwarden a pagamento.

Distribuzione più veloce: L'installazione in genere si completa in meno di 10 minuti su sistemi Linux senza passaggi di configurazione complessi.

Quando scegliere Vaultwarden

Vaultwarden è la scelta migliore per:

- Uso personale o piccoli team (meno di 10 utenti)

- Piani VPS limitati con RAM ridotto

- Sei a tuo agio con software supportato dalla comunità

- Ambienti che prioritizzano l'efficienza delle risorse rispetto al supporto commerciale

Quando scegliere il Bitwarden ufficiale

Rimani con il Bitwarden ufficiale per:

- Distribuzioni aziendali che richiedono contratti di supporto commerciale

- Organizzazioni che necessitano audit di sicurezza ufficiali e certificazioni

- Distribuzioni con più di 50 utenti e uso intenso concorrente

- Ambienti che richiedono garanzie di supporto per integrazioni di terze parti

Entrambe le opzioni garantiscono password management affidabile. La scelta dipende dai tuoi vincoli di risorse, dai requisiti di supporto e dalle esigenze di scala.

Conclusione

Self-hosting di Bitwarden offre sicurezza di livello aziendale e sovranità dei dati in meno di un'ora. Con i costi di breach del 2025 che raggiungono in media $4,44 milioni, controllare le tue credenziali riduce il rischio mantenendo la comodità di un moderno password manager.

Per proteggere la tua istanza, abilita l'autenticazione a due fattori immediatamente e configura backup automatici esterni al server. Ricorda che la tua master password è irrecuperabile per design, quindi conservala offline su supporto fisico piuttosto che digitale.

Infine, assicura resilienza a lungo termine sottoscrivendo gli aggiornamenti di sicurezza e testando il ripristino dei backup trimestralmente. Queste semplici abitudini di manutenzione manterranno il tuo vault accessibile e protetto dalla perdita di dati.