クラウドセキュリティ監視は、仮想マシン、コンテナ、認証システム、ネットワークフロー、アプリケーションなど、クラウドインフラのあらゆる箇所からログ、メトリクス、イベントを収集し、環境の動作をリアルタイムで把握します。

そのデータを継続的に監視・分析することで、チームは侵害が発生する前に不正なアクセスや設定ミスを検出できます。明確なアラートワークフローと自動化されたプレイブックが整備されていれば、セキュリティ監視は日々の業務に組み込まれ、休日の緊急対応に追われることはなくなります。

クラウドセキュリティ監視とは

クラウドセキュリティ監視は、コンピュートインスタンス、ストレージバケット、サーバーレス関数、ネットワークコントロールなどのクラウドネイティブリソースを継続的に監視・分析し、脅威、脆弱性、コンプライアンスギャップをリアルタイムで検出する実践です。

ファイアウォールとセキュリティグループからネットワークテレメトリを集約し、仮想マシンとコンテナに軽量データコレクタをデプロイして、以下を追跡します。

- 仮想マシンとコンテナのログ

- API リクエストと認証イベント

- ネットワークフロー、DNS クエリ、エンドポイント接続

- システムヘルスメトリクスとパフォーマンス統計

- 環境全体でのユーザー行動

これらのデータストリームは一元化されたアナリティクスエンジン(通常はSIEMまたはXDRプラットフォーム)に送られ、ログフォーマットを正規化し、相関ルールを適用し、行動分析を実行して異常を浮き彫りにします。複数のコンソールを行き来する代わりに、チームは単一のダッシュボードを得られ、アラートは優先順位付けされ、チケットは自動生成され、修復スクリプトは手動作業なしに実行されます。

クラウドセキュリティ監視の主要コンポーネントは何か

あらゆるセキュリティ設定は、いくつかの基本的な構成要素に依存しています。クラウド環境では、これらの要素はセンサー、フィルター、アラームベルのように機能し、データを収集し、奇妙な動作を浮き彫りにし、迅速な対応を引き起こします。

- VM、コンテナ、サーバーレスワークロード上のデータコレクタとエージェント

- 複数のクラウドに対応し、正規化されたスキーマをサポートするログ集約パイプライン

- 機械学習を活用して利用パターンの異常を検出するアノマリ検出エンジン

- チケッティングプラットフォームと自動化プラットフォームに統合されたアラートワークフロー

これらの要素が連携することで、フルスペクトラムの可視性が実現されます。生のテレメトリが収集され、正規化され、異常について分析され、明確なアクションアイテムに変換されます。このアプローチにより、チームは果てしないノイズに埋もれるのではなく、実際の脅威に集中できます。

クラウドセキュリティ監視の重要性

クラウドセキュリティ監視はデジタル運用の保護に極めて重要な役割を果たしています。2025年、クラウド攻撃はこれまで以上に高速化、巧妙化、資金力を備えています。だからこそクラウドセキュリティ監視が重要なのです。

- 盲点なし オンプレミスからマルチクラウドまで、エンドツーエンドの可視性を維持できます。

- インサイダー脅威の検出。 特権ユーザーのアクションを追跡することで、悪用がエスカレートする前に検出できます。

- データ駆動型インサイト。 過去のトレンド分析によってポリシーのギャップやシャドーIT資産が明らかになります。

- DevSecOps の実現: CI/CDパイプラインの設定ミスを本番環境で起きる前に発見します

- レピュテーション保護: 迅速な検知と報告により、顧客の信頼と規制当局の満足が保たれます

ただし、サイバー攻撃の複雑さが増す中、クラウドセキュリティ監視だけでなく、信頼できる サイバーセキュリティソフトウェア.

クラウドセキュリティ監視のメリット

セキュリティなしでクラウドを監視するのは、玄関を鍵でしめておきながら、窓を全開にしているようなものです。セキュリティと監視をセットで運用することが、現代のチームが安全を保つ方法です。その理由をご説明します:

- 主動的な脅威検知: トラフィックが急増した?ログイン時間がおかしい?見覚えのないIPアドレス?自動ルールが異常なトラフィック増加や営業時間外のログイン試行をフラグするので、攻撃を早期に発見できます

- インシデント対応の迅速化: アラートをChatOpsやチケッティングシステムと統合することで、検知までの時間を大幅に短縮できます。複数のコンソール間でログを追う必要がなくなり、アラートが自動化ツールに直結するためです。チームに通知される頃には、悪意のあるインスタンスはすでに隔離されています

- シンプルなコンプライアンス クラウドコンプライアンス監視により、権限変更からAPIイベントまで、すべての監査ログを統一されたレポートに集約し、PCI-DSSやHIPAAなどの基準に対応。手作業での報告書作成に費やす時間が削減されます

- コスト削減 ストレージバケットの公開設定や過度に広いロール権限の早期アラートにより、高額な侵害調査と罰金を防ぎます

- スケーラブルな監視: クラウドベースの監視ソフトウェアは、追加のリソースなしに数十のアカウントから得られるメトリクスを処理し、10個のときと同じ可視性で数百のリソースを追跡します

- 脅威パターン検知: 継続的なセキュリティ監視により、緩やかで静かな攻撃が明らかになります。微妙な権限昇格、横展開、内部からの悪用など

- 統合ビュー 単一のダッシュボードで、AWS、Azure、GCP、およびプライベートクラウド全体にわたり、一貫性のあるセキュリティ・監視ポリシーを実装します

高度なクラウド監視ソリューションの主要機能

クラウド監視ソリューションは、パフォーマンスメトリクス(CPU、メモリ、ネットワーク)とセキュリティイベント(ログイン失敗、ポリシー違反)のバランスを取り、リスクの360°ビューを提供します

- AWS、Azure、GCPの事前構築コネクタを備えたクラウドセキュリティ監視ツールにより、統合時間を大幅に短縮できます

- 継続的なセキュリティ監視により、24時間365日、手作業なしでイベントを記録します

- 通常のパターンを学習し、実際の異常に焦点を当てて誤検知を削減する行動分析

- 侵害されたリソースを秒単位で隔離し、アカウントを無効化する自動修復スクリプトまたはサーバーレス関数

- 経営層、コンプライアンスチーム、セキュリティアナリスト向けのカスタムダッシュボード。各チーム向けにカスタマイズされたビュー、ドリルダウン、および独自のユースケースに関連する動作をフラグする機能を備えています

- 脆弱性スキャナー、脅威インテリジェンスフィード、サービスデスクツールを接続して、全体的な可視性を実現する統合ハブ

- 事前構築ダッシュボード(HIPAA、GDPR、PCI-DSS)を備えたコンプライアンスレポート

これらの機能により、クラウド監視セキュリティはファイアウォールやアンチウイルスの単なる追加機能ではなく、クラウド全体を防御するアクティブなコントロール層となります クラウドの脆弱性.

クラウドセキュリティ監視の課題

どんなに優れたツールを使っていても、チームが直面する最も一般的な問題は次の通りです。

- データ量の過負荷: 数十のサービスからすべてのログをキャプチャすると、ストレージと分析パイプラインに負荷がかかります。サンプリングとフィルタリングを実装してノイズを削減してください。

- アラート疲れ 低重要度の通知が多すぎると、重大な脅威を見落とします。閾値と抑制ルールを定期的に調整してノイズを減らしてください。

- マルチクラウドの複雑さ: 各プロバイダーはそれぞれ異なるログフォーマットを使用しています。OpenTelemetry のような統一スキーマを採用すれば、AWS、Azure、GCP 全体でデータを正規化できます。

- スキルギャップ 効果的な相関ルールを書き、分析エンジンを微調整するには、不足している専門知識が必要です。マネージドサービスやトレーニングプログラムでそのギャップを埋める手助けができます。

- レイテンシーの懸念: バッチでのログアップロードはアラートを遅延させるおそれがあります。ストリーミング取り込みアーキテクチャは、より低いレイテンシーで迅速な対応を実現します。

障害物の克服

- OpenTelemetry のようなオープン標準を使用して統一されたログを取得する

- エッジで大量のソースをレート制限またはサンプリングする

- アラートを自動的な封じ込めステップに結び付けたランブックを文書化する

これらの戦略は、セキュリティと監視のエコシステムを積極的な防御体制に成熟させるのに役立ちます。プライベート環境では、以下が必要になる場合があります。 プライベートクラウド.

クラウドセキュリティ監視のベストプラクティス

最高のシステムを使っていても、クラウド監視のベストプラクティスに従う必要があります。幸いなことに、実装は非常に簡単です。

- 明確なプレイブックを定義する: 各アラートを対応(通知、隔離、またはエスカレーション)にマッピングして、チームが何をすべきかを正確に把握できるようにしてください。

- 自動修復: インフラストラクチャコード(Infrastructure-as-Code)またはサーバーレス関数と統合して、悪意のある IP をブロックしたり、侵害された認証情報を自動的にローテーションしたりしてください。

- 最小権限の原則を適用する: 監視セキュリティルールを変更したり、ログにアクセスできる人を制限して、内部リスクを軽減してください。

- ルールを定期的にレビューする: クラウドフットプリントが拡大するにつれて、古いアラートを削除し、新しいベースラインに合わせて閾値を調整してください。

- ポスチャー管理を統合する: クラウドコンプライアンス監視チェックと継続的セキュリティ監視をリンクして、エンドツーエンドのカバレッジを実現してください。

- クラウド監視のベストプラクティスを採用する: パフォーマンスとセキュリティのデータを統一ダッシュボードに集約し、DevOpsとSecOpsが同じ情報を共有できるようにします。

オンボーディングチェックリストの例

- すべての新しいVMとコンテナでデフォルトログを有効化する

- ログストリームをSIEM/XDRに送信する際に暗号化する

- 相関ルールの監査を四半期ごとにスケジュール

- 脆弱性スキャナのアラートを監視ワークフローに統合する

これらのステップをコード化することで、チームは可視性とコントロールを失うことなく新しいワークロードをオンボードできます。このすべてにより、パブリック、プライベート、ハイブリッドを問わず、環境全体のセキュリティと監視プロセスが強化されます。

クラウドセキュリティ監視ソリューション - 種類と例

適切なクラウドセキュリティ監視ソリューションを選択するには、環境、スキルセット、規模を考慮する必要があります。以下は5つのソリューションタイプ(クラウドネイティブ、サードパーティSaaS、オープンソーススタック、CSPM & XDRハイブリッド、統一ダッシュボード)と、各タイプの推奨ツール2つです。

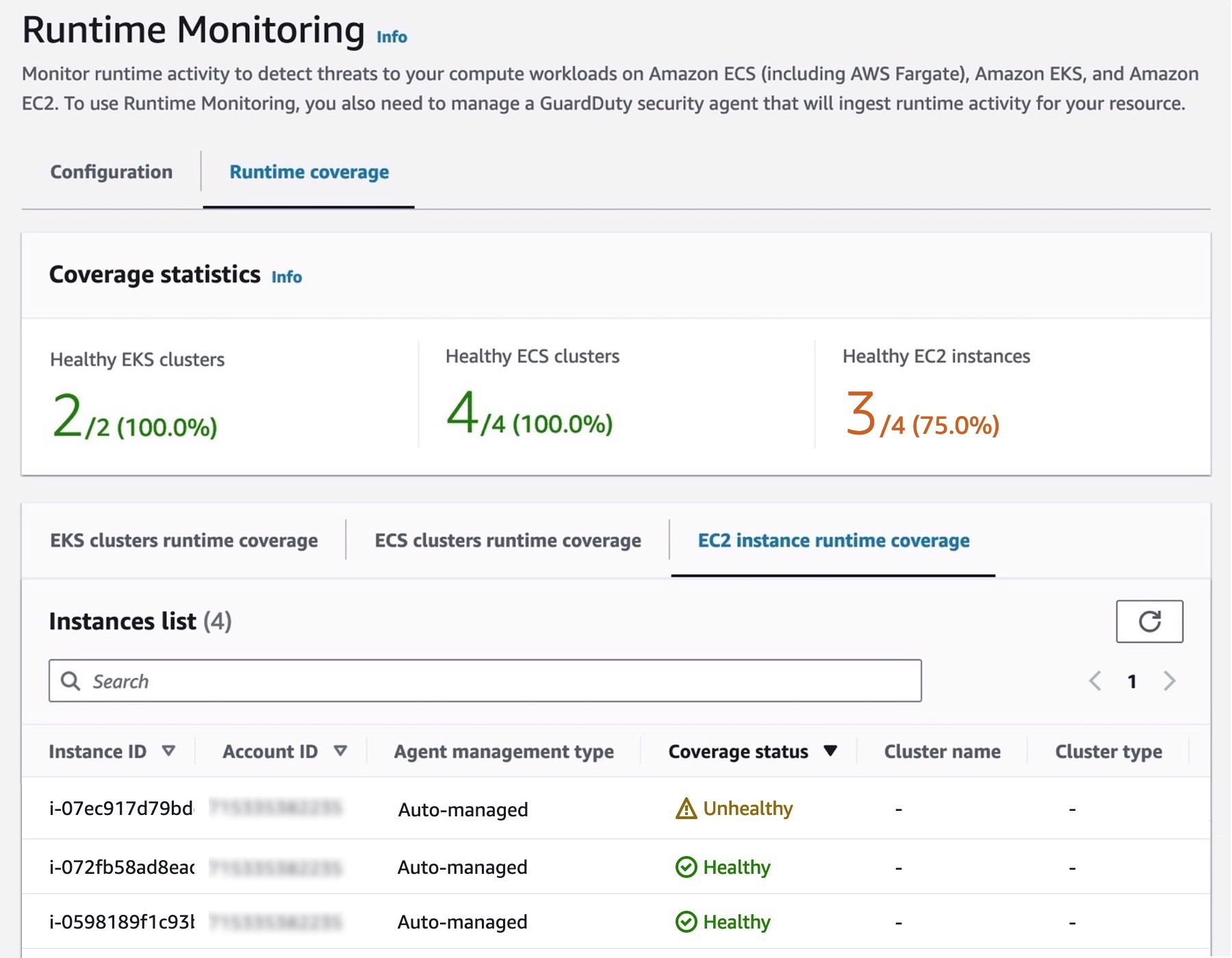

クラウドネイティブ監視

主要クラウドプラットフォームに組み込まれたこれらのサービスは、ターンキーの脅威検出とプロバイダAPIsとの統合を提供します。

-

AWS GuardDuty:

VPCフロー ログ、DNS ログ、CloudTrailイベントを分析する完全マネージド型脅威検出。従量課金制ですがAWS環境に限定され、チューニングが必要な誤検知が発生する可能性があります。

-

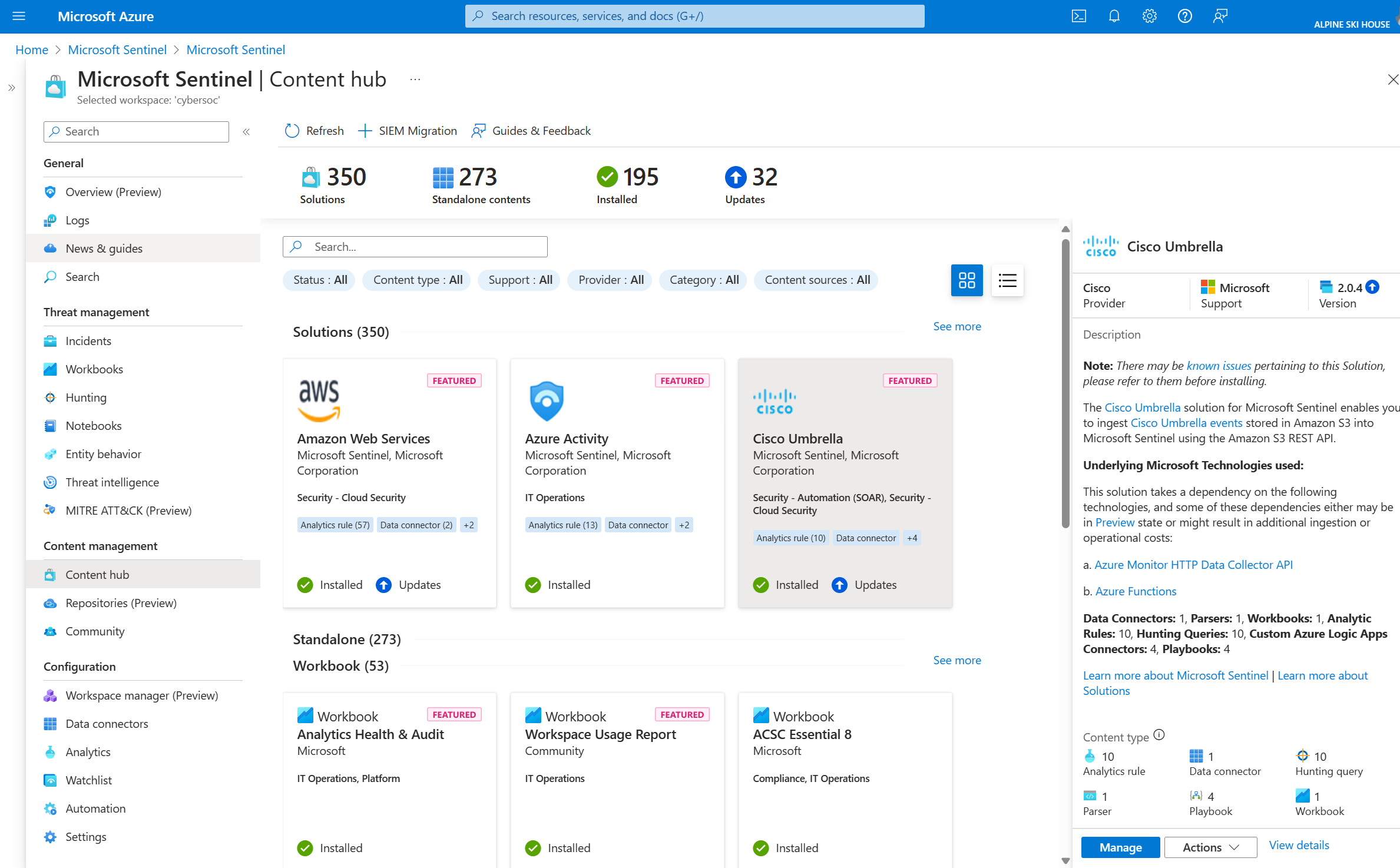

Azure Sentinel:

クラウドネイティブSIEM/XDR。MicrosoftサービスとAI駆動分析用の組み込みコネクタを備えています。スケール時の摂取コストが予測しづらく、アラートのチューニングには学習曲線があります。

サードパーティSaaS

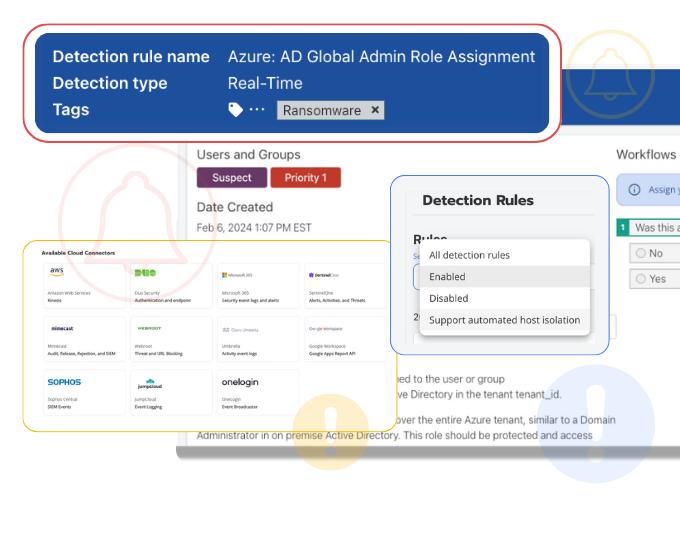

複数のクラウド環境にまたがることが多い、深度のある分析、動作追跡、自動対応を提供する独立したプラットフォーム。

-

Sumo Logic

クラウド規模のログとメトリクスを取り込むSaaS分析。リアルタイムのセキュリティインサイトとコンプライアンスダッシュボードを提供します。高度なルール設定は新しいチームにとって複雑になる可能性があります。

-

Blumira:

事前構築されたプレイブックと自動調査ワークフローを備えたホスト型検知・対応。ベンダーエコシステムが小規模なため、コミュニティ統合が限定的で機能の成熟度が低い場合があります。

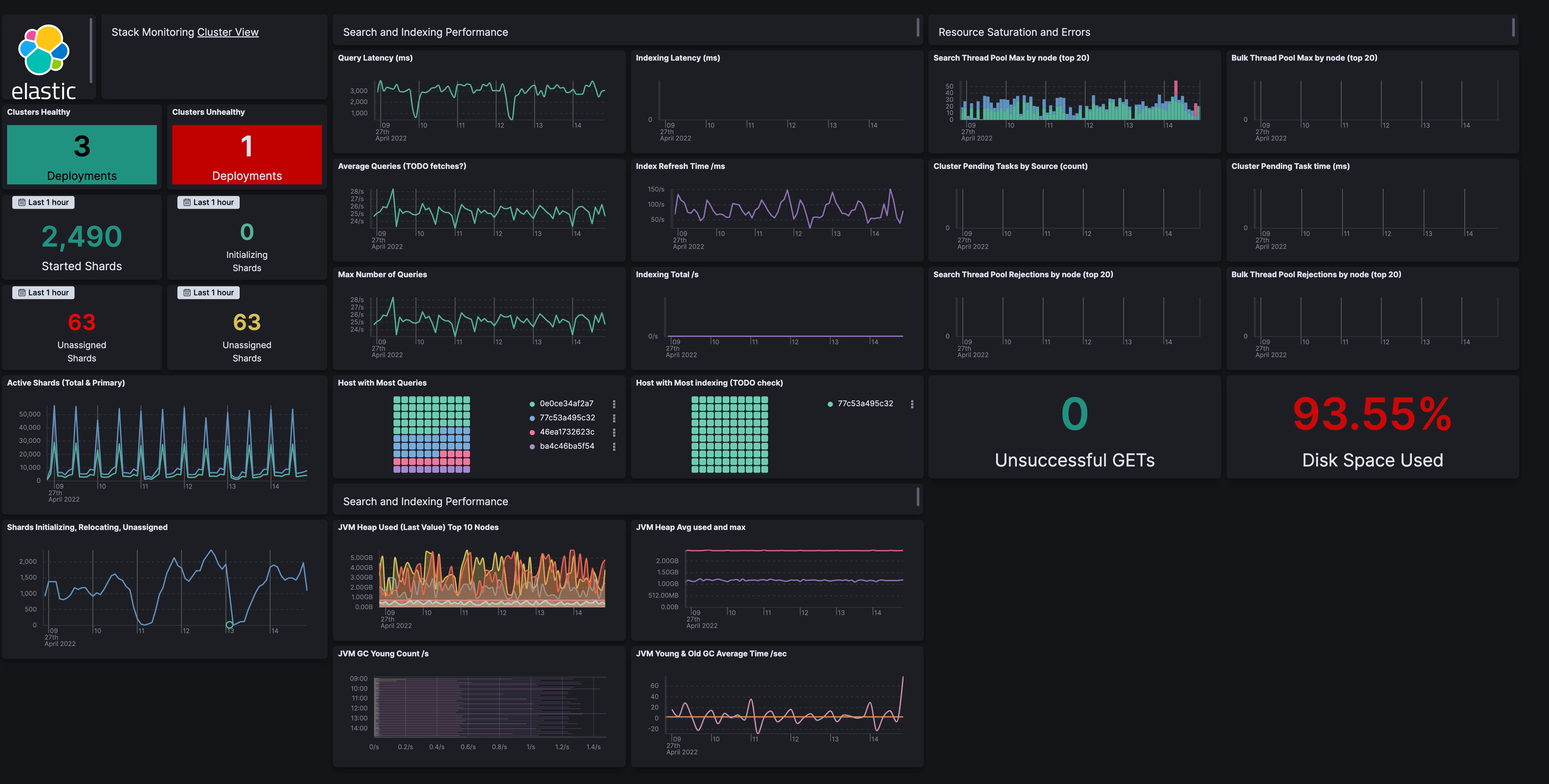

オープンソーススタック

データパイプラインと分析に対する完全なコントロールを提供するコミュニティ主導ソリューション。強力な社内専門知識を持つチームに適しています。

-

ELK Stack:

包括的なログ収集、解析、可視化とリアルタイムダッシュボード。インデックスパイプラインをスケールするには大幅な初期設定と継続的なメンテナンスが必要です。

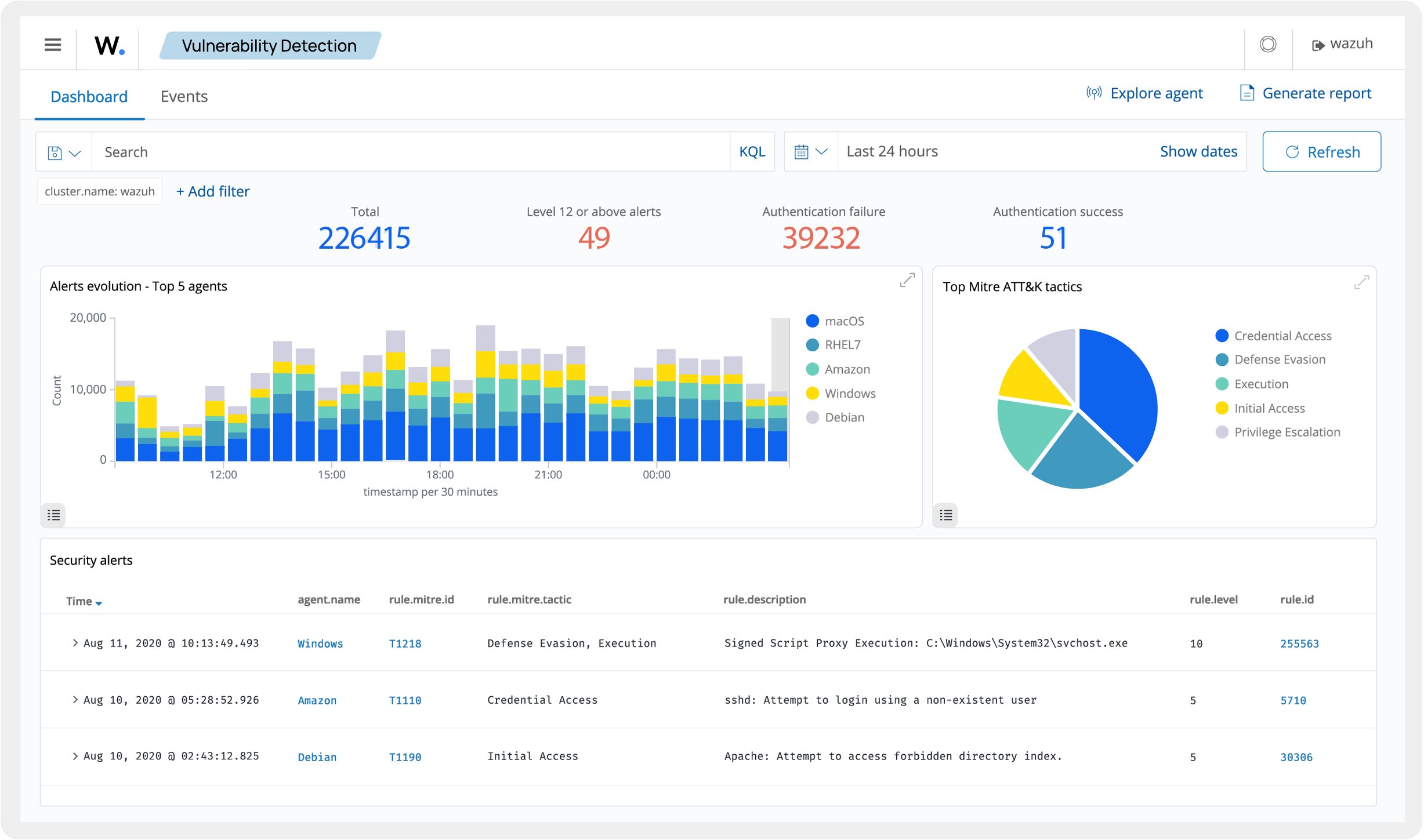

-

Wazuh:

ELK を拡張したオープンソースセキュリティプラットフォーム。ホストベースの侵入検知と監査対応レポーティングに対応していますが、学習曲線が急で公式サポートチャネルが限定的です。

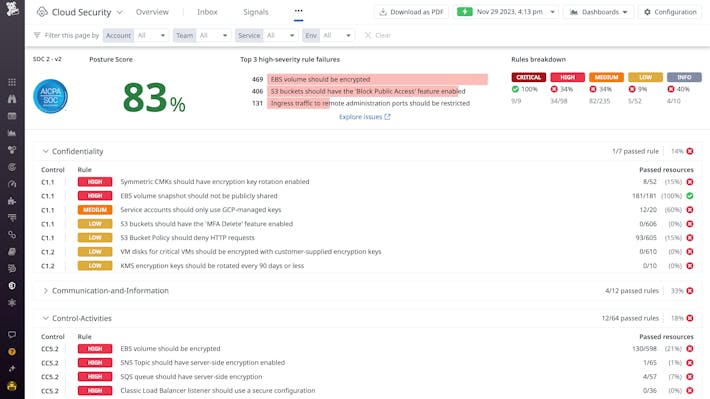

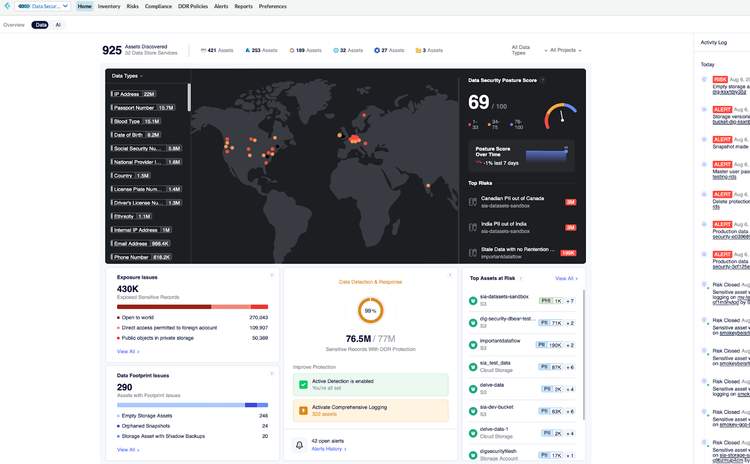

CSPM と XDR のハイブリッド

継続的なセキュリティポスチャ管理とランタイム脅威検知を統合したプラットフォーム。設定面と動作面の両方から洞察を得られます。

-

Prisma Cloud

CSPM、CIEM、ランタイム防御を統合。コンテナとサーバーレス環境に対応していますが、初期セットアップの複雑さと学習曲線が急で、価値を引き出すまでに時間がかかります。

-

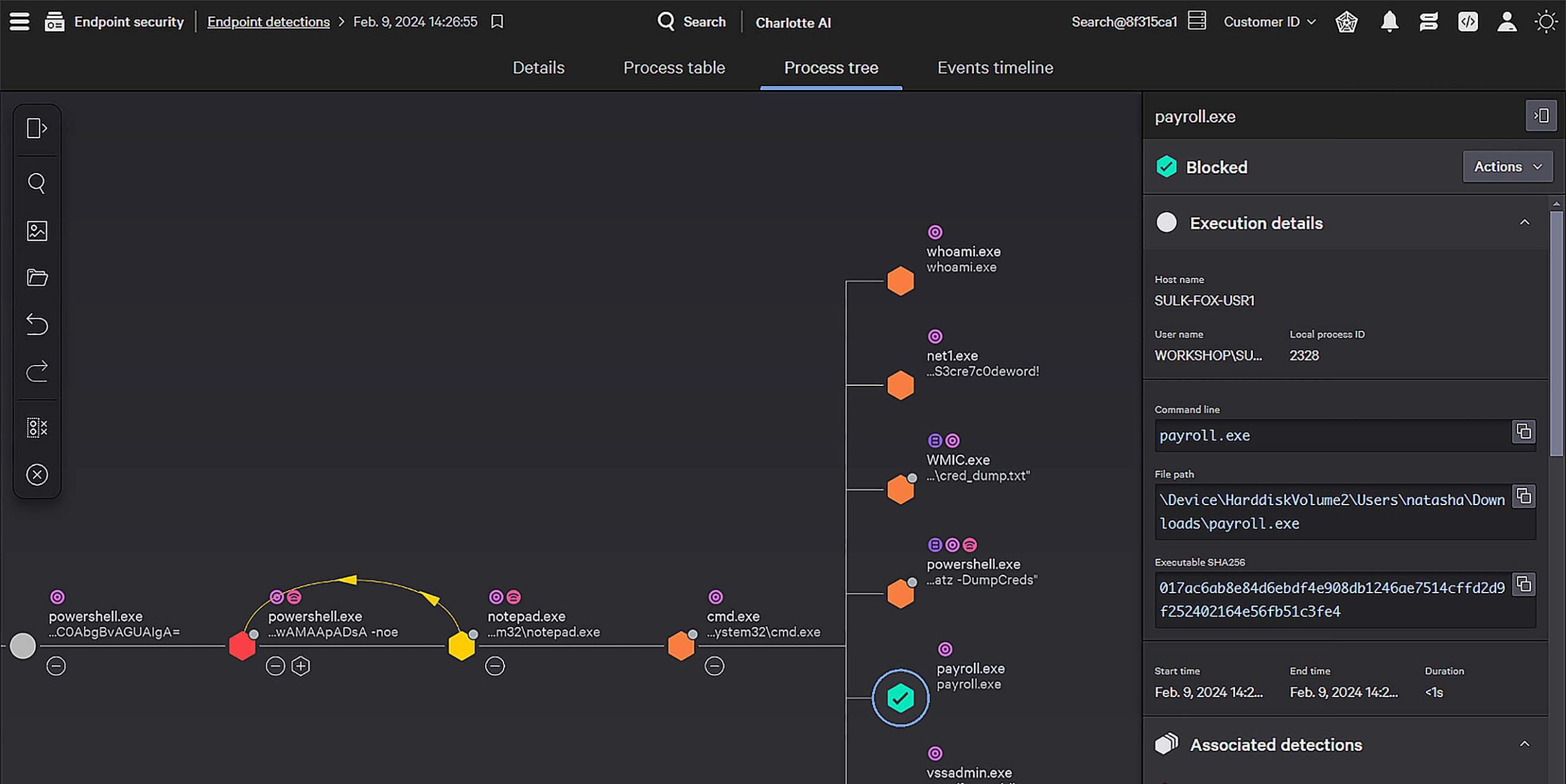

CrowdStrike Falcon:

完全なスタックの XDR でエンドポイント保護、脆弱性管理、統合脅威インテリジェンスを提供。ただしエンドポイントでのパフォーマンスオーバーヘッドがあり、最適なチューニングには専門的なスキルが必要です。

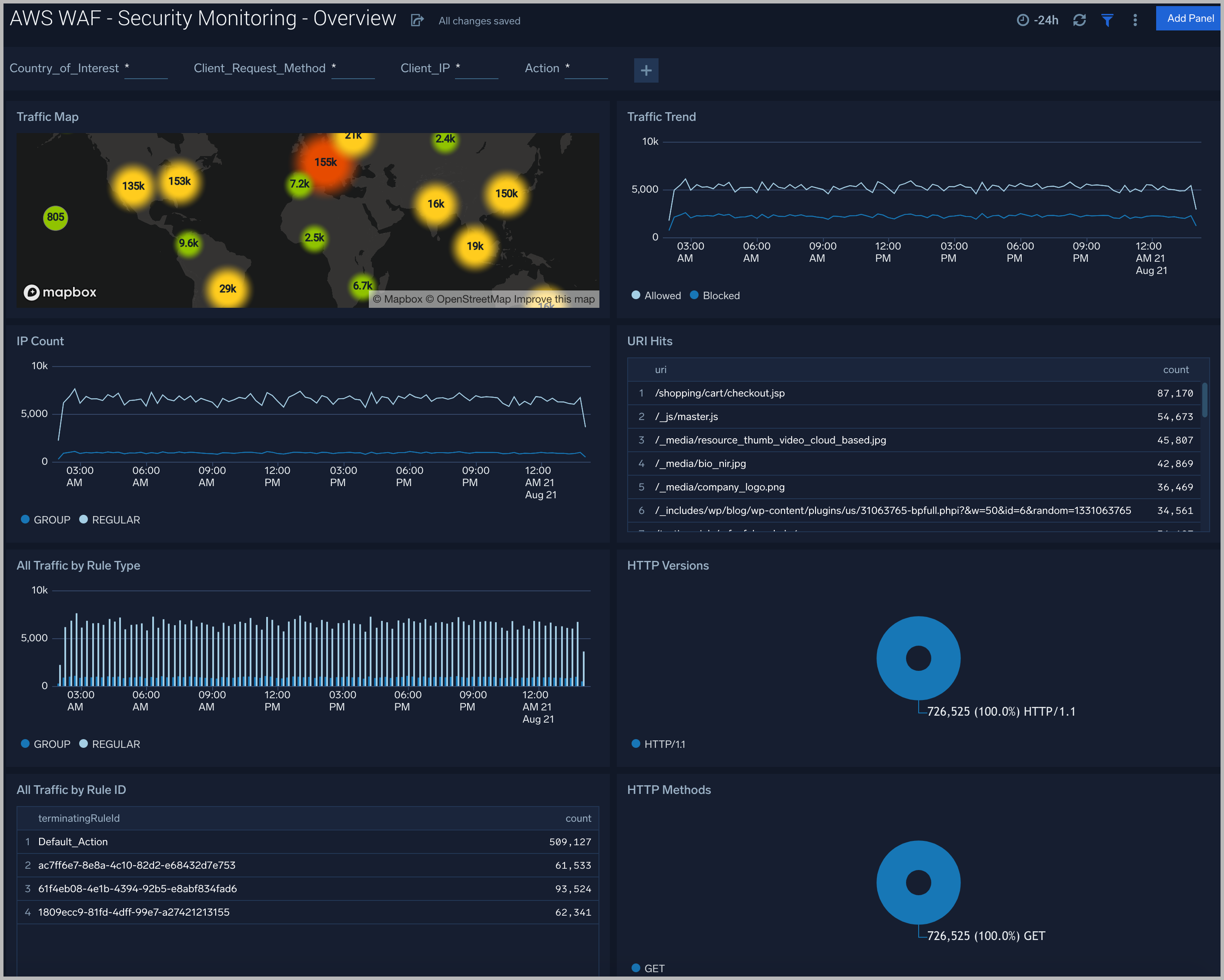

統合ダッシュボード

セキュリティイベント、ログ、パフォーマンスメトリクスを統一されたダッシュボードに集約し、DevOps と SecOps のギャップを埋めるソリューション。

-

Datadog:

ログ、メトリクス、トレース、セキュリティ監視モジュールを 1 つの UI に統合。クラウドサービス向けの既製アラートを備えていますが、ログ取り込みのセットアップが複雑で、データ保持コストが膨らむ可能性があります。

-

Splunk Enterprise Security:

エンタープライズグレードの相関分析、脅威インテリジェンス統合、カスタマイズ可能なセキュリティダッシュボードを提供。ただしプレミアムライセンスコストが高く、新規ユーザーの学習曲線も急です。

各カテゴリにはトレードオフがあります。クラウドネイティブなデプロイメントの容易さ、オープンソースのカスタマイズ性、ハイブリッドプラットフォームの深さなど、さまざまな側面があります。チームの専門知識、予算、規制要件に合わせて選択し、クラウドセキュリティ監視と全体的なクラウドセキュリティアーキテクチャから最大限の価値を引き出してください。

最後に

信頼できる間に クラウドセキュリティ セットアップは以下なしには完了しません クラウドインフラストラクチャのセキュリティクラウドセキュリティ監視ツール、セキュリティベストプラクティス、継続的なセキュリティ監視を日常業務に組み込むことで、反応的なログ追跡からプロアクティブな防御へと転換できます。2025 年を通じて攻撃者の侵入を防ぎ、クラウドを安全に保つことができます。