子どもの頃、誰もが見た幼い想像の世界を描いてみましょう。図書館で隠された宝物を見つけることができる魔法のメガネを持っていると想像してください。それは新しい体験です。この魔法のメガネを使えば、目に見えないもの、気づきにくいものが見えます。これと同じ力を使って、インターネット上の隠されたコンテンツを発見できたら、どうでしょう。これらの魔法のメガネをさらに活用するための特別な秘密の言葉があります。秘密の言葉を使うことで、隠された宝物のような特定のコンテンツを見つけることができます。通常の検索では見つけられないようなコンテンツをです。これ以上にクールなスーパーパワーはありません。飛べることよりも、レアなコンテンツを見つけられる方が、よっぽど良くないですか。

このスーパーパワーについてもっと知りたい場合は、Google Dorking の世界へようこそ。このブログでは、インターネットの隠された領域にアクセスする方法を学びます。

Google Dorking とは

Google Dorking は、Google の高度な検索構文を使用して、インターネット上で公開されている特定の情報を見つけることです。これらの特定のコンテンツは利用可能ですが、表面には出ていません。アクセスするには少し掘り下げる必要があります。Google Dorking は特殊な演算子とコマンドを使用してこの掘り下げを行い、検索クエリを絞り込みます。これにより、ユーザーは機密情報を特定し、セキュリティの脆弱性を検出し、通常の検索では簡単に見つからないデータを収集できます。

オペレーター如 site:, filetype:、そして inurl: 特定のウェブサイト、ファイルタイプ、XQNT0037X に検索結果を絞り込むために使用されます。例えば、 site:example.com filetype:pdf は example.com でホストされている PDF ファイルを返します。Google Dorking はディレクトリ、機密文書、ウェブサイトのセキュリティの弱点を明らかにする詳細なエラーメッセージを発見できます。

Google Dorking のユースケース

Google Dorking は単なる好奇心旺盛な人向けのツールではありません。多くの専門的および教育的シナリオで使用できる強力な資産です。Google Dorking の最も一般的な用途をいくつか紹介します。

セキュリティ評価と脆弱性テスト

前述のように、Google Dorking コマンドは通常は手の届かない情報を見つけることができます。機密データを誤って公開してしまった場合はどうしましょう。誰かが Google Dorking コマンドを使用して、この露出した情報を発見する可能性があります。対策は、あなた自身が先手を打ち、Google Dorking コマンドを使用してシステム内の脆弱性を見つけることです。

競合情報収集

ビジネス開発者またはマーケティング専門家の場合、最新の知識を持つことは重要なスキルの 1 つです。Google Dorking は競争インテリジェンスを収集する機会を提供します。マーケッターとビジネスアナリストは Google Dorking を使用して、競合他社のウェブサイト構造、オンライン戦略、戦略的計画や新製品発表を明かす可能性のある公開アクセス可能なドキュメントに関する情報を見つけます。この洞察を使用して、貴社のパフォーマンスをベンチマークし、市場の動きを予測し、対抗戦略を開発できます。

学術研究とデータ収集

研究者またはアカデミック専門家の場合、Google Dorking は検索クエリを絞り込み、膨大なオンライン情報から正確なデータセットを抽出するのに役立ちます。標準的な検索方法では簡単にアクセスできない研究論文、データセット、ケーススタディ、記事を見つける能力は、研究プロセスを加速させることができます。厳しい期限のある博士課程の学生にとって、効率とスピードより重要なものはあるでしょうか。

ソフトウェアとシステムの脆弱性を発見

倫理的ハッカーまたはペネトレーションテスターでソフトウェアの脆弱性と設定ミスを特定したい場合、Google Dorking はこのプロセスをより効率的にします。Google Dorking では特殊なクエリを作成できます。これらのクエリを使用して、脆弱性が既知の特定のソフトウェアバージョンを実行しているシステム、設定ミスのあるネットワークデバイス、または露出している管理インターフェースを見つけることができます。この種の特定により、脆弱性の適切なパッチ当てが可能になり、潜在的な攻撃に対するシステムセキュリティ態勢が強化されます。

著作権侵害コピーの検出

著作権所有者またはコンテンツ作成者の場合、Google Dorking を使用して著作権物の不正なコピーを見つけることができます。特定の検索コマンドを通じて、本、音楽、映画、ソフトウェアの海賊版をホストしているウェブサイトを検出できます。Google dorking のこの側面は知的財産の保護と著作権侵害に対する法的措置に役立ちます。

これらのユースケースの多くは特定のグループの人々専用であることを理解しています。ただし、Google Dorking は日常的な目的でも使用できます。インターネットの深さについて好奇心がある普通のインターネットユーザーでも、Google Dorking は検索体験を向上させることができます。

Google Dorking コマンドと例

Google Dorking は通常の検索クエリからは得られない検索結果を見つけることができます。高度な検索演算子を実装することで実現しています。これらの検索演算子は、Google の検索アルゴリズムに何を検索するかを指示するための新しいアプローチを実装することで機能します。これらの検索演算子がどのような機能を備えているかを見てみましょう。

Inurl: この検索演算子は XQNT0037X 内の特定のキーワードを見つけることができます。例えば、 inurl:admin は XQNT0037X に「admin」を含むページを返します。

Filetype: filetype 演算子は、要求した特定のファイルタイプを持つすべてのファイルを返します。例えば、 'filetype:pdf site:example.com' は example.com ドメイン内の PDF ファイルを検索します。

インテキスト: この検索演算子はウェブページのコンテンツ内の特定の単語またはフレーズを検索します。 'intext:"confidential" filetype:pdf' は「confidential」という単語を含む PDF を検索します。

リンク: 特定のURLにリンクしているページを知りたい場合は、リンク検索演算子を使ってURLを検索できます。例えば、 'Link: https://example.com/webpage' とすると、ウェブサイト上の特定の記事にリンクしているページが表示されます。

サイト: このサイト演算子は検索結果を制限し、特定のウェブサイトからの結果のみを表示します。例えば、 'site:example.com' とするとexample.comからのウェブページのみが返されます。

インタイトル: intitle演算子は、タイトルに特定の単語を含むページを検索します。例えば、 'intitle:"index of" "password"' とすると、パスワードをリストアップしているページを見つけるのに役立ちます。

キャッシュ: この演算子はGoogleのウェブページのキャッシュ版を表示します。例えば、'cache:example.com'とするとGoogleが保存したexample.comの最新キャッシュページが表示されます。

Google Dorking の実際の使用例

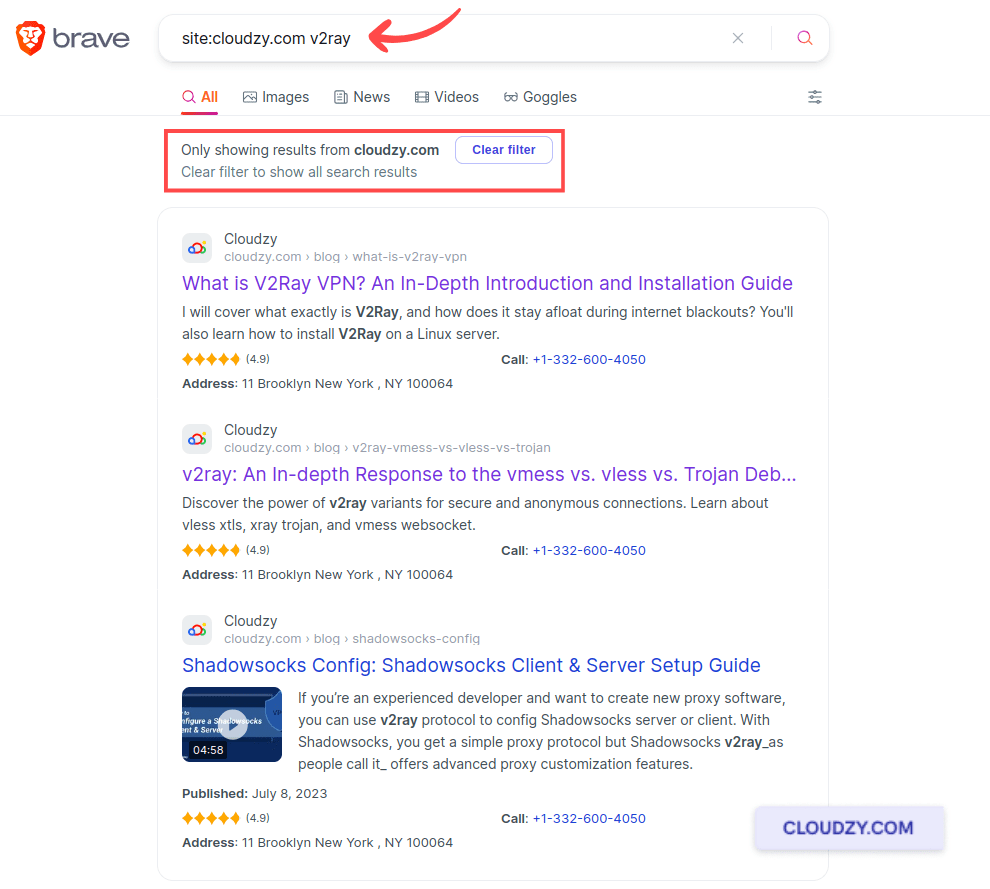

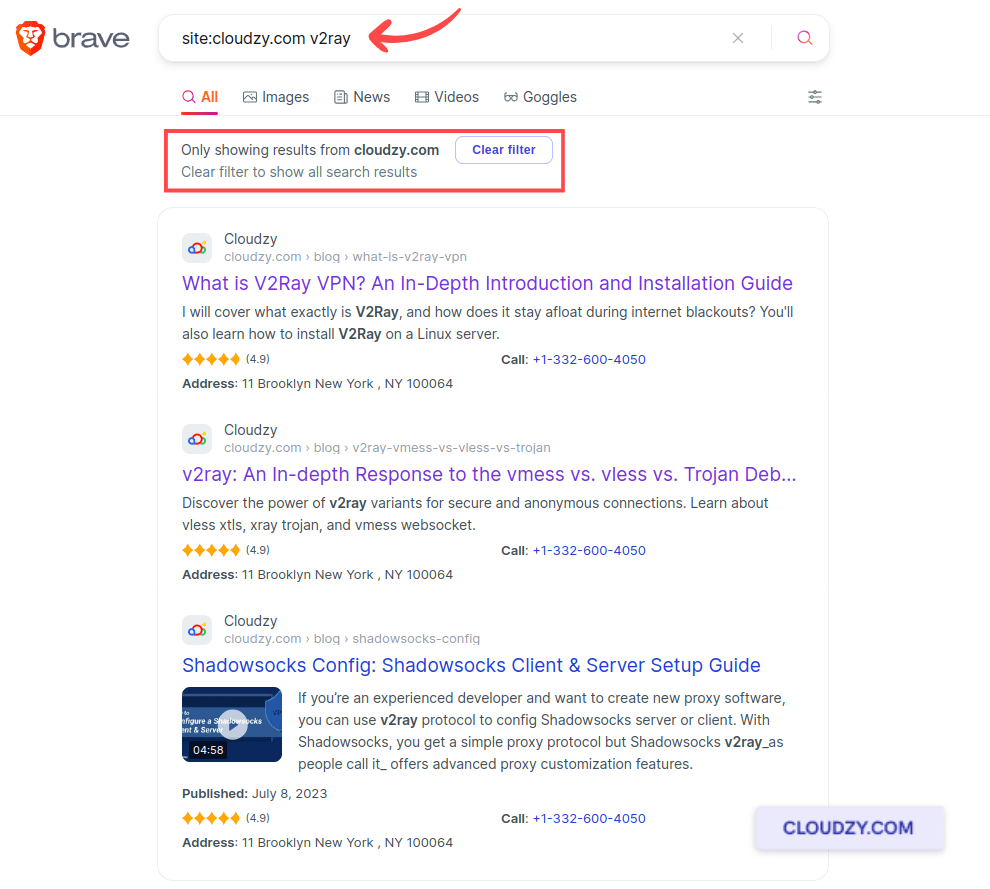

Google Dorkingについてさらに詳しく説明するため、これらの演算子の2つに詳細を加えたいと思います。最初に便利なGoogle Dorkingコマンドは サイト:です。インターネット全体をフィルタリングして1つのウェブサイトのコンテンツを見つけることができたら、と思ったことはありませんか。

site演算子は特定のドメインに焦点を当て、Googleの検索バーから1つのウェブサイトのコンテンツを直接検索できます。例えば、CloudzyのウェブサイトにあるV2Rayに関するすべてのブログを探しているとします。やることは次のコマンドを入力するだけです。 'site:cloudzy.com v2ray'とするとCloudzy上のV2rayに関するすべてのページが返されます。

次に説明したい便利なGoogle Dorkingコマンドは ファイルタイプ: 演算子です。特定のドキュメントタイプを探している場合、filetype:演算子は非常に役立ちます。PDFやPPT、スプレッドシートを探しているかどうかに関わらず、この演算子は検索結果を必要なファイルタイプのみにフィルタリングします。再生可能エネルギーに関する研究論文を探しているとします。ウェブページを読み漁る代わりに、できればPDF形式の一次資料を探したいですね。Googleを使う場合はこのようになります。

このページのすべての結果がPDFファイルであることがわかります。こうすることで、学術論文、レポート、論文を見つけるのがはるかに簡単になります。

重要なGoogleドーキングコマンドをすべて確認し、2つの実践的な例を作成したので、次のセクションに進んでGoogleドーキングコマンドからデータを保護する方法を学びましょう。

Google Dorking からデジタル資産を保護する方法

インターネット時代には、両刃の剣のように機能する特性があります。例えば、インターネットは情報が水のように流れ、あらゆる場所に浸透することを可能にします。ほとんどの場合、これは情報をすべての人が利用できるようにする肯定的な特性です。しかし場合によっては、厄介になることもあります。何かをオンラインに公開したら、すぐにあらゆる種類の悪意のある活動と悪用を期待すべきです。Google Dorkingはサイバーセキュリティ専門家と研究者にとって強力なツールですが、悪意のある行為者に使用された場合、大きなリスクがあります。このセクションでは、情報を保護し、悪意のあるGoogle Dorkingの試みから情報を守る方法を学びます。

1. システムの定期的なアップデートとパッチ適用

ハッカーはしばしばGoogle Dorkingコマンドを使用して、古いソフトウェアを実行している悪用可能なターゲットを見つけます。Google Dorkingからシステムを保護するための最も効果的な方法の1つは、ソフトウェアとシステムを最新の状態に保つことです。セキュリティパッチとアップデートが利用可能になったら、すぐに適用してリスクを最小限に抑えるようにしてください。

2. Web サーバー設定の強化

適切に設定されていないウェブサーバーはGoogle Dorkingの簡単なターゲットです。デジタル資産を保護したい場合は、サーバーの設定が機密情報を公開しないようにする必要があります。これを行う1つの方法は、ディレクトリリストを無効にし、.gitやbackup.zipなどのファイルがウェブ経由でアクセスできないようにすることです。また、Google Hacking Databaseを定期的に参照して、新しい潜在的な露出とそれを防ぐためのGoogle Dorking技術について学んでください。

3. ウェブログの監視と分析

ウェブログを監視することは、潜在的なDorkingアクティビティを検出するのに役立ちます。Google dorkコマンドを含む異常なパターンや増加したリクエスト数を探してください。この監視を定期的に実施することで、こうしたアクティビティを検出し、データ侵害を防ぐことができます。

4. Robots.txtとウェブアプリケーションファイアウォールの使用

説明するために Robots.txtについて詳しく見ていく必要があります。こんなシナリオを想像してください。あなたが大好きなサンドイッチをオフィスに持ってきました。同僚に食べられないようにするため、サンドイッチに「触らないでください!」という札をつけます。この札がWebサイトのrobots.txtファイルのようなものです。Googleなどの検索エンジンに対して、あなたのWebサイトの特定の部分を検索結果に表示しないよう指示します。でも、もしあなたのサンドイッチを食べようとする図々しい同僚がこの札を無視したらどうでしょう?インターネット上でも同じことが起こります。ずる賢いユーザーがrobots.txtの指示を無視して、Webサイトの隠された部分を探そうとするのです。今度は WAF(Web Application Firewall) というスーパーヒーローがあなたのおもちゃ箱を守っていると想像してください。誰かが札を無視して覗き込もうとしても、このスーパーヒーローが現れて止めます。つまり、robots.txtとWeb Application Firewallを組み合わせることで、Googleハッキングを使った悪用の試みを検出・ブロックするための優れた戦略になるのです。

これらのステップにより、Google Dorkingの脅威からデジタル資産を保護できます。Google Hacking Databaseの最新動向に合わせてセキュリティ対策を定期的に見直し、更新することで、防御力を強く保つことができます。

Google Dorking チートシート

このGoogle dorksチートシートは、最も効果的なGoogle Dorkingコマンドのいくつかへのリファレンスを提供します。このテーブルを使用して、Google dorkコマンドを簡単に見つけることができます。

| コマンド | 目的 | 例 |

| site: | 特定のWebサイト内の特定のコンテンツを検索します。 | site:example.com |

| filetype: | 特定の種類のファイルを検索します。 | filetype:pdf |

| intitle: | ページのタイトルに特定の単語を含むページを見つけます。 | intitle:"login page" |

| inurl: | 特定の単語を含むXQNT0037Xを検索します。 | inurl:"admin" |

| キャッシュ: | Webページのキャッシュされたバージョンを表示します。 | cache:example.com |

| 情報: | サイトに関する概要情報を提供します。 | info:example.com |

| 関連: | 指定されたサイトに関連するWebサイトを見つけます。 | related:example.com |

| インテキスト: | Webページ内のどこかにあるテキストを検索します。 | intext:"機密" |

このGoogle Dorkingチートシートの使用のコツ:

- コマンドを組み合わせる コマンドを組み合わせることで、検索の精度を高めることができます。たとえば、site:とfiletype:を一緒に使用すると、特定のドキュメントを正確に特定するのに役立ちます。

- 定期的なチェック これらのコマンドを定期的に使用して、自分のWebサイトの情報流出や意図しない情報漏洩をスキャンしてください。

- 最新情報を受け取る Google Hacking Database(GHDB)内で新しいコマンドが開発・共有されると、チートシートを更新して最新の進展を反映させてください。

ウェブサイトやリモートデスクトップをホストするために、エコノミーまたはプレミアムなLinux VPSを最安値で手に入れましょう。VPSはLinux KVMで動作して効率を向上させ、NVMe SSDストレージを備えた強力なハードウェアで速度を高めます。

詳細を見る結論

Google Dorkingを学ぶことには、多くのメリットと活用方法があります。サイバーセキュリティ対策の強化に使用することも、オンラインで有用な情報を見つけることもできます。常にこれらの強力なツールを責任を持って倫理的に使用することを忘れないでください。Google Dorkingは違法ではありませんが、倫理的な観点から使用方法に注意する必要があります。

よくあるご質問

Google Dorksの利点は何ですか

Google Dorksは検索を絞り込んで特定の情報を素早く見つけるのに役立ちます。これにより、サイバーセキュリティ専門家はシステムをより効果的に保護できます。さらに、Google Dorksは競合調査や学術研究に使用できる正確なデータを提供できるため、リサーチに最適です。

Google ハッキングデータベースとは

Google ハッキングデータベース (GHDB) は、ウェブサイトとサーバーのセキュリティ脆弱性を発見するために使用される Google ドーキングコマンドのリポジトリです。セキュリティ専門家が Google 検索を通じて見つかった脆弱性を悪用するために攻撃者が使用する可能性のある方法を理解し、予測するためのリソースとして機能します。