원클릭 WireGuard

기술적인 배경이 없거나 직접 설정하기 번거롭다면, 원클릭 WireGuard VPN 서비스를 이용하실 수 있습니다.

- Cloudzy 제어판에 로그인합니다

- 애플리케이션 목록에서 "WireGuard"를 선택합니다

- 원하는 위치에서 원하는 플랜으로 VPS를 생성합니다. 기본 사양의 Ubuntu 서버로도 충분합니다.

VPS가 준비되면,

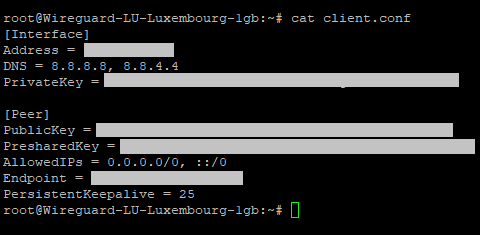

1단계: 로그인 후 다음 명령어를 실행하여 설정을 확인합니다:

cat client.conf

다음과 같은 내용이 표시됩니다:

2단계: 이 설정을 사용해 PC의 WireGuard 클라이언트에서 새 터널을 생성하면, 안전한 VPN 연결을 바로 사용할 수 있습니다.

VPS 기술 자체는 사용자의 기존 로컬 IP 주소를 숨기고 새로운 IP 주소를 제공하는 데 어느 정도 효과적입니다. 그러나 온라인에서 더욱 강력한 보안과 익명성을 원하는 사용자들도 있으며, 이는 충분히 이해할 수 있는 이유입니다. 온라인 프라이버시가 점점 약해지고 있다는 것은 널리 알려진 사실입니다. 그래서 많은 사용자들이 VPS와 VPN를 함께 사용하기 시작했습니다. 일부는 VPS 서버를 VPN 서버로 활용하고, 또 다른 사용자들은 VPN를 on 자신의 VPS 서버에 적용합니다. 즉, 활성화된 VPN 상태에서 VPS를 설치하고 운영하는 방식입니다. WireGuard는 OpenVPN 및 Cisco 등 다른 인기 있는 옵션들과 함께 매우 널리 사용되는 선택지입니다. 사용 중인 OS에 맞게 유연하게 구성할 수 있고, 리버스 프록시 용도로도 활용할 수 있다는 점이 가장 큰 이유입니다. 이로 인해 일부에서는 이런 VPS 서버를 WireGuard VPS라고 부르기 시작했습니다.

이 글에서는 WireGuard VPN의 개념과 장점, 주요 기능을 살펴보고, Ubuntu VPS 서버에 설치하는 방법도 함께 알아보겠습니다. 또한 WireGuard VPN의 리버스 프록시 기능도 직접 살펴볼 예정입니다.

WireGuard VPN란?

WireGuard VPN는 통신 프로토콜로 동작하는 혁신적인 VPN 클라이언트 겸 서비스입니다. 2015년 Jason A. Donenfeld이 처음 개발했으며, 이후 오픈소스 VPN 소프트웨어로 발전했습니다. 비교적 짧은 역사에도 불구하고, WireGuard VPN는 유연성과 다양한 기능으로 널리 알려져 있습니다. WireGuard는 현재도 활발히 개발 중이며, 지속적으로 기능을 추가해 나가고 있습니다. WireGuard는 다음을 통해 데이터를 전송합니다. UDP 프로토콜 기본 VPN 프로토콜로 사용합니다. WireGuard VPN의 핵심 목표 중 하나는 OpenVPN 등 검증된 경쟁 프로토콜을 능가하는 수준의 성능 향상입니다. IPsec.

WireGuard는 간결한 인터페이스와 편리한 사용성으로도 유명합니다. 사용자 편의를 최우선으로 고려해 설계되었습니다. 다른 VPN 클라이언트들은 옵션과 버튼이 지나치게 많아 설정이 번거로울 때가 많습니다. WireGuard는 UDP 프로토콜만을 사용하기 때문에 복잡한 선택지에 혼란을 겪을 일이 없고, 설치 과정도 간단합니다. 정리하자면, WireGuard는 초보자부터 고급 사용자까지 모두를 위한 통합 VPN 솔루션을 목표로 하고 있습니다. WireGuard의 주요 장점은 무엇일까요?

WireGuard VPN의 장점

WireGuard VPN에는 여러 고유한 장점이 있으며, 이 덕분에 많은 사람들이 WireGuard VPS라고 부를 만큼 신뢰받고 널리 쓰이게 되었습니다. 주요 장점은 다음과 같습니다.

- Poly1305, Curve25519, HKDF, Noise 프로토콜 프레임워크, ChaCha20, BLAKE2, SipHash24 등 고급 암호화 프로토콜 지원.

- 명확하고 이해하기 쉬운 보안 구조로, 코드 몇 줄만으로 손쉽게 조정하고 설정할 수 있습니다.

- 리버스 프록시 구현 지원

- 간편한 설치 과정과 직관적인 사용자 인터페이스

- 오픈소스 개발 방식으로, 필요에 맞게 프로그램을 수정하거나 프로젝트에 기여할 수 있습니다.

- 고급 AED-256 암호화로 데이터를 완벽하게 보호합니다.

- 내장된 로밍 설정을 통해 사용자별 데이터를 효율적으로 할당할 수 있습니다.

- 어떤 기기에서도 실행할 수 있는 경량 프로그램

- UDP 프로토콜을 활용해 매우 빠르고 낮은 지연 시간의 VPN 연결을 제공합니다.

- Android, iOS, Linux, FreeBSD, NetBSD, OpenBSD, macOS, 그리고 Windows 7 이상 버전을 포함한 폭넓은 플랫폼 지원.

함께 읽기: VPS에 PPTP VPN 서버를 설치하는 방법

WireGuard는 높은 설정 유연성과 폭넓은 리소스 지원 덕분에, 기기나 OS를 자유롭게 전환하는 VPS 사용자에게 적합합니다. 이제 설치 과정을 시작해 보겠습니다. Linux의 대표로 Ubuntu부터 시작합니다.

WireGuard VPS 설정 (Ubuntu 🐧)

Ubuntu VPS에 Wireguard VPS를 설치하는 방법은 로컬 시스템에 설치하는 것과 크게 다르지 않습니다. 단, 먼저 VPS 계정에 로그인해야 한다는 점이 다릅니다. 따라서 시작 전에 VPS 서버에 사용하는 프로토콜로 로그인되어 있는지 확인하세요. 일반적으로 Ubuntu는 SSH 프로토콜을, Windows는 RDP 프로토콜을 사용합니다. 물론 항상 그런 것은 아닙니다.

필수 조건

VPS에 WireGuard를 설치하려면 sudo 권한이 있는 비루트(non-root) 사용자 계정이 필요합니다. WireGuard VPS에서 WireGuard VPN를 호스팅할 계획이라면, 동일한 패치 버전의 Ubuntu 서버 두 대가 별도로 필요합니다. 하나는 호스팅용, 다른 하나는 클라이언트용입니다. 호스팅이 목적이 아니라면 이 선택적 단계는 건너뛰어도 됩니다. 이 경우 sudo 권한 계정 하나면 충분합니다.

1단계: 저장소 업데이트

Ubuntu에 프로그램을 설치하기 전에 먼저 저장소와 시스템 패키지를 업데이트해야 합니다. 다음 명령어를 입력하여 업데이트를 진행하세요:

$ sudo apt update2단계: WireGuard VPN 파일 가져오기

이제 다음 명령어를 실행하여 WireGuard VPN를 다운로드하고 설치합니다:

$ sudo apt install wireguard -y파일 다운로드 및 설치가 완료될 때까지 기다리세요.

3단계: 개인 키 및 공개 키 가져오기

Ubuntu에서 WireGuard VPN를 실행하려면 키가 필요합니다. 다음 명령어를 입력하여 개인 키를 가져오세요:

$ wg genkey | sudo tee /etc/wireguard/private.key그런 다음 아래 명령어를 입력하여 공개 키를 가져오세요:

$ sudo cat /etc/wireguard/private.key | wg pubkey | sudo tee /etc/wireguard/public.key4단계: IPv4 및 IPv6 설정 구성

이제 IP 주소 범위를 설정해야 합니다. WireGuard VPS 서버 구성의 일환으로, 여기서는 임의의 IP 범위를 사용합니다. 명령어에서 주소를 원하는 값으로 바꿔 직접 IP 범위를 지정할 수 있습니다. 다음 명령어에서 nano를 사용하세요:

$ sudo nano /etc/wireguard/wg0.conf그런 다음 아래 줄을 입력하여 IP 범위를 설정합니다.

[Interface]

PrivateKey = {servers_generated_private_key}

Address = 172.16.0.0/12

ListenPort = 51820

SaveConfig = true프롬프트에서 결과 파일을 저장하세요.

5단계: 포트 포워딩 및 /etc/sysctl.conf 파일 설정

이후 연결이 정상적으로 이루어지도록 앞서 언급한 폴더의 해당 줄을 수정해야 합니다. 먼저 아래 명령어를 입력하여 /etc/sysctl.conf 파일을 여세요:

$ sudo nano /etc/sysctl.conf그런 다음 포워딩을 활성화하기 위해 아래 줄을 하나씩 추가하세요:

net.ipv4.ip_forward=1

IPv6를 사용할 경우 이 줄도 추가하세요:

net.ipv6.conf.all.forwarding=1

터미널을 열고 다음 명령어를 입력하여 입출력 값을 확인하세요:

$ sudo sysctl -pnet.ipv4.ip.forward = 1

IPv6의 경우 다음 명령어를 사용하세요:

net.ipv6.conf.all.forwarding = 1

6단계: 방화벽 조정 (선택 사항)

이 단계에서는 방화벽을 설정해야 합니다. 이는 Ubuntu에 설치되는 많은 네트워크 프로그램에서 필요한 작업입니다. 먼저 다음 명령어로 서버의 공개 네트워크 인터페이스를 확인하세요:

$ ip route list default그런 다음 출력 결과에서 아래 줄을 찾으세요:

default via XXX.XXX.XXX.XXX dev eth0 onlink

eth0은 공개 네트워크 인터페이스를 나타냅니다. 이를 IP 테이블에 추가해야 합니다. 설정 파일을 여세요:

$ sudo nano /etc/wireguard/wg0.conf파일 맨 끝으로 이동한 다음, 아래 텍스트 블록을 복사하여 붙여넣으세요:

PostUp = ufw route allow in on wg0 out on eth0

PostUp = iptables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PostUp = ip6tables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PreDown = ufw route delete allow in on wg0 out on eth0

PreDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

PreDown = ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADEIPv4 또는 IPv6 사용 여부에 따라 해당하지 않는 줄을 삭제하세요. 이제 핵심 단계로 넘어갑니다. WireGuard가 실행되는 UDP 포트에 예외를 추가해야 합니다. 기본 포트는 51820입니다. 다음 명령어를 입력하여 이 포트를 여세요:

$ sudo ufw allow 51280/udp이제 UFW를 비활성화했다가 다시 활성화하여 변경 사항을 적용하세요:

$ sudo ufw disable

$ sudo ufw enable다음 명령어로 UFW 규칙을 확인하세요:

$ sudo ufw status출력 결과는 다음과 같이 표시되어야 합니다:

작업으로부터

— —— —-

51820/udp 어디서나 허용

OpenSSH 모든 곳에서 허용

51820/udp (v6) ALLOW 어디서나 (v6)

OpenSSH (v6) ALLOW Anywhere (v6)

7단계: 서버 설정

이제 WireGuard 클라이언트가 설치되어 연결할 준비가 되었습니다. 직접 만들거나 구입한 서버라면 어디든 이 클라이언트로 연결할 수 있습니다. VPN로 사용할 나만의 WireGuard VPS 서버를 직접 구성하려면 이 단계를 따라 진행하세요.

세 줄의 명령어 시퀀스를 사용합니다. 첫 번째 명령어는 부팅 및 재부팅 시 WireGuard가 자동으로 시작되도록 설정합니다. 두 번째 줄은 서비스를 시작하고, 세 번째 줄은 서비스가 계속 실행되도록 유지합니다. 명령어를 하나씩 입력하세요:

$ sudo systemctl enable [email protected]

$ sudo systemctl start [email protected]

$ sudo systemctl status [email protected]이제 클라이언트와 나만의 서버가 모두 실행 중입니다. 클라이언트로 다른 서버에 연결하거나, 다른 시스템에서 WireGuard 클라이언트를 시작해 직접 구성한 WireGuard VPS 호스트에 VPN로 연결할 수 있습니다.

또한 읽기 : 2022년 최고의 VPN용 VPS

WireGuard 리버스 프록시

WireGuard VPS의 주요 기능 중 하나는 다음과 같은 도구와 함께 리버스 프록시로 활용할 수 있다는 점입니다 Nginx. 리버스 프록시는 차단을 우회하는 데 유용하며 인터넷 검열. 또한 특정 프로그램과 애플리케이션에서 대상 호스트로의 데이터 흐름을 더 효율적으로 처리하는 데도 활용됩니다. 다음은 WireGuard 리버스 프록시와 Nginx.

1단계: NGINX 설치

다음 명령어를 입력해 Nginx를 설치하세요:

sudo apt update -y && sudo apt install -y nginx그런 다음 아래 명령어를 입력해 Nginx 웹 서버를 계속 실행 상태로 유지하세요:

sudo systemctl start nginx2단계: NGINX 설정

슈퍼유저 권한으로 다음 설정 파일을 여세요:

/etc/nginx/nginx.conf

"stream{" 부분을 찾아 그 아래에 다음 줄을 추가하세요:

server {

listen 80 udp;

proxy_pass 127.0.0.1:51820;

}nano를 종료하고 다음 명령어로 Nginx 설정 파일을 테스트하세요:

sudo nginx -t이 설정을 통해 리버스 프록시 실행에 필요한 포트 80이 활성화되었습니다.

3단계: HTTP 포트 80으로 연결

이제 모든 설정을 실제로 적용할 차례입니다. 리버스 프록시를 연결하면 차단된 네트워크에서도 여러 기기가 VPN에 접속할 수 있으며, 성능도 크게 향상됩니다. 먼저 컴퓨터의 터널 설정 파일을 열어 활성 HTTP 포트를 51820 대신 80으로 변경하세요. 그런 다음 WireGuard를 실행해 연결하면, 포트 80을 통한 리버스 프록시가 네트워크에 생성됩니다. 완료되었습니다!

VPS를 홈 네트워크에 연결하는 가장 좋은 방법

자주 출장을 다니면서 업무나 자택 네트워크의 고정 IP가 필요한 경우, VPS 서버에 WireGuard VPN를 구성해 VPS를 통해 사내 및 자택 네트워크에 연결할 수 있습니다. 이를 위해서는 VPS 서버와 해당 서버에 설치된 VPN가 필요합니다. WireGuard에는 이 기능이 기본으로 내장되어 있어, 자택 네트워크에 VPN를 연결하기에 가장 효율적인 플랫폼 중 하나입니다. Ubuntu VPS를 이런 방식으로 활용하면 WireGuard VPN 환경을 한층 더 완성도 있게 구성할 수 있습니다.

명확한 선택

명확한 선택

Linux 서버의 대다수는 이미 Ubuntu를 사용하고 있습니다. 지금 바로 시작해 보세요. 최적화된 Ubuntu VPS로 그 이유를 직접 확인하세요.

Ubuntu VPS 시작하기결론

WireGuard VPN를 실행할 VPS 서버가 필요하다면, Cloudzy의 프리미엄 Ubuntu Linux VPS를 선택해 보세요. 최신 업데이트가 적용되어 있으며 12개 이상의 데이터 센터 중 원하는 위치를 선택할 수 있습니다. WireGuard를 포함한 다양한 VPN 서비스와 호환성이 뛰어나며, 리버스 프록시 운영이나 VPS와 사무실 또는 자택 네트워크 연결도 문제없이 지원합니다. Cloudzy의 Ubuntu 서버는 강력한 보안, 유연한 결제 주기, 다양한 결제 수단, 그리고 14일 환불 보장을 제공합니다.

자주 묻는 질문

OpenVPN vs WireGuard, 어느 쪽이 더 빠른가?

Wireguard의 UDP 프로토콜 덕분에 OpenVPN보다도 빠른 세계 최고 수준의 VPN 서비스 중 하나로 꼽힙니다. 물론 일부 단점도 있지만, 심각한 수준은 아닙니다.

WireGuard VPN는 무료인가?

네. Wireguard는 무료 오픈소스입니다. 클라이언트를 무료로 설치하고 직접 서버를 구성할 수 있으며, 전용 리소스가 필요하다면 서버를 구매할 수도 있습니다. 클라이언트와 서비스 자체는 무료입니다.

WireGuard에 포트 포워딩이 필요한가?

Linux에서 WireGuard를 사용하려면 포트 포워딩이 필요할 수 있습니다. 이 가이드에서는 리버스 프록시용으로 포트 80을, VPN 기본 사용을 위해 포트 51820을 사용했습니다.