이 MikroTik L2TP VPN 설정에서는 L2TP가 터널링을, IPsec이 암호화와 무결성을 담당합니다. 두 프로토콜을 함께 사용하면 서드파티 에이전트 없이도 네이티브 클라이언트 호환성을 확보할 수 있습니다. 암호화 하드웨어의 한계값을 반드시 검증해야 합니다.

이 이중 프로토콜 스택이 유발하는 캡슐화 오버헤드를 간과하면, 배포 환경은 데이터를 단 1MB도 처리하기 전에 조용히 망가진다.

MikroTik L2TP VPN란 무엇인가요?

L2TP는 설계 자체가 순수한 전송 계층에 불과합니다. 데이터가 이동하는 동안 트래픽을 자체적으로 암호화하는 기능이 전혀 없습니다. 적대적 네트워크.

암호화와 무결성을 확보하기 위해 네트워크 설계자들은 L2TP에 IPsec을 결합합니다. 이 구조에서 L2TP가 터널을 형성하고, IPsec이 페이로드를 보호하는 이중 프로토콜 스택이 만들어집니다. 서드파티 에이전트를 별도로 설치하지 않고도 레거시 환경과의 호환성을 유지할 수 있어, 이 하이브리드 방식은 여전히 많은 현장에서 선택받고 있습니다.

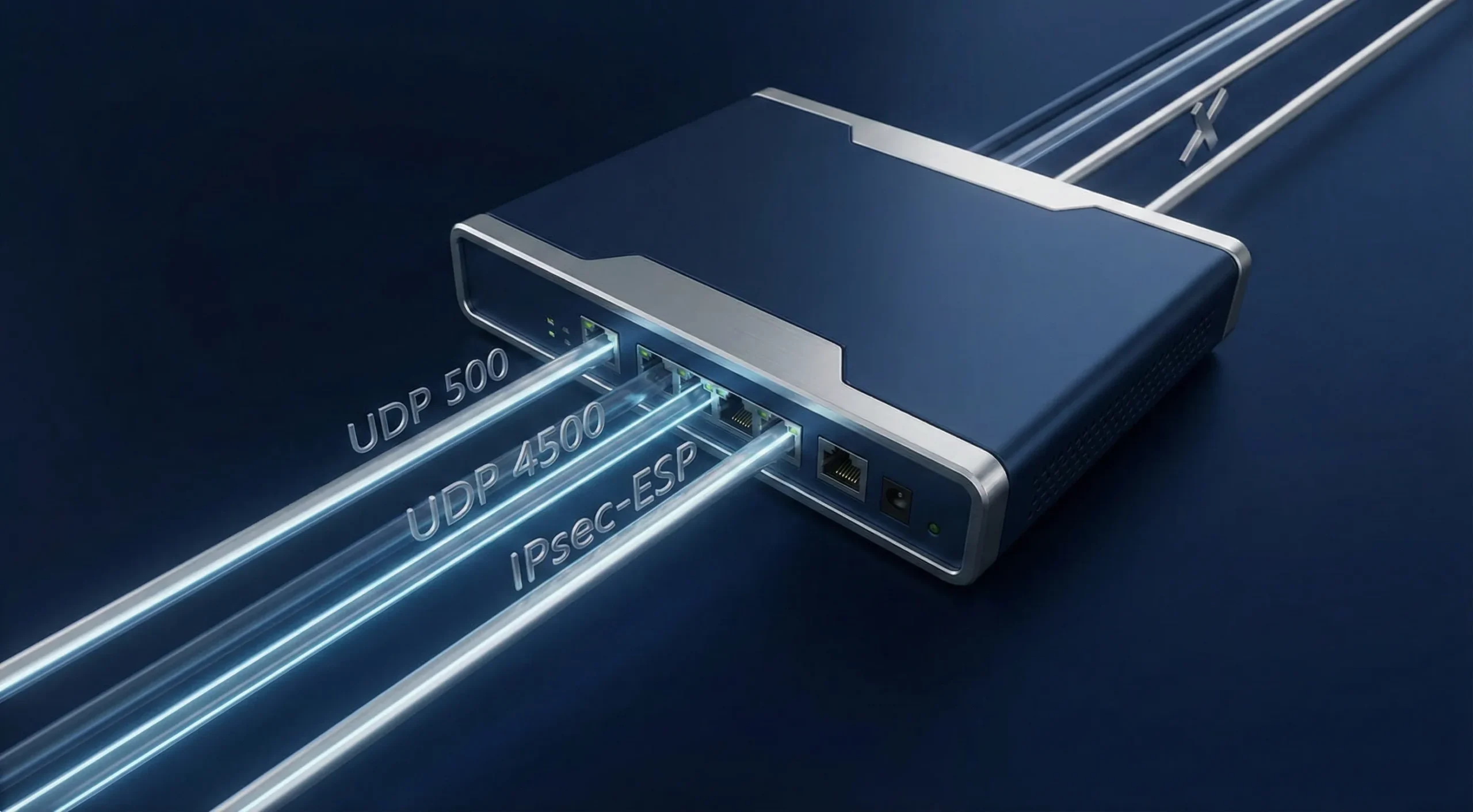

이 이중 프로토콜 의존성을 정확히 이해하는 것이 설계 방식을 결정합니다 방화벽 예외. MikroTik VPN 설정은 UDP 라우팅 또는 IPsec 캡슐화 프로세스 중 하나라도 실패하면 즉시 중단됩니다.

작동 방식

이 보안 연결을 수립하려면 두 단계로 이루어진 정밀한 네트워크 협상이 필요합니다. IKE Phase 1에서는 먼저 복잡한 암호화 보안 연결(Security Association)을 협상합니다. 사전 공유 키.

이 보안 채널이 수립되면, Phase 2는 암호화된 페이로드 내부에 L2TP 터널을 직접 구성합니다. PSK 불일치, 제안 불일치, UDP 500/4500 포트 차단, 또는 NAT 처리 문제로 인해 어느 단계라도 실패하면 터널은 연결되지 않습니다. 일부 Windows NAT-T 엣지 케이스에서는 레지스트리 수정이 필요할 수도 있습니다.

이중 캡슐화 프로세스

MikroTik L2TP VPN 설정에서 전송 중인 데이터는 엄격한 패키징 과정을 거칩니다. 데이터는 표준 PPP 프레임, L2TP 프로토콜로 캡슐화되고 IPsec ESP로 보호됩니다.

이 누적된 오버헤드는 패킷 크기를 표준 네트워크 한계를 훨씬 초과하는 수준으로 끌어올립니다. 최대 전송 단위(MTU) 한계에 도달합니다. 이러한 갑작스러운 증가는 고지연 환경에서 심각한 패킷 단편화를 유발합니다.

엔터프라이즈 환경에서 깊은 터널링보다 순수한 속도가 우선이라면, 낮은 오버헤드의 실용적인 대안을 제시하는 Shadowsocks Configuration 가이드를 참고하세요. 단순한 웹 기반 엔터프라이즈 애플리케이션에는 무거운 터널링이 과도한 경우가 많습니다.

MikroTik L2TP VPN 설정 방법

RouterOS v7에서 보안이 강화된 서버를 배포하려면 정확한 설정이 필수입니다. 가장 깔끔한 구성을 위해 라우터에 공개적으로 접근 가능한 주소나 안정적인 DNS 이름을 부여하십시오. 정적 공인 IP가 권장되지만, 모든 배포 환경에서 필수는 아닙니다.

IPsec 정책이 잘못 설정되면 접속이 차단될 수 있으므로, 지금 바로 구성 백업을 만들어 두어야 합니다. 표준 설정에 관한 가이드를 참고하세요. Mikrotik 포트 포워딩 암호화된 트래픽 체인을 조작하기 전에 반드시 문서를 먼저 확인하세요. 이 MikroTik L2TP VPN 설정 절차를 정확히 따르십시오. 운영 중인 라우터에서 방화벽 규칙을 급하게 적용하면 반드시 문제가 생깁니다.

1단계: IP 풀 및 PPP 프로필 생성

로컬 IP 주소를 정의해야 합니다. 접속하는 클라이언트는 이 IP를 할당받습니다.

- IP 메뉴를 열고 Pool 옵션을 클릭합니다.

- Add 버튼을 클릭합니다. 풀 이름을 vpn-pool로 지정합니다.

- 사용할 IP 범위를 설정합니다.

- PPP 메뉴를 열고 Profiles 옵션을 클릭합니다.

- Add 버튼을 클릭합니다. 프로필 이름을 l2tp-profile로 지정합니다.

- Local Address를 라우터 게이트웨이 주소로 설정합니다.

- Remote Address를 vpn-pool로 설정합니다.

2단계: 글로벌 서버 및 IPsec 활성화

이 단계에서는 MikroTik L2TP VPN 설정의 글로벌 L2TP 리스너를 활성화합니다. IPsec을 활성화하면 RouterOS가 IPsec 암호화를 자동으로 적용합니다.

- PPP 메뉴를 열고 Interface 옵션을 클릭합니다.

- L2TP Server 버튼을 클릭합니다.

- Enabled 체크박스를 선택합니다.

- Default Profile로 L2TP-Profile을 선택합니다.

- Use IPsec 항목에서 Require를 선택합니다. 테스트 환경이나 마이그레이션 목적으로 IPsec 없이 연결해야 하는 경우는 예외입니다.

- IPsec Secret 필드에 복잡한 문자열을 입력합니다.

3단계: PPP 사용자(시크릿) 추가

서버에는 사용자 계정이 필요합니다. 원격 클라이언트 인증을 위한 자격 증명을 생성해야 합니다. MikroTik L2TP VPN 설정의 다음 단계는 PPP 프로필로 이어집니다.

- PPP 메뉴를 열고 Secrets 옵션을 클릭합니다.

- Add 버튼을 클릭합니다.

- 고유한 Name과 안전한 Password를 입력합니다.

- Service를 L2TP로 설정합니다.

- Profile을 l2tp-profile로 설정합니다.

4단계: 방화벽 규칙 구성 (우선순위)

방화벽이 IPsec 협상을 차단합니다. 아래 규칙을 Input 체인에 추가해야 합니다.

- UDP 포트 500을 허용합니다. 1단계 보안 연결(Phase 1 SA)을 처리합니다.

- UDP 포트 4500을 허용합니다. NAT Traversal을 처리합니다.

- L2TP 링크 설정을 위해 UDP 포트 1701을 허용합니다. 설정 완료 후, 관련 트래픽은 협상된 다른 UDP 포트를 사용할 수 있습니다.

- IPsec-ESP 프로토콜을 허용합니다. 프로토콜 50의 암호화된 페이로드를 허용합니다.

VPN 클라이언트가 내부 서브넷으로의 라우팅 접근이 필요한 경우, 포워드 체인에 IPsec 정책 매칭 규칙을 추가하고 해당 트래픽을 srcnat/masquerade에서 제외해야 합니다. FastTrack 우회만으로는 라우팅된 IPsec 트래픽 전체를 처리할 수 없습니다.

5~6단계: 기본 정책 및 피어 프로파일 최적화

RouterOS는 기본 동적 템플릿을 사용합니다. 보안 설정은 직접 수동으로 구성해야 합니다.

- IP 메뉴를 엽니다. IPsec 옵션을 클릭합니다. Proposals 탭을 클릭합니다.

- sha256 해시 파라미터를 확인합니다. AES-256 CBC 암호화를 확인합니다.

- PFS 그룹은 최소 modp2048으로 설정하고, 대상 클라이언트 플랫폼이 모두 지원하는 경우 더 강력한 그룹을 사용하십시오. modp1024는 사용하지 마십시오. RFC 8247에서 SHOULD NOT으로 규정하고 있습니다.

- Profiles 탭을 클릭합니다. Hash를 sha256으로 설정합니다. Encryption을 aes-256으로 설정합니다.

- 클라이언트나 서버가 NAT 환경에 있을 수 있는 경우 NAT Traversal을 활성화합니다. NAT 경로에서 IPsec이 UDP 4500을 통해 정상적으로 동작하도록 합니다.

PFS 그룹, 해시 알고리즘, 암호화 방식을 포함한 모든 Proposal 값은 실제 클라이언트 플랫폼이 지원하는 값과 일치해야 합니다. 불일치 시 Phase 2가 오류 없이 조용히 실패합니다.

고급 최적화 (FastTrack 우회)

IPv4의 기본 FastTrack 규칙은 패킷 포워딩을 인위적으로 가속합니다. 암호화 처리가 이루어지기 전에 패킷을 fast-track하기 때문에, IPsec 터널이 빈번하게 끊어집니다.

모든 암호화 트래픽에 대해 FastTrack을 명시적으로 우회해야 합니다. IPsec Policy=in,ipsec 매처를 사용하는 Accept 규칙을 생성하고, 이 규칙을 FastTrack 위로 올립니다. 이 설정이 완료되면 MikroTik VPN 구성이 안정됩니다.

VPN 클라이언트가 내부 서브넷으로의 라우팅 접근이 필요한 경우, 포워드 체인에 IPsec 정책 매칭 규칙을 추가하고 해당 트래픽을 srcnat/masquerade에서 제외해야 합니다. FastTrack 우회만으로는 라우팅된 IPsec 트래픽 전체를 처리할 수 없습니다.

주요 기능 및 장점

많은 팀이 네이티브 OS 호환성을 유지하고 서드파티 에이전트를 배제하기 위해 zero-trust 모델 대신 MikroTik L2TP VPN 구성을 선택합니다. 그럼에도 숙련된 시스템 관리자들은 완전한 관리 편의성을 위해 IPsec의 무거운 오버헤드를 감수합니다. 운영 체제에 내장된 네이티브 통합 방식은 엔드포인트의 서드파티 소프트웨어 에이전트 충돌 문제를 근본적으로 제거합니다.

경험상, 네이티브 OS 도구는 유행하는 서드파티 에이전트보다 항상 더 오래 살아남습니다. 별도의 클라이언트 배포 과정을 생략하면 헬프데스크 부서에서 매년 수백 시간을 절약할 수 있습니다. 다만, 이 MikroTik L2TP VPN 구성은 하드웨어 측면에서 일정한 제약이 따르며, 자세한 내용은 아래에서 설명합니다.

| 기능 영역 | RouterOS 영향 |

| 보안 표준 | AES-256 IPsec 암호화는 중간자 공격(Man-in-the-Middle)으로부터 통신을 보호합니다. |

| 호환성 | Windows 및 Apple 플랫폼에서는 기본 지원되며, 그 외 시스템에서는 플랫폼 및 버전에 따라 지원 여부가 다릅니다. |

| CPU 오버헤드 | IPsec 처리량은 라우터 모델, CPU, 트래픽 패턴, 암호화 방식, 오프로드 지원 여부에 따라 달라집니다. 지원되는 하드웨어에서는 RouterOS가 AES-NI와 같은 IPsec 가속 기능을 활용할 수 있습니다. |

| 방화벽 복잡성 | 방화벽 규칙은 토폴로지마다 다르지만, L2TP/IPsec은 일반적으로 UDP 500, UDP 4500, L2TP 제어 트래픽, IPsec 정책 처리를 포함합니다. |

보안 및 네이티브 호환성

이 MikroTik L2TP VPN 구성의 핵심 보안 장점은 AES-256 암호화 스위트입니다. 수학적으로 검증된 방식입니다. 그러나 외부에 노출된 엣지 게이트웨이는 자동화된 스캐닝 공격의 주요 표적이 되고 있습니다. 최근의 2024 CISA 보고서 연구에 따르면 노출된 VPN 게이트웨이가 전 세계 랜섬웨어 초기 침투 경로의 약 22%를 차지하는 것으로 확인되었습니다.

주소 목록 필터링은 반드시 적용해야 하는 필수 조치입니다. 주소 필터링 없이 열린 포트를 신뢰하는 것은 운영상의 중대한 실수입니다. 심층 패킷 검사(DPI) 환경에 처해 있다면, 능동적 검열을 우회하기 위한 난독화된 VPN 배포 방법을 다룬 글을 참고하세요.

성능 고려사항 (하드웨어 오프로딩)

하드웨어 가속이 없으면 CPU가 모든 암호화를 인라인으로 처리하게 됩니다. 이 경우 단일 코어 사용률이 한계에 달하고 처리량이 회선 속도를 크게 밑돌 수 있습니다. MikroTik 공식 IPsec 하드웨어 가속 문서 에서 이 내용을 직접 확인할 수 있습니다.

CPU 병목 없이 IPsec 터널을 최대 회선 속도로 유지하려면 실제 부하를 감당할 수 있는 하드웨어가 필요합니다. Cloudzy의 MikroTik VPS 은 고클럭 Ryzen 9 CPU, NVMe 스토리지, 40 Gbps 네트워킹을 제공합니다. 정확히 이런 암호화 워크로드를 위해 설계된 구성입니다.

주요 활용 사례

L2TP/IPsec은 일반적인 웹 라우팅보다 고도로 격리된 전송 환경에 적합한 프로토콜입니다. 2025 Gartner 분석 조사 결과, 기업 엣지 네트워크의 41%가 비용이 높은 서드파티 라이선스를 피하기 위해 여전히 네이티브 프로토콜에 크게 의존하고 있는 것으로 나타났습니다.

이 레거시 프로토콜들은 전 세계 수십억 대의 기기에 깊이 내장되어 있습니다. 이 MikroTik L2TP VPN 구성은 내부 회사 서브넷에만 접근을 제한하는 엄격한 방화벽 경계를 적용할 때 특히 뛰어난 성능을 발휘합니다. 이 프로토콜을 풀터널 웹 브라우징에 사용하는 것은 리소스의 명백한 낭비입니다.

원격 근무자 접속 및 사이트 간 연결의 한계

이 프로토콜 구성은 원격 직원이 본사 LAN에 개별적으로 접속하는 환경에서 강점을 발휘합니다. 반면 고정 지점 라우터에는 L2TP 래퍼가 불필요한 레이턴시를 추가합니다.

두 개의 물리적 사무실을 영구적으로 연결하는 용도로는 비효율적입니다. 영구적인 기업 지점 연결에는 다음 글에서 다루는 사이트 간 VPN 가이드

결론

올바르게 구성된 MikroTik L2TP VPN는 서드파티 소프트웨어 없이도 원격 인력에게 네이티브 접속 환경을 제공합니다. 최신 프로토콜이 네트워킹 분야의 주목을 받고 있지만, 검증된 AES-256 IPsec 암호화 이 아키텍처를 명실상부한 엔터프라이즈급 솔루션으로 만들어 줍니다.

NAT-T 설정을 올바르게 구성하면 NAT 경로에서 발생하는 일부 Phase 2 오류를 방지할 수 있습니다. 다만 PSK 불일치, 프로포절 불일치, 방화벽 문제로 인한 협상 실패는 여전히 발생할 수 있습니다. L2TP와 IPsec을 함께 사용하면 캡슐화 오버헤드가 추가되어 실제 MTU가 줄어든다는 점도 기억하세요. 성능 저하는 두 번째 암호화 레이어가 아니라 패킷 래핑이 추가되기 때문에 발생합니다.

MikroTik의 자체 IPsec 문서 하드웨어 가속이 CPU 내부의 내장 암호화 엔진을 사용해 암호화 속도를 높인다는 것을 확인해 줍니다. 이 기능이 비활성화되면 모든 암호화 작업이 CPU 메인 프로세서에 집중되어 처리량이 크게 감소합니다.

네이티브 암호화 가속기가 탑재된 라우터에 아키텍처를 배포하면 CPU 병목 현상을 방지하고 네트워크를 최대 회선 속도로 유지할 수 있습니다.