Cloud-beveiligingsmonitoring verzamelt logs, statistieken en gebeurtenissen uit alle hoeken van je cloudinfrastructuur, inclusief virtuele machines, containers, identiteitssystemen, netwerkstromen en applicaties, om een realtime beeld te krijgen van hoe je omgeving zich gedraagt.

Door die data continu te bewaken en te analyseren, kunnen teams ongeautoriseerde toegang of verkeerde configuraties detecteren voordat er inbreuken plaatsvinden. Met heldere meldingsworkflows en geautomatiseerde playbooks wordt beveiligingsmonitoring onderdeel van de dagelijkse operaties, in plaats van een crisisbezigheid in het weekend.

Wat is cloud-beveiligingsmonitoring?

Cloud-beveiligingsmonitoring is de praktijk van het continu observeren en analyseren van cloud-native resources, zoals compute-instanties, storage-buckets, serverloze functies en netwerkcontroles, om dreigingen, kwetsbaarheden of compliance-hiaten in realtime te detecteren.

Het werkt door netwerktelemetrie van firewalls en beveiligingsgroepen samen te voegen en lichtgewicht datacollectors te implementeren op virtuele machines en containers, waarbij het volgende wordt bijgehouden:

- Logs van virtuele machines en containers

- API-verzoeken en authenticatiegebeurtenissen

- Netwerkstromen, DNS-query's en eindpuntverbindingen

- Systeemgezondheidsstatistieken en prestatiegegevens

- Gebruikersgedrag in verschillende omgevingen

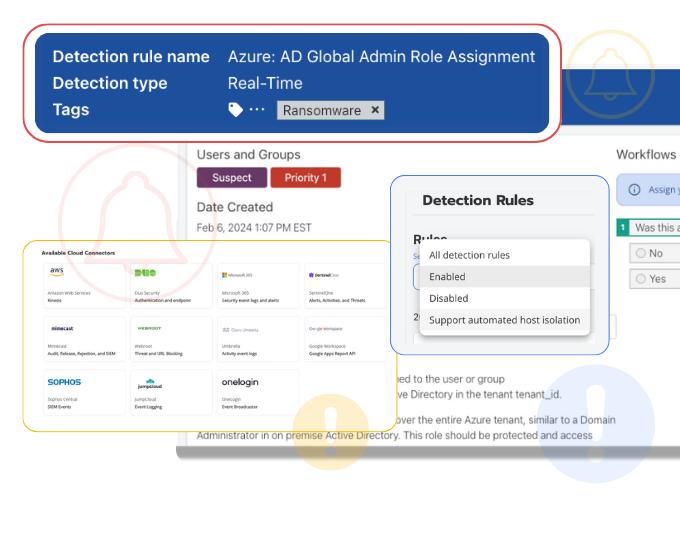

Die datastromen worden doorgestuurd naar een centrale analyse-engine, vaak een SIEM- of XDR-platform, die logformaten normaliseert, correlatieregels toepast en gedragsanalyses uitvoert om afwijkingen te markeren. In plaats van meerdere dashboards tegelijk te beheren, hebben teams één centraal overzicht waar meldingen worden geprioriteerd, tickets automatisch worden aangemaakt en herstelscripts zonder handmatige stappen kunnen worden uitgevoerd.

Wat zijn de kerncomponenten van cloud-beveiligingsmonitoring?

Elke beveiligingsopzet steunt op een aantal fundamentele bouwstenen. In een cloudomgeving fungeren deze elementen als sensoren, filters en alarmen: ze verzamelen data, markeren afwijkend gedrag en activeren snelle reacties.

- Datacollectors en agents op VM's, containers en serverloze workloads

- Logaggregatieprocessen die meerdere clouds ondersteunen met genormaliseerde schema's

- Afwijkingsdetectie-engines die machine learning gebruiken om afwijkingen in gebruik te signaleren

- Meldingsworkflows geïntegreerd in ticketing- en automatiseringsplatforms

Samen zorgen deze onderdelen voor volledige dekking: ruwe telemetrie wordt verzameld, genormaliseerd, geanalyseerd op afwijkingen en omgezet in concrete actiepunten. Zo kan je team zich richten op echte bedreigingen in plaats van zich te verliezen in eindeloze ruis.

Het belang van cloudbeveiliging bewaken

Het bewaken van cloudbeveiliging speelt een centrale rol bij het beschermen van digitale operaties. In 2025 zijn cloudaanvallen sneller, sluwer en beter gefinancierd dan ooit. Dit is waarom het zo belangrijk is:

- Geen blinde vlekken: Van on-premise tot multi-cloud: je behoudt volledig overzicht van begin tot eind.

- Detectie van interne bedreigingen: Door acties van bevoorrechte gebruikers bij te houden, signaleer je misbruik voordat het escaleert.

- Datagedreven inzichten: Historische trendanalyse brengt beleidsmatige tekortkomingen of onbekende IT-resources aan het licht.

- DevSecOps inschakelen: Ontdek misconfiguraties in CI/CD-pipelines vóór ze de productieomgeving bereiken.

- Reputatiebescherming: Snelle detectie en melding houden klanten vertrouwen en toezichthouders tevreden.

Maar door de toenemende complexiteit van cyberaanvallen heb je meer nodig dan alleen het bewaken van cloudbeveiliging. Je hebt ook betrouwbare cybersecurity software.

Voordelen van cloudbeveiliging bewaken

Je cloud bewaken zonder beveiliging is als je voordeur op slot doen maar de ramen wagenwijd open laten. Beveiliging en monitoring combineren is hoe moderne teams veilig blijven, en dit is waarom:

- Proactieve detectie van bedreigingen: Plotselinge verkeerspieken? Ongebruikelijke inlogtijden? Onbekende IP-adressen? Geautomatiseerde regels markeren verdacht verkeer en inlogpogingen buiten kantooruren, zodat je aanvallen vroeg onderschept.

- Snellere incidentrespons: Alerts integreren in chatops of ticketingsystemen verkort de gemiddelde detectietijd aanzienlijk. Analisten hoeven geen logs meer na te jagen via meerdere consoles, en alerts verbinden direct met je automatiseringstools. Tegen de tijd dat je team wordt genotificeerd, is de kwaadaardige instantie al geïsoleerd.

- Vereenvoudigde naleving: cloud compliance monitoring bundelt auditlogs, van rechtenwijzigingen tot API-events, in kant-en-klare rapporten voor standaarden zoals PCI-DSS of HIPAA. Dat bespaart uren handmatig werk.

- Kostenvoorkoming: Vroege waarschuwingen over open opslagbuckets of te ruime roltoewijzingen voorkomen kostbare onderzoeken naar datalekken en boetes.

- Schaalbare controle: Cloudgebaseerde monitoringsoftware verwerkt metrics van tientallen accounts zonder extra personeel, en behoudt hetzelfde overzicht over honderden resources als je eerder had bij tien.

- Detectie van aanvalspatronen: Doorlopende beveiligingsmonitoring brengt langzame, stille aanvallen aan het licht: subtiele escalatie van rechten, laterale beweging en intern misbruik.

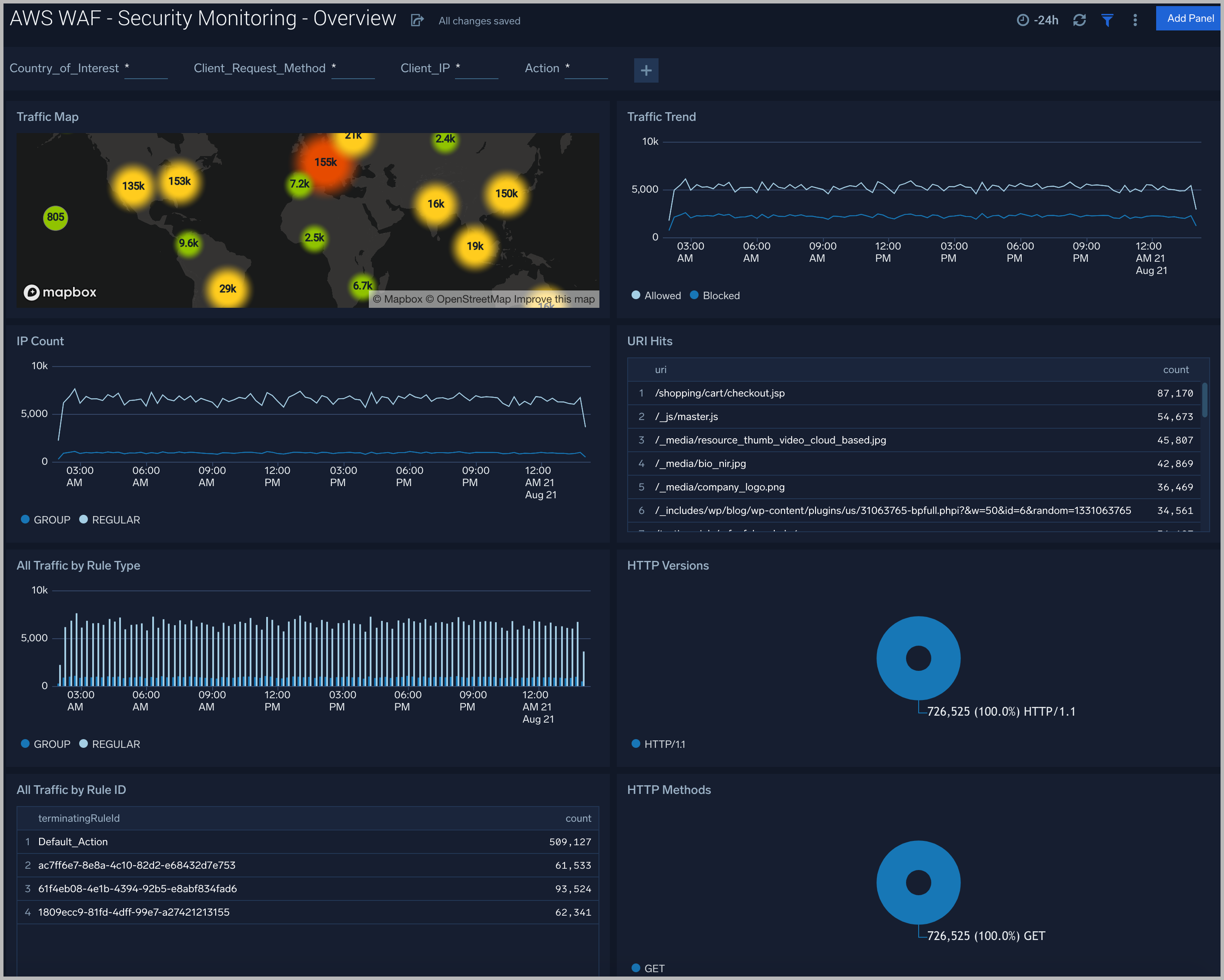

- Geïntegreerde weergave: Eén dashboard dwingt consistent beveiligings- en monitoringsbeleid af voor AWS, Azure, GCP en privéclouds.

Kernfuncties van geavanceerde cloudmonitoringoplossingen

Deze cloudmonitoringoplossingen combineren prestatiegegevens (CPU, geheugen, netwerk) met beveiligingsgebeurtenissen (mislukte inlogpogingen, beleidsschendingen), zodat je een 360°-beeld krijgt van de risico's.

- Cloudbeveiligingsmonitoringtools met kant-en-klare connectoren voor AWS, Azure en GCP, waardoor de integratietijd aanzienlijk wordt verkort.

- Continue beveiligingsmonitoring legt gebeurtenissen 24/7 vast, zonder handmatige stappen.

- Gedragsanalyse die normale patronen leert herkennen en het aantal valse positieven vermindert door te focussen op echte afwijkingen.

- Geautomatiseerde herstelscripts of serverloze functies om gecompromitteerde resources te isoleren en accounts binnen enkele seconden uit te schakelen.

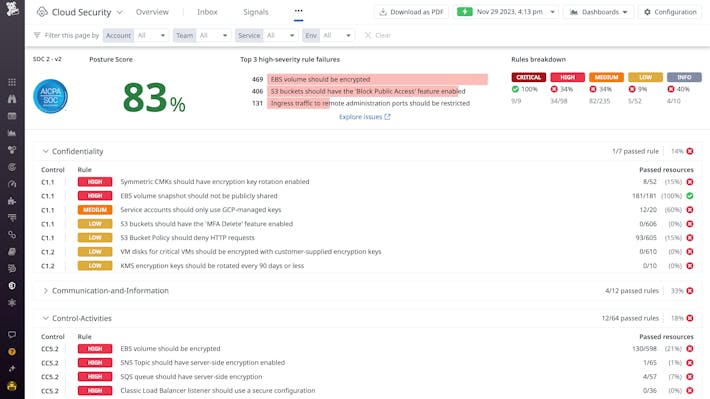

- Aangepaste dashboards voor leidinggevenden, compliance-teams en beveiligingsanalisten, elk met op maat gemaakte weergaven, drill-downs en de mogelijkheid om gedrag te markeren dat specifiek is voor uw eigen use case.

- Integratieplatforms die kwetsbaarhedenscanners, threat intelligence-feeds en servicedesktooling verbinden voor volledig overzicht.

- Compliancerapportage met kant-en-klare dashboards (HIPAA, GDPR, PCI-DSS).

Deze functies maken cloudbeveiligingsmonitoring meer dan alleen een firewall of antivirusoplossing. Het wordt een actieve controlelaag over uw volledige cloudinfrastructuur en cloudproblemen.

Uitdagingen van cloudbeveiligingsmonitoring

Dit zijn de meest voorkomende problemen waar teams tegenaan lopen, ongeacht hoe goed hun tools zijn:

- Te veel data: Het vastleggen van alle logs van tientallen services legt druk op opslag en analysepijplijnen. Gebruik sampling en filtering om ruis te verminderen.

- Waarschuwingsmoeheid Een overvloed aan meldingen met lage prioriteit kan kritieke bedreigingen overstemmen. Stem drempelwaarden en onderdrukkingsregels regelmatig bij om ruis te beperken.

- Complexiteit van multi-cloud: Elke provider gebruikt eigen logformaten. Een gemeenschappelijk schema zoals OpenTelemetry helpt data te normaliseren over AWS, Azure en GCP.

- Vaardigheidstekorten: Het schrijven van effectieve correlatieregels en het finetunen van analyseengines vereist specialistische kennis die schaars is. Managed services of trainingsprogramma's kunnen dat gat helpen dichten.

- Latentieproblemen: Batchgewijs uploaden van logs kan meldingen vertragen. Streamingarchitecturen voor gegevensinvoer bieden lagere latentie voor een snellere respons.

Obstakels overwinnen

- Gebruik open standaarden zoals OpenTelemetry voor uniforme logging

- Beperk of sample bronnen met hoog volume aan de rand van het netwerk

- Documenteer runbooks die meldingen koppelen aan geautomatiseerde inperkingsstappen

Deze aanpak helpt uw beveiligings- en monitoringomgeving te ontwikkelen naar een proactieve verdedigingshouding. Voor private omgevingen kunt u overwegen een privécloud.

Best practices voor cloudbeveiligingsmonitoring

Zelfs met een goed systeem moet u de best practices voor cloudmonitoring blijven volgen. Het goede nieuws: ze zijn goed herhaalbaar.

- Definieer duidelijke draaiboeken: Koppel elke melding aan een reactie (informeren, isoleren of escaleren) zodat uw team precies weet wat er moet gebeuren.

- Automatiseer herstellen: Integreer met infrastructure-as-code of serverless functies om kwaadaardige IP's automatisch te blokkeren of gecompromitteerde inloggegevens te roteren.

- Least privilege afdwingen: Beperk wie monitoringbeveiligingsregels mag aanpassen of ruwe logs mag inzien, om intern misbruik te verminderen.

- Regels periodiek herzien: Naarmate je cloudomgeving groeit, verwijder je verouderde meldingen en pas je drempelwaarden aan op nieuwe baselines.

- Postuurbeheer integreren: Koppel cloud compliance-monitoring aan continue beveiligingsmonitoring voor volledige dekking van begin tot eind.

- Best practices voor cloudmonitoring toepassen: Combineer prestatie- en beveiligingsdata in gezamenlijke dashboards, zodat DevOps en SecOps hetzelfde beeld hebben.

Voorbeeld onboarding-checklist

- Schakel standaardlogging in op elke nieuwe VM of container

- Versleutel logstromen tijdens transport naar je SIEM/XDR

- Plan kwartaalaudits van correlatieregels in

- Stuur meldingen van de kwetsbaarheidsscanner door naar je monitoringworkflows

Door deze stappen vast te leggen kunnen teams nieuwe workloads onboarden zonder in te leveren op zichtbaarheid of controle. Dit alles zorgt voor een strakker beveiligings- en monitoringproces in je hele omgeving, of die nu publiek, privaat of hybride is.

Cloud Security Monitoring-oplossingen – Typen en voorbeelden

De juiste cloud security monitoring-oplossing kiezen hangt af van je omgeving, kennis en schaal. Hieronder staan vijf oplossingstypen (cloud-native, externe SaaS, open-source stacks, CSPM & XDR-hybriden en centrale dashboards), elk met twee aanbevolen tools.

Cloud-native monitoring

Deze services zijn ingebouwd in de grote cloudplatforms en bieden kant-en-klare detectie van bedreigingen met integratie in de API's van de provider.

-

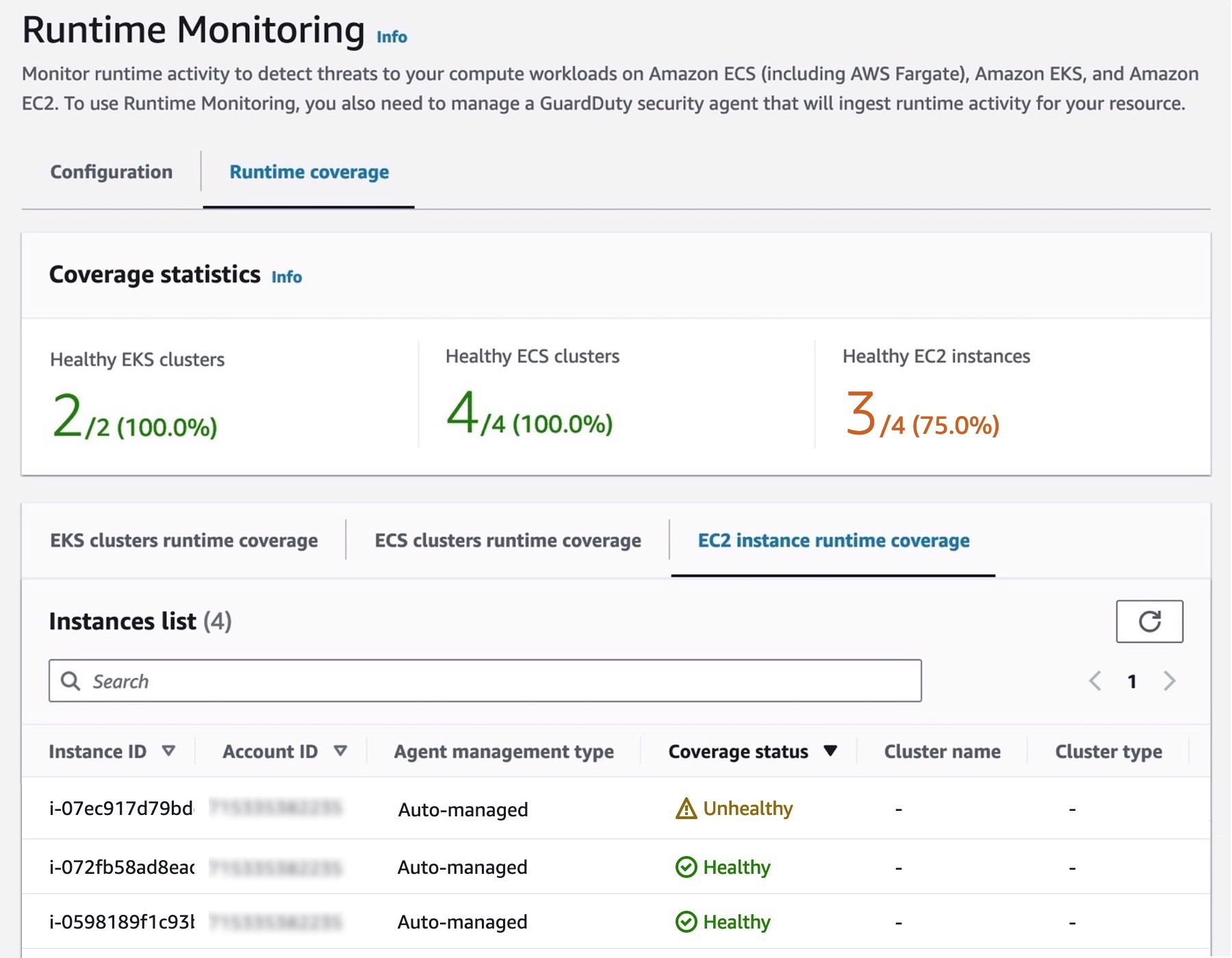

AWS GuardDuty:

Volledig beheerde bedreigingsdetectie die VPC-flowlogs, DNS-logs en CloudTrail-events analyseert met pay-as-you-go-prijzen. Beperkt tot AWS-omgevingen en kan valse positieven genereren die handmatige afstemming vereisen.

-

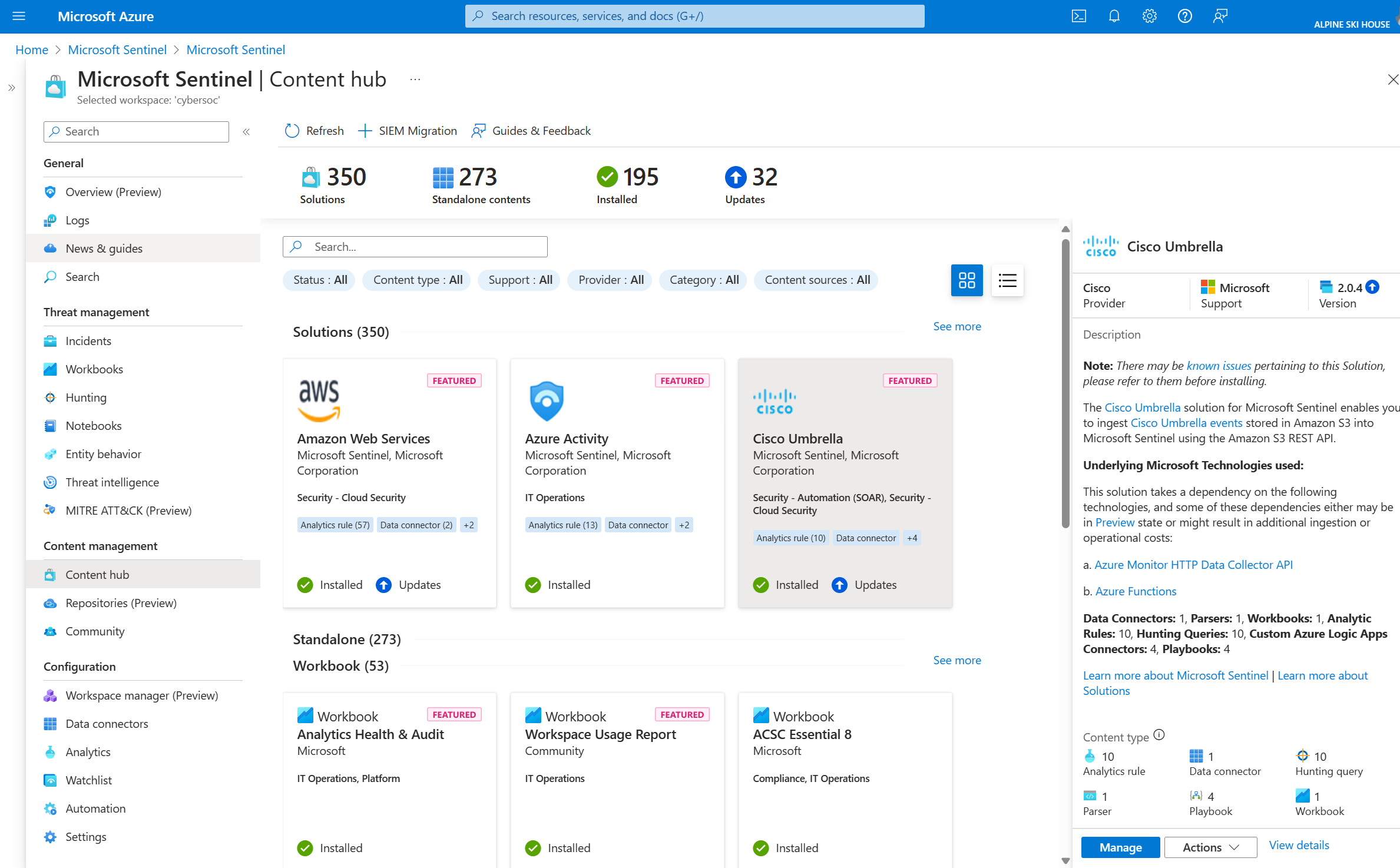

Azure Sentinel:

Cloud-native SIEM/XDR met ingebouwde connectoren voor Microsoft-diensten en AI-gestuurde analyses. De ingestiekosten op schaal zijn moeilijk te voorspellen en het kost tijd om meldingen goed af te stemmen.

Externe SaaS

Onafhankelijke platforms met uitgebreide analyses, gedragsmonitoring en geautomatiseerde respons, vaak over meerdere clouds heen.

-

Sumo Logic

SaaS analytics die cloud-logs en metrics verwerkt op grote schaal, met realtime beveiligingsinzichten en compliance-dashboards; geavanceerde regelconfiguratie kan complex zijn voor nieuwe teams.

-

Blumira:

Beheerde detectie en respons met kant-en-klare playbooks en geautomatiseerde onderzoeksworkflows; het kleinere ecosysteem van de leverancier betekent minder community-integraties en een minder volwassen functieset.

Open-source stacks

Community-gedreven oplossingen die volledige controle bieden over datapipelines en analyses, en daardoor beter passen bij teams met sterke interne expertise.

-

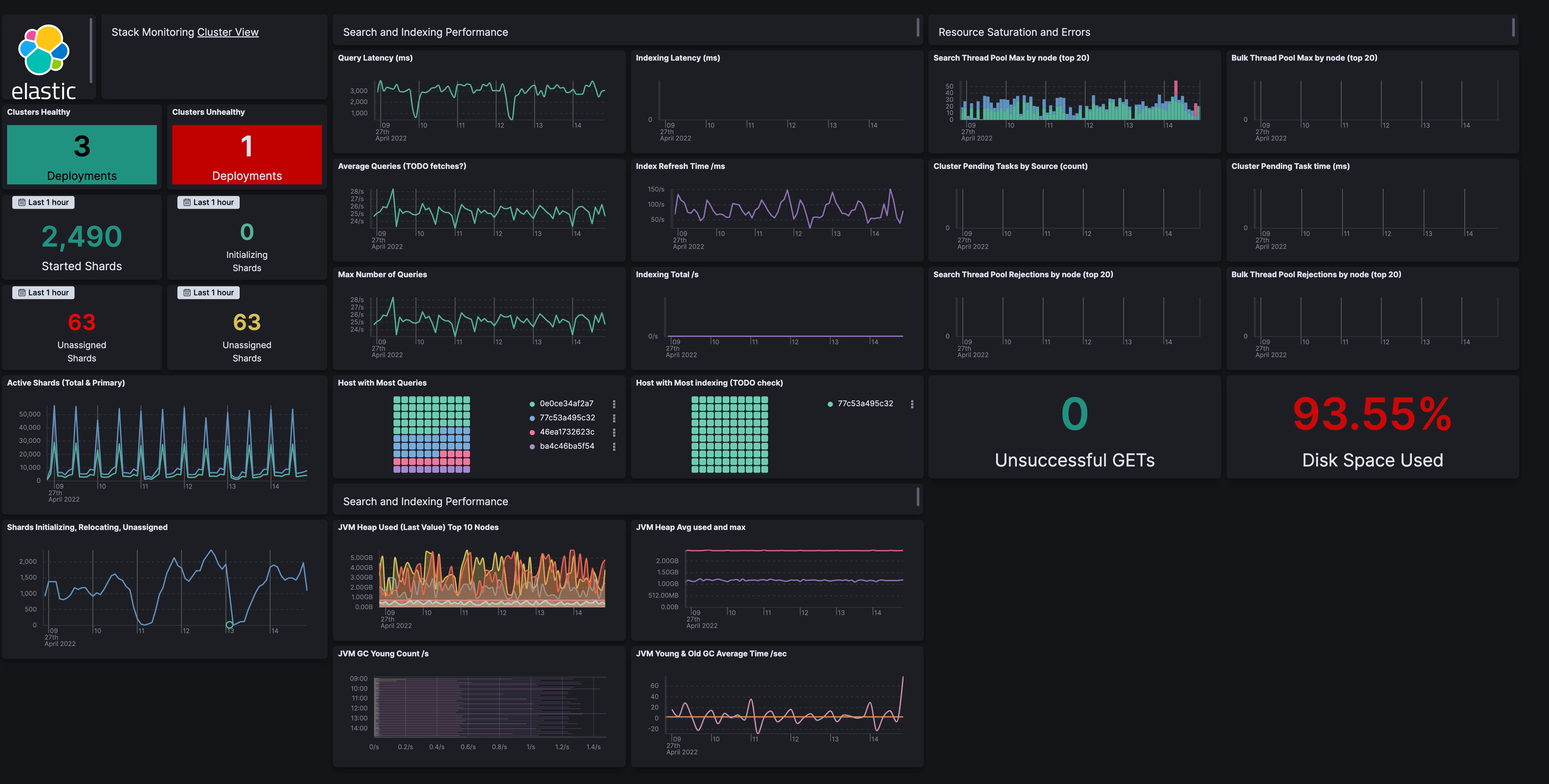

ELK-stack:

Uitgebreide logverzameling, parsing en visualisatie met realtime dashboards; vereist aanzienlijke inrichtingsinspanning en doorlopend onderhoud om indexeringspipelines op te schalen.

-

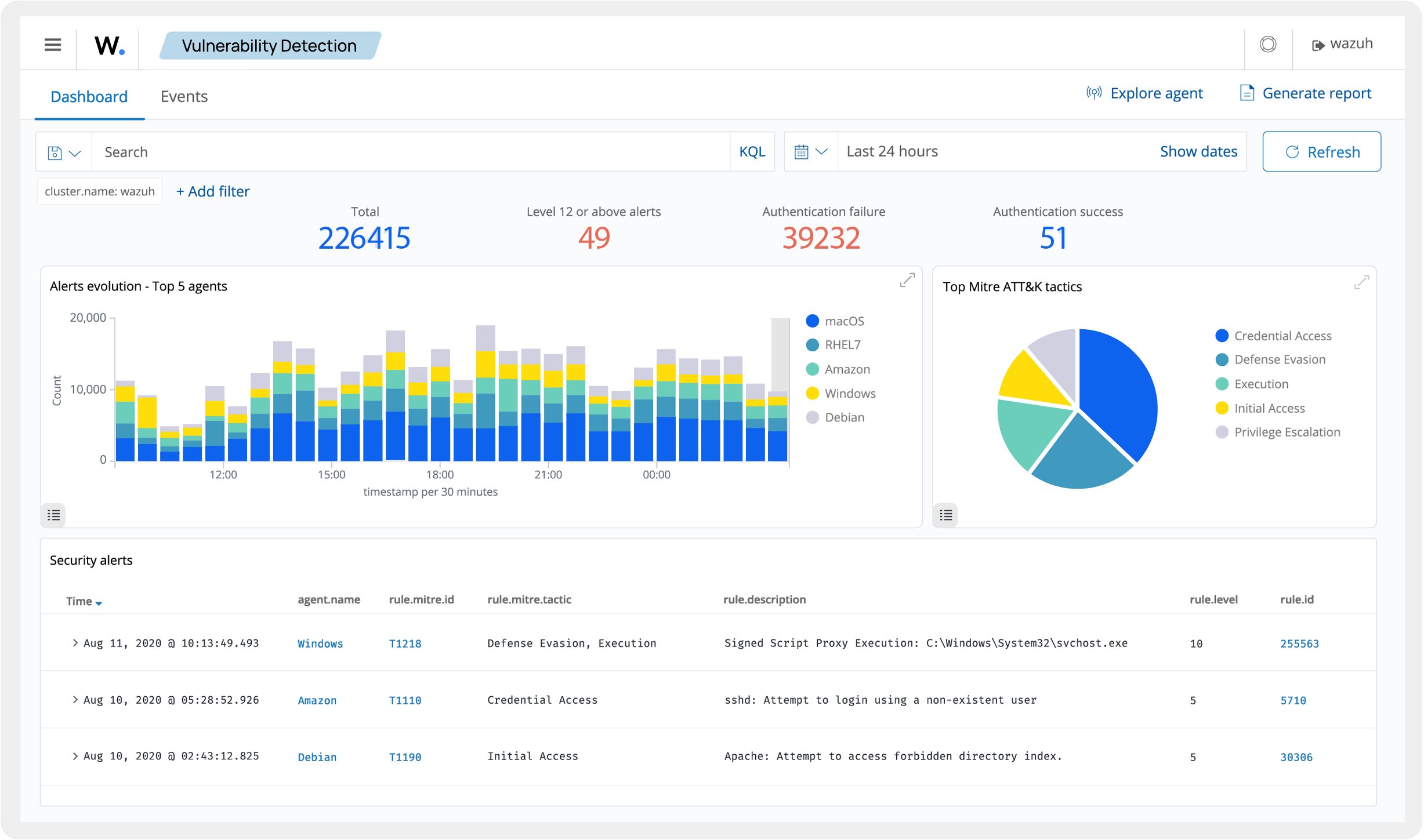

Wazuh:

Open-source beveiligingsplatform dat ELK uitbreidt met host-gebaseerde inbraakdetectie en compliance-rapportage; steile leercurve en beperkte officiële ondersteuningskanalen.

CSPM & XDR Hybrides

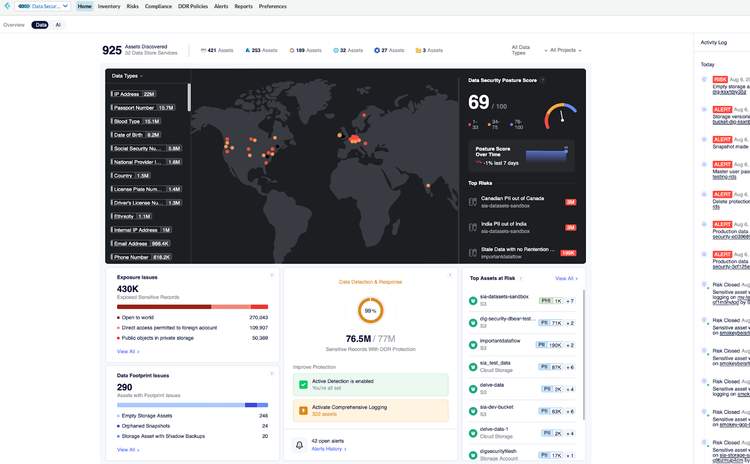

Platforms die continue postuurbeheer combineren met detectie van runtime-bedreigingen, zodat je inzicht krijgt in zowel configuratie als gedrag.

-

Prisma Cloud:

Geïntegreerde CSPM, CIEM en runtime-beveiliging met ondersteuning voor containers en serverless; de complexe initiële inrichting en steile leercurve vertragen de time-to-value.

-

CrowdStrike Falcon:

Full-stack XDR met eindpuntbeveiliging, kwetsbaarheidsbeheer en geïntegreerde threat intelligence; prestatieoverhead op eindpunten en vereist gespecialiseerde kennis voor optimale afstelling.

Uniforme Dashboards

Oplossingen die beveiligingsgebeurtenissen, logs en prestatiemetrics samenvoegen in één overzicht, als brug tussen DevOps en SecOps.

-

Datadog:

Combineert logs, metrics, traces en beveiligingsmonitoringmodules in één interface, met kant-en-klare meldingen voor cloudservices; complexe logopname-inrichting en mogelijk hoge kosten voor gegevensretentie.

-

Splunk Enterprise Security:

Geavanceerde correlatie, integratie van threat intelligence en aanpasbare beveiligingsdashboards; hoge licentiekosten en een steile leercurve voor nieuwe gebruikers.

Elke categorie heeft zijn afwegingen: het gemak van cloud-native implementaties, de flexibiliteit van open-source, of de diepgang van hybride platforms. Stem je keuze af op de expertise, het budget en de compliance-vereisten van je team om het meeste uit je cloud security monitoring-inrichting en cloudarchitectuur als geheel te halen.

Laatste Gedachten

Terwijl een betrouwbare cloudbeveiliging de inrichting is niet compleet zonder cloudinfrastructuurbeveiliging, door cloud security monitoring-tools, best practices voor beveiligingsmonitoring en continue beveiligingsmonitoring in je dagelijkse werkzaamheden te integreren, verander je reactief logonderzoek in proactieve verdediging. Zo houd je aanvallers op afstand en blijft je cloud gedurende heel 2025 veilig.