In deze MikroTik L2TP VPN-configuratie verzorgt L2TP de tunneling en IPsec de versleuteling en integriteit. Deze combinatie geeft je native clientcompatibiliteit zonder third-party agents. Het valideren van de limieten van je cryptografische hardware blijft een absolute prioriteit.

De encapsulatie-overhead die dit dual-protocol stack introduceert negeren, wurgt deployments al voordat er één megabyte verwerkt is.

Wat is MikroTik L2TP VPN?

L2TP is van nature een puur transportprotocol zonder meer. Het biedt absoluut geen ingebouwde versleuteling voor je doorstromend verkeer. vijandige netwerken.

Voor encryptie en integriteit combineren netwerkarchitecten L2TP met IPsec. Het resultaat is een dubbel protocolstack waarbij L2TP de tunnel verzorgt en IPsec de payload beveiligt. Deze hybride architectuur blijft de voorkeurskeuze voor achterwaartse compatibiliteit zonder dat er opdringerige third-party agents geïnstalleerd hoeven te worden.

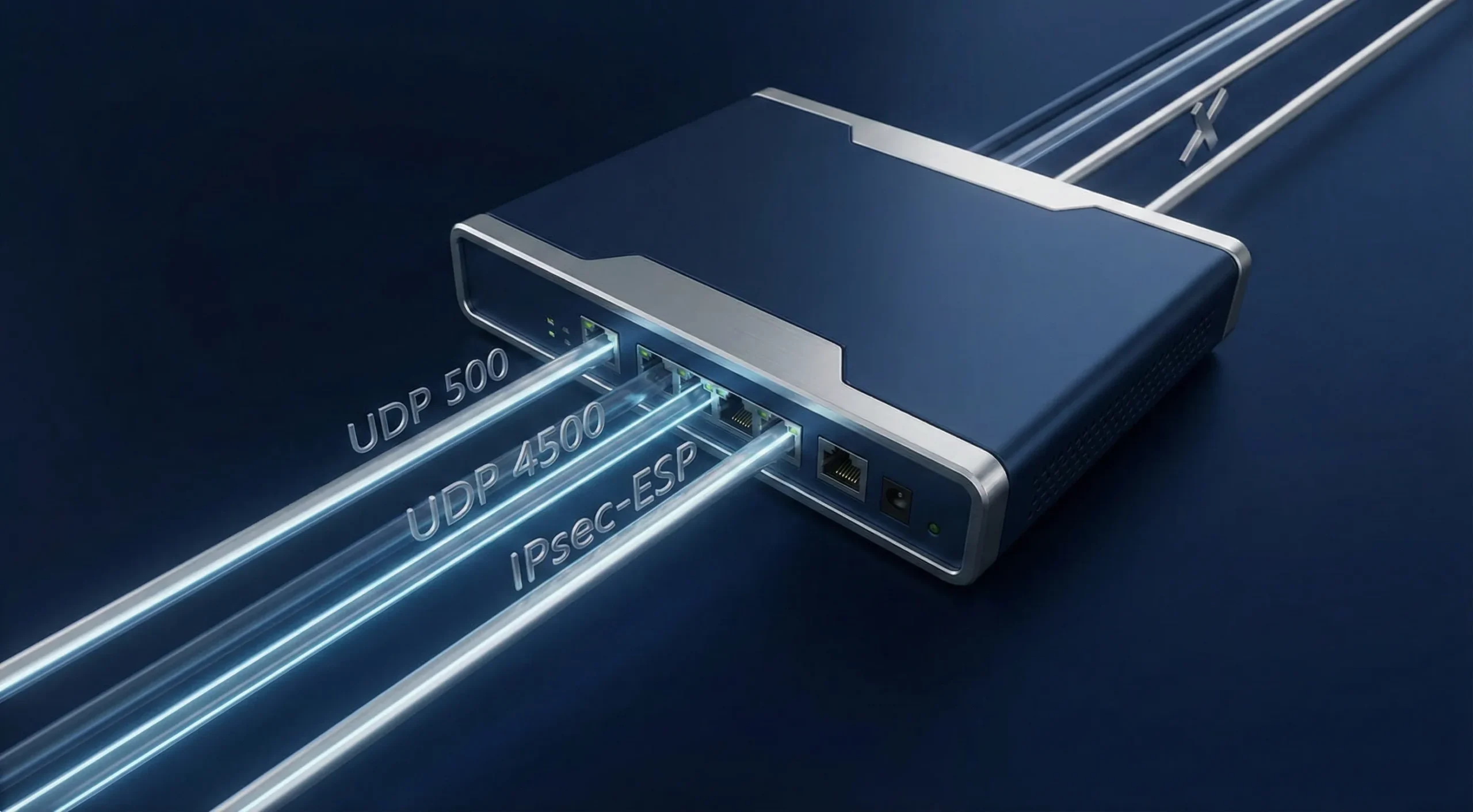

Deze afhankelijkheid van twee protocollen bepaalt direct hoe je bouwt firewallexcepties. Je MikroTik VPN-configuratie valt direct uit als de UDP-routing of de onderliggende IPsec-encapsulatie uitvalt.

Hoe het werkt

Het opzetten van deze beveiligde verbinding vereist een nauwkeurige handshake in twee fasen. IKE Phase 1 onderhandelt eerst de cryptografische beveiligingsassociatie op basis van jouw complexe Vooraf gedeelde sleutel.

Zodra deze beveiligde verbinding tot stand is gebracht, bouwt Phase 2 de L2TP-tunnel direct binnen de versleutelde payload op. Als een van beide fasen mislukt door een PSK-mismatch, een voorstel-mismatch, geblokkeerde UDP 500/4500-poorten, of problemen met NAT-afhandeling, komt de tunnel niet omhoog. In bepaalde Windows NAT-T-randgevallen kan ook een registerwijziging nodig zijn.

Het dubbele inkapselingsproces

Doorvliegend dataverkeer in een MikroTik L2TP VPN-configuratie ondergaat een intensief inkapselingsproces. Het komt binnen als standaard PPP-frame, wordt ingepakt door het L2TP-protocol en beveiligd door IPsec ESP.

Deze opeenstapeling van overhead blaast pakketgroottes fors op, ruim buiten de standaard netwerknormen. Maximale transmissie-eenheid limieten. Deze plotselinge inflatie leidt onvermijdelijk tot hevige pakketfragmentatie in omgevingen met hoge latentie.

Als snelheid voor jouw organisatie zwaarder weegt dan uitgebreide tunneling, bekijk dan onze handleiding over Shadowsocks Configuration. Dat biedt een lichtgewicht alternatief met weinig overhead. Voor eenvoudige webapplicaties is zwaar tunnelen vaak meer dan nodig.

Hoe stel je MikroTik L2TP VPN in?

Het opzetten van een beveiligde server op RouterOS v7 vereist nauwkeurigheid. Voor de schoonste configuratie geef je de router een publiek bereikbaar adres of een stabiele DNS naam. Een statisch publiek IP heeft de voorkeur, maar is niet in elke omgeving verplicht.

Maak onmiddellijk een back-up van je configuratie. Gebroken IPsec-beleidsregels kunnen je buitensluiten. Raadpleeg onze handleiding over standaard Mikrotik Poort Doorschakeling documentatie door te nemen voordat je cryptografisch verkeersverkeer aanpast. Volg deze MikroTik L2TP VPN-installatie nauwkeurig. Firewallregels aanpassen op een actieve productieomgeving gaat gegarandeerd mis.

Stap 1: Maak de IP-pool en het PPP-profiel aan

Je moet lokale IP-adressen definiëren. Verbindende clients krijgen deze IP-adressen toegewezen.

- Open het IP-menu. Klik op de optie Pool.

- Klik op de knop Toevoegen. Geef de pool de naam vpn-pool.

- Stel je specifieke IP-bereik in.

- Open het PPP-menu. Klik op de optie Profielen.

- Klik op de knop Toevoegen. Geef het profiel de naam l2tp-profile.

- Stel het lokale adres in op de gateway van je router.

- Stel het externe adres in op vpn-pool.

Stap 2: Activeer de globale server en IPsec

Deze stap activeert de globale L2TP-listener in je MikroTik L2TP VPN-configuratie. RouterOS koppelt de IPsec-versleuteling dynamisch zodra je dit inschakelt.

- Open het PPP-menu. Klik op de optie Interface.

- Klik op de knop L2TP Server.

- Vink het selectievakje Ingeschakeld aan.

- Selecteer L2TP-Profile als het standaardprofiel.

- Selecteer Verplicht onder IPsec gebruiken, tenzij je bewust een fallback zonder IPsec nodig hebt voor een testomgeving of migratie.

- Voer een complexe string in het veld IPsec Secret in.

Stap 3: PPP-gebruikers toevoegen (Secrets)

Je server vereist gebruikersaccounts. Je moet authenticatiegegevens aanmaken voor externe clients. Het volgende deel van je MikroTik L2TP VPN-configuratie gaat verder met het PPP-profiel.

- Open het PPP-menu. Klik op de optie Secrets.

- Klik op de knop Toevoegen.

- Voer een unieke naam in. Voer een sterk wachtwoord in.

- Stel de service in op L2TP.

- Stel het profiel in op l2tp-profile.

Stap 4: Configureer de firewallregels (prioriteit)

Je firewall blokkeert IPsec-onderhandeling. Plaats deze regels in je Input-chain.

- Sta UDP poort 500 toe. Dit verwerkt Phase 1-beveiligingsassociaties.

- Sta UDP poort 4500 toe. Dit verwerkt NAT Traversal.

- Sta UDP poort 1701 toe voor L2TP-verbindingsopbouw. Na de instelling kan gerelateerd verkeer andere UDP-poorten gebruiken zoals onderhandeld.

- Sta het IPsec-ESP-protocol toe. Dit maakt versleutelde Protocol 50-payloads mogelijk.

Als VPN-clients gerouteerde toegang tot interne subnetten nodig hebben, voeg dan ook IPsec-policymatchregels toe in de forward-chain en sluit overeenkomend verkeer uit van srcnat/masquerade. FastTrack-bypass alleen is niet voldoende voor alle gerouteerde IPsec-gevallen.

Stap 5 & 6: Standaardbeleidsregels en peerprofielen optimaliseren

RouterOS gebruikt standaard dynamische templates. Je moet deze handmatig beveiligen.

- Open het IP-menu. Klik op de IPsec-optie. Klik op het tabblad Proposals.

- Controleer de sha256-hashparameter. Controleer AES-256 CBC-versleuteling.

- Stel de PFS-groep in op minimaal modp2048, of een sterkere groep als alle clientplatforms in scope dit ondersteunen. Gebruik modp1024 niet; RFC 8247 markeert dit als SHOULD NOT.

- Klik op het tabblad Profiles. Stel Hash in op sha256. Stel Encryption in op aes-256.

- Schakel NAT Traversal in als clients of de server zich achter NAT kunnen bevinden. Dit zorgt dat IPsec correct werkt via UDP 4500 in geNATte paden.

Alle proposal-waarden, inclusief de PFS-groep, het hashalgoritme en het versleutelingsalgoritme, moeten overeenkomen met wat je clientplatforms daadwerkelijk ondersteunen. Afwijkingen zorgen ervoor dat Phase 2 stil mislukt.

Geavanceerde optimalisatie (FastTrack omzeilen)

De standaard IPv4 FastTrack-regel versnelt pakketdoorschakeling kunstmatig. Dit verstoort IPsec-tunnels regelmatig, omdat pakketten worden versneld voordat de versleutelingscyclus plaatsvindt.

Je moet FastTrack expliciet omzeilen voor al het cryptografisch verkeer. Maak een Accept-regel aan met IPsec Policy=in,ipsec-matchers. Sleep deze regel boven FastTrack. Je MikroTik VPN-configuratie stabiliseert zodra dit op zijn plaats is.

Als VPN-clients gerouteerde toegang tot interne subnetten nodig hebben, voeg dan ook IPsec-policymatchregels toe in de forward-chain en sluit overeenkomend verkeer uit van srcnat/masquerade. FastTrack-bypass alleen is niet voldoende voor alle gerouteerde IPsec-gevallen.

Kernfuncties en voordelen

Veel teams kiezen nog steeds voor een MikroTik L2TP VPN-setup boven zero-trust-modellen, om native OS-compatibiliteit te behouden en third-party agents te vermijden. Toch blijven ervaren systeembeheerders deze zware IPsec-overhead accepteren, puur om volledige administratieve vrijheid te behouden. Native integratie met het besturingssysteem elimineert tegenstrijdige third-party softwareagents van je endpoints.

Native OS-tools overleven trending third-party agents consequent op de lange termijn. Door deze verplichte client-uitrolrondes over te slaan, besparen helpdeskafdelingen jaarlijks gemakkelijk honderden verspilde uren. Het afronden van deze MikroTik L2TP VPN-setup brengt wel concrete hardwarebeperkingen met zich mee, die hieronder worden toegelicht.

| Functiegebied | RouterOS-impact |

| Beveiligingsstandaard | AES-256 IPsec-versleuteling beschermt tegen man-in-the-middle-aanvallen. |

| Compatibiliteit | Brede ingebouwde ondersteuning op Windows- en Apple-platforms, met platform- en versiespecifieke ondersteuning op andere systemen. |

| CPU-overhead | IPsec-doorvoer is afhankelijk van het routermodel, CPU, verkeerspatroon, cipher suite en offload-ondersteuning. Op ondersteunde hardware kan RouterOS gebruikmaken van IPsec-versnelling zoals AES-NI. |

| Firewall-complexiteit | Firewallregels verschillen per topologie, maar L2TP/IPsec vereist doorgaans poort 500, poort 4500, L2TP-controleverkeer en IPsec-beleidsafhandeling. |

Beveiliging en native compatibiliteit

Het belangrijkste beveiligingsvoordeel van deze MikroTik L2TP VPN-configuratie is het AES-256-cryptografisch protocol. De wiskunde klopt. Toch blijven blootgestelde edge-gateways grote doelwitten voor geautomatiseerde scantools. Een recent 2024 CISA Rapport bevestigde dat blootgestelde VPN-gateways wereldwijd verantwoordelijk zijn voor ongeveer 22% van de initiële ransomware-aanvalsvectoren.

Strikte filtering op adreslijsten is ononderhandelbaar. Een blootgestelde poort zonder adresfiltering vertrouwen is operationele nalatigheid. Als je te maken hebt met deep-packet inspection, lees dan ons artikel over het inzetten van een Verborgen VPN om actieve censuur te omzeilen.

Prestatieoverwegingen (hardware-offloading)

Zonder hardwareversnelling verwerkt de CPU alle versleuteling inline, wat het gebruik van één core naar zijn maximum kan drijven en de doorvoer ver onder de lijnsnelheid kan brengen. MikroTik's eigen IPsec-documentatie voor hardwareversnelling bevestigt dit rechtstreeks.

Om je IPsec-tunnels op volledige lijnsnelheid te houden zonder CPU-knelpunten, heb je hardware nodig die de belasting daadwerkelijk aankan. Bij Cloudzy biedt onze MikroTik VPS je high-frequency Ryzen 9 CPU-processors, NVMe-opslag en 40 Gbps-netwerken, speciaal gebouwd voor dit soort cryptografische workloads.

Typische toepassingen

L2TP/IPsec domineert sterk in sterk geïsoleerde transportscenario's, niet in algemene webroutering. Een 2025 Gartner Analyse toonde aan dat 41% van de enterprise edge-netwerken nog steeds zwaar leunt op native protocollen om dure licenties van derden te vermijden.

Deze legacy-protocollen zijn diep verankerd in miljarden apparaten wereldwijd. Deze MikroTik L2TP VPN-configuratie blinkt uit wanneer je strikte firewallgrenzen afdwingt die toegang beperken tot interne bedrijfssubnetten. Dit protocol gebruiken voor volledig-tunnel webbrowsing is een fundamenteel verkeerde inzet van resources.

Toegang voor externe medewerkers en site-to-site-beperkingen

Deze protocolconfiguratie werkt het best voor individuele externe medewerkers die inbellen op een centraal kantoor-LAN. De L2TP-wrapper voegt bovendien onnodige, zware latentie toe aan statische branchrouters.

Voor het permanent verbinden van twee afzonderlijke fysieke kantoren is het ronduit inefficiënt. Voor het koppelen van vaste vestigingen, lees ons artikel over het opzetten van een Site-to-Site VPN gids.

Conclusie

Een goed opgezette MikroTik L2TP VPN-configuratie geeft je externe medewerkers native toegang zonder afhankelijkheid van software van derden. Moderne protocollen domineren momenteel de netwerkdiscussie, maar onbreekbare AES-256 IPsec-encryptie maakt van deze architectuur een onbetwiste keuze voor enterprise-omgevingen.

Correcte NAT-T-instellingen helpen sommige Phase 2-fouten in geNATte paden te voorkomen, maar PSK-mismatches, proposal-mismatches en firewallproblemen kunnen de onderhandeling alsnog verstoren. Houd er rekening mee dat L2TP en IPsec samen encapsulatie-overhead toevoegen en je effectieve MTU verkleinen. De prestatievermindering komt door de extra pakketwrapping, niet door een tweede encryptielaag.

MikroTik's eigen IPsec-documentatie bevestigt dat hardwareversnelling gebruikmaakt van een ingebouwde encryptie-engine in de CPU om het encryptieproces te versnellen. Zonder die engine valt al het cryptografische werk op de hoofd-CPU terug en daalt de doorvoer aanzienlijk.

Door je architectuur te draaien op routers met native cryptografische accelerators voorkom je dat de CPU een knelpunt wordt en blijft je netwerk op volledige lijnsnelheid draaien.