WireGuard met één klik

Geen technische achtergrond of liever geen gedoe met de installatie? We bieden een eenvoudige One-Click WireGuard VPN service.

- Log in op het Cloudzy configuratiescherm

- Selecteer "WireGuard" uit de lijst met applicaties

- Maak een VPS aan op de gewenste locatie met het plan van jouw keuze. Een Ubuntu server met basisspecificaties is voldoende.

Zodra je VPS klaar is,

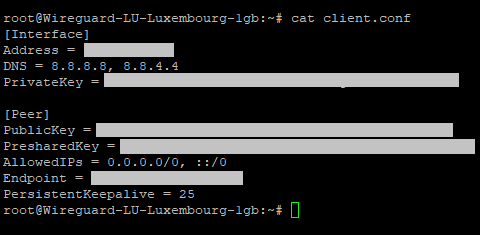

Stap 1: Log in en voer het volgende commando uit om je configuratie te bekijken:

cat client.conf

Je ziet dan zoiets als dit:

Stap 2: Gebruik deze configuratie om een nieuwe tunnel aan te maken in je WireGuard client op je pc. Daarna ben je klaar voor een beveiligde VPN verbinding.

De VPS technologie is redelijk effectief in het toewijzen van een nieuw IP-adres aan gebruikers en het verbergen van hun oorspronkelijke lokale IP-adres. Toch zoeken sommige gebruikers naar nog meer beveiliging en anonimiteit online, en niet zonder reden. Het is geen geheim dat online privacy steeds verder afneemt. Daarom zijn veel gebruikers VPS en VPN in combinatie gaan gebruiken. Sommigen gebruiken VPS servers als VPN servers, terwijl anderen de VPN on op hun VPS server instellen, wat betekent dat ze hun VPS installeren en gebruiken met een actieve VPN. WireGuard is, naast andere populaire opties zoals OpenVPN en Cisco varianten, een veelgekozen oplossing. Dit komt voornamelijk doordat het van nature configureerbaar en aanpasbaar is aan het besturingssysteem dat je gebruikt, en zelfs ingezet kan worden voor reverse proxy-toepassingen. Dit heeft geleid tot VPS servers die door sommigen WireGuard VPS worden genoemd.

In dit artikel maken we je vertrouwd met WireGuard VPN, de voordelen en functies, en laten we zien hoe je het installeert op je Ubuntu VPS-server. We bekijken ook de bekende reverse proxy-functionaliteit van WireGuard VPN.

- WireGuard met één klik

- Wat is WireGuard VPN?

- Voordelen van WireGuard VPN

- WireGuard VPS instellen (Ubuntu 🐧)

- Vereisten

- Stap 1: Werk je repository bij

- Stap 2: Haal de WireGuard VPN bestanden op

- Stap 3: Genereer de privé- en publieke sleutels

- Stap 4: Stel je IPv4 en IPv6 configuratie in

- Stap 5: Configureer port forwarding en het /etc/ sysctl.conf bestand

- Stap 6: Pas de firewall aan (optioneel)

- Stap 7: De server configureren

- WireGuard omgekeerde proxy

- Beste manier om VPS met het thuisnetwerk te verbinden

- Conclusie

- Veelgestelde vragen

Wat is WireGuard VPN?

WireGuard VPN is een vernieuwende VPN-client en -dienst die primair fungeert als communicatieprotocol. Oorspronkelijk geschreven door Jason A. Donenfeld in 2015, is het sindsdien uitgegroeid tot open-source VPN-software. Ondanks zijn relatief korte bestaan staat WireGuard VPN bekend om zijn flexibiliteit en uitgebreide mogelijkheden. WireGuard wordt nog altijd actief doorontwikkeld en is voortdurend in uitbreiding. WireGuard verzendt data via het UDP-protocol als primair VPN-protocol. Een van de belangrijkste beloften van WireGuard VPN is betere prestaties, tot het punt dat het gevestigde concurrerende protocollen zoals OpenVPN en IPsec.

WireGuard staat ook bekend om zijn minimalistische interface en gebruiksgemak. Andere VPN-clients configureren kan een tijdrovende klus zijn: er zijn gewoonweg te veel opties en knoppen. WireGuard gebruikt uitsluitend het UDP-protocol, zodat je niet verdwaalt in een wirwar van instellingen, en de installatie verloopt eveneens vlot. Kortom, WireGuard mikt duidelijk op de positie van hét allesomvattende VPN-pakket voor zowel gevorderde als beginnende gebruikers. Maar wat zijn de belangrijkste voordelen van WireGuard?

Voordelen van WireGuard VPN

WireGuard VPN heeft een aantal unieke voordelen waardoor het betrouwbaar en populair genoeg is geworden om te worden ingezet in wat velen het WireGuard VPS noemen. Deze voordelen omvatten onder andere:

- Geavanceerde cryptografie met protocollen zoals Poly1305, Curve25519, HKDF, Noise protocol framework, ChaCha20, BLAKE2 en SipHash24.

- Overzichtelijke en begrijpelijke beveiliging, eenvoudig aan te passen en te configureren met een paar regels code.

- Implementatie van reverse proxy

- Een eenvoudige installatie en gebruiksvriendelijke interface

- Open-source ontwikkelmodel, waarmee je het programma kunt aanpassen aan jouw wensen of zelf kunt bijdragen aan de ontwikkeling.

- Geavanceerde AED-256-encryptie zorgt voor volledige gegevensbeveiliging.

- Ingebouwde roaming-configuratie maakt efficiënte databeheer per eindgebruiker mogelijk.

- Een lichtgewicht programma dat op elk apparaat draait

- Het UDP-protocol maakt razendsnel en lage-latentie VPN mogelijk.

- Ondersteuning voor een groot aantal platforms, waaronder Android, iOS, Linux, FreeBSD, NetBSD, OpenBSD, macOS en Windows vanaf versie 7.

De hoge configureerbaarheid van WireGuard en het brede scala aan ondersteunde resources maken het bij uitstek geschikt voor VPS-gebruikers die regelmatig wisselen tussen apparaten en besturingssystemen. Laten we nu overgaan tot de installatie. We beginnen met Ubuntu als vertegenwoordiger van Linux.

WireGuard VPS instellen (Ubuntu 🐧)

Het instellen van Wireguard VPS op een Ubuntu VPS verschilt niet van de installatie op een lokaal systeem, met één belangrijk verschil: je moet eerst inloggen op je VPS-account. Zorg er dus voor dat je bent ingelogd via het protocol dat je gebruikt voor je VPS-server. Doorgaans, maar niet altijd, is het protocol voor Ubuntu SSH, en voor Windows is dat RDP.

Vereisten

Je hebt een niet-root gebruiker met sudo-toegang nodig om de opdrachten uit te voeren die we gebruiken om WireGuard op VPS te installeren. Als je een WireGuard VPN wilt hosten op je WireGuard VPS, heb je ook twee afzonderlijke Ubuntu-servers en -versies met overeenkomende patches nodig: één voor hosting en één als client. Wil je niet hosten, sla deze optionele stap dan over. In dat geval volstaat één account met sudo-toegang.

Stap 1: Werk je repository bij

Bij elke installatie op Ubuntu begin je met het bijwerken van de repository en de systeempakketten. Voer het volgende commando in om dit te doen:

$ sudo apt updateStap 2: Haal de WireGuard VPN bestanden op

Voer nu direct het volgende commando in om WireGuard VPN te downloaden en te installeren:

$ sudo apt install wireguard -yWacht tot de bestanden zijn gedownload en geïnstalleerd.

Stap 3: Genereer de privé- en publieke sleutels

Je hebt deze sleutels nodig om WireGuard VPN op je Ubuntu te kunnen gebruiken. Voer het volgende commando in om de privésleutel op te halen:

$ wg genkey | sudo tee /etc/wireguard/private.keyEn dan het volgende commando om de publieke sleutel op te halen:

$ sudo cat /etc/wireguard/private.key | wg pubkey | sudo tee /etc/wireguard/public.keyStap 4: Stel je IPv4 en IPv6 configuratie in

Nu moeten we een IP-adresbereik instellen als onderdeel van je WireGuard VPS-server. Ik gebruik hier een willekeurig IP-bereik, maar je kunt het adres in de opdrachtregel aanpassen om je eigen IP-bereik te definiëren. Gebruik nano met het volgende commando:

$ sudo nano /etc/wireguard/wg0.confVoer vervolgens de volgende regels in om het IP-bereik te configureren:

[Interface]

PrivateKey = {servers_generated_private_key}

Address = 172.16.0.0/12

ListenPort = 51820

SaveConfig = trueSla het bestand op in het venster dat verschijnt.

Stap 5: Configureer port forwarding en het /etc/ sysctl.conf bestand

Hier moeten we een regel aanpassen in de eerder genoemde map om de verbinding later tot stand te kunnen brengen. Voer het eerste commando in om het bestand /etc/sysctl.conf te openen:

$ sudo nano /etc/sysctl.confVoeg dan de volgende regels één voor één toe om doorsturen in te schakelen:

net.ipv4.ip_forward=1

Dan deze regel, als je IPv6 gaat gebruiken:

net.ipv6.conf.all.forwarding=1

Open de terminal en voer de volgende commando's in om de waarden voor je invoer en uitvoer te lezen:

$ sudo sysctl -pnet.ipv4.ip.forward = 1

En het volgende voor IPv6:

net.ipv6.conf.all.forwarding = 1

Stap 6: Pas de firewall aan (optioneel)

In deze stap moeten we de firewall configureren, wat vereist is voor veel netwerkprogramma's die op Ubuntu worden geïnstalleerd. Zoek eerst de publieke netwerkinterface van je server met dit commando:

$ ip route list defaultZoek vervolgens deze regel in de uitvoer:

default via XXX.XXX.XXX.XXX dev eth0 onlink

Eth0 staat voor de publieke netwerkinterface. Je moet dit toevoegen aan je IP-tabel. Open het configuratiebestand:

$ sudo nano /etc/wireguard/wg0.confGa naar het einde van het bestand en voeg het volgende tekstblok toe door het te kopiëren en te plakken:

PostUp = ufw route allow in on wg0 out on eth0

PostUp = iptables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PostUp = ip6tables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PreDown = ufw route delete allow in on wg0 out on eth0

PreDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

PreDown = ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADEVerwijder de regels die niet van toepassing zijn, afhankelijk van of je IPv4 of IPv6 gaat gebruiken. Nu komen we bij het belangrijkste deel: een uitzondering maken voor de UDP-poorten waarop WireGuard draait. Standaard is dit poort 51820. Dit is de poort die we moeten openen. Voer het commando in:

$ sudo ufw allow 51280/udpSchakel UFW nu snel in en uit om de aangebrachte wijzigingen te laden:

$ sudo ufw disable

$ sudo ufw enableControleer de UFW-regels met het volgende commando:

$ sudo ufw statusDe uitvoer zou er als volgt uit moeten zien:

Actie ondernemen Vanaf

— —— —-

51820/udp TOESTAAN Overal

OpenSSH TOESTAAN Overal

51820/udp (v6) TOESTAAN Overal (v6)

OpenSSH (v6) ALLOW Anywhere (v6)

Stap 7: De server configureren

Nu je de WireGuard-client hebt geïnstalleerd en klaar bent om verbinding te maken, kun je elk server gebruiken dat je zelf hebt aangemaakt of aangeschaft. Wil je je eigen WireGuard VPS-server opzetten om te gebruiken als VPN, volg dan deze stap.

We gebruiken een reeks van drie commando's om dit voor elkaar te krijgen. Het eerste commando zorgt ervoor dat WireGuard automatisch start bij elke opstart en herstart. Het tweede commando start de service en het derde houdt deze actief. Voer de commando's één voor één in:

$ sudo systemctl enable [email protected]

$ sudo systemctl start [email protected]

$ sudo systemctl status [email protected]Gefeliciteerd, je hebt nu zowel de client als je eigen server actief. Je kunt de client gebruiken om verbinding te maken met een andere server, of je kunt de WireGuard-client op een ander systeem opstarten en verbinding maken met je eigen WireGuard VPS-host die fungeert als VPN.

Ook lezen: Beste VPS voor VPN in 2022

WireGuard omgekeerde proxy

Een van de belangrijkste kenmerken van WireGuard VPS is de mogelijkheid om te fungeren als reverse proxy, in combinatie met tools zoals Nginx. Reverse proxy's zijn handig om te omzeilen Internetcensuur. Ze zijn ook erg handig om de gegevensstroom van bepaalde programma's en applicaties naar de doelhost efficiënter te laten verlopen. Hier is een korte handleiding voor het gebruik van WireGuard reverse proxy met Nginx.

Stap 1: NGINX installeren

Voer de volgende opdracht in om Nginx te installeren:

sudo apt update -y && sudo apt install -y nginxVoer vervolgens deze regel in om de Nginx-webserver actief te houden:

sudo systemctl start nginxStap 2: NGINX configureren

Open het volgende configuratiebestand met beheerderstoegang:

/etc/nginx/nginx.conf

Zoek nu naar het gedeelte dat luidt ""stream{en voeg daar deze aanvullende regels toe:

server {

listen 80 udp;

proxy_pass 127.0.0.1:51820;

}Sluit nano af en voer de volgende opdracht uit om het Nginx-configuratiebestand te testen:

sudo nginx -tMet deze regels heb je poort 80 geopend, die nodig is voor een reverse proxy.

Stap 3: Verbinding maken via HTTP poort 80

Nu is het tijd om alles in werking te stellen en de reverse proxy te koppelen. Hiermee kunnen meerdere apparaten verbinding maken met de VPN via een geblokkeerd netwerk, met aanzienlijk betere prestaties. Open eerst het tunnelconfiguratiebestand op de computer en verander de actieve HTTP-poort van 51820 naar 80. Voer vervolgens WireGuard uit en maak verbinding. Dit zet een reverse proxy op via poort 80. Gelukt!

Beste manier om VPS met het thuisnetwerk te verbinden

Veel mensen die veel reizen en een vast IP-adres van hun werk- of thuisnetwerk nodig hebben om bepaalde taken uit te voeren, kunnen WireGuard VPN op hun VPS server gebruiken om via VPS verbinding te maken met hun thuis- en werknetwerken. Hiervoor heb je een VPS server en VPN op die server nodig. WireGuard heeft een ingebouwde functie hiervoor. Daarom is het een van de beste en meest efficiënte platformen om je VPN met je thuisnetwerk te verbinden. Deze implementatie van een Ubuntu VPS biedt een unieke en bevredigende WireGuard VPN ervaring.

De voor de hand liggende keuze

De voor de hand liggende keuze

De meeste Linux-servers draaien op Ubuntu. Waarom jij nog niet? Ontdek waarom iedereen voor Ubuntu kiest en start met een geoptimaliseerde Ubuntu VPS

Haal je Ubuntu VPSConclusie

Als je een VPS server nodig hebt om je WireGuard VPN op te draaien, dan kun je kiezen voor Cloudzy's elite Ubuntu Linux VPS. Het wordt geleverd met de nieuwste updates en meer dan 12 datacenters om uit te kiezen. Het is uitstekend compatibel met verschillende VPN-diensten, waaronder WireGuard, en helpt je bij het uitvoeren van taken zoals reverse proxies en het verbinden van de VPS met je werk- of thuisnetwerk. De Ubuntu-servers van Cloudzy bieden sterke beveiliging, flexibele facturering, meerdere betaalopties en een geld-teruggarantie van 14 dagen.

Veelgestelde vragen

OpenVPN vs WireGuard: welke is sneller?

Het Wireguard UDP-protocol maakt het tot een van de snelste VPN-diensten ter wereld, zelfs sneller dan OpenVPN. Er zijn wel een paar nadelen, maar niets ingrijpends.

Is WireGuard VPN gratis?

Ja. Wireguard is gratis en open-source. Je kunt de client gratis installeren en je eigen server configureren, of er een kopen als je dedicated resources wilt. De client en diensten zijn gratis.

Heb ik port forwarding nodig voor WireGuard?

Mogelijk moet je bepaalde poorten openzetten om WireGuard te laten werken op Linux. In deze handleiding gebruikten we poort 80 voor reverse proxy en poort 51820 voor normaal VPN-gebruik.