Je zocht naar Chrome Remote Desktop en stuitte op de term "beveiligingsrisico". Dat is een terechte vraag, en die verdient een concreet antwoord - geen vage geruststelling of een lijst met waarschuwingen zonder context.

Dit artikel behandelt de werkelijke beveiligingsproblemen van Chrome Remote Desktop: wat het goed beschermt, waar de echte kwetsbaarheden zitten en welke stappen je kunt nemen om ze te dichten. Of je nu een thuisgebruiker bent of een IT-professional, de risico's zijn hetzelfde. Alleen de gevolgen verschillen.

Hoe veilig is Chrome Remote Desktop?

Chrome Remote Desktop wordt onderhouden volgens de infrastructuurstandaarden van Google, en de standaardbeveiligingen zijn echt en niet slechts cosmetisch. De Chrome Remote Desktop-beveiligingsfout die de meeste gebruikers tegenkomen zit niet in de versleutelingslaag, maar in de accountconfiguratie en netwerkinstellingen.

Een beveiligingsbeoordeling van Chrome Remote Desktop vereist dat je zowel kijkt naar wat standaard is inbegrepen als naar wat je zelf configureert. De sterke punten van het programma verdienen een eerlijke beoordeling voordat je de tekortkomingen in kaart brengt, want het zonder meer afwijzen leidt in beide richtingen tot verkeerde beslissingen.

Versleuteling: TLS/SSL en AES

Elke CRD-verbinding verloopt via een TLS/SSL-versleutelde tunnel met een extra laag AES-versleuteling. Gegevens die tussen jouw apparaat en de externe machine worden uitgewisseld, zijn onderweg voor geen enkele derde partij leesbaar - ook niet voor de netwerkbeheerder of je internetprovider.

De pincode en eenmalige codes worden aan de clientzijde geverifieerd en worden nooit in leesbare vorm naar de servers van Google verstuurd. Sessie-inhoud reist via een directe, STUN- of TURN/relay-verbinding afhankelijk van de netwerkomstandigheden; alle externe desktopsessies zijn volledig versleuteld in alle drie de modi, volgens de eigen documentatie van Google.

Voor persoonlijk gebruik op een vertrouwd netwerk voldoet de beveiliging van Chrome Remote Desktop aan dezelfde versleutelingsstandaard als online financiële transacties. De meeste gebruikers onderschatten hoe solide deze basis is, nog voordat configuratieproblemen een rol gaan spelen.

Google-accountverificatie en tweestapsverificatie

CRD-toegang vereist een actief, geverifieerd Google-account met beveiliging tegen brute-force-aanvallen, detectie van verdachte inlogpogingen en meldingen bij accountovernames op platformniveau. Deze verificatiebasis is oprecht sterk en onderscheidt CRD van tools die alleen op losse wachtwoorden vertrouwen.

Het activeren van tweestapsverificatie verlaagt het risico op wachtwoordgebaseerde accountovername bij elke CRD-implementatie aanzienlijk. Het elimineert geen bedreigingen na verificatie, zoals gestolen sessietokens, dus het werkt het beste als één laag binnen een bredere aanpak voor toegangsbeveiliging.

Ons artikel over Wat is Chrome Remote Desktop? behandelt het volledige toegangsmodel en het installatieproces in detail. De beveiligingsproblemen van Chrome Remote Desktop worden een stuk concreter zodra je begrijpt hoe de accountlaag werkt, en daar begint het volgende gedeelte precies mee.

Beveiligingsrisico's van Chrome Remote Desktop

De beveiligingsproblemen met Chrome Remote Desktop komen direct overeen met gedocumenteerde aanvalspatronen in de sector. Volgens het Sophos Actief Tegenstander Rapport voor H1 2024maakten cybercriminelen in 90% van de aanvallen die Sophos in 2023 afhandelde via incident response misbruik van Remote Desktop Protocol.

Externe remote services waren in 65% van deze gevallen de voornaamste initiële toegangsmethode, verspreid over meer dan 150 onderzoeken in 23 landen. Deze cijfers hebben betrekking op externe desktoptools in het algemeen. De onderstaande secties laten zien waar deze patronen specifiek van toepassing zijn op CRD.

Privacybezwaren

CRD is ingebouwd in het Google-accountecosysteem. Verbindingstijdstempels, apparaat-ID's en toegangsfrequentie zijn allemaal gekoppeld aan dat account. Het Google Chrome remote desktop-beveiligingsprobleem zit in de structuur zelf: het volledige identiteitsmodel van de tool leeft binnen één Google-account.

Een gecompromitteerd account via phishing of het kapen van een browsertoken geeft een aanvaller direct zicht op alle geregistreerde externe apparaten. Dit is geen op zichzelf staande inbreuk op externe toegang; het is een volledige Google-accountcompromittering, wat betekent dat de blootstelling zich uitstrekt tot elke gekoppelde dienst, elk document en elk contact dat in dat account is opgeslagen.

Kwetsbaarheid op openbare wifi

Chrome Remote Desktop gebruikt WebRTC als verbindingspad, waarbij de initiële onderhandeling via Google-services verloopt voordat een Direct-, STUN- of TURN/relay-sessie tot stand komt. Op onvertrouwde of openbare netwerken brengen verkeersroutering en netwerkzichtbaarheid risico's met zich mee die een beheerd privénetwerk niet zou hebben.

Die omstandigheden zijn van belang omdat openbare wifi-omgevingen buiten jouw beheer vallen. CRD gebruiken zonder extra voorzorgsmaatregelen op een gedeeld netwerk vergroot je aanvalsoppervlak verder dan de versleutelingslaag alleen dekt.

Een VPN kan de blootstelling op onvertrouwde netwerken beperken, maar het is een extra laag, geen oplossing voor elk CRD-gerelateerd risico.

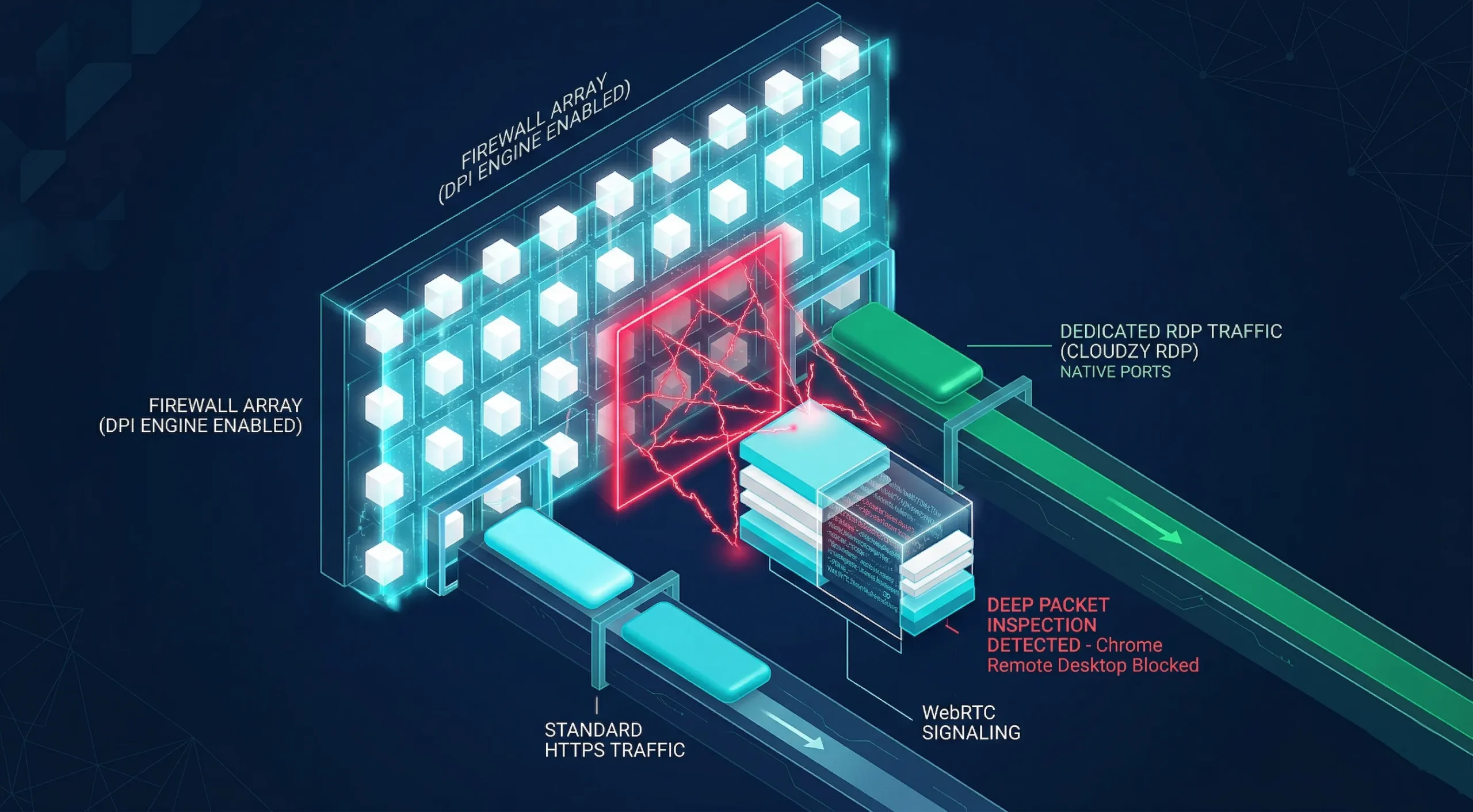

Firewallproblemen en compatibiliteit

De meeste thuisrouters laten CRD-verkeer zonder configuratie door. Bedrijfsnetwerken met Deep Packet Inspection kunnen de WebRTC-signaleringscomponent markeren en blokkeren zonder de gebruiker te informeren. Op restrictieve netwerken moeten beheerders mogelijk Chrome Remote Desktop's service URL's plus verkeer op TCP/UDP 443 en 3478 toestaan.

Vanuit het perspectief van de gebruiker mislukt de verbinding gewoon, zonder foutmelding die naar de werkelijke oorzaak wijst. Ik heb dit faalpatroon gevolgd in enterprise-omgevingen; het wordt consequent ten onrechte gediagnosticeerd als een fout in de CRD-applicatie in plaats van een firewallbeleidsconflict.

Als er SSL-certificaatfouten verschijnen op hetzelfde netwerk, Hoe je de HTTPS 'Niet Veilig'-melding in Chrome oplost behandelt gerelateerde probleemoplossing op poortniveau die van toepassing is in dezelfde firewallomgeving en beide problemen vaak in één keer oplost.

Mogelijk zwakke inloggegevens

De minimale PIN van CRD bestaat uit zes cijfers. Die drempel is niet voldoende voor meer dan casual persoonlijk gebruik. De meeste gebruikers kiezen voorspelbare patronen, waardoor de praktische zoekruimte instort en brute-force-pogingen veel haalbaarder worden dan het aantal cijfers doet vermoeden.

Hergebruik van wachtwoorden op het niveau van het Google-account maakt dit erger. Een inbreuk bij een willekeurige andere dienst kan aanvallers een getest inloggegevens in handen geven om toe te passen op het Google-account dat toegang bewaakt tot alle geregistreerde CRD-apparaten.

Volgens de IBM Rapport over de kosten van een gegevensbreuk 2024waren gestolen inloggegevens in 2024 de meest voorkomende initiële aanvalsvector, goed voor 16% van alle geanalyseerde inbreuken bij 604 onderzochte organisaties op 12 locaties.

Die inbreuken op basis van inloggegevens kostten gemiddeld 292 dagen om te detecteren en in te dammen, de langste levenscyclus van alle aanvalstypen in het onderzoek. De Chrome remote desktop-beveiligingsrisico's die verband houden met zwakke inloggegevens volgen in de praktijk precies dit patroon.

Nadelen van Chrome Remote Desktop

Los daarvan reiken de Google remote desktop-beveiligingsproblemen verder dan actieve dreigingen. CRD is specifiek gebouwd voor persoonlijk gebruik en basale ondersteuning op afstand; de beperkingen hieronder zijn bewuste ontwerpkeuzes, en ze worden doorslaggevend bij elke professionele inzet.

Geen Enterprise Controls

Voor standaard CRD-implementaties op Windows, Mac of Linux is er geen sessieopname en geen op rollen gebaseerde toegangscontrole. Beheerde ChromeOS-omgevingen bieden wel Toegang tot de beheerconsole en auditlogging op sessieniveau via Chrome Enterprise, maar die beheermogelijkheden zijn er niet buiten die beheerde omgeving.

Dit is het punt waarop IT-evaluatoren CRD structureel afwijzen voor organisatiegebruik. Eén niet-gelogde verbinding met gereguleerde data kan al een compliance-overtreding betekenen zonder herstelmogelijkheid, zelfs als alle andere beveiligingsmaatregelen op orde zijn.

Accountafhankelijkheid en prestatielimieten

Als het Google-account dat aan CRD is gekoppeld onbereikbaar wordt, kan externe toegang wegvallen. Eén consumentenaccount als enige toegangsweg tot een kritiek systeem is daarom geen goed idee. Breng deze afhankelijkheid in kaart vóór de uitrol — dat is essentiële kennis voor elk team dat CRD op productie- of bedrijfskritische systemen gebruikt.

Toegangscodes voor ondersteuning zijn eenmalig geldig, en tijdens een actieve sessie wordt de host elke 30 minuten gevraagd te bevestigen dat hij het delen wil voortzetten. Bestandsoverdracht is beschikbaar in beheerde ChromeOS-remotesessies, maar niet in standaard Windows-, Mac- en Linux-implementaties.

Naast ontbrekende functies legt Chrome's geheugengebruik in combinatie met een actieve remote verbinding een merkbare belasting op de hostmachine, wat de prestaties op oudere systemen in de praktijk verslechtert.

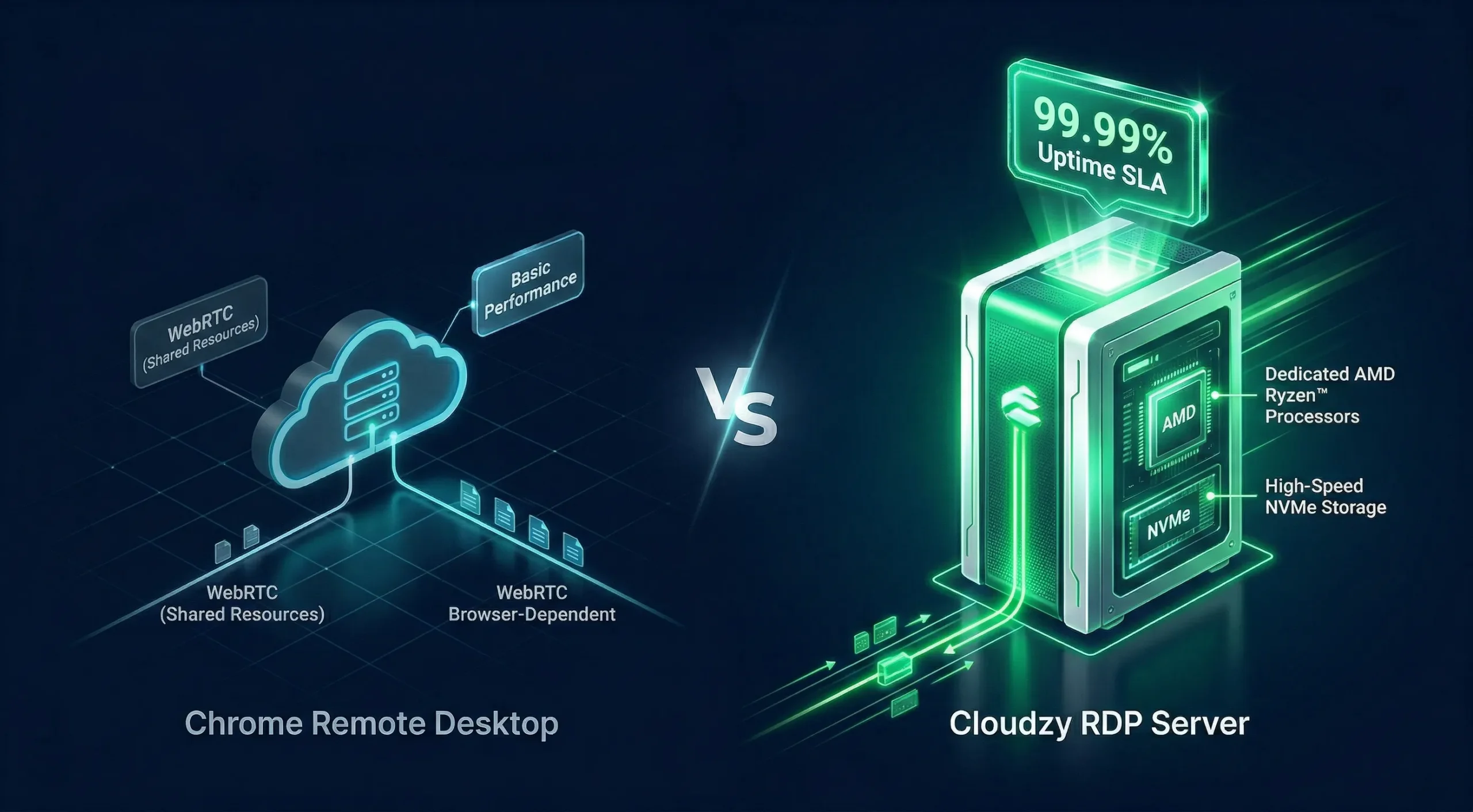

Voor ontwikkeling, serverbeheer of professionele workflows is een dedicated RDP-server verwijdert deze beperkingen. Bij Cloudzy draaien onze servers op AMD Ryzen 9-processors van 4,2+ GHz, met tot 40 Gbps netwerkbandbreedte en een uptime-garantie van 99,95% SLA.

Chrome Remote Desktop versus Cloudzy RDP-server

| Functie | Chrome Extern Bureaublad | Cloudzy RDP-server |

| Netwerksnelheid | Variabele WebRTC-routing | Tot 40 Gbps dedicated |

| Processor | Afhankelijk van de hardware van de host | AMD Ryzen 9, 4,2+ GHz boost |

| DDoS-bescherming | Geen | FreeDDoS-bescherming |

| Protocol | WebRTC via HTTPS | RDP op een KVM-geïsoleerde instantie |

| Auditlogboeken | Niet beschikbaar | Verbindingsgebeurtenissen loggen op OS-niveau via Windows Event Viewer |

| Bedrijfstijd SLA | Geen | 99.95% |

| Bestandsoverdracht | Beperkt; alleen beschikbaar in beheerde ChromeOS | Native RDP-ondersteuning |

| Accountafhankelijkheid | Eén Google-account | Onafhankelijke Windows-inloggegevens |

Is Google Remote Desktop veilig?

"Google Remote Desktop" en "Chrome Remote Desktop" zijn hetzelfde product. Daarom duiken beveiligingsproblemen met Google Remote Desktop onder beide namen op in forums en productdocumentatie. De architectuur, risico's en beveiligingsmaatregelen zijn identiek.

Google Remote Desktop is bij correct geconfigureerd gebruik veilig voor persoonlijk gebruik. TLS/SSL in combinatie met AES-encryptie voldoet aan de geldende beveiligingsstandaard; met 2FA ingeschakeld dekt de authenticatielaag de meest voorkomende dreigingen voor zowel persoonlijk gebruik als kleine teams.

Voor teams met compliance-vereisten, audittrails of behoeften op het gebied van toegangsredundantie schiet CRD als zelfstandig hulpmiddel tekort. Het beveiligingsrisico van Google Remote Desktop neemt evenredig toe met de gevoeligheid van de systemen die worden benaderd en het aantal betrokken gebruikers.

Hoe maak je Chrome Remote Desktop veiliger?

Elk hierboven beschreven beveiligingsrisico van Chrome Remote Desktop heeft hieronder een directe oplossing. De stappen zijn gerangschikt op impact; werk ze van boven naar beneden door voor de snelste en meest zinvolle verbetering van je configuratie, zonder onnodige technische overhead.

Schakel verificatie in twee stappen in op je Google-account

Open myaccount.google.com, kies Beveiliging en vervolgens Verificatie in twee stappen. Kies een authenticator-app of een hardware-beveiligingssleutel als tweede factor. Deze ene actie sluit het type inbreuk via inloggegevens af waarvan IBM-data uit 2024 aantoont dat het gemiddeld 292 dagen onopgemerkt blijft.

Een hardware-beveiligingssleutel biedt de sterkste bescherming tegen phishing; een authenticator-app is voor de meeste gebruikers de meest praktische keuze. Teams die deze stap activeren, verminderen hun blootstelling aan aanvallen via gestolen inloggegevens aanzienlijk, al blijven risico's na authenticatie, zoals het kapen van sessiecookies, een apart aandachtspunt.

Stel een lange, complexe PIN in

Gebruik minimaal 8 tekens, combineer letters en cijfers, en vermijd reeksen die gekoppeld zijn aan persoonlijke gegevens. Om een bestaande PIN te wijzigen, open je remotedesktop.google.com/access, zoek je het apparaat op in het paneel Externe apparaten en selecteer je het potloodpictogram.

De PIN regelmatig vernieuwen is belangrijk, met name na tijdelijke gedeelde toegang of wanneer een Google-account verdachte inlogactiviteit vertoont. Korte numerieke PIN-codes behoren tot de meest consequent misbruikte zwakke plekken in CRD-implementaties die we beoordelen.

Gebruik een VPN op elk openbaar of gedeeld netwerk

Maak verbinding met je VPN voordat je CRD opent op een netwerk dat je niet zelf beheert. Kies een aanbieder met een aantoonbaar no-logs-beleid en een kill switch die de internetverbinding verbreekt als de VPN onverwacht wegvalt, zodat het korte blootstellingsvenster wordt gesloten.

De meeste gebruikers die de VPN op openbare netwerken overslaan, hebben nooit een zichtbaar incident meegemaakt. Dat wekt de valse indruk dat het risico op netwerkniveau puur theoretisch is. Beschouw de VPN als niet-onderhandelbaar op elk gedeeld subnet.

Activeer Curtain Mode op Windows

Curtain Mode voorkomt dat het fysieke scherm van de hostmachine remote activiteit weergeeft tijdens een actieve CRD-verbinding. Iedereen bij de host ziet alleen een vergrendeld scherm, ongeacht wat de externe gebruiker doet. Dit vereist Windows Professional, Ultimate, Enterprise of Server.

De volledige Curtain Mode-instelling van Google vereist vier registersleutels op Windows. Stel RemoteAccessHostRequireCurtain naar 1 onder HKLM\Software\Policies\Google\Chrome, fDenyTSConnections naar 0 en UserAuthentication in op 0 onder het Terminal Server-pad, en stel op Windows 10 ook SecurityLayer in op 1 onder het RDP-Tcp-pad.

Google waarschuwt dat een gemiste stap de sessie onmiddellijk beëindigt. Zodra alle sleutels zijn ingesteld, herstart je de CRD-hostservice om de wijziging toe te passen.

Deze instelling wordt structureel te weinig gebruikt in gedeelde kantooromgevingen; de meeste IT-teams configureren het in minder dan vijf minuten.

Houd Chrome altijd up-to-date

CRD draait op de infrastructuur van Chrome, dus een niet-gepatchte browser betekent een niet-gepatche CRD-host. In 2025 heeft Chrome 205 gepubliceerde CVE's geregistreerd met een gemiddelde CVSS-score van 7,9; meerdere gevallen betroffen remote code execution-kwetsbaarheden die actieve CRD-hosts rechtstreeks troffen.

Open Chrome, ga naar Help, dan Over Google Chrome, en controleer de huidige versiestatus. Google raadt aan automatische updates ingeschakeld te houden zodat beveiligingspatches direct worden toegepast zodra ze beschikbaar zijn. Wie Chrome-updates uitstelt of blokkeert, laat bekende kwetsbaarheden openstaan op elke actieve CRD-host.

Conclusie

Chrome Remote Desktop heeft degelijke beveiliging ingebouwd: TLS/SSL-versleuteling, PIN-beveiliging en een authenticatiemodel met 2FA-ondersteuning. Voor persoonlijk gebruik met de aanbevolen beveiligingsinstellingen is het een goede keuze voor dagelijkse externe toegang op vertrouwde netwerken.

De structurele beperking is dat het volledige toegangsmodel afhankelijk is van één Google-account. Of het nu gaat om consistente prestaties, compliance-logging of betrouwbaarheid van de infrastructuur: in professionele omgevingen wijzen de beveiligingsproblemen consequent richting een dedicated oplossing. Voor teams die CRD zijn ontgroeid, bieden de KVM-servers van Cloudzy een betrouwbaardere basis.

De juiste keuze hangt af van je situatie. CRD lost het persoonlijke toegangsprobleem goed op. Zodra compliance, uptime of toegang voor meerdere gebruikers een rol spelen, moet de architectuur aan de eisen voldoen.