Firewall van een cloud VPS controleren

Problemen met de verbinding oplossen op een Cloud Virtual Private Server

(VPS) vereist vaak het controleren en aanpassen van de firewall-instellingen. Een

correct geconfigureerde firewall is essentieel voor een goede

beveiliging, terwijl services bereikbaar blijven. Dit artikel

biedt een uitgebreide handleiding voor het beheren en oplossen van problemen met de

firewall-instellingen van je VPS voor betere verbindingen.

Vereisten

Zorg ervoor dat je aan de volgende vereisten voldoet voordat je begint met de firewall-probleemoplossing:

aan de volgende vereisten voldoet:

-

Sudo Privileges: Sudo-rechten: Je hebt sudo-rechten nodig

op je VPS om beheerderscommando's uit te voeren. -

Basiskennis van firewalls: Bekendheid met de basisbeginselen van

firewall-concepten en -commando's, met name voor UFW (Uncomplicated

Firewall), gebruikt in deze handleiding. -

SSH-toegang: Zorg dat je SSH-toegang hebt tot je

VPS voor het uitvoeren van externe opdrachten. -

Bijgewerkt systeem: Je VPS moet een

actuele versie van het besturingssysteem hebben voor veiligheid en

compatibiliteit. Werk je systeem bij door in te loggen op je VPS en deze opdrachten uit te voeren

twee commando's:

sudo apt update && sudo apt upgrade.Stap 1: Firewall controleren

Status

- Controleer de firewall-status:

Begin met het controleren van de huidige status van je firewall met:

sudo ufw statusDit commando toont of de firewall actief is en geeft eventuele

bestaande regels.

- Firewall inschakelen indien inactief:

Je moet de firewall inschakelen als deze niet actief is. Zorg er eerst voor

dat SSH-verbindingen zijn toegestaan, zodat je niet buitengesloten raakt

uit:

sudo ufw allow ssh

sudo ufw enableDeze commando's staan SSH-verbindingen door de firewall toe en

activeer het vervolgens.

Deze stap is essentieel om te controleren of je firewall actief is en

correct is geconfigureerd voor de eerste diagnose.

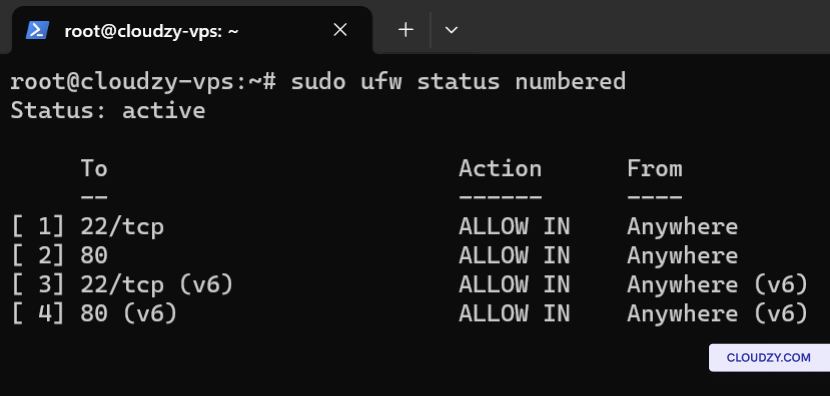

Stap 2: Beoordeling

en firewallregels aanpassen

- Huidige firewallregels weergeven:

Gebruik het volgende om alle huidige firewallregels met hun nummers te bekijken:

sudo ufw status numbered

Dit commando geeft een duidelijk overzicht van alle regels en hun

volgorde

- Een specifieke poort toestaan:

Voer het volgende uit om verkeer op een specifieke poort toe te staan:

sudo ufw allow [port_number]Vervangen [port_number] met het daadwerkelijke poortnummer

dat je wilt openen.

- Een specifieke poort blokkeren:

Gebruik het volgende commando om verkeer op een specifieke poort te blokkeren:

sudo ufw deny [port_number]Vervangen [port_number] met het poortnummer dat je wilt

sluiten.

- Een specifieke regel verwijderen:

Zoek het nummer van de te verwijderen regel op in de lijst en voer daarna het volgende uit:

sudo ufw delete [rule_number]Vervangen [rule_number] met het nummer dat overeenkomt

met de regel die je wilt verwijderen.

- Gewijzigde regels opnieuw controleren:

Controleer na het aanbrengen van wijzigingen de bijgewerkte regels met:

sudo ufw statusDoor de firewallregels te bekijken en waar nodig aan te passen, kun je

het verkeer van en naar je VPS beheren en mogelijke problemen aanpakken

connectiviteitsproblemen.

Stap 3: Test

Connectiviteit

- Serviceverbinding testen:

-Voor webservices open je je website in een browser. Je kunt ook gebruikmaken van

een commando zoals: curl http://your_website.com.

-Voor SSH test je de verbinding met ssh

username@your_vps_ip.

-Voor FTP-services probeer je verbinding te maken via een FTP-client of -commando

Regels: ftp your_vps_ip.

- Toegang tot toegestane poorten controleren:

-

Om te controleren of een specifieke poort bereikbaar is, gebruik je telnet

Dit DEZELFDE string werd naar het Arabisch vertaald als: ':' Dus je weet dat het WEL vertaalbaar is, geen merknaam. Vertaal nu naar het Nederlands. Geef ALLEEN de vertaling, geen aanhalingstekens, geen commentaar: commando: telnet your_vps_ip port_number. -

Bijvoorbeeld, om een webserver op poort 80 te testen: telnet

your_vps_ip 80.

- Controleer op geblokkeerde services op geweigerde poorten:

-

Bevestig dat verbindingen naar geweigerde poorten worden geblokkeerd. Probeer

verbinding te maken met een service op een geblokkeerde poort - dit moet mislukken. -

Als je poort 8080 hebt geblokkeerd, zou het testen met

telnet your_vps_ip 8080 niet moeten slagen.

Het opnemen van deze commandovoorbeelden biedt een praktische aanpak voor

het verifiëren van de effectiviteit van uw firewall-instellingen.

Stap 4:

Aanvullende tips voor probleemoplossing

- Controleer de servicestatus:

Zorg ervoor dat de services die u probeert te bereiken, zoals webservers

(apache2, nginx) of databases (mysql), actief zijn. Gebruik commando's zoals

sudo systemctl status apache2 om deze te controleren

status

- Controleer op IP-beperkingen:

Zorg ervoor dat er geen IP-gebaseerde beperkingen in de firewall zijn ingesteld die

uw toegang per ongeluk kunnen blokkeren. Dit kunt u controleren met sudo

ufw-status.

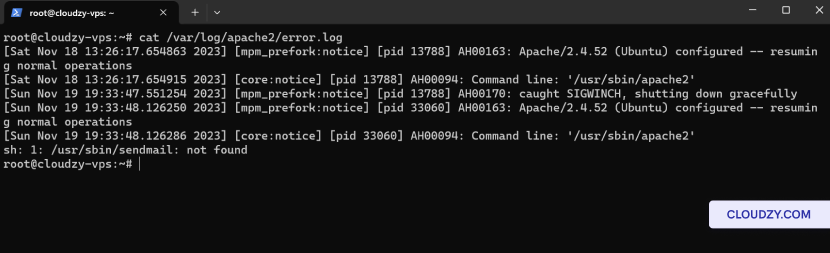

- Bekijk logs voor aanwijzingen:

Controleer de serverlogboeken op foutmeldingen of aanwijzingen die verband houden met

verbindingsproblemen. Voor Apache kunt u kijken naar

/var/log/apache2/error.log.

- Gebruik netwerk-diagnostische tools:

-

Ping: Test de netwerkverbinding met uw server

(ping your_server_ip). -

Tracering: Traceer het pad dat pakketten afleggen naar uw

server (traceroute your_server_ip). Dit helpt bij het identificeren van

waar verbindingsproblemen optreden langs de route. -

Netstat: Geef netwerkverbindingen en

luisterende poorten weer (netstat -plntu). Handig om te zien welke services

op welke poorten luisteren. -

Nmap: Scan op open poorten om te controleren of de

firewallregels correct zijn toegepast (nmap your_server_ip).

Deze aanvullende stappen en tools helpen u complexere

verbindingsproblemen te diagnosticeren en op te lossen.

Je weet nu alles over het oplossen van verbindingsproblemen. Als je

vragen hebt of meer informatie nodig hebt, neem dan gerust contact met ons op via indienen van een

kaartje!

Ook in Beveiliging

Gerelateerde handleidingen.

Hulp nodig met iets anders?

Gemiddelde reactietijd onder 1 uur. Echte mensen, geen bots.