Remote Desktop Protocol (RDP) is een belangrijk hulpmiddel voor beheer op

afstand, waarmee gebruikers systemen van elders kunnen bedienen. Echter,

het wijdverspreide gebruik maakt het een veelgebruikt doelwit voor brute-force-aanvallen.

Deze aanvallen maken misbruik van zwakke wachtwoorden om ongeautoriseerde

toegang tot systemen te verkrijgen. Nu thuiswerken de norm is geworden, is het beveiligen van RDP belangrijker dan ooit.

nog nooit zo belangrijk geweest.

Uitgebreid

Gids voor het verbeteren van RDP-beveiliging

Door de onderstaande aanbevelingen te volgen, versterkt u

de beveiliging van uw remote-desktopomgeving tegen ongeautoriseerde

toegang en cyberdreigingen.

Hernoemen

het beheerdersaccount en het beveiligen van gebruikerstoegang

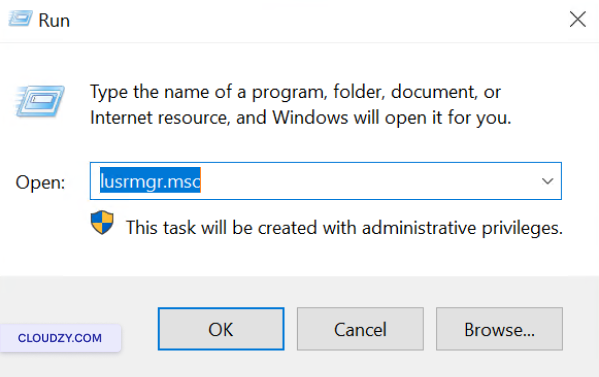

Druk Windows-toets + R, type

lusrmgr.mscen druk op Enter openen

de Manager voor lokale gebruikers en groepen.

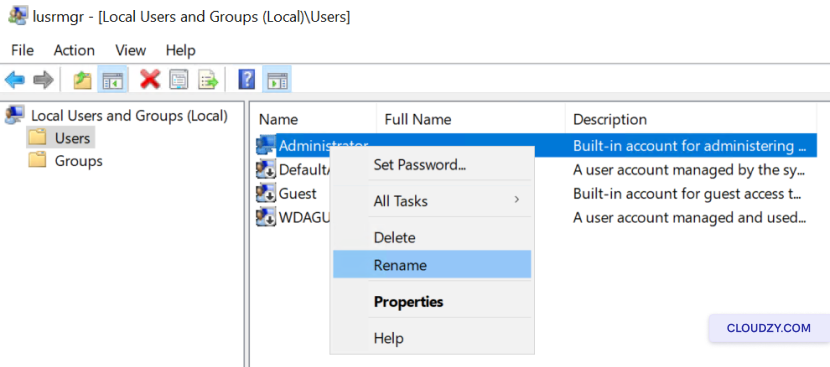

Het beheerdersaccount hernoemen:

- Klik in het middelste venster met de rechtermuisknop op het

Administrator account en selecteer

Hernoemen.

- Voer de nieuwe naam in voor het beheerdersaccount en druk op

Enter.

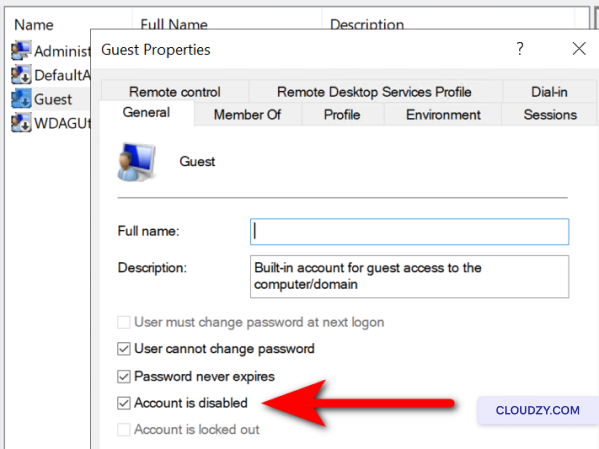

Het gastaccount uitschakelen:

-

Zoek het Gastaccount en dubbelklik erop.

-

Vink aan Account is uitgeschakeld selectievakje en klik op

on OK.

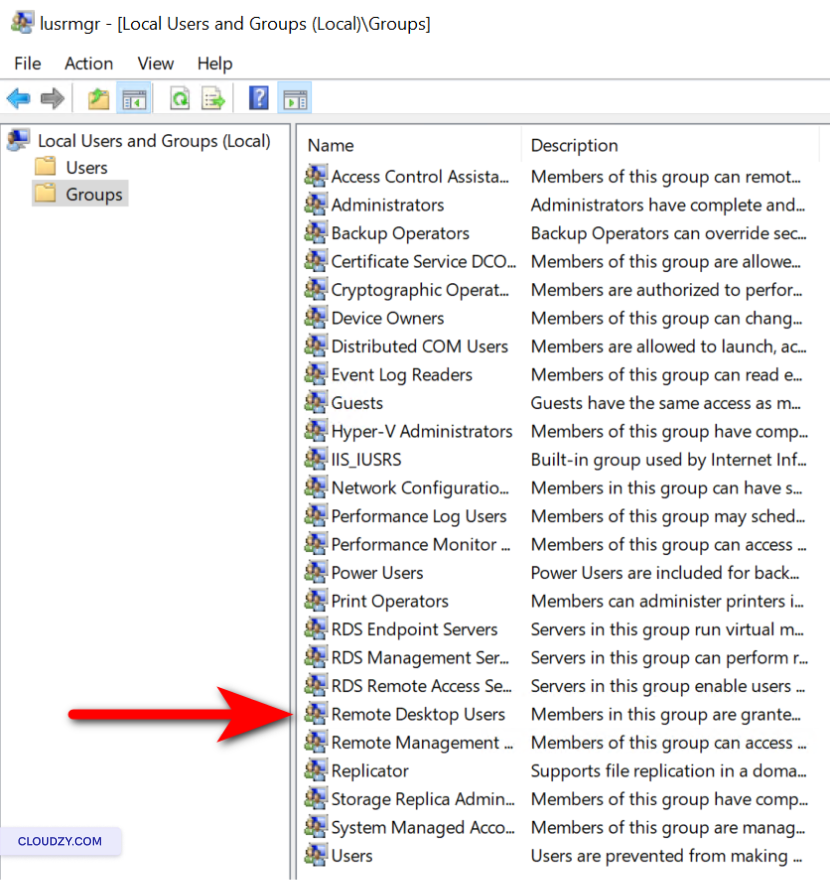

Om de toegangsrechten van RDP regelmatig te controleren:

-

Klik op Groepen in het linkerdeelvenster.

-

Dubbelklik op het Externe bureaublad-gebruikers

groep -

Bekijk de lijst met geautoriseerde gebruikers. Om een gebruiker te verwijderen, selecteer je

de gebruiker en klik op Verwijderen. Om een gebruiker toe te voegen, klik op

Toevoegen en voer de benodigde gegevens in. -

Klik Toepassen en dan OK to

bevestig eventuele wijzigingen.

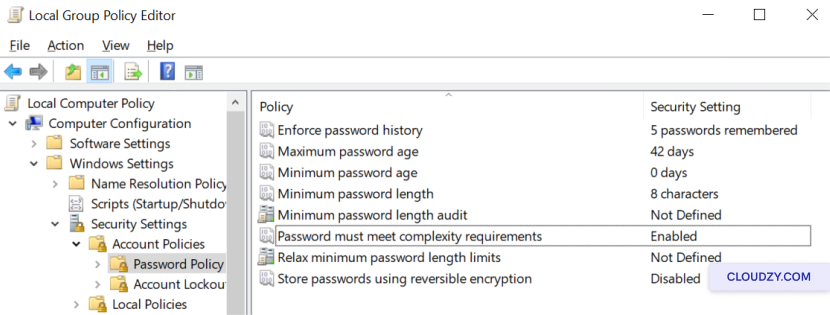

Implementeren van een

Sterk wachtwoordbeleid

-

Open de Groepsbeleid-editor door op Windows-toets +

R, typen gpedit.msc in het dialoogvenster Uitvoeren in te typen

dialoogvenster. -

Ga naar Computerconfiguratie > Windows Instellingen >

Beveiligingsinstellingen > Accountbeleid > Wachtwoordbeleid. -

Stel de minimale wachtwoordlengte en complexiteitsvereisten in om

beveiliging verbeteren. -

Gebruik wachtwoordgeschiedenis om hergebruik van recente wachtwoorden te voorkomen

wachtwoorden.

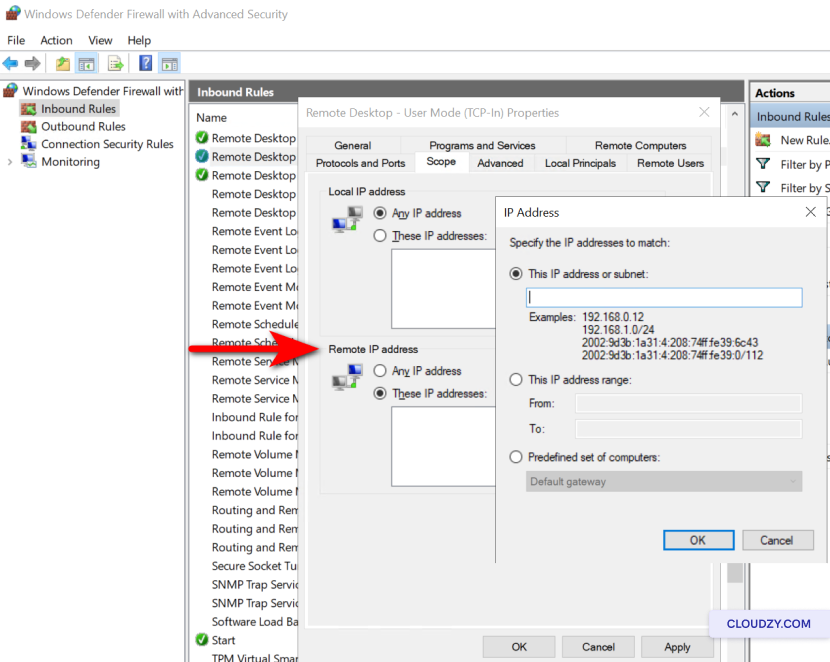

Beperkend

RDP-toegang via firewallconfiguratie

-

Open Windows Firewall met geavanceerde beveiliging by

typen wf.msc in het dialoogvenster Uitvoeren (Windows-toets +

R). -

Klik op Inkomende regels aan de linkerkant

ruit -

Zoek de regels voor Extern bureaublad – Gebruikersmodus

(TCP-In) en Extern bureaublad – Gebruikersmodus

(UDP-In). -

Klik met de rechtermuisknop op elke regel en selecteer

Eigenschappen. -

Onder de Bereik tabblad, klik op Deze IP

adressen in de Extern IP-adres

gedeelte. -

Klik Toevoegen en geef de IP-adressen op die

verbinding met RDP toegestaan voor de opgegeven verbindingen. -

Bevestig de wijzigingen door te klikken op OK en zorg ervoor

de regels zijn ingeschakeld.

Instellen

Meervoudige authenticatie

-

Kies een MFA-oplossing die compatibel is met je RDP-configuratie (bijv., Duo-beveiliging, Microsoft

Entra). -

Volg de installatie- en configuratiehandleiding van de betreffende MFA-provider

om deze te integreren met je RDP-omgeving. -

Voeg gebruikers toe en stel aanvullende verificatiemethoden in, zoals

mobiele apps of hardwaretokens.

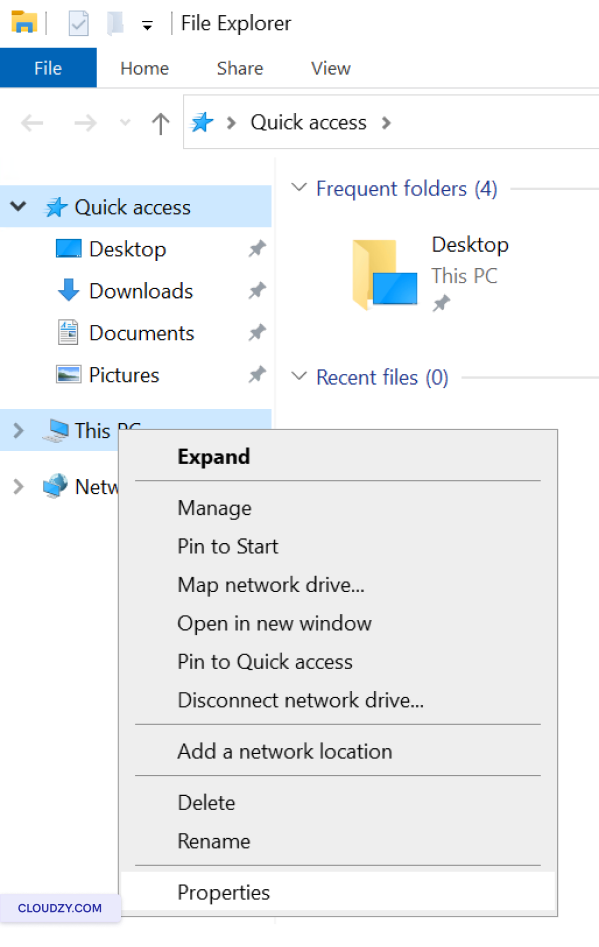

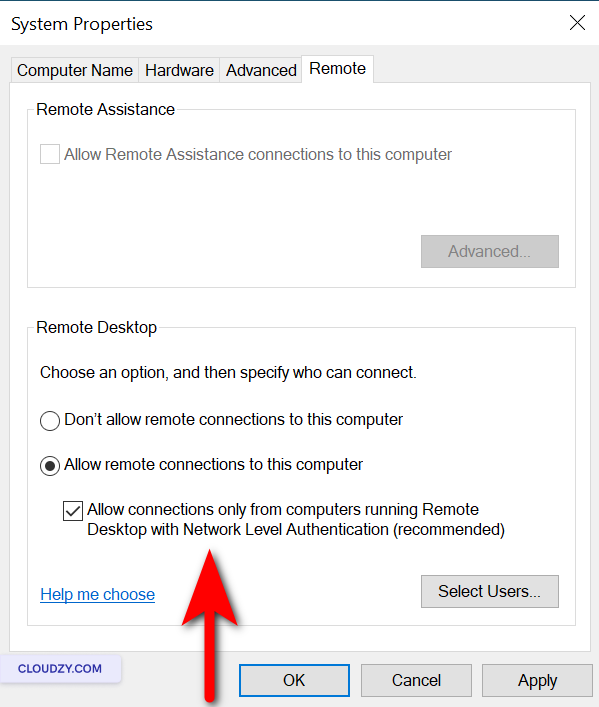

Netwerk inschakelen

Niveau Authenticatie

- Klik met rechtermuisknop op Deze PC en selecteer

Eigenschappen.

-

Klik op Externe instellingen.

-

Onder Extern Bureaublad, zorg ervoor Toestaan

verbindingen alleen vanaf computers die Remote Desktop met Network Level Authentication uitvoeren

Niveau Authenticatie is geselecteerd.

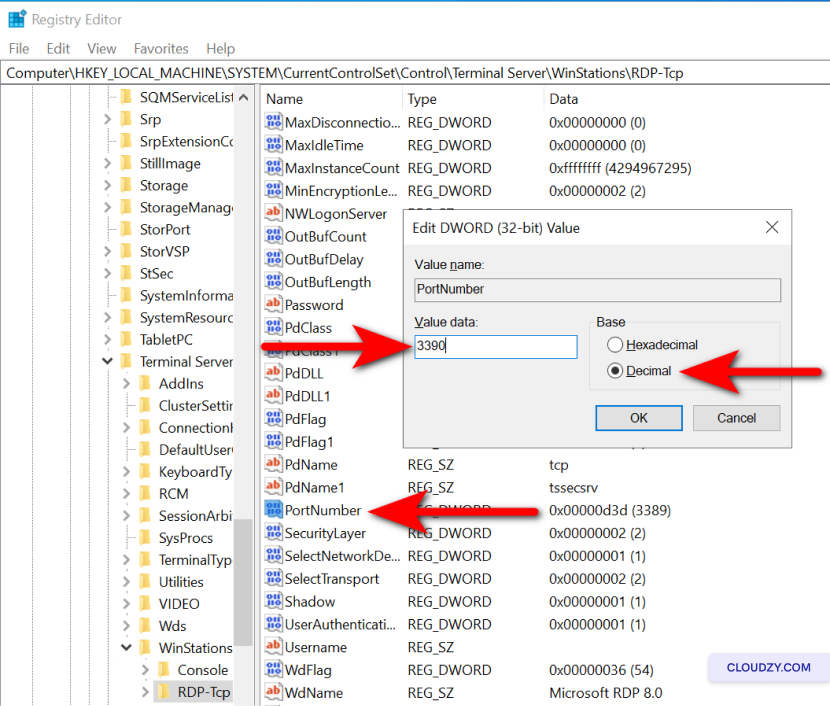

De standaard RDP-poort wijzigen

Port

-

Druk Windows-toets + R om het venster Uitvoeren te openen

dialoogvenster. -

Soort regedit en druk Enter to

open de Register-editor. -

Navigeer naar HKEY_LOCAL_MACHINEServer-Tcp.

-

Zoek de PortNumber subsleutel, dubbelklik erop,

selecteer Decimaal, en voer een nieuw poortnummer in.

- Klik op OK, sluit de Register-editor en pas

je firewallregels dienovereenkomstig aan.

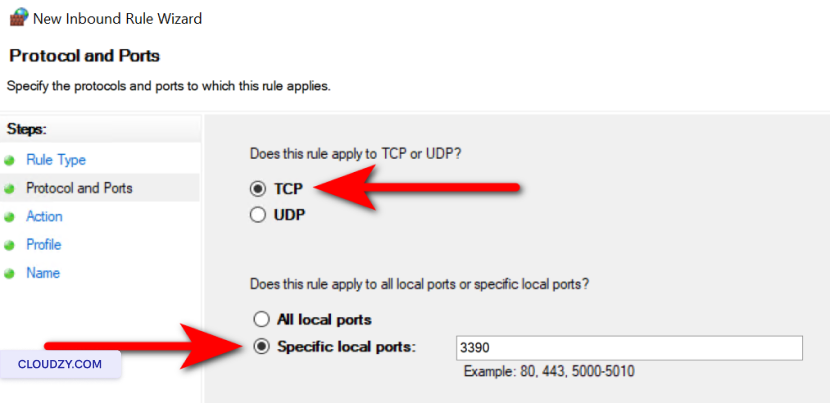

Maak nu de nieuwe poort toegankelijk via de Windows

Firewall:

-

Open de Windows-firewall door op Windows-toets +

R, typen wf.msc. -

Klik in het linkerdeelvenster op Inkomend

Regels. -

Klik op Nieuwe Regel in het rechterdeelvenster.

-

Selecteren Port en klik op

Volgende. -

Kies TCP en geef het nieuwe poortnummer op dat je

hebt ingesteld in de Register-editor, klik vervolgens op Volgende.

-

Selecteren Verbinding toestaan en klik op

Volgende. -

Zorg ervoor Domein, Privé, en

Openbaar worden aangevinkt om het bereik van de regel te bepalen,

indien nodig, klik vervolgens op Volgende. -

Geef de regel een naam, zoals Aangepaste RDP-poort,

en klik op Klaar. -

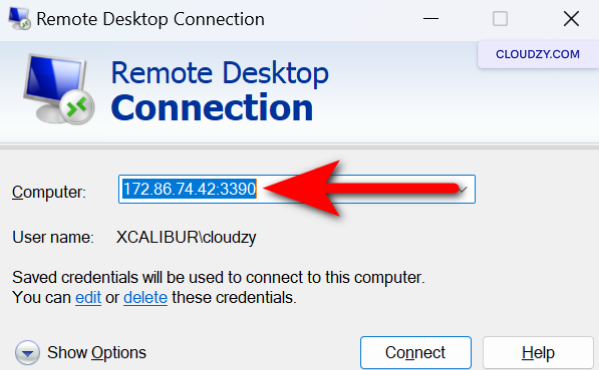

Start het systeem opnieuw op en zorg er daarna voor dat je verbinding maakt via de nieuwe

haven.

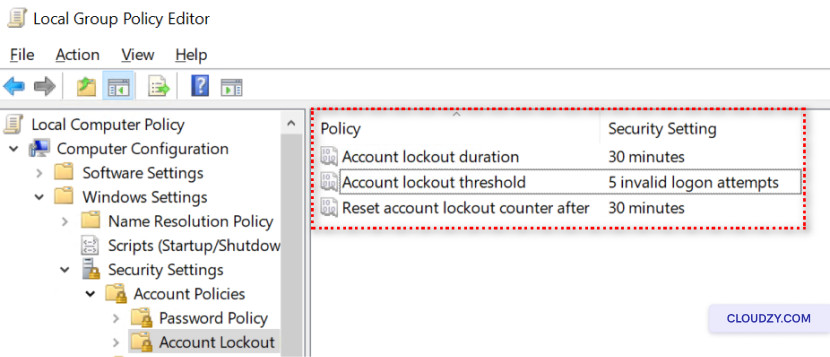

Configureren

Accountvergrendelingsbeleid

-

Open de Editor voor Groepsbeleid door op Windows-toets +

R en typen gpedit.msc. -

Ga naar Computerconfiguratie > Windows Instellingen >

Beveiligingsinstellingen > Accountbeleid > Accountvergrendeling

Beleid. -

Stel in Drempelwaarde voor accountvergrendeling, Duur van accountvergrendeling

duur, en Teller voor accountvergrendeling opnieuw instellen

nanaar passende waarden.

Systemen bijwerken en

Software

-

Schakel automatische updates in via Windows Update-instellingen.

-

Controleer regelmatig op updates voor alle software die samen wordt gebruikt

met RDP. -

Installeer updates tijdens geplande onderhoudsmomenten om de impact te beperken

verstoring.

Implementeren

Antivirus- en antimalwareoplossingen

-

Kies een betrouwbare antivirus- en antimalwaresoftware.

-

Installeer de software volgens de instructies van de fabrikant

instructies. -

Stel de software in om automatisch bij te werken en voer regelmatig

scannen

Uitvoering

Periodieke beveiligingsaudits en het instellen van meldingen

-

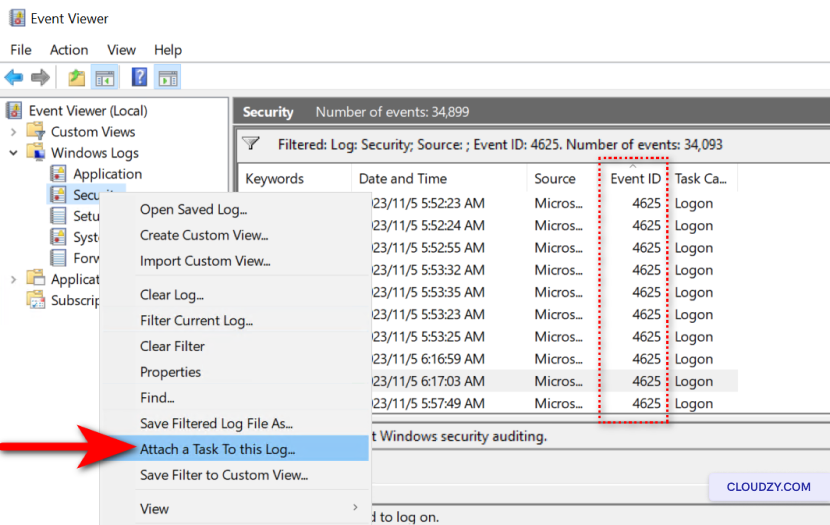

Open Logboeken door eventvwr.msc in

het dialoogvenster Uitvoeren (Windows-toets + R). -

Navigeer naar Windows-logboeken > Beveiliging en zoek naar gebeurtenis-ID

4625. -

Klik met de rechtermuisknop op Beveiliging en

selecteer Taak aan dit logboek koppelen…. -

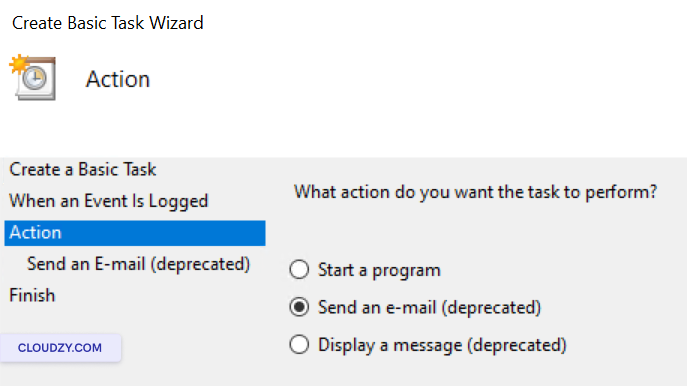

Volg de wizard om een taak aan te maken die door meerdere wordt geactiveerd

exemplaren van gebeurtenis-ID 4625.

- Kies een actie, zoals het verzenden van een e-mail of het weergeven van een bericht, wanneer

de taak wordt geactiveerd.

- Voltooi de wizard en geef de taak een naam voor eenvoudige herkenning.

VPNs gebruiken voor

Aanvullende beveiliging

-

Bepaal of een VPN nodig is op basis van je beveiligingsvereisten

en de gevoeligheid van de gegevens die worden benaderd via RDP. -

Kies een betrouwbare VPN-aanbieder of stel je eigen VPN in als

je daar de mogelijkheden voor hebt. -

Installeer en configureer VPN-clientsoftware op alle apparaten die

gebruik zullen maken van RDP. -

Instrueer gebruikers om verbinding te maken met de VPN voordat ze een RDP-sessie

starten, zodat het remote desktop-verkeer versleuteld is en

beveiligen -

Werk de VPN-infrastructuur regelmatig bij en onderhoud deze om

beveiligingsproblemen aan te pakken en te garanderen dat deze bestand blijft tegen

bedreigingen.

Beveilig je RDP als een digitaal fort. Regelmatige updates en goede

praktijken zijn je beste verdediging en houden je netwerkbeveiliging

ondoordringbaar. Blijf alert en proactief - je cybersecurity hangt er vanaf.

Heb je vragen, neem dan gerust contact op met onze ondersteuning

team door indienen van een

kaartje.

Ook in Beveiliging

Gerelateerde handleidingen.

Hulp nodig met iets anders?

Gemiddelde reactietijd onder 1 uur. Echte mensen, geen bots.