Monitorowanie bezpieczeństwa cloud zbiera logi, metryki i zdarzenia z każdego zakątka infrastruktury cloud, w tym maszyn wirtualnych, kontenerów, systemów tożsamości, przepływów sieciowych i aplikacji, aby uzyskać obraz działania środowiska w czasie rzeczywistym.

Poprzez ciągłe nadzorowanie i analizę tych danych zespoły mogą wykryć nieautoryzowany dostęp lub błędne konfiguracje zanim dojdzie do naruszenia. Dzięki przejrzystym przepływom alertów i zautomatyzowanym playbookom monitorowanie bezpieczeństwa staje się częścią codziennych operacji, a nie weekend spędzany na gaszeniu pożarów.

Co to jest Monitorowanie Bezpieczeństwa Cloud?

Monitorowanie bezpieczeństwa cloud to praktyka ciągłego obserwowania i analizowania zasobów natywnych dla cloud, takich jak instancje obliczeniowe, buckety magazynowania, funkcje serverless i kontrole sieciowe, w celu wykrycia zagrożeń, podatności lub luk w zgodności w czasie rzeczywistym.

Działa poprzez agregowanie telemetrii sieciowej z zapór ogniowych i grup bezpieczeństwa oraz wdrażanie lekkich kolektorów danych na maszynach wirtualnych i kontenerach, śledzących:

- Logi z maszyn wirtualnych i kontenerów

- Żądania API i zdarzenia uwierzytelniania

- Przepływy sieciowe, zapytania DNS i połączenia punktów końcowych

- Metryki zdrowia systemu i statystyki wydajności

- Zachowanie użytkowników w środowiskach

Te strumienie danych trafiają do scentralizowanego silnika analityki, często platformy SIEM lub XDR, która normalizuje formaty logów, stosuje reguły korelacji i uruchamia analizę behawioralną, aby wyróżnić anomalie. Zamiast żonglować oddzielnymi konsolami, zespoły uzyskują jeden widok, na którym alerty są priorytetyzowane, tickety otwierają się automatycznie, a skrypty remediacyjne mogą działać bez ręcznych kroków.

Jakie są główne komponenty monitorowania bezpieczeństwa cloud?

Każda konfiguracja bezpieczeństwa opiera się na kilku fundamentalnych elementach. W środowisku cloud działają one jak czujniki, filtry i dzwonki alarmowe; zbierają dane, podkreślają dziwne zachowania i uruchamiają szybkie reakcje.

- Kolektory danych i agenty na maszynach wirtualnych, kontenerach i obciążeniach serverless

- Agregacja logów z obsługą wielu chmur i znormalizowanymi schematami danych

- Silniki detekcji anomalii wykorzystujące uczenie maszynowe do identyfikacji odchyleń w użytkowaniu

- Przepływy alertów zintegrowane z systemami ticketingu i automatyzacji

Razem tworzą kompleksowy obraz: surowe dane telemetryczne są zbierane, normalizowane, analizowane pod kątem anomalii, a następnie zamieniane w konkretne działania. Dzięki temu Twój zespół może skupić się na rzeczywistych zagrożeniach zamiast przebijać się przez nieskończoną ilość szumu.

Znaczenie monitorowania bezpieczeństwa chmury

Monitorowanie bezpieczeństwa chmury odgrywa kluczową rolę w ochronie operacji cyfrowych. W 2025 roku ataki na chmurę są szybsze, bardziej zakamuflowane i lepiej finansowane niż kiedykolwiek. Dlatego monitorowanie bezpieczeństwa chmury jest niezwykle ważne:

- Bez martwych punktów: Od infrastruktury lokalnej po środowisko wielochmurowe - zachowujesz pełną widoczność.

- Detekcja zagrożeń wewnętrznych: Śledzenie działań uprzywilejowanych użytkowników ujawnia nadużycia, zanim się rozprzestrzenią.

- Wgląd oparty na danych: Analiza trendów historycznych wychodzi na jaw braki w politykach lub nieofiFormat zasoby IT.

- Włączenie DevSecOps: Odkryj błędy konfiguracji w potokach CI/CD, zanim trafią do produkcji.

- Ochrona reputacji: Szybka detekcja i ujawnienie zapewniają zaufanie klientów i satysfakcję regulatorów.

Ale przy rosnącej złożoności cyberataków będziesz potrzebować czegoś więcej niż tylko monitorowanie bezpieczeństwa chmury - będziesz też potrzebować niezawodne oprogramowanie cyberbezpieczeństwa.

Korzyści z monitorowania bezpieczeństwa chmury

Monitorowanie chmury bez bezpieczeństwa to jak zamykanie drzwi wejściowych, ale pozostawianie okien szeroko otwartych. Połączenie bezpieczeństwa i monitorowania to sposób, w jaki nowoczesne zespoły pozostają bezpieczne, i oto dlaczego:

- Proaktywna detekcja zagrożeń: Nagłe skoki ruchu? Dziwne pory logowania? Nieznane adresy IP? Zautomatyzowane reguły flagują niezwykłe skoki ruchu lub próby logowania poza godzinami, aby złapać ataki na wczesnym etapie.

- Szybsza odpowiedź na incydenty: Integracja alertów z narzędziami chatops lub ticketingiem znacznie skraca czas detekcji, ponieważ analitycy nie muszą już przeszukiwać logów w wielu konsolach, a alerty łączą się bezpośrednio z narzędziami automatyzacji. Zanim Twój zespół zostanie powiadomiony, złośliwa instancja jest już izolowana.

- Uproszczona zgodność: Monitorowanie zgodności chmury zbiera logi audytu (obejmujące wszystko od zmian uprawnień do zdarzeń API) w ujednolicone, gotowe do użycia raporty dla standardów takich jak PCI-DSS czy HIPAA, oszczędzając godzin pracy ręcznej.

- Unikanie kosztów: Wczesne alerty o otwartych zasobnikach przechowywania danych lub nadmiernie permisywnych rolach zapobiegają kosztownym postępowaniom wyjaśniającym naruszenia i karom.

- Skalowalne nadzorowanie: Oprogramowanie do monitorowania opartego na chmurze obsługuje metryki z dziesiątek kont bez dodatkowych pracowników, śledząc setki zasobów z tą samą widocznością, którą miałeś przy dziesięciu.

- Detekcja wzorców zagrożeń: Ciągłe monitorowanie bezpieczeństwa ujawnia powolne, ciiche ataki - subtelną eskalację uprawnień, ruch lateralny, nadużycia ze strony osób z dostępem.

- Widok ujednolicony: Jeden pulpit zarządza spójnymi politykami bezpieczeństwa i monitorowania w AWS, Azure, GCP i chmurach prywatnych.

Kluczowe funkcje zaawansowanych rozwiązań monitorowania chmury

Te rozwiązania monitorowania chmury łączą metryki wydajności (CPU, pamięć, sieć) i zdarzenia bezpieczeństwa (nieudane logowania, naruszenia polityki), dając ci pełny obraz ryzyka.

- Narzędzia monitorowania bezpieczeństwa chmury z wbudowanymi łącznikami dla AWS, Azure i GCP, znacznie skracające czas integracji.

- Ciągłe monitorowanie bezpieczeństwa rejestruje zdarzenia 24/7 bez ręcznych działań.

- Analityka behawioralna, która uczy się normalnych wzorców i zmniejsza fałszywe alarmy, skupiając się na rzeczywistych anomaliach.

- Zautomatyzowane skrypty remedacyjne lub funkcje serverless do izolacji zagrożonych zasobów i wyłączenia kont w kilka sekund.

- Niestandardowe pulpity dla kierownictwa, zespołów compliance i analityków bezpieczeństwa, każdy z dostosowanymi widokami, przechodzeniem w głąb danych i wskazywaniem specyficznych dla twojego przypadku anomalii.

- Centra integracji łączące skanery podatności, kanały analizy zagrożeń i narzędzia service desk dla pełnej widoczności.

- Raporty compliance z gotowymi pulpitami (HIPAA, GDPR, PCI-DSS).

Te funkcje sprawiają, że monitorowanie bezpieczeństwa chmury to coś więcej niż dodatek firewall lub antywirus - staje się aktywną warstwą kontroli na całą twoją chmurę i luki w bezpieczeństwie chmury.

Wyzwania monitorowania bezpieczeństwa chmury

To najczęstsze problemy, na które napotykają zespoły, bez względu na jakość narzędzi:

- Przeciążenie wolumenem danych: Przechwytywanie każdego logu z dziesiątek usług obciąża pamięć i potoki analityki. Wdrożenie próbkowania i filtrowania zmniejszy szum.

- Zmęczenie alertami: Nadmiar powiadomień o niskiej ważności może zagłuszyć zagrożenia krytyczne. Regularnie dostrajaj progi i reguły pomijania, aby zmniejszyć szum.

- Złożoność multi-cloud: Każdy dostawca używa unikalnych formatów logów. Przyjęcie wspólnego schematu jak OpenTelemetry pomaga normalizować dane w AWS, Azure i GCP.

- Luki w umiejętnościach: Pisanie efektywnych reguł korelacji i dostrajanie silników analityki wymaga trudno dostępnej ekspertyzy. Usługi zarządzane lub programy szkoleniowe mogą pomóc zmniejszyć tę lukę.

- Obawy dotyczące opóźnienia: Wsadowe przesyłanie logów może opóźniać alerty. Architektury strumieniowego pozyskiwania oferują niższe opóźnienia dla szybszej reakcji.

Przezwyciężanie przeszkód

- Używaj otwartych standardów takich jak OpenTelemetry do zunifikowanego logowania

- Ogranicz szybkość lub próbkuj źródła o dużym wolumenie na krawędzi

- Dokumentuj procedury wiążące alerty z zautomatyzowanymi krokami izolacji

Te taktyki pomagają dojrzeć twoim ekosystemom bezpieczeństwa i monitorowania w proaktywną postawę obronną. W przypadku konfiguracji prywatnych możesz chcieć chmura prywatna.

Najlepsze praktyki monitorowania bezpieczeństwa chmury

Nawet najlepszy system wymaga przestrzegania dobrych praktyk monitorowania chmury. Dobra wiadomość: są bardzo proste do wdrożenia:

- Zdefiniuj jasne procedury: Przypisz każdemu alertowi odpowiedź (powiadomienie, izolacja lub eskalacja), aby Twój zespół wiedział dokładnie co robić.

- Zautomatyzuj naprawę: Integruj z infrastrukturą jako kod lub funkcjami bezserwerowymi, aby automatycznie blokować złośliwe adresy IP lub rotować skompromitowane poświadczenia.

- Wymuszaj zasadę najmniejszych uprawnień: Ograicz dostęp do modyfikowania reguł monitorowania bezpieczeństwa lub odczytywania surowych dzienników, aby zmniejszyć ryzyko od wewnątrz.

- Przeglądaj reguły regularnie: Wraz z rozwojem Twojej infrastruktury chmurowej usuń przestarzałe alerty i dostosuj progi do nowych wartości bazowych.

- Integruj zarządzanie postawą bezpieczeństwa: Połącz kontrole zgodności chmury z ciągłym monitorowaniem bezpieczeństwa, aby uzyskać pełne pokrycie.

- Przyjmij dobre praktyki monitorowania chmury: Połącz dane wydajności i bezpieczeństwa w ujednolicone pulpity nawigacyjne, dając DevOps i SecOps wspólny widok.

Przykładowa lista kontrolna wdrożenia

- Włącz domyślne rejestrowanie na każdej nowej maszynie wirtualnej lub kontenerze

- Szyfruj strumienie dzienników podczas przesyłania do SIEM/XDR

- Zaplanuj kwartalne audyty reguł korelacji

- Wprowadź alerty ze skanera podatności do przepływów monitorowania

Kodując te kroki, zespoły mogą wdrażać nowe obciążenia bez utraty widoczności i kontroli. Wszystko to tworzy bardziej ścisły proces bezpieczeństwa i monitorowania w całym środowisku, niezależnie od tego, czy jest publiczne, prywatne czy hybrydowe.

Rozwiązania do monitorowania bezpieczeństwa chmury – typy i przykłady

Wybór odpowiedniego rozwiązania do monitorowania bezpieczeństwa chmury zależy od Twojego środowiska, umiejętności i skali. Poniżej znajduje się pięć typów rozwiązań (monitorowanie natywne dla chmury, SaaS trzecich stron, stosy open-source, hybrydy CSPM i XDR oraz ujednolicone pulpity nawigacyjne), każdy z dwoma zalecanymi narzędziami.

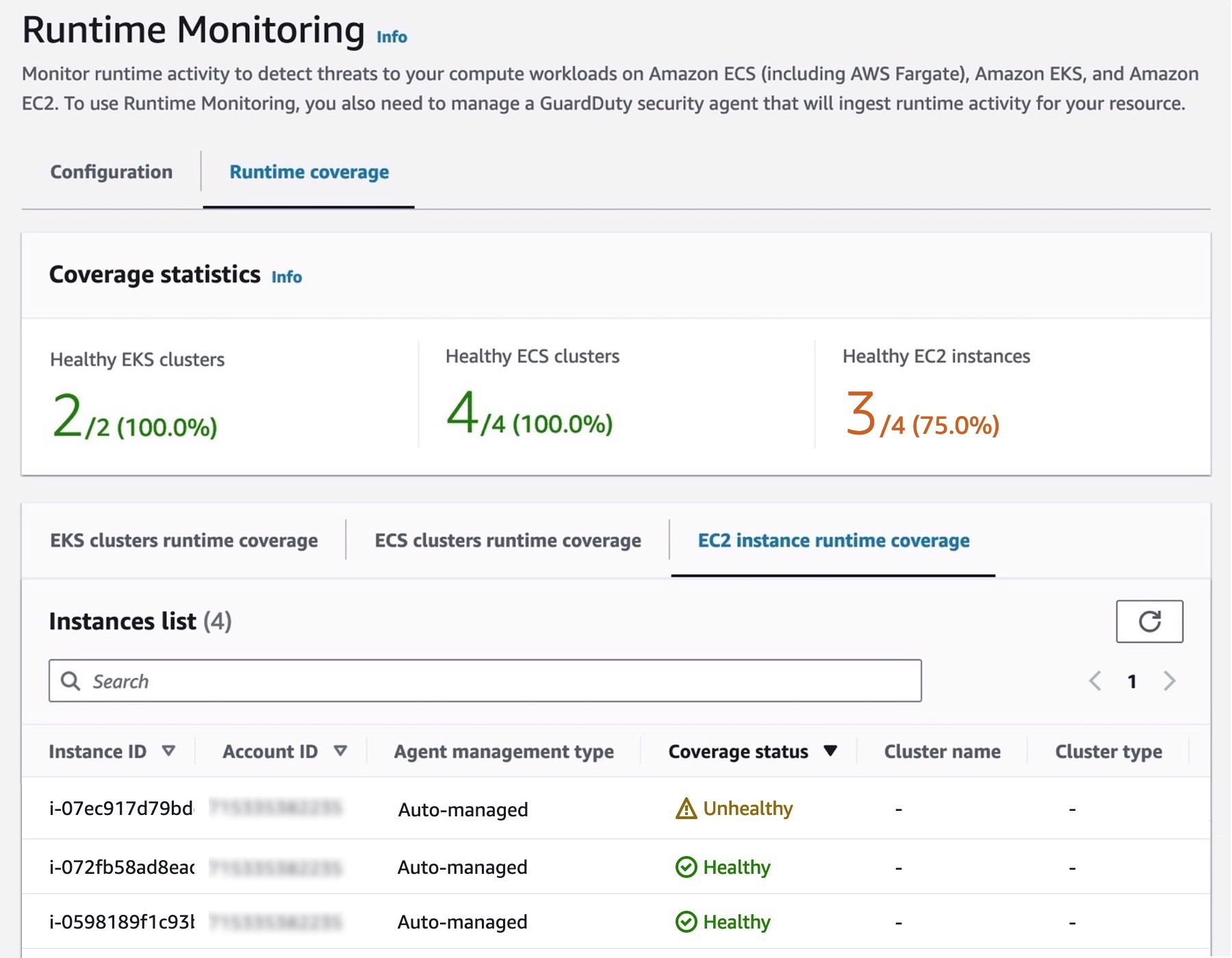

Monitorowanie natywne dla chmury

Wbudowane w główne platformy chmurowe, te usługi oferują gotową do użycia detekcję zagrożeń i integrację z APIami dostawcy.

-

AWS GuardDuty:

W pełni zarządzana detekcja zagrożeń, która analizuje dzienniki przepływu VPC, dzienniki DNS i zdarzenia CloudTrail z ceną pay-as-you-go; ograniczona do środowisk AWS i może generować fałszywe alarmy wymagające dostrojenia.

-

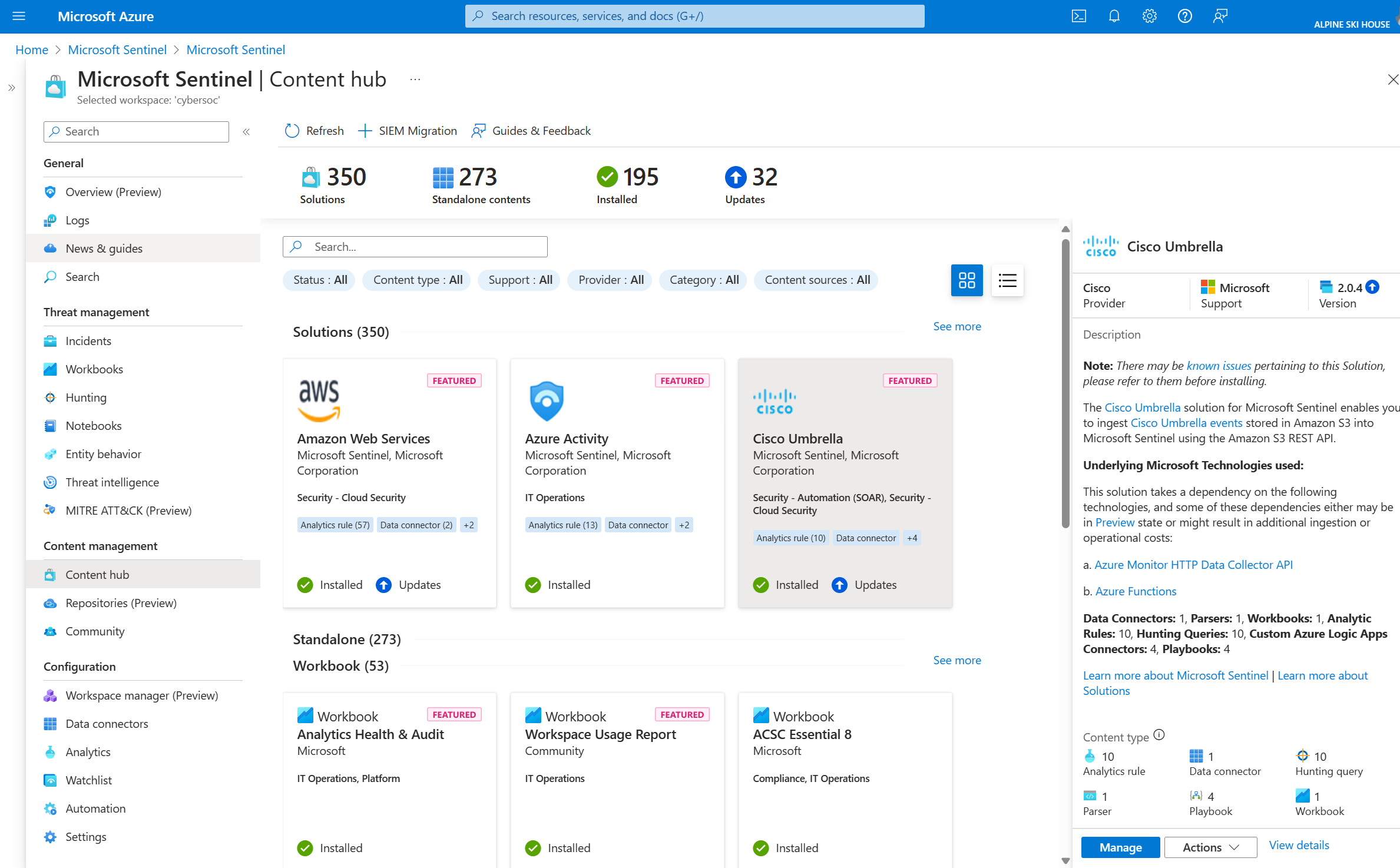

Azure Sentinel:

SIEM/XDR natywnie dla chmury z wbudowanymi łącznikami do usług Microsoft i analityką wspomaganą AI. Problem: nieprzewidywalne koszty pozyskiwania danych przy dużej skali i krzywa uczenia się przy dostrajaniu alertów.

Platformy trzeciej strony SaaS

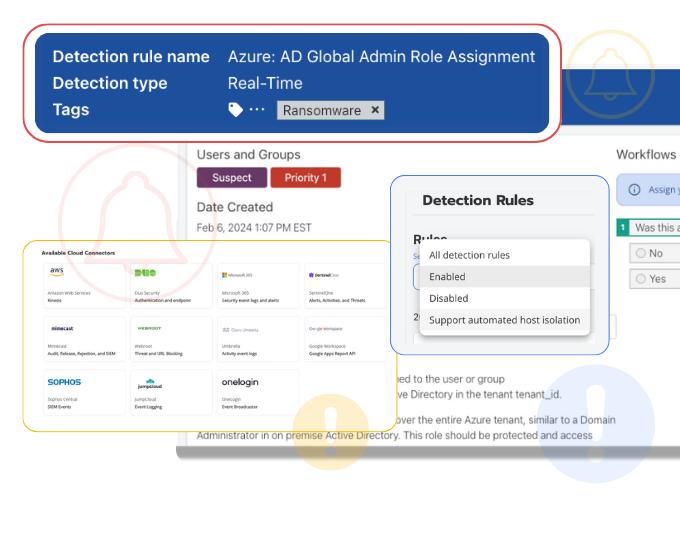

Niezależne platformy oferujące głęboką analitykę, śledzenie zachowań i automatyczną odpowiedź, często na wiele chmur naraz.

-

Sumo Logic

Analityka SaaS, która pobiera dzienniki i metryki w skali chmury, oferując wgląd w bezpieczeństwo w czasie rzeczywistym i pulpity compliance. Problem: zaawansowana konfiguracja reguł może być skomplikowana dla nowych zespołów.

-

Blumira:

Detekcja i odpowiedź w formie usługi z gotowymi playbookami i automatycznymi przepływami śledczymi. Problem: mniejszy ekosystem dostawców oznacza mniej integracji community i mniej dojrzałe funkcje.

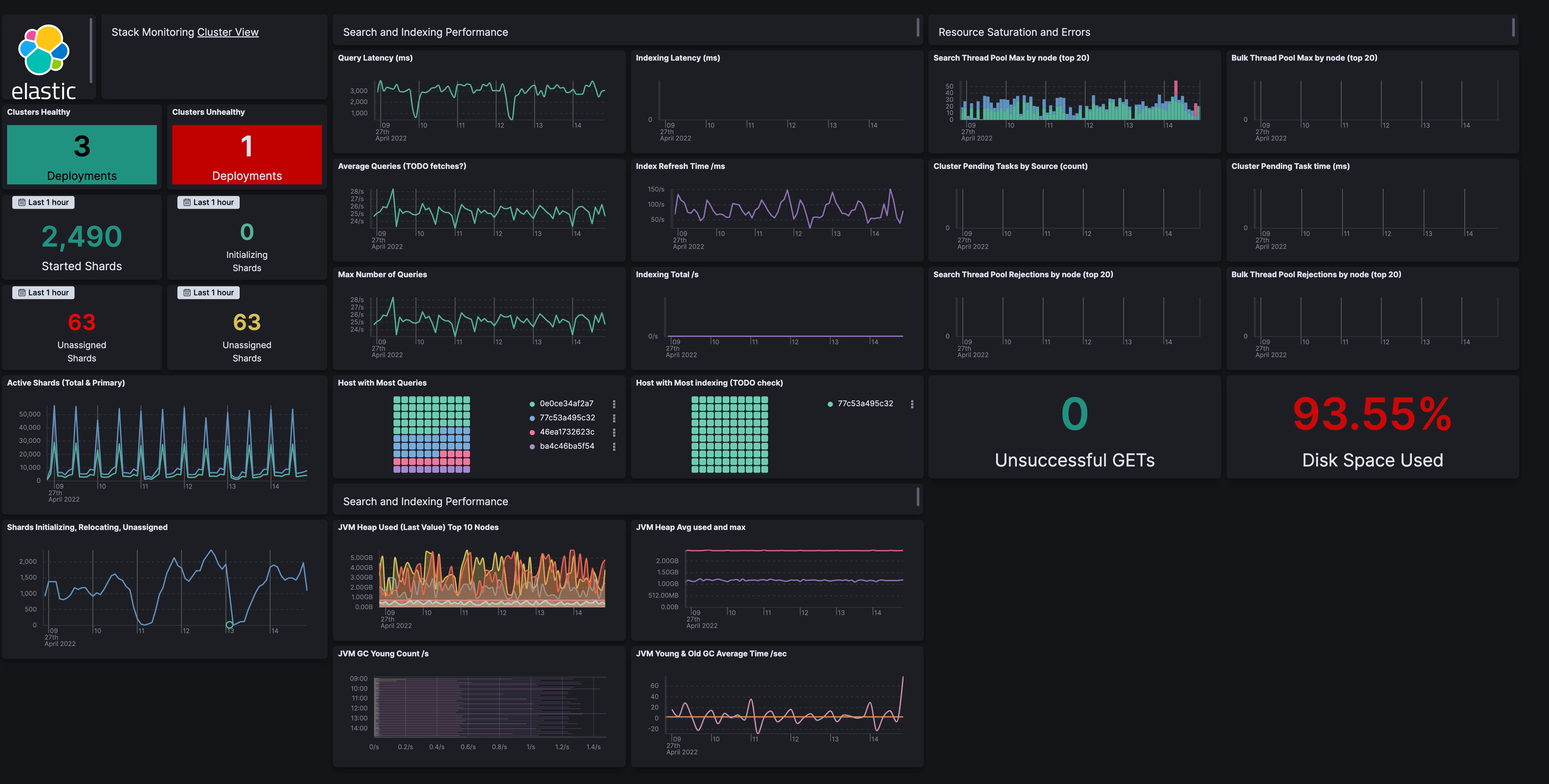

Stosy Open Source

Rozwiązania napędzane społecznością, które dają pełną kontrolę nad potokami danych i analizą. Najlepsze dla zespołów z silną wiedzą wewnętrzną.

-

Stos ELK:

Kompleksowe zbieranie, parsowanie i wizualizacja dzienników z pulpitami w czasie rzeczywistym. Problem: wymaga znacznego nakładu pracy na setup i ciągłej konserwacji do skalowania potoków indeksowania.

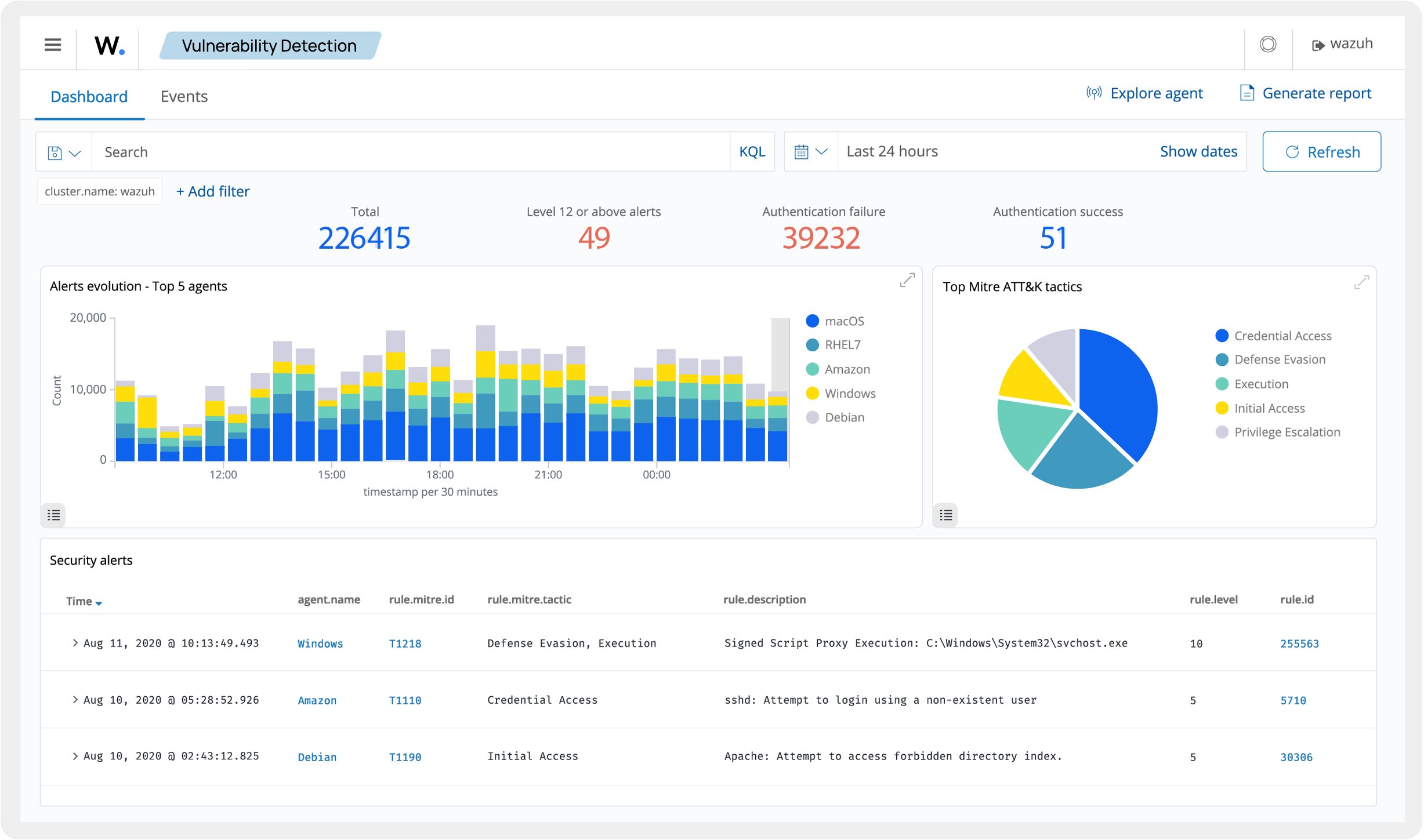

-

Wazuh:

Platforma open source rozszerzająca ELK o detekcję włamań na poziomie hosta i raportowanie compliance. Problem: stroma krzywa uczenia się i ograniczone oficjalne kanały wsparcia.

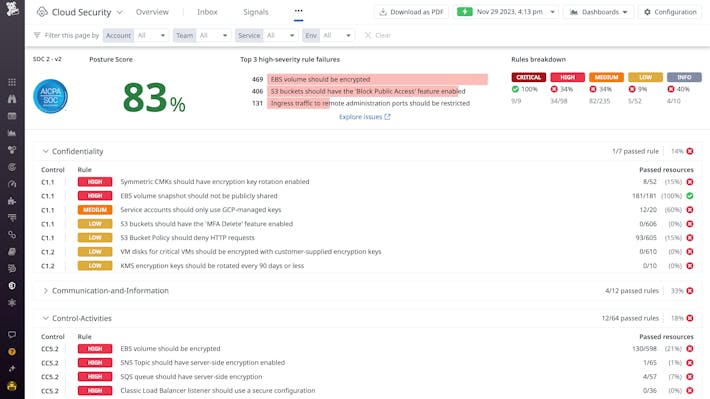

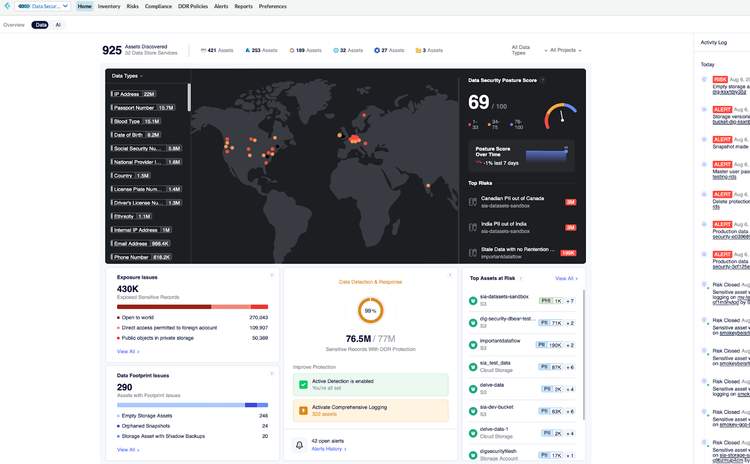

Hybrydy CSPM i XDR

Platformy łączące ciągłe zarządzanie posture z detekcją zagrożeń w czasie wykonywania. Dają Ci zarówno wgląd w konfigurację, jak i zachowanie.

-

Prisma Cloud

Ujednolicony CSPM, CIEM i ochrona runtime z obsługą kontenerów i serverless. Problem: złożoność początkowego setup i stroma krzywa uczenia się spowalniają time to value.

-

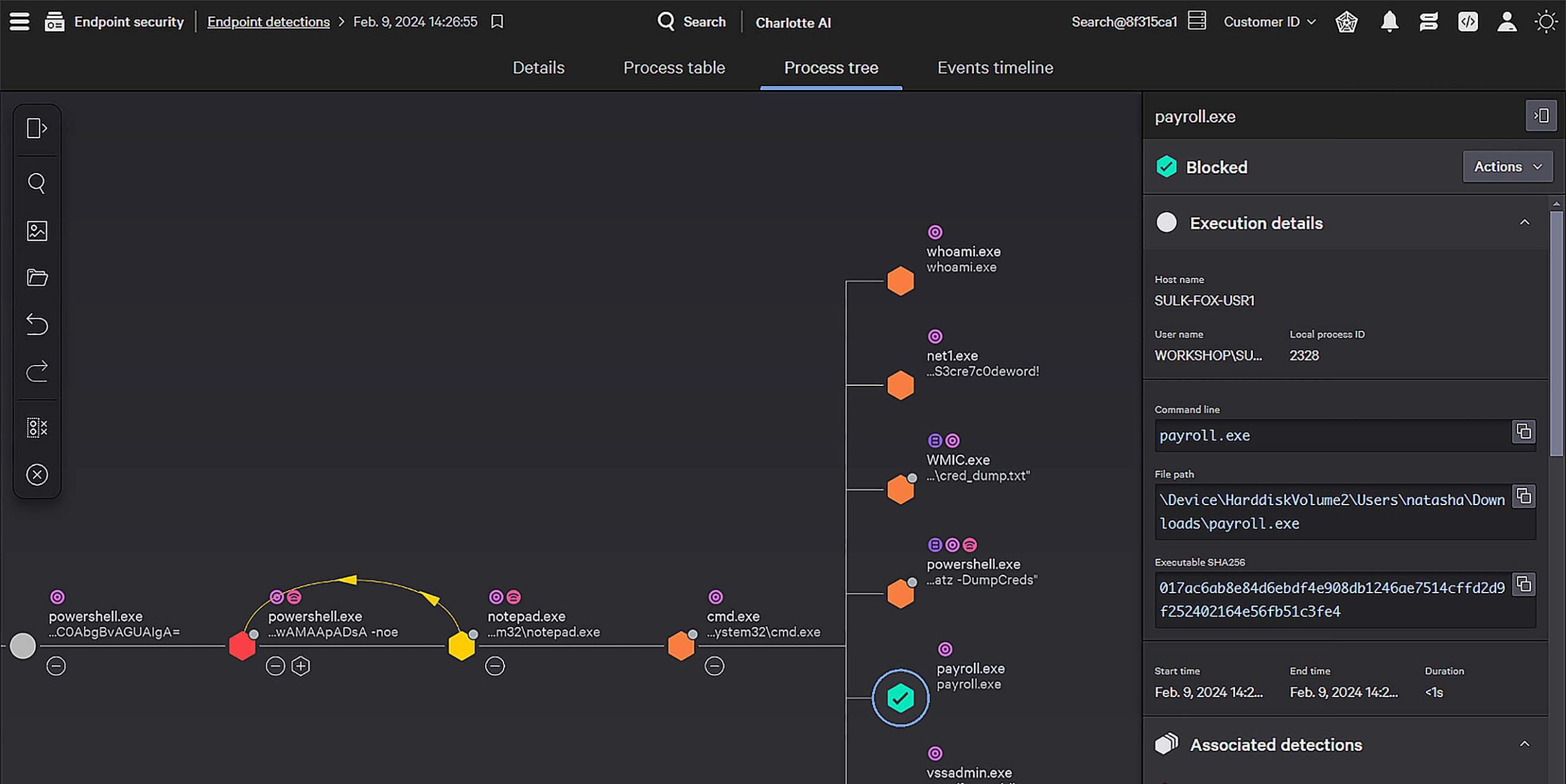

Sokół CrowdStrike

Pełny stos XDR z ochroną endpoint, zarządzaniem lukami w zabezpieczeniach i zintegrowaną threat intelligence. Problem: narzut wydajności na endpoint i wymaga specjalistycznych umiejętności do optymalnego dostrojenia.

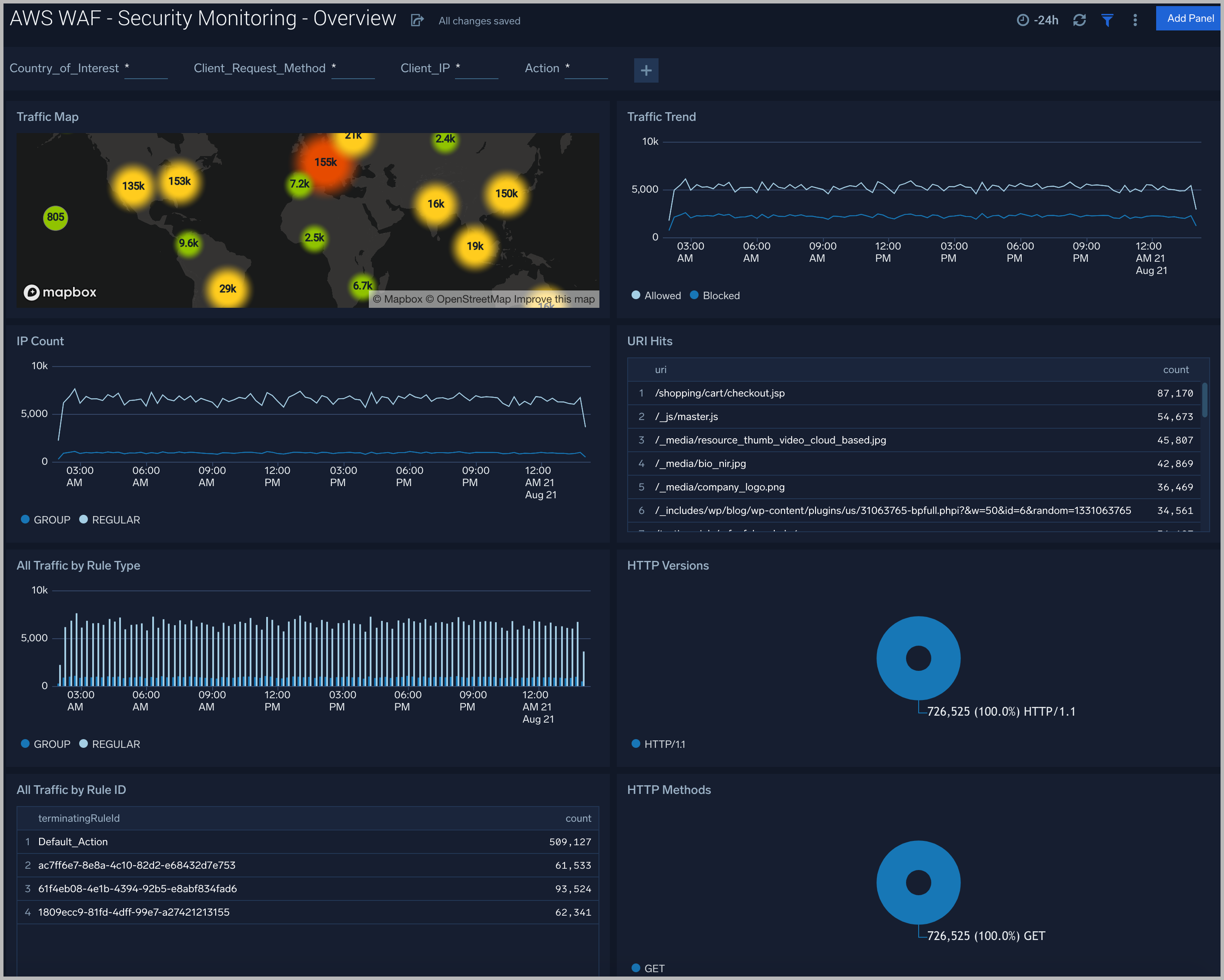

Ujednolicone panele

Rozwiązania łączące zdarzenia bezpieczeństwa, dzienniki i metryki wydajności w jednym widoku, zespalając DevOps i SecOps.

-

Datadog:

Łączy dzienniki, metryki, traces i moduły monitorowania bezpieczeństwa w jednym interfejsie, z gotowymi alertami dla usług chmury. Problem: złożony setup pozyskiwania dzienników i potencjalne wysokie koszty przechowywania danych.

-

Splunk Enterprise Security:

Korekcja na poziomie enterprise, integracja threat intelligence i dostosowywalne pulpity bezpieczeństwa. Problem: premium koszty licencjonowania i wysoka krzywa uczenia się dla nowych użytkowników.

Każda kategoria ma swoje wady i zalety: łatwość wdrażania natywnych dla chmury rozwiązań, elastyczność otwartego oprogramowania czy zaawansowanie platform hybrydowych. Dostosuj wybór do kompetencji Twojego zespołu, budżetu i wymogów compliance, by w pełni wykorzystać monitoring bezpieczeństwa chmury i całą architekturę bezpieczeństwa.

Ostateczne Przemyślenia

Podczas gdy niezawodny zabezpieczenie chmury konfiguracja jest niekompletna bez praktyki bezpieczeństwa infrastruktury chmury, włączając narzędzia monitoringu bezpieczeństwa, najlepsze praktyki monitorowania i ciągły monitoring bezpieczeństwa do codziennych operacji, zmienisz reaktywne ściganie logów w proaktywną obronę. Trzymaj atakujących z dala od chmury przez cały 2025 rok.