Wraz z oszałamiającym tempem rozwoju technologia poprawia jakość naszego życia i możliwości, jakie mamy w internecie. Ale jednocześnie, jak zawsze w dziejach ludzkości, technologia jest jak moneta z dwiema stronami. Strona produktywna i destrukcyjna. Cyberataki i złośliwe włamania to jeden z destrukcyjnych aspektów sieci, który w ostatniej dekadzie doświadczył masowego wzrostu. Metodologia ataków też się zaawansowała. Jednym z najczęściej stosowanych cyberataków jest rozproszczony atak na odmowę usługi, w skrócie znany jako DDoS. DDoS to zaawansowana i ulepszona wersja ataku DoS (denial of service). Podczas gdy wiele innych metod cyberataków, takich jak notoryczny wirus trojan, kiedyś budziło strach, a teraz stało się przestarzałe, atak typu DDoS wytrzymał próbę czasu i jest używany do dziś z wielkim powodzeniem. Oczywiście istnieją sposoby na jego zwalczanie i metody zapobiegania. Ale co możemy zrobić, gdy nasza domowa sieć jest pod atakiem? W tym artykule omówię dziesięć rozwiązań i metod zapobiegania atakom DDoS w sieciach domowych. Ale zanim się w to zagłębimy, wyjaśnijmy definicje.

Czym jest atak DDoS?

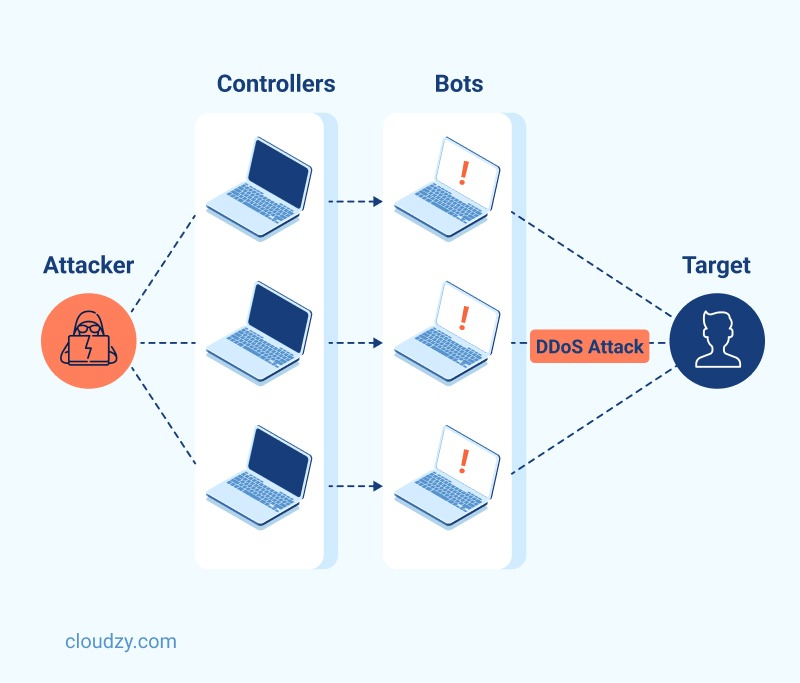

Wbrew powszechnemu wyobrażeniu atak DDoS to atak, a nie operacja włamywacza. Oznacza to, że atakujący nie próbuje przejąć kontrolę nad twoją siecią ani serwerem. Chce go wyłączyć i doprowadzić do awarii. Chociaż istnieje kilka różnych metod ataku DDoS, które wpisują się w trzy ogólne kategorie, ogólny schemat wszystkich z nich mniej więcej się powtarza. Podczas ataku DDoS atakujący przeciąża sieć lub serwer ogromną falą незакономерних żądań sieciowych.

Sama prędkość i ilość tych fałszywych żądań jest tak duża, że przejmuje przepustowość twojej sieci lub serwera i zmusza go do poświęcenia wszystkich zasobów na przetwarzanie tych żądań. W efekcie serwer albo nie będzie odpowiadać na inne zadania i żądania z powodu braku zasobów przetwarzania, albo całkowicie się zawali. Atakujący zwykle uruchamia te ataki za pośrednictwem wielu urządzeń, które zostały zaprogramowane do spamowania żądaniami; urządzenia te są wykorzystywane jako część sieci "botnet". Ponieważ sieci domowe działają na przydzielonej przepustowości z centralnego serwera twojego ISP, łatwiej je zniszczyć atakiem DDoS niż serwer, którym zarządzasz sam. To wymaga ochrony routera DDoS.

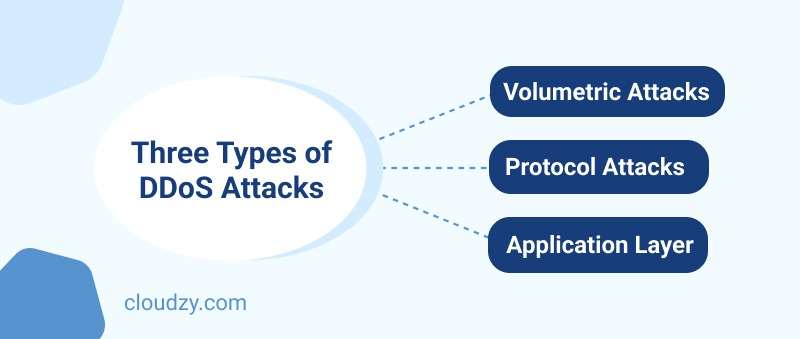

Trzy typy ataków DDoS

Ważne jest, byś znał trzy ogólne kategorie, które atakujący DDoS będzie stosować, aby uszkodzić twoją domową sieć. Te trzy kategorie to nie metody ataku jako takie, ale schematy ataku, które każdy ma kilka różnych metod ataku DDoS w sobie. Szybko je ocenimy.

Ataki Objętościowe

Jak sama nazwa sugeruje, ataki z kategorii wolumetrycznej opierają się na czystej ilości, aby przeprowadzić atak. Ze względu na to, są również najczęściej stosowanym typem ataku DDoS do zaistnienia. Proces jest dość prosty. Atakujący po prostu będzie polegać na ilości i wyśle jak największą ilość zagrażającego ruchu, aby zawalić serwer. Haker będzie atakować twój DNS. Jeśli pierwsza fala żądań i niechcianego ruchu nie była wystarczająca, mogą po prostu wysłać ją ponownie i ponownie. Ataki wolumetryczne są powszechne, ponieważ prawie każdy je przeprowadzi. Na szczęście oznacza to również, że ochrona DDoS dla sieci domowych jest łatwiejsza wobec tej metody.

Ataki na protokoły

Ataki na poziomie protokołu wymagają nieco więcej wysiłku, ale w zamian ich skutki są znacznie bardziej dewastujące dla sieci domowej. Atakujący w tej metodzie musi nawiązać podstawowy poziom komunikacji między swoją siecią a twoją. Dlatego wyśle tak zwane "uzgodnienie TCP". Zaakceptowanie tego uzgodnienia wymieni zestaw danych początkowych, w tym adresy IP i DNS. Haker następnie nie dokończy żądania uzgodnienia. Zamiast tego używa nowo zdobytych danych do ciągłego wysyłania żądań uzgodnienia TCP z fałszywymi adresami IP na fałszywe adresy IP. Te żądania wymagają przepustowości do przetwarzania i odrzucania. Dlatego serwer zostanie przeciążony i ulegnie awarii.

Warstwa aplikacji

Ataki na warstwę aplikacji DDoS to najsubtelniejsza metoda ataku, ponieważ wykorzystuje zasoby należące do aplikacji lub serwera przeciwko niemu samemu. Nazwa wskazuje, że atak nie celuje w podstawową infrastrukturę serwera, lecz w "warstwę aplikacji" danych hostowanych na serwerze. Jeśli jest to strona internetowa, haker będzie nieustannie żądać załadowania nieistniejącej części witryny. Serwer musi odpowiedzieć, że taka część nie istnieje. Atakujący powtarza żądania, aż serwer się przytłacza i przestaje reagować na jakiekolwiek żądania - zarówno legalne, jak i nielegalne.

Ataki typu Zero Day i inne metody DDoS

Każda z trzech wspomnianych kategorii ataków DDoS obejmuje wiele metod. Najpopularniejsze metody w kategorii ataków protokołów to Atak TCP flood i Atak SYN flood. W atakach objętościowych używane są Zalewanie ICMP, atak ping, i Zalewanie UDP. Na warstwie aplikacji natomiast spotykamy metoda slowloris. Wszystkie te metody są dobrze udokumentowane i istnieją sposoby ich przeciwdziałania zarówno w sieciach domowych, jak i na serwerach niezależnych. Istnieje jednak jeszcze jedna kategoria ataków DDoS zwana atakami typu Zero Day. Jak sama nazwa wskazuje, to ataki wykorzystujące metody jeszcze nieznane. Ujawniają się one dopiero w momencie, gdy zostają po raz pierwszy użyte przeciwko ofierze. Ze względu na dynamiczny charakter ataków DDoS istnieje wiele odmian ataków zero-day z nowymi metodami. Są one cenne, ponieważ ich protokół nie został jeszcze ujawniony. Uważa się, że takie metody są zarezerwowane na duże cele. Wszystkie wcześniej wymienione metody były kiedyś atakami zero-day. Ogólnie jednak ataki tego typu to ostatnia rzecz, o którą powinieneś się martwić w kontekście ochrony sieci domowej.

HTTP flood to również prominentny atak DDoS. Aby się przed nim chronić, zaleca się ochronę HTTP podczas przeglądania internetu w przeglądarkach takich jak Chrome.

Motywy ataków DDoS

Za każdym atakiem DDoS stoją różne motywacje. Generalnie jednak występuje tutaj pewien schemat. Większe ataki DDoS zwykle mają dwie przyczyny. Pierwszą jest wymuszenie okupu. Gdy grupa hakerów skutecznie wyłączy dostęp online firmy, poważnie obniża jej możliwości marketingowe i operacyjne. Ofiara często uważa za łatwiejsze po prostu zapłacić atakującym, aby wznowili usługi. Drugą przyczyną dużych ataków DDoS jest przekazanie politycznego komunikatu lub udział w aktywizmie społecznym.

W przypadku ataków na sieci domowe motywy mogą być inne. Gdy sieć domowa jest celem, powody są zwykle osobiste. Jeśli nie, to ty lub twój ISP padliście ofiarą wymuszeń. Wiadomo, że niektórzy gracze używają DDoS przeciwko innym graczom w grach wieloosobowych, aby zwiększyć opóźnienie dla przeciwników i zyskać przewagę. Ogólnie szanse na osobisty atak na sieć domową są niewielkie, ale co robić, gdy się to stanie? Oto dziesięć sposobów na ochronę sieci domowej przed DDoS.

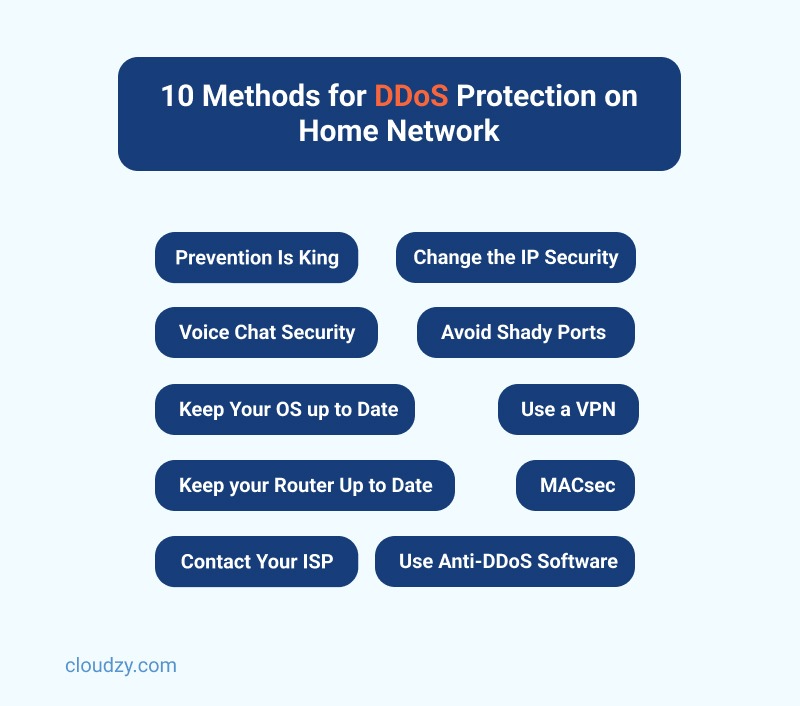

10 metod ochrony przed DDoS w sieci domowej

Zanim przejdziemy do wyjaśnienia każdej z tych metod, warto zauważyć, że żadne z tych rozwiązań nie zapewnia całkowitej ochrony przed atakami DDoS na sieć domową. Należy je stosować łącznie, aby zapobiegać DDoS.

1. Profilaktyka jest królem

To nie jest faktycznie metoda techniczna walki z atakami DDoS, lecz raczej kwestia nastawienia. Ataki DDoS to najczęstszy rodzaj złośliwej aktywności online. Dlatego, choć atak na sieć domową jest mało prawdopodobny, warto przeprowadzić własne badania i wdrożyć wszystkie dostępne działania prewencyjne i zabezpieczające. Żadna ofiara udanego ataku DDoS nie była na niego przygotowana. To pokazuje, że niektóre z omówionych poniżej metod powinny być wdrożone już teraz. Zanim atak rzeczywiście dotrze do twojej sieci domowej.

2. Zmień bezpieczeństwo IP

Twój adres IP to twoja tożsamość online i główny sposób rozpoznawania ciebie oraz twoich urządzeń w sieci. To także główna droga, z której będą na ciebie stale atakować. Dlatego zaleca się, aby podczas ryzykownych działań online, ukryć swój adres IP. Jeszcze lepiej, możesz używać strategii zmiennego adresu IP, prosząc ISP o zmianę przydzielonego ci adresu z czasem. To znacznie utrudni cię atakującym.

3. Użyj VPN

Wielu atakujących DDoS celuje w duże listy adresów IP zbieranych z publicznych źródeł. Istnieje szansa, że twój adres IP znajduje się na jednej z tych list. Dlatego, w zgodzie z wspomnianym wcześniej bezpieczeństwem IP, dobrym rozwiązaniem jest użycie wirtualnej sieci prywatnej. Ta VPN nie tylko całkowicie ukryje i zmieni twój rzeczywisty adres IP, ale również zaszyfruje twoje dane. To znacznie utrudni przeprowadzenie skutecznego ataku DDoS na twoją sieć domową. To jeszcze jeden powód, aby używać VPN.

4. MACsec

IEEE 802.1AE, znane również jako MACsec, to protokół sieciowy, który uodporni pewne aspekty twojego połączenia, takie jak Ethernet i VLAN, na wszelkie masowe ataki DDoS. Konfiguracja protokołu MACsec w celu ochrony przed DDoS w sieci domowej to raczej trudna i skomplikowana metoda. Mimo to pozostaje jedną z najbardziej efektywnych metod zapobiegania atakom takim jak man-in-the-middle i DDoS. Jeśli twoja sieć domowa często pada ofiarą ataków DDoS, wdrożenie MACsec będzie dla ciebie bardzo pomocne.

5. Użyj oprogramowania ochronnego przed DDoS

To najprościej jak się da. Oprogramowanie chroniące przed atakami DDoS jest zaprojektowane, aby rozpoznawać wzorce stosowane w różnych metodach ataku DDoS. Po wykryciu złośliwego ruchu system go blokuje lub całkowicie przerywa połączenie między złośliwym urządzeniem a siecią poprzez zablokowanie adresu IP. Dostępnych jest wiele niezawodnych rozwiązań, takich jak SolarWinds' Security Event Manager, które chroni również przed atakami wykorzystującymi zdalne protokoły dostępu, takimi jak SSH.

6. Utrzymuj system operacyjny w aktualnym stanie

Nie mogę wystarczająco podkreślić, jak ważne jest aktualizowanie systemu operacyjnego. Dotyczy to również wszystkich urządzeń podłączonych do sieci domowej. Niezależnie od tego, czy masz Linux, macOS lub Windows na komputerach, czy Android lub iOS na telefonach, musisz mieć je wszystkie zaktualizowane do najnowszej wersji. Nieaktualne systemy operacyjne są jednymi z najczęściej exploatowanych słabych punktów bezpieczeństwa, które ułatwiają ataki. Haker najpierw infekuje nieaktualne urządzenie, a następnie przeprowadza atak na całą sieć.

7. Unikaj podejrzanych portów

Każdego dnia używamy wielu aplikacji rozrywkowych i komunikacyjnych, które transmitują dane między naszym urządzeniem a ich serwerami przez określone porty. Przykładami są Steam, Netflix, Discord, Skype, Spotify, Xbox Live i inne. Chociaż istnieją oficjalne, bezpieczne porty, czasem dostępne są też alternatywne porty, które mogą rozwiązać niektóre błędy lub dać dostęp do nowej zawartości. Jednak nie warto ryzykować bezpieczeństwo sieci. Zawsze używaj tylko oficjalnie podanych portów dla każdej usługi. W przeciwnym razie atakujący łatwo przeprowadzi atak taki jak TCP flood.

8. Utrzymuj router w aktualnym stanie

To kolejny kluczowy aspekt bezpieczeństwa sieci domowej. Aktualizacje routera nie tylko zapobiegają atakom DDoS na sieci domowej, ale również chronią przed innymi zagrożeniami online. Podobnie jak podłączone urządzenia, modemy i routery otrzymują aktualizacje bezpieczeństwa. Starsze wersje mają słabsze zabezpieczenia. Jeśli router zostanie zhakowany, to najgorszy scenariusz - stanie się zarówno celem ataku, jak i jego narzędziem. Haker użyje routera do przeciążenia sieci. Zawsze utrzymuj router aktualny.

9. Bezpieczeństwo rozmów głosowych

Usługi takie jak Skype czy Discord mogą mieć słabe poziomy bezpieczeństwa. Pozwala to atakującemu dołączyć pakiet UDP do zaproszenia na czat audio lub połączenie wideo, aby nawiązać połączenie, a następnie przeprowadzić atak DDoS. Dlatego nigdy nie akceptuj zaproszeń na rozmowy audio lub wideo od osób, których nie znasz w sieci. Zgodnie z pierwszą poradą artykułu zawsze zachowaj czujność, aby zapobiec atakom DDoS zamiast je później rozwiązywać. Najlepiej korzystaj z aplikacji komunikacyjnych, które Cię nie narażają.

10. Skontaktuj się z dostawcą internetu

Jeśli nie masz wiedzy informatycznej, aby wdrożyć rozwiązania z tej listy, lub jeśli atak już przeprowadzony sprawił, że sieć jest całkowicie niereaktywna, jedynym rozwiązaniem jest kontakt z dostawcą internetu. Jako administratorzy serwera mogą zmienić Twój adres IP, aby wznowić dostęp, i zablokować adres IP, z którego przeprowadzany był atak DDoS. Wielu dostawców internetu oferuje również podstawową ochronę przed atakami DDoS, więc ich wybranie również bardzo pomaga.

Wnioski

Ataki DDoS to zdecydowanie najuciążliwsze rodzaje złośliwej aktywności online. Chociaż zagrożenie nie dotyczy Twoich danych osobowych, trudność w namierzeniu atakującego i przywróceniu dostępu czyni je niezwykle irytujące. Ataki DDoS nie są ograniczone do określonego typu serwera czy hosta. Mogą się zdarzać również podczas korzystania z usług zdalnego dostępu, takich jak VPS. Dlatego zdecydowanie zalecamy wybranie dostawcy VPS, który ma wysokie poziomy bezpieczeństwa przed atakami DDoS i może natychmiast przywrócić dostęp, jeśli atak faktycznie się zdarzy. Cloudzy oferuje najwyższej klasy VPS chroniony przed atakami DDoS usługi, które odejmą Ci obawy przed atakami DDoS na dobre. Cloudzy dysponuje ponadto ponad 12 lokalizacjami, dostosowanymi pakietami, doskonałą łącznością, czasem dostępności 99.95% i nawet siedmiodniową gwarancją zwrotu pieniędzy.

Wydajny hosting VPS w atrakcyjnej cenie

Wydajny hosting VPS w atrakcyjnej cenie

Skorzystaj z naszego przystępnego cenowo hostingu VPS do różnych zastosowań: hostingu stron internetowych lub gier, tradingu, zdalnego pulpitu czy tworzenia i testowania aplikacji.

Uruchom wydajny serwer VPSCzęsto zadawane pytania

Czy sieć domowa może być atakowana DDoS?

Tak. Nie tylko jest to możliwe, ale ponieważ sieci domowe mają przydzieloną określoną ilość zasobów z centralnego serwera, są szczególnie podatne na kolaps pod ciężarem potężnego ataku DDoS.

Czy istnieją routery z ochroną przed DDoS?

Tak. I zdecydowanie zalecam ich używanie. Ponieważ pochodzą w formie oprogramowania, niektóre starsze routery, które pierwotnie jej nie miały, otrzymują ochronę przed DDoS poprzez aktualizacje. Stąd bierze się waga aktualizacji routera.

Jak wykryć atak DDoS w mojej sieci domowej?

Istnieje kilka oznak ataku DDoS. Należą do nich drastyczne zmniejszenie szybkości sieci i błędy timeout. Skoki ruchu sieciowego zgodne ze wzorem to również wyraźny wskaźnik.