Wyobrażam sobie fantazję z dzieciństwa, którą wszyscy pamiętamy. Wyobraź sobie, że masz magiczne okulary, które pozwalają Ci znaleźć ukryte skarby w bibliotece. To zupełnie nowe doświadczenie. Te magiczne okulary pozwalają Ci zobaczyć to, czego nie widać, to, co niezauważalne. Teraz wyobraź sobie, że masz supermoce, by odkrywać ukrytą treść w Internecie. Wyobraź sobie, że masz specjalne tajne słowa, które sprawiają, że te magiczne okulary działają jeszcze lepiej. Te tajne słowa pomagają Ci znaleźć bardzo konkretne rzeczy, takie jak ukryte skarby, których nie znalazłbyś, gdybyś po prostu rozglądał się normalnie. Nie możesz zaprzeczyć, że to nie jest najfajniejsza supermoć. Cóż, kto chce latać, skoro można widzieć najrzadsze treści w Internecie, prawda?

Jeśli chcesz dowiedzieć się więcej na temat tej supermocty, witaj w Google Dorking! W tym artykule nauczymy się, jak uzyskać dostęp do ukrytych zakamarków Internetu.

Co to jest Google Dorking?

Google Dorking to wykorzystanie zaawansowanej składni wyszukiwania w Google do znalezienia konkretnych informacji dostępnych publicznie w internecie. Te specyficzne treści są dostępne, ale nie na powierzchni; dostęp do nich wymaga trochę wysiłku. Google Dorking wykonuje to zadanie, używając specjalnych operatorów i poleceń, które precyzyjnie zawężają zapytania. Oznacza to, że użytkownicy mogą zlokalizować wrażliwe informacje, wykryć luki w zabezpieczeniach i zebrać dane, które nie są łatwo dostępne poprzez zwykłe wyszukiwania.

Operatorzy takie jak site:, filetype:, i inurl: są używane do zawężenia wyników wyszukiwania do konkretnych witryn, typów plików lub URL. Na przykład użycie site:example.com filetype:pdf zwróci pliki PDF hostowane na example.com. Google Dorking może ujawnić katalogi, poufne dokumenty i szczegółowe komunikaty błędów, które wskazują na słabe punkty w bezpieczeństwie witryny.

Przypadki użycia Google Dorking

Google Dorking to nie tylko narzędzie dla ciekawskich. To potężny zasób, który można wykorzystać w wielu scenariuszach zawodowych i edukacyjnych. Oto kilka najczęstszych przypadków użycia Google Dorking:

Oceny bezpieczeństwa i testy podatności

Jak wyjaśniłem wcześniej, komendy Google Dorking mogą znaleźć informacje, które są zwykle niedostępne. Wyobraź sobie, że przypadkowo opublikowałeś poufne dane. Co jeśli ktoś użyje poleceń Google Dorking, aby odkryć te ujawnione informacje? Rozwiązaniem jest działanie z wyprzedzeniem i użycie poleceń Google Dorking do znalezienia luk w twoim systemie.

Zbieranie konkurencyjnych informacji rynkowych

Jeśli jesteś deweloperem biznesowym lub specjalistą ds. marketingu, posiadanie aktualnej wiedzy to jedna z twoich kluczowych przewag. Google Dorking daje ci możliwość zbierania informacji o konkurencji. Marketerzy i analitycy biznesowi używają Google Dorking do wyszukiwania informacji o strukturze witryn konkurentów, strategiach online i publicznie dostępnych dokumentach, które mogą ujawnić plany strategiczne lub premiery nowych produktów. Możesz wykorzystać tę wiedzę do porównania wyników swojej firmy, przewidywania ruchów rynkowych i opracowania strategii kontrakcyjnych.

Badania akademickie i gromadzenie danych

Jeśli jesteś naukowcem lub pracownikiem akademickim, Google Dorking może pomóc ci w precyzowaniu zapytań wyszukiwania i wyodrębnianiu dokładnych zbiorów danych z ogromnego zasobu informacji online. Możliwość znalezienia artykułów naukowych, zbiorów danych, studiów przypadków i artykułów, które nie są łatwo dostępne poprzez standardowe metody wyszukiwania, może przyspieszyć twój proces badawczy. A co jest ważniejsze dla doktoranta z napiętnymi terminami niż efektywność i szybkość?

Identyfikowanie luk w oprogramowaniu i systemach

Jeśli jesteś etycznym hakerem lub testerem penetracyjnym chcącym zidentyfikować luki w oprogramowaniu i błędy konfiguracji, Google Dorking może uczynić ten proces bardziej efektywnym. Google Dorking pozwala ci na tworzenie wyspecjalizowanych zapytań. Następnie możesz je użyć do zlokalizowania systemów działających na podatnych wersjach oprogramowania, źle skonfigurowanych urządzeń sieciowych lub ujawnionych interfejsów administracyjnych. Ten typ identyfikacji umożliwia szybkie łatanie luk i wzmacnianie pozycji bezpieczeństwa systemów przed potencjalnymi atakami.

Wyszukiwanie nieautoryzowanych kopii materiałów chronionych prawem autorskim

Jeśli jesteś posiadaczem praw autorskich lub twórcą treści, możesz użyć Google Dorking do wyszukiwania nieautoryzowanych kopii swoich prac. Poprzez specyficzne komendy wyszukiwania możesz zlokalizować witryny hostujące pirrackie kopie książek, muzyki, filmów i oprogramowania. Ten aspekt Google Dorking pomaga w ochronie własności intelektualnej i podejmowaniu działań prawnych przeciwko naruszeniom praw autorskich.

Rozumiem, że wiele z tych zastosowań jest dedykowanych dla konkretnej grupy ludzi. Jednak Google Dorking możesz używać również do codziennych celów. Nawet jeśli jesteś zwykłym użytkownikiem internetu ciekawym głębszych warstw sieci, Google Dorking polepszy twoją wyszukiwarkę.

Komendy i przykłady Google Dorking

Google Dorking znajduje wyniki wyszukiwania, których nigdy nie uzyskasz ze standardowych zapytań. Robi to, stosując zaawansowane operatory wyszukiwania. Operatory te działają, przekazując algorytmowi wyszukiwarki Google precyzyjne instrukcje, czego szukać. Zobaczmy teraz, do czego zdolne są te operatory:

Inurl: Ten operator wyszukiwania znajduje określone słowa kluczowe w URL. Na przykład: inurl:admin zwróci strony zawierające "admin" w URL.

Filetype: Operator filetype zwraca wszystkie pliki o określonym typie. Na przykład: 'filetype:pdf site:example.com' wyszuka pliki PDF w domenie example.com.

W tekście: Ten operator wyszukiwania szuka określonych słów lub fraz w treści strony. 'intext:"confidential" filetype:pdf' wyszukuje pliki PDF zawierające słowo "confidential".

Łącze: Jeśli chcesz wiedzieć, które strony linkują do konkretnego URL, możesz wyszukać tę stronę za pomocą operatora link. Na przykład: 'link: https://example.com/webpage' pokazuje, które strony linkują do konkretnego artykułu na twojej witrynie.

Witryna: Operator site ogranicza wyniki wyszukiwania do konkretnej witryny. Na przykład: 'site:example.com' zwróci strony internetowe tylko z example.com.

Intitle: Operator intitle wyszukuje strony z określonymi słowami w tytułach. Na przykład: 'intitle:"index of" "password"' pomaga znaleźć strony, które mogą zawierać hasła.

Pamięć podręczna: Ten operator wyświetla buforowaną wersję strony z Google. Na przykład 'cache:example.com' pokazuje ostatnio buforowaną stronę 'example.com' przez Google.

Google Dorking w praktyce

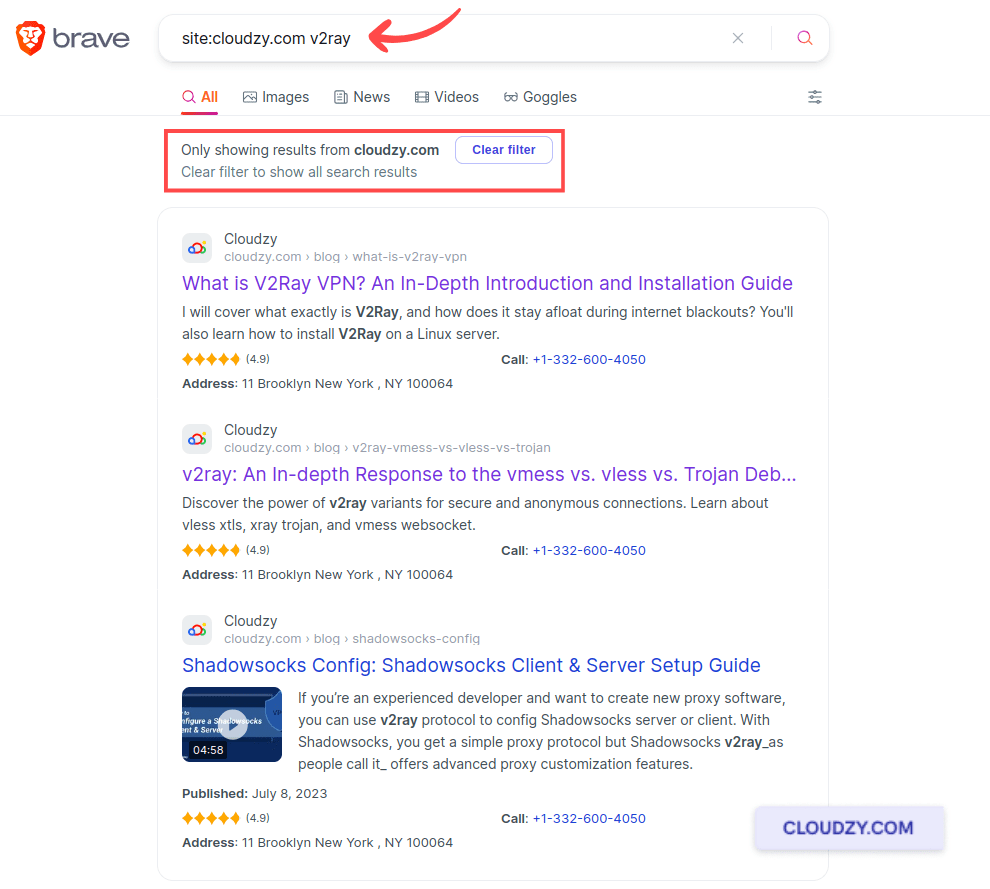

Aby pogłębić naszą rozmowę o Google Dorking, chcę dodać szczegóły do dwóch z tych operatorów. Pierwsze przydatne polecenie Google Dorking to strona:. Czy kiedykolwiek chciałbyś móc przeszukiwać cały internet w poszukiwaniu treści z jednej witryny?

Operator site skupia się na konkretnej domenie i umożliwia przeszukiwanie zawartości jednej witryny bezpośrednio z paska wyszukiwania Google. Wyobraź sobie, że szukasz wszystkich wpisów o V2Ray na stronie Cloudzy. Wystarczy, że wpiszesz 'site:cloudzy.com v2ray'. To zapytanie zwraca wszystkie strony o V2ray na Cloudzy.

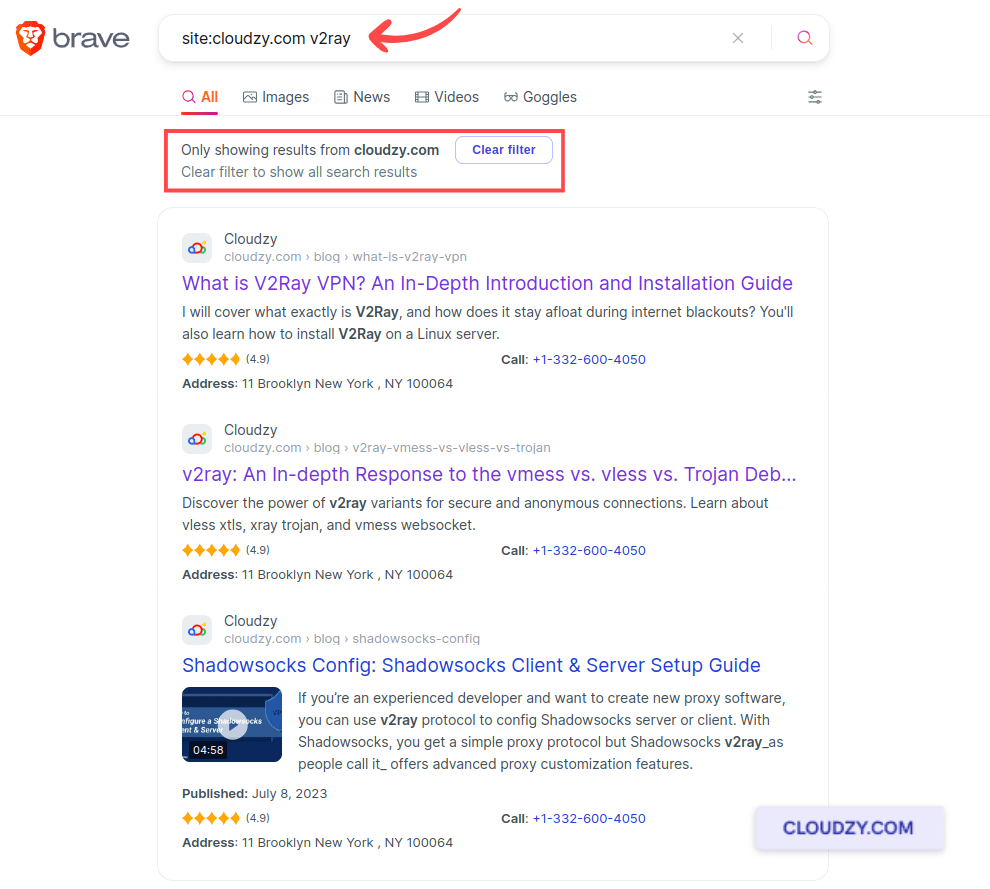

Następne pomocne polecenie Google Dorking, które chcę szczegółowo wyjaśnić, to typ pliku: operator. Jeśli szukasz konkretnych typów dokumentów, operator filetype: może być naprawdę przydatny. Niezależnie od tego, czy szukasz plików PDF, prezentacji czy arkuszy kalkulacyjnych, ten operator filtruje wyniki wyszukiwania, aby pokazać tylko potrzebne Ci typy plików. Poszukujesz artykułów naukowych na temat energii odnawialnej. Zamiast przedzierać się przez strony internetowe, interesują Cię bezpośrednie źródła, najlepiej w formacie PDF. Oto jak możesz użyć Google:

Jak widać w tym przykładzie, każdy wynik na tej stronie to plik PDF. Dzięki temu znacznie łatwiej znajdziesz artykuły naukowe, raporty i prace.

Przeanalizowaliśmy już najważniejsze komendy Google dorking i pokazaliśmy dwa praktyczne przykłady. Przejdźmy teraz do kolejnej sekcji, aby dowiedzieć się, jak chronić nasze dane przed atakami przy użyciu Google dork.

Jak chronić swoje zasoby cyfrowe przed Google Dorking

Internet ma swoje plusy i minusy. Z jednej strony informacje rozprzestrzeniają się wszędzie i są dostępne dla każdego — to rzecz pozytywna. Z drugiej strony, każdy kawałek danych, który umieścisz online, jest narażony na ataki i niewłaściwe wykorzystanie. Google Dorking to potężne narzędzie dla specjalistów bezpieczeństwa i badaczy, ale w złych rękach może stanowić zagrożenie. W tej sekcji dowiesz się, jak chronić swoje informacje i bronić się przed atakami wykorzystującymi Google Dorking.

1. Regularne aktualizacje i łatanie systemów

Hakerzy często używają poleceń Google Dorking, aby znaleźć systemy z lukami w zabezpieczeniach, na których uruchomione jest oprogramowanie ze znanymi podatnościami. Jednym z najskuteczniejszych sposobów ochrony systemów przed atakami Google Dorking jest utrzymywanie oprogramowania i systemów w aktualnym stanie. Dlatego instaluj łatki bezpieczeństwa i aktualizacje jak najszybciej po ich udostępnieniu, aby zminimalizować ryzyko.

2. Wzmacnianie konfiguracji serwera WWW

Serwery www, które nie są prawidłowo skonfigurowane, to łatwy cel dla Google Dorking. Jeśli chcesz chronić swoje zasoby cyfrowe, upewnij się, że konfiguracja serwera nie ujawnia wrażliwych informacji. Jednym ze sposobów jest wyłączenie wyświetlania katalogów i zapewnienie, że pliki takie jak .git lub backup.zip nie są dostępne przez web. Regularnie sprawdzaj Google Hacking Database, aby dowiedzieć się o nowych potencjalnych zagrożeniach i jak się przed nimi bronić przed technikami Google Dorking.

3. Monitorowanie i analiza logów serwera

Monitorowanie dzienników sieciowych pomaga wykryć potencjalną aktywność Dorking. Zwróć uwagę na nietypowe wzorce lub wzrost liczby żądań zawierających polecenia Google dork. Regularne monitorowanie pozwala wcześnie wykryć takie działania i zapobiec wyciekom danych.

4. Plik Robots.txt i zapory aplikacji webowych

Aby wyjaśnić Robots.txt, musimy zanurzyć się w znanym scenariuszu. Wyobraź sobie, że bierzesz swoją ulubioną kanapkę do biura. Aby upewnić się, że twoi współpracownicy nie będą jej dotykać, przyklejasz do niej kartkę z napisem ""Nie dotykać!Ten znak to coś w rodzaju pliku robots.txt na stronie. Mówi wyszukiwarkom takim jak Google, żeby nie pokazywały pewnych części twojej witryny w wynikach wyszukiwania. Ale co jeśli ten irytujący kolega, który jest na tyle bezczelny, że je twoją kanapkę, zignoruje ten znak? Tak jak w tym scenariuszu, niektórzy przebiegawi użytkownicy internetu mogą zignorować znak robots.txt i spróbować znaleźć ukryte rzeczy na stronie. Teraz wyobraź sobie superbohatera ochroniarza o imieniu WAF (Zapora Aplikacji Internetowej) który pilnuje twojej piaskownicy. Nawet jeśli ktoś zignoruje tabliczkę i spróbuje zerknąć, superbohater wkracza i go powstrzymuje. Dlatego połączenie robots.txt i Web Application Firewalls to doskonała strategia do wykrywania i blokowania prób exploitacji wykorzystujących Google hacking.

Te kroki pozwalają chronić twoje zasoby cyfrowe przed zagrożeniami z Google Dorking. Regularne przeglądy i aktualizacja środków bezpieczeństwa w zgodzie z najnowszymi wpisami w Google Hacking Database utrzymają twoją obronę silną i odporną.

Ściągawka Google Dorking

Ten przewodnik po poleceniach Google dorks zawiera referencję do jednych z najskuteczniejszych poleceń Google Dorking. Możesz używać tej tabeli, aby łatwo znaleźć polecenia Google dork.

| Polecenie | Cel | Przykład |

| site: | Wyszukuje określoną zawartość w ramach konkretnej witryny. | site:example.com |

| filetype: | Wyszukuje pliki określonego typu. | filetype:pdf |

| intitle: | Znajduje strony, które zawierają określone słowa w swoich tytułach. | intitle:"strona logowania" |

| inurl: | Wyszukuje URLs zawierające konkretne słowo. | inurl:"admin" |

| pamięć podręczna: | Wyświetla buforowaną wersję strony internetowej. | cache:example.com |

| info: | Wyświetla podsumowanie informacji o witrynie. | info:example.com |

| powiązany: | Znajduje strony powiązane z daną witryną. | related:example.com |

| intext: | Przeszukuje tekst w całej zawartości strony. | intext:"poufny" |

Wskazówki do korzystania z tego ściągawki Google Dorking:

- Połącz Komendy: Możesz zwiększyć precyzję wyszukiwania, łącząc polecenia. Na przykład użycie site: razem z filetype: pomaga znaleźć konkretne dokumenty.

- Regularne Kontrole: Regularnie używaj tych poleceń, aby skanować własne witryny pod kątem luk bezpieczeństwa i niezamierzonego ujawnienia informacji.

- Bądź na bieżąco: Gdy nowe polecenia są opracowywane i udostępniane w bazie danych Google Hacking Database (GHDB), aktualizuj swoją ściągawkę o te nowe możliwości.

Postaw na ekonomiczny lub premium Linux VPS do hostowania strony internetowej lub zdalnego pulpitu, w najniższej dostępnej cenie. VPS Działa na Linux KVM dla większej wydajności i wykorzystuje wydajny sprzęt z pamięcią masową NVMe SSD dla większej szybkości.

Czytaj więcejWnioski

Nauka Google Dorking ma wiele korzyści i zastosowań. Możesz jej używać do wzmocnienia swojego bezpieczeństwa cybernetycznego lub do znalezienia cennych informacji online. Zawsze pamiętaj, aby używać tych potężnych narzędzi odpowiedzialnie i etycznie. Choć Google Dorking nie jest nielegalne, zwróć uwagę na sposób jego używania ze względu na względy etyczne.

Często zadawane pytania

Jakie są korzyści z Google Dorks?

Polecenia Google Dorks pomagają zawęzić wyszukiwanie i znaleźć konkretne informacje szybko. To pozwala specjalistom bezpieczeństwa cybernetycznego bardziej skutecznie chronić systemy. Dodatkowo polecenia Google Dorks są doskonałe do badań, bo dostarczają precyzyjnych danych do zastosowania w analizie konkurencji lub celach akademickich.

Czym jest baza danych Google hacking?

Baza danych Google Hacking Database (GHDB) to zbiór poleceń Google dorking używanych do znajdowania luk w zabezpieczeniach witryn i serwerów. Stanowi źródło informacji dla specjalistów bezpieczeństwa, którzy chcą zrozumieć i przewidzieć metody, jakimi hakerzy mogą exploitować podatności znalezione przez wyszukiwania Google.