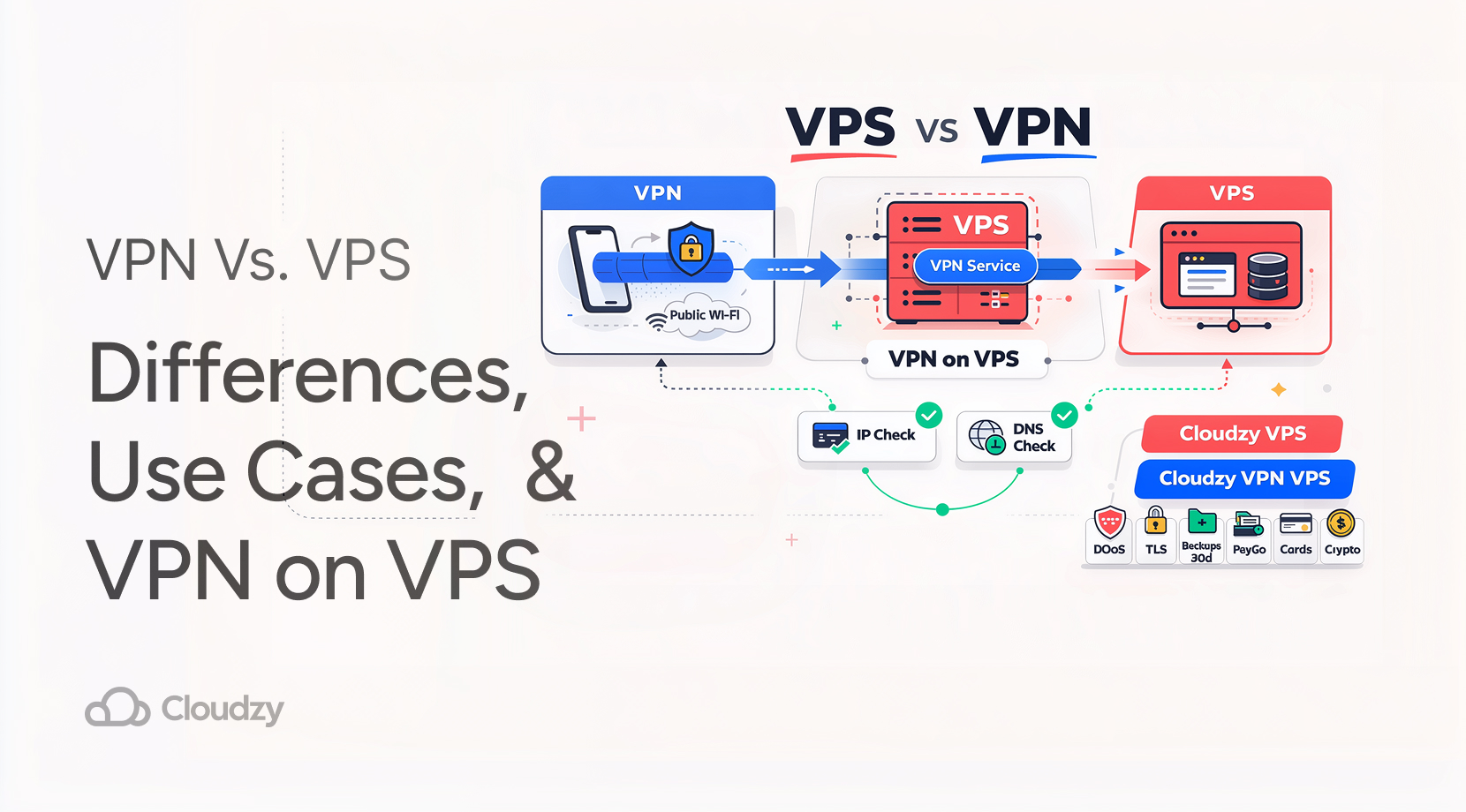

Если вы выбираете между VPN и VPS, важно понимать разницу с самого начала: VPN защищает маршрут вашего трафика, а VPS — это арендуемый сервер для запуска приложений.

Большинство людей, которые ищут ответ на этот вопрос, на самом деле задают два разных: «Как защитить свой интернет-трафик в ненадёжных сетях?» и «Нужен ли мне сервер для хостинга или удалённого доступа?» Стоит чётко определить цель — и вопрос VPN или VPS решается сам собой.

Ниже мы сравним VPN и VPS простым языком, а затем разберём практический случай, когда они пересекаются: запуск VPN-сервера на VPS, чтобы вы сами контролировали конечную точку.

VPN против VPS: кратко

Прежде чем перейти к деталям, давайте быстро разберёмся, что такое VPS и VPN и для чего каждый из них подходит.

| Инструмент | Что это такое | Подходит для | Не подходит для |

| VPN | Зашифрованный туннель между вашим устройством и конечной точкой VPN | Безопасная работа в публичном Wi-Fi, смена видимого IP-адреса, защита от слежки в локальной сети | Хостинг приложений, полная анонимность по умолчанию |

| VPS | Виртуальный сервер в дата-центре с собственной ОС и ресурсами | Хостинг сайтов и API, запуск ботов, тестовые окружения, постоянно доступные шлюзы | Защита трафика вашего ноутбука без добавления слоя VPN |

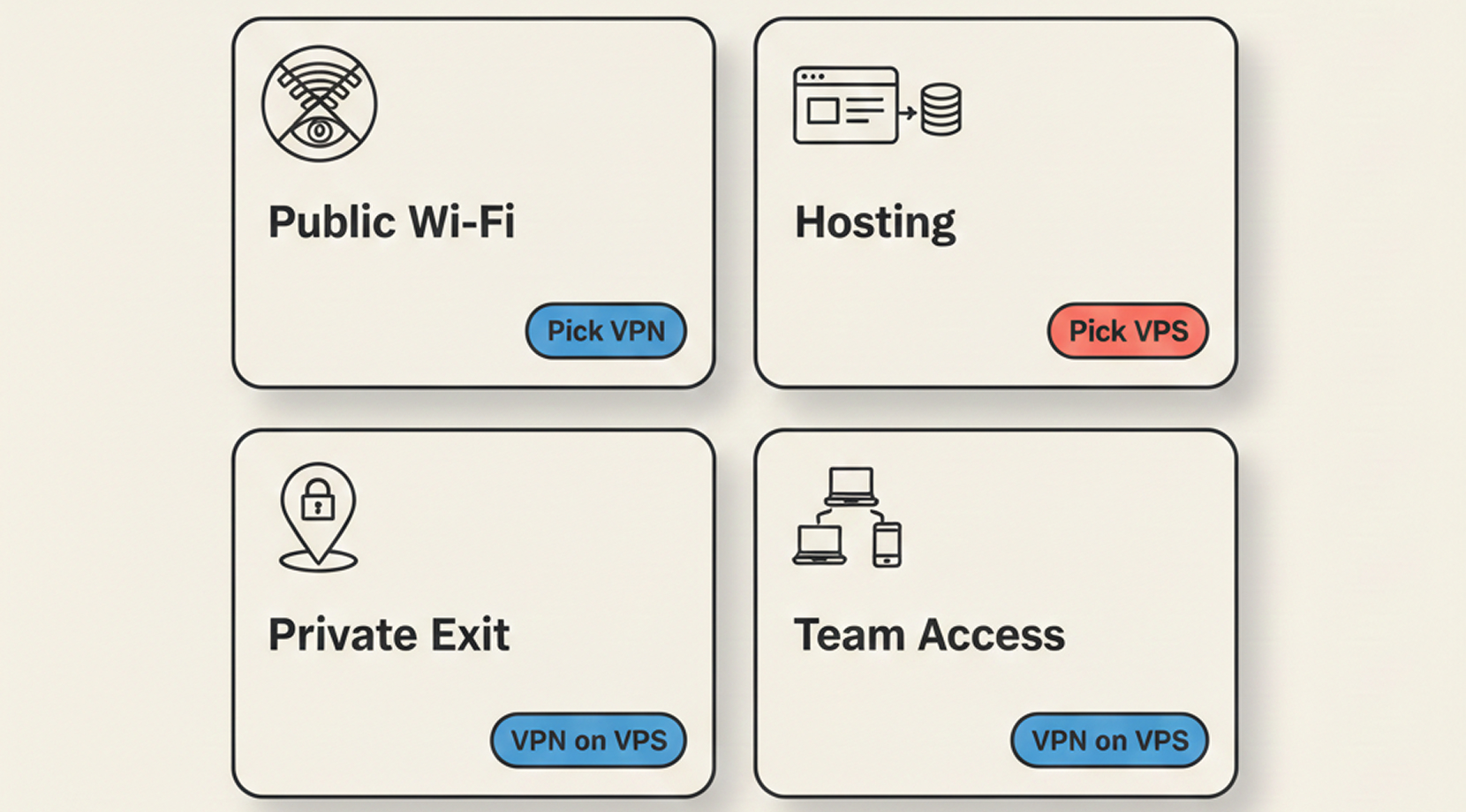

Вот быстрый чек-лист, который мы используем с клиентами:

- Если вам нужен более безопасный трафик в публичных сетях Wi-Fi, начните с VPN.

- Если вы хотите разместить сайт, API, базу данных или инструмент с постоянным доступом, начните с VPS.

- Если вы хотите собственный эндпоинт VPN под вашим управлением, вы уже в зоне VPN-на-VPS: вы будете запускать VPN на VPS.

Именно последний пункт вызывает больше всего путаницы, поэтому начнём с построения правильной модели.

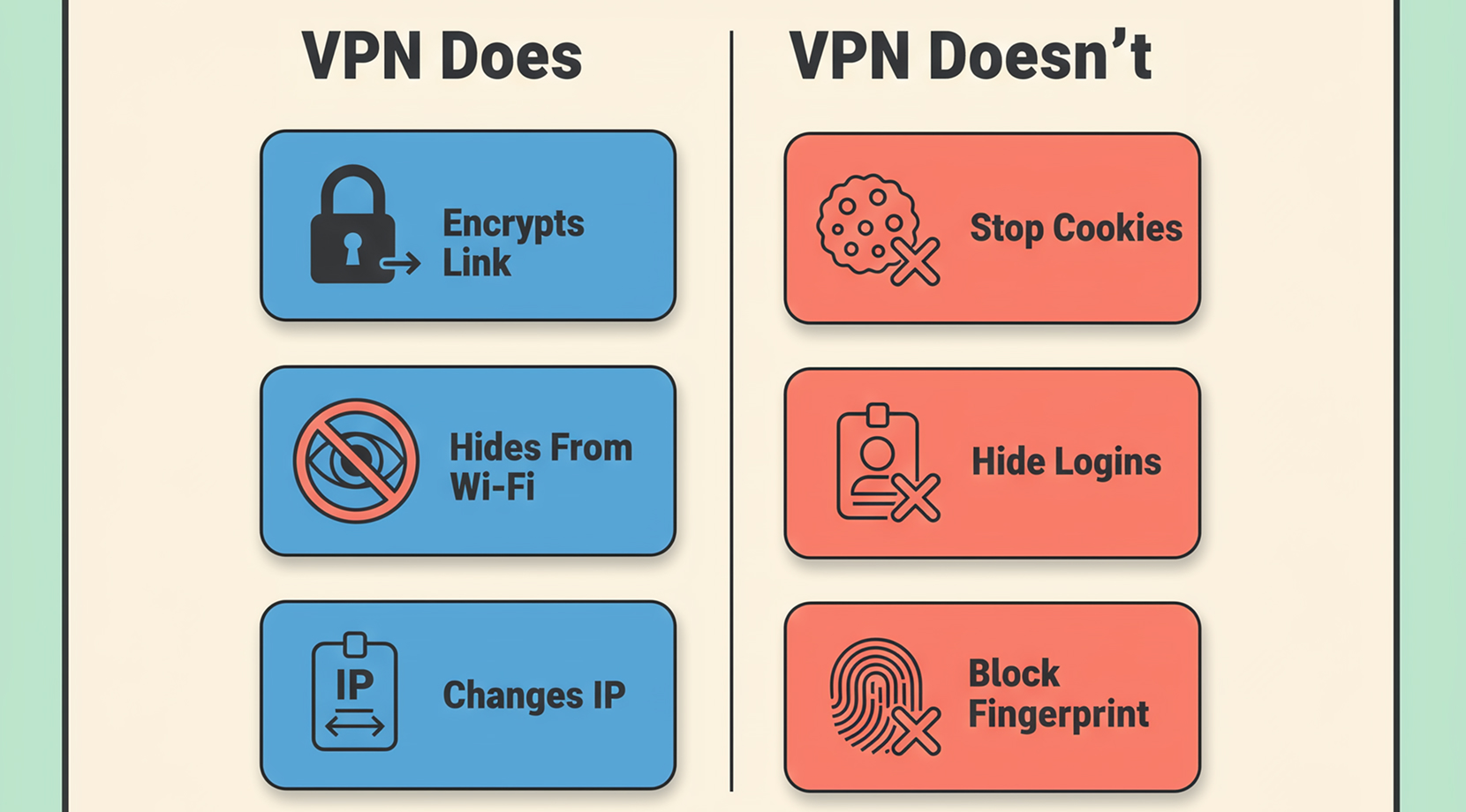

Что VPN Actualно делает (и чего от него ожидают)

VPN лучше всего представить как защищённый туннель. Ваш ноутбук или телефон шифрует трафик, отправляет его через этот туннель, эндпоинт VPN расшифровывает его и передаёт в интернет. Главное преимущество: сеть Wi-Fi, к которой вы подключены, и все, кто прослушивает локальную сеть, видят только зашифрованный поток, а не читаемые данные.

Люди также ожидают, что VPN их «спрячет». На практике он меняет то, кто и что видит. Он скрывает ваш браузинг от локальной сети и подменяет видимый IP-адрес, но не удаляет трекеры и не делает ваши аккаунты невидимыми.

Модель туннеля простыми словами

Вот весь путь в одну строку:

Устройство → зашифрованный туннель → сервер VPN → интернет

Что меняется:

- Точка доступа, гостиничная сеть или гостевой Wi-Fi в офисе не смогут легко прочитать ваш трафик.

- Сайты видят IP-адрес сервера VPN, а не IP-адрес кофейни.

Что не меняется:

- Сайты по-прежнему видят цифровые отпечатки вашего браузера, куки и данные аккаунтов.

- Эндпоинт VPN становится новой «точкой», которая видит паттерны вашего трафика.

Если вы стоите перед выбором между VPN и VPS, это первая развилка. VPN отвечает за сетевой путь. VPS — за запуск программ где-то ещё.

Быстрые проверки: убедитесь, что VPN работает

Прежде чем доверять туннелю, выполните две быстрые проверки. Они займут минуту и избавят вас от ситуации «подключился, но трафик не идёт».

- Убедитесь, что видимый IP-адрес изменился

curl -s https://api.ipify.org ; echo

Запустите команду с выключенным VPN, затем с включённым. Вывод должен измениться. Если вы делаете это на сервере и не знаете, какой IP вам был назначен, наш гайд о том, поиск IP-адреса VPS поможет подтвердить его в панели управления.

- Убедитесь, что DNS не протекает

Самый простой способ — запустить тест на утечку DNS в браузере. Сначала с выключенным VPN, затем с включённым. «Резолверы» должны соответствовать тому, что вы ожидаете от вашего VPN.

Если хотите проверить локально:

Windows (PowerShell):

Get-DnsClientServerAddress

Linux (systemd-resolved):

состояние resolvectl

macOS:

scutil –dns | grep nameserver

С VPN разобрались. Теперь поговорим о второй половине этой путаницы.

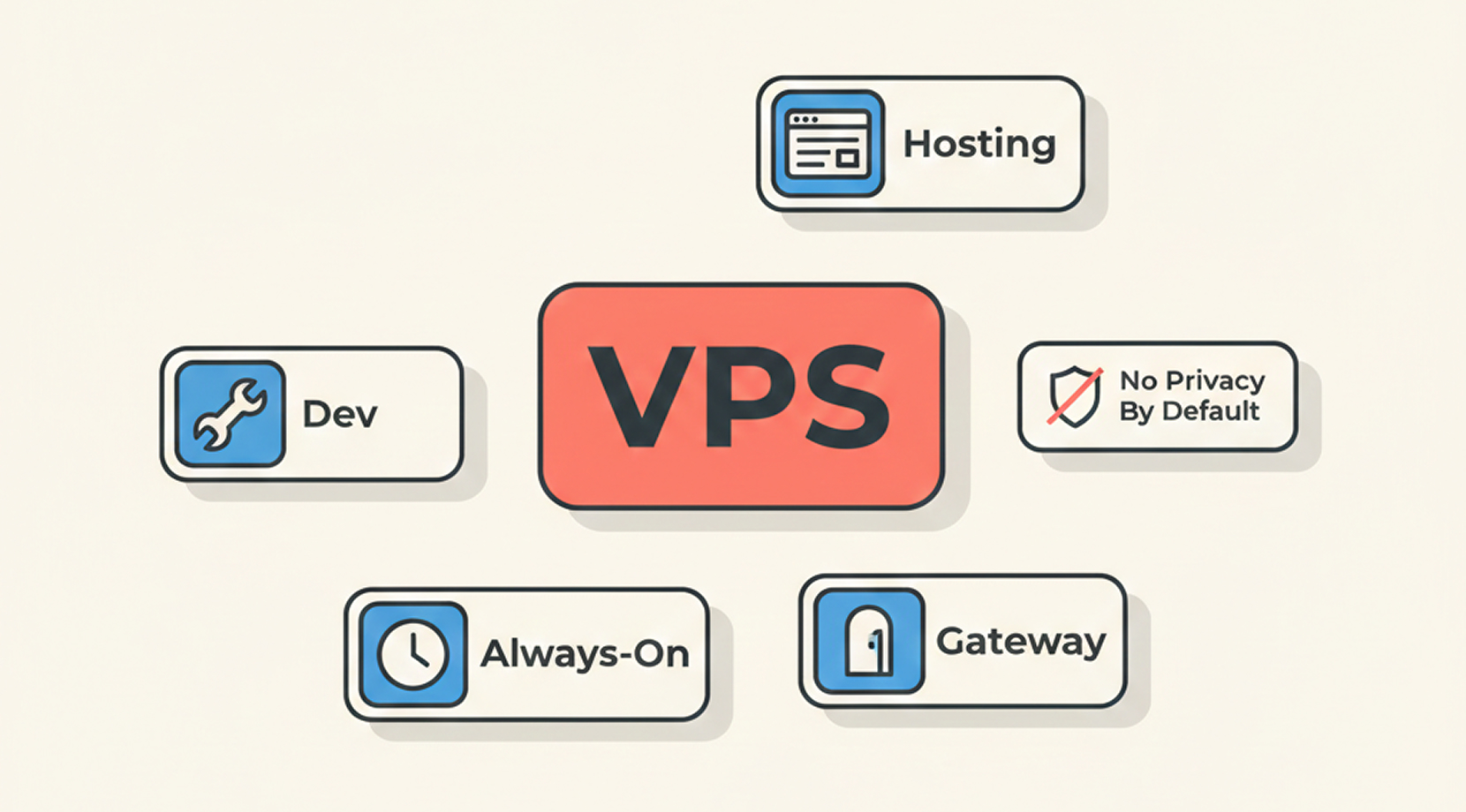

Что такое VPS на Actualе (и почему он не защищает приватность по умолчанию)

VPS — это виртуальная машина в дата-центре провайдера. У вас своя ОС, свой диск и выделенные CPU/RAM. Это то, что вы арендуете, когда нужен сервер без покупки железа.

Хорошая аналогия: VPS — это квартира в многоквартирном доме. Вы управляете тем, что происходит внутри вашей квартиры, но не всем зданием. Поэтому VPS — мощный инструмент, но приватность в нём не появляется сама по себе. Её нужно настраивать отдельно: шифрование, контроль доступа, разумные настройки по умолчанию.

Если хотите разобраться, чем VPS отличается от других моделей хостинга, наш материал облачный хостинг vs VPS расставит всё по местам без лишнего технического жаргона.

Для чего реально используют VPS

VPS популярен, потому что решает конкретные практические задачи:

- Хостинг: сайт, API, панель управления или небольшая база данных.

- Разработка и стейджинг: окружение, которое ближе к продакшену, чем ноутбук.

- Постоянно работающие сервисы: CI-раннер, бот, cron-задача, узел мониторинга.

- Шлюзы: контролируемая точка входа в закрытые системы — связующее звено между VPN и VPS в одной инфраструктуре.

Последний пункт — это случай пересечения, к которому мы вернёмся чуть позже, но сначала нужно провести чёткое сравнение.

Разница между VPN и VPS (полное сравнение)

Разница между VPN и VPS — это не только вопрос приватности, но и вопрос задачи, которую вы хотите решить.

Если вы ищете разницу между VPN и VPS, результаты использования дадут больше ясности, чем определения.

VPN — для приватного подключения. VPS — для запуска программного обеспечения.

VPN vs VPS: сравнение по результату

Вот сравнение по результатам — потому что вам важно знать, что вы получите от каждого из них:

| Результат | Лучший инструмент | Причина | Частая ошибка Go |

| Безопасный браузинг в гостиничном Wi-Fi | VPN | Шифрует локальный участок соединения | Гигиена браузера по-прежнему на вас |

| Разместить сайт или API | VPS | Вы контролируете весь стек | Патчи и безопасность — ваша ответственность |

| Получить фиксированный IP с полным контролем над сервером | VPS | Выделенная точка входа | Репутация IP теперь — ваша проблема |

| Получить доступ к домашним сервисам без проброса портов | VPN на VPS | Приватный канал + стабильный ретранслятор | Ошибки в маршрутизации стоят времени |

| Закрыть административный доступ от публичного интернета | VPS + VPN | Закройте панели администратора за туннелем | Заблокировать себя проще простого |

Если таблица уже всё прояснила — отлично. Если нет, сценарий с пересечением обычно расставляет всё по местам.

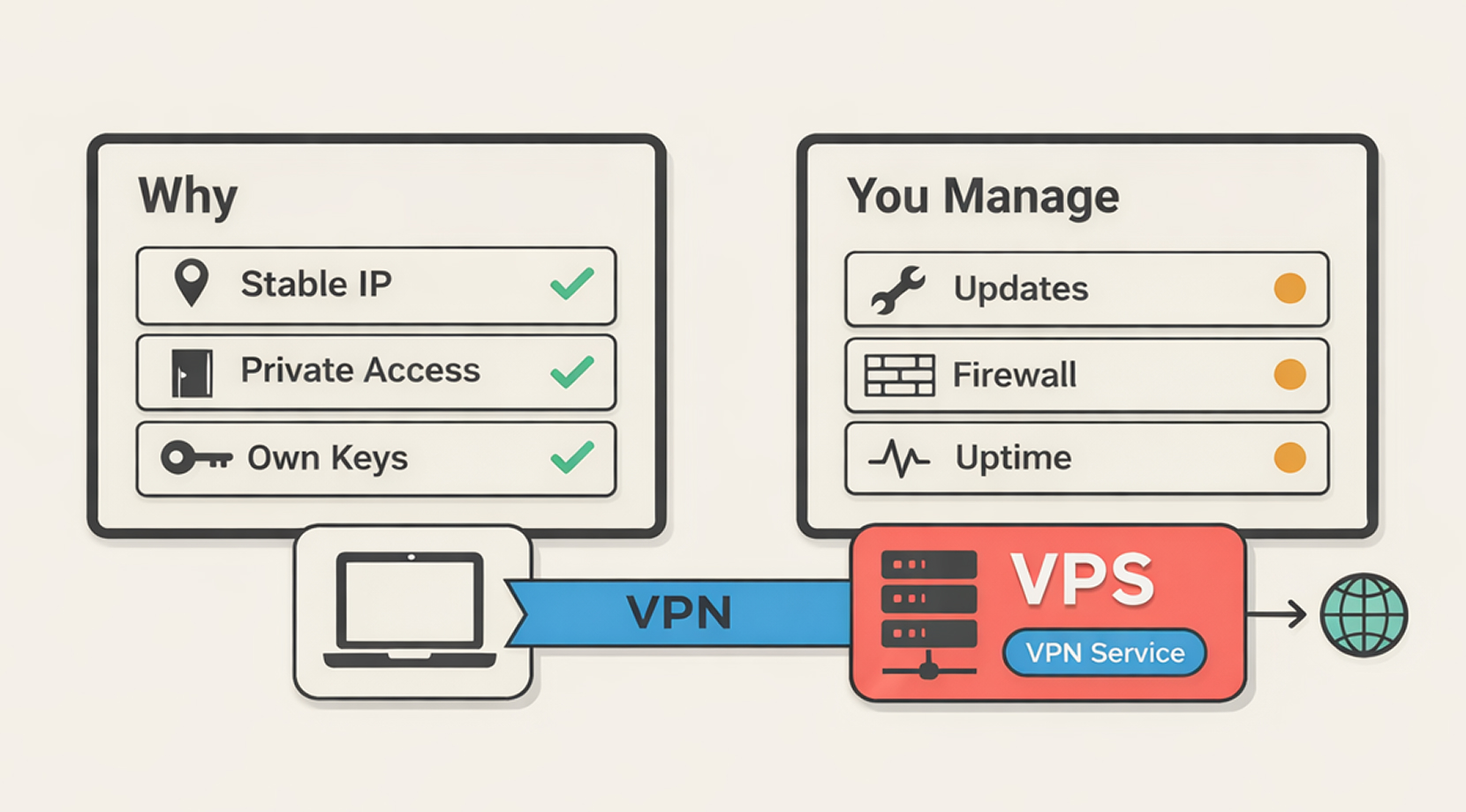

Когда одно внутри другого: VPN на VPS

Запустить сервер VPN на VPS — это и есть точка, где VPN и VPS наконец пересекаются.

Вы по-прежнему используете туннель VPN, но вместо подписки с общими выходными узлами вы держите собственный endpoint на собственном виртуальном сервере.

К этому решению приходят по нескольким устойчивым причинам:

- Нужен стабильный endpoint для путешествий, удалённой работы или белых списков.

- Нужен удалённый доступ к внутренним инструментам без открытых портов в интернет.

- Не устраивает модель доверия у сторонних VPN-приложений — хочется держать ключи у себя.

Со своей стороны мы видим такую картину: человек поднимает всё за 10 минут, а потом полдня разбирается с маршрутизацией, правилами файрвола и особенностями MTU. Это и есть цена владения собственным endpoint.

Если вам нужен практический гид по выбору сервера, наша статья о лучший VPS для VPN подробно разбирает, что действительно важно для VPN VPS: местоположение, полоса пропускания и стабильность сети под нагрузкой.

Компромиссы, которые чаще всего недооценивают

В интернете полно советов в духе «просто поднимите WireGuard — и дело сделано». Иногда всё действительно идёт гладко, но скучные компромиссы никуда не деваются:

- Патчи и доступность сервиса — ваша забота. Если ваш VPN-сервер упадёт, удалённый доступ упадёт вместе с ним.

- Вы больше не растворяетесь в общем пуле. Ваш выходной IP уникален. Это удобно для белых списков, но никакой магией незаметности не является.

- Ошибки конфигурации встречаются часто. Классика жанра: AllowedIPs с избыточным маршрутом, NAT-правила, которые усложняют отладку, или VPN внутри контейнеров с последующим недоумением, почему маршруты не работают.

Если вы идёте этим путём, делайте проверки простыми и предсказуемыми. В сетях предсказуемость — это хорошо.

Базовые проверки VPN на VPS для начинающих

Цель здесь не подробный туториал по установке, а короткий чеклист, который можно запустить на любом Linux VPN-сервере, чтобы убедиться: он работает, маршрутизирует трафик и не держит открытыми лишние порты.

1) Проверьте, запущен ли сервис VPN.

Если вы выбираете протокол, WireGuard — современный выбор по умолчанию во многих self-hosted-конфигурациях, а OpenVPN всё равно работает там, где UDP заблокирован.

WireGuard в systemd обычно выглядит так:

sudo systemctl status wg-quick@wg0

sudo wg show

OpenVPN обычно выглядит примерно так — зависит от дистрибутива и способа установки:

sudo systemctl status openvpn-server@server

sudo systemctl status openvpn@server

Если systemd показывает «active (running)», а вывод утилиты — рукопожатие или недавнюю передачу данных, всё в порядке.

2) Убедитесь, что публично открыт только порт VPN.

На VPS:

sudo ss -lntu

Если SSH (22) открыт — это может быть нормально, но относитесь к нему как к инструменту, требующему контроля, а не к настройке по умолчанию. Во многих самостоятельно развёрнутых конфигурациях SSH закрыт для публичного интернета и доступен только через туннель.

Простой пример правила UFW выглядит так:

sudo ufw status verbose

Дело не в конкретном брандмауэре. Главное: знайте, что открыто.

3) Убедитесь, что маршрутизация соответствует вашим целям.

Здесь чаще всего ошибаются новички, поэтому начните с простого вопроса: «Я туннелирую весь интернет-трафик или только трафик частных подсетей?»

На сервере и клиенте проверьте маршруты:

ip route

Если вам нужен только доступ к домашней подсети, в таблице маршрутизации должны быть маршруты именно для неё, а не маршрут по умолчанию для всего трафика. Если же нужен полный туннель, маршрут по умолчанию оправдан, но тогда важнее становятся DNS и MTU.

4) Подготовьте план отката до начала «тонкой настройки».

Этот шаг обычно пропускают — и потом жалеют. Сделайте снимок состояния в панели хостинга перед тем, как менять правила брандмауэра, NAT или настройки туннеля. В нашей команде инфраструктуры большинство тикетов с фразой «я заблокировал себе доступ» сводятся именно к пропущенному снимку.

Если описанный случай перекрытия кажется вам слишком сложным — это хороший сигнал. Многим вполне достаточно простого VPN-приложения для публичного Wi-Fi, а к связке VPN и VPS они переходят только тогда, когда удалённый доступ становится реальной необходимостью.

Типичные ошибки при работе с VPN и VPS

Этот раздел появился потому, что одни и те же ошибки всплывают снова и снова — в тикетах поддержки и на форумах.

Симптом → Вероятная причина → Решение

| Симптом | Вероятная причина | Решение |

| VPN подключён, но трафик идёт как обычно | Раздельное туннелирование, нарушенная маршрутизация или несовпадение DNS | Проверьте IP до и после подключения, затем проверьте резолверы DNS |

| Сайты по-прежнему знают ваше местоположение | Куки, аккаунты, службы геолокации устройства | Выйдите из аккаунтов, проверьте в режиме инкогнито, пересмотрите разрешения браузера |

| Собственный VPN медленно работает на мобильном | Несовпадение MTU, накладные расходы мобильного VPN, большое расстояние до сервера | Проверьте MTU, протестируйте с ноутбука, выберите ближайший регион |

| WireGuard работает дома, но не работает в некоторых сетях | UDP заблокирован | Используйте резервный TCP (часто OpenVPN TCP 443) или режим маскировки. Одна смена порта обычно не помогает, если UDP заблокирован. |

| VPS работает нормально, но трафик через VPN нестабилен | Перегруженный аплинк или насыщение CPU | Следите за CPU, тестируйте разные регионы, не усложняйте конфигурацию |

Важное замечание о «медленном VPN»: большинство жалоб на скорость — это просто физика. Если конечная точка VPN находится далеко, пакеты проходят длинный путь. Это проявляется как задержка задолго до того, как вы упрётесь в лимит пропускной способности.

Когда понимаешь разницу между VPN и VPS — в части расстояния, маршрутизации и конечных точек — большинство проблем с производительностью становятся очевидны.

Что выбрать? Четыре сценария с конкретными ответами

Теперь, когда у вас есть общее понимание, вот типичные сценарии, с которыми мы сталкиваемся, и наши рекомендации для каждого из них:

Если вам нужна безопасная работа в публичных сетях Wi-Fi

Выберите VPN. Именно для этого он и создан.

Типичная ситуация: аэропорт или отель. Вы заходите в почту, проверяете банковский счёт, отправляете рабочие сообщения. Никакого хостинга, никаких серверов. Просто хотите, чтобы трафик был зашифрован в чужой сети.

Это самый распространённый сценарий среди наших читателей, поэтому статья написана прежде всего о нём. VPS здесь не нужен, если только вы не хотите поднять собственный endpoint.

Если вам нужен сервер для запуска чего-либо в интернете

Выберите VPS. Если вы хостите сайт, разрабатываете API, запускаете бота или разворачиваете приложение для тестирования, вам нужен VPS, потому что это машина, которую вы контролируете.

Здесь VPN и VPS хорошо работают в паре. Публичное приложение остаётся на стандартных портах, а административные пути закрыты за VPN, так что панель управления и SSH недоступны из открытого интернета.

Если вы хотите практический чеклист по надёжной работе сервера без лишних хлопот, наш гайд о запуске бизнес-приложений на VPS рассказывает о привычках, которые помогают избежать простоев.

Если вы хотите собственный выходной узел под вашим контролем

Это классический сценарий «хочу свой endpoint». И это самая частая причина, по которой VPN и VPS используют вместе.

VPN на VPS даёт вам:

- Стабильный IP-адрес, который принадлежит вам.

- Контроль над ключами, пирами и доступом.

- Шлюз в регионе, который соответствует вашему месту работы или маршруту поездок.

Обратная сторона: вы сами отвечаете за рутину: обновления, файрвол и периодические сложности с маршрутизацией.

Если вам нужен удалённый доступ для небольшой команды

Если вы подключаете коллег, подрядчиков или клиентов к внутренним инструментам, VPN-сервер на VPS, это понятная и чистая схема. Вы можете ротировать ключи, отзывать доступ и вести журнал того, у кого есть конфигурация.

Здесь стоит также подумать об «операционном долге». Чем меньше команда, тем важнее простота: простые конфиги, простые списки пиров, простые правила файрвола.

Именно в такой среде VPN и VPS работают надёжно и не крадут ваши выходные.

Если из всего сказанного выше вы пришли к выводу «сервер мне всё равно нужен, и я хочу предсказуемый приватный доступ», пора выбрать VPS: доступный, понятный и с бесплатной поддержкой 24/7/365.

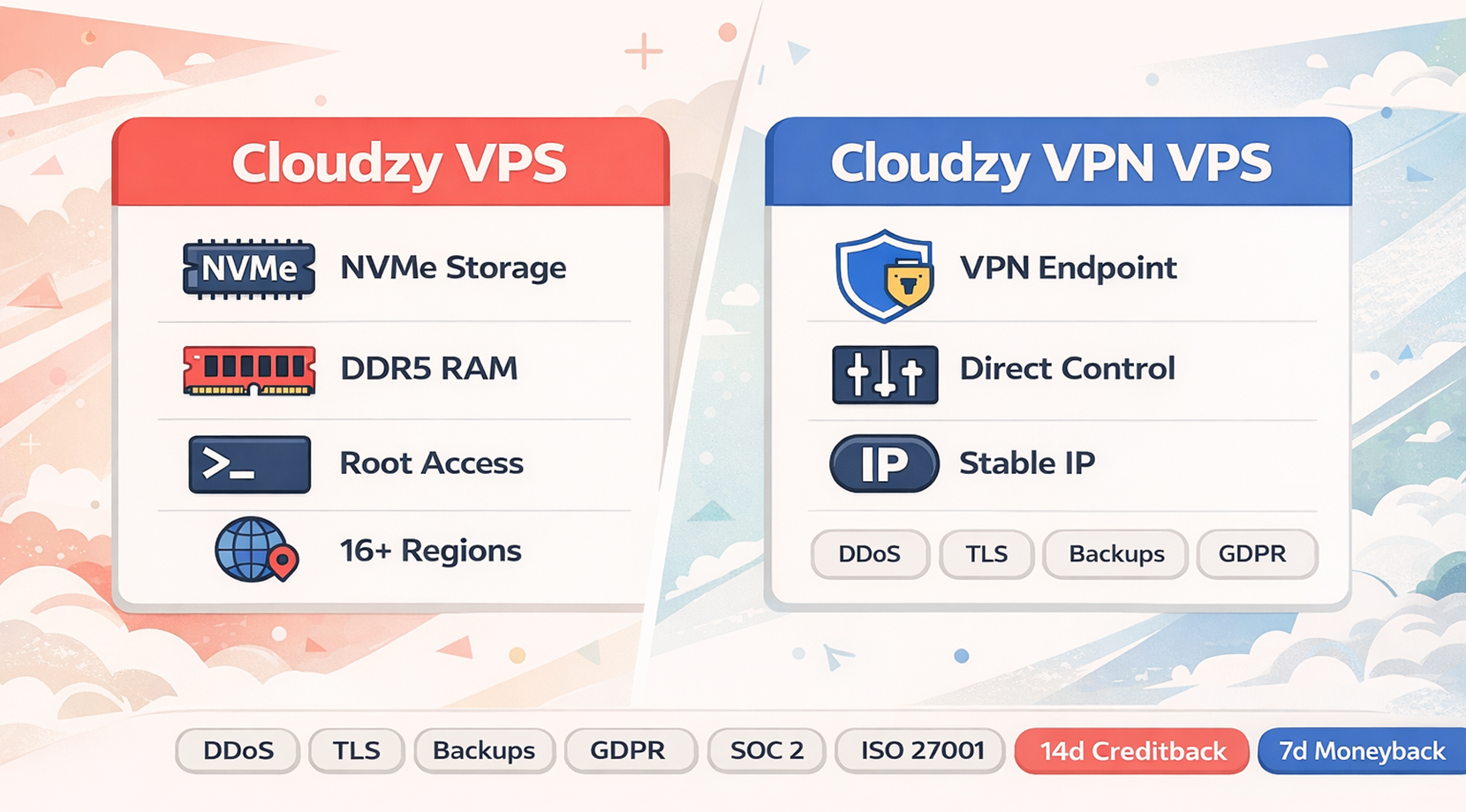

Конкретное решение: Cloudzy VPS для хостинга и Cloudzy VPN VPS для приватного доступа

Если ваша задача звучит как «сервер мне всё равно нужен, и я хочу ещё приватный доступ», наш стек подходит для этого естественным образом.

Для размещения рабочих нагрузок вы можете купить VPS тарифы с выделенными ресурсами, хранилищем NVMe SSD, DDR5 RAM, полным root-доступом и серверами в 12 регионах.

Запуск занимает 60 секунд. Ресурсы масштабируются вместе с нагрузкой. Оплата — почасовая, ежемесячная или годовая.

Для настройки приватного доступа наш хостинг VPN VPS создан для запуска эндпоинта VPN на инфраструктуре, которую вы контролируете. Это важно в тех случаях, когда VPN и VPS входят в один и тот же рабочий процесс.

Помимо производительности, в платформу встроены и базовые средства защиты: многоуровневая защита от DDoS с автоматическим реагированием, шифрование TLS для данных в транзите, ежедневные автоматические резервные копии с хранением 30 дней, а также соответствие требованиям GDPR, SOC 2 и ISO 27001.

Оплата гибкая: доступна модель pay-as-you-go, поддерживаются криптовалюты (BTC и ETH), PayPal, основные кредитные и дебетовые карты (Visa, Mastercard, Amex, Discover), а также Alipay, Skrill, Perfect Money и стейблкоины. Если вы запустите что-то для тестирования и не воспользуетесь сервисом, действует возврат неиспользованных средств в течение 14 дней и гарантия возврата денег в течение 14 дней.

Цель не в том, чтобы «купить услугу». Цель — решить реальную задачу рабочего процесса: предсказуемый сервер плюс предсказуемый приватный канал доступа.