Chrome Remote Desktop'ı aradınız ve karşınıza "güvenlik riski" ifadesi çıktı. Bu, sorulması gereken meşru bir soru; belirsiz güvenceler ya da bağlamdan kopuk uyarı listeleri yerine net bir yanıt hak ediyor.

Bu makale, Chrome Remote Desktop'ın gerçek güvenlik sorunlarını ele alıyor: aracın neyi iyi koruduğunu, asıl açıkların nerede olduğunu ve bunları kapatmak için atılması gereken somut adımları. İster ev kullanıcısı ister BT uzmanı olun, riskler aynı; yalnızca sonuçlarının ağırlığı farklılaşıyor.

Chrome Remote Desktop Ne Kadar Güvenli?

Chrome Remote Desktop, Google'ın altyapı standartları kapsamında geliştirilmektedir ve varsayılan korumalar gerçek, göstermelik değil. Kullanıcıların karşılaştığı Chrome Remote Desktop güvenlik açığı genellikle şifreleme katmanında değil, hesap yapılandırması ve ağ kurulumunda yatıyor.

Chrome Remote Desktop güvenlik incelemesi yapmak, hem varsayılan olarak gelen özellikleri hem de sonradan yapılandırdıklarınızı değerlendirmeyi gerektiriyor. Aracı baştan reddetmek her iki yönde de hatalı kararlara yol açar; bu yüzden açıklara geçmeden önce güçlü yönlere dürüstçe bakmak gerekiyor.

Şifreleme: TLS/SSL ve AES

CRD üzerinden gönderilen her veri, üstüne AES şifreleme katmanı eklenmiş bir TLS/SSL tünelinden geçiyor. Cihazınız ile uzak makine arasında hareket eden veriler, ağ operatörü veya internet servis sağlayıcınız dahil hiçbir üçüncü tarafça aktarım sırasında okunamaz.

PIN ve tek kullanımlık kodlar istemci tarafında doğrulanır; Google sunucularına okunabilir biçimde gönderilmez. Oturum içeriği ağ koşullarına göre Direct, STUN veya TURN/relay yolu üzerinden iletilir; tüm uzak masaüstü oturumları her üç modda da tam şifreli olarak çalışır. Bu, Google'ın kendi belgesiyle sabittir.

Güvenilir bir ağda kişisel kullanım için Chrome Remote Desktop'ın güvenlik düzeyi, çevrimiçi finansal işlemlerde uygulanan şifreleme standardıyla aynı. Çoğu kullanıcı, yapılandırma eksiklikleri önem kazanmadan önce bu temel güvenlik katmanının ne kadar sağlam olduğunu göz ardı ediyor.

Google Hesabı Kimlik Doğrulaması ve İki Adımlı Doğrulama

CRD erişimi, platform düzeyinde kaba kuvvet korumaları, şüpheli oturum açma tespiti ve hesap ele geçirme uyarılarıyla desteklenen aktif ve kimliği doğrulanmış bir Google hesabı gerektiriyor. Bu kimlik doğrulama temeli, CRD'yi yalnızca bağımsız parola kullanan araçlardan ayıran gerçek bir güç noktası.

2 Adımlı Doğrulamayı etkinleştirmek, herhangi bir CRD dağıtımında parolaya dayalı hesap ele geçirme riskini önemli ölçüde düşürüyor. Çalınan oturum belirteçleri gibi kimlik doğrulama sonrası tehditleri ortadan kaldırmaz; bu yüzden kapsamlı bir erişim güçlendirme yaklaşımının bir parçası olarak en iyi sonucu verir.

Bizim yazımız hakkında Chrome Remote Desktop Nedir? Tam erişim modelini ve kurulum sürecini ayrıntılı biçimde açıklıyor. Hesap katmanının nasıl çalıştığını anladıktan sonra Chrome Remote Desktop güvenlik kaygıları çok daha somut bir hal alıyor; bir sonraki bölüm de tam oradan başlıyor.

Chrome Remote Desktop Güvenlik Riskleri

Chrome Remote Desktop'a ilişkin güvenlik kaygıları, sektördeki belgelenmiş ihlal kalıplarıyla doğrudan örtüşüyor. Sophos'un Sophos 2024 1. Yarıyıl Aktif Rakip Raporuraporuna göre, siber suçlular 2023 yılında Sophos olay müdahale ekibinin ele aldığı saldırıların %90'ında Remote Desktop Protocol'ü kötüye kullandı.

Harici uzak erişim hizmetleri, 23 ülkeye yayılan 150'den fazla soruşturmanın %65'inde ilk erişim yöntemi olarak öne çıktı. Bu veriler uzak masaüstü araçlarını genel olarak kapsıyor; aşağıdaki bölümler bu kalıpların CRD özelinde nerede geçerli olduğunu ele alıyor.

Gizlilik Endişeleri

CRD, Google hesap ekosistemiyle iç içe geçmiş durumda. Bağlantı zaman damgaları, cihaz tanımlayıcıları ve erişim sıklığı bu hesaba bağlı. Google Chrome Remote Desktop'ın buradaki güvenlik sorunu yapısaldır: aracın kimlik modeli tamamen tek bir Google hesabının içinde yaşıyor.

Kimlik avı ya da tarayıcı oturumu ele geçirme yoluyla tehlikeye giren bir hesap, saldırgana kayıtlı tüm uzak cihazlara doğrudan görünürlük sağlar. Bu yalnızca bağımsız bir uzaktan erişim ihlali değildir; tam anlamıyla bir Google hesabı ele geçirmesidir. Yani maruz kalma, söz konusu hesaba bağlı tüm hizmetleri, belgeleri ve kişileri kapsar.

Genel WiFi Güvenlik Açığı

Chrome Remote Desktop, bağlantı yolu için WebRTC kullanır. İlk anlaşma Google hizmetleri üzerinden gerçekleşir; ardından Direct, STUN veya TURN/relay oturumu kurulur. Güvenilmeyen ya da genel ağlarda trafik yönlendirme ve ağ görünürlüğü koşulları, kontrollü bir özel ağda karşılaşılmayacak riskler doğurur.

Bu koşullar önemlidir; çünkü genel WiFi ortamları sizin denetiminizin dışındadır. Paylaşılan bir ağda CRD'yi ek önlemler almadan kullanmak, yalnızca şifreleme katmanının kapsamının ötesinde bir saldırı yüzeyi oluşturur.

Güvenilmeyen ağlardaki riski azaltmak için bir VPN kullanılabilir; ancak bu ek bir katmandır, CRD'ye özgü her riski ortadan kaldıran bir çözüm değildir.

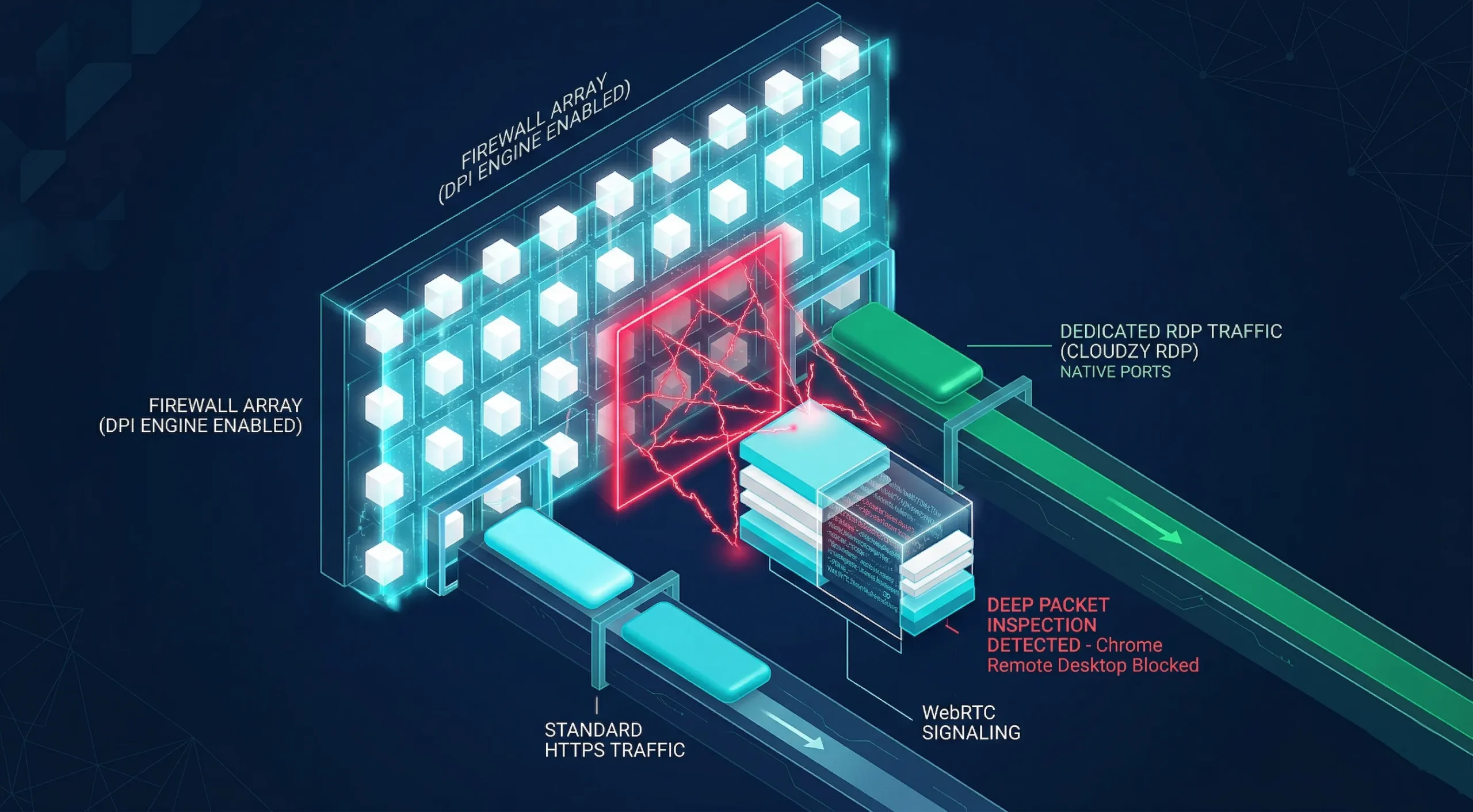

Güvenlik Duvarı Sorunları ve Uyumluluk

Ev yönlendiricilerinin büyük çoğunluğu CRD trafiğini herhangi bir yapılandırma gerektirmeden iletir. Derin Paket İncelemesi çalıştıran kurumsal ağlar ise WebRTC sinyal bileşenini tespit edip kullanıcıya herhangi bir bildirim göndermeden düşürebilir. Kısıtlayıcı ağlarda yöneticilerin Chrome Remote Desktop'ın servis URLlarına ek olarak TCP/UDP 443 ve 3478 bağlantı noktalarındaki trafiğe izin vermesi gerekebilir.

Kullanıcı tarafından bakıldığında bağlantı hiçbir hata mesajı göstermeksizin doğrudan başarısız olur; gerçek nedene işaret eden herhangi bir bildirim gelmez. Bu hata örüntüsünü kurumsal ortamlarda defalarca takip ettim: sorun tutarlı biçimde bir güvenlik duvarı politikası çakışması olmasına karşın CRD uygulama hatası olarak yanlış teşhis edilmektedir.

Aynı ağda SSL sertifika hataları da görünüyorsa, Chrome'da HTTPS Güvenli Değil Uyarısı Nasıl Giderilir aynı güvenlik duvarı ortamında geçerli olan bağlantı noktası düzeyinde sorun giderme adımlarını kapsar ve çoğu zaman her iki sorunu tek seferde çözer.

Zayıf Olabilecek Kimlik Bilgileri

CRD'nin asgari PIN uzunluğu altı rakamdan oluşmaktadır. Bu eşik, gündelik kişisel kullanımın ötesinde herhangi bir senaryo için yeterli değildir. Kullanıcıların büyük çoğunluğu tahmin edilebilir kalıplar seçer; bu durum pratik arama uzayını daraltarak kaba kuvvet saldırılarını, rakam sayısının ima ettiğinden çok daha işlevsel hale getirir.

Google hesabı düzeyinde parola yeniden kullanımı bu riski katlar. Herhangi bir ilgisiz hizmetin ihlal edilmesi, saldırganlara tüm kayıtlı CRD cihazlarına erişimi kapıda bekleyen Google hesabına karşı denemek üzere test edilmiş bir kimlik bilgisi verebilir.

Verilerine göre IBM Veri İhlali Maliyeti Raporu 2024, çalınan kimlik bilgileri 2024 yılında en yaygın ilk saldırı vektörü oldu; 12 lokasyonda incelenen 604 kuruluştaki analiz edilen tüm ihlallerin %16'sını oluşturdu.

Kimlik bilgisi kaynaklı bu ihlallerin tespit edilip kontrol altına alınması ortalama 292 gün sürdü; bu, çalışmadaki tüm saldırı türleri arasında en uzun yaşam döngüsüdür. Zayıf kimlik bilgileriyle bağlantılı Chrome Remote Desktop güvenlik riskleri, pratikte tam olarak bu örüntüyü izlemektedir.

Chrome Remote Desktop'ın Dezavantajları

Tüm bunların yanı sıra Google uzak masaüstü güvenlik kaygıları aktif tehditlerin ötesine geçmektedir. CRD, kişisel kullanım ve temel uzaktan destek için tasarlanmıştır; aşağıdaki sınırlamalar kasıtlı tasarım tercihlerinin sonucudur ve profesyonel bir dağıtımda belirleyici etkenler haline gelir.

Kurumsal Kontrol Yok

Windows, Mac veya Linux üzerindeki standart CRD dağıtımlarında bağlantı kaydı ya da rol tabanlı erişim denetimi bulunmamaktadır. Yönetilen ChromeOS ortamları Yönetici konsolu erişimi ve oturum düzeyinde denetim günlüğü Chrome Enterprise aracılığıyla bu denetimleri sağlar; ancak söz konusu yönetilen bağlam dışında bu özellikler mevcut değildir.

BT değerlendiricilerinin CRD'yi kurumsal kullanım için sürekli olarak eledikleri nokta tam da burası. Diğer tüm güvenlik önlemleri alınmış olsa bile, düzenlenmiş verilere yapılan tek bir kayıt dışı bağlantı, geri dönüşü olmayan bir uyumluluk ihlali anlamına gelebilir.

Hesap Bağımlılığı ve Performans Kısıtlamaları

CRD'ye bağlı Google hesabına erişim kesilirse uzak bağlantı da kesintiye uğrar. Bu nedenle tek bir tüketici hesabını kritik bir makineye giden tek yol yapmak doğru bir yaklaşım değildir. Bu bağımlılığı dağıtım öncesinde değerlendirmek, CRD'yi üretim veya iş açısından kritik sistemlerde kullanan her ekip için zorunludur.

Destek erişim kodları tek kullanımlıktır; canlı paylaşım oturumu sırasında oturum sahibinden her 30 dakikada bir paylaşımı sürdürmek isteyip istemediği onaylanır. Dosya aktarımı, yönetilen ChromeOS uzak oturumlarında kullanılabilir; ancak standart Windows, Mac ve Linux kurulumlarında bu özellik bulunmaz.

Özellik eksikliklerinin yanı sıra, Chrome'un yüksek bellek tüketimi aktif bir uzak bağlantıyla birleşince host donanım üzerinde ölçülebilir bir yük oluşturur; bu durum eski makinelerde performansı gözle görülür biçimde düşürür.

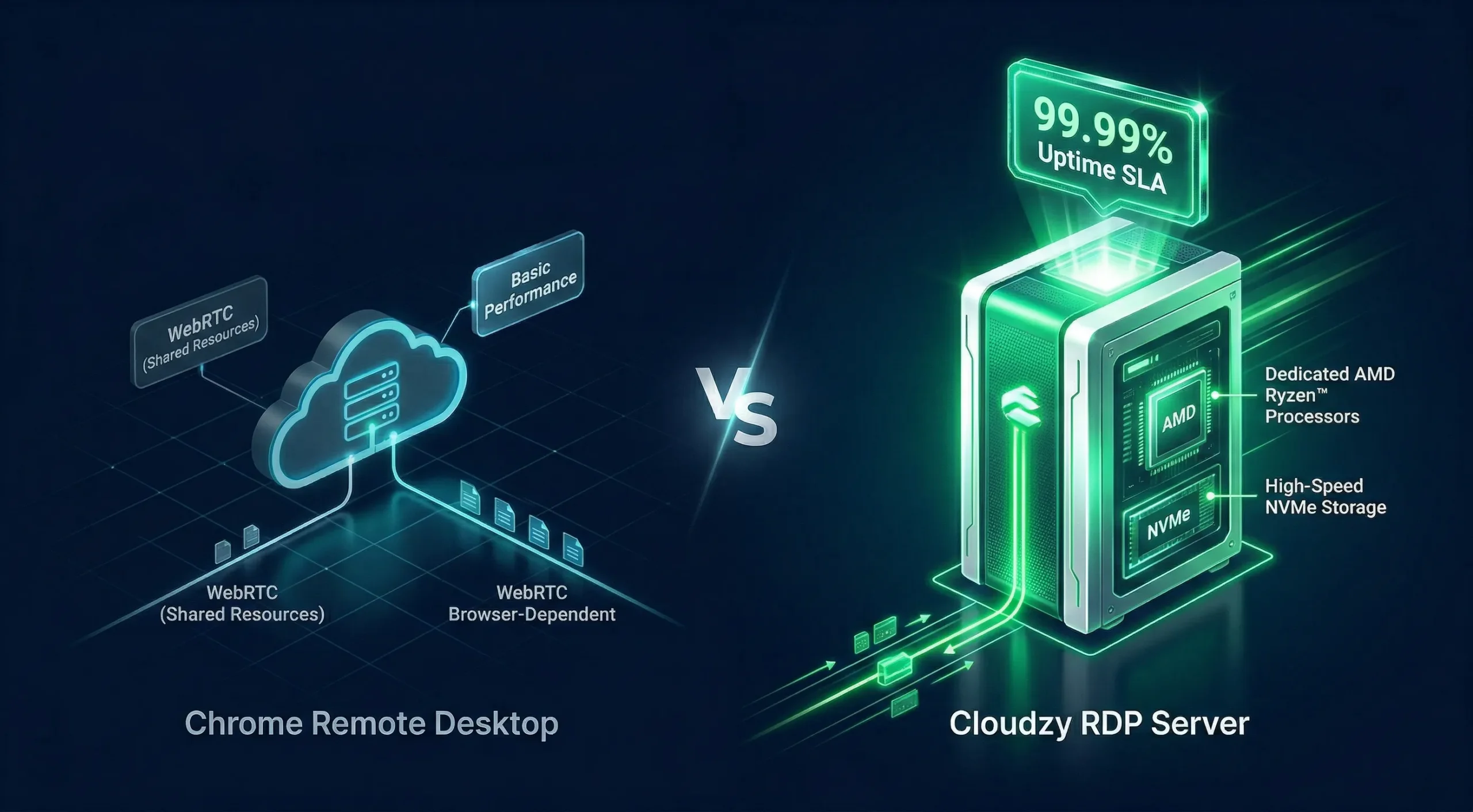

Geliştirme, sunucu yönetimi veya profesyonel iş akışları için özel bir RDP Sunucusu bu sınırları ortadan kaldırır. Cloudzy'de sunucularımız, 4,2+ GHz hızında AMD Ryzen 9 işlemcilerle çalışır; ağ hızı 40 Gbps'e kadar ulaşır ve %99,95 çalışma süresi SLA sunar.

Chrome Remote Desktop ve Cloudzy RDP Server Karşılaştırması

| Özellik | Chrome Uzak Masaüstü | Cloudzy RDP Sunucusu |

| Ağ Hızı | Değişken, WebRTC yönlendirme | 40 Gbps'ye kadar özel |

| İşlemci | Ana sunucu donanımına bağlı | AMD Ryzen 9, 4.2+ GHz hızlandırma |

| DDoS Koruması | Yok | FreeDDoS koruması |

| Protokol | HTTPS üzerinden WebRTC | KVM izolasyonlu bir örnekte RDP |

| Denetim Günlükleri | Kullanılamıyor | Windows Event Viewer aracılığıyla işletim sistemi düzeyinde bağlantı olayı günlükleme |

| Çalışma Süresi SLA | Yok | 99.95% |

| Dosya Transferi | Sınırlı; yalnızca yönetilen ChromeOS'ta kullanılabilir | Yerel RDP desteği |

| Hesap Bağımlılığı | Tek bir Google hesabı | Bağımsız Windows kimlik bilgileri |

Google Uzak Masaüstü Güvenli mi?

"Google Remote Desktop" ve "Chrome Remote Desktop" aynı üründür. Bu nedenle Google Remote Desktop güvenlik endişeleri ve Google Remote Desktop güvenlik sorunları, forumlarda ve ürün belgelerinde her iki ad altında da karşınıza çıkabilir. Mimari, riskler ve güvenlik sıkılaştırma adımları her ikisi için de aynıdır.

Google Remote Desktop, doğru yapılandırıldığında kişisel kullanım için güvenlidir. TLS/SSL ile AES şifrelemesinin birleşimi sektör standardını karşılar; 2FA etkin olduğunda kimlik doğrulama katmanı, kişisel ve küçük ekip ortamlarını hedef alan en yaygın tehdit türlerinin üstesinden gelir.

Uyumluluk gereksinimleri, denetim izleri veya erişim yedekliliği ihtiyacı olan ekipler için CRD, tek başına yeterli bir araç değildir. Google uzak masaüstü güvenlik riski, erişilen sistemlerin hassasiyeti ve dahil olan kullanıcı sayısıyla doğru orantılı olarak artar.

Chrome Remote Desktop Nasıl Daha Güvenli Hale Getirilir?

Yukarıda belirtilen her Chrome remote desktop güvenlik riskinin doğrudan bir çözümü aşağıda listelenmiştir. Adımlar etkilerine göre sıralanmıştır; gereksiz teknik yük olmadan kurulumunuzu en hızlı ve anlamlı şekilde iyileştirmek için yukarıdan aşağıya doğru ilerleyin.

Google Hesabınızda İki Adımlı Doğrulamayı Etkinleştirin

myaccount.google.com adresini açın, Güvenlik'i seçin, ardından 2 Adımlı Doğrulama'ya gidin. İkinci faktör olarak bir kimlik doğrulama uygulaması veya donanım güvenlik anahtarı seçin. Bu tek işlem, IBM'in 2024 verilerine göre ortalama 292 gün fark edilmeden kalan kimlik bilgisi tabanlı ihlal türünü kapatır.

Donanım güvenlik anahtarı, kimlik avına karşı en güçlü korumayı sağlar; kimlik doğrulama uygulaması ise çoğu kullanıcı için en pratik seçenektir. Bu adımı etkinleştiren ekiplerin kimlik bilgisi tabanlı saldırılara maruz kalma oranını önemli ölçüde düşürdüğünü gözlemliyoruz; ancak oturum çerezi ele geçirme gibi kimlik doğrulama sonrası tehditler ayrıca yönetilmesi gereken bir risk olmaya devam etmektedir.

Uzun ve Karmaşık Bir PIN Belirleyin

En az 8 karakter kullanın, harf ve rakamları karıştırın ve kişisel verilerle bağlantılı herhangi bir diziden kaçının. Mevcut bir PIN'i güncellemek için remotedesktop.google.com/access adresini açın, Uzak Cihazlar panelinde cihazı bulun ve kalem simgesini seçin.

PIN'i düzenli aralıklarla değiştirmek önemlidir; özellikle geçici paylaşımlı erişimin ardından veya bir Google hesabında şüpheli oturum açma etkinliği görüldüğünde. Kısa sayısal PIN'ler, incelediğimiz CRD dağıtımlarında en sık istismar edilen zayıf noktalar arasında yer almaktadır.

Herhangi Bir Genel veya Paylaşımlı Ağda VPN Kullanın

Kendi kontrolünüzde olmayan herhangi bir ağda CRD'yi açmadan önce VPN'nize bağlanın. Doğrulanmış sıfır kayıt politikasına ve VPN beklenmedik şekilde kesilirse internet erişimini kesen bir kill switch özelliğine sahip bir sağlayıcı seçin; bu sayede kısa süreli maruziyet penceresi kapanır.

Genel ağlarda VPN kullanmayı atlayan kullanıcıların çoğu hiçbir zaman görünür bir sorunla karşılaşmamıştır; bu da ağ katmanı riskinin tamamen teorik olduğuna dair yanlış bir güven duygusu yaratır. VPN adımını, herhangi bir paylaşımlı alt ağda vazgeçilmez olarak değerlendirin.

Windows'de Curtain Mode'u Etkinleştirin

Curtain Mode, etkin bir CRD bağlantısı sırasında ana makinenin fiziksel ekranının uzak etkinliği görüntülemesini engeller. Ana makinenin başındaki herkes, uzak kullanıcının ne yaptığından bağımsız olarak yalnızca kilitli bir ekran görür. Bu özellik Windows Professional, Ultimate, Enterprise veya Server gerektirir.

Google'ın tam Curtain Mode kurulumu Windows'de dört kayıt defteri anahtarı gerektirir. Terminal Server yolu altında RemoteAccessHostRequireCurtain 1'in altında HKLM\Software\Policies\Google\Chrome, fDenyTSConnections 0'a ve UserAuthentication değerini 0 olarak ayarlayın; Windows 10'da ise RDP-Tcp yolu altında SecurityLayer değerini 1 olarak ayarlayın.

Google, eksik bir adımın oturumun hemen sonlanmasına neden olduğu konusunda uyarmaktadır. Tüm anahtarlar ayarlandıktan sonra değişikliği uygulamak için CRD ana bilgisayar hizmetini yeniden başlatın.

Bu ayar, paylaşımlı ofis ortamlarında tutarlı biçimde yetersiz kullanılmaktadır ve BT ekiplerinin büyük çoğunluğu bunu beş dakikadan kısa sürede yapılandırmaktadır.

Chrome'u Her Zaman Güncel Tutun

CRD, Chrome'un altyapısı üzerinde çalışır; bu nedenle yaması yapılmamış bir tarayıcı, yaması yapılmamış bir CRD ana bilgisayarı anlamına gelir. 2025 yılında, Chrome, ortalama CVSS puanı 7,9 olan 205 yayımlanmış CVE kaydetti ; bunların bir kısmı, aktif CRD ana bilgisayarlarını doğrudan etkileyen uzaktan kod yürütme açıklarını içermekteydi.

Chrome'u açın, Yardım bölümüne gidin, ardından Google Chrome Hakkında'yı seçin ve mevcut sürüm durumunu kontrol edin. Google otomatik güncellemelerin etkin tutulmasını öneriyor böylece güvenlik yamaları çıkar çıkmaz uygulanır. Chrome güncellemelerini geciktirmek veya engellemek, etkin her CRD ana makinesinde bilinen güvenlik açıklarını açık bırakır.

Sonuç

Chrome Remote Desktop gerçek korumalar sunar: TLS/SSL şifrelemesi, PIN tabanlı erişim ve 2FA destekli kimlik doğrulama modeli. Sertleştirme adımları uygulandığında, kişisel kullanım için güvenilir ağlarda günlük uzak erişim ihtiyaçlarını karşılayan sağlam bir tercih.

Temel kısıtlama, erişim modelinin tamamen tek bir Google hesabına bağlı olmasıdır. Performans tutarlılığı, uyumluluk günlükleme veya altyapı güvenilirliği söz konusu olduğunda, profesyonel ortamlardaki güvenlik endişeleri tutarlı biçimde özel bir çözüme işaret eder. CRD'nin yetersiz kaldığı ekipler için Cloudzy'nin KVM tabanlı sunucuları daha güvenilir bir temel sunar.

Doğru araç, bağlamınıza göre değişir. CRD, kişisel erişim sorununu iyi çözer. Uyumluluk, çalışma süresi veya çok kullanıcılı erişim devreye girdiğinde, mimarinin gereksinimlerin ağırlığıyla örtüşmesi gerekir.