Servery Linux VPS nabízejí lepší zabezpečení než systémy Windows díky zabudovanému Security Modelu Linux. Nicméně žádný systém není neprůstřelný. Hackeři každý den aktivně skenují miliony serverů a hledají zranitelnosti, které mohou využít k krádežím dat nebo k rozsáhlým útokům.

Zabezpečení serveru Linux vyžaduje promyšlenou konfiguraci. Čerstvé instalace VPS přicházejí s výchozím nastavením, které upřednostňuje dostupnost před bezpečností. Pochopení toho, jak správně nakonfigurovat server Linux, vás chrání před rostoucími hrozbami a udržuje funkčnost systému. Tato příručka ukazuje 20 základních kroků k zabezpečení infrastruktury Linux a proměně vašeho zranitelného serveru v pevnost, která odráží běžné útoky.

Co je Linux VPS?

Server Linux VPS (Virtual Private Server) běží na cloudových platformách s vyhrazenými prostředky oddělený od ostatních uživatelů. Na rozdíl od sdíleného hostingu, kde jeden kompromitovaný účet může ovlivnit ostatní, bezpečné hostování VPS izoluje vaše prostředí. Hackeři však stále cílí na nezabezpečené servery VPS, aby získali data, nainstalovali malware nebo spustili útoky proti jiným systémům.

Když si objednáte koupit hosting Linux VPS hosting, operační systém přichází předinstalovaný se základním nastavením. Tyto výchozí konfigurace upřednostňují snadnost použití před bezpečností, což ponechává váš server vystavený automatizovaným útokům, které hledají běžné zranitelnosti. Implementace zabezpečení cloudu s servery VPS vyžaduje aktivní opatření nad rámec základní instalace.

Proč by jste měli zabezpečit svůj Linux VPS

Nezabezpečené servery se stanou terčem v hodinách od jejich spuštění. Organizace čelí v průměru 1 876 kybernetickým útokům za týdencož představuje nárůst o 75 % oproti předchozímu roku. Pochopení toho, jak zabezpečit infrastrukturu serveru Linux, vás chrání před těmito neustálými hrozbami, které mohou váš systém ohrozit.

Nejnebezpečnější je, že sofistikované útoky zůstávají často neodhaleny. Útočníci mohou přistupovat k vašim datům, sledovat komunikaci nebo používat prostředky vašeho serveru bez patrných známek vniknutí. Zabezpečené hostování VPS vyžaduje aktivní opatření, protože útočníci neohlašují svou přítomnost – v okamžiku, kdy si všimnete neobvyklé aktivity, může být již způsobena značná škoda.

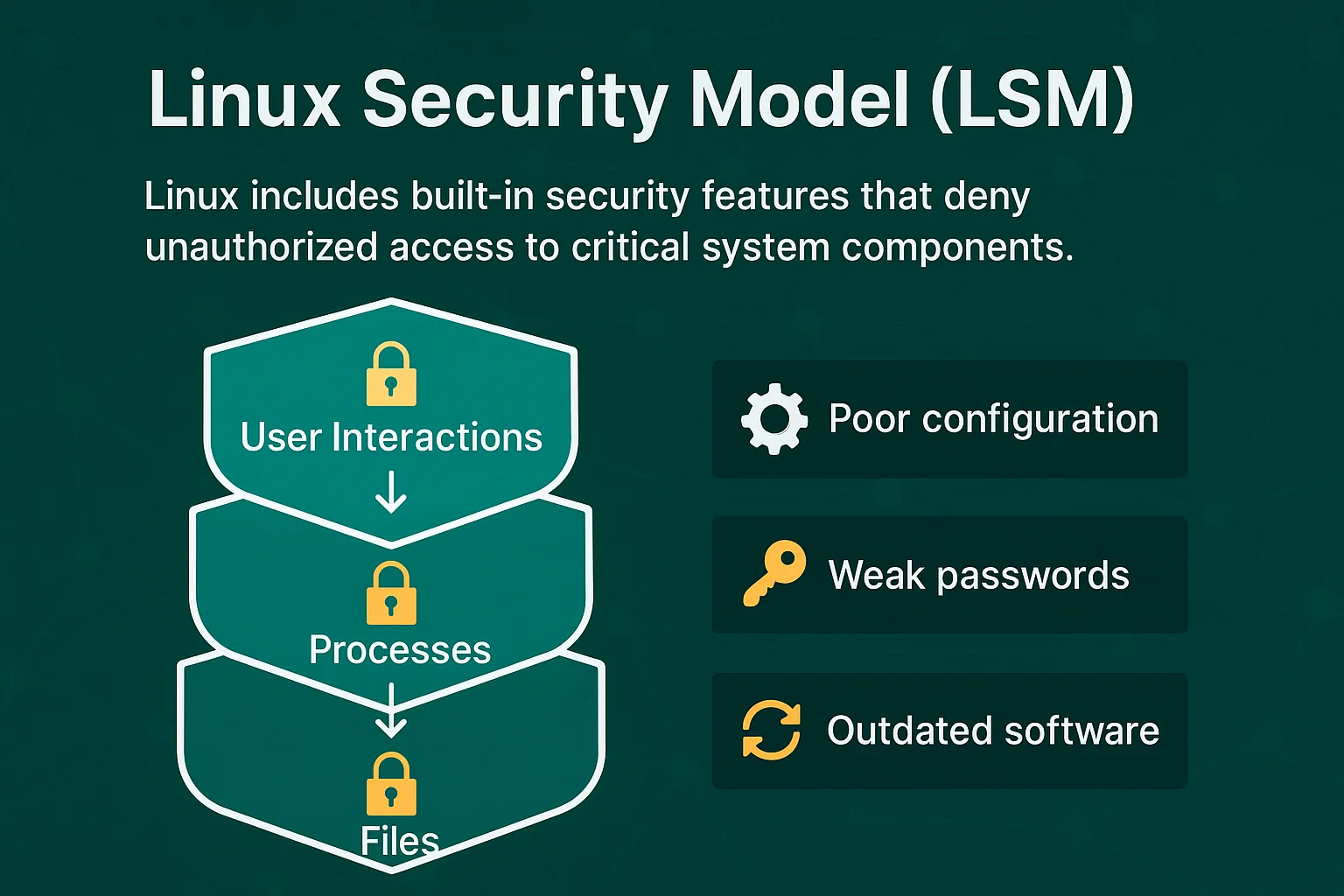

Linux Security Model (LSM)

Linux obsahuje zabudované bezpečnostní funkce, které zabraňují neoprávněnému přístupu k kritickým součástem systému. Security model Linux s diagramem ukazuje, jak prvky řízení přístupu chrání soubory, procesy a interakce uživatelů. Tím se vytváří více bezpečnostních vrstev, které ztěžují zneužití ve srovnání s jinými operačními systémy.

LSM však nemohou zabránit útokům způsobeným špatnou konfigurací, slabými hesly nebo zastaralým softwarem. Poskytují základ pro to, jak zabezpečit server Linux, ale vyžadují správnou implementaci, aby byly efektivní pro hosting Ubuntu VPS a další distribuce Linux.

20 způsobů, jak zabezpečit Linux VPS

Tato bezpečnostní opatření postupují od základních změn konfigurace až po pokročilé monitorovací systémy. Zvládnutí zabezpečení prostředí serveru Linux vyžaduje systematickou implementaci těchto kroků, aby se vytvořil zabezpečený server Linux, který odolává běžným útočným vektorům.

Každá technika řeší konkrétní zranitelnosti, které útočníci běžně zneužívají. Metody se pohybují od základních konfigurací, které potřebuje každý server, až po sofistikované monitorovací systémy pro pokročilou detekci hrozeb. Některá opatření poskytují okamžitou ochranu, zatímco jiná budují dlouhodobou odolnost zabezpečení. Pořadí implementace je důležité – základní kroky zpevnění by měly předcházet pokročilým nástrojům monitorování. Tyto 20 strategií dohromady vytváří překrývající se bezpečnostní vrstvy, které významně snižují povrch útoku vašeho serveru.

1. Udržujte software aktuální

Zastaralý software obsahuje známé bezpečnostní chyby, které útočníci zneužívají. Vývojáři softwaru pravidelně vydávají záplaty, které tyto chyby opravují. Aktualizace jsou vaší první linií obrany při zabezpečení serverových systémů Linux.

Nastavte automatické aktualizace pro kritické bezpečnostní záplaty:

# Ubuntu/Debian

sudo apt update && sudo apt upgrade -y

# CentOS/RHEL

sudo yum update -yNastavte e-mailová upozornění na dostupné aktualizace, abyste byli informováni o bezpečnostních záplatách vyžadujících ruční kontrolu.

2. Zakažte přihlášení přes root

Každý server Linux obsahuje účet "root" s neomezeným přístupem do systému. Protože hackeři vědí, že tento účet vždy existuje, zaměřují se na něj útoky hrubou silou aby uhodli heslo a získali úplnou kontrolu serveru.

Před zakázáním přístupu root vytvořte nový účet správce:

# Create new user

sudo adduser adminuser

sudo usermod -aG sudo adminuser

# Disable root login in SSH configuration

sudo nano /etc/ssh/sshd_config

# Change: PermitRootLogin no

sudo systemctl restart sshdTímto se útočníci musí pokusit uhodnout jak jméno uživatele, tak heslo, což výrazně zvyšuje bezpečnost.

3. Vygenerujte pár klíčů SSH

Přihlášení pomocí hesla, zvláště jsou-li hesla slabá, může být zranitelné. Ověřování pomocí klíčů SSH nabízí bezpečnější alternativu. Použitím kryptografických klíčů místo hesel zajistíte robustnější a těžší na prolomení metodu ověřování.

Toto bezpečnostní opatření je zvláště důležité, protože odcizená pověření tvoří počáteční vektor útoku v 24 % případů porušení dat podle bezpečnostního výzkumu. Odhalení a řešení těchto útoků trvá déle než u jakékoli jiné metody, proto je prevence pomocí klíčů SSH zásadní.

Vygenerujte páry klíčů SSH pro bezpečné ověřování:

ssh-keygen -t rsa -b 4096

ssh-copy-id username@server-ipKlíče SSH mohou být dlouhé až 4096 bitů, což je exponenciálně bezpečnější než i složitá hesla.

4. Povolte dvojfaktorové ověřování

Dvojfaktorové ověřování přidává druhý krok ověření navíc k heslům. I když útočníci získají vaše heslo, bez druhého ověřovacího faktoru se nemohou na server přihlásit.

Nainstalujte a nakonfigurujte dvojfaktorové ověřování:

sudo apt install libpam-google-authenticator

google-authenticatorNakonfigurujte aplikaci autentifikátoru na mobilním zařízení tak, aby generovala časově závislé kódy pro přístup na server.

5. Změňte port SSH

Výchozí port SSH (22) je terčem neustálých pokusů o útok z automatizovaných skenů. Změna na vlastní port snižuje vystavení těmto automatizovaným útokům. Vzhledem k tomu, že celosvětový průměrný náklad na porušení dat dosáhl 4,88 milionu dolarů v roce 2024, i jednoduchá bezpečnostní opatření jako změna portu poskytují cennou ochranu proti automatizovaným hrozbám.

Pro většinu distribucí Linux:

sudo nano /etc/ssh/sshd_config

# Find: #Port 22

# Change to: Port 2222 (choose a port between 1024-65535)

sudo systemctl restart sshdPro Ubuntu verze 23.04 a novější:

sudo nano /lib/systemd/system/ssh.socket

# Update ListenStream=2222

sudo systemctl daemon-reload

sudo systemctl restart ssh.serviceDůležité: Vyzkoušejte nový port předtím, než zavřete aktuální relaci:

# Test connection in a new terminal

ssh username@server-ip -p 2222Aktualizujte pravidla brány firewall, aby povolovala nový port:

sudo ufw allow 2222

sudo ufw delete allow 22 # Remove old rule after testingNezapomeňte zadat nový port při připojování: ssh uživatelské_jméno@server-ip -p 2222

6. Vypněte nepoužívané síťové porty a IPv6

Otevřené síťové porty jsou vstupní body pro útočníky. Každá spuštěná služba vytváří potenciální zranitelnosti, proto deaktivujte zbytečné služby a jejich porty.

Zobrazte aktuálně otevřené porty:

sudo netstat -tulpn

# Alternative command

sudo ss -tulpnPoužijte iptables ke správě pravidel brány firewall a zavření zbytečných portů.

Vypněte IPv6, pokud ji nepotřebujete:

sudo nano /etc/sysctl.conf

# Add these lines:

net.ipv6.conf.all.disable_ipv6 = 1

net.ipv6.conf.default.disable_ipv6 = 1

net.ipv6.conf.lo.disable_ipv6 = 1

# Apply changes

sudo sysctl -p

# Verify IPv6 is disabled

cat /proc/sys/net/ipv6/conf/all/disable_ipv6

# Should return 1Aktualizujte konfiguraci sítě (najděte svůj soubor netplan):

# Find netplan configuration files

ls /etc/netplan/

# Edit your specific configuration file

sudo nano /etc/netplan/[your-config-file].yaml

# Comment out IPv6 configuration lines

sudo netplan apply7. Konfigurace brány firewall

Firewall určuje, která síťová data se mohou dostat na váš server. Blokují neoprávněná připojení a zároveň povolují legitimní provoz přes určené porty.

Rychlá konfigurace UFW:

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw enableZákladní pravidla firewallu:

| Účel | Příkaz | Výsledek |

| Povolit HTTP | sudo ufw allow 80 | Webový provoz povolen |

| Povolit HTTPS | sudo ufw allow 443 | Bezpečný webový provoz |

| Povolte vlastní port SSH | sudo ufw allow 2222 | SSH na vlastním portu |

| Blokovat konkrétní IP | sudo ufw deny from 192.168.1.100 | IP zcela zablokovaná |

Zkontrolujte stav firewallu:

sudo ufw status verboseTato konfigurace blokuje veškerý příchozí provoz s výjimkou připojení SSH.

8. Instalace anti-malwarových a antivirových aplikací

Systémy Linux mohou být infikovány malwarem, který krade data, těží kryptoměny nebo poskytuje útočníkům přístup do systému. Antivirový software tyto hrozby odhaluje a odstraňuje dříve, než váš systém napadnou.

Nainstalujte ClamAV pro komplexní kontrolu virů:

sudo apt install clamav clamav-daemon clamav-freshclam

sudo freshclam

sudo systemctl enable clamav-freshclam

sudo systemctl start clamav-freshclamSpusťte ruční skenování kritických adresářů:

sudo clamscan -r /home --infected --remove --bell

sudo clamscan -r /var/www --infected --removePro vyšší ochranu nainstalujte Maldet vedle ClamAV:

# Verify URL availability before downloading

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar -xzf maldetect-current.tar.gz

cd maldetect-*

sudo ./install.sh

# Note: Always verify download URLs from official sources before useNaplánujte denní automatizované skenování pomocí cronu:

# Add to crontab: Daily scan at 2 AM

0 2 * * * /usr/bin/clamscan -r /home --quiet --infected --remove9. Instalace detektoru rootkitů

Rootkity jsou škodlivé programy, které se hluboce skrývají v operačním systému a často zůstávají neodhaleny standardním antivirovým softwarem. Mohou útočníkům poskytnout trvalý přístup k vašemu systému a zůstat přitom neviditelné.

Nainstalujte a nakonfigurujte Chkrootkit pro detekci rootkitů:

sudo apt install chkrootkit

sudo chkrootkit | grep INFECTEDNainstalujte RKHunter pro dodatečnou ochranu před rootkity:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --propupd

sudo rkhunter --checkNastavte automatizované týdenní skenování rootkitů:

# Add to crontab: Weekly rootkit scan every Sunday at 3 AM

0 3 * * 0 /usr/bin/rkhunter --cronjob --update --quiet

0 4 * * 0 /usr/bin/chkrootkit | grep INFECTED > /var/log/chkrootkit.logPokud jsou zjištěny rootkity, okamžitě izolujte server a zvažte úplnou reinstalaci OS, protože rootkity lze velmi těžko zcela odstranit bez narušení integrity systému.

10. Použití Fail2Ban pro prevenci průniků

Fail2Ban monitoruje pokusy přihlášení a automaticky blokuje IP adresy, které projevují škodlivé chování, jako jsou opakované neúspěšné pokusy o přihlášení.

Rychlá instalace:

sudo apt install fail2ban

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo nano /etc/fail2ban/jail.localZákladní nastavení ochrany SSH:

[sshd]

enabled = true

port = ssh

maxretry = 3

bantime = 3600

findtime = 600Klíčové hodnoty konfigurace:

| Nastavení | Hodnota | Smysl |

| maxretry | 3 | Počet selhání před zablokováním |

| doba zákazu | 3600 | Doba blokování (1 hodina) |

| najít čas | 600 | Časové okno (10 minut) |

Spuštění a aktivace:

sudo systemctl start fail2ban

sudo systemctl enable fail2banKontrola blokovaných IP:

sudo fail2ban-client status sshd11. Zapnutí SELinux

Security-Enhanced Linux (SELinux) poskytuje povinné řízení přístupu, které omezuje, co mohou programy dělat, i když jsou kompromitovány. Vytváří dodatečnou vrstvu ochrany mimo standardní oprávnění Linux.

Ověřte a aktivujte SELinux:

sestatus

sudo setenforce enforcingPolitiky SELinux zabraňují kompromitovaným aplikacím v přístupu k neoprávněným systémovým prostředkům. Postupujte podle stručného návodu, jak co nejlépe využít SELinux pro optimální konfiguraci.

12. Zabezpečení souborů, adresářů a e-mailů

Šifrujte citlivé soubory, aby byly chráněny před neoprávněným přístupem, i když by útočníci získali přístup k systému. To je nezbytné pro bezpečné konfigurace souborového serveru Linux, které pracují s citlivými daty.

Pro šifrování souborů použijte GPG:

gpg --cipher-algo AES256 --compress-algo 1 --s2k-mode 3 --s2k-digest-algo SHA512 --s2k-count 65536 --symmetric filenameNastavte správná oprávnění souborů, abyste omezili přístup:

chmod 600 sensitive-file # Owner read/write only

chmod 700 private-directory # Owner access only13. Pravidelné zálohování

Pravidelné zálohování zajišťuje, že se můžete zotavit z bezpečnostních incidentů, výpadků hardwaru nebo neúmyslného ztracení dat. Automatizované zálohování snižuje riziko lidské chyby a je kritickou součástí bezpečných strategií hostingu VPS.

Vytvořte automatizované skripty pro zálohování:

#!/bin/bash

tar -czf /backup/$(date +%Y%m%d)-system.tar.gz /home /etc /var/logUchovávejte zálohy na více místech, včetně offline úložiště, a dodržujte pravidlo 3-2-1 pro zálohování.

14. Vytvoření diskových oddílů

Diskové dělení odděluje systémové soubory od uživatelských dat a omezuje škody, pokud by jeden oddíl byl kompromitován. Také zabraňuje tomu, aby vyčerpání místa na disku v jedné oblasti ovlivnilo celý systém.

Doporučené schéma oddílů:

/boot – 500MB (spouštěcí soubory)

/ – 20GB (systémové soubory)

/home – 50GB (uživatelská data)

/var – 10 GB (logy a databáze)

/tmp – 2GB (dočasné soubory)

swap – 2GB (virtuální paměť)

Připojujte dočasné oddíly se bezpečnostními omezeními:

# Add to /etc/fstab for permanent mounting

echo "tmpfs /tmp tmpfs defaults,noexec,nosuid,nodev,size=2G 0 0" >> /etc/fstab

echo "tmpfs /var/tmp tmpfs defaults,noexec,nosuid,nodev,size=1G 0 0" >> /etc/fstab# Aplikujte okamžitě

sudo mount -aOvěřte bezpečnost oddílů:

mount | grep -E "(noexec|nosuid|nodev)"

df -h # Check disk usage by partitionThe noexec volba brání spuštění škodlivých spustitelných souborů, nosuid deaktivuje bity set-user-ID a nodev zabraňuje vytváření speciálních souborů v dočasných adresářích.

15. Monitorování serverových logů

Serverové logy zaznamenávají všechny aktivitů systému a poskytují včasné varování před bezpečnostními incidenty. Pravidelné monitorování logů pomáhá identifikovat neobvyklé vzory dříve, než se stanou vážnými hrozbami.

Klíčové logy k monitorování:

| Soubor protokolu | Účel | Příkaz |

| /var/log/auth.log (Debian/Ubuntu)<br>/var/log/secure (CentOS/RHEL) | Pokusy o přihlášení | sudo tail -f /var/log/auth.log<br>sudo tail -f /var/log/secure |

| /var/log/syslog (Debian/Ubuntu)<br>/var/log/messages (CentOS/RHEL) | Systémové zprávy | sudo tail -f /var/log/syslog<br>sudo tail -f /var/log/messages |

| /var/log/apache2/access.log (Debian/Ubuntu)<br>/var/log/httpd/access_log (CentOS/RHEL) | Webový provoz | sudo tail -f /var/log/apache2/access.log<br>sudo tail -f /var/log/httpd/access_log |

| /var/log/fail2ban.log | Blokované IP adresy | sudo tail -f /var/log/fail2ban.log |

Rychlé příkazy pro analýzu protokolů:

# Failed login attempts (adjust path for your distribution)

sudo grep "Failed password" /var/log/auth.log | tail -10

# Successful logins

sudo grep "Accepted" /var/log/auth.log | tail -10

# Large file transfers (adjust path for your web server)

sudo awk '{print $10}' /var/log/apache2/access.log | sort -n | tail -10Automatizované monitorování protokolů:

# Install logwatch for daily summaries

sudo apt install logwatch

sudo logwatch --detail Med --mailto [email protected] --service AllNastavte rotaci protokolů, aby soubory protokolů nezvyšovaly obsazenost disku.

16. Používejte silná hesla

Silná hesla odolávají útokům hrubou silou a útokům na základě slovníku. Slabá hesla lze s moderními výpočetními prostředky prolomit během minut.

Požadavky na heslo:

- Minimálně 12 znaků

- Kombinace velkých písmen, malých písmen, číslic a speciálních znaků

- Bez slov ze slovníku nebo osobních informací

- Unikátní pro každý účet

Používejte správce hesel k bezpečnému generování a ukládání složitých hesel. V kombinaci s dalšími principy modelu zabezpečení Linux s diagramem tvoří silná hesla více obranných vrstev, které chrání proti neoprávněnému přístupu.

17. Preferujte SFTP namísto FTP

Běžný FTP přenáší data a přihlašovací údaje v nekódované podobě, což je viditelné pro odposlouchávače v síti. SFTP šifruje veškerý přenos dat a chrání citlivé informace, podporuje zabezpečené architektury souborového serveru Linux.

Nakonfigurujte přístup pouze přes SFTP:

sudo nano /etc/ssh/sshd_config

# Add: Subsystem sftp internal-sftpDeaktivujte běžné služby FTP, aby se eliminovalo bezpečnostní riziko:

sudo systemctl disable vsftpd

sudo systemctl stop vsftpd18. Povolte automatické aktualizace CMS

Systémy pro správu obsahu (WordPress, Drupal, Joomla) pravidelně vydávají bezpečnostní záplaty. Povolení automatických aktualizací zajistí, že se kritické zranitelnosti opraví včas.

Pro WordPress přidejte do wp-config.php:

define('WP_AUTO_UPDATE_CORE', true);

add_filter('auto_update_plugin', '__return_true');

add_filter('auto_update_theme', '__return_true');Sledujte protokoly aktualizací, abyste zajistili kompatibilitu a funkčnost.

19. Zakázání anonymních nahrávání FTP

Anonymní nahrávání FTP umožňuje komukoliv nahrát soubory na váš server bez ověření. To může vést k hostování nelegálního obsahu, malwaru nebo stát se distribučním bodem pro útoky.

Nakonfigurujte vsftpd tak, aby vyžadoval ověření:

sudo nano /etc/vsftpd.conf# Zakázání anonymního přístupu

anonymous_enable=NO# Povolení ověřování místního uživatele

local_enable=YES

write_enable=YES

local_umask=022# Omezení uživatelů na jejich domovské adresáře

chroot_local_user=YES

allow_writeable_chroot=YES# Nastavení zabezpečení

ssl_enable=YES

ssl_tlsv1=YES

ssl_sslv2=NO

ssl_sslv3=NORestartujte službu FTP:

sudo systemctl restart vsftpd

sudo systemctl enable vsftpdVytvořte uživatelské účty FTP s omezenými oprávněními:

sudo adduser ftpuser

sudo usermod -d /var/ftp/uploads ftpuser

sudo chown ftpuser:ftpuser /var/ftp/uploads

sudo chmod 755 /var/ftp/uploadsMonitorujte protokoly přístupu FTP pro podezřelou aktivitu:

sudo tail -f /var/log/vsftpd.log20. Konfigurace ochrany proti útokům hrubou silou

Implementujte více vrstev ochrany proti útokům hrubou silou nad rámec Fail2Ban, abyste se bránili sofistikovaným automatizovaným útokům.

Nakonfigurujte dodatečné ochrany:

# Limit SSH connection attempts

sudo nano /etc/ssh/sshd_config

# Add: MaxAuthTries 3

# Add: ClientAliveInterval 300

# Add: ClientAliveCountMax 2Pro komplexní ochranu použijte nástroje jako DenyHosts spolu s Fail2Ban.

Závěr

Zabezpečení serveru Linux VPS vyžaduje implementaci více obranných vrstev, od základních změn konfigurace až po pokročilé monitorovací systémy. Začněte se základními bezpečnostními opatřeními (aktualizace softwaru, konfigurace brány firewall, zesílení SSH) a pak přidejte sofistikované nástroje jako detekce vniknutí a automatizované monitorování.

Bezpečný server Linux vyžaduje průběžnou údržbu, ne jednorázovou konfiguraci. Pravidelně kontrolujte protokoly, aktualizujte software a přizpůsobujte bezpečnostní opatření s vývojem hrozeb. Investice do správné konfigurace bezpečnosti zabraňuje nákladným porušením dat a udržuje spolehlivost systému.

Pamatujte, že tato bezpečnostní opatření fungují společně – žádná jednotlivá technika neposkytuje úplnou ochranu. Implementace všech 20 strategií vytváří překrývající se bezpečnostní vrstvy, které výrazně snižují zranitelnost vašeho serveru vůči běžným útokům. Ať už potřebujete bezpečné konfigurace serveru Linux nebo obecnou ochranu hostingu VPS, tyto základní kroky poskytují nezbytné zabezpečení.