Vyhledávali jste Chrome Remote Desktop a našli jste frází "bezpečnostní riziko". Je to oprávněná otázka, která si zaslouží přesnou odpověď, ne mlhavé ujištění nebo seznam varování bez kontextu.

Tento článek pokrývá skutečné bezpečnostní obavy kolem Chrome Remote Desktop: co nástroj dobře chrání, kde jsou skutečné mezery a konkrétní kroky, které je vyřeší. Ať jste domácí uživatel nebo IT profesionál, rizika jsou totožná; jen se liší sázky.

Jak bezpečný je Chrome Remote Desktop?

Chrome Remote Desktop je spravován podle standardů infrastruktury Google a jeho výchozí ochrany jsou skutečné, ne jen kosmetické. Bezpečnostní chyba Chrome Remote Desktop, se kterou se setkávají většina uživatelů, se nenachází v šifrovací vrstvě; nachází se v konfiguraci účtu a nastavení sítě.

Provedení bezpečnostního auditu Chrome Remote Desktop znamená zkoumání jak toho, co se dodává standardně, tak toho, co nakonfigurujete později. Silné stránky nástroje si zaslouží spravedlivý pohled, než se zaměříte na mezery, protože jeho odmítnutí vede k špatným rozhodnutím v obou směrech.

Šifrování: TLS/SSL a AES

Každý přenos CRD prochází šifrovaným tunelem TLS/SSL s vrstvou šifrování AES. Data přenášená mezi vaším zařízením a vzdáleným počítačem nemohou být při přenosu přečtena třetí stranou, včetně operátora sítě nebo vašeho poskytovatele internetu.

PIN a jednorázové kódy se ověřují na straně klienta a nikdy se neposílají na servery Google v čitelné podobě. Obsah relace cestuje přes přímou cestu, STUN nebo TURN/relay v závislosti na stavu sítě; všechny relace vzdálené plochy jsou plně šifrované ve všech třech režimech, podle vlastní dokumentace Google.

Pro osobní použití v důvěryhodné síti splňuje zabezpečení Chrome Remote Desktop stejný standard šifrování, který se používá v online finančních transakcích. Většina uživatelů podceňuje, jak solidní je tato základna, než začnou vadit problémy v konfiguraci.

Ověření účtu Google a dvoustupňová verifikace

Přístup k CRD vyžaduje aktivní, ověřený účet Google chráněný zábranou proti hrubé síle, detektorem podezřelých přihlášení a upozorněním na převzetí účtu na úrovni platformy. Tato základna ověření je skutečně silná a odlišuje CRD od nástrojů, které se spoléhají pouze na samostatná hesla.

Aktivace 2stupňového ověření značně snižuje riziko převzetí účtu na základě hesla u libovolného nasazení CRD. Neodstraňuje hrozby po ověření, jako jsou odcizené relační tokeny, takže funguje nejlépe jako jedna vrstva v širším přístupu k posílení přístupu.

Náš článek o Co je Chrome Remote Desktop? podrobně popisuje celý model přístupu a proces nastavení. Bezpečnostní problémy Chrome Remote Desktop se stanou mnohem konkrétnější, jakmile porozumíte tomu, jak funguje vrstva účtu, a přesně tam začíná další část.

Bezpečnostní rizika Chrome Remote Desktop

Bezpečnostní problémy s Chrome Remote Desktop se přímo mapují na zdokumentované vzory porušení v celém odvětví. Podle Zprávy Sophos Active Adversary za H1 2024zneužívali kybernetičtí zločinci protokol Remote Desktop Protocol v 90 % útoků řešených týmem Sophos incident response v roce 2023.

Externí vzdálené služby byly hlavní metodou počátečního přístupu v 65 % těchto případů, přičemž pokrývaly přes 150 vyšetřování rozprostřených přes 23 zemí. Tato čísla se týkají vzdálených nástrojů pro plochu obecně; níže uvedené části identifikují, kde se tyto vzory konkrétně vztahují na CRD.

Obavy o soukromí

CRD je zabudován v ekosystému účtu Google. Časové značky připojení, identifikátory zařízení a frekvence přístupu jsou všechny vázány na tento účet. Bezpečnostní problém Chrome Remote Desktop Google zde je strukturální: celý model identity tohoto nástroje žije uvnitř jednoho účtu Google.

Kompromitovaný účet prostřednictvím phishingu nebo úniku tokenu prohlížeče dá útočníkovi přímý přehled o všech registrovaných vzdálených zařízeních. Nejedná se o samotné porušení vzdáleného přístupu; jedná se o úplné kompromitování účtu Google, což znamená, že expozice se rozšiřuje na všechny propojené služby, dokumenty a kontakty uložené v rámci tohoto účtu.

Zranitelnost veřejné WiFi

Chrome Remote Desktop používá WebRTC pro svou cestu připojení, přičemž počáteční vyjednávání probíhá prostřednictvím služeb Google, než se naváže přímá relace, STUN nebo TURN/relay. V nedůvěryhodných nebo veřejných sítích zavádějí směrování přenosů a podmínky viditelnosti sítě rizika, která by kontrolovaná privátní síť neměla.

Tyto podmínky mají význam, protože prostředí veřejné WiFi jsou mimo vaši kontrolu. Použití CRD bez dodatečných opatření ve sdílené síti rozšiřuje vaši plochu expozice nad to, co pokrývá pouze vrstva šifrování.

VPN VPN může snížit expozici v nedůvěryhodných sítích, ale je to extra vrstva, ne řešení pro všechna rizika související s CRD.

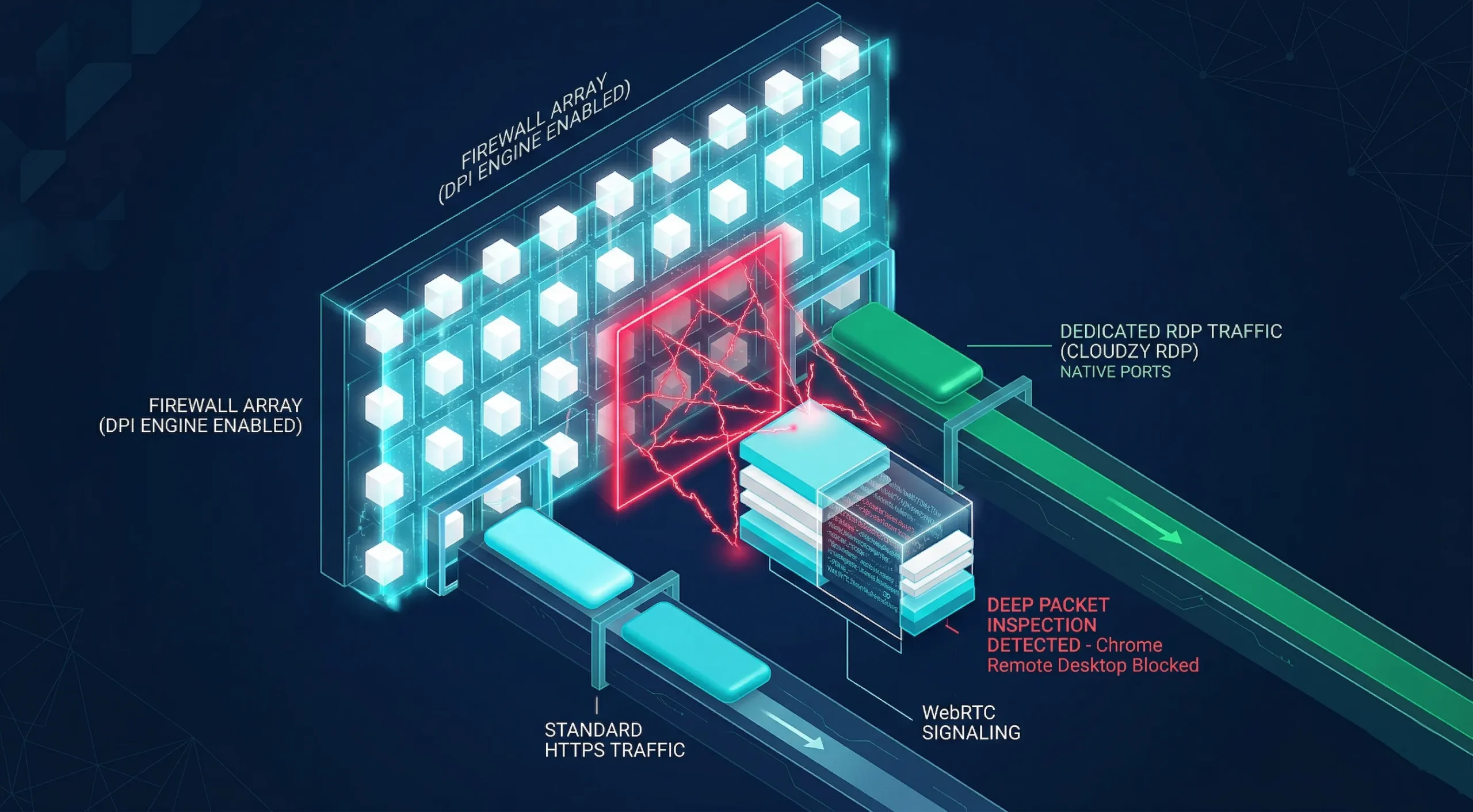

Problémy s firewallem a kompatibilita

Většina domácích routerů prochází přenosy CRD bez jakékoli konfigurace. Podnikové sítě s hloubkovou kontrolou paketů mohou označit komponentu signalizace WebRTC a zablokovat ji bez jakéhokoli oznámení uživateli. V omezujících sítích mohou správci potřebovat povolení Chrome Remote Desktop služba URLs plus provoz na TCP/UDP 443 a 3478.

Z pohledu uživatele se připojení jednoduše nezdaří bez chybové zprávy, která by naznačovala skutečnou příčinu. Sledoval jsem tento vzor selhání v podnikových prostředích; konzistentně se vyhodnocuje jako chyba aplikace CRD místo konfliktu v politice firewallu.

Pokud se chyby certifikátu SSL objevují ve stejné síti, Jak opravit zprávu HTTPS Not Secure v prohlížeči Chrome pokrývá související řešení potíží na úrovni portů, které platí ve stejném prostředí firewallu a často vyřeší obě problémy v jednom průchodu.

Potenciálně slabé přihlašovací údaje

Minimální PIN v CRD má šest číslic. Tato hranice nestačí na nic víc než příležitostné osobní použití. Většina uživatelů si volí předvídatelné vzory, což zmenšuje praktický prostor možností a činí útok hrubou silou mnohem snadnějším, než by naznačoval počet číslic.

Opakované používání přihlašovacích údajů na úrovni účtu Google tuto situaci zhoršuje. Porušení bezpečnosti kteréhokoliv nesouvisejícího servisu může útočníkům poskytnout ověřené přihlašovací údaje, které pak mohou použít proti účtu Google, který kontroluje přístup ke všem registrovaným zařízením CRD.

Podle Zpráva IBM o nákladech na narušení dat 2024, odcizené přihlašovací údaje byly v roce 2024 hlavním počátečním vektorem útoku, který se účastnil 16 % všech analyzovaných porušení bezpečnosti v 604 organizacích zkoumávaných ve 12 lokacích.

Tato porušení založená na přihlašovacích údajích se v průměru odhalila a obsahovala 292 dní, což je nejdelší životní cyklus kteréhokoliv typu útoku v této studii. Bezpečnostní rizika Chrome Remote Desktop spojená se slabými přihlašovacími údaji v praxi sledují právě tento vzor.

Nevýhody Chrome Remote Desktop

To vše řečeno, bezpečnostní obavy Google Remote Desktop přesahují aktivní hrozby. CRD bylo účelově navrženo pro osobní použití a základní vzdálenou podporu; níže uvedená omezení jsou úmyslné volby v návrhu a stávají se rozhodujícím faktorem pro jakékoliv profesionální nasazení.

Žádné Enterprise ovládací prvky

Pro standardní nasazení CRD na Windows, Mac nebo Linux neexistuje záznam připojení ani ovládání přístupu na základě rolí. Spravovaná prostředí ChromeOS poskytují Přístup konzoly správce a auditování na úrovni relace prostřednictvím Chrome Enterprise, ale tyto ovládací prvky chybějí mimo tento spravovaný kontext.

Zjišťujeme, že toto je právě ten bod, kde vyhodnocovatelé IT konzistentně diskvalifikují CRD pro organizační použití. Jedno nemonitorované připojení k regulovaným datům může představovat selhání v souladu s požadavky bez jakékoliv cesty nápravy, i když je všechno ostatní zabezpečeno.

Závislost na účtu a omezení výkonu

Pokud se účet Google vázaný na CRD stane nedostupným, vzdálený přístup se může přerušit, takže je špatný nápad mít jeden spotřebitelský účet jako jedinou cestu k důležitému počítači. Vyhodnocení této závislosti před nasazením je povinné pro jakýkoliv tým provozující CRD na produkčních nebo obchodně kritických systémech.

Kódy pro přístup podpory jsou jednorázové kódy a během aktivní relace sdílení je hostitel požádán každých 30 minut, aby potvrdil pokračování v sdílení. Přenos souborů je dostupný ve spravovaných relacích Remote ChromeOS, ale chybí v standardních nasazeních Windows, Mac a Linux.

Kromě chybějících funkcí kombinace Chrome Memory Footprint s aktivním vzdáleným připojením vytváří měřitelné zatížení hardwaru hostitele, což zhoršuje výkon na starších počítačích v praxi.

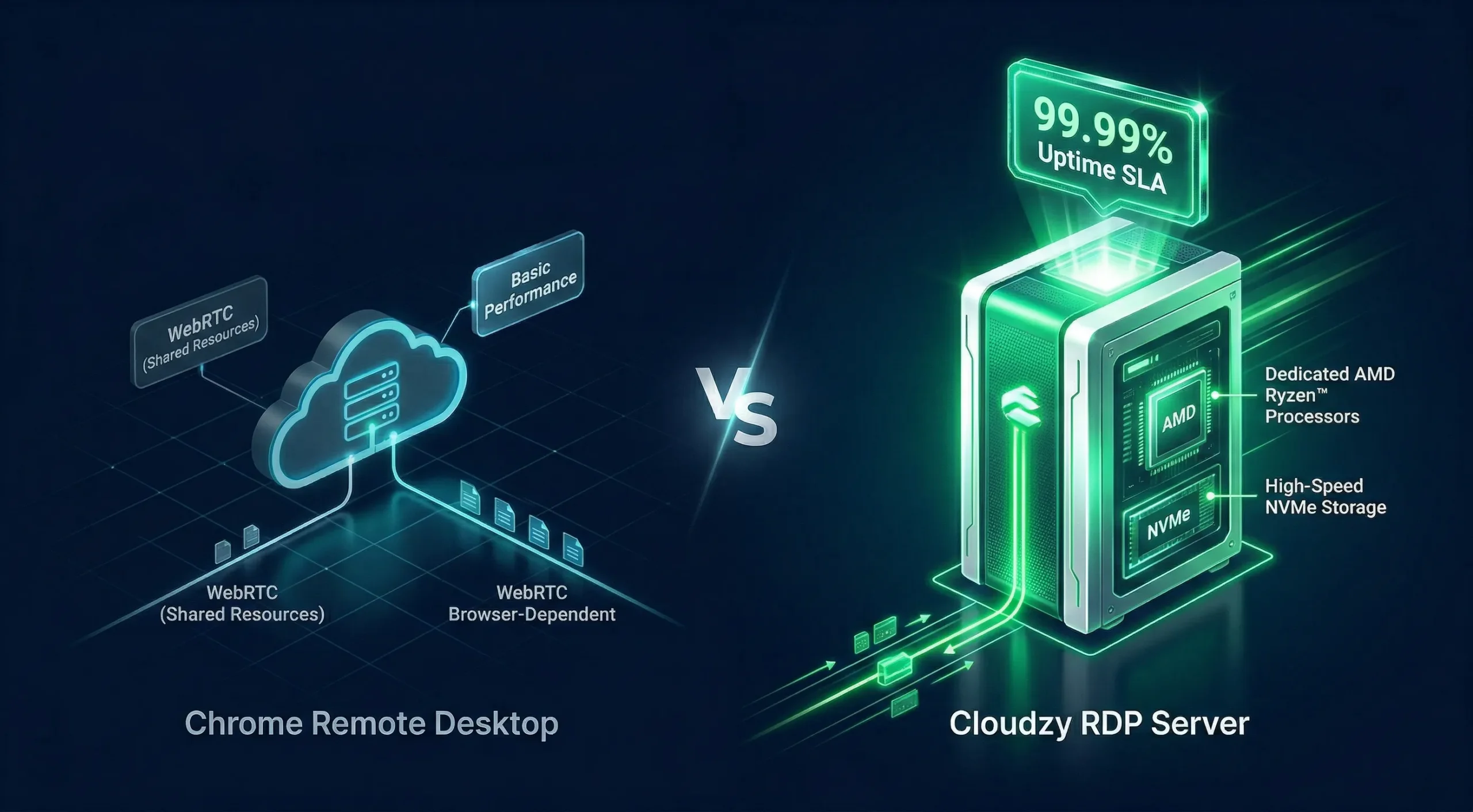

Pro vývoj, správu serveru nebo profesionální workflows dedikovaný Server RDP odstraňuje tato omezení. V Cloudzy naše servery běží na procesoru AMD Ryzen 9 na frekvenci 4,2+ GHz, s rychlostí sítě až 40 Gbps a 99,95% dostupností SLA.

Chrome Remote Desktop vs. Cloudzy RDP Server

| Funkce | Vzdálená plocha Chrome | Cloudzy RDP Server |

| Rychlost sítě | Variabilní, WebRTC routing | Až 40 Gbps vyhrazených |

| Procesor | Závisí na hardware hostitele | AMD Ryzen 9, boost 4.2+ GHz |

| Ochrana před DDoS | Žádné | Bezplatná ochrana před DDoS |

| Protokol | WebRTC přes HTTPS | RDP na KVM-izolované instanci |

| Protokoly auditování | Není dostupné | Logování událostí připojení na úrovni OS přes Windows Event Viewer |

| Dostupnost SLA | Žádné | 99.95% |

| Přenos souborů | Omezeno, dostupné pouze ve spravovaném ChromeOS | Nativní podpora RDP |

| Závislost účtu | Jeden Google účet | Nezávislé Windows přihlašovací údaje |

Je Google Remote Desktop bezpečný?

Google Remote Desktop a Chrome Remote Desktop jsou stejný produkt. Proto se bezpečnostní obavy týkající se Google Remote Desktop objevují pod oběma názvy v diskuzích i dokumentaci. Architektura, rizika a způsoby posílení bezpečnosti jsou totožné.

Google Remote Desktop je bezpečný pro osobní použití při správné konfiguraci. TLS/SSL kombinované s AES šifrováním splňují průmyslový standard. Když je 2FA aktivní, vrstva ověřování zvládá nejčastější druhy hrozeb ohrožující osobní a malé týmové nasazení.

Pro týmy s požadavky na compliance, audit trails nebo redundanci přístupu CRD selhává jako samostatný nástroj. Bezpečnostní riziko Google Remote Desktop roste s citlivostí přístupovaných systémů a počtem zapojených uživatelů.

Jak zajistit vyšší bezpečnost Chrome Remote Desktop?

Každé zde identifikované bezpečnostní riziko Chrome Remote Desktop má přímou opravu. Kroky jsou seřazeny podle dopadu. Projděte je postupně od začátku, abyste dosáhli nejrychlejšího a nejsmysluplnějšího zlepšení bez zbytečné technické zátěže.

Aktivujte dvoustupňové ověření na vašem Google účtu

Otevřete myaccount.google.com, vyberte Security, pak 2-Step Verification. Zvolte aplikaci s ověřovacím kódem nebo hardwarový bezpečnostní klíč jako druhý faktor. Tento jediný krok zavře typ porušení přihlašovacích údajů, který podle IBM dat z roku 2024 zůstává nezjištěn průměrně 292 dní.

Hardwarový bezpečnostní klíč nabízí nejsilnější ochranu proti phishingu. Aplikace s ověřovacím kódem je praktičtější volbou pro většinu uživatelů. Zjišťujeme, že týmy, které tento krok aktivují, výrazně snižují vystavení útokům na přihlašovací údaje, ačkoli hrozby po ověření, jako je odcizení session cookie, zůstávají samostatným rizikem.

Nastavte dlouhý, složitý PIN

Použijte alespoň 8 znaků, kombinujte písmena a čísla a vyhněte se sekvencím vázaným na osobní data. PIN aktualizujete na remotedesktop.google.com/access. Najděte zařízení v panelu Remote Devices a vyberte ikonu tužky.

Pravidelná rotace PINu je důležitá, zvlášť po jakémkoli sdíleném dočasném přístupu nebo poté, co Google účet vykazuje podezřelou aktivitu přihlášení. Krátké numerické PINy patří mezi nejčastěji zneužívané slabiny v nasazeních CRD, které controlujeme.

Používejte VPN na jakékoli veřejné nebo sdílené síti

Připojte se k VPN dříve, než otevřete CRD v síti, kterou přímo nekontrolujete. Zvolte poskytovatele s ověřenou politikou bez ukládání záznamů a bezpečnostním vypínačem, který zastaví internetové připojení, pokud VPN nečekaně selže a zavře krátké okno ohrožení.

Většina uživatelů, kteří VPN na veřejných sítích přeskakují, se nikdy nesetkala s viditelným incidentem, což vytváří falešný pocit, že riziko na úrovni sítě je čistě teoretické. VPN považujte za povinný krok na jakékoli sdílené podsíti.

Aktivujte režim Curtain na Windows

Režim Curtain blokuje zobrazení vzdálené aktivity na fyzické obrazovce hostitelského počítače během aktivního připojení CRD. Kdokoli u hostitele vidí pouze zamčenou obrazovku, bez ohledu na to, co dělá vzdálený uživatel. Vyžaduje Windows Professional, Ultimate, Enterprise nebo Server.

Úplné nastavení režimu Curtain od Google vyžaduje čtyři klíče registru na Windows. Nastavte RemoteAccessHostRequireCurtain na 1 pod HKLM\Software\Policies\Google\Chrome, fDenyTSConnections na 0 a UserAuthentication na hodnotu 0 v cestě Terminal Server a na Windows 10 také nastavte SecurityLayer na hodnotu 1 v cestě RDP-Tcp.

Google upozorňuje, že vynechání kroku způsobí okamžité ukončení relace. Jakmile jsou všechny klíče nastaveny, restartujte službu hostitele CRD, aby se změna projevila.

Toto nastavení je značně podceňováno v nasazeních v kancelářích s více uživateli a většina IT týmů ho nakonfiguruje za méně než pět minut.

Udržujte Chrome aktuální neustále

CRD běží na infrastruktuře Chrome, takže neaktualizovaný prohlížeč znamená neaktualizovaného hostitele CRD. V roce 2025 Chrome zaznamenalo 205 publikovaných CVE s průměrným skóre CVSS 7,9; některé zahrnovaly chyby při vzdáleném spuštění kódu přímo ovlivňující aktivní hostitele CRD.

Otevřete Chrome, přejděte na Nápověda, pak O Google Chrome a potvrďte aktuální stav verze. Google doporučuje ponechat automatické aktualizace povoleny aby se bezpečnostní opravy aplikovaly hned, když budou k dispozici. Odkládání nebo blokování aktualizací Chrome ponechává známé zranitelnosti otevřené na jakémkoli aktivním hostiteli CRD.

Závěr

Chrome Remote Desktop je vybaven skutečnou ochranou: TLS/SSL šifrování, přístup na základě PIN kódu a model ověřování schopný 2FA. Pro osobní použití s aplikovanými kroky zesílení je to solidní volba pro běžné potřeby vzdáleného přístupu v důvěryhodných sítích.

Strukturální limit spočívá v tom, že celý model přístupu závisí na jednom účtu Google. Ať už jde o konzistenci výkonu, protokolování dodržování předpisů nebo spolehlivost infrastruktury, bezpečnostní obavy v profesionálních prostředích neustále směřují k vyhrazenému řešení. Pro týmy, které vyrostly z CRD, nabízejí servery Cloudzy založené na KVM spolehlivější základ.

Správný nástroj závisí na vašem kontextu. CRD dobře řeší problém osobního přístupu. Jakmile vstoupí do hry compliance, dostupnost nebo přístup více uživatelů, architektura musí odpovídat Stakes.