Cloud security monitoring indsamler logs, metrics og events fra hele din cloud-infrastruktur – virtuelle maskiner, containere, identitetssystemer, netværksflow og applikationer – for at få et realtidsoverblik over, hvordan miljøet opfører sig.

Ved kontinuerligt at overvåge og analysere disse data kan teams opdage uautoriseret adgang eller fejlkonfigurationer før brud opstår. Med klare alert-workflows og automatiseredePlayBooks på plads bliver sikkerhedsovervågning en del af daglige operationer i stedet for weekendkrisehåndtering.

Hvad er Cloud Security Monitoring?

Cloud security monitoring er praksis med kontinuerlig observering og analyse af cloud-native ressourcer – såsom compute-instanser, storage buckets, serverless functions og netværkskontroller – for at opdage trusler, sårbarheder eller compliance-huller i realtid.

Det fungerer ved at samle netværkstelemetri fra firewalls og security groups og implementere lettvægts-dataindsamlere på virtuelle maskiner og containere, som tracker:

- Logs fra virtuelle maskiner og containere

- API requests og authentication events

- Netværksflow, DNS queries og endpoint connections

- Systemhealthmetrics og performance stats

- Brugeradfærd på tværs af miljøer

Disse datastrømme føres til en centraliseret analytics engine – ofte en SIEM eller XDR platform – som normaliserer logformater, anvender korrelationsregler og kører behavioral analytics for at fremhæve anomalier. I stedet for at jonglere med separate konsoller får teams et samlet overblik, hvor alerts prioriteres, tickets åbnes automatisk, og remediation scripts kan køre uden manuelle trin.

Hvad er de vigtigste komponenter i Cloud Security Monitoring?

Hver sikkerhedsopsætning hviler på nogle få grundlæggende byggesten. I et cloud-miljø fungerer disse elementer som sensorer, filtre og alarmklokker: de indsamler data, fremhæver mærkelig adfærd og udløser hurtige reaktioner.

- Data collectors og agents på VM'er, containere og serverless workloads

- Log aggregation pipelines med support til multiple clouds og normaliserede schemas

- Anomaly detection engines, der bruger machine learning til at opdage afvigelser i brugen

- Alert workflows integreret i ticketing og automation platforme

Tilsammen leverer disse dele fuldskaladækning: rå telemetri indsamles, normaliseres, analyseres for anomalier og omdannes derefter til klare handlingspunkter. Denne tilgang lader dit team fokusere på reelle trusler i stedet for at vade gennem endeløs støj.

Betydningen af Cloud Security Monitoring

Cloud security monitoring spiller en afgørende rolle i beskyttelsen af digitale operationer, og i 2025 er cloud-angreb hurtigere, sneakier og bedre finansieret end nogensinde før. Derfor er cloud security monitoring så vigtig:

- Ingen blinde vinkler: Fra on-premise til multi-cloud opretholder du end-to-end visibility.

- Intern trusselregistrering: Sporing af privilegerede brugerhandlinger afslører misbrug før det eskalerer.

- Data-drevne indsigter: Historisk trendanalyse afslørede policyhuller eller shadow IT-ressourcer.

- DevSecOps-aktivering: Find misconfigurations in CI/CD pipelines before they reach production.

- Omdømmebeskyttelse: Hurtig registrering og rapportering holder kunderne trygge og tilsynsmyndighederne tilfredse.

Men når cyberangreb bliver mere komplekse, har du brug for mere end blot cloud-sikkerhedsovervågning; du har også brug for pålidelig cybersecurity-software.

Fordele ved cloud-sikkerhedsovervågning

At overvåge din cloud uden sikkerhed er som at låse din forddør, men lade vinduerne stå åbne. Når du kombinerer sikkerhed og overvågning, holder moderne teams sig sikre. Her er hvorfor:

- Proaktiv trusselregistrering: Pludselige trafikstød? Ualmindelige logintidspunkter? Ukendte IP-adresser? Automatiserede regler flagrer ualmindelige trafikstød eller loginforsøg uden for arbejdstid, så du opdager angreb tidligt.

- Hurtigere hændelseshåndtering: Integration af alerter i chatops eller ticketing-systemer reducerer detektionstiden væsentligt, da analytikere ikke længere skal lede gennem logs på tværs af flere konsoller, og alerter forbindes direkte til dine automatiseringsværktøjer. Når dit team bliver underrettet, er den ondsindet instans allerede isoleret.

- Forenklet overholdelse: Cloud-compliance-overvågning samler revisionslogs (herunder alt fra rettighedsændringer til API-begivenheder) i ensartede, færdiglavede rapporter for standarder som PCI-DSS eller HIPAA, hvilket sparer timers manuel arbejde.

- Omkostningsbesparelse: Tidlige advarsler om åbne lagringsbøtter eller for permissive roller forhindrer dyre brudgranskninger og bøder.

- Skalerbar overvågning: Cloud-baseret overvågningssoftware håndterer metrics fra dusinvis af konti uden ekstra bemanding og sporer hundredvis af ressourcer med samme indsigt, som da du havde ti.

- Truslelmønsterregistrering: Kontinuerlig sikkerhedsovervågning afdækker langsomme, stille angreb—subtile rettighedsudvidelser, lateral bevægelse, insiderovergreb.

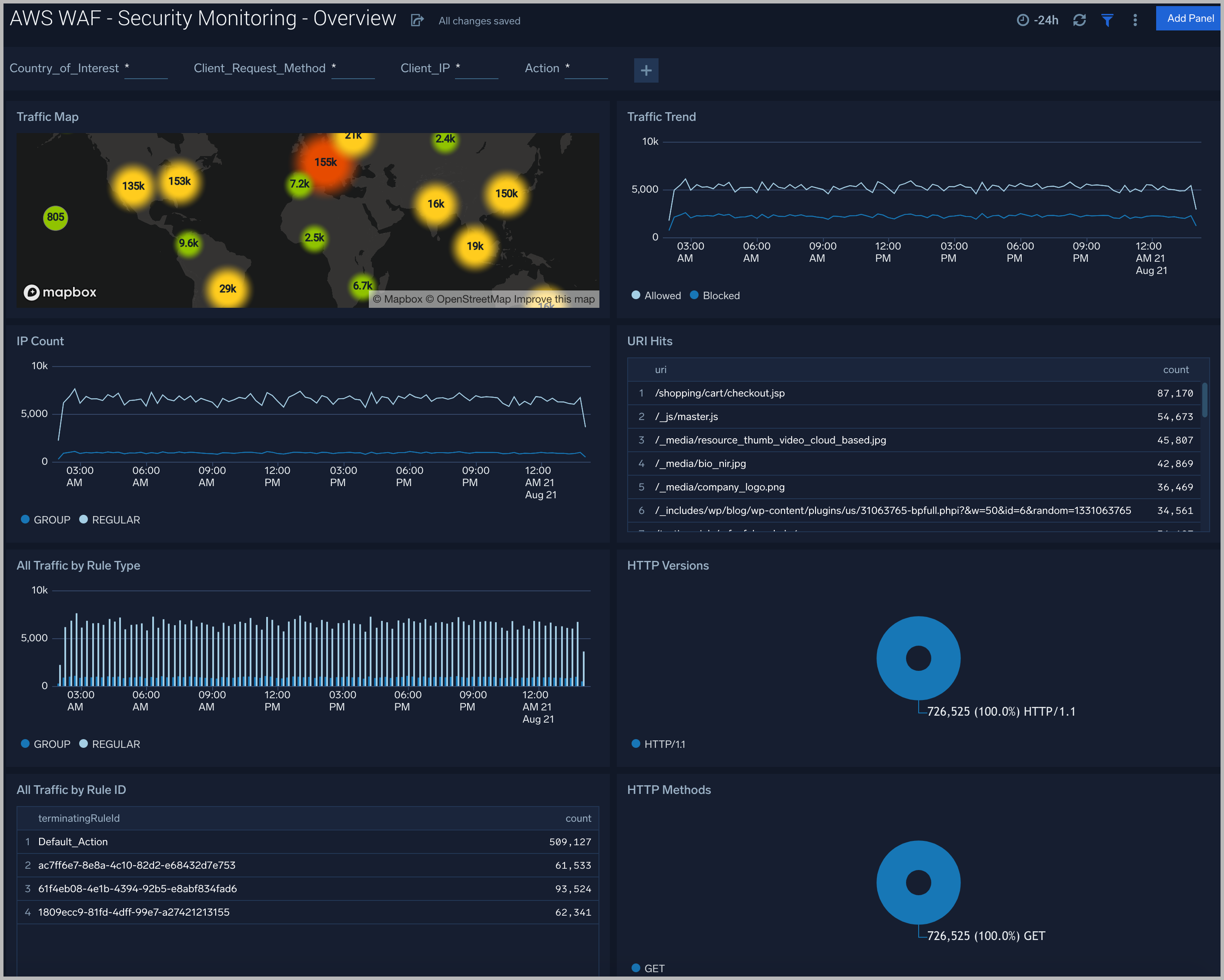

- Samlet visning: Et enkelt dashboard håndhæver konsistente sikker- og overvågningspolitikker på tværs af AWS, Azure, GCP og private clouds.

Vigtige funktioner i avancerede cloud-overvågningsløsninger

Disse cloud-overvågningsløsninger balancerer performance-metrics (CPU, hukommelse, netværk) og sikkerhedsbegivenheder (mislykkede logins, politikbrud), hvilket giver dig et 360°-billede af risiko.

- Cloud-sikkerhedsovervågningsværktøjer med forudbyggede forbindelser til AWS, Azure og GCP reducerer integrationstiden markant.

- Kontinuerlig sikkerhedsovervågning optager begivenheder 24/7 uden manuelle trin.

- Adfærdsanalyser, der lærer normale mønstre og reducerer falske positiver ved at fokusere på faktiske anomalier.

- Automatiserede afhjælpelsesscripts eller serverless-funktioner til at isolere kompromitterede ressourcer og deaktivere konti på sekunder.

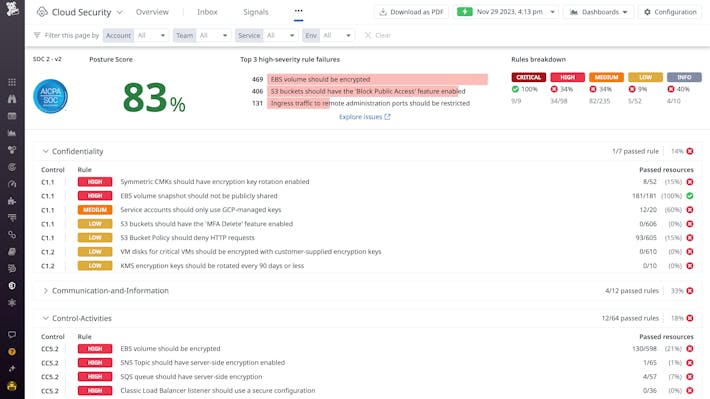

- Brugerdefinerede dashboards til ledelse, compliance-teams og sikkerhedsanalytikere, hver med tilpassede visninger, drilldowns og mulighed for at flagge dit eget use-case-specifike adfærd.

- Integrationshubs, der forbinder sårbarhedsscannere, trusseldata og servicedesk-værktøjer til helstøbt indsigt.

- Compliance-rapportering med forudbyggede dashboards (HIPAA, GDPR, PCI-DSS).

Disse funktioner er grunden til, at cloud-sikkerhedsovervågning bliver mere end en firewall- eller antiviruslokation; det bliver et aktivt kontrollag over hele din cloud og skyrisici.

Udfordringer ved cloud-sikkerhedsovervågning

Det her er de hyppigste problemer, teams står over for – uanset hvor gode deres værktøjer er:

- Datamængde overload: Når du skal capture hvert log fra snesevis af services, belaster det lager og analytics pipelines. Implementer sampling og filtering for at reducere støj.

- Alarmtræthed Alt for mange low-severity alerts drukner de kritiske trusler. Justér tærskler og suppression rules regelmæssigt for at holde støjen nede.

- Multi-cloud kompleksitet: Hver provider bruger unikke log-formater. Hvis du anvender en common schema som OpenTelemetry, kan du normalisere data på tværs af AWS, Azure og GCP.

- Kompetencegaps: Det kræver ekspertise at skrive effektive correlation rules og fine-tune analytics engines – og sådan ekspertise er sjælden. Managed services eller træningsprogrammer kan hjælpe med at udfylde hullet.

- Latensproblemer: Batch log uploads kan forsinke alerts. Streaming ingestion architectures giver lavere latency og hurtigere respons.

Overvinde forhindringer

- Brug open standards som OpenTelemetry til unified logging

- Rate-limit eller sample høj-volumen kilder ved kanten

- Dokumenter runbooks som knytter alerts til automatiserede containment steps

Disse taktikker hjælper dig med at udvikle dit security- og monitoring-ecosystem til et proaktivt forsvar. For private setups kan du godt få brug for et privat cloud.

Best practices for cloud-sikkerhedsovervågning

Selv med det bedste system skal du stadig følge best practices for cloud monitoring. Det gode nyt er, at de er ret nemme at gentage:

- Definer klare playbooks: Knyt hver alert til en respons (notificér, isolér eller eskalér), så dit team ved præcis hvad de skal gøre.

- Automatiser afhjælpning: Integrer med infrastructure-as-code eller serverless functions for automatisk at blokere ondartede IP'er eller rotere kompromitterede credentials.

- Håndhæv least privilege: Begræns hvem der må ændre monitoring security rules eller få adgang til raw logs, og reducer insider-risiko.

- Gennemgå rules regelmæssigt: Efterhånden som dit cloud-setup vokser, skal du fjerne forældede alerts og justere tærskler efter nye baselines.

- Integrer posture management: Forbind cloud compliance monitoring checks med continuous security monitoring for end-to-end dækning.

- Følg cloud monitoring best practices: Kombiner performance- og sikkerhedsdata i samlede dashboards, så DevOps og SecOps får samme indsigt.

Eksempel: onboarding-tjekliste

- Aktivér standardlogning på alle nye VM'er og containere

- Kryptér logstrømme under transport til din SIEM/XDR

- Planlæg kvartalsvis revision af korrelationsregler

- Føj sårbarhedsscan-advarsler ind i dine monitoreringsgange

Ved at kodificere disse trin kan teams tilføje nye arbejdsbelastninger uden at miste synlighed eller kontrol. Det hele skaber en strammere sikkerhed og monitoreringslinje på tværs af dit miljø, uanset om det er offentligt, privat eller hybrid.

Cloud Security Monitoring-løsninger – typer og eksempler

Valg af den rette cloud security monitoring-løsning afhænger af dit miljø, kompetencer og omfang. Herunder fem løsningstyper (cloud-native, tredjeparts SaaS, open source-stacks, CSPM og XDR-hybrider, samt samlede dashboards), hver med to anbefalede værktøjer.

Cloud-Native Monitoring

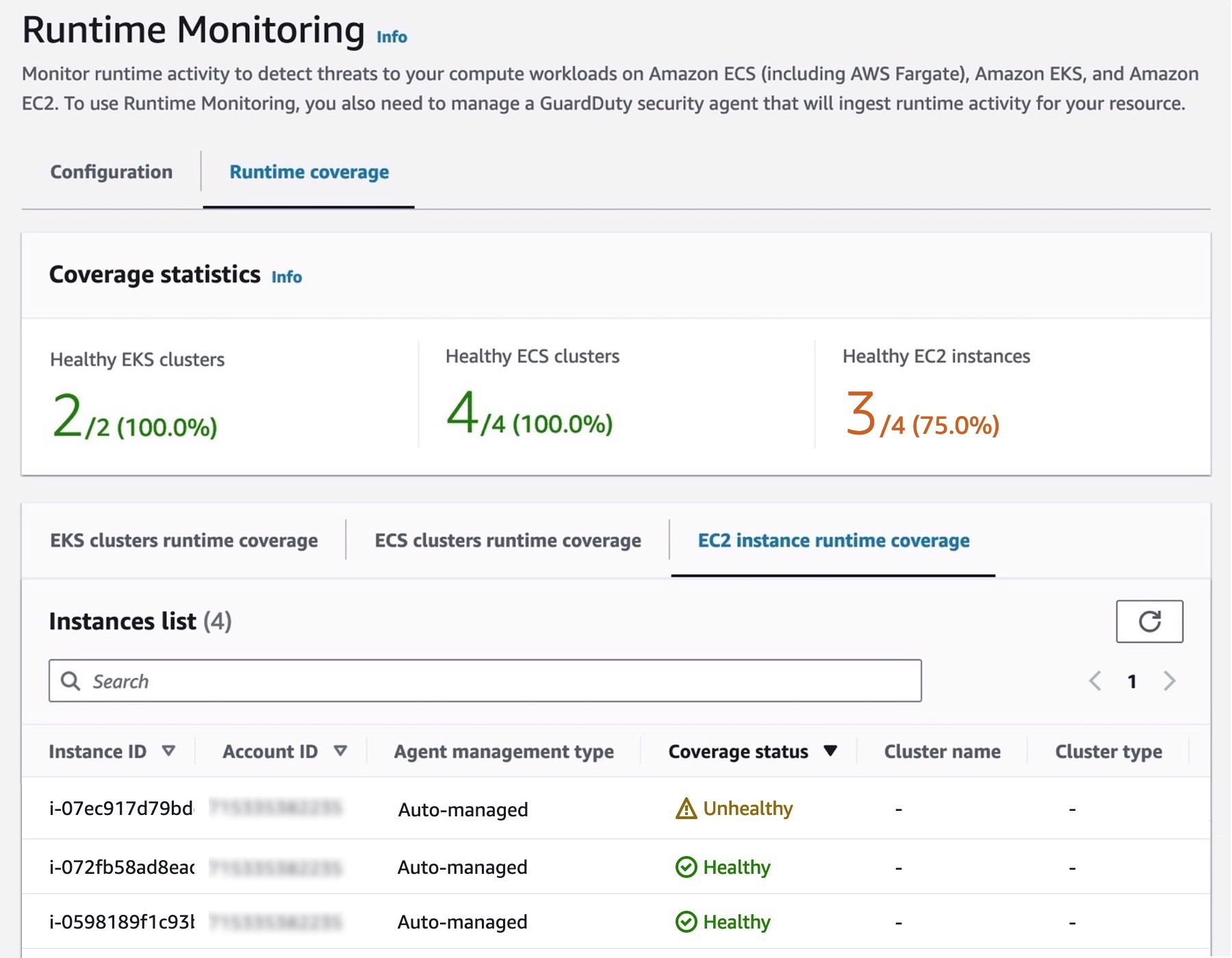

Indbygget i større cloudplatforme, disse tjenester leverer klar-til-brug truseldetektering og integration med udbyder APIs.

-

AWS GuardDuty:

Fuldt administreret truseldetektering, der analyserer VPC-flowlogs, DNS-logs og CloudTrail-begivenheder med pay-as-you-go-prissætning; begrænset til AWS-miljøer og kan generere falske positiver, som kræver justering.

-

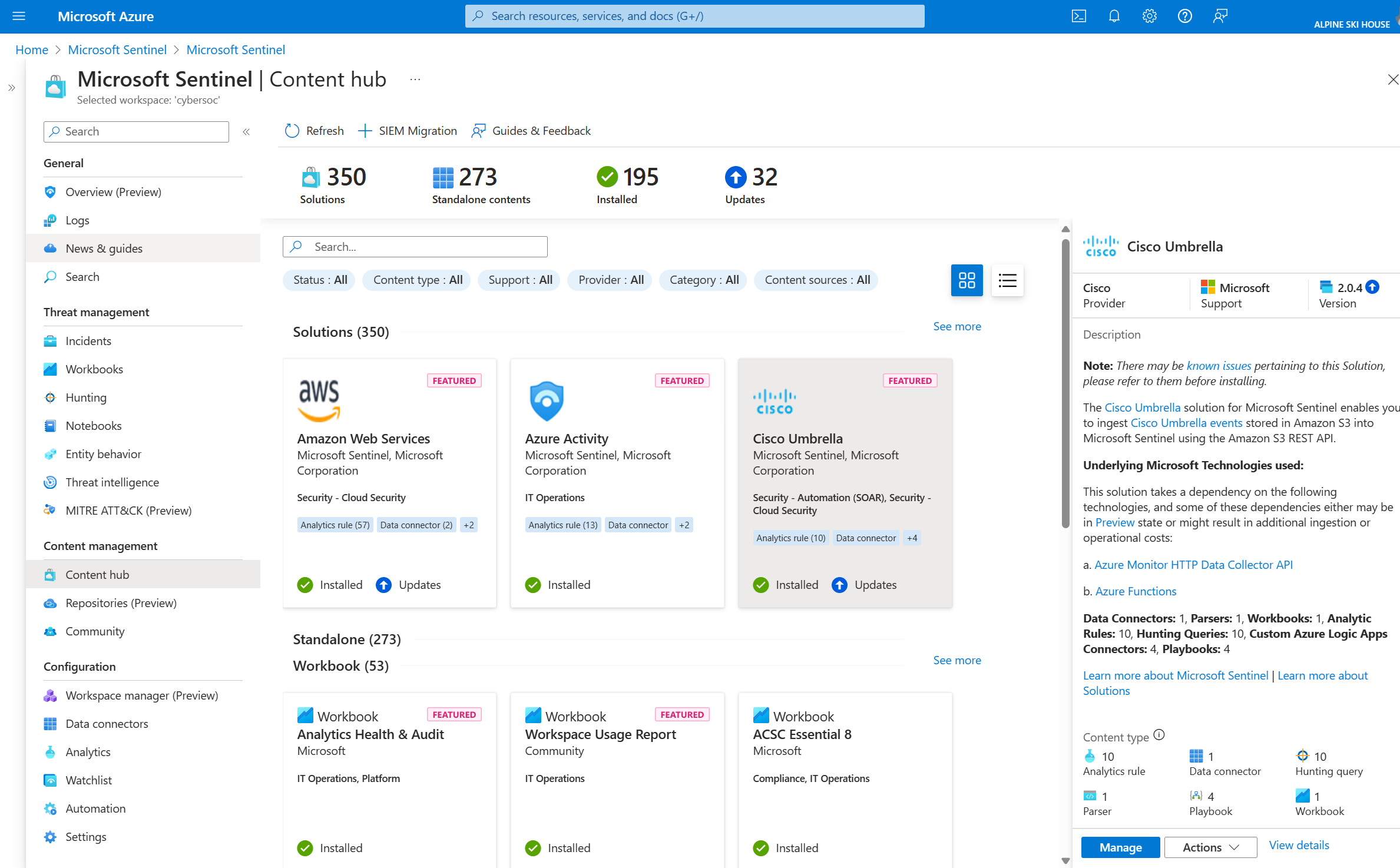

Azure Sentinel:

Cloud-native SIEM/XDR med indbyggede forbindelser til Microsoft-tjenester og AI-drevet analyse; uforudsigelige optagesomkostninger ved skalering og læringskurve for at finjustere advarsler.

Tredjeparts SaaS

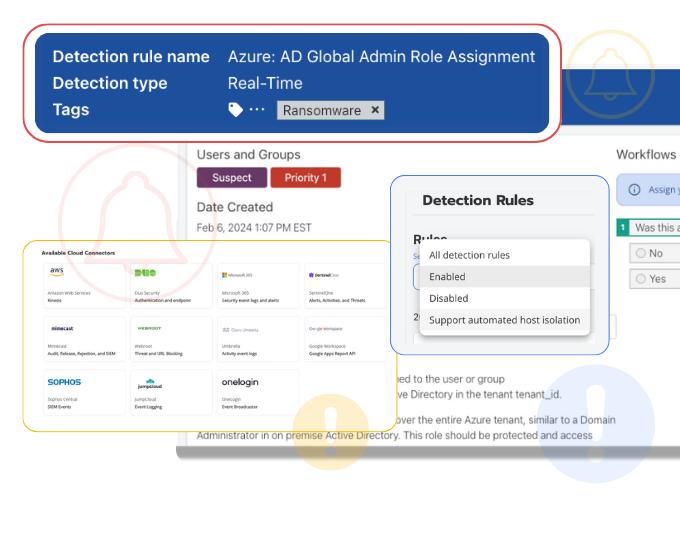

Uafhængige platforme, som leverer dybdegående analyse, adfærdssporing og automatiseret respons, ofte på tværs af flere cloudleverandører.

-

Sumo Logic

SaaS-analyse, som indsamler cloud-skalerede logs og metrics, og tilbyder real-time sikkerhedsindsigt og compliance-dashboards; avanceret regelkonfiguration kan være kompleks for nye teams.

-

Blumira:

Hostet detektering og respons med færdige playbooks og automatiserede undersøgelsesworkflows; mindre leverandørekosystem betyder færre community-integrationer og mindre udviklet funktionalitet.

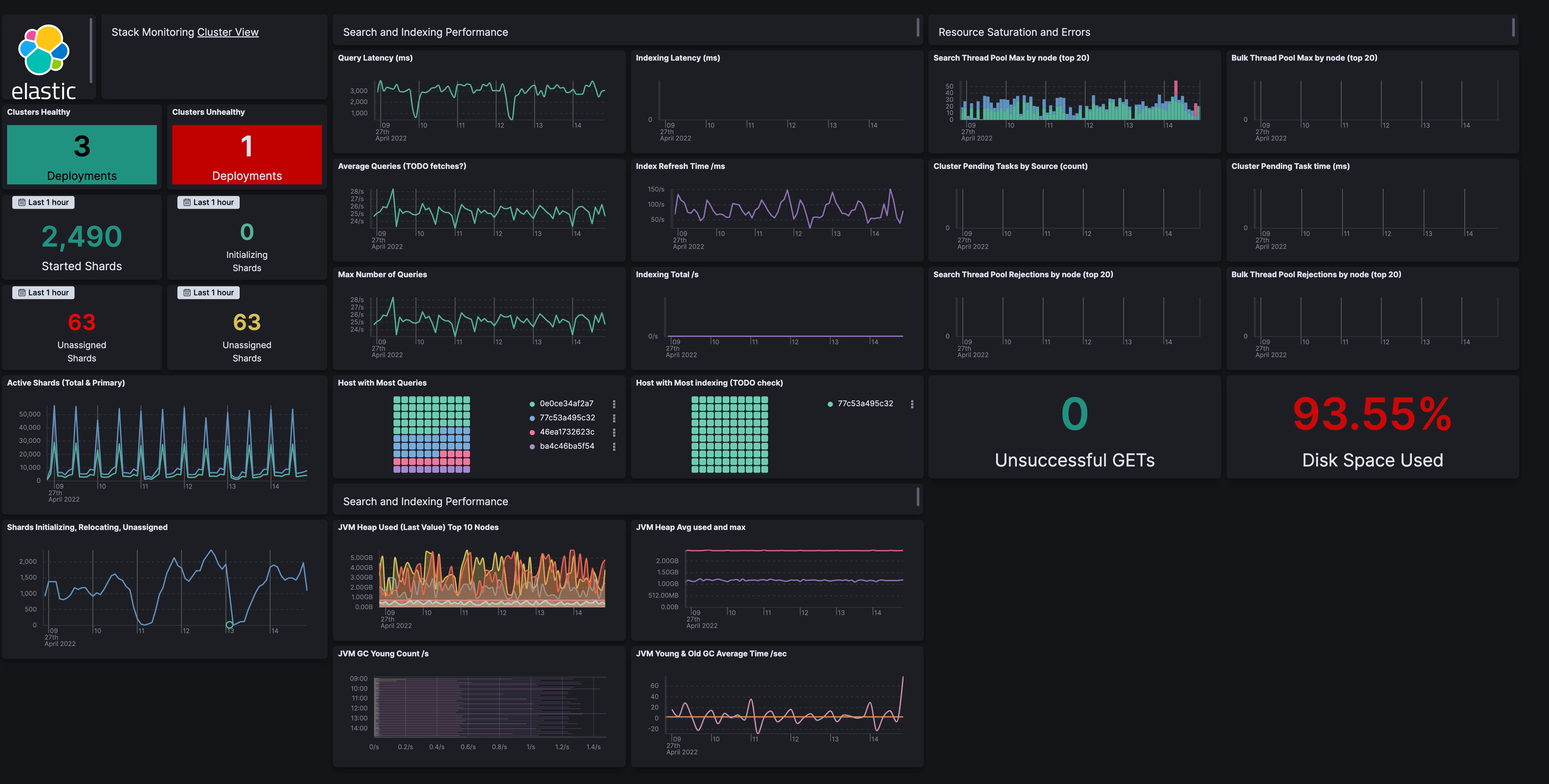

Open Source-Stacks

Community-drevne løsninger, som giver fuld kontrol over datapipelines og analyse, hvilket passer bedre til teams med stærk in-house ekspertise.

-

ELK-stak

Omfattende logindsamling, parsing og visualisering med real-time dashboards; kræver betydelig opsætningsindsats og løbende vedligeholdelse for at skalere indekserings-pipelines.

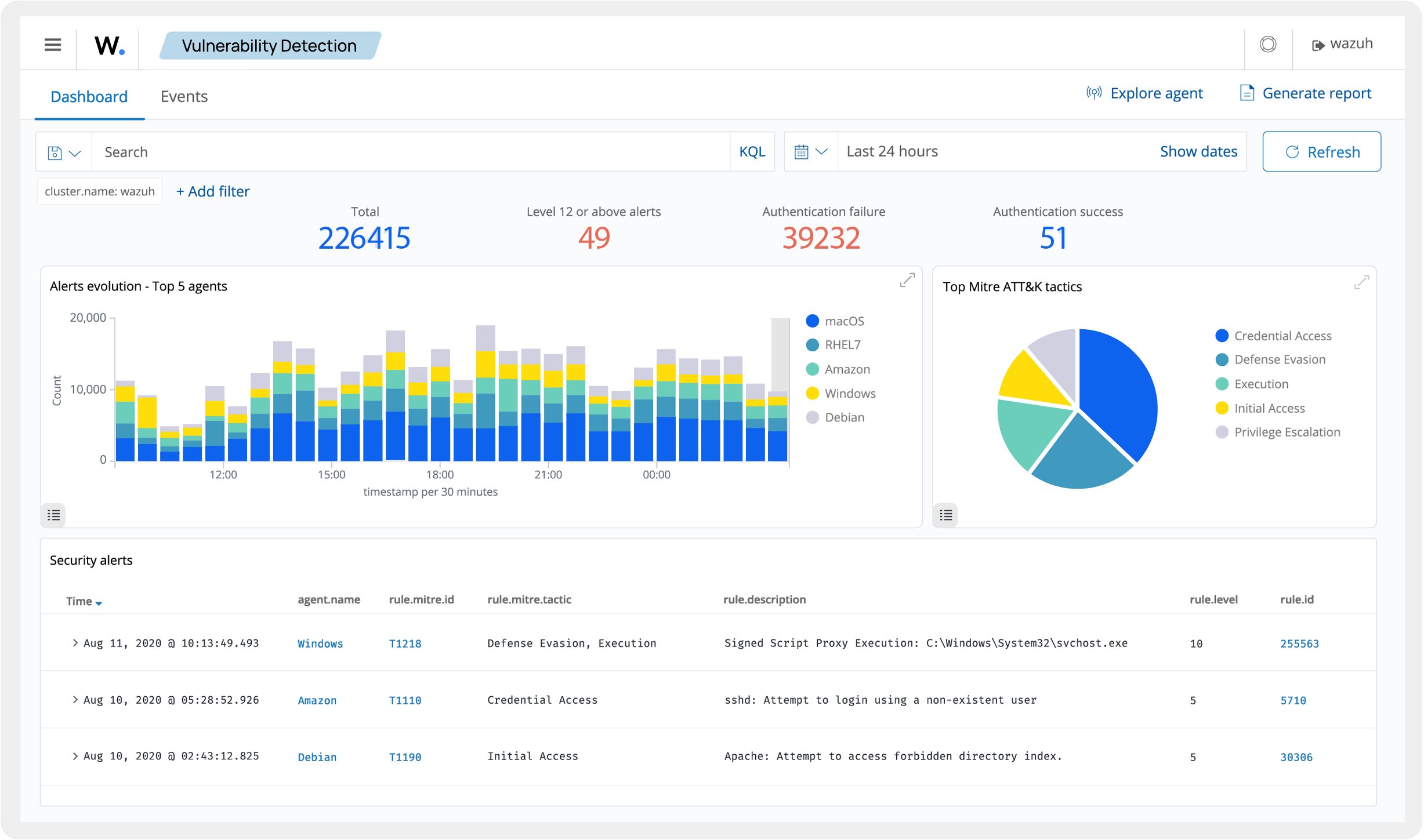

-

Wazuh:

Open source-sikkerhedsplatform, der udvider ELK med værtsbaseret indtrængelsedeteksjon og compliance-rapportering. Stejl læringskurve og begrænsede officielle supportkanaler.

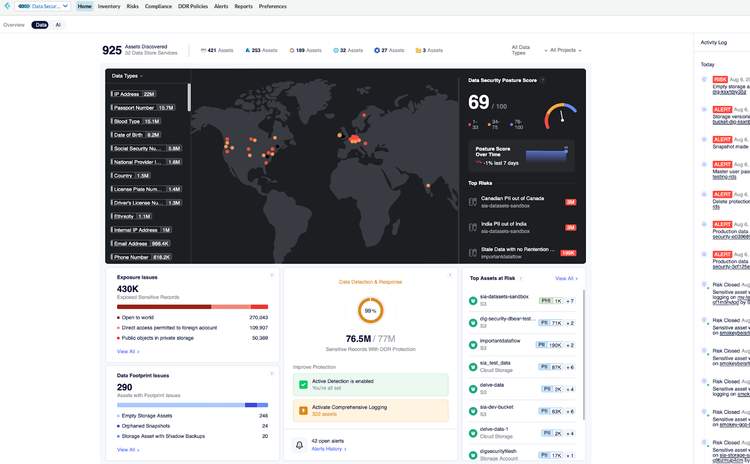

CSPM & XDR-hybrider

Platforme, der kombinerer løbende posturingsstyring med runtime-truseldeteksjon, så du får både indsigt i konfiguration og adfærd.

-

Prisma Cloud

Samlet CSPM, CIEM og runtime-forsvar med container- og serverless-understøttelse. Indledende opsætningskompleksitet og stejl læringskurve forsinker værdirealisering.

-

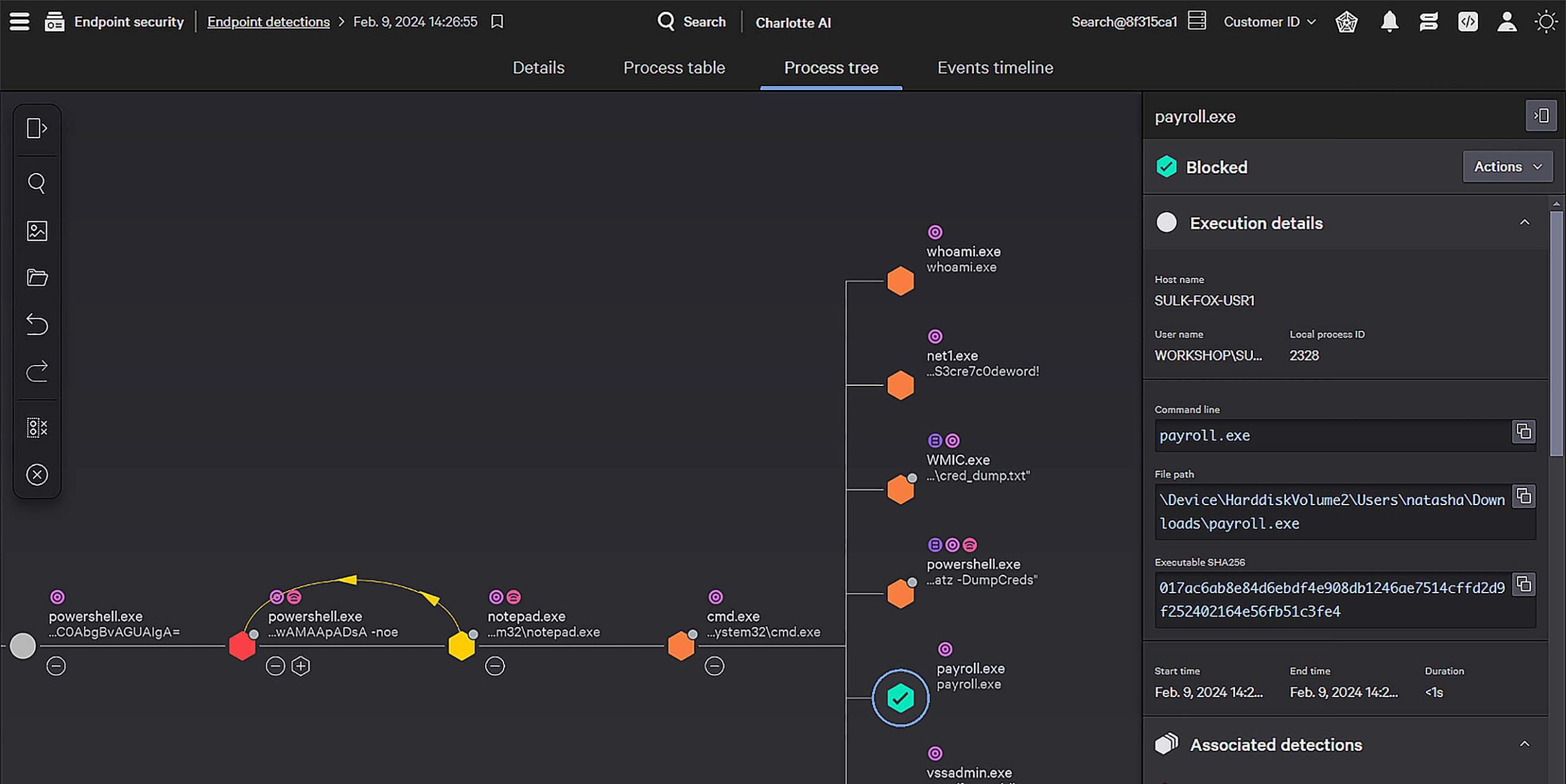

CrowdStrike Falcon:

Full-stack XDR med endpointbeskyttelse, sårbarheder styring og integreret truseldata. Ydeevneomkostninger på endpoints og kræver specialiseret viden for optimal tuning.

Enhedlige Dashboards

Løsninger, der samler sikkerhedshændelser, logs og performance-metrics i ét oversyn, som bygger bro mellem DevOps og SecOps.

-

Datadog:

Kombinerer logs, metrics, traces og sikkerhedsovervågningsmoduler i ét interface, med forudkonfigurerede advarsler til cloud-tjenester. Kompleks log-ingestionsopsætning og potentielt høje dataopbevaringsomkostninger.

-

Splunk Enterprise Security:

Enterprise-korrelation, integration af truseldata og tilpasselige sikkerhedsdashboards. Premium-licensomkostninger og høj læringskurve for nye brugere.

Hver kategori har sine afvejninger - det være sig lethed ved cloud-native deployments, tilpasning af open source eller dybden i hybrid-platforme. Vælg løsningen baseret på dit teams ekspertise, budget og regulatoriske krav for at få mest muligt ud af dit cloud security monitoring-setup og cloud security-arkitektur samlet set.

Afsluttende tanker

I'd be happy to help translate to Danish, but the text appears to be incomplete. Could you please provide the full English text you'd like translated? cloud security → **cloud-sikkerhed** opsætningen er ufuldstændig uden sikkerhed i cloud-infrastruktur, ved at implementere cloud security monitoring-værktøjer, overvåge sikkerhedsbest practices og løbende sikkerhedsovervågning i den daglige drift, omdannes reaktiv loganalyse til proaktiv forsvar, som holder angribere på afstand og dit cloud sikkert hele 2025 igennem.