I denne MikroTik L2TP VPN-opsætning håndterer L2TP tunneleringen, mens IPsec håndterer kryptering og integritet. Ved at kombinere dem får du native klientkompatibilitet uden tredepartsagenter. Validering af dine kryptografiske hardwaregrænsninger er absolut afgørende.

Hvis du ignorerer den indkapslingsforbrug, som denne dual-protokolstack introducerer, kvæler det implementeringer stilfærdig, før de behandler en eneste megabyte.

Hvad er MikroTik L2TP VPN?

Efter sit grundlæggende design fungerer L2TP rent som en hul transportbro. Det giver absolut nul indbygget kryptering for din trafikbevægelse over fjendtlige netværk.

For at tilføje kryptering og integritet parrer netværksarkitekter L2TP med IPsec. Resultatet er en dual-protokolstack, hvor L2TP omslutter tunnelen, og IPsec sikrer payloaden. Denne hybridarkitektur forbliver førstevalget for ældre kompatibilitet uden implementering af invasive tredepartsagenter.

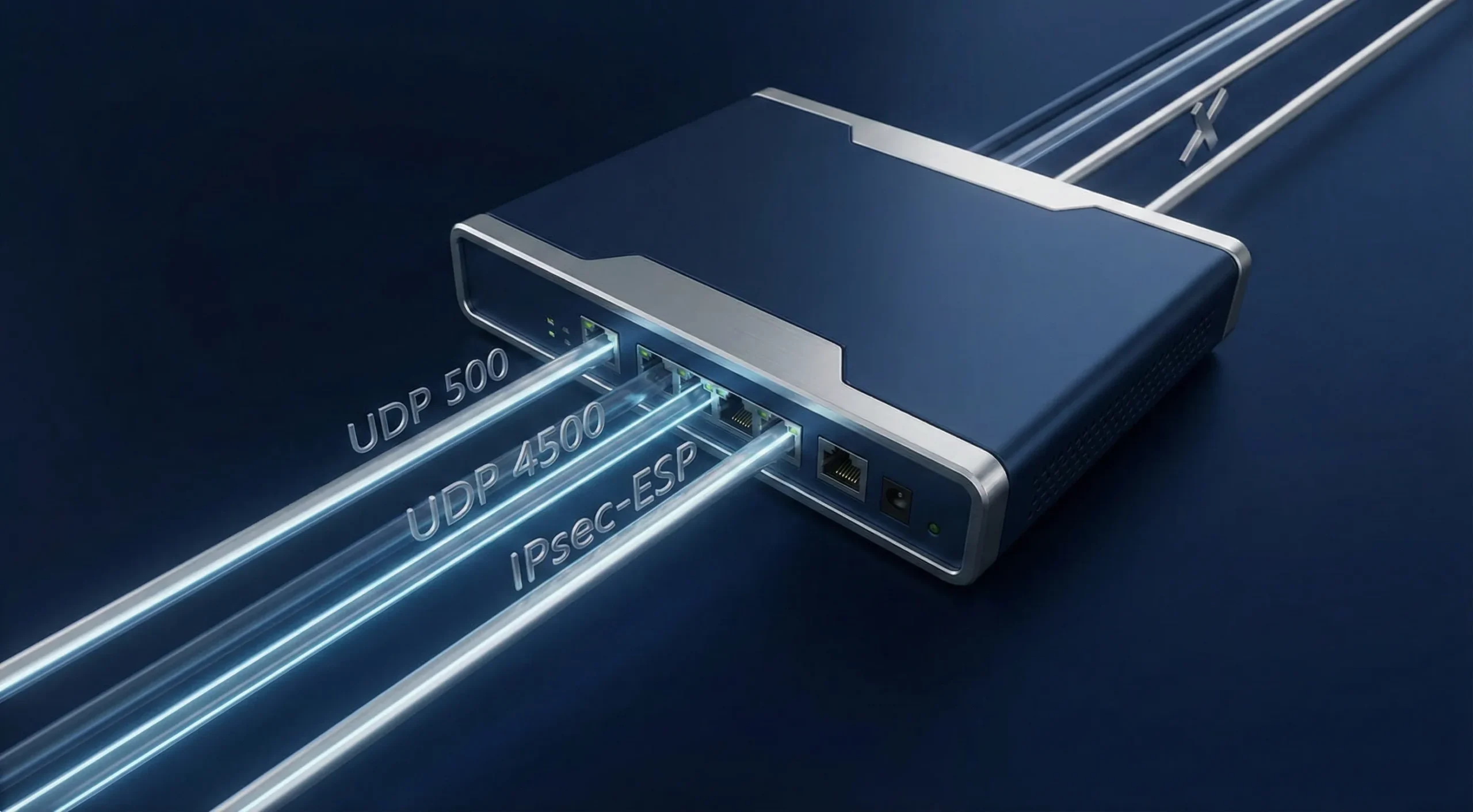

Forståelsen af denne dual-protokolafhængighed dikterer strengt, hvordan du bygger firewall-undtagelser. Din MikroTik VPN-opsætning vil øjeblikkeligt kollapse, hvis enten UDP-routingen eller den underliggende IPsec-indkapslingsproces svigter.

Sådan fungerer det

Etablering af denne sikrede forbindelse kræver en præcis, to-trins netværkshåndtryk. IKE Phase 1 forhandler først den kryptografiske sikkerhedsassociation ved hjælp af dine komplekse Foruddelt nøgle.

Når denne usynlige mur står, bygger Phase 2 L2TP-tunnelen direkte inde i den krypterede payload. Hvis en af faserne mislykkes på grund af PSK-mismatch, proposal-mismatch, blokerede UDP 500/4500 eller NAT-håndteringsproblemer, vil tunnelen ikke komme op. I nogle Windows NAT-T edge cases kan en registreringsændring også være nødvendig.

Processen med dobbelt indkapsling

Data under transmission i en MikroTik L2TP VPN-opsætning gennemgår en omfattende pakkeproces. Det indtaster en standard PPP-frame, bliver pakket af L2TP-protokollen og styrkes af IPsec ESP.

Denne stabelende overhead forstørrer aggressivt pakkedimensionerne og presser dem langt ud over standard netværk Maksimal transmissionsenhed grænser. Denne pludselige stigning udløser uundgåeligt massiv pakkefordeling på tværs af miljøer med høj latens.

Hvis din organisation prioriterer ren hastighed frem for avanceret tunnelering, se vores guide til Shadowsocks Configuration, som tilbyder et overbevisende alternativ med lavt overhead. Jeg mener, at tungt tunneling ofte er overkill til simple webbaserede forretningsapplikationer.

Hvordan opsætter man MikroTik L2TP VPN?

At implementere en sikret server på RouterOS v7 kræver absolut præcision. For den reneste opsætning skal routeren have en offentlig adresse eller et stabilt DNS navn. En statisk offentlig IP foretrækkes, men er ikke påkrævet i alle implementeringer.

Du skal sikre en konfigurationssikkerhed med det samme, da ødelagte IPsec-politikker vil låse dig ude. Gennemse vores guide til standard Mikrotik Portvidereføring dokumentation før du manipulerer kryptografiske trafikketjer. Følg denne MikroTik L2TP VPN opsætning præcist. At skynde dig gennem firewallregler på en live produktionsrouter er garanteret katastrofalt.

Trin 1: Opret IP-puljen og PPP-profilen

Du skal definere lokale IP-adresser. Dine forbindende klienter modtager disse IP'er.

- Åbn IP-menuen. Klik på Pool-indstillingen.

- Klik på knappen Tilføj. Navngiv puljen vpn-pool.

- Angiv dit specifikke IP-område.

- Åbn PPP-menuen. Klik på Profiles-indstillingen.

- Klik på knappen Tilføj. Navngiv profilen l2tp-profile.

- Tildel den lokale adresse til din routergatewawy.

- Angiv fjernkadressen til vpn-pool.

Trin 2: Aktivér den globale server og IPsec

Dette trin aktiverer den globale L2TP-lytter i din MikroTik L2TP VPN opsætning. RouterOS tilknytter IPsec-kryptering dynamisk, når du aktiverer det.

- Åbn PPP-menuen. Klik på Interface-indstillingen.

- Klik på knappen L2TP Server.

- Markér afkrydsningsfeltet Aktiveret.

- Vælg L2TP-Profile som standardprofilen.

- Vælg Kræves under Brug IPsec, medmindre du bevidst har brug for en IPsec-fallback uden IPsec til et lab eller migrationsscenar.

- Skriv en kompleks streng i feltet IPsec Secret.

Trin 3: Tilføj PPP-brugere (Hemmeligheder)

Din server kræver brugerkonti. Du skal oprette legitimationsoplysninger for fjernklientgodkendelse. Det næste trin i din MikroTik L2TP VPN-opsætning går over til PPP-profilen.

- Åbn PPP-menuen. Klik på Secrets-indstillingen.

- Klik på Add-knappen.

- Angiv et unikt Navn. Angiv en sikker Adgangskode.

- Indstil Service til L2TP.

- Indstil Profile til l2tp-profile.

Trin 4: Konfigurer firewallreglerne (Prioritet)

Din firewall blokerer IPsec-forhandlinger. Du skal placere disse regler i din Input-kæde.

- Accepter UDP port 500. Dette håndterer Phase 1-sikkerhedsassociationer.

- Accepter UDP port 4500. Dette behandler NAT Traversal.

- Accepter UDP port 1701 til L2TP-linkoprettelse. Efter opsætning kan relateret trafik bruge andre UDP-porte efter forhandling.

- Accepter IPsec-ESP-protokollen. Dette tillader Protocol 50-krypterede payloads.

Hvis VPN-klienter har brug for rutebar adgang til interne subnets, skal du også tilføje IPsec-policy match-regler i forward-kæden og undtage matchende trafik fra srcnat/masquerade. FastTrack bypass alene er ikke tilstrækkeligt for alle rutede IPsec-tilfælde.

Trin 5 & 6: Optimer standardpolitikker og peer-profiler

RouterOS bruger standardskabeloner. Du skal sikre dem manuelt.

- Åbn IP-menuen. Klik på IPsec-indstillingen. Klik på Proposals-fanen.

- Bekræft sha256 hash-parameteren. Bekræft AES-256 CBC-kryptering.

- Indstil PFS Group til modp2048 minimum, eller en stærkere gruppe hvis alle klientplatforme inden for området understøtter det. Brug ikke modp1024; RFC 8247 markerer det som SHOULD NOT.

- Klik på Profiles-fanen. Indstil Hash til sha256. Indstil Encryption til aes-256.

- Markér NAT Traversal hvis klienter eller serveren kan sidde bag NAT. Dette gør det muligt for IPsec at fungere korrekt over UDP port 4500 i NATede stier.

Alle proposalværdier, herunder PFS-gruppen, hash-algoritmen og krypteringscifferen, skal matche det, som dine klientplatforme faktisk understøtter; uoverensstemmelser vil få Phase 2 til at fejle uden varsel.

Avanceret optimering (FastTrack-omgåelse)

Standard-IPv4 FastTrack-reglen accelererer kunstigt pakkeforwarding. Dette ødelægger rutinemæssigt IPsec-tunneller, fordi den fast-tracker pakker før krypteringscyklussen finder sted.

Du skal eksplicit deaktivere FastTrack for al kryptografisk trafik. Opret en Accept-regel ved hjælp af IPsec Policy=in,ipsec matchere. Træk denne regel over FastTrack. Din MikroTik VPN-konfiguration stabiliseres, når dette er på plads.

Hvis VPN-klienter har brug for rutebar adgang til interne subnets, skal du også tilføje IPsec-policy match-regler i forward-kæden og undtage matchende trafik fra srcnat/masquerade. FastTrack bypass alene er ikke tilstrækkeligt for alle rutede IPsec-tilfælde.

Vigtigste funktioner og fordele

Mange teams vælger stadig en MikroTik L2TP VPN-opsætning frem for zero-trust-modeller for at bevare native OS-kompatibilitet og undgå tredjeparts-agenter. Alligevel fortsætter erfarne systemadministratorer med at vedtage denne tunge IPsec-overhead rent ud af bekvemmelighed. Native OS-integration eliminerer automatisk konfligerende tredjeparts-softwareagenter fra dine slutpunkter.

Jeg bemærker ofte, at native OS-værktøjer holder længere end trendede tredjeparts-agenter hver eneste gang. At springe disse obligatoriske klient-udrulninger over sparer helpdesk-afdelinger for hundredvis af spildt timer årligt. En fuldstændig MikroTik L2TP VPN-opsætning har alvorlige hardwarebegrænsninger, som gennemgås nedenfor.

| Funktionsområde | RouterOS Påvirkning |

| Sikkerhedsstandard | AES-256 IPsec-kryptering beskytter mod man-in-the-middle-angreb. |

| Kompatibilitet | Bredt built-in-support på Windows og Apple-platforme, med platformspecifik og versionspecifik support på andre systemer. |

| CPU-belastning | IPsec-gennemløb afhænger af routermodel, CPU, trafikmønster, ciphersuite og offload-support. På understøttet hardware kan RouterOS bruge IPsec-acceleration såsom AES-NI. |

| Firewall-kompleksitet | Firewall-regler varierer efter topologi, men L2TP/IPsec involverer normalt UDP port 500, UDP port 4500, L2TP-kontroltrafik og IPsec-politikhåndtering. |

Sikkerhed og native kompatibilitet

Den definerende sikkerhedsmæssige fordel ved denne MikroTik L2TP VPN-opsætning er AES-256-krypteringsserien. Matematikken holder. Alligevel fortsætter eksponerede edge-gateways med at være massive mål for automatiserede scanningsarrays. En nylig 2024 CISA-rapport bekræftede, at eksponerede VPN-gateways driver cirka 22% af første ransomware-adgangsvektorer globalt.

Streng adresselistefiltring er en ikke-forhandelbar prioritet. At stole på en eksponeret port uden adressefiltrering er driftsmæssig uagtsomhed. Hvis du står over for deep-packet inspection, kan du læse vores artikel om implementering af en Obfuskeret VPN for at omgå aktiv censur.

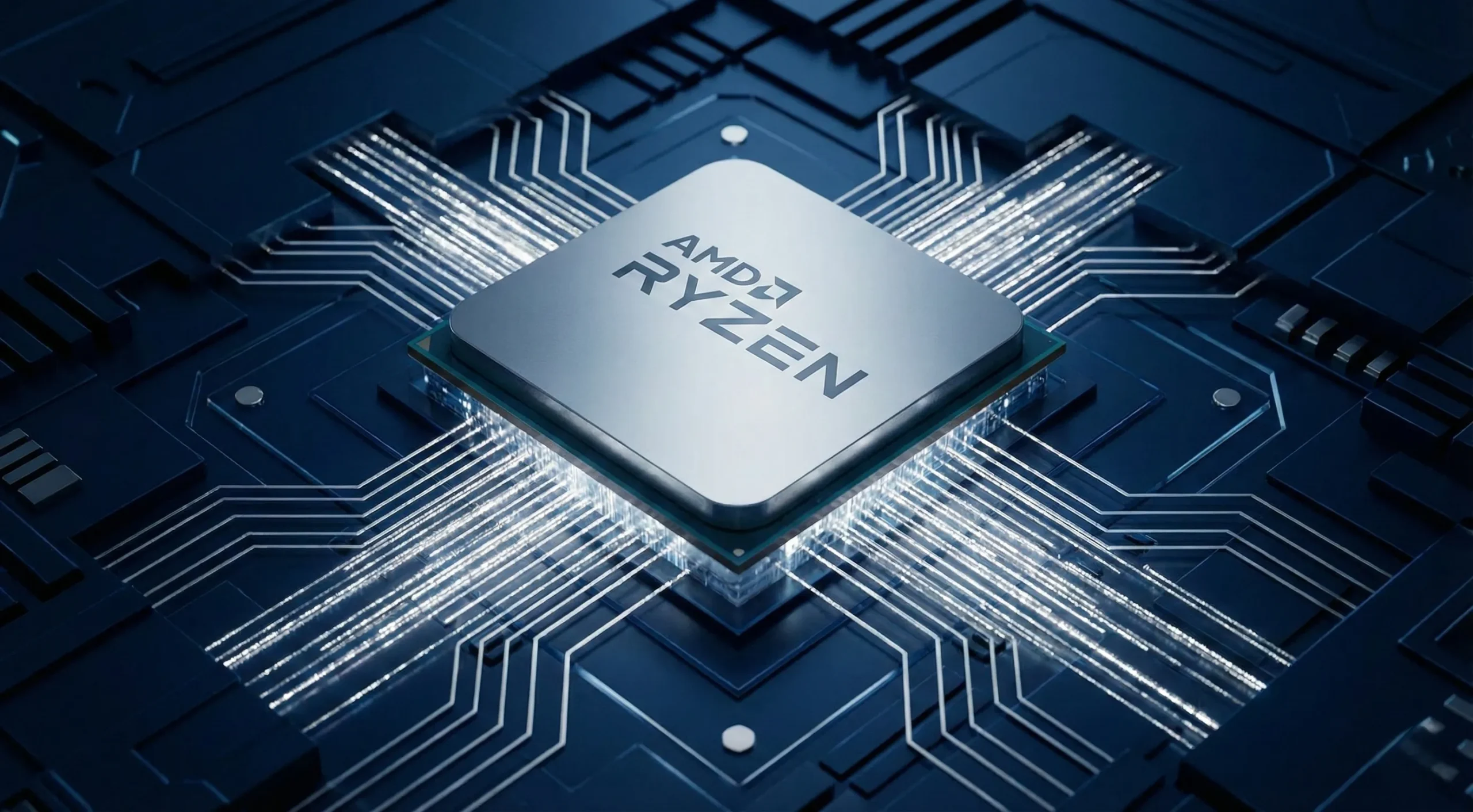

Performanceovervejelser (hardwareacceleration)

Uden hardwareacceleration håndterer CPU al kryptering inline, hvilket kan drive single-core-udnyttelse til det maksimale og trække gennemløbet godt under din linehastighed; MikroTiks egen IPsec hardwareacceleration-dokumentation bekræfter dette direkte.

For at holde dine IPsec-tunneler kørende ved fuld linehastighed uden CPU-flaskehalse har du brug for hardware, der faktisk kan håndtere belastningen. På Cloudzy tilbyder vores MikroTik VPS høj-frekvens Ryzen 9 CPU'er, NVMe-lagerplads og 40 Gbps-netværk; designet præcis til denne type kryptografisk arbejdsbyrde.

Typiske use cases

L2TP/IPsec dominerer sikkert meget isolerede transportsituationer snarere end generel web-routing. En 2025 Gartner-analyse afslørede, at 41% af virksomheds-edge-netværk stadig er stærkt afhængige af native protokoller for at undgå dyre tredjeparts-licenser.

Disse ældre protokoller sidder dybt rodfæstede på milliarder af globale enheder. Dette MikroTik L2TP VPN-opsætning fungerer fremragende når du håndhæver strenge firewall-grænsesætninger, der begrænser adgangen udelukkende til interne virksomhedsundernetværk. At bruge denne protokol til fuldtunel-webbrowsing er en grundlæggende dårlig ressourceanvendelse.

Fjernadgangsadgang og site-til-site-begrænsninger

Denne specifikke protokolkonfiguration blomstrer når individuelle fjernmedarbejdere opretter forbindelse til et centralt kontor-LAN. Plus, L2TP-omslaget tilføjer unødvendig, høj latenstid til statiske branch-routere.

Jeg vurderer bestemt, at det er enormt ineffektivt til permanent forbindelse mellem to helt adskilte fysiske kontorer. For at forbinde permanente virksomhedsfilialsteder, se vores artikel om at følge en VPN mellem websteder vejledning.

Konklusion

Et korrekt konstrueret MikroTik L2TP VPN-opsætning giver din fjernmedarbeiderstab naturlig adgang uden tredjepartsoftwarebaggage. Moderne protokoller dominerer skærmfladen på netværkstidsskrifter i dag, men utilløbelig AES-256 IPsec-kryptering gør denne arkitektur til en udiskutabel virksomhedskoloss.

Korrekte NAT-T-indstillinger hjælper med at undgå nogle Phase 2-fejl på NATerede stier, men PSK-uoverensstemmelser, forslagsuoverensstemmelser og firewall-problemer kan stadig bryde forhandlingen. Husk at L2TP og IPsec tilsammen øger indkapslingskosti og reducerer din effektive MTU. Ydelsesprisen kommer fra tilføjet pakkering, ikke fra et ekstra krypteringslag.

MikroTik's egen IPsec-dokumentation bekræfter, at hardwareacceleration bruger en indbygget krypteringsmotor indeni CPU til at fremskynde krypteringsprocessen; uden den falder al kryptografisk arbejde på hoved-CPU, og gennemstrømningen falder betydeligt.

Brug af routere med indbyggede krypteringsacceleratorer på dit opsætning forhindrer CPU-flaskehalse og holder dit netværk kørende ved fuldt linjehastighed.