Linux VPS-servere tilbyder bedre sikkerhed end Windows-systemer gennem deres indbyggede Linux Security Model. Imidlertid er intet system ufejlbarligt. Hackere scanner dagligt millioner af servere og søger efter sårbarheder, som de kan udnytte til at stjæle følsomme data eller bruge servere til storskalerede angreb.

At sikre en Linux-server kræver bevidst konfiguration. Nye VPS-installationer kommer med standardindstillinger, der prioriterer tilgængelighed over sikkerhed. At forstå, hvordan du sikrer Linux-serverimplementeringer, beskytter mod udvikling af trusler og samtidigt opretholder systemfunktionalitet. Denne vejledning viser dig 20 vigtige trin til at sikre Linux-serverinfrastruktur og forvandler dit sårbare system til en fæstning, der afviser almindelige angreb.

Hvad er Linux VPS?

En Linux VPS (Virtual Private Server) kører på cloud-platforme med dedikerede ressourcer adskilt fra andre brugere. I modsætning til delt hosting, hvor en kompromitteret konto kan påvirke andre, isolerer sikker VPS-hosting dit miljø. Angribere retter dog stadig angreb mod usikrede VPS-servere for at stjæle data, installere malware eller lancere angreb mod andre systemer.

Når du bestiller køb Linux VPS hosting, kommer operativsystemet præinstalleret med grundlæggende indstillinger. Disse standardkonfigurationer prioriterer brugervenlighed over sikkerhed, hvilket efterlader din server sårbar over for automatiserede angreb, der scanner efter almindelige sikkerhedshul. At sikre cloud-data med VPS-servere kræver proaktive tiltag ud over grundlæggende installation.

Hvorfor du skal sikre din Linux VPS

Usikrede servere bliver mål inden for timer efter at være gået online. Organisationer står nu over for gennemsnitligt 1.876 cyberangreb pr. uge, hvilket repræsenterer en stigning på 75% fra året før. At forstå, hvordan man sikrer Linux-serverinfrastruktur, beskytter mod disse konstante trusler, som kan kompromittere dit system.

Det mest farlige aspekt er, at sofistikerede angreb ofte forbliver uopdagede. Angribere kan få adgang til dine data, overvåge kommunikation eller bruge din servers ressourcer uden tydelige tegn på indbrud. Sikret VPS-hosting kræver proaktive tiltag, fordi angribere ikke annoncerer deres tilstedeværelse. Når du først bemærker usædvanlig aktivitet, kan betydelig skade allerede være sket.

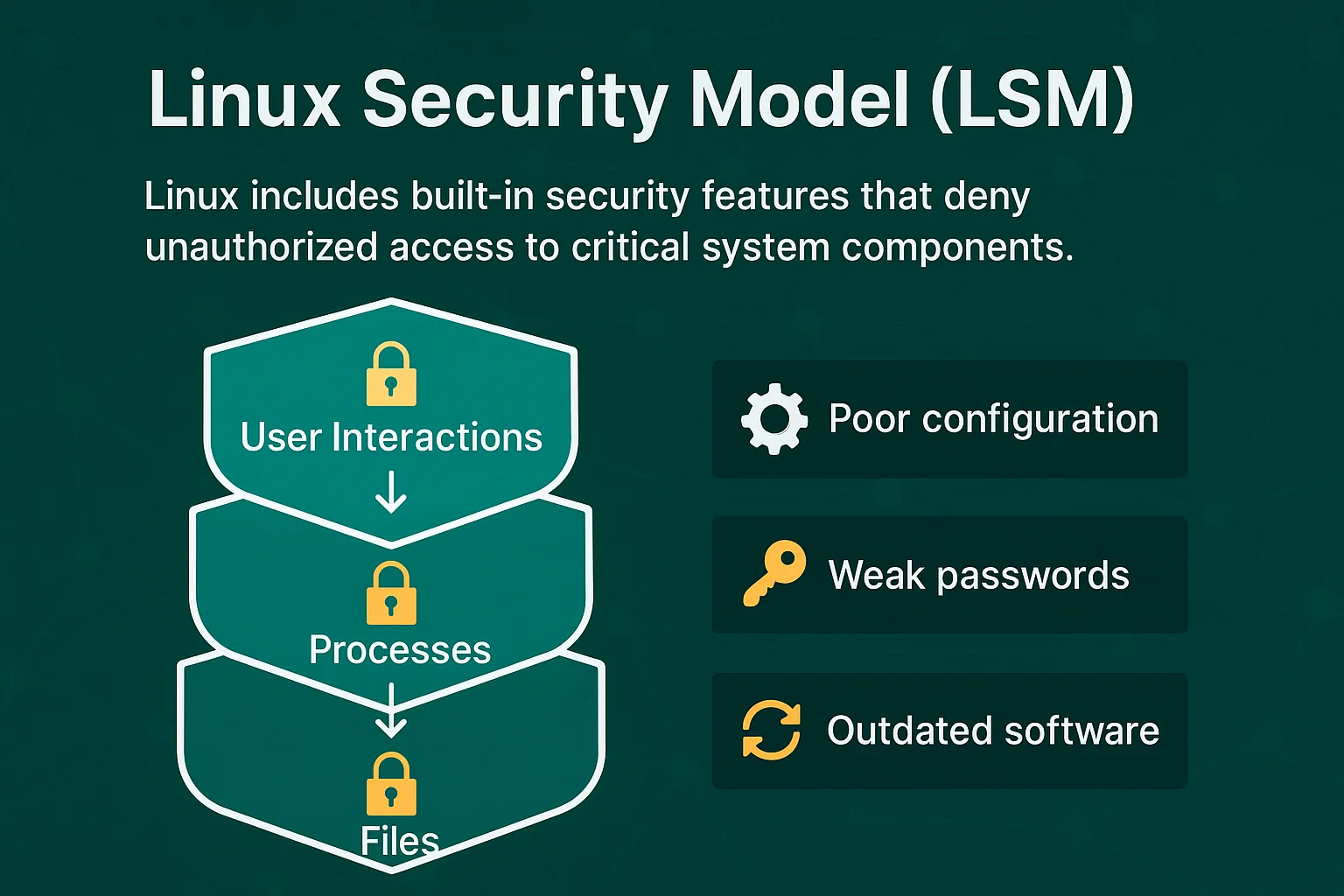

Linux sikkerhedsmodel (LSM)

Linux inkluderer indbyggede sikkerhedsfunktioner, som nægter uautoriseret adgang til kritiske systemkomponenter. Linux-sikkerhedsmodellen med diagram viser, hvordan adgangskontroller beskytter filer, processer og brugerinteraktioner. Dette skaber flere sikkerhedslag, der gør udnyttelse sværere sammenlignet med andre operativsystemer.

LSM'er kan dog ikke forhindre angreb forårsaget af dårlig konfiguration, svage adgangskoder eller forældet software. De giver grundlaget for, hvordan man sikrer en Linux-server, men kræver korrekt implementering for at være effektive til Ubuntu VPS hosting og andre Linux-distributioner.

20 måder at sikre Linux VPS

Disse sikkerhedsforanstaltninger går fra grundlæggende konfigurationsændringer til avancerede overvågningssystemer. At mestre, hvordan man sikrer Linux-servermiljøer, kræver at implementere disse trin systematisk for at opbygge en sikker Linux-server, der modstår almindelige angrebsvektorer.

Hver teknik adresserer specifikke sikkerhedshul, som angribere almindeligvis udnytter. Metoderne spænder fra grundlæggende konfigurationer, som hver server har brug for, til sofistikerede overvågningssystemer til avanceret truselsdetektion. Nogle foranstaltninger giver øjeblikkelig beskyttelse, mens andre skaber langsigtet sikkerhedsmodstandskraft. Implementeringsrækkefølgen betyder noget. Grundlæggende hærdingstrin bør gå forud for avancerede overvågningsværktøjer. Samlet skaber disse 20 strategier overlappende sikkerhedslag, som væsentligt reducerer din servers angrebsflade.

1. Hold softwaren opdateret

Forældet software indeholder kendte sikkerhedshul, som angribere udnytter. Softwareudviklere frigiver regelmæssigt patches, der reparerer disse sårbarheder, hvilket gør opdateringer til dit første forsvarslinje for at sikre Linux-serversystemer.

Konfigurer automatiske opdateringer for kritiske sikkerhedsrettelser:

# Ubuntu/Debian

sudo apt update && sudo apt upgrade -y

# CentOS/RHEL

sudo yum update -yOpsæt e-mailbeskeder for tilgængelige opdateringer, så du forbliver informeret om sikkerhedsrettelser, der kræver manuel gennemgang.

2. Deaktiver root-login

Hver Linux-server inkluderer en "root"-brugerkonto med ubegrænset systemadgang. Da hackere ved, at denne konto altid findes, målretter de den med brute force-angreb for at gætte adgangskoder og få fuldstændig serverkontrol.

Opret en ny administrativ bruger, inden du deaktiverer root-adgang:

# Create new user

sudo adduser adminuser

sudo usermod -aG sudo adminuser

# Disable root login in SSH configuration

sudo nano /etc/ssh/sshd_config

# Change: PermitRootLogin no

sudo systemctl restart sshdDette tvinger angribere til at gætte både brugernavn og adgangskode, hvilket øger sikkerheden markant.

3. Generer et SSH-nøglepar

Adgangskodebaserede logins, især hvis adgangskoderne er svage, kan være en sårbarhed. SSH-nøgleautentificering tilbyder et mere sikkert alternativ. Ved at bruge kryptografiske nøgler i stedet for adgangskoder sikrer du en mere robust og svær at knække autentificeringsmetode.

Denne sikkerhedsmål er særlig kritisk, fordi stjålne legitimationsoplysninger er det initiale angrebsvektor i 24% af databrud ifølge sikkerhedsforskning. Disse angreb tager længere tid at opdage og håndtere end andre metoder, hvilket gør forebyggelse via SSH-nøgler afgørende.

Generer SSH-nøgleparrer til sikker autentificering:

ssh-keygen -t rsa -b 4096

ssh-copy-id username@server-ipSSH-nøgler kan være op til 4096 bits lange, hvilket gør dem eksponentielt mere sikre end selv komplekse adgangskoder.

4. Aktivér tofaktor-autentificering

Tofaktor-autentificering tilføjer et verificeringstrin ud over adgangskoder. Selv hvis angribere får adgang til din adgangskode, kan de ikke få adgang til din server uden den anden autentificeringsfaktor.

Installer og konfigurer tofaktor-autentificering:

sudo apt install libpam-google-authenticator

google-authenticatorKonfigurer din mobilautheticator-app til at generere tidsbaserede koder til serveradgang.

5. Skift SSH-porten

Standard-SSH-porten (22) udsættes konstant for angrebsforsøg fra automatiserede scanningsværktøjer. At skifte til en brugerdefineret port reducerer eksponeringen over for disse automatiserede angreb. I betragtning af at det globale gennemsnitlige omkostninger ved et databrud nåede $4,88 millioner i 2024, giver selv enkle sikkerhedsforanstaltninger som portændringer værdifuld beskyttelse mod automatiserede trusler.

For de fleste Linux-distributioner:

sudo nano /etc/ssh/sshd_config

# Find: #Port 22

# Change to: Port 2222 (choose a port between 1024-65535)

sudo systemctl restart sshdFor Ubuntu 23.04 og nyere versioner:

sudo nano /lib/systemd/system/ssh.socket

# Update ListenStream=2222

sudo systemctl daemon-reload

sudo systemctl restart ssh.serviceVigtigt: Test den nye port før du lukker din nuværende session:

# Test connection in a new terminal

ssh username@server-ip -p 2222Opdater dine firewall-regler for at tillade den nye port:

sudo ufw allow 2222

sudo ufw delete allow 22 # Remove old rule after testingHusk at angive den nye port, når du forbinder: ssh brugernavn@server-ip -p 2222

6. Deaktiver ubrugte netværksporte og IPv6

Åbne netværksporte giver indgangspunkter for angribere. Hver kørende tjeneste skaber potentielle sårbarheder, så deaktiver unødvendige tjenester og deres tilknyttede porte.

Vis åbne porte i øjeblikket:

sudo netstat -tulpn

# Alternative command

sudo ss -tulpnBrug iptables til at administrere firewall-regler og lukke unødvendige porte.

Deaktiver IPv6 hvis det ikke er nødvendigt:

sudo nano /etc/sysctl.conf

# Add these lines:

net.ipv6.conf.all.disable_ipv6 = 1

net.ipv6.conf.default.disable_ipv6 = 1

net.ipv6.conf.lo.disable_ipv6 = 1

# Apply changes

sudo sysctl -p

# Verify IPv6 is disabled

cat /proc/sys/net/ipv6/conf/all/disable_ipv6

# Should return 1Opdater netværkskonfiguration (find din aktuelle netplan-fil):

# Find netplan configuration files

ls /etc/netplan/

# Edit your specific configuration file

sudo nano /etc/netplan/[your-config-file].yaml

# Comment out IPv6 configuration lines

sudo netplan apply7. Konfigurer en firewall

Firewalls styrer, hvilken netværkstrafik der kan nå din server. De blokerer uautoriserede forbindelser og tillader legitim trafik gennem specificerede porte.

Hurtig UFW-opsætning:

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw enableVigtige firewall-regler:

| Formål | Kommando | Resultat |

| Tillad HTTP | sudo ufw allow 80 | Webtrafik tilladt |

| Tillad HTTPS | sudo ufw allow 443 | Sikker webtrafik |

| Tillad brugerdefineret SSH-port | sudo ufw allow 2222 | SSH på brugerdefineret port |

| Bloker specifik IP | sudo ufw deny from 192.168.1.100 | IP-adresse helt blokeret |

Kontroller firewall-status:

sudo ufw status verboseDenne konfiguration blokerer al indgående trafik undtagen SSH-forbindelser.

8. Installer antimalware- og antivirusbeskyttelse

Linux-systemer kan blive inficeret med malware, der stjæler data, miner kryptovaluta eller giver angribere bagdørsadgang. Antimalware-software registrerer og fjerner disse trusler, før de kompromitterer dit system.

Installer ClamAV til omfattende virusscanning:

sudo apt install clamav clamav-daemon clamav-freshclam

sudo freshclam

sudo systemctl enable clamav-freshclam

sudo systemctl start clamav-freshclamKør manuelle scanninger på kritiske mapper:

sudo clamscan -r /home --infected --remove --bell

sudo clamscan -r /var/www --infected --removeFor forbedret beskyttelse skal du installere Maldet sammen med ClamAV:

# Verify URL availability before downloading

wget http://www.rfxn.com/downloads/maldetect-current.tar.gz

tar -xzf maldetect-current.tar.gz

cd maldetect-*

sudo ./install.sh

# Note: Always verify download URLs from official sources before usePlanlæg daglige automatiserede scanninger med cron:

# Add to crontab: Daily scan at 2 AM

0 2 * * * /usr/bin/clamscan -r /home --quiet --infected --remove9. Installer en rootkit-scanner

Rootkits er ondsindet software, der skjuler sig dybt i operativsystemet og går ofte ubemærket hen fra standard antivirussoftware. De kan give angribere vedvarende adgang til dit system, mens de forbliver usynlige for normale detektionsmetoder.

Installer og konfigurer Chkrootkit til rootkit-registrering:

sudo apt install chkrootkit

sudo chkrootkit | grep INFECTEDInstallér RKHunter for ekstra rootkit-beskyttelse:

sudo apt install rkhunter

sudo rkhunter --update

sudo rkhunter --propupd

sudo rkhunter --checkOpret automatiserede ugentlige rootkit-scanninger:

# Add to crontab: Weekly rootkit scan every Sunday at 3 AM

0 3 * * 0 /usr/bin/rkhunter --cronjob --update --quiet

0 4 * * 0 /usr/bin/chkrootkit | grep INFECTED > /var/log/chkrootkit.logHvis rootkits opdages, skal du isolere serveren øjeblikkeligt og overveje en fuldstændig OS-geninstallation, da rootkits kan være ekstremt vanskelige at fjerne helt uden at beskadige systemintegritet.

10. Brug Fail2Ban til intrusions-forebyggelse

Fail2Ban overvåger loginlogfiler og blokerer automatisk IP-adresser, der viser ondartet adfærd, såsom gentagne mislykkede loginlogfiler.

Hurtig installation:

sudo apt install fail2ban

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo nano /etc/fail2ban/jail.localVigtige SSH-beskyttelsesindstillinger:

[sshd]

enabled = true

port = ssh

maxretry = 3

bantime = 3600

findtime = 600Vigtige konfigurationsværdier:

| Indstilling | Værdi | Betydning |

| maxretry | 3 | Mislykkede forsøg før blokering |

| udelukkelsestid | 3600 | Blokeringens varighed (1 time) |

| find tid | 600 | Tidsvindue (10 minutter) |

Start og aktiver:

sudo systemctl start fail2ban

sudo systemctl enable fail2banKontrollér blokerede IP-adresser:

sudo fail2ban-client status sshd11. Slå SELinux til

Security-Enhanced Linux (SELinux) giver obligatoriske adgangskontroller, der begrænser, hvad programmer kan gøre, selv hvis de er kompromitteret. Det skaber et ekstra sikkerhedslag ud over standard Linux-tilladelser.

Kontrollér og aktiver SELinux:

sestatus

sudo setenforce enforcingSELinux-politikker forhindrer kompromitterede programmer i at få adgang til uautoriserede systemressourcer. Følg disse korte instruktioner for at få det meste ud af SELinux til optimal konfiguration.

12. Beskyt filer, mapper og e-mails

Krypter følsomme filer for at beskytte dem mod uautoriseret adgang, selv hvis angribere får systemadgang. Dette er væsentligt for sikre fil-server Linux-konfigurationer, der håndterer følsomme data.

Brug GPG til filkryptering:

gpg --cipher-algo AES256 --compress-algo 1 --s2k-mode 3 --s2k-digest-algo SHA512 --s2k-count 65536 --symmetric filenameIndstil korrekte filmapperettigheder for at begrænse adgangen:

chmod 600 sensitive-file # Owner read/write only

chmod 700 private-directory # Owner access only13. Foretag regelmæssige sikkerhedskopier

Regelmæssige sikkerhedskopier sikrer, at du kan gendanne efter sikkerhedshændelser, hardwarefejl eller utilsigtet datatab. Automatiserede sikkerhedskopier reducerer risikoen for menneskelig fejl og er en kritisk del af sikre VPS-hosting-strategier.

Opret automatiserede backup-scripts:

#!/bin/bash

tar -czf /backup/$(date +%Y%m%d)-system.tar.gz /home /etc /var/logGem sikkerhedskopier flere steder, herunder off-site lagring, efter 3-2-1-backup-reglen.

14. Opret diskpartitionering

Diskpartitionering adskiller systemfiler fra brugerdata og begrænser skaderne, hvis en partition bliver kompromitteret. Det forhindrer også diskplads-udtømmelse i ét område i at påvirke hele systemet.

Anbefalet partitioneringsordning:

/boot – 500MB (startfiler)

/ – 20GB (systemfiler)

/home – 50GB (brugerdata)

/var – 10GB (logs og databaser)

/tmp – 2GB (midlertidige filer)

swap – 2GB (virtuelt hukommelse)

Montér midlertidige partitioner med sikkerhedsbegrænsninger:

# Add to /etc/fstab for permanent mounting

echo "tmpfs /tmp tmpfs defaults,noexec,nosuid,nodev,size=2G 0 0" >> /etc/fstab

echo "tmpfs /var/tmp tmpfs defaults,noexec,nosuid,nodev,size=1G 0 0" >> /etc/fstab# Ansøg øjeblikkeligt

sudo mount -aBekræft partitioneringssikkerhed:

mount | grep -E "(noexec|nosuid|nodev)"

df -h # Check disk usage by partitionDet noexec indstillingen forhindrer ondsindet eksekverbare filer i at køre, nosuid deaktiverer set-user-ID-bits, og nodev forhindrer oprettelse af enhedsfiler i midlertidige mapper.

15. Overvåg serverlogfiler

Serverlogfiler registrerer alle systemaktiviteter og giver tidlige varsler om sikkerhedshændelser. Regelmæssig logfilsovervågning hjælper med at identificere usædvanlige mønstre, før de bliver alvorlige trusler.

Vigtige logfiler at overvåge:

| Logfil | Formål | Kommando |

| /var/log/auth.log (Debian/Ubuntu)<br>/var/log/secure (CentOS/RHEL) | Loginforslag | sudo tail -f /var/log/auth.log<br>sudo tail -f /var/log/secure |

| /var/log/syslog (Debian/Ubuntu)<br>/var/log/messages (CentOS/RHEL) | Systemmeddelelser | sudo tail -f /var/log/syslog<br>sudo tail -f /var/log/messages |

| /var/log/apache2/access.log (Debian/Ubuntu)<br>/var/log/httpd/access_log (CentOS/RHEL) | Webtrafikk | sudo tail -f /var/log/apache2/access.log<br>sudo tail -f /var/log/httpd/access_log |

| /var/log/fail2ban.log | Blokerede IP'er | sudo tail -f /var/log/fail2ban.log |

Hurtige loganalysebefale:

# Failed login attempts (adjust path for your distribution)

sudo grep "Failed password" /var/log/auth.log | tail -10

# Successful logins

sudo grep "Accepted" /var/log/auth.log | tail -10

# Large file transfers (adjust path for your web server)

sudo awk '{print $10}' /var/log/apache2/access.log | sort -n | tail -10Automatiseret logovervågning:

# Install logwatch for daily summaries

sudo apt install logwatch

sudo logwatch --detail Med --mailto [email protected] --service AllKonfigurer logrotation for at forhindre logfiler i at forbruge for meget diskplads.

16. Brug stærke adgangskoder

Stærke adgangskoder modstår brute force-angreb og ordbogangreb. Svage adgangskoder kan knækkes på minutter med moderne computerkraft.

Kodeordskrav:

- Minimum 12 tegn

- Blanding af store bogstaver, små bogstaver, tal og symboler

- Ingen ordbogsord eller personlige oplysninger

- Unik for hver konto

Brug adgangskodemanagere til at generere og gemme komplekse adgangskoder sikkert. Sammen med andre Linux sikkerhedsmodelprincippet med diagram danner stærke adgangskoder flere forsvarslag, der beskytter mod uautoriseret adgang.

17. Foretrække SFTP frem for FTP

Standard FTP transmitterer data og legitimationsoplysninger i klartekst, hvilket gør dem synlige for netværksafsnappere. SFTP krypterer al datatransmission, beskytter følsomme oplysninger og understøtter sikker filserver Linux-arkitekturer.

Konfigurer eksklusiv SFTP-adgang:

sudo nano /etc/ssh/sshd_config

# Add: Subsystem sftp internal-sftpDeaktiver standard FTP-tjenester for at eliminere sikkerhedsrisikoen:

sudo systemctl disable vsftpd

sudo systemctl stop vsftpd18. Aktivér CMS-autoopdateringer

Content Management Systems (WordPress, Drupal, Joomla) frigiver hyppigt sikkerhedsopdateringer. Aktivering af automatiske opdateringer sikrer, at kritiske sårbarheder patches omgående.

For WordPress skal du tilføje til wp-config.php:

define('WP_AUTO_UPDATE_CORE', true);

add_filter('auto_update_plugin', '__return_true');

add_filter('auto_update_theme', '__return_true');Overvåg opdateringslogge for at sikre kompatibilitet og funktionalitet.

19. Deaktiver anonym FTP-upload

Anonym FTP tillader alle at uploade filer til din server uden godkendelse. Dette kan få din server til at huste ulovligt indhold, malware eller blive et distributionspunkt for angreb.

Konfigurer vsftpd til at kræve godkendelse:

sudo nano /etc/vsftpd.conf# Deaktiver anonym adgang

anonymous_enable=NO# Aktivér godkendelse for lokale brugere

local_enable=YES

write_enable=YES

local_umask=022# Begræns brugere til deres hjemmemapper

chroot_local_user=YES

allow_writeable_chroot=YES# Sikkerhedsindstillinger

ssl_enable=YES

ssl_tlsv1=YES

ssl_sslv2=NO

ssl_sslv3=NOGenstart FTP-tjenesten:

sudo systemctl restart vsftpd

sudo systemctl enable vsftpdOpret FTP-brugerkonti med begrænsede tilladelser:

sudo adduser ftpuser

sudo usermod -d /var/ftp/uploads ftpuser

sudo chown ftpuser:ftpuser /var/ftp/uploads

sudo chmod 755 /var/ftp/uploadsOvervåg FTP-adgangslogge for mistænkelig aktivitet:

sudo tail -f /var/log/vsftpd.log20. Konfigurer beskyttelse mod brute force-angreb

Implementer flere lag af beskyttelse mod brute force-angreb ud over Fail2Ban for at forsvare dig mod sofistikerede automatiserede angreb.

Konfigurer ekstra beskyttelsesforanstaltninger:

# Limit SSH connection attempts

sudo nano /etc/ssh/sshd_config

# Add: MaxAuthTries 3

# Add: ClientAliveInterval 300

# Add: ClientAliveCountMax 2Brug værktøjer som DenyHosts sammen med Fail2Ban for omfattende beskyttelse.

Konklusion

Sikring af en Linux VPS kræver implementering af flere forsvarslag, fra grundlæggende konfigurationsændringer til avancerede overvågningssystemer. Start med fundamentale sikkerhedsforanstaltninger (softwareopdateringer, firewallkonfiguration, SSH-hardening) før du tilføjer sofistikerede værktøjer som angrebsdetektering og automatiseret overvågning.

En sikker Linux-server kræver løbende vedligeholdelse, ikke blot engangsopsætning. Gennemgå logfiler regelmæssigt, opdater software, og tilpas sikkerhedsforanstaltninger, når nye trusler opstår. Investeringen i ordentlig sikkerhedskonfiguration forebygger dyre databrud og bevarer systemets pålidelighed.

Husk at disse sikkerhedsforanstaltninger arbejder sammen – ingen enkelt teknik giver fuldstændig beskyttelse. Implementering af alle 20 strategier skaber overlappende sikkerhedslag, som væsentligt reducerer din servers sårbarhed over for almindelige angreb. Uanset om du har brug for sikre filserver-konfigurationer for Linux eller generel beskyttet VPS-hosting, giver disse grundlæggende trin vigtig sikkerhed.