WireGuard med ét klik

Hvis du ikke har teknisk baggrund eller foretrækker ikke at håndtere opsætningen selv, tilbyder vi en nem One-Click WireGuard VPN-tjeneste.

- Log ind i Cloudzy-kontrolpanelet

- Vælg "WireGuard" fra listen over applikationer

- Opret en VPS på dit ønskede sted med det plan du foretrækker. En Ubuntu-maskine med grundlæggende specifikationer vil være tilstrækkelig.

Når din VPS er klar,

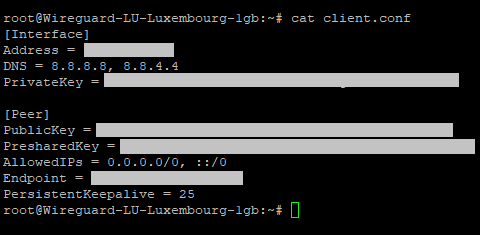

Trin 1: Log ind og kør følgende kommando for at vise din konfiguration:

cat client.conf

Du vil se noget som dette:

Trin 2: Brug denne konfiguration til at oprette en ny tunnel i din WireGuard-klient på din computer, og du er klar til at nyde en sikker VPN-forbindelse.

VPS-teknologien i sig selv er mere eller mindre effektiv til at give brugere en frisk IP-adresse og skjule deres oprindelige lokale IP-adresse. Alligevel søger visse brugere efter endnu mere sikkerhed og anonymitet online, og det har gode grunde. Det er ingen hemmelighed, at onlineprivatliv falmer væk. Derfor er mange brugere begyndt at bruge VPS og VPN sammen. Nogle bruger VPS-servere som VPN-servere, mens andre bruger VPN on på deres VPS-server, hvilket betyder, at de installerer og driver deres VPS med en aktiv VPN. WireGuard er sammen med andre populære muligheder som OpenVPN og Cisco varianter et meget populært valg, primært fordi det er iboende konfigurerbart og kan tilpasses til det OS, du skal bruge, og kan endda bruges til reverse proxy-operationer. Dette har ført til VPS-servere, som nogle har døbt WireGuard VPS.

I denne artikel vil vi gøre os bekendt med WireGuard VPN, dets fordele og funktioner, samt hvordan man installerer det på vores Ubuntu VPS-server. Vi skal også udforske den velkendte reverse proxy-funktion i WireGuard VPN!

Hvad er WireGuard VPN?

WireGuard VPN er en innovativ VPN-klient og -service, der primært fungerer som en kommunikationsprotokol. Den blev oprindeligt skrevet af Jason A. Donenfeld i 2015 og er siden blevet til open-source VPN-software. Trods sin unge alder er WireGuard VPN kendt for sin fleksibilitet og mangfoldige funktioner. WireGuard modtager stadig aktiv udvikling og sigter mod at tilføje flere og flere funktioner. WireGuard sender data over UDP-protokol som sin primære VPN-protokol. Et af hovedløfterne fra WireGuard VPN er en forbedring af ydeevnen, så den kan præstere bedre end anerkendte konkurrerende protokoller som OpenVPN og IPsec.

WireGuard er også kendt for sin minimalistische tilgang til brugergrænsefladen og lethed i brug, med fokus på slutbrugeren. Konfiguration af andre VPN-klienter kan ofte være besværligt. Der er simpelthen for mange indstillinger og knapper at klikke på. WireGuard bruger udelukkende UDP-protokollen, så du bliver ikke forvirret af mange forskellige muligheder, og installationsprocessen er også ret enkel. Alt i alt er det nemt at sige, at WireGuard sigter mod at blive det vigtigste all-in-one VPN-pakke for både avancerede og nybegynder-brugere. Men hvad er nogle af de vigtigste fordele ved WireGuard?

Fordele ved WireGuard VPN

WireGuard VPN har en række unikke fordele, som har gjort den pålidelig og populær nok til at blive brugt i det, mange beskriver som WireGuard VPS. Disse fordele omfatter blandt andet:

- Avanceret kryptografi med protokoller som Poly1305, Curve25519, HKDF, Noise-protokolrammeværk, ChaCha20, BLAKE2 og SipHash24.

- Solid og letforståelig sikkerhed, der nemt kan justeres og konfigureres med blot få linjer kode.

- Reverse proxy-implementering

- Nem installation og brugervenligt interface

- Open source-udviklingsskema, som giver dig mulighed for at tilpasse programmet efter dine behov eller bidrage til projektet.

- Avanceret AED-256-kryptering sikrer fuld databeskyttelse.

- Indbygget roaming-konfiguration muliggør effektiv datafordeling pr. bruger.

- Et letvægts-program, der kan køre på alle enheder

- UDP-protokollen giver utrolig høj hastighed og lave latenstider for VPN-muligheder.

- Understøtter et enormt antal platforme, herunder Android, iOS, Linux, FreeBSD, NetBSD, OpenBSD, macOS og Windows version 7 og senere.

WireGuard er højt konfigurerbar og understøtter mange ressourcer, hvilket gør det ideelt for VPS-brugere, der kan skifte mellem enheder og operativsystemer efter behov. Nu går vi i gang med installationen. Vi starter med Ubuntu som repræsentant for Linux.

WireGuard VPS-opsætning (Ubuntu 🐧)

Installation af Wireguard VPS på en Ubuntu VPS adskiller sig ikke fra lokal installation, bortset fra at du først skal logge ind på din VPS-konto. Sørg derfor for at være logget ind med det protokol, du bruger til din VPS-server. Normalt er protokollen for Ubuntu SSH, og for Windows RDP, men det er ikke påkrævet.

Forudsætninger

Du har brug for en ikke-root-bruger med sudo-adgang for at kunne køre de kommandoer, vi skal bruge til at installere WireGuard på VPS. Hvis du skal hoste WireGuard VPN på din WireGuard VPS, skal du også have to separate Ubuntu-servere og versioner med matchende patches, en til hosting og en der skal fungere som klient. Hvis du ikke ønsker at hoste, kan du springe dette valgfrie trin over, og en enkel sudo-konto er tilstrækkeligt.

Trin 1: Opdater dit repository

Installation af ethvert program på Ubuntu starter med at opdatere repository og systempakker. Indtast denne kommando for at opdatere dem:

$ sudo apt updateTrin 2: Hent WireGuard VPN-filerne

Kør derefter denne kommando for at downloade og installere WireGuard VPN:

$ sudo apt install wireguard -yVent på, at filerne bliver downloadet og installeret.

Trin 3: Hent de private og offentlige nøgler

Du har brug for disse nøgler for at køre WireGuard VPN på din Ubuntu. Indtast denne kommando for at hente den private nøgle:

$ wg genkey | sudo tee /etc/wireguard/private.keyOg derefter denne kommando for at hente den offentlige nøgle:

$ sudo cat /etc/wireguard/private.key | wg pubkey | sudo tee /etc/wireguard/public.keyTrin 4: Opsæt din IPv4 og IPv6-konfiguration

Nu skal vi konfigurere et IP-adresseomfang til din WireGuard VPS-server. Jeg bruger et tilfældigt IP-omfang, men du kan ændre adressen i kommandolinjen for at oprette dit eget. Brug nano i denne kommando:

$ sudo nano /etc/wireguard/wg0.confIndtast derefter disse linjer for at konfigurere IP-omfanget

[Interface]

PrivateKey = {servers_generated_private_key}

Address = 172.16.0.0/12

ListenPort = 51820

SaveConfig = trueGem filen i prompten.

Trin 5: Konfigurer portforward og /etc/sysctl.conf-filen

Her skal vi ændre linjen i den førnævnte mappe for at aktivere forbindelsen senere. Indtast denne kommando for at åbne filen /etc/sysctl.conf:

$ sudo nano /etc/sysctl.confTilføj derefter disse linjer én ad gangen for at aktivere viderestilling:

net.ipv4.ip_forward=1

Og denne linje, hvis du skal bruge IPv6:

net.ipv6.conf.all.forwarding=1

Åbn terminalen og kør de næste kommandoer for at læse værdierne for input og output:

$ sudo sysctl -pnet.ipv4.ip.forward = 1

Og denne kommando for IPv6:

net.ipv6.conf.all.forwarding = 1

Trin 6: Juster firewall'en (valgfrit)

I dette trin skal vi konfigurere firewallen, da det kræves af mange netværksprogrammer, der er installeret på Ubuntu. Find først det offentlige netværksgrænsesnit på serveren med denne kommando:

$ ip route list defaultSe derefter efter denne linje i outputtet:

default via XXX.XXX.XXX.XXX dev eth0 onlink

Eth0 angiver det offentlige netværksgrænsesnit. Du skal tilføje dette til din IP-tabel. Åbn konfigurationsfilen:

$ sudo nano /etc/wireguard/wg0.confGå til slutningen af filen og tilføj følgende tekstblok. Bare kopier og indsæt:

PostUp = ufw route allow in on wg0 out on eth0

PostUp = iptables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PostUp = ip6tables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PreDown = ufw route delete allow in on wg0 out on eth0

PreDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

PreDown = ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADEFjern linjerne, afhængigt af om du skal bruge IPv4 eller IPv6. Nu kommer vi til den vigtige del - at lave en undtagelse for UDP-portene, som WireGuard kører på. Som standard er denne port 51820. Det er den port, vi skal åbne. Skriv kommandoen:

$ sudo ufw allow 51280/udpAktivér og deaktivér derefter UFW hurtigt for at indlæse dine ændringer:

$ sudo ufw disable

$ sudo ufw enableKontrollér nu UFW-reglerne med denne kommando:

$ sudo ufw statusOutputtet skulle se således ud:

Til Handling Fra

— —— —-

51820/udp TILLAD Overalt

OpenSSH TILLAD Overalt

51820/udp (v6) TILLAD Overalt (v6)

OpenSSH (v6) ALLOW Anywhere (v6)

Trin 7: Konfigurer serveren

Nu har du WireGuard-klienten installeret og klar til at forbinde. Du kan bruge en vilkårlig server, som du har oprettet eller købt, til at forbinde med den. Hvis du vil oprette din egen WireGuard VPS-server til brug som VPN, kan du følge dette trin.

Vi bruger en tre-linjers kommandosekvens for at få dette til at ske. Den første kommando sætter WireGuard til at starte ved hver opstart og genstart. Den anden linje starter tjenesten, og den tredje holder den kørende. Skriv kommandoerne én ad gangen:

$ sudo systemctl enable [email protected]

$ sudo systemctl start [email protected]

$ sudo systemctl status [email protected]Tillykke, du har nu både klienten og din egen server kørende. Du kan bruge klienten til at forbinde til en anden server, eller du kan starte WireGuard-klienten på et andet system og forbinde til din egen WireGuard VPS-vært, som fungerer som VPN.

Læs også : Bedste VPS for VPN i 2022

WireGuard omvendt proxy

En af de vigtigste funktioner ved WireGuard VPS er muligheden for at blive brugt i en omvendt proxy-operation sammen med værktøjer som Nginx. Omvendte proxyer er nyttige til at omgå Internetcensur. De er også meget nyttige til at lette mere effektiv dataflow fra visse programmer og applikationer til værtscomputeren. Her er en kort guide til at bruge WireGuard omvendt proxy med Nginx.

Trin 1: Installér Nginx

Skriv følgende kommando for at installere Nginx:

sudo apt update -y && sudo apt install -y nginxSkriv derefter denne linje for at holde Nginx-webserveren kørende:

sudo systemctl start nginxTrin 2: Konfigurer Nginx

Åbn følgende konfigurationsfil med superbrugeradgang:

/etc/nginx/nginx.conf

Se nu efter den del, der lyderstream{og tilføj disse linjer der:

server {

listen 80 udp;

proxy_pass 127.0.0.1:51820;

}Afslut nano og kør den næste kommando for at teste Nginx-konfigurationen:

sudo nginx -tMed disse linjer har du nu aktiveret port 80, som er nødvendig for at køre en reverse proxy.

Trin 3: Forbind gennem HTTP port 80

Nu er det tid til at sætte alt i gang og forbinde reverse proxyen, som giver flere enheder mulighed for at forbinde til VPN over et blokeret netværk og opnå meget bedre ydeevne. Først skal du åbne computerens tunnel-konfigurationsfil for at gøre den aktive HTTP-port 80 i stedet for 51820. Kør derefter WireGuard og forbind det, som opretter en reverse proxy over netværket ved hjælp af port 80. Tillykke!

Bedste måde at forbinde VPS til hjemmenetværket

Mange mennesker, der rejser meget og også har brug for en statisk IP-adresse fra deres arbejds- eller hjemmenetværk for at udføre visse opgaver, kan bruge WireGuard VPN på deres VPS-server for at forbinde via VPS til deres hjem- og arbejdspladsnetværk. For at gøre dette er der brug for en VPS-server og en VPN installeret på denne server. WireGuard har en indbygget funktion til dette. Derfor er det en af de bedste og mest effektive platforme til at forbinde din VPN til dit hjemmenetværk. Denne implementering af en Ubuntu VPS skaber en unik og tilfredsstillende WireGuard VPN-oplevelse.

Det åbenlyse valg

Det åbenlyse valg

Størstedelen af Linux-serverene kører Ubuntu; hvorfor ikke du? Opdag hvorfor alle elsker Ubuntu, få en optimeret Ubuntu VPS

Få din Ubuntu VPSKonklusion

Hvis du har brug for en VPS-server til at køre din WireGuard VPN på, kan du vælge Cloudzy's elite Ubuntu Linux VPS. Den kommer med de seneste opdateringer og mere end 12 forskellige datacentre at vælge imellem. Den har fremragende kompatibilitet med forskellige VPN-tjenester, herunder WireGuard, og hjælper dig med at køre operationer som reverse proxies samt forbinde VPS til dit arbejdssted eller hjemmenetværk. Cloudzy's Ubuntu-servere tilbyder vandsikker sikkerhed, fleksibel fakturering, forskellige betalingsmuligheder og en 14-dages pengene-tilbage-garanti!

Ofte stillede spørgsmål

OpenVPN mod WireGuard - hvilken er hurtigst?

Wireguard's UDP-protokol gør det til en af de hurtigste VPN-tjenester i verden, endda hurtigere end OpenVPN. Der er dog nogle ulemper ved dette, men intet alvorligt.

Er WireGuard VPN gratis?

Ja. Wireguard er gratis og open-source. Du kan nemt installere klienten gratis og konfigurere din egen server, eller købe en hvis du ønsker dedikerede ressourcer. Men klienten og tjenesterne er gratis.

Har jeg brug for portforward til WireGuard?

Du skal muligvis omdirigere nogle porte for at få WireGuard til at fungere på Linux. I denne guide brugte vi port 80 til reverse proxy-formål og port 51820 til normal VPN-brug.