Du søgte efter Chrome Remote Desktop og fandt udtrykket "sikkerhedsrisiko" knyttet til det. Det er et berettiget spørgsmål at stille, og det fortjener et præcist svar i stedet for vag beroligelse eller en liste over advarsler uden kontekst.

Denne artikel dækker de faktiske sikkerhedsbekymringer ved Chrome remote desktop: hvad værktøjet beskytter godt, hvor de virkelige huller er, og de konkrete trin, der lukker dem. Hvad enten du er hjemmebruger eller it-professionel, er risiciene identiske. Det er blot indsatserne, der er forskellige.

Hvor sikkert er Chrome Remote Desktop?

Chrome Remote Desktop vedligeholdes under Google's infrastrukturstandarder, og dets standardbeskyttelser er virkelige i stedet for kosmetiske. Den Chrome remote desktop sikkerhedsfejl, som de fleste brugere støder på, ligger ikke i krypteringslaget. Den ligger i kontokonfiguration og netværksopsætning.

At foretage en Chrome remote desktop sikkerhedsrevision betyder at undersøge både det, der sendes som standard, og hvad du konfigurerer bagefter. Værktøjets styrker fortjener et rimeligt kig, før hullerne kommer i fokus, da det at afvise det fuldstændigt fører til dårlige beslutninger i begge retninger.

Kryptering: TLS/SSL og AES

Hver CRD-transmission kører gennem en TLS/SSL-krypteret tunnel med AES-kryptering oven på. Data, der bevæger sig mellem din enhed og fjernmaskinen, kan ikke læses af nogen tredjemand under transmission, heller ikke af netværksoperatøren eller dit ISP.

PIN'en og engangskoderen bliver verificeret på klientsiden og sendes aldrig til Google's servere i læsbar form. Sessionindholdet bevæger sig over en direkte, STUN- eller TURN/relay-sti afhængigt af netværksbetingelserne. alle fjernskrivebordsessions er fuldt krypterede på tværs af alle tre tilstande, ifølge Google's egen dokumentation.

For personlig brug på et betroet netværk opfylder sikkerhedsstandarden for Chrome Remote Desktop den samme krypteringssstandard, der bruges i onlinefinanstransaktioner. De fleste brugere undervurderer, hvor solid denne baseline er, før konfigurationshullerne begynder at være vigtige.

Google-kontogodkendelse og to-faktor-verifikation

CRD-adgang kræver en aktiv, godkendt Google-konto backed af brute-force-beskyttelse, mistænkelig login-registrering og alerts om kontoovertakelse på platformniveauet. Dette godkendelsesfundament er virkelig solidt og adskiller CRD fra værktøjer, der kun er afhængige af standalone-adgangskoder.

Aktivering af 2-trins-bekræftelse reducerer risikoen for passwordbaseret kontoovertagelse markant på enhver CRD-udrulning. Det eliminerer dog ikke trusler efter autentificering, såsom stjålne sessionstokens, så det virker bedst som ét lag i en bredere adgangshærdningsstrategi.

Vores artikel om Hvad er Chrome Remote Desktop? gennemgår den fulde adgangsmodel og opsætningsproces i detaljer. Chrome Remote Desktop sikkerhedsbekymringerne bliver langt mere specifikke, når du forstår, hvordan kontolaget fungerer, og det er præcis her næste afsnit begynder.

Chrome Remote Desktop sikkerhedsrisici

Sikkerhedsbekymringerne med Chrome Remote Desktop svarer direkte til dokumenterede brudmønstre på tværs af branchen. Ifølge Sophos Active Adversary Report for 1H 2024misbrugte cyberkriminelle Remote Desktop Protocol i 90 % af de angreb, som Sophos håndsåbede i 2023.

Eksterne fjernservices fungerede som den øverste initial-adgangsmetode i 65 % af disse tilfælde på tværs af 150+ efterforskninger i 23 lande. Disse tal dækker fjernskrivebordsværktøjer bredt; afsnitene nedenfor identificerer hvor disse mønstre gælder for CRD specifikt.

Privatlivsbetænkeligheder

CRD er indlejret i Google-kontosystemet. Forbindelsestidsstempler, enhedsidentifikatorer og adgangsfrekvens er alle knyttet til denne konto. Google Chrome Remote Desktop sikkerhedsproblem her er strukturelt: værktøjets hele identitetsmodel bor inden i én Google-konto.

En kompromitteret konto gennem phishing eller browsertokentyveri giver en angriber direkte indsigt i alle registrerede fjernenheder. Dette er ikke et isoleret fjernstyrningsbrud; det er et fuldt Google-kontokompromis, hvilket betyder at eksponeringen strækker sig til alle tilknyttede tjenester, dokumenter og kontakter, der er gemt i denne konto.

Offentligt WiFi-sårbarhed

Chrome Remote Desktop bruger WebRTC til sin forbindelsesvej, med initial forhandling håndteret gennem Google-tjenester, før en Direct-, STUN- eller TURN/relay-session etableres. På upålidelige eller offentlige netværk introducerer trafikrute- og netværkssynlighedsforhold risici, som et kontrolleret privatnetværk ikke ville.

Disse forhold betyder noget, fordi offentlige WiFi-miljøer er uden for din kontrol. Brug af CRD uden yderligere forholdsregler på et delt netværk udvider dine eksponeringsflader ud over hvad krypteringslaget alene dækker.

En VPN kan reducere eksponering på upålidelige netværk, men det er et ekstra lag, ikke en løsning for enhver CRD-relateret risiko.

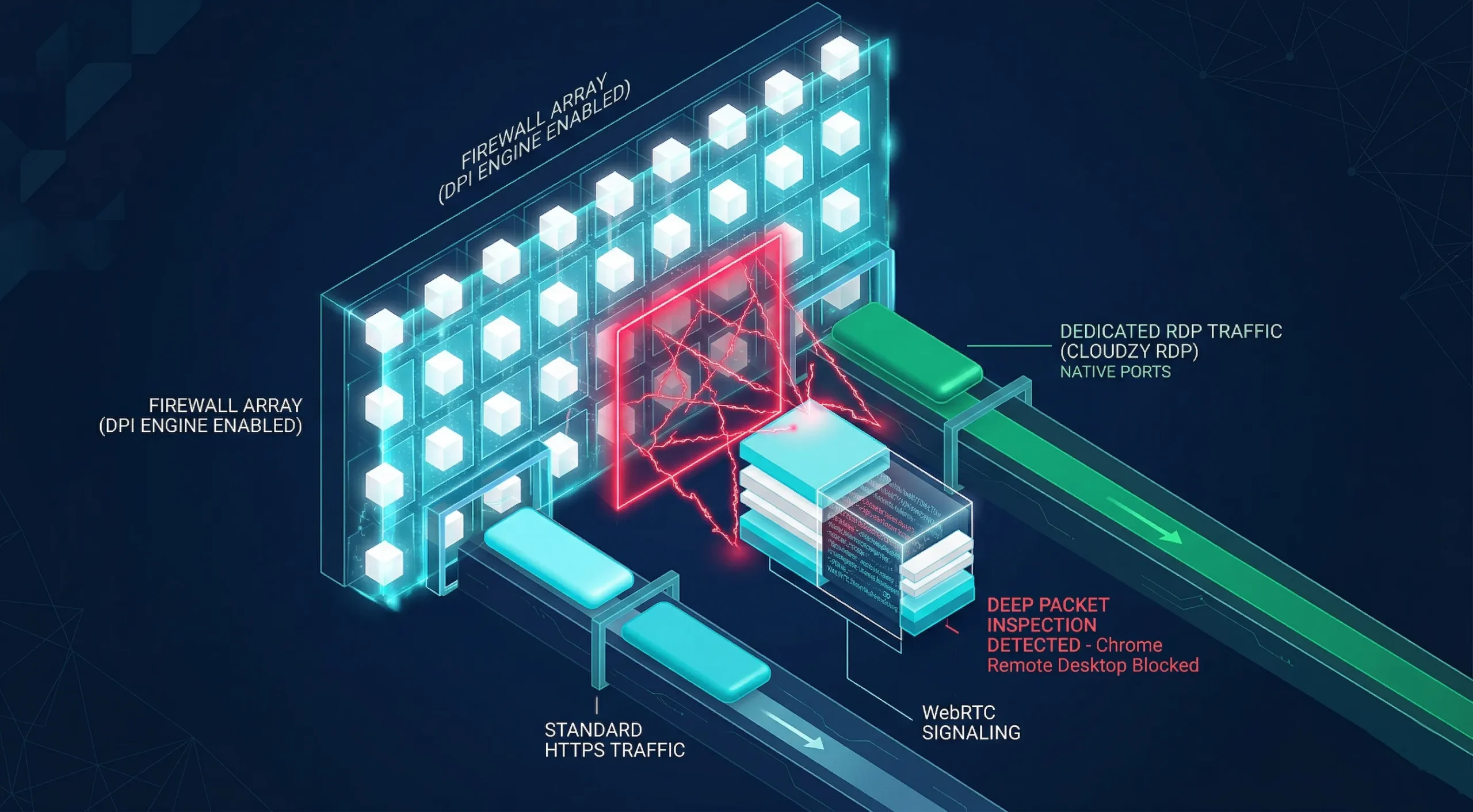

Firewall-problemer og kompatibilitet

De fleste hjemmerouter sender CRD-trafik uden nogen konfiguration. Virksomhedsnetværk med dyb pakkeinspection kan markere WebRTC-signaleringkomponenten og droppe den uden nogen notifikation til brugeren. På restriktive netværk skal administratorer muligvis tillade Chrome Remote Desktop tjeneste URLer plus trafik på TCP/UDP 443 og 3478.

Fra brugerens perspektiv fejler forbindelsen simpelt hen, uden fejlmeddelelse, der peger på den rigtige årsag. Jeg har sporet dette fejlmønster på tværs af virksomhedsmiljøer; det er konsistent fejldiagnosticeret som en CRD-applikationsfejl snarere end et firewall-politikkonflikt.

Hvis SSL-certifikatfejl optræder på det samme netværk, Sådan fixerer du beskeden "Ikke sikker" for HTTPS i Chrome dækker relateret portniveautroubleshooting, der gælder i det samme firewall-miljø og løser ofte begge problemer på én gang.

Potentielt svage legitimationsoplysninger

CRD's minimum PIN er seks talcifre. Denne tærskel er ikke tilstrækkelig til noget ud over tilfældig personlig brug. De fleste brugere vælger forudsigelige mønstre, som styrter det praktiske søgerum sammen og gør brutale forsøg langt mere levedygtige end talletallet foreslår.

Passwordgenbrug på Google-kontoniveau forværrer dette. Et brud hos enhver uafhængig tjeneste kan give angribere en testet legitimationsoplysning at anvende mod Google-kontoen, der giver adgang til alle registrerede CRD-enheder.

I notice your message appears incomplete. It only says "According to the" without the rest of the text to translate. Please provide the complete phrase or sentence you'd like me to translate to Danish. IBM Cost of a Data Breach Report 2024, var stjålne loginoplysninger den vigtigste indgangsvektor til angreb i 2024 og stod for 16% af alle analyserede brud på tværs af 604 organisationer undersøgt på 12 lokationer.

Disse loginbaserede brud tog i gennemsnit 292 dage at opdage og håndtere - længste livscyklus blandt alle angrebstyper i undersøgelsen. Chrome Remote Desktop-sikkerhedsrisici forbundet med svage loginoplysninger følger dette mønster i praksis.

Ulemper ved Chrome Remote Desktop

Alt taget i betragtning, strækker sikkerhedsproblemerne med Google Remote Desktop sig ud over aktive trusler. CRD blev designet til personligt brug og grundlæggende fjernstøtte; begrænsningerne nedenfor er bevidste designvalg, og de bliver afgørende for enhver professionel udrulning.

Ingen Enterprise-kontrolelementer

For standard CRD-udrulninger på Windows, Mac eller Linux, findes der ingen optagelse af forbindelser og ingen rollebaseret adgangskontrol. Administrerede ChromeOS-miljøer leverer derimod Administratorkonsol-adgang og session-niveau revisionslogs via Chrome Enterprise, men disse kontroller er fraværende uden for denne administrerede kontekst.

Vi ser, at det er netop her IT-evaluatorer konsekvent forkaster CRD til organisatorisk brug. En enkelt ikke-logget forbindelse til regulerede data kan udgøre en compliance-fejl uden mulighed for afhjælpning, selv når alle andre sikringsskridt er på plads.

Kontafhængighed og ydeevnebegrænsninger

Hvis Google-kontoen tilknyttet CRD bliver utilgængelig, kan fjernbedrift afbrydes - det er derfor en dårlig idé at gøre en enkelt privat konto til din eneste vej ind på en kritisk maskine. Evaluering af denne afhængighed før udrulning er afgørende for enhver team, der kører CRD på produktions- eller forretningskritiske systemer.

Supportadgangskoder er engangskoder, og under en aktiv deling bliver værten spurgt hver 30. minut om at bekræfte fortsat deling. Filoverførsel er tilgængelig i administrerede ChromeOS-fjernøkter, men mangler i standard Windows-, Mac- og Linux-udrulninger.

Udover manglende funktioner placerer Chromes hukommelsesforbrug kombineret med en aktiv fjernforbindelse en målbar belastning på værtshardwaren, hvilket forringet ydeevnen på ældre maskiner i praksis.

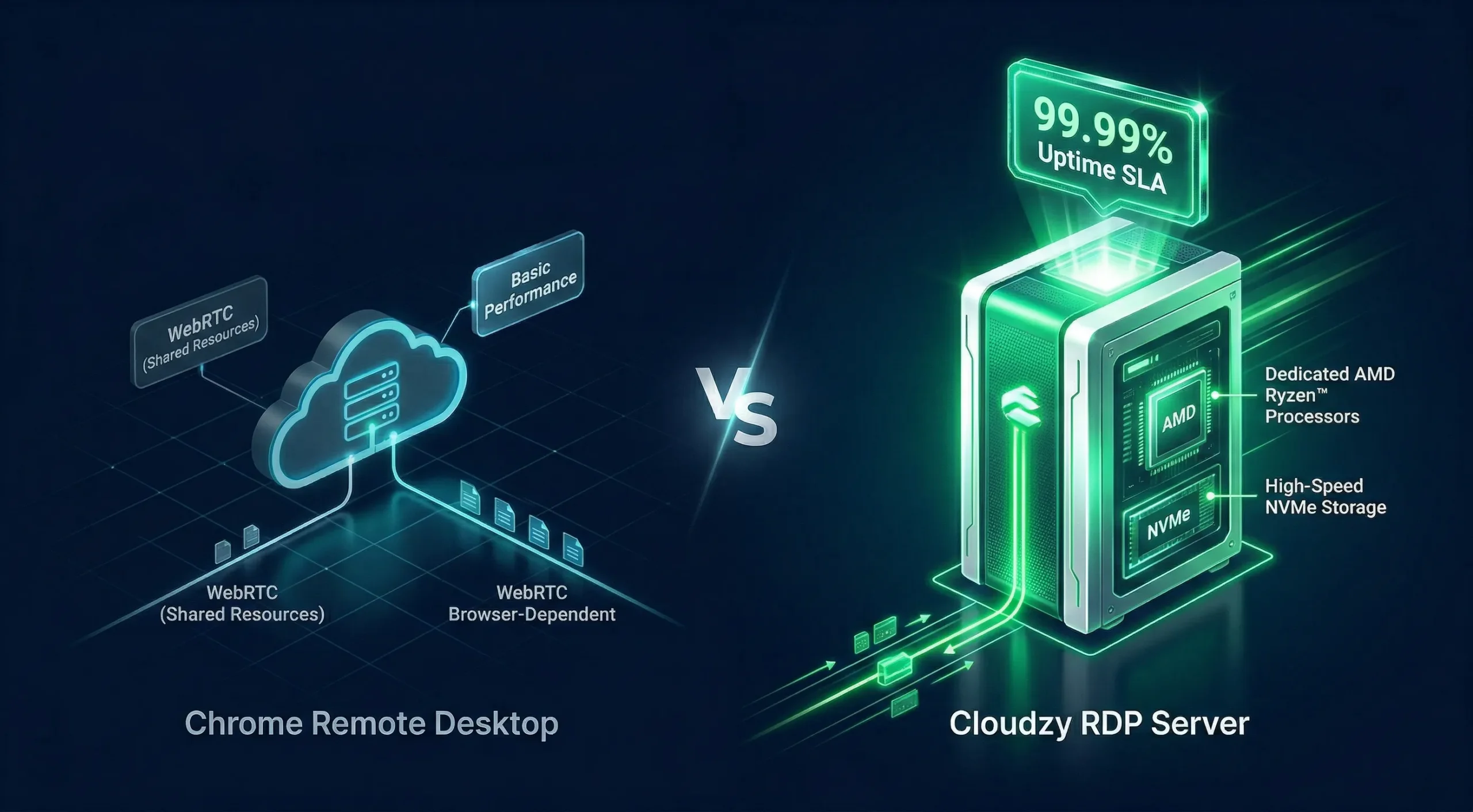

Til udvikling, serverdrift eller professionelle arbejdsgange er en dedikeret RDP-server anderledes. Hos Cloudzy kører vores servere på AMD Ryzen 9-processorer med 4,2+ GHz, op til 40 Gbps netværk og 99,95% oppetid SLA.

Chrome Remote Desktop vs. Cloudzy RDP Server

| Funktion | Chrome Remote Desktop | Cloudzy RDP-server |

| Netværkshastighed | Variabel, WebRTC-routing | Op til 40 Gbps dedikeret |

| Processor | Afhængig af værtshardware | AMD Ryzen 9, 4,2+ GHz boost |

| DDoS-beskyttelse | Ingen | Gratis DDoS-beskyttelse |

| Protokol | WebRTC via HTTPS | RDP på en KVM-isoleret instans |

| Revisjonslogs | Ikke tilgængelig | Logging af forbindelseshændelser på OS-niveau via Windows Event Viewer |

| Oppetid SLA | Ingen | 99.95% |

| Filoverførsel | Begrænset; kun tilgængelig i managed ChromeOS | Indbygget RDP-understøttelse |

| Kontafhængighed | Enkelt Google-konto | Uafhængige Windows-legitimationsoplysninger |

Er Google Remote Desktop sikker?

Google Remote Desktop og Chrome Remote Desktop er samme produkt, hvilket er grunden til at sikkerhedsproblemer omkring Google Remote Desktop og Chrome Remote Desktop optræder under begge navne på forums og i produktdokumentation. Arkitekturen, risiciene og sikringsmetoderne er identiske.

Google Remote Desktop er sikker til personlig brug når den er korrekt konfigureret. TLS/SSL plus AES-kryptering opfylder industristandarden. Med 2FA aktivt håndterer godkendelseslaget de mest almindelige truseltyper rettet mod personlige deployments og små teams.

For teams med compliance-krav, revisjonsspor eller redundansbehov falder CRD til kort som standalone-værktøj. Sikkerhedsrisikoen ved Google Remote Desktop vokser proportionalt med følsomheden af de systemer, der tilgås, og antallet af brugere.

Hvordan gør man Chrome Remote Desktop mere sikker?

Hver sikkerhedsrisiko ved Chrome Remote Desktop nævnt ovenfor har en direkte løsning nedenfor. Trin er ordnet efter effekt. Arbejd dig gennem dem fra top til bund for hurtigst muligt og mest meningsfuldt at opgradere dit setup uden unødvendig teknisk kompleksitet.

Aktivér totrinsgodkendelse på din Google-konto

Åbn myaccount.google.com, vælg Sikkerhed og derefter Totrinsgodkendelse. Vælg en autentificeringsapp eller en hardwaresikkerhedsnøgle som anden faktor. Denne ene handling lukker for den type brud på legitimationsoplysninger, som IBM 2024-data viser bliver opdaget efter gennemsnitligt 292 dage.

Hardwaresikkerhedsnøglen tilbyder det stærkeste værn mod phishing. Autentificeringsappen er det mest praktiske valg for de fleste brugere. Vi oplever, at teams, der aktiverer dette trin, reducerer deres eksponering for legitimationsbaserede angreb betydeligt, selvom post-godkendelsestrusler som sessionskookie-kapring forbliver en separat risiko at håndtere.

Brug en lang, kompleks PIN-kode

Brug mindst 8 tegn, bland bogstaver og tal, og undgå enhver sekvens knyttet til personlige data. For at opdatere en eksisterende PIN-kode åbnes remotedesktop.google.com/access, findes enheden i panelet Fjernenenheder, og vælges blyantsymbolet.

Det betyder noget at rotere PIN-koden periodisk, især efter delt midlertidig adgang eller efter at en Google-konto viser mistænkelig loginaktivitet. Korte numeriske PIN-koder hører til de mest konsekvent udnyttede svagheder i CRD-deployments, som vi gennemgår.

Brug en VPN på ethvert offentligt eller delt netværk

Forbind til din VPN inden du åbner CRD på ethvert netværk, som du ikke personligt kontrollerer. Vælg en udbyder med en bekræftet no-logs-politik og en kill switch, der afbryder internetadgangen, hvis VPN uventet falder, og lukker eksponeringsvinduedet.

De fleste brugere, der springer VPN over på offentlige netværk, har aldrig oplevet en synlig hændelse, hvilket skaber en falsk følelse af, at niveaurisikoen er rent teoretisk. Behandl VPN-trinnet som uhyrligt på ethvert delt subnet.

Aktivér Curtain Mode på Windows

Curtain Mode forhindrer værtsmaskinens fysiske skærm i at vise fjernaktivitet under en aktiv CRD-forbindelse. Alle ved værten ser kun en låst skærm, uanset hvad fjernbrugeren gør. Det kræver Windows Professional, Ultimate, Enterprise eller Server.

Google's komplette Curtain Mode-opsætning kræver fire registreringsnøgler på Windows. Indstil RemoteAccessHostRequireCurtain til 1 under HKLM\Software\Policies\Google\Chrome, fDenyTSConnections til 0 og UserAuthentication til 0 under Terminal Server-stien, og på Windows 10 skal du også indstille SecurityLayer til 1 under RDP-Tcp-stien.

Google advarer om, at et overset trin afslutter sessionen øjeblikkeligt. Når alle nøgler er indstillet, skal du genstarte CRD-værtstjenesten for at anvende ændringen.

Denne indstilling bruges konsekvent for lidt på delte kontorinstallationer, og de fleste it-teams konfigurerer den på under fem minutter.

Hold Chrome opdateret til enhver tid

CRD kører på Chromes infrastruktur, så en uopdateret browser betyder en uopdateret CRD-vært. I 2025 registrerede Chrome 205 offentliggjorte CVE'er med en gennemsnitlig CVSS-score på 7,9; flere involverede fjernkodeudførelsessvagpunkter, der direkte påvirkede aktive CRD-værter.

Åbn Chrome, gå til Hjælp, derefter Om Google Chrome, og bekræft den aktuelle versionsstatus. Google anbefaler at holde automatiske opdateringer aktiveret så sikkerhedsopdateringer anvendes, så snart de bliver tilgængelige. Hvis du udsætter eller blokerer Chrome-opdateringer, efterlader du kendte sårbarheder åbne på enhver aktiv CRD-vært.

Konklusion

Chrome Remote Desktop leveres med ægte beskyttelse: TLS/SSL-kryptering, pin-baseret adgang og en 2FA-kompatibel godkendelsesmodel. Til personlig brug med de hærdende trin anvendt er det et solidt valg til daglige fjernåatvrkemuligheder på pålidelige netværk.

Den strukturelle begrænsning er, at hele adgangsmodellen afhænger af en enkelt Google-konto. Uanset om det er ydelseskonsistens, overholdelseslogning eller infrastrukturpålidelighed, pegepunkterne fra sikkerhedsmæssigt perspektiv i professionelle miljøer konsekvent mod en dedikeret løsning. For teams, der er vokset ud af CRD, tilbyder Cloudzy's KVM-baserede servere et mere pålidelig grundlag.

Det rigtige værktøj afhænger af din kontekst. CRD løser det personlige adgangsproblem godt. Når overholdelse, oppetid eller flerbrugeradgang kommer i billedet, skal arkitekturen passe til indsatsen.