A medida que la tecnología avanza a un ritmo vertiginoso, mejora la calidad de vida y amplía lo que podemos hacer en internet. Pero al mismo tiempo, como en cualquier otra época de la historia, la tecnología es como una moneda con dos caras: una productiva y una destructiva. Los ataques en línea y el hacking malicioso son uno de los aspectos más dañinos de la red, y su uso se ha disparado en la última década. Además, los métodos son cada vez más sofisticados. Uno de los ataques en línea más habituales es el ataque de denegación de servicio distribuido, conocido como DDoS. El DDoS es una forma evolucionada y más avanzada del ataque DoS (denegación de servicio). Mientras que otros métodos de ataque, como el conocido virus troyano, fueron temidos en su día y hoy han quedado obsoletos, el DDoS ha superado la prueba del tiempo y sigue utilizándose con gran eficacia. Existen métodos para combatirlo y medidas de prevención que conviene tener en cuenta. Pero, ¿qué podemos hacer cuando nuestra red doméstica está siendo atacada? En este artículo repaso diez soluciones y medidas de prevención para proteger redes domésticas contra DDoS. Antes de entrar en materia, conviene tener claro a qué nos referimos.

¿Qué es un ataque DDoS?

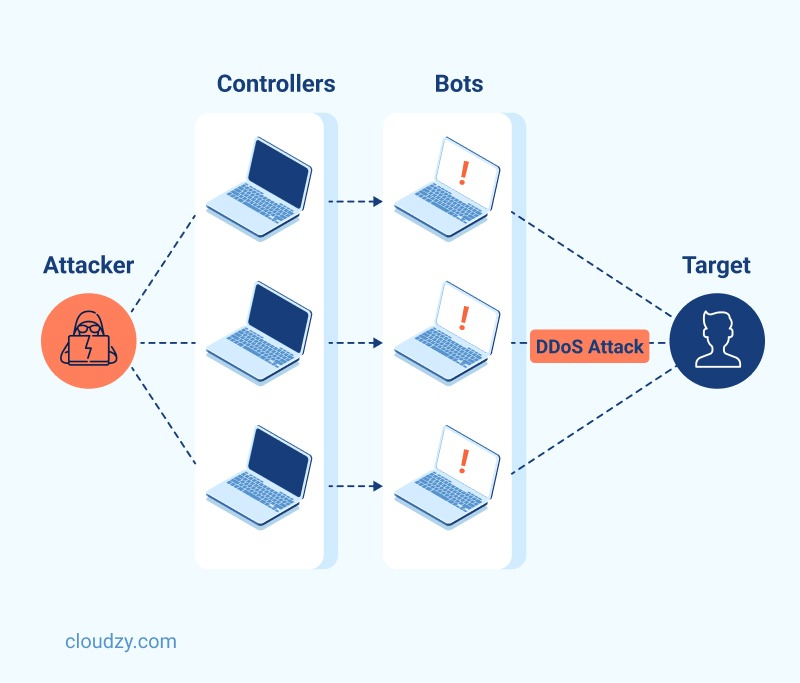

Al contrario de lo que se suele creer, un DDoS es un ataque, no una operación de hackeo. Esto significa que el atacante detrás de un DDoS no busca tomar el control de tu red o servidor, sino dejarlo fuera de servicio y colapsarlo. Aunque existen varios métodos de ataque DDoS agrupados en tres categorías generales, el esquema de todos ellos sigue más o menos el mismo patrón. En un ataque DDoS, el atacante satura la red o el servidor objetivo con una avalancha masiva de solicitudes de red ilegítimas.

El volumen y la velocidad de estas solicitudes falsas son tan elevados que acaparan el ancho de banda de tu red o servidor y lo obligan a dedicar todos sus recursos a procesarlas. Como resultado, el servidor deja de responder a otras tareas y solicitudes por falta de recursos, o directamente se cae. El atacante suele lanzar estos ataques desde un conjunto de dispositivos programados para enviar solicitudes de forma masiva, que operan como parte de una red «botnet». Dado que las redes domésticas funcionan con el ancho de banda asignado por un servidor central de tu ISP, tumbarlas mediante DDoS es bastante más sencillo que atacar un servidor propio. De ahí la importancia de contar con protección DDoS en el router.

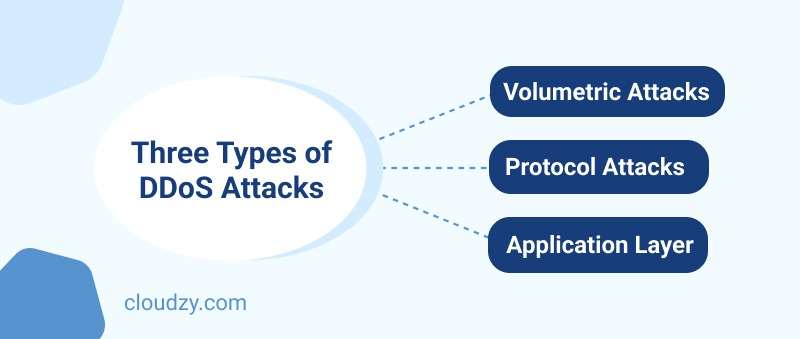

Los tres tipos de ataques DDoS

Es importante conocer las tres categorías generales que puede emplear un atacante DDoS para dañar tu red doméstica. Estas tres categorías no son métodos de ataque en sí mismos, sino esquemas de ataque que engloban varios métodos distintos. Veámoslos brevemente.

Ataques volumétricos

Como su nombre indica, los ataques de la categoría volumétrica se basan en el volumen para lograr su objetivo. Por ello, también son los tipo de ataque DDoS más utilizado que ocurra. El proceso es bastante directo. El atacante simplemente recurre a la cantidad y envía el mayor volumen posible de tráfico ilegítimo para saturar el servidor. El hacker apuntará a tu DNS. Si la primera oleada de solicitudes y tráfico no deseado no fue suficiente, puede repetirla una y otra vez. Los ataques volumétricos son habituales porque casi cualquiera puede llevarlos a cabo. Afortunadamente, eso también significa que proteger una red doméstica frente a DDoS es más sencillo con este método.

Ataques de protocolo

Ataques basados en protocolo requieren algo más de esfuerzo para ejecutarse, pero a cambio sus efectos son mucho más devastadores en una red doméstica. En este método, el atacante necesita que se establezca un nivel básico de comunicación entre su red y la tuya. Para ello, envía lo que se conoce como un saludo TCP. Aceptar ese saludo intercambia un conjunto de datos iniciales, incluidas las direcciones IP y DNS. El hacker entonces no completa la solicitud de saludo. En su lugar, utiliza los datos recién obtenidos para seguir enviando solicitudes de saludo TCP con direcciones IP falsas, una tras otra. Procesar e incluso rechazar esas solicitudes consume ancho de banda, por lo que el servidor termina saturado y colapsa.

Capa de aplicación

Ataques DDoS en la capa de aplicación son el método más sofisticado, ya que utilizan una aplicación o los propios recursos alojados en un servidor en su contra. El nombre también indica que, en lugar de ir tras la infraestructura básica del servidor, el ataque se produce en la «capa de aplicación» de los datos alojados. Si se trata de un sitio web, el hacker solicitará de forma continua una subsección ilegítima de ese sitio para que se cargue. Cuando esto ocurre, la página web debe informarle de que dicha subsección no existe mediante un paquete de respuesta. El atacante seguirá solicitando la página hasta que el servidor quede desbordado y ya no pueda responder a sus solicitudes ni a las de nadie más, sean legítimas o no.

El ataque de día cero y otras metodologías de ataque DDoS

Cada una de las tres categorías de ataque DDoS mencionadas también incluye varios métodos de ataque concretos. Los más comunes dentro de la categoría de ataques de protocolo son inundación TCP y Inundación SYN. En los ataques volumétricos encontramos la inundación ICMP, Ping de muerte, y inundación UDP. Por último, en la capa de aplicación encontramos el método slowloris. Todos estos métodos están bien documentados y existen formas de contrarrestarlos tanto en redes domésticas como en servidores independientes. Pero existe también otra categoría de ataques DDoS conocida como ataques de día cero. Como su nombre indica, son métodos que aún no han sido descubiertos y cuya existencia solo sale a la luz cuando se usan por primera vez contra una nueva víctima. La naturaleza cambiante de los ataques DDoS hace que existan muchos ataques de día cero distintos, con métodos cada vez más novedosos. Estos ataques se consideran valiosos precisamente porque su protocolo aún no ha sido descubierto, por lo que se supone que se reservan para usarlos contra objetivos de alto valor. Todos los métodos mencionados anteriormente también fueron en su día ataques de día cero. En cualquier caso, estos ataques son lo último de lo que deberías preocuparte en cuanto a la protección DDoS de tu red doméstica.

La inundación HTTP es también un ataque DDoS frecuente. Para protegerte de él, se recomienda proteger tu HTTP mientras navegas por internet en navegadores como Chrome.

Motivaciones detrás de un ataque DDoS

Las motivaciones detrás de cada ataque DDoS varían, pero en general existe un patrón en cuanto a sus causas raíz. Los ataques DDoS a mayor escala suelen producirse por dos razones. La primera es la extorsión: cuando un grupo de hackers logra dejar sin presencia online a una empresa, limita gravemente su capacidad operativa y de marketing. Por eso, la víctima a menudo opta por pagar a los atacantes para que detengan el ataque DDoS. La otra razón detrás de los ataques DDoS a gran escala es enviar un mensaje político o participar en algún tipo de activismo social.

Cuando un ataque DDoS tiene como objetivo una red doméstica, las razones pueden ser algo distintas. En estos casos, suelen ser de carácter personal. Si no es así, lo más probable es que tú o tu proveedor de internet hayáis sido víctimas de un esquema de extorsión. Se sabe también que algunos jugadores utilizan DDoS contra otros en partidas multijugador para generar lag en sus oponentes y obtener ventaja. En general, las probabilidades de sufrir un ataque DDoS dirigido personalmente contra tu red doméstica son bajas, pero ¿qué hacer cuando ocurre? A continuación, diez soluciones para proteger tu red doméstica frente a DDoS.

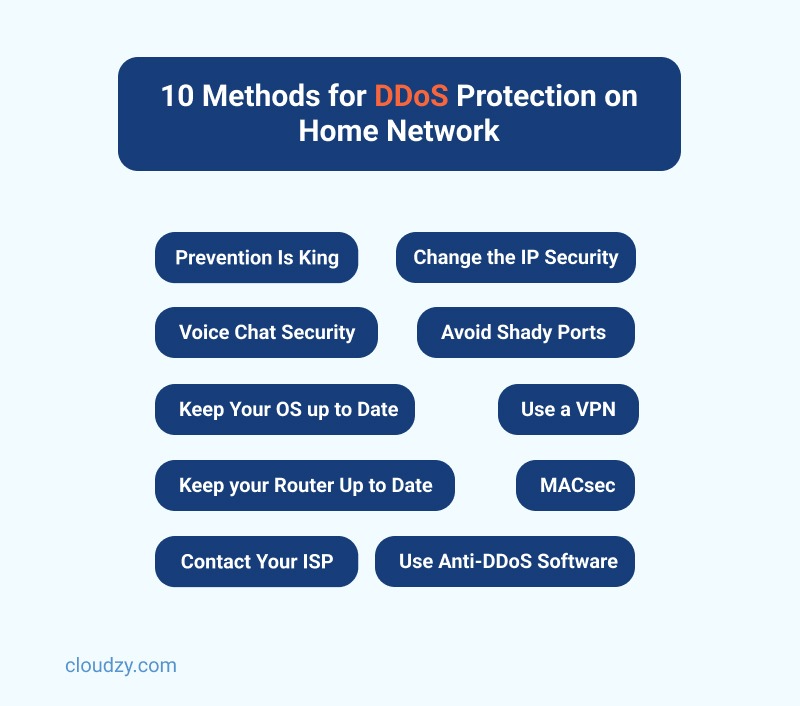

10 métodos de protección contra DDoS en redes domésticas

Antes de explicar cada uno de estos métodos, es importante aclarar que ninguna de estas soluciones es absoluta frente a un ataque DDoS contra tu red doméstica. Deben usarse de forma combinada para prevenir DDoS en la red doméstica.

1. La prevención es lo primero

Este no es propiamente un método técnico para combatir los ataques DDoS, sino más bien una actitud. Los ataques DDoS son el tipo de actividad maliciosa en línea más común. Por eso, aunque la probabilidad de que tu red doméstica sufra uno sea baja, se recomienda encarecidamente que investigues por tu cuenta y pongas en marcha todas las medidas preventivas, cautelares y de respuesta que estén a tu alcance. Ninguna víctima de un ataque DDoS exitoso estaba preparada para ello. Esto deja claro que algunas de las opciones que exploraremos más adelante en este artículo deben implementarse ahora, antes de que el ataque llegue a tu red doméstica.

2. Cambia la seguridad de tu IP

Tu dirección IP es tu identidad en línea y el principal medio por el que tú, tus dispositivos y tu red sois identificados en internet. Por tanto, también es el vector principal desde el que se lanzarán ataques contra ti en cualquier escenario de amenaza. Se recomienda que, cuando realices actividad de riesgo en línea, ocultes tu dirección IP. Mejor aún, puedes adoptar una estrategia de IP dinámica pidiendo a tu ISP que cambie tu dirección IP asignada periódicamente. Esto hará que localizarte sea mucho más difícil.

3. Usa una VPN

Muchos atacantes de DDoS suelen trabajar con listas extensas de direcciones IP obtenidas de dominios públicos. Siempre existe la posibilidad de que tu IP aparezca en alguna de esas listas. Por eso, en línea con lo que comenté sobre la seguridad de la IP, una buena solución es usar una red privada virtual. Esta VPN no solo ocultará y modificará tu dirección IP real por completo, sino que también cifrará tus datos. Eso hará que ejecutar un ataque DDoS exitoso contra tu red doméstica sea considerablemente más difícil. Esta es otra razón por qué usar una VPN.

4. MACsec

IEEE 802.1AE, también conocido como MACsec, es un protocolo de red que refuerza aspectos clave de tu conexión, como Ethernet y VLAN, frente a cualquier ataque DDoS de gran volumen. Configurar MACsec para proteger una red doméstica contra DDoS es un proceso complejo y técnicamente exigente. Aun así, sigue siendo uno de los métodos más eficaces para prevenir ataques como el man-in-the-middle y DDoS. Si tu red doméstica sufre ataques DDoS con frecuencia, implementar MACsec marcará una diferencia importante en tu protección.

5. Usa software anti-DDoS

Esta es, con diferencia, la opción más directa. Un software anti-DDoS está diseñado específicamente para reconocer los patrones que emplean los distintos tipos de ataques DDoS. Una vez que identifica el tráfico entrante como malicioso, bloquea la comunicación o corta por completo el vínculo entre el dispositivo malicioso y tu red bloqueando su IP. Existen opciones fiables en cuanto a programas anti-DDoS, como SolarWinds' Security Event Manager, que además te protegerá contra ataques dirigidos a explotar protocolos de acceso remoto como SSH.

6. Mantén tu sistema operativo actualizado

No puedo recalcar lo suficiente lo importante que es tener el sistema operativo actualizado, y eso incluye todos los dispositivos conectados a tu red doméstica. Ya sea Linux, macOS o Windows en tus equipos de escritorio, o Android e iOS en tus móviles, es imprescindible que estén todos en la última versión disponible. Las versiones desactualizadas del sistema operativo son uno de los puntos débiles más explotados en seguridad, ya que permiten al atacante infiltrarse primero en el dispositivo vulnerable y desde ahí lanzar un ataque contra toda la red.

7. Evita los puertos sospechosos

Muchos usamos a diario distintas aplicaciones de entretenimiento y comunicación que emplean determinados puertos de transmisión para intercambiar datos entre nuestro dispositivo y sus servidores. Los ejemplos más claros son Steam, Netflix, Discord, Skype, Spotify, Xbox Live, etc. Aunque existen puertos oficiales seguros, también hay puertos alternativos que se pueden usar para solucionar ciertos errores o acceder a contenido nuevo. Sin embargo, no vale la pena comprometer la seguridad de tu red: te recomiendo que no uses bajo ninguna circunstancia estos puertos sospechosos y que te ciñas siempre a los puertos oficiales de cada servicio. De lo contrario, montar ataques como una inundación TCP se vuelve muy sencillo para un atacante.

8. Mantén tu router actualizado

Este es otro aspecto fundamental de la seguridad general de tu red doméstica. No solo ayuda a prevenir DDoS, sino que también es muy útil frente a todo tipo de actividad maliciosa en línea dirigida contra ti. Al igual que los dispositivos conectados a la red, los módems y routers también reciben actualizaciones de software orientadas a mejorar la seguridad. Las versiones antiguas tienen, por tanto, una protección menor que las más recientes. Que el router sea comprometido es el peor escenario posible: actuará tanto como objetivo central del ataque como herramienta del mismo, ya que el atacante lo usará para saturar la red. Mantén el router siempre actualizado.

9. Seguridad en el chat de voz

Se sabe que servicios como Skype e incluso otros como Discord pueden tener niveles de seguridad base comprometidos. Esto permite que un atacante malicioso envíe una solicitud de chat de audio o videollamada con un paquete UDP para establecer un handshake y luego lanzar un ataque DDoS a gran escala. Por eso, como norma general, nunca aceptes solicitudes de chat de audio o videollamadas de personas desconocidas en internet. Esto es coherente con el primer consejo del artículo: mantener siempre una actitud defensiva para prevenir ataques DDoS en lugar de tener que resolverlos cuando ya han ocurrido. También es recomendable usar software de comunicación que no te exponga.

10. Contacta con tu ISP

Si no tienes los conocimientos técnicos necesarios para aplicar las soluciones de esta lista, o si ya has sufrido un ataque masivo que ha dejado la red completamente inoperativa, tu única opción es contactar con tu proveedor de servicios de internet. Como administradores del servidor, pueden cambiar tu dirección IP para detener el ataque en curso y bloquear la IP responsable del ataque DDoS. Además, muchos ISP ofrecen protección básica contra ataques DDoS, por lo que elegir uno de ellos también ayuda considerablemente.

Conclusión

Los ataques DDoS son, con diferencia, el tipo de actividad maliciosa en línea más difícil de manejar. Aunque no van dirigidos a tu información personal, la dificultad para identificar al atacante y detener el ataque lo convierte en un problema especialmente frustrante. Los ataques DDoS no se limitan a un tipo específico de servidor o host. También pueden producirse cuando usas servicios de acceso remoto como un VPS. Por eso es muy recomendable elegir un proveedor de VPS que no solo ofrezca un nivel de seguridad alto frente a ataques DDoS, sino que también sea capaz de detenerlos de inmediato si llegan a ocurrir. Cloudzy ofrece servicios de primer nivel DDoS que te permitirán olvidarte definitivamente de los ataques DDoS. Cloudzy también cuenta con más de 12 ubicaciones, paquetes personalizados, excelente conectividad, una disponibilidad del 99,95 % y hasta siete días de garantía de devolución.

Hosting VPS de alto rendimiento a precios accesibles

Hosting VPS de alto rendimiento a precios accesibles

Aprovecha nuestro hosting VPS a precios competitivos para múltiples usos: alojamiento de sitios web y juegos, trading, escritorio remoto y desarrollo y pruebas de aplicaciones.

Obtén un VPS de alto rendimientoPreguntas frecuentes

¿Puede una red doméstica sufrir un ataque DDoS?

Sí. No solo es posible, sino que, dado que las redes domésticas reciben una cantidad limitada de recursos desde un servidor central, son especialmente vulnerables a caer bajo la carga de un ataque DDoS bien ejecutado.

¿Existen routers con protección contra ataques DDoS?

Sí, y se recomienda usarlos. Al venir en forma de software, algunos routers más antiguos que no contaban originalmente con protección anti-DDoS la incorporan mediante actualizaciones. De ahí la importancia de mantener tu router actualizado.

¿Cómo detectar un ataque DDoS en mi red doméstica?

Hay varias señales que indican que estás sufriendo un ataque DDoS: una caída significativa en la velocidad de red, errores de tiempo de espera agotado y picos de tráfico que siguen un patrón concreto son indicadores claros.