La surveillance de la sécurité cloud collecte les journaux, métriques et événements de chaque composant de votre infrastructure cloud - machines virtuelles, conteneurs, systèmes d'identité, flux réseau et applications - pour dresser un tableau en temps réel du comportement de votre environnement.

En supervisant et en analysant ces données en continu, les équipes peuvent détecter les accès non autorisés ou les erreurs de configuration avant qu'une intrusion ne se produise. Avec des workflows d'alerte clairs et des playbooks automatisés, la surveillance de la sécurité devient une opération quotidienne, et non une crise à gérer en urgence.

Qu'est-ce que la surveillance de la sécurité cloud ?

La surveillance de la sécurité cloud consiste à observer et analyser en continu les ressources cloud natives - instances de calcul, buckets de stockage, fonctions serverless et contrôles réseau - afin de détecter en temps réel les menaces, vulnérabilités ou écarts de conformité.

Elle fonctionne en agrégeant la télémétrie réseau des pare-feu et des groupes de sécurité, et en déployant des agents légers sur les machines virtuelles et les conteneurs, pour suivre :

- Les journaux des machines virtuelles et des conteneurs

- Les requêtes API et les événements d'authentification

- Les flux réseau, les requêtes DNS et les connexions aux endpoints

- Les métriques de santé système et les statistiques de performance

- Le comportement des utilisateurs dans tous les environnements

Ces flux de données alimentent un moteur d'analyse centralisé - souvent une plateforme SIEM ou XDR - qui normalise les formats de journaux, applique des règles de corrélation et exécute des analyses comportementales pour mettre en évidence les anomalies. Plutôt que de jongler entre plusieurs consoles, les équipes disposent d'une vue unifiée où les alertes sont priorisées, les tickets ouverts automatiquement et les scripts de remédiation exécutés sans intervention manuelle.

Quels sont les composants fondamentaux de la surveillance de la sécurité cloud ?

Toute configuration de sécurité repose sur quelques briques essentielles. Dans un environnement cloud, ces éléments agissent comme des capteurs, des filtres et des déclencheurs d'alerte : ils collectent les données, signalent les comportements anormaux et déclenchent des réponses rapides.

- Agents et collecteurs de données sur les VM, conteneurs et workloads serverless

- Pipelines d'agrégation de journaux compatibles multi-cloud avec des schémas normalisés

- Moteurs de détection d'anomalies utilisant le machine learning pour repérer les écarts d'utilisation

- Workflows d'alerte intégrés aux plateformes de ticketing et d'automatisation

Ensemble, ces composants offrent une couverture complète : la télémétrie brute est collectée, normalisée, analysée pour détecter les anomalies, puis transformée en actions concrètes. Cette approche permet à votre équipe de se concentrer sur les vraies menaces plutôt que de se noyer dans un flot d'alertes parasites.

L'importance de la surveillance de la sécurité cloud

La surveillance de la sécurité cloud joue un rôle central dans la protection des opérations numériques. En 2025, les attaques cloud sont plus rapides, plus discrètes et mieux financées que jamais. Voici pourquoi cette surveillance est si importante :

- Aucun angle mort : Du on-premise au multi-cloud, vous maintenez une visibilité de bout en bout.

- Détection des menaces internes : Le suivi des actions des utilisateurs privilégiés permet de détecter les abus avant qu'ils ne s'aggravent.

- Analyses basées sur les données : L'analyse des tendances historiques met en évidence les failles de politique ou les ressources informatiques non déclarées.

- Adoption du DevSecOps : Détectez les erreurs de configuration dans les pipelines CI/CD avant qu'elles n'atteignent la production.

- Protection de la réputation : Une détection et une divulgation rapides rassurent les clients et satisfont les régulateurs.

Mais face à la complexité croissante des cyberattaques, la surveillance de la sécurité cloud ne suffit plus : vous aurez également besoin d'un logiciel de cybersécurité.

Les avantages de la surveillance de la sécurité cloud

Surveiller votre cloud sans sécurité, c'est comme verrouiller votre porte d'entrée tout en laissant les fenêtres grandes ouvertes. Associer sécurité et surveillance, c'est ce qui permet aux équipes modernes de rester protégées, et voici pourquoi :

- Détection proactive des menaces : Pics de trafic soudains ? Horaires de connexion inhabituels ? Adresses IP inconnues ? Des règles automatisées signalent les anomalies de trafic ou les tentatives de connexion en dehors des heures ouvrées, pour intercepter les attaques tôt.

- Réponse aux incidents plus rapide : L'intégration des alertes dans vos outils chatops ou de ticketing réduit considérablement le temps moyen de détection : les analystes n'ont plus à traquer les logs sur plusieurs consoles, et les alertes se connectent directement à vos outils d'automatisation. Au moment où votre équipe est notifiée, l'instance malveillante est déjà isolée.

- Conformité simplifiée : La surveillance de la conformité cloud centralise les journaux d'audit (des changements de privilèges aux événements API) dans des rapports prêts à l'emploi pour des normes telles que PCI-DSS ou HIPAA, économisant des heures de travail manuel.

- Réduction des coûts : Des alertes précoces sur les buckets de stockage ouverts ou les rôles trop permissifs permettent d'éviter des investigations de brèche coûteuses et des amendes.

- Supervision à grande échelle : Un logiciel de surveillance cloud gère les métriques de dizaines de comptes sans ressources supplémentaires, avec la même visibilité sur des centaines de ressources qu'autrefois sur dix.

- Détection des schémas d'attaque : La surveillance continue de la sécurité révèle les attaques lentes et discrètes : escalades de privilèges furtives, déplacements latéraux, abus internes.

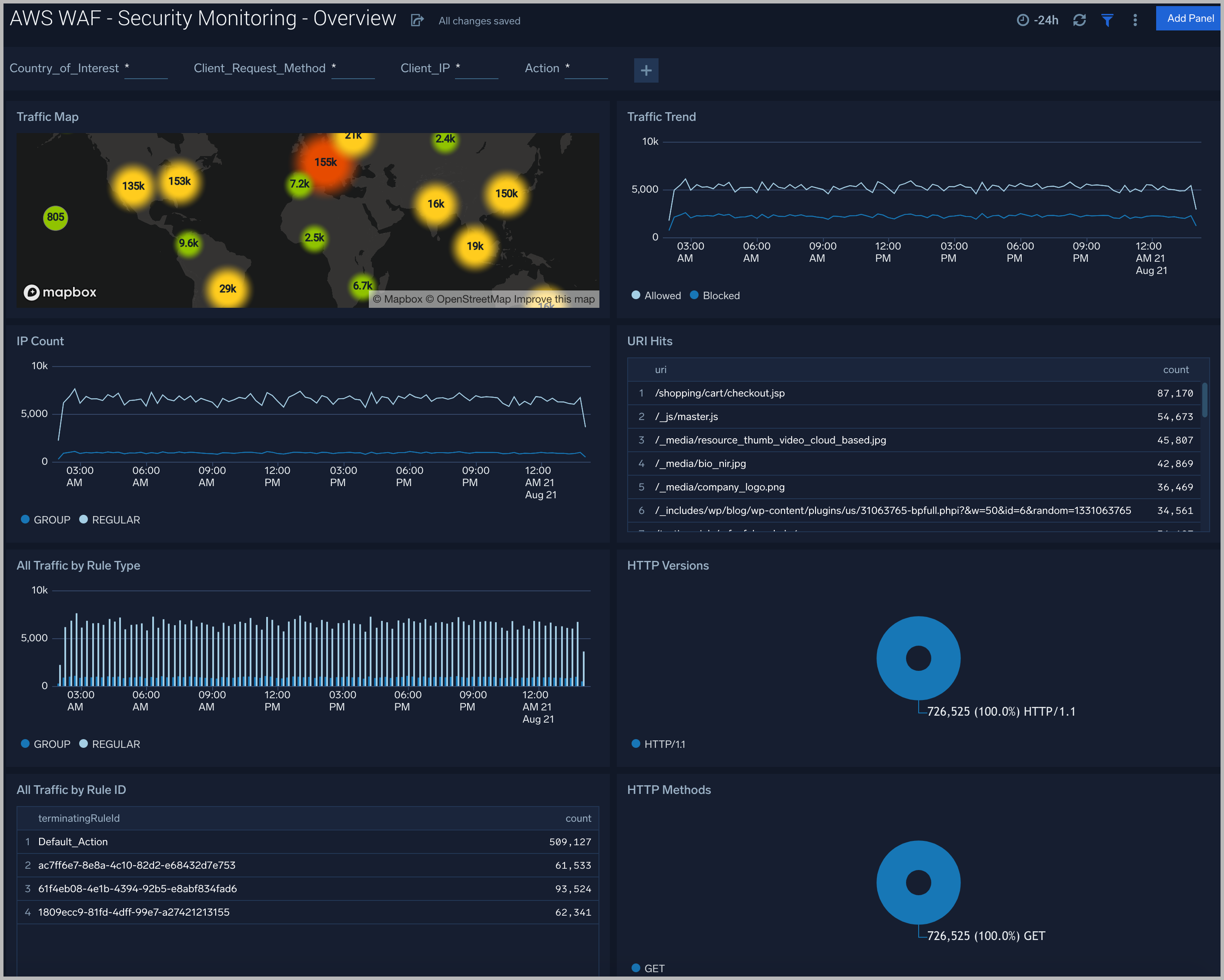

- Vue unifiée : Un tableau de bord unique applique des politiques de sécurité et de surveillance cohérentes sur AWS, Azure, GCP et les clouds privés.

Fonctionnalités clés des solutions avancées de surveillance cloud

Ces solutions de surveillance cloud combinent métriques de performance (CPU, mémoire, réseau) et événements de sécurité (tentatives de connexion échouées, violations de politique), pour une visibilité à 360° sur vos risques.

- Des outils de surveillance de sécurité cloud avec des connecteurs prêts à l'emploi pour AWS, Azure et GCP, qui réduisent considérablement le temps d'intégration.

- La surveillance de sécurité en continu capture les événements 24h/24, 7j/7, sans intervention manuelle.

- Une analyse comportementale qui apprend les schémas normaux et réduit les faux positifs en se concentrant sur les anomalies réelles.

- Des scripts de remédiation automatisée ou des fonctions serverless pour isoler les ressources compromises et désactiver les comptes en quelques secondes.

- Des tableaux de bord personnalisés pour les équipes dirigeantes, conformité et sécurité, chacun avec des vues adaptées, des options d'exploration et la possibilité de signaler des comportements propres à votre usage.

- Des hubs d'intégration qui connectent scanners de vulnérabilités, flux de renseignement sur les menaces et outils de gestion des incidents pour une visibilité complète.

- Des rapports de conformité avec des tableaux de bord prêts à l'emploi (HIPAA, GDPR, PCI-DSS).

Ces fonctionnalités font de la surveillance de sécurité cloud bien plus qu'un simple pare-feu ou un antivirus complémentaire : elle devient une couche de contrôle active sur l'ensemble de votre cloud et de vos vulnérabilités cloud.

Les défis de la surveillance de sécurité cloud

Voici les problèmes les plus fréquents que rencontrent les équipes, quels que soient leurs outils :

- Surcharge de données : Collecter chaque log de dizaines de services met à rude épreuve le stockage et les pipelines d'analyse. Mettez en place un échantillonnage et un filtrage pour réduire le bruit.

- Fatigue des alertes : Un excès de notifications de faible priorité peut masquer les menaces critiques. Ajustez régulièrement les seuils et les règles de suppression pour limiter le bruit.

- Complexité multi-cloud : Chaque fournisseur utilise ses propres formats de logs. Adopter un schéma commun comme OpenTelemetry permet de normaliser les données entre AWS, Azure et GCP.

- Manque de compétences : Rédiger des règles de corrélation efficaces et affiner les moteurs d'analyse demande une expertise rare. Les services managés ou les programmes de formation peuvent aider à combler ce manque.

- Problèmes de latence : Les envois de logs par lots peuvent retarder les alertes. Les architectures d'ingestion en streaming offrent une latence plus faible pour une réponse plus rapide.

Surmonter les obstacles

- Utiliser des standards ouverts comme OpenTelemetry pour une journalisation unifiée

- Limiter le débit ou échantillonner les sources à fort volume en amont

- Documentez des runbooks qui associent les alertes à des étapes de confinement automatisées

Ces approches permettent de faire évoluer votre environnement de sécurité et de surveillance vers une défense proactive. Pour les configurations privées, vous pourriez vouloir un cloud privé.

Bonnes pratiques pour la surveillance de la sécurité cloud

Même avec le meilleur système, il faut encore respecter les bonnes pratiques de surveillance cloud. La bonne nouvelle : elles sont faciles à appliquer de façon cohérente :

- Définissez des playbooks clairs : Associez chaque alerte à une réponse (notification, isolation ou escalade) pour que votre équipe sache exactement quoi faire.

- Automatisez la remédiation : Intégrez des outils d'infrastructure-as-code ou des fonctions serverless pour bloquer les IP malveillantes ou faire pivoter automatiquement les identifiants compromis.

- Appliquez le principe du moindre privilège : Limitez les personnes autorisées à modifier les règles de surveillance ou à accéder aux logs bruts, afin de réduire les risques internes.

- Révisez les règles régulièrement : À mesure que votre empreinte cloud évolue, supprimez les alertes obsolètes et ajustez les seuils pour correspondre aux nouvelles lignes de base.

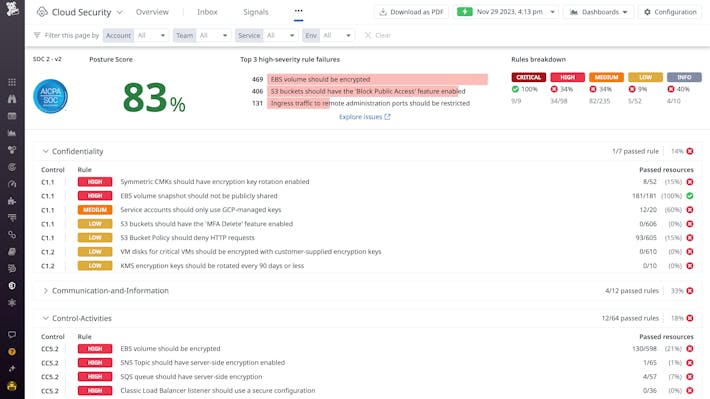

- Intégrez la gestion de la posture : Reliez les contrôles de conformité cloud à la surveillance continue de la sécurité pour une couverture de bout en bout.

- Adoptez les bonnes pratiques de surveillance cloud : Regroupez les données de performance et de sécurité dans des tableaux de bord unifiés pour offrir à DevOps et SecOps une vue commune.

Checklist d'intégration type

- Activez la journalisation par défaut sur chaque nouvelle VM ou conteneur

- Chiffrez les flux de logs en transit vers votre SIEM/XDR

- Planifiez des audits trimestriels des règles de corrélation

- Intégrez les alertes du scanner de vulnérabilités dans vos workflows de surveillance

En formalisant ces étapes, les équipes peuvent intégrer de nouvelles charges de travail sans perdre en visibilité ni en contrôle. L'ensemble de cette démarche renforce le processus de sécurité et de surveillance dans tout votre environnement, qu'il soit public, privé ou hybride.

Solutions de surveillance de la sécurité cloud - Types et exemples

Le choix de la bonne solution de surveillance de la sécurité cloud dépend de votre environnement, de vos compétences et de votre échelle. Voici cinq types de solutions (cloud-native, SaaS tiers, stacks open-source, hybrides CSPM et XDR, et tableaux de bord unifiés), chacun avec deux outils recommandés.

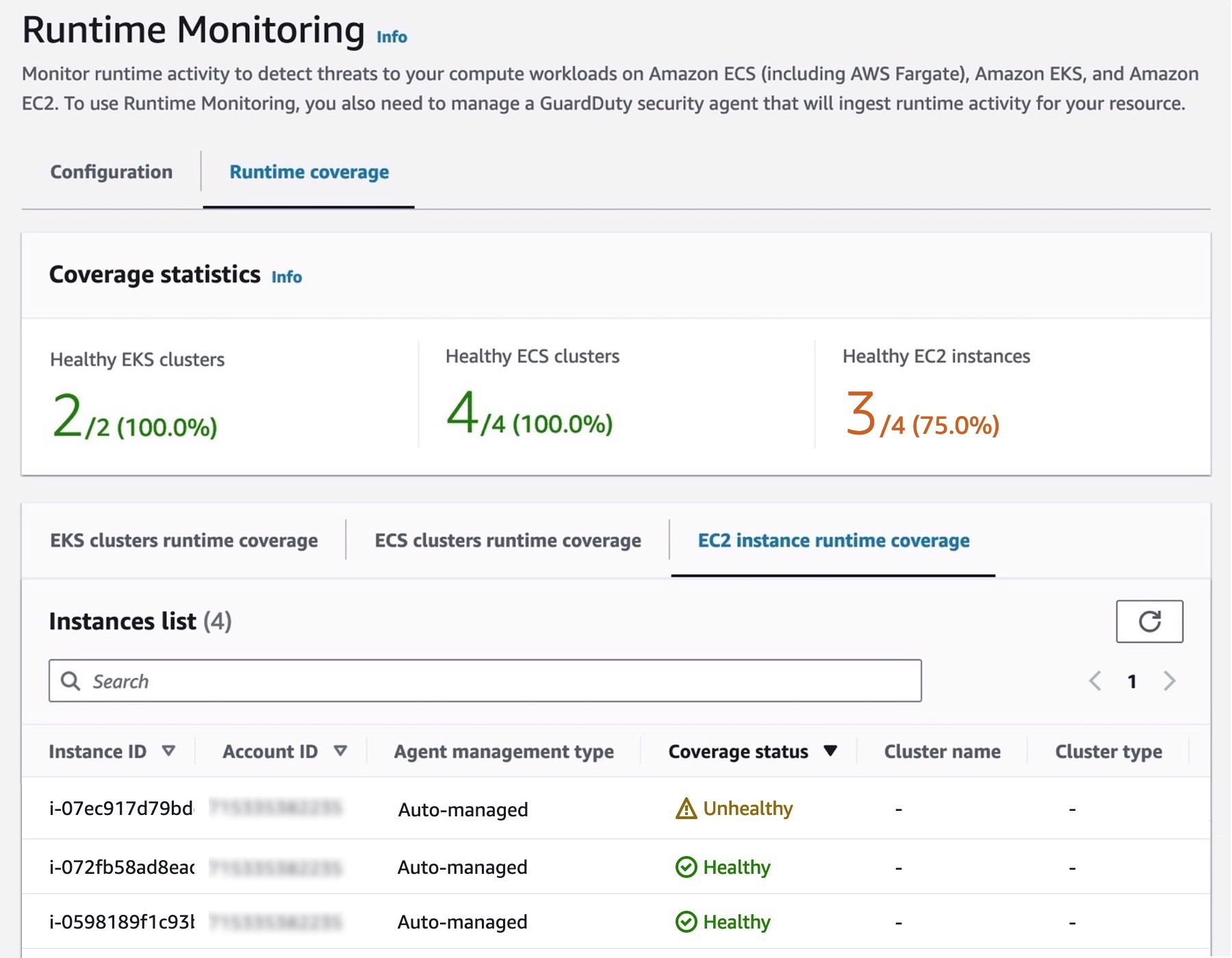

Surveillance cloud-native

Intégrés aux principales plateformes cloud, ces services proposent une détection des menaces prête à l'emploi ainsi qu'une intégration avec les outils API.

-

AWS GuardDuty :

Détection des menaces entièrement gérée, qui analyse les journaux de flux VPC, les journaux DNS et les événements CloudTrail avec une facturation à l'usage ; limitée aux environnements AWS et susceptible de générer des faux positifs nécessitant un réglage.

-

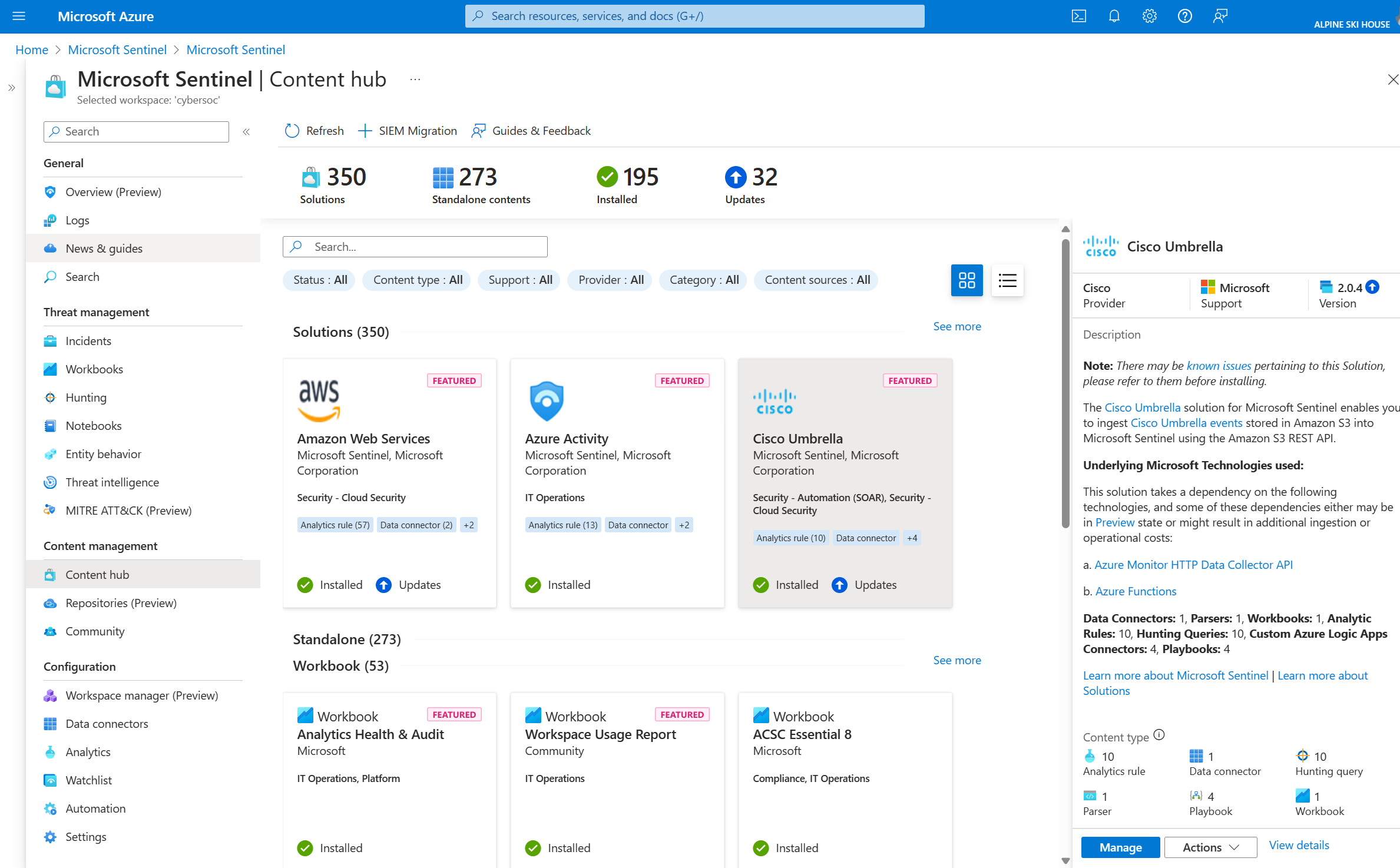

Azure Sentinel :

SIEM/XDR natif cloud avec connecteurs intégrés pour les services Microsoft et analyses basées sur l'AI ; coûts d'ingestion imprévisibles à grande échelle et prise en main nécessaire pour affiner les alertes.

SaaS tiers

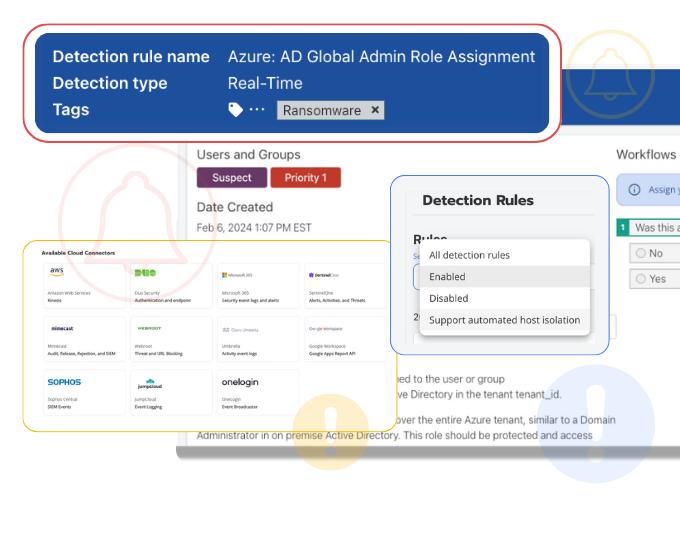

Plateformes indépendantes offrant des analyses approfondies, le suivi des comportements et des réponses automatisées, souvent sur plusieurs clouds.

-

Sumo Logic :

Analyse SaaS qui ingère des journaux et métriques à l'échelle cloud, avec des tableaux de bord de sécurité en temps réel et de conformité ; la configuration avancée des règles peut s'avérer complexe pour les nouvelles équipes.

-

Blumira :

Détection et réponse hébergées avec des playbooks préconfigurés et des workflows d'investigation automatisés ; l'écosystème restreint du fournisseur limite les intégrations communautaires et la maturité de certaines fonctionnalités.

Solutions open source

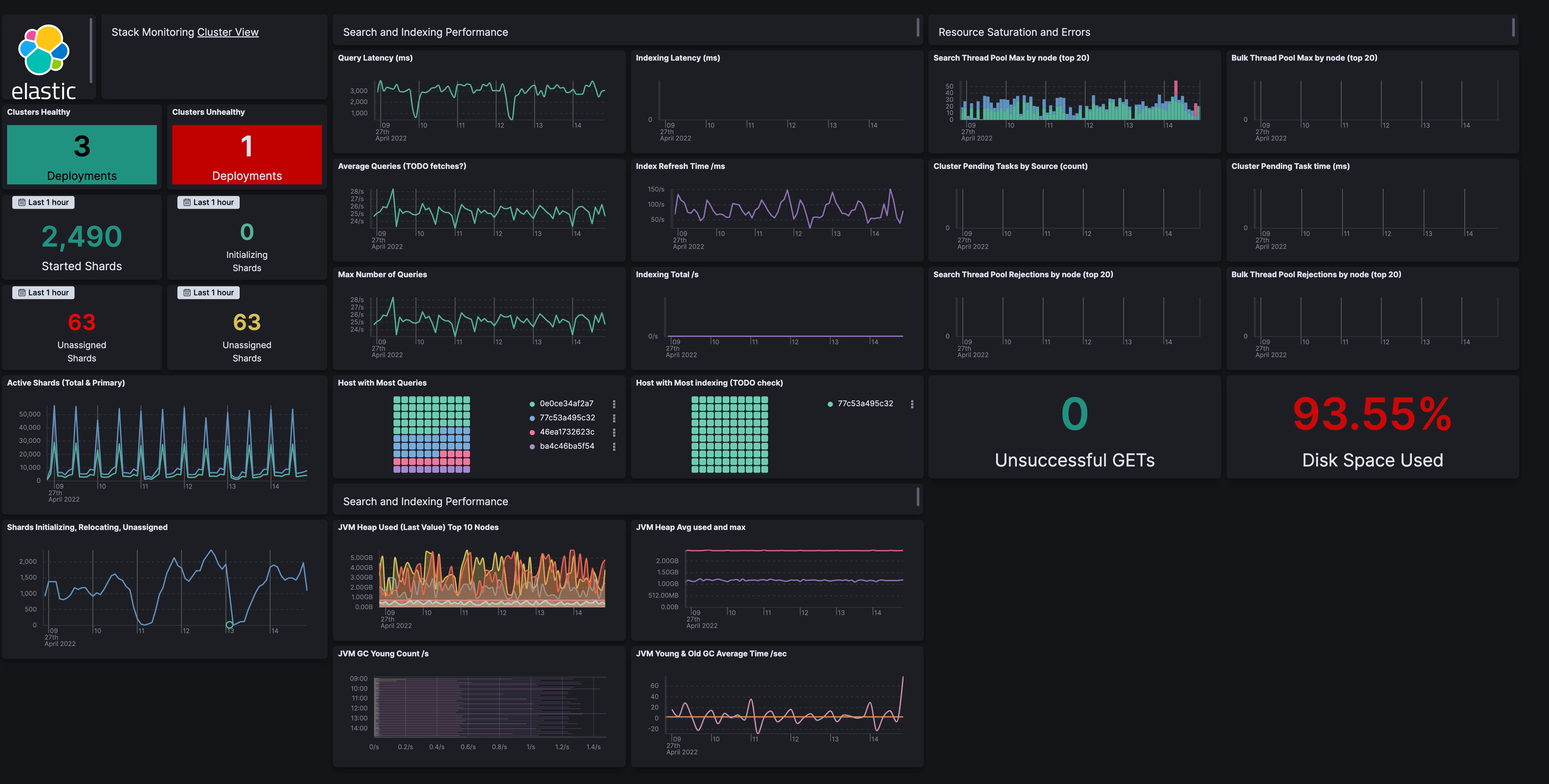

Solutions portées par la communauté offrant un contrôle total sur les pipelines de données et l'analyse, particulièrement adaptées aux équipes disposant d'une expertise interne solide.

-

ELK Stack :

Collecte, analyse et visualisation complètes des journaux avec des tableaux de bord en temps réel ; nécessite un effort de configuration important et une maintenance continue pour faire monter en charge les pipelines d'indexation.

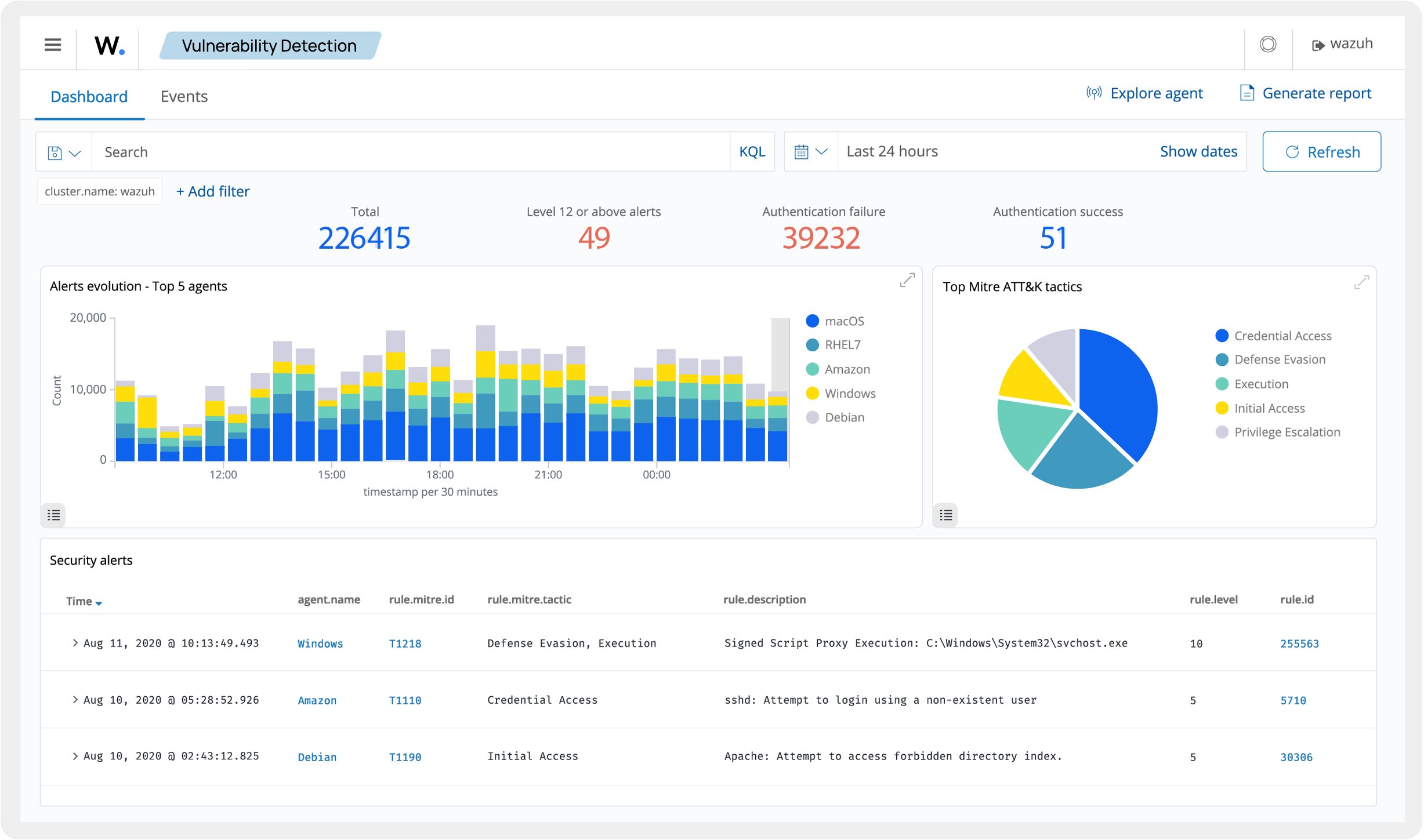

-

Wazuh :

Plateforme de sécurité open source qui étend ELK avec détection d'intrusion sur les hôtes et rapports de conformité ; courbe d'apprentissage prononcée et canaux de support officiel limités.

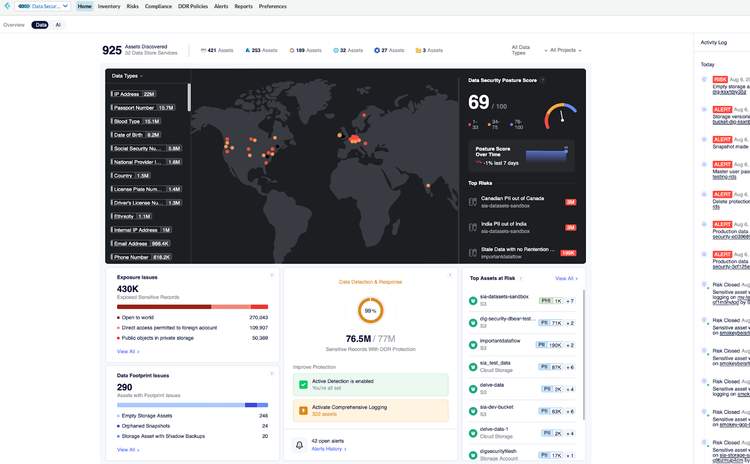

CSPM & XDR hybrides

Plateformes qui combinent gestion continue de la posture de sécurité et détection des menaces en temps réel, offrant une visibilité aussi bien sur la configuration que sur les comportements.

-

Prisma Cloud :

CSPM, CIEM et défense à l'exécution unifiés, avec support des conteneurs et du serverless ; la complexité de la configuration initiale et une prise en main difficile rallongent le délai de mise en valeur.

-

CrowdStrike Falcon :

XDR complet avec protection des endpoints, gestion des vulnérabilités et renseignement sur les menaces intégré ; impact sur les performances des endpoints et configuration optimale nécessitant des compétences spécialisées.

Tableaux de bord unifiés

Des solutions qui regroupent événements de sécurité, journaux et métriques de performance dans une vue unique, faisant le pont entre DevOps et SecOps.

-

Datadog :

Regroupe journaux, métriques, traces et modules de surveillance de la sécurité dans une seule interface, avec des alertes préconfigurées pour les services cloud ; configuration de l'ingestion des journaux complexe et coûts de rétention des données potentiellement élevés.

-

Splunk Enterprise Security :

Corrélation avancée, intégration du renseignement sur les menaces et tableaux de bord de sécurité personnalisables ; coût de licence élevé et courbe d'apprentissage importante pour les nouveaux utilisateurs.

Chaque catégorie a ses compromis : facilité de déploiement cloud-native, flexibilité des solutions open-source, ou profondeur des plateformes hybrides. Faites correspondre votre choix aux compétences de votre équipe, à votre budget et à vos obligations réglementaires pour tirer le meilleur parti de votre architecture de surveillance de la sécurité cloud.

Conclusion

Un sécurité cloud fiable ne suffit pas sans sécurité de l'infrastructure cloud, en intégrant des outils de surveillance de la sécurité cloud, les bonnes pratiques de surveillance et une surveillance continue dans vos opérations quotidiennes, vous passerez d'une défense réactive à une défense proactive, tenant les attaquants à distance et gardant votre cloud protégé tout au long de 2025.