Dans cette configuration MikroTik L2TP VPN, L2TP gère le tunneling tandis qu'IPsec assure le chiffrement et l'intégrité. Les associer vous offre une compatibilité native avec les clients, sans agents tiers. La validation des limites matérielles cryptographiques reste une priorité absolue.

Ignorer la surcharge d'encapsulation qu'introduit cette pile double protocole étouffe silencieusement les déploiements avant même qu'ils ne traitent un seul mégaoctet.

Qu'est-ce que MikroTik L2TP VPN ?

Par conception, L2TP fonctionne uniquement comme un pont de transport transparent. Il ne fournit absolument aucun chiffrement natif pour votre trafic en transit sur les réseaux hostiles.

Pour ajouter le chiffrement et l'intégrité, les architectes réseau associent L2TP à IPsec. Le résultat est une pile double protocole où L2TP encapsule le tunnel et IPsec sécurise la charge utile. Cette architecture hybride reste le premier choix pour la compatibilité avec les systèmes existants, sans déployer d'agents tiers intrusifs.

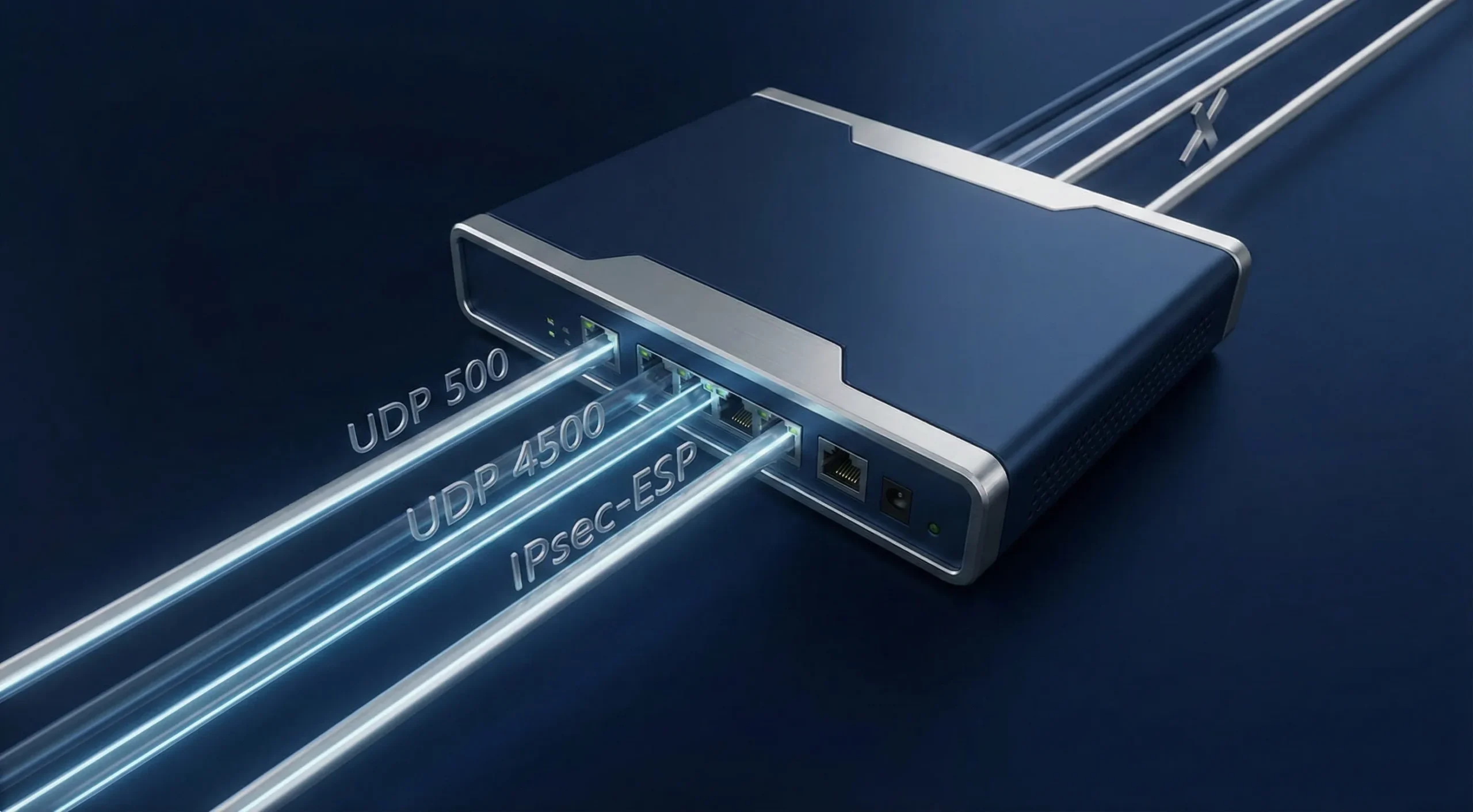

Comprendre cette dépendance au double protocole détermine directement la façon dont vous configurez les exceptions de pare-feu. Votre configuration MikroTik VPN tombera immédiatement si le routage UDP ou le processus d'encapsulation IPsec sous-jacent échoue.

Comment ça fonctionne

L'établissement de cette connexion sécurisée exige un échange réseau précis en deux étapes. La Phase 1 IKE négocie d'abord l'association de sécurité cryptographique à l'aide de votre clé pré-partagée.

Une fois ce canal protégé établi, la Phase 2 construit le tunnel L2TP directement dans la charge utile chiffrée. Si l'une ou l'autre phase échoue en raison d'une incompatibilité de PSK, d'une incompatibilité de proposition, d'un blocage UDP 500/4500 ou de problèmes de gestion NAT, le tunnel ne montera pas. Dans certains cas limites NAT-T Windows, une modification du registre peut également être nécessaire.

Le processus de double encapsulation

Les données en transit dans une configuration MikroTik L2TP VPN subissent un processus d'empaquetage complexe. Elles entrent dans une trame PPPstandard, sont enveloppées par le protocole L2TP, puis protégées par IPsec ESP.

Cette surcharge cumulée augmente significativement la taille des paquets, les poussant bien au-delà des limites réseau standard de l'unité de transmission maximale . Cette inflation soudaine provoque inévitablement une fragmentation intensive des paquets dans les environnements à haute latence.

Si votre entreprise privilégie la vitesse pure au tunneling approfondi, consultez notre guide sur la configuration Shadowsocks, qui présente une alternative convaincante à faible surcharge. Le tunneling lourd est souvent surdimensionné pour de simples applications web d'entreprise.

Comment configurer MikroTik L2TP VPN ?

Déployer un serveur sécurisé sur RouterOS v7 exige une précision totale. Pour une configuration optimale, attribuez au routeur une adresse accessible publiquement ou un nom DNS stable. Une IP publique statique est préférable, mais pas obligatoire dans tous les déploiements.

Effectuez immédiatement une sauvegarde de la configuration : des règles IPsec incorrectes peuvent vous bloquer l'accès. Consultez notre guide sur la redirection de ports MikroTik documentation avant de manipuler des chaînes de trafic cryptographique. Suivez précisément cette configuration MikroTik L2TP VPN. Modifier des règles de pare-feu sur un routeur de production en fonctionnement est une erreur garantie.

Étape 1 : Créer le pool d'IP et le profil PPP

Vous devez définir des adresses IP locales. Vos clients distants recevront ces IP.

- Ouvrez le menu IP. Cliquez sur l'option Pool.

- Cliquez sur le bouton Ajouter. Nommez le pool vpn-pool.

- Définissez votre plage d'IP spécifique.

- Ouvrez le menu PPP. Cliquez sur l'option Profiles.

- Cliquez sur le bouton Ajouter. Nommez le profil l2tp-profile.

- Attribuez l'adresse locale à la passerelle de votre routeur.

- Définissez l'adresse distante sur vpn-pool.

Étape 2 : Activer le serveur global et IPsec

Cette étape active l'écouteur L2TP global dans votre configuration MikroTik L2TP VPN. RouterOS applique le chiffrement IPsec dynamiquement dès que vous l'activez.

- Ouvrez le menu PPP. Cliquez sur l'option Interface.

- Cliquez sur le bouton L2TP Server.

- Cochez la case Enabled.

- Sélectionnez L2TP-Profile comme profil par défaut.

- Sélectionnez Require dans le champ Use IPsec, sauf si vous avez délibérément besoin d'un repli sans IPsec pour un environnement de test ou une migration.

- Entrez une chaîne complexe dans le champ IPsec Secret.

Étape 3 : Ajouter des utilisateurs PPP (Secrets)

Votre serveur nécessite des comptes utilisateurs. Vous devez créer des identifiants d'authentification pour les clients distants. La suite de votre configuration MikroTik L2TP VPN se déroule dans le profil PPP.

- Ouvrez le menu PPP. Cliquez sur l'option Secrets.

- Cliquez sur le bouton Ajouter.

- Entrez un nom unique. Entrez un mot de passe sécurisé.

- Définissez le service sur L2TP.

- Définissez le profil sur l2tp-profile.

Étape 4 : Configurer les règles de pare-feu (Priorité)

Votre pare-feu bloque la négociation IPsec. Vous devez placer ces règles dans votre chaîne Input.

- Accepter UDP port 500. Cela gère les associations de sécurité de la Phase 1.

- Accepter UDP port 4500. Cela traite la traversée NAT.

- Accepter UDP port 1701 pour l'établissement du lien L2TP. Une fois la configuration effectuée, le trafic associé peut utiliser d'autres ports UDP selon la négociation.

- Accepter le protocole IPsec-ESP. Cela autorise les charges utiles chiffrées du protocole 50.

Si les clients VPN nécessitent un accès routé vers des sous-réseaux internes, ajoutez également des règles de correspondance de politique IPsec dans la chaîne forward et exemptez le trafic correspondant du srcnat/masquerade. Le contournement FastTrack seul ne suffit pas pour tous les cas IPsec routés.

Étapes 5 & 6 : Optimiser les politiques par défaut et les profils de pairs

RouterOS utilise des modèles dynamiques par défaut. Vous devez les sécuriser manuellement.

- Ouvrez le menu IP. Cliquez sur l'option IPsec. Cliquez sur l'onglet Proposals.

- Vérifiez le paramètre de hachage sha256. Vérifiez le chiffrement AES-256 CBC.

- Définissez le groupe PFS sur modp2048 au minimum, ou un groupe plus fort si toutes les plateformes clientes concernées le prennent en charge. N'utilisez pas modp1024 : la RFC 8247 l'identifie comme SHOULD NOT.

- Cliquez sur l'onglet Profiles. Définissez Hash sur sha256. Définissez Encryption sur aes-256.

- Activez NAT Traversal si les clients ou le serveur peuvent se trouver derrière un NAT. Cela permet à IPsec de fonctionner correctement via UDP 4500 sur les chemins NATés.

Toutes les valeurs de proposition, y compris le groupe PFS, l'algorithme de hachage et le chiffrement, doivent correspondre à ce que vos plateformes clientes prennent réellement en charge ; tout écart fera échouer la Phase 2 silencieusement.

Optimisation avancée (Contournement de FastTrack)

La règle FastTrack de IPv4 par défaut accélère artificiellement la transmission des paquets. Cela fragmente régulièrement les tunnels IPsec, car elle traite les paquets en accéléré avant que le cycle de chiffrement n'intervienne.

Vous devez explicitement contourner FastTrack pour tout le trafic cryptographique. Créez une règle Accept avec les correspondances IPsec Policy=in,ipsec. Faites glisser cette règle au-dessus de FastTrack. Votre configuration MikroTik VPN se stabilisera une fois cette règle en place.

Si les clients VPN nécessitent un accès routé vers des sous-réseaux internes, ajoutez également des règles de correspondance de politique IPsec dans la chaîne forward et exemptez le trafic correspondant du srcnat/masquerade. Le contournement FastTrack seul ne suffit pas pour tous les cas IPsec routés.

Fonctionnalités et avantages

De nombreuses équipes continuent de préférer une configuration MikroTik L2TP VPN aux modèles zero-trust pour conserver la compatibilité native du système d'exploitation et éviter les agents tiers. Pourtant, des administrateurs système expérimentés continuent d'adopter cette surcharge IPsec importante, uniquement pour garder une liberté d'administration totale. L'intégration native au système d'exploitation élimine précisément les agents logiciels tiers conflictuels de vos endpoints.

Les outils natifs du système d'exploitation surpassent systématiquement les agents tiers à la mode. Éviter ces déploiements clients obligatoires permet facilement aux équipes support d'économiser des centaines d'heures par an. La finalisation de cette configuration MikroTik L2TP VPN impose cependant des contraintes matérielles concrètes, détaillées ci-dessous.

| Domaine fonctionnel | Impact sur RouterOS |

| Norme de sécurité | Le chiffrement AES-256 IPsec protège contre les attaques de l'homme du milieu. |

| Compatibilité | Prise en charge native étendue sur les plateformes Windows et Apple, avec une compatibilité variable selon la plateforme et la version sur les autres systèmes. |

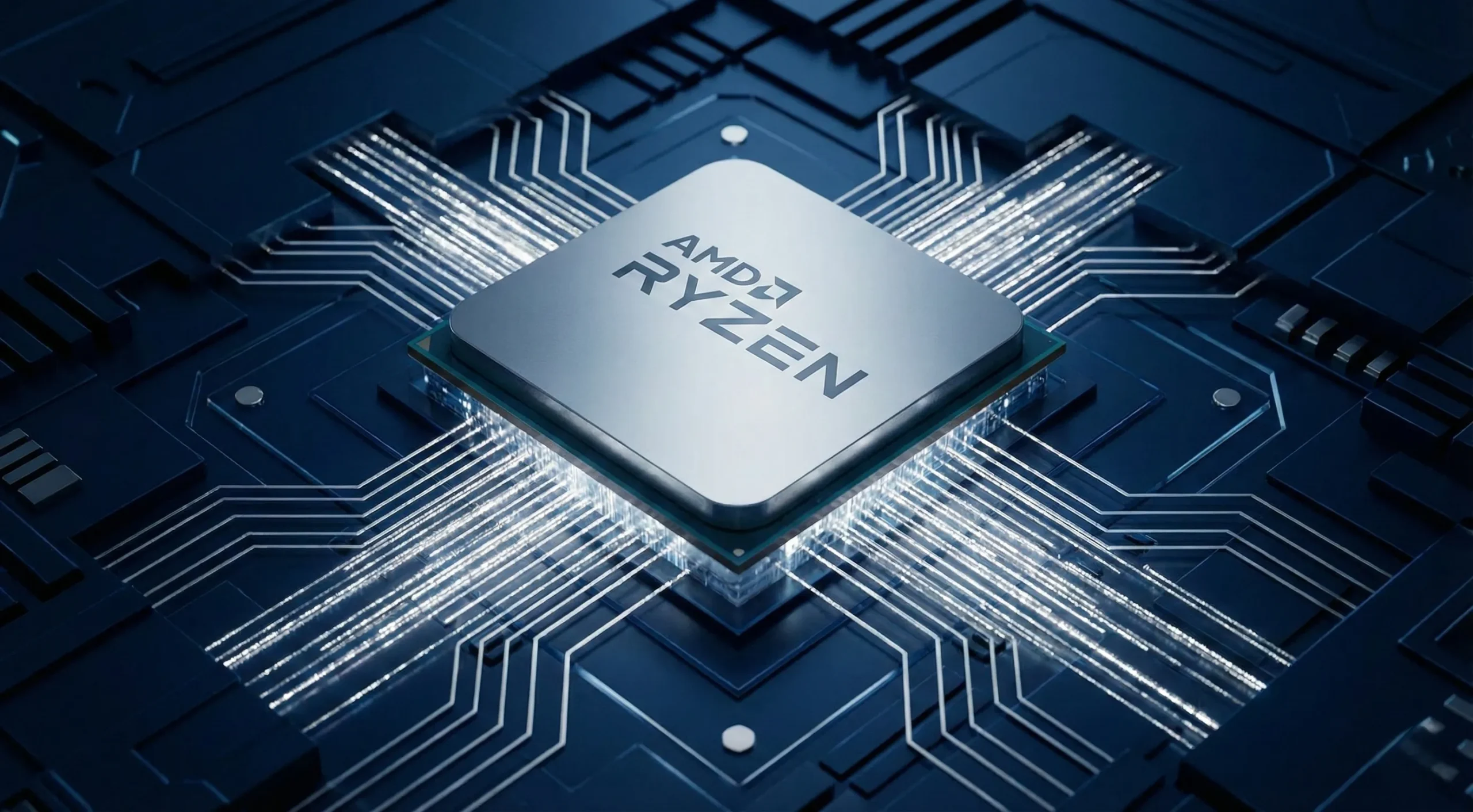

| Charge CPU | Le débit IPsec dépend du modèle de routeur, du CPU, du type de trafic, de la suite de chiffrement et de la prise en charge du déchargement matériel. Sur le matériel compatible, RouterOS peut utiliser l'accélération IPsec comme AES-NI. |

| Complexité du pare-feu | Les règles de pare-feu varient selon la topologie, mais L2TP/IPsec implique généralement le port UDP 500, le port UDP 4500, le trafic de contrôle L2TP et la gestion des politiques IPsec. |

Sécurité et compatibilité native

L'atout sécurité de cette configuration MikroTik L2TP VPN repose sur la suite cryptographique AES-256. Les bases mathématiques sont solides. Cela dit, les passerelles exposées en périphérie restent des cibles de choix pour les scanners automatisés. Un récent Rapport CISA 2024 a confirmé que les passerelles VPN exposées représentent environ 22 % des vecteurs d'accès initiaux aux ransomwares dans le monde.

Le filtrage strict par liste d'adresses est une priorité non négociable. Faire confiance à un port exposé sans filtrage d'adresses relève de la négligence opérationnelle. Si vous êtes confronté à une inspection approfondie des paquets, consultez notre article sur le déploiement d'un VPN obfusqué pour contourner la censure active.

Considérations de performance (déchargement matériel)

Sans accélération matérielle, le CPU prend en charge l'intégralité du chiffrement en ligne, ce qui peut saturer un cœur unique et faire chuter le débit bien en dessous de votre vitesse de liaison ; la propre documentation sur l'accélération matérielle IPsec de MikroTik le confirme explicitement.

Pour maintenir vos tunnels IPsec à pleine vitesse de ligne sans goulots d'étranglement liés au CPU, vous avez besoin d'un matériel capable de supporter la charge. Chez Cloudzy, notre MikroTik VPS vous offre des CPU Ryzen 9 haute fréquence, du stockage NVMe et un réseau 40 Gbps, conçus spécifiquement pour ce type de charge de travail cryptographique.

Cas d'utilisation courants

L2TP/IPsec s'impose dans les scénarios de transport fortement isolés plutôt que dans le routage web général. Un Analyse Gartner 2025 a révélé que 41 % des réseaux edge d'entreprise s'appuient encore largement sur des protocoles natifs pour éviter les coûts de licences tierces.

Ces protocoles hérités restent profondément ancrés dans des milliards d'appareils à travers le monde. Cette configuration MikroTik L2TP VPN excelle particulièrement lorsque vous appliquez des règles de pare-feu strictes limitant l'accès exclusivement aux sous-réseaux internes de l'entreprise. Utiliser ce protocole pour la navigation web en tunnel complet est une mauvaise allocation des ressources.

Accès des télétravailleurs et limites des configurations site à site

Cette configuration de protocole spécifique est idéale pour connecter des employés distants individuels au LAN d'un bureau central. De plus, l'encapsulation L2TP ajoute une latence inutile et significative aux routeurs de succursales statiques.

J'estime clairement que cette solution est terriblement inefficace pour relier de façon permanente deux sites physiques distincts. Pour interconnecter des succursales d'entreprise fixes, consultez notre article sur VPN Site-À-Site VPN guide.

Conclusion

Une configuration MikroTik L2TP VPN correctement mise en place donne à vos équipes distantes un accès natif sans alourdir les postes avec des logiciels tiers. Les protocoles modernes dominent l'actualité réseau, mais le chiffrement AES-256 IPsec fait de cette architecture une référence incontestée en environnement d'entreprise.

Des paramètres NAT-T corrects permettent d'éviter certains échecs de Phase 2 sur des chemins NATés, mais des incohérences de PSK, de propositions ou des problèmes de pare-feu peuvent tout de même bloquer la négociation. Gardez à l'esprit que L2TP et IPsec combinés ajoutent une surcharge d'encapsulation et réduisent votre MTU effectif. La perte de performance vient de l'emballage supplémentaire des paquets, et non d'une deuxième couche de chiffrement.

La documentation officielle de MikroTik sur IPsec confirme que l'accélération matérielle utilise un moteur de chiffrement intégré au CPU pour accélérer le traitement cryptographique ; sans cette accélération, toutes les opérations sont prises en charge par le CPU principal et le débit chute sensiblement.

Déployer votre architecture sur des routeurs équipés d'accélérateurs cryptographiques natifs évite les goulots d'étranglement du CPU et maintient le réseau à pleine capacité.