WireGuard en un clic

Si vous n'avez pas de connaissances techniques ou préférez ne pas gérer la configuration vous-même, nous proposons un service WireGuard VPN simple, en un seul clic.

- Connectez-vous au panneau de contrôle Cloudzy

- Sélectionnez « WireGuard » dans la liste des applications

- Créez un VPS à l'emplacement de votre choix avec le forfait qui vous convient. Une machine Ubuntu avec des spécifications de base sera suffisante.

Une fois votre VPS prêt,

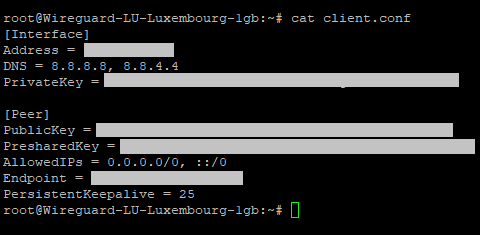

Étape 1 : Connectez-vous et exécutez la commande suivante pour afficher votre configuration :

cat client.conf

Vous verrez quelque chose comme ceci :

Étape 2 : Utilisez cette configuration pour créer un nouveau tunnel dans votre client WireGuard sur votre PC, et vous êtes prêt à profiter d'une connexion VPN sécurisée.

La technologie VPS est globalement efficace pour attribuer aux utilisateurs une nouvelle adresse IP en masquant leur adresse IP locale d'origine. Cependant, certains utilisateurs recherchent un niveau de sécurité et d'anonymat encore plus élevé en ligne, et ce pour de bonnes raisons. Il n'est plus un secret que la vie privée sur Internet s'érode de plus en plus. C'est pourquoi de nombreux utilisateurs ont commencé à combiner VPS et VPN. Certains utilisent des serveurs VPS comme serveurs VPN, tandis que d'autres utilisent le VPN on sur leur serveur VPS, c'est-à-dire qu'ils installent et font fonctionner leur VPS avec un VPN actif. WireGuard, aux côtés d'autres options populaires comme OpenVPN et Cisco est un choix très répandu, principalement parce qu'il est nativement configurable et adaptable au système d'exploitation utilisé, et peut même être utilisé pour des opérations de proxy inverse. Cela a donné naissance à des serveurs VPS que certains ont baptisés WireGuard VPS.

Dans cet article, nous allons nous familiariser avec le WireGuard VPN, ses avantages et ses fonctionnalités, ainsi qu'avec la procédure d'installation sur notre serveur VPS Ubuntu. Nous allons également explorer la fonctionnalité de proxy inverse de WireGuard VPN !

- WireGuard en un clic

- Qu'est-ce que WireGuard VPN ?

- Avantages de WireGuard VPN

- Configuration de WireGuard VPS (Ubuntu 🐧)

- Prérequis

- Étape 1 : Mettre à jour votre dépôt

- Étape 2 : Récupérer les fichiers WireGuard VPN

- Étape 3 : Obtenir les clés privée et publique

- Étape 4 : Configurer IPv4 et IPv6

- Étape 5 : Configurer la redirection de ports et le fichier /etc/ sysctl.conf

- Étape 6 : Ajuster le pare-feu (facultatif)

- Étape 7 : Configurer le serveur

- Proxy inverse WireGuard

- La meilleure façon de connecter VPS à un réseau domestique

- Conclusion

- Questions fréquemment posées

Qu'est-ce que WireGuard VPN ?

WireGuard VPN est un client et service VPN à part entière, qui fonctionne avant tout comme protocole de communication. Écrit à l'origine par Jason A. Donenfeld en 2015, il est depuis devenu un logiciel VPN open source. Malgré sa jeunesse, WireGuard VPN est reconnu pour sa flexibilité et la richesse de ses fonctionnalités. WireGuard est toujours en développement actif et s'enrichit régulièrement de nouvelles options. Wireguad transmet les données via le protocole UDP comme protocole VPN principal. L'une des promesses centrales de WireGuard VPN est d'offrir des performances supérieures à celles de protocoles concurrents reconnus, comme OpenVPN et IPsec.

WireGuard se distingue aussi par son interface minimaliste et sa simplicité d'utilisation, pensées avant tout pour l'utilisateur final. Configurer d'autres clients VPN peut vite devenir fastidieux, avec un trop grand nombre d'options et de boutons. WireGuard repose uniquement sur le protocole UDP : pas de choix superflus, et une installation straightforward. En somme, WireGuard vise clairement à devenir la solution VPN tout-en-un de référence, aussi bien pour les utilisateurs avancés que pour les débutants. Mais quels sont concrètement ses principaux atouts ?

Avantages de WireGuard VPN

WireGuard VPN présente plusieurs avantages distinctifs qui lui ont valu une popularité suffisante pour être adopté dans ce que beaucoup appellent le WireGuard VPS. Ces avantages comprennent, sans s'y limiter :

- Cryptographie avancée s'appuyant sur des protocoles tels que Poly1305, Curve25519, HKDF, le framework de protocole Noise, ChaCha20, BLAKE2 et SipHash24.

- Une sécurité fiable et facile à comprendre, configurable en quelques lignes de code.

- Implémentation de proxy inverse

- Une installation simple et une interface utilisateur intuitive

- Un développement open source qui vous permet de modifier le programme selon vos besoins ou d'y contribuer.

- Le chiffrement AED-256 avancé assure une protection complète des données.

- La configuration de roaming intégrée permet une allocation efficace des données par utilisateur final.

- Un programme léger, compatible avec tous les appareils

- Le protocole UDP offre des connexions VPN très rapides avec une latence minimale.

- Un nombre élevé de plateformes prises en charge, notamment Android, iOS, Linux, FreeBSD, NetBSD, OpenBSD, macOS, et les versions Windows à partir de la version 7.

À lire aussi : Comment installer un serveur PPTP VPN sur votre VPS

La grande configurabilité de WireGuard et la diversité des ressources qu'il prend en charge en font un choix idéal pour les utilisateurs de VPS qui changent fréquemment d'appareil ou de système d'exploitation. Passons maintenant à l'installation. Nous commençons avec Ubuntu comme représentant de Linux.

Configuration de WireGuard VPS (Ubuntu 🐧)

L'installation de Wireguard VPS sur un Ubuntu VPS ne diffère pas de celle sur un système local, à une exception près : vous devez d'abord vous connecter à votre compte VPS. Avant toute chose, assurez-vous d'être connecté avec le protocole que vous utilisez pour votre serveur VPS. En général, mais pas nécessairement, le protocole pour Ubuntu est SSH, et pour Windows, c'est RDP.

Prérequis

Vous aurez besoin d'un utilisateur non-root disposant des droits sudo pour exécuter les commandes d'installation de WireGuard sur VPS. Si vous souhaitez héberger un WireGuard VPN sur votre WireGuard VPS, il vous faudra également deux serveurs Ubuntu distincts avec des versions correspondant aux mêmes correctifs : l'un pour l'hébergement, l'autre en tant que client. Si vous ne souhaitez pas héberger, ignorez cette étape facultative - un simple compte avec accès sudo suffit.

Étape 1 : Mettre à jour votre dépôt

L'installation de tout programme sur Ubuntu commence par la mise à jour du dépôt et des paquets système. Entrez la commande suivante pour les mettre à jour :

$ sudo apt updateÉtape 2 : Récupérer les fichiers WireGuard VPN

Exécutez maintenant la commande suivante pour télécharger et installer WireGuard VPN :

$ sudo apt install wireguard -yAttendez que les fichiers soient téléchargés et installés.

Étape 3 : Obtenir les clés privée et publique

Vous aurez besoin de ces clés pour exécuter WireGuard VPN sur votre Ubuntu. Entrez la commande suivante pour obtenir la clé privée :

$ wg genkey | sudo tee /etc/wireguard/private.keyPuis la commande suivante pour obtenir la clé publique :

$ sudo cat /etc/wireguard/private.key | wg pubkey | sudo tee /etc/wireguard/public.keyÉtape 4 : Configurer IPv4 et IPv6

Nous devons maintenant définir une plage d'adresses IP pour votre serveur WireGuard VPS. J'utilise ici une plage d'adresses aléatoire, mais vous pouvez remplacer l'adresse dans la ligne de commande pour définir votre propre plage. Utilisez nano avec la commande suivante :

$ sudo nano /etc/wireguard/wg0.confAjoutez ensuite les lignes suivantes pour configurer la plage d'adresses IP :

[Interface]

PrivateKey = {servers_generated_private_key}

Address = 172.16.0.0/12

ListenPort = 51820

SaveConfig = trueDans l'invite, enregistrez le fichier obtenu.

Étape 5 : Configurer la redirection de ports et le fichier /etc/ sysctl.conf

Nous devons modifier une ligne dans le dossier mentionné précédemment afin d'établir la connexion par la suite. Entrez la première commande pour ouvrir le fichier /etc/sysctl.conf :

$ sudo nano /etc/sysctl.confAjoutez ensuite les lignes suivantes une par une pour activer le transfert :

net.ipv4.ip_forward=1

Puis cette ligne, si vous utilisez IPv6 :

net.ipv6.conf.all.forwarding=1

Ouvrez le terminal et entrez les commandes suivantes pour lire les valeurs de vos interfaces d'entrée et de sortie :

$ sudo sysctl -pnet.ipv4.ip.forward = 1

Et la suivante pour IPv6 :

net.ipv6.conf.all.forwarding = 1

Étape 6 : Ajuster le pare-feu (facultatif)

À cette étape, nous devons configurer le pare-feu, comme c'est nécessaire pour de nombreux programmes réseau installés sur Ubuntu. Commencez par identifier l'interface réseau publique de votre serveur avec cette commande :

$ ip route list defaultCherchez ensuite cette ligne dans la sortie :

default via XXX.XXX.XXX.XXX dev eth0 onlink

Eth0 désigne l'interface réseau publique. Vous devez l'ajouter à votre table IP. Ouvrez le fichier de configuration :

$ sudo nano /etc/wireguard/wg0.confAllez à la fin du fichier et ajoutez le bloc de texte suivant, par simple copier-coller :

PostUp = ufw route allow in on wg0 out on eth0

PostUp = iptables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PostUp = ip6tables -t nat -I POSTROUTING -o eth0 -j MASQUERADE

PreDown = ufw route delete allow in on wg0 out on eth0

PreDown = iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE

PreDown = ip6tables -t nat -D POSTROUTING -o eth0 -j MASQUERADESupprimez les lignes selon que vous utilisez IPv4 ou IPv6. Passons maintenant à l'essentiel : ouvrir une exception pour les ports UDP sur lesquels WireGuard s'exécute. Par défaut, ce port est le 51820. C'est donc ce port que nous devons ouvrir. Entrez la commande :

$ sudo ufw allow 51280/udpActivez et désactivez rapidement UFW pour appliquer les modifications :

$ sudo ufw disable

$ sudo ufw enableVérifiez maintenant les règles UFW avec la commande suivante :

$ sudo ufw statusLa sortie doit ressembler à ceci :

À Agir Depuis

— —— —-

51820/udp AUTORISER N'importe où

OpenSSH AUTORISÉ N'importe où

51820/udp (v6) AUTORISER N'importe où (v6)

OpenSSH (v6) ALLOW Anywhere (v6)

Étape 7 : Configurer le serveur

Le client WireGuard est maintenant installé et prêt à se connecter. Vous pouvez utiliser n'importe quel serveur que vous avez créé ou acheté pour vous y connecter. Si vous souhaitez créer votre propre serveur WireGuard VPS à utiliser comme VPN, suivez cette étape.

Nous allons utiliser une séquence de trois commandes pour y parvenir. La première commande active le démarrage automatique de WireGuard à chaque démarrage et redémarrage. La deuxième lance le service et la troisième le maintient actif. Entrez les commandes une par une :

$ sudo systemctl enable [email protected]

$ sudo systemctl start [email protected]

$ sudo systemctl status [email protected]Félicitations, le client et votre propre serveur sont maintenant opérationnels. Vous pouvez utiliser le client pour vous connecter à un autre serveur, ou démarrer le client WireGuard sur un autre système et vous connecter à votre propre hôte WireGuard VPS configuré comme VPN.

À lire également : Meilleur VPS pour VPN en 2022

Proxy inverse WireGuard

L'une des fonctionnalités les plus importantes de WireGuard VPS est sa capacité à être utilisé comme proxy inverse, en combinaison avec des outils tels que Nginx. Les proxies inverses sont utiles pour contourner la censure sur Internet. Ils facilitent également un flux de données plus efficace depuis certains programmes et applications vers l'hôte de destination. Voici un guide rapide pour utiliser WireGuard en proxy inverse avec Nginx.

Étape 1 : Installer Nginx

Entrez la commande suivante pour installer Nginx :

sudo apt update -y && sudo apt install -y nginxEntrez ensuite cette ligne pour maintenir le serveur web Nginx actif :

sudo systemctl start nginxÉtape 2 : Configurer Nginx

Ouvrez le fichier de configuration suivant avec les droits superutilisateur :

/etc/nginx/nginx.conf

Repérez maintenant la section qui contient «stream{» et ajoutez-y les lignes suivantes :

server {

listen 80 udp;

proxy_pass 127.0.0.1:51820;

}Quittez nano et exécutez la commande suivante pour tester le fichier de configuration Nginx :

sudo nginx -tCes lignes activent le port 80, nécessaire pour faire fonctionner un proxy inverse.

Étape 3 : Se connecter via HTTP sur le port 80

Il est maintenant temps de tout mettre en place et de connecter le proxy inverse, ce qui permettra à plusieurs appareils de se connecter au VPN via un réseau restreint avec de meilleures performances. Commencez par ouvrir le fichier de configuration du tunnel sur votre machine et remplacez le port HTTP actif 51820 par le port 80. Lancez ensuite WireGuard et connectez-le : cela créera un proxy inverse sur le réseau via le port 80. Félicitations !

La meilleure façon de connecter VPS à un réseau domestique

Les personnes qui voyagent fréquemment et ont besoin d'une IP statique de leur réseau professionnel ou personnel pour effectuer certaines tâches peuvent utiliser WireGuard VPN sur leur serveur VPS pour se connecter via le VPS à leurs réseaux domestiques et professionnels. Pour cela, un serveur VPS et un VPN installé sur ce serveur sont nécessaires. WireGuard intègre nativement cette fonctionnalité, ce qui en fait l'une des solutions les plus efficaces pour relier votre VPN à votre réseau domestique. Ce déploiement d'un VPS Ubuntu offre une expérience WireGuard VPN à la fois unique et satisfaisante.

Le choix qui s'impose

Le choix qui s'impose

La majorité des serveurs Linux tournent sous Ubuntu. Pourquoi pas vous ? Découvrez pourquoi Ubuntu fait l'unanimité et obtenez un VPS Ubuntu optimisé.

Obtenir votre VPS UbuntuConclusion

Si vous avez besoin d'un serveur VPS pour faire tourner votre WireGuard VPN, vous pouvez opter pour les serveurs Ubuntu Linux VPS premium de Cloudzy. Il intègre les dernières mises à jour et plus de 12 centres de données au choix. Il est parfaitement compatible avec différents services VPN, notamment WireGuard, et vous permettra de gérer des opérations telles que les proxys inverses ou de connecter le serveur VPS à votre réseau d'entreprise ou domestique. Les serveurs Ubuntu de Cloudzy offrent une sécurité à toute épreuve, une facturation flexible, plusieurs options de paiement, ainsi qu'une garantie de remboursement de 14 jours.

Questions fréquemment posées

OpenVPN vs WireGuard : lequel est le plus rapide ?

Le protocole UDP de Wireguard en fait l'un des services VPN les plus rapides au monde, surpassant même OpenVPN. Il présente cependant quelques inconvénients mineurs, rien de rédhibitoire.

WireGuard VPN est-il gratuit ?

Oui. Wireguard est gratuit et open source. Vous pouvez installer le client gratuitement et configurer votre propre serveur, ou en acheter un si vous souhaitez des ressources dédiées. Le client et les services restent gratuits.

Ai-je besoin du port forwarding pour WireGuard ?

Il peut être nécessaire d'ouvrir certains ports pour que WireGuard fonctionne sur Linux. Dans ce guide, nous avons utilisé le port 80 pour le proxy inverse et le port 51820 pour l'usage normal du VPN.