Les mots de passe restent la première ligne de défense entre les hackers et vos comptes, pourtant 81 % des violations de données sont liées à des identifiants faibles ou volés. Seulement un tiers des Américains utilisent un gestionnaire de mots de passe, laissant des millions de personnes exposées au vol d'identifiants et aux prises de contrôle de comptes. La vraie question est de savoir si vous pouvez confier votre coffre-fort à quelqu'un d'autre.

Ce guide vous montre comment héberger vous-même le gestionnaire de mots de passe Bitwarden sur votre propre VPS pour en garder le contrôle total. Vous apprendrez l'installation pas à pas pour Windows Server 2025 et Ubuntu 24.04 LTS, ainsi que les mesures de durcissement qui garantissent que seul vous pouvez accéder à votre coffre-fort.

Que allez-vous créer (et pourquoi un VPS) ?

Héberger Bitwarden soi-même signifie créer une infrastructure de gestion des mots de passe sur votre propre serveur. Cette configuration vous donne un contrôle total sur l'emplacement de vos identifiants, la façon dont ils sont sauvegardés et qui peut y accéder.

Pourquoi choisir un VPS pour Bitwarden ?

Un serveur privé virtuel offre le meilleur équilibre entre contrôle, performance et coût pour la gestion des mots de passe.

Souveraineté totale des données

Votre coffre-fort de mots de passe ne quitte jamais l'infrastructure que vous contrôlez. Contrairement aux services hébergés dans le cloud, vos données chiffrées résident sur des serveurs que vous choisissez, dans des emplacements que vous définissez.

Disponibilité permanente

Un VPS fonctionne en continu, rendant votre coffre-fort de mots de passe accessible de partout, à tout moment. Vous n'avez pas besoin de laisser des ordinateurs personnels allumés en permanence.

Ressources dédiées

Les offres VPS garantissent des ressources CPU, RAM et de stockage dédiées, non partagées avec les charges de travail d'autres utilisateurs. Les performances restent stables, quelles que soient les actions des autres clients.

Mise à l'échelle

Que vos besoins en gestion des mots de passe évoluent d'un usage personnel vers un déploiement en équipe ou en entreprise, les offres VPS peuvent s'adapter. Commencez modestement et montez en gamme selon vos besoins.

Économique

L'hébergement sur VPS coûte bien moins cher que l'entretien d'un serveur physique dédié. Vous bénéficiez d'un niveau d'isolation et de contrôle similaire, sans investissement initial.

Sécurité professionnelle

Les fournisseurs VPS sérieux proposent une protection DDoS, des sauvegardes régulières et une sécurité réseau de niveau professionnel. Mettre en place ces mesures de façon indépendante serait coûteux et chronophage.

Quels sont les prérequis pour l'auto-hébergement ?

Vous devez connaître les spécifications matérielles requises pour héberger Bitwarden soi-même. Cela vous aide à choisir la bonne offre VPS et à éviter les problèmes de performance par la suite.

Configuration matérielle requise pour Windows Server

Pour un déploiement réussi sur Windows Server 2025, les spécifications minimales suivantes sont nécessaires.

Processeur : x64, 1,4 GHz CPU minimum ; x64, dual-core 2 GHz recommandé

RAM : 6GB minimum; 8GB or more recommended for production use.

Stockage : 76GB minimum; 90GB recommended for production deployments.

Docker : Docker Desktop avec Engine 26.0+ (27.x recommandé) et Compose ; prise en charge Hyper-V (pas WSL2)

Windows Server 2025 nécessite la prise en charge de la virtualisation imbriquée. Les utilisateurs Azure doivent utiliser des machines virtuelles Standard D2s v3 avec le type de sécurité défini sur Standard, et non sur Trusted launch.

Configuration matérielle requise pour Linux

Les distributions Linux consomment moins de ressources. Voici ce qu'il vous faut pour héberger Bitwarden sur Ubuntu 24.04 LTS, Debian 12 ou Rocky Linux 9.

Processeur : x64, 1,4 GHz CPU minimum ; x64, dual-core 2 GHz recommandé

RAM : 2GB minimum; 4GB or more recommended for multiple users

Stockage : 12GB minimum; 25GB recommended for production

Docker : Docker Engine 26.0+ (27.x recommandé) et Docker Compose

Linux est le choix le plus efficace. Elle utilise environ un tiers de la RAM des déploiements Windows Server, pour des fonctionnalités identiques.

Comparaison des performances :

| Métrique | Linux (Ubuntu 24.04) | Serveur Windows 2025 |

| RAM minimale | 2GB | 6GB |

| Stockage minimal | 12GB | 76GB |

| Surcharge Docker | Plus faible | Plus élevée (Hyper-V) |

| Complexité des mises à jour | Simple | Modéré |

| Ressources communautaires | Complètes | Modéré |

| Temps de configuration initial | 15 à 30 minutes | 30 à 60 minutes |

Choisir votre fournisseur VPS

Pour héberger Bitwarden, vous avez besoin d'un VPS avec accès root complet, la prise en charge de Docker et une adresse IP publique stable. Un débit réseau élevé et une bonne fiabilité en termes de disponibilité sont également essentiels pour que votre coffre-fort de mots de passe se synchronise instantanément sur tous vos appareils.

Chez Cloudzy, nous fournissons l'infrastructure haute performance que cette charge de travail exige. Nos hébergement VPS Docker plans tournent sur des processeurs AMD Ryzen 9 (jusqu'à 5,7 GHz) avec un stockage NVMe. Cela offre la vitesse monothread nécessaire aux opérations sur bases de données chiffrées.

Nous garantissons jusqu'à 40 Gbps de connexion réseau et un SLA de disponibilité à 99,95 %, afin que votre coffre-fort soit toujours accessible. De plus, nous proposons des emplacements dans 12 villes à travers le monde, pour héberger vos données où vous le souhaitez.

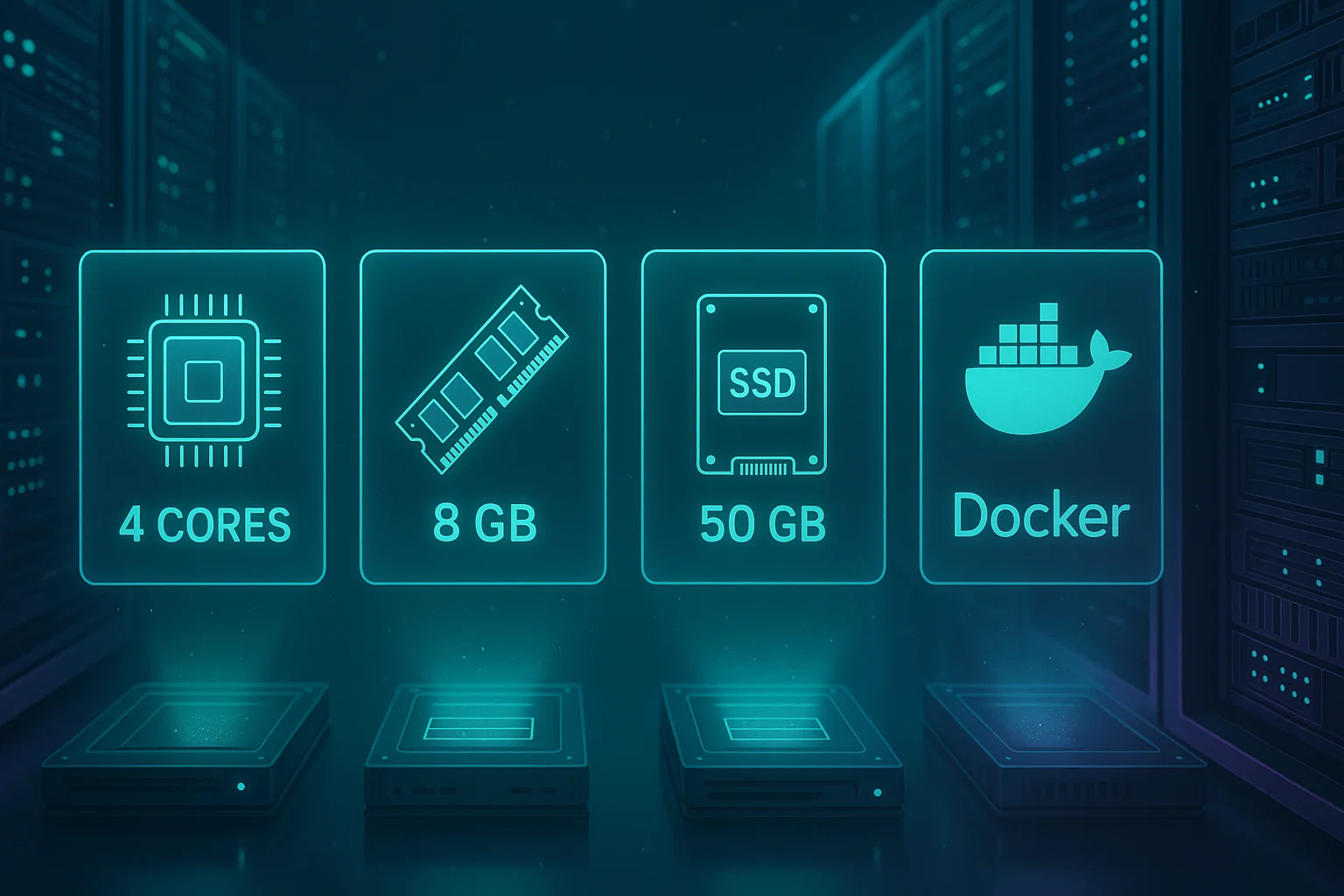

Configurations recommandées :

- Pour un usage personnel (moins de 10 utilisateurs) : 2 cœurs CPU, 4 Go de RAM, 25 Go de stockage NVMe.

- Pour les équipes (10 à 50 utilisateurs) : 4 cœurs CPU, 8 Go de RAM, 50 Go de stockage NVMe.

Que préparer avant l'installation ?

Avant de commencer l'installation, rassemblez ces éléments pour simplifier le processus.

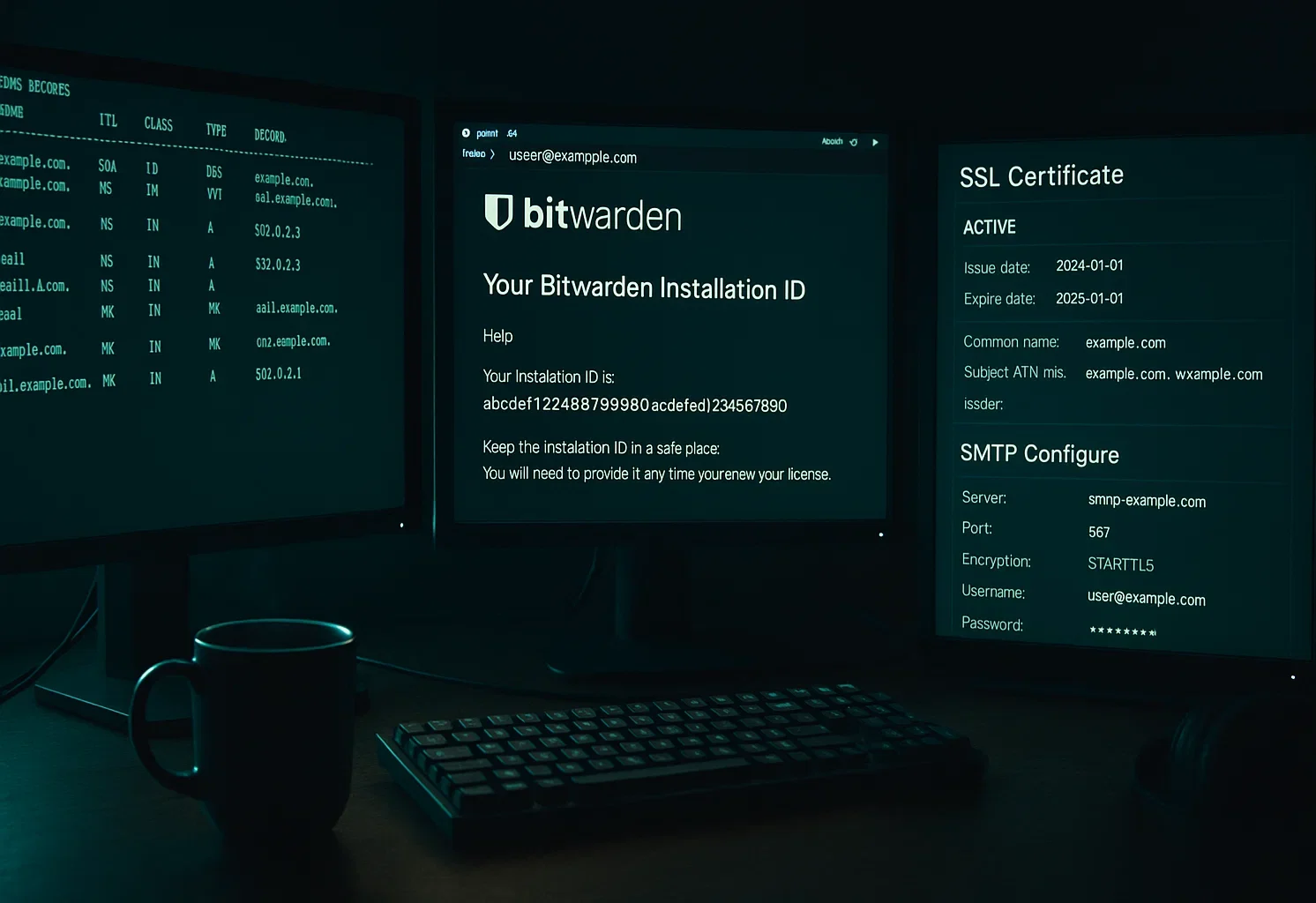

1. Nom de domaine et enregistrements DNS

Configurez un nom de domaine (par exemple vault.votredomaine.com) avec des enregistrements A DNS pointant vers votre adresse IP VPS. Bitwarden fonctionne mieux avec un nom de domaine. Utiliser uniquement une adresse IP limite vos options SSL et complique la gestion des certificats.

2. ID et clé d'installation Bitwarden

Rendez-vous sur le portail d'hébergement Bitwarden et fournissez une adresse e-mail valide. Vous recevrez votre ID d'installation et votre clé d'installation par e-mail. Conservez ces deux valeurs en lieu sûr, vous en aurez besoin lors de la configuration.

3. Identifiants d'accès VPS

Vérifiez que vous disposez des éléments suivants :

- Identifiants d'accès SSH pour les serveurs Linux

- Accès Bureau à distance (RDP) pour les serveurs Windows

- Permissions administrateur ou root

4. Plan de certificat SSL

Choisissez comment vous gérerez le chiffrement SSL/TLS :

- Génération automatique de certificat Let's Encrypt lors de l'installation

- Certificats SSL préobtenu auprès d'une autorité de certification

- Certificats auto-signés pour les environnements de test uniquement

5. Détails du serveur SMTP

Pour les invitations d'utilisateurs et la vérification des adresses e-mail, vous aurez besoin des identifiants du serveur SMTP :

- Nom d'hôte et port SMTP

- Nom d'utilisateur et mot de passe d'authentification

- Adresse e-mail de l'expéditeur

Sans configuration SMTP, vous ne pourrez pas inviter d'utilisateurs ni vérifier d'adresses e-mail. Le système restera toutefois fonctionnel pour le compte administrateur initial.

Comment installer sur Linux (Ubuntu/Debian/Rocky) ?

Ce guide utilise Ubuntu 24.04 LTS. Les étapes sont identiques sur Debian 12 et Rocky Linux 9, avec les ajustements nécessaires selon le gestionnaire de paquets. Suivez ces étapes pour héberger vous-même le gestionnaire de mots de passe Bitwarden sur l'une de ces distributions Linux.

Étape 1 : Configuration initiale du serveur

Connectez-vous à votre VPS Linux via SSH et mettez le système à jour :

sudo apt update && sudo apt upgrade -yVérifiez que les ports 80 (HTTP) et 443 (HTTPS) sont ouverts dans votre pare-feu. Avec UFW sur Ubuntu :

sudo ufw allow 80/tcp

sudo ufw allow 443/tcp

sudo ufw reloadÉtape 2 : Installer Docker Engine

Bitwarden s'exécute dans des conteneurs Docker. Docker Engine constitue la base de votre installation. Installez Docker Engine 26.0+ et le plugin Docker Compose V2 :

sudo apt install docker.io docker-compose-plugin -y

sudo systemctl enable --now docker

sudo systemctl status dockerLa activer –maintenant Cette commande démarre Docker immédiatement et le configure pour démarrer automatiquement après chaque redémarrage du serveur.

Vérifiez que l'installation s'est bien déroulée :

docker --version

docker compose version

Both commands should return version numbers. Docker Engine should be 26.0 or higher, Docker Compose should be 2.0 or higher.Étape 3 : Créer un utilisateur et un répertoire Bitwarden

Exécuter Bitwarden sous un utilisateur dédié sans privilèges root est une bonne pratique de sécurité. Cela limite les dommages potentiels en cas de compromission de l'application. Créez ce compte utilisateur dédié :

sudo adduser bitwardenDéfinissez un mot de passe fort lorsque vous y êtes invité. Ce mot de passe sécurise l'accès SSH si vous devez vous connecter directement en tant qu'utilisateur Bitwarden.

Créez un groupe Docker s'il n'existe pas encore (la plupart des systèmes en disposent déjà) :

sudo groupadd dockerAjoutez l'utilisateur Bitwarden au groupe Docker. Cela lui accorde les droits nécessaires pour exécuter des commandes Docker sans sudo :

sudo usermod -aG docker bitwardenCréez le répertoire d'installation de Bitwarden avec des permissions restreintes :

sudo mkdir /opt/bitwarden

sudo chmod -R 700 /opt/bitwarden

sudo chown -R bitwarden:bitwarden /opt/bitwardenLa 700 Cette permission signifie que seul l'utilisateur Bitwarden peut lire, écrire ou exécuter des fichiers dans ce répertoire. Cela protège votre base de mots de passe des autres utilisateurs du système.

Passez à l'utilisateur Bitwarden pour toutes les étapes d'installation suivantes :

sudo su - bitwarden

cd /opt/bitwardenÉtape 4 : Télécharger et exécuter le script d'installation

Téléchargez le script d'installation de Bitwarden :

curl -Lso bitwarden.sh "https://func.bitwarden.com/api/dl/?app=self-host&platform=linux" && chmod 700 bitwarden.shLancez l'installation :

./bitwarden.sh installÉtape 5 : Configurer les paramètres d'installation

Le programme d'installation vous demandera plusieurs valeurs :

Nom de domaine : Entrez votre enregistrement DNS configuré (vault.votredomaine.com)

Certificat SSL : Type Y si vous souhaitez que Let's Encrypt génère un certificat, ou N si vous en avez déjà un

ID d'installation : Entrez l'ID depuis https://bitwarden.com/host/

Clé d'installation : Entrez la clé depuis https://bitwarden.com/host/

Suivez les étapes restantes selon votre choix de certificat SSL. Le processus d'installation téléchargera les images Docker et configurera l'environnement.

Étape 6 : Configurer les paramètres de messagerie

Modifiez le fichier d'environnement :

nano ./bwdata/env/global.override.envRenseignez vos identifiants SMTP :

globalSettings__mail__smtp__host=smtp.yourprovider.com

globalSettings__mail__smtp__port=587

globalSettings__mail__smtp__ssl=false

globalSettings__mail__smtp__startTls=true

[email protected]

globalSettings__mail__smtp__password=yourpasswordEnregistrez le fichier (Ctrl+X, puis Y, puis Entrée).

Étape 7 : Démarrer Bitwarden

Lancez votre instance Bitwarden :

./bitwarden.sh startAu premier démarrage, toutes les images Docker sont téléchargées depuis GitHub Container Registry. Cela peut prendre plusieurs minutes. Vérifiez que tous les conteneurs sont en cours d'exécution :

docker psVous devriez voir plusieurs conteneurs Bitwarden affichés comme « Up ».

Accédez au domaine que vous avez configuré (https://vault.yourdomain.com) dans un navigateur web. Vous devriez voir la page de connexion au coffre-fort web Bitwarden. Créez votre compte principal pour commencer à utiliser votre gestionnaire de mots de passe.

Comment installer Bitwarden sur un serveur Windows (PowerShell) ?

Cette section couvre l'installation sur Windows Server 2025 avec PowerShell. La procédure est similaire à celle sous Linux, mais utilise des commandes propres à Windows pour héberger vous-même le gestionnaire de mots de passe Bitwarden sur votre VPS Windows.

Étape 1 : Configuration initiale de Windows

Connectez-vous à votre VPS Windows via le protocole Bureau à distance (RDP). RDP fournit l'interface graphique complète nécessaire à la configuration de Docker Desktop.

Vérifiez que le pare-feu Windows autorise le trafic sur les ports 80 et 443. Ouvrez PowerShell en tant qu'administrateur et exécutez :

New-NetFirewallRule -DisplayName "Allow HTTP" -Direction Inbound -Protocol TCP -LocalPort 80 -Action Allow

New-NetFirewallRule -DisplayName "Allow HTTPS" -Direction Inbound -Protocol TCP -LocalPort 443 -Action AllowÉtape 2 : Installer Docker Desktop

Docker Desktop ne prend pas officiellement en charge Windows Server. Vous pourriez rencontrer des problèmes de stabilité. Nous recommandons Linux pour une expérience plus fiable.

Téléchargez et installez Docker Desktop pour Windows depuis https://www.docker.com/products/docker-desktop/. Lors de l'installation, décochez « Use WSL2 instead of Hyper-V ». Bitwarden nécessite le mode Hyper-V pour fonctionner.

Après l'installation, ouvrez Docker Desktop et accédez à Settings → Resources. Définissez l'allocation RAM à 4 Go minimum. Cela alloue de la RAM de Windows à Docker.

Étape 3 : Créer un utilisateur et un répertoire Bitwarden

Ouvrez PowerShell en tant qu'administrateur et créez l'utilisateur Bitwarden :

$Password = Read-Host -AsSecureStringSaisissez un mot de passe sécurisé lorsqu'il vous est demandé. Créez ensuite le compte utilisateur :

New-LocalUser "Bitwarden" -Password $Password -Description "Bitwarden Local Admin"Ajoutez l'utilisateur Bitwarden au groupe docker-users :

Add-LocalGroupMember -Group "docker-users" -Member "Bitwarden"Créez le répertoire d'installation de Bitwarden :

mkdir C:\BitwardenDans Docker Desktop, accédez à Settings → Resources → File Sharing. Ajoutez C:\Bitwarden à la liste Resources. Cliquez sur Apply & Restart.

Étape 4 : Télécharger le script d'installation de Bitwarden

Accédez au répertoire Bitwarden :

cd C:\BitwardenTéléchargez le script d'installation :

Invoke-RestMethod -OutFile bitwarden.ps1 -Uri "https://func.bitwarden.com/api/dl/?app=self-host&platform=windows"Lancez l'installateur :

.\bitwarden.ps1 -installÉtape 5 : Configurer les paramètres d'installation

Les invites de l'installateur sont identiques à celles de l'installation Linux :

Nom de domaine : Saisissez le nom de domaine configuré dans DNS

Certificat SSL : Enter Y pour un certificat Let's Encrypt, ou N si vous fournissez le vôtre

ID d'installation : Depuis https://bitwarden.com/host/

Clé d'installation : Depuis https://bitwarden.com/host/

Renseignez les invites restantes selon le choix de configuration SSL.

Étape 6 : Configurer l'e-mail et démarrer

Modifier C:\Bitwarden\bwdata\env\global.override.env avec vos paramètres SMTP, puis redémarrez Bitwarden :

.\bitwarden.ps1 -restartAccédez à votre coffre Bitwarden via votre domaine configuré pour créer votre compte principal.

Comment vérifier et renforcer la sécurité rapidement ?

Une fois Bitwarden auto-hébergé, vérifiez que votre instance fonctionne correctement avant d'ajouter des utilisateurs ou d'importer des mots de passe.

Étapes de vérification

Vérification du certificat SSL : Ouvrez votre domaine Bitwarden dans un navigateur (https://vault.yourdomain.com). Vous devez voir l'écran de connexion au coffre-fort web Bitwarden, une icône de cadenas dans la barre d'adresse, et aucun avertissement « Non sécurisé ».

Si des avertissements de certificat s'affichent, consultez la section de configuration SSL.

Création du compte administrateur : Cliquez sur « Créer un compte » sur l'écran de connexion. Choisissez un mot de passe maître fort d'au moins 12 caractères, en combinant majuscules, minuscules, chiffres et symboles. Notez ce mot de passe et conservez-le en lieu sûr, hors ligne.

Bitwarden ne peut pas récupérer un mot de passe maître perdu.

Test de l'application cliente : Installez l'extension navigateur ou l'application mobile Bitwarden. Avant de vous connecter, appuyez sur l'icône de paramètres, changez « Server URL » pour votre domaine auto-hébergé, enregistrez, puis revenez à l'écran de connexion.

Entrez vos identifiants et vérifiez que vous pouvez ajouter une nouvelle entrée de mot de passe, la voir se synchroniser avec le coffre-fort web, et la retrouver depuis l'extension navigateur.

Santé des conteneurs Docker : Vérifiez que tous les conteneurs sont en cours d'exécution.

Linux :

cd /opt/bitwarden

docker psWindows :

cd C:\Bitwarden

docker psRésultat attendu : 5 à 7 conteneurs listés, tous affichant « Up » dans la colonne STATUS. Les noms de conteneurs incluent : bitwarden-web, bitwarden-api, bitwarden-identity, bitwarden-attachments, bitwarden-icons, bitwarden-mssql, bitwarden-nginx.

Si un conteneur affiche « Exited » ou est absent, consultez les logs : docker compose logs [nom-conteneur]

Liste de contrôle pour le durcissement de la sécurité

Activer l'authentification à deux facteurs : Configurez 2FA pour votre compte administrateur dès maintenant. Bitwarden prend en charge les applications d'authentification, l'e-mail et les clés matérielles comme second facteur de vérification.

Configurer les règles du pare-feu : Limitez SSH (port 22 sur Linux) ou RDP (port 3389 sur Windows) aux adresses IP connues. Envisagez d'utiliser fail2ban sur Linux pour bloquer les tentatives de force brute.

Configurer des sauvegardes régulières : Sauvegardez /opt/bitwarden/bwdata (Linux) ou C:\Bitwarden\bwdata (Windows) selon un calendrier défini. Ce répertoire contient votre base de données et vos paramètres. Stockez les sauvegardes hors serveur pour une vraie reprise après sinistre.

Renouvellement du certificat : Si vous utilisez Let's Encrypt, vérifiez que le renouvellement automatique est configuré. Testez-le avec la commande : ./bitwarden.sh renewcert sur Linux.

Désactiver l'inscription des utilisateurs : Une fois les comptes nécessaires créés, désactivez les nouvelles inscriptions pour éviter tout accès non autorisé. Modifiez global.override.env et ajoutez : globalSettings__disableUserRegistration=true puis redémarrez Bitwarden.

Configurer l'accès au portail d'administration : Autorisez des adresses e-mail spécifiques à accéder au portail d'administration système. Ajoutez [email protected] dans votre fichier de paramètres.

Consulter les journaux d'accès : Moniteur /opt/bitwarden/bwdata/logs (Linux) ou C:\Bitwarden\bwdata\logs (Windows) chaque semaine pour détecter toute activité suspecte.

Comment maintenir et mettre à jour Bitwarden en toute sécurité ?

Un suivi régulier maintient votre instance sécurisée et performante. Des bonnes pratiques de maintenance vous permettent d'héberger Bitwarden vous-même de façon fiable sur le long terme.

Procédure de mise à jour

Bitwarden publie des mises à jour incluant des correctifs de sécurité et de nouvelles fonctionnalités. Mettez à jour votre instance chaque mois ou dès qu'une mise à jour de sécurité est annoncée via les canaux officiels.

Processus de mise à jour Linux :

cd /opt/bitwarden

./bitwarden.sh updateself

./bitwarden.sh update

./bitwarden.sh startLa updateself met à jour le script d'installation lui-même, tandis que mettre à jour télécharge les nouvelles images Docker.

Processus de mise à jour Windows :

cd C:\Bitwarden

.\bitwarden.ps1 -updateself

.\bitwarden.ps1 -update

.\bitwarden.ps1 -startStratégie de sauvegarde

Votre répertoire bwdata contient tout : la base de données, les fichiers de configuration, les certificats SSL et les journaux. Les sauvegardes automatisées sont une étape de sécurité indispensable lorsque vous hébergez vous-même le gestionnaire de mots de passe Bitwarden.

Éléments à sauvegarder :

Base de données : Linux utilise bwdata/mssql/data (SQL Server), Windows utilise bwdata/mssql/data.

Configuration : La bwdata/env Le répertoire contient les variables d'environnement, les paramètres SMTP et les informations de configuration du domaine.

Certificats SSL : Situés dans bwdata/ssl si vous utilisez des certificats personnalisés plutôt que Let's Encrypt.

Script de sauvegarde automatisée (Linux) :

#!/bin/bash

# Save as /home/bitwarden/backup-bitwarden.sh

BACKUP_DIR="/home/bitwarden/backups"

DATE=$(date +%Y%m%d-%H%M%S)

# Create backup directory if it doesn't exist

mkdir -p $BACKUP_DIR

# Create compressed backup

cd /opt/bitwarden

tar -czf $BACKUP_DIR/bitwarden-backup-$DATE.tar.gz bwdata/

# Keep only last 30 days of backups

find $BACKUP_DIR -name "bitwarden-backup-*.tar.gz" -mtime +30 -delete

# Optional: Copy to remote storage

# rsync -az $BACKUP_DIR/ user@remoteserver:/backups/bitwarden/Rendez le script exécutable et ajoutez-le à crontab :

chmod +x /home/bitwarden/backup-bitwarden.sh

# Run daily at 2 AM

crontab -e

# Add this line:

0 2 * * * /home/bitwarden/backup-bitwarden.shSauvegarde Windows (PowerShell) :

# Run as scheduled task

$Date = Get-Date -Format "yyyyMMdd-HHmmss"

$BackupPath = "C:\Backups\Bitwarden"

New-Item -ItemType Directory -Force -Path $BackupPath

Compress-Archive -Path "C:\Bitwarden\bwdata" -DestinationPath "$BackupPath\bitwarden-backup-$Date.zip"

# Clean old backups (older than 30 days)

Get-ChildItem -Path $BackupPath -Filter "*.zip" |

Where-Object {$_.LastWriteTime -lt (Get-Date).AddDays(-30)} |

Remove-ItemStockez les sauvegardes hors du serveur via rsync, un stockage cloud chiffré ou un VPS de sauvegarde dédié. Les sauvegardes sur le même serveur ne protègent pas contre les pannes matérielles. Pour le transfert sécurisé de fichiers vers des emplacements distants, privilégiez des protocoles chiffrés comme SFTP ou FTPS.

?

Mettez en place une surveillance de base pour détecter les problèmes avant qu'ils n'affectent vos utilisateurs :

État des conteneurs : Vérifiez que tous les conteneurs Docker restent actifs tout au long de la journée.

Espace disque : Surveillez l'espace disponible dans le répertoire bwdata pour éviter la corruption de la base de données en cas de disque plein.

Expiration du certificat SSL : Vérifiez que les certificats se renouvellent comme prévu et qu'ils n'ont pas expiré de façon inattendue.

Analyse des journaux : Consultez les journaux d'erreurs chaque semaine pour détecter toute activité inhabituelle ou tentative d'authentification échouée.

Tests de récupération

Testez votre procédure de restauration à partir des sauvegardes chaque trimestre pour pouvoir récupérer vos données en cas de perte :

- Arrêter Bitwarden

- Renommer le répertoire bwdata actuel

- Restaurer depuis la sauvegarde

- Démarrer Bitwarden et vérifier son bon fonctionnement

- Si la restauration réussit, supprimer l'ancien répertoire

Linux ou Windows : lequel choisir ?

Les deux plateformes permettent d'héberger Bitwarden en auto-hébergement. Chacune a ses avantages et ses compromis.

Avantages de Linux

Efficacité des ressources : Linux requiert environ 2 GB RAM au minimum, contre 4 GB pour Windows. Cela se traduit par des coûts d'hébergement moins élevés d'un mois à l'autre.

Moins de surcharge opérationnelle : Linux consacre davantage de ressources à l'exécution de Bitwarden plutôt qu'au système d'exploitation lui-même.

Mises à jour simplifiées : Les gestionnaires de paquets facilitent les mises à jour système. L'intégration de Docker est native et directe, sans couche supplémentaire.

Assistance communautaire : La communauté de l'auto-hébergement utilise majoritairement Linux. Vous trouverez davantage de guides et de ressources de dépannage en ligne.

Coût : La plupart des distributions Linux sont gratuites, ce qui élimine les coûts de licence du système d'exploitation.

Avantages de Windows Server

Familiarité : Les administrateurs système qui connaissent Windows Server peuvent réutiliser leurs compétences existantes immédiatement.

Intégration : Une meilleure intégration avec l'infrastructure Windows existante et les environnements Active Directory.

Outils de gestion : Les outils de gestion de Windows Server peuvent être préférés dans les environnements fortement orientés Windows.

Support : Des options de support commercial auprès de Microsoft pour le dépannage et l'assistance.

Comparaison des performances

| Métrique | Linux (Ubuntu 24.04) | Serveur Windows 2025 |

| RAM minimale | 2GB | 6GB |

| Stockage minimal | 12GB | 76GB |

| Surcharge Docker | Plus faible | Plus élevée (Hyper-V) |

| Complexité des mises à jour | Simple | Modéré |

| Ressources communautaires | Complètes | Modéré |

| Temps de configuration initial | 15 à 30 minutes | 30 à 60 minutes |

Recommandation

Optez pour Linux sauf si vous avez des exigences spécifiques à Windows Server. Ubuntu 24.04 LTS offre le meilleur équilibre entre stabilité, efficacité des ressources et support communautaire. La période de support de cinq ans correspond bien aux cycles de vie typiques des déploiements VPS.

Dépannage (réponses rapides)

Bitwarden ne démarre pas : Si les conteneurs échouent ou que le coffre-fort est inaccessible, vérifiez d'abord l'état du service Docker. Sous Linux, exécutez sudo systemctl status docker. Sous Windows, vérifiez que Docker Desktop est actif. Consultez les journaux d'erreurs avec journaux docker compose pour repérer les conflits de ports ou les problèmes de permissions empêchant le démarrage.

Domaine inaccessible : Si vous obtenez des erreurs de délai de connexion, vérifiez que vos enregistrements A DNS pointent vers l'IP du VPS. Assurez-vous que votre pare-feu autorise les ports 80 et 443. Exécutez docker ps pour confirmer que tous les conteneurs affichent « Up ». Si certains indiquent « Exited », consultez les journaux de ce conteneur spécifique.

Problèmes d'envoi d'e-mails : Si les utilisateurs ne reçoivent pas les invitations, vérifiez les paramètres SMTP dans bwdata/env/global.override.env. La plupart des fournisseurs nécessitent le port 587 avec StartTLS. Testez SMTP indépendamment pour écarter tout problème d'identifiants, ou consultez identity.txt les journaux pour les erreurs de rejet côté serveur.

Erreurs de certificat SSL : Les avertissements du navigateur signalent généralement un échec de validation Let's Encrypt. Vérifiez que le port 80 est ouvert sur l'internet public. Pour renouveler un certificat expiré, forcez le renouvellement avec ./bitwarden.sh renewcert (Linux) ou .\bitwarden.ps1 -renewcert (Windows).

Utilisation mémoire élevée : Si le VPS ralentit, utilisez statistiques Docker pour identifier les conteneurs gourmands en ressources. Redémarrer Bitwarden peut temporairement résoudre les fuites mémoire. Cela dit, des problèmes persistants nécessitent souvent de passer à un plan avec 4 Go+ de RAM.

Une mise à jour casse l'installation : Sauvegardez toujours votre répertoire bwdata avant de mettre à jour. Si une mise à jour échoue, restaurez ce répertoire et revenez à la version précédente. Consultez les notes de version officielles pour repérer les changements incompatibles avant de retenter la mise à jour.

Consultez les notes de version sur https://github.com/bitwarden/server/releases pour identifier les changements incompatibles avant de mettre à jour.

Alternative : Vaultwarden pour les déploiements légers

Pour les utilisateurs qui cherchent une option moins gourmande en ressources, Vaultwarden est une alternative sérieuse. Vaultwarden est un serveur non officiel compatible Bitwarden, écrit en Rust, qui consomme beaucoup moins de ressources.

Avantages de Vaultwarden

Ressources minimales requises : Vaultwarden fonctionne parfaitement avec seulement 512 Mo de RAM, ce qui le rend adapté aux appareils peu puissants comme le Raspberry Pi.

Compatible avec les clients Bitwarden : Vous utilisez les mêmes applications officielles Bitwarden, extensions et clients mobiles. Pointez-les simplement vers l'URL URL de votre serveur Vaultwarden.

Fonctionnalités premium incluses : Vaultwarden propose des fonctionnalités premium comme la génération TOTP et les pièces jointes, sans avoir besoin d'une licence Bitwarden payante.

Déploiement rapide : L'installation se termine généralement en moins de 10 minutes sur les systèmes Linux, sans étapes de configuration complexes.

Quand choisir Vaultwarden

Vaultwarden convient particulièrement pour :

- Un usage personnel ou en petite équipe (moins de 10 utilisateurs)

- Les plans VPS aux ressources limitées avec peu de RAM

- Les utilisateurs à l'aise avec des logiciels soutenus par la communauté

- Les environnements qui privilégient l'efficacité des ressources au détriment du support commercial

Quand choisir Bitwarden officiel

Restez sur Bitwarden officiel pour :

- Les déploiements en entreprise nécessitant des contrats de support commercial

- Les organisations soumises à des audits de sécurité et des certifications officiels

- Les déploiements dépassant 50 utilisateurs avec une utilisation simultanée intensive

- Les environnements nécessitant des garanties de support pour les intégrations tierces

Les deux options offrent une gestion de mots de passe fiable. Le choix dépend de vos contraintes de ressources, de vos exigences en matière de support et de votre échelle.

Conclusion

Héberger Bitwarden soi-même vous apporte une sécurité et une souveraineté des données de niveau professionnel en moins d'une heure. Avec un coût moyen des violations de données en 2025 de 4,44 millions de dollars, maîtriser vos identifiants réduit les risques tout en conservant le confort d'un gestionnaire de mots de passe moderne.

Pour sécuriser votre instance, activez immédiatement l'authentification à deux facteurs et configurez des sauvegardes automatiques hors serveur. N'oubliez pas que votre mot de passe maître est irrécupérable par conception : conservez-le physiquement hors ligne plutôt que sous forme numérique.

Enfin, assurez la pérennité de votre installation en vous abonnant aux mises à jour de sécurité et en testant la restauration de vos sauvegardes chaque trimestre. Ces bonnes pratiques de maintenance simples gardent votre coffre-fort accessible et protégé contre toute perte de données.