Déployez vite, ne payez que ce que vous consommez, déléguez les mises à jour de sécurité : l'argument reste convaincant. Mais l'enthousiasme du début s'efface dès que les factures de stockage s'emballent ou qu'une politique S3 mal configurée expose un bucket ouvert à tous. D'expérience, je vois les mêmes défis majeurs du cloud revenir sur toutes les architectures et dans tous les secteurs. En les identifiant tôt, on évite la plupart des problèmes et on garde l'équipe concentrée sur la livraison de fonctionnalités plutôt que sur la gestion de crises.

Pourquoi ces problèmes persistent-ils malgré tout ?

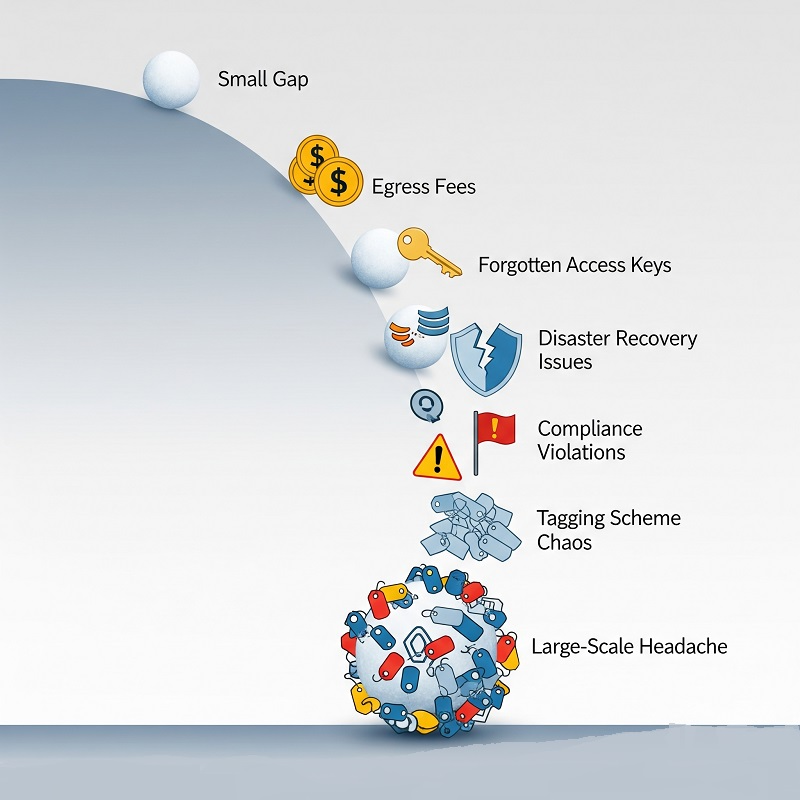

Les pannes cloud viennent rarement d'un seul bug catastrophique. Elles résultent d'une accumulation de petites lacunes réparties entre l'architecture, les processus et les équipes. Avant d'entrer dans le détail de chaque catégorie, voici quelques symptômes révélateurs d'un problème plus profond :

- Une hausse soudaine des frais de sortie de données efface deux mois de marge.

- Une clé d'accès oubliée alimente une nuit de cryptominage non autorisé.

- Une panne régionale met à l'épreuve un plan de reprise d'activité que personne n'a testé.

- Un audit de conformité signale des données sensibles non étiquetées stockées dans un object storage.

- Dix équipes adoptent dix schémas de tags différents, et les rapports de refacturation deviennent illisibles.

Chaque symptôme renvoie à un ou plusieurs risques fondamentaux. Gardez cette cartographie en tête : elle guide chaque étape d'atténuation qui suit.

Risques du cloud computing

Les études sectorielles pointent régulièrement vers sept grandes catégories de risques qui concentrent la majorité des incidents. Ces catégories se recoupent, mais ensemble elles couvrent les principaux défis du cloud computing que les équipes rencontrent au quotidien, des dépassements de coûts à l'exfiltration de données :

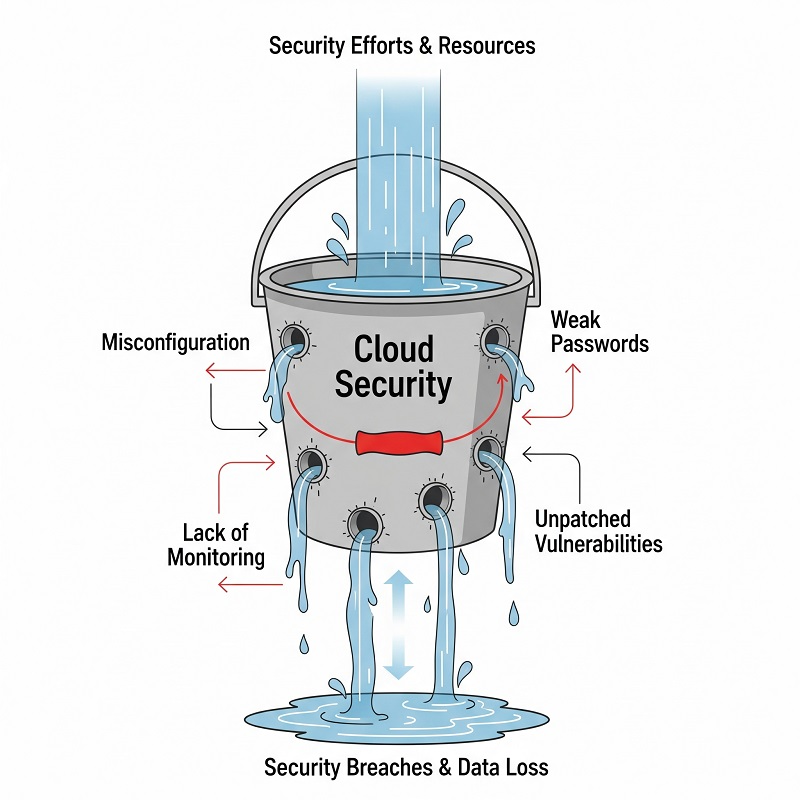

Mauvaise configuration et privilèges excessifs

Même les ingénieurs expérimentés font de fausses manœuvres dans une console de temps en temps. Un groupe de sécurité trop permissif ou un bucket de stockage public transforme un outil interne en point de vulnérabilité exposé sur internet.

Erreurs courantes

- Caractère générique 0.0.0.0/0 sur les ports d'administration.

- Rôles IAM accordant un accès complet bien après la fin d'une migration.

Fuites et violations de données

Une fois que les mauvaises configurations ouvrent la porte, les données s'échappent. Les violations de données sont un problème récurrent en matière de sécurité cloud. Elles partent rarement de failles zero-day sophistiquées : elles transitent par des endpoints exposés ou des identifiants obsolètes.

Menaces internes et administrateurs fantômes

Tous les risques ne viennent pas de l'extérieur. Des prestataires qui conservent leurs accès après leur mission, ou des employés qui démarrent des services non autorisés, créent des angles morts que la surveillance standard ne détecte pas.

APIs non sécurisées et risques liés à la chaîne d'approvisionnement

Toute application cloud-native s'appuie sur des SDK et des APIs tiers. Des limites de débit manquantes ou des bibliothèques non mises à jour ouvrent la porte aux abus, transformant une fonctionnalité anodine en surface d'attaque.

Visibilité limitée et lacunes de surveillance

Quand les logs sont dans un compte et les alertes dans un autre, les incidents s'éternisent pendant que les équipes cherchent à reconstituer le contexte. Ces angles morts masquent aussi bien les dérives de performance que les intrusions en cours.

Les problèmes de sécurité qui empêchent les équipes de dormir

Les principes exposés dans notre article sur qu'est-ce que la sécurité cloud constituent une base solide, mais des attaquants déterminés passent quand même entre les mailles si les entreprises n'automatisent pas la revue des logs, MFA, et la conception au moindre privilège. Sans ces garde-fous, les principaux problèmes de sécurité du cloud computing passent de théoriques à urgents. Les Outils de sécurité cloud aident à réduire le temps de détection, mais seulement quand les équipes les intègrent dans leur flux de travail quotidien.

Points clés à retenir :

- Recensez tous les endpoints exposés à l'extérieur et analysez-les chaque semaine pour détecter toute exposition non intentionnelle.

- Faites pivoter les clés automatiquement ; traitez les identifiants à longue durée de vie comme une dette technique.

- Envoyez les journaux d'audit vers un SIEM centralisé, puis configurez des alertes sur les anomalies plutôt que sur les erreurs brutes.

Surprises opérationnelles et financières

La haute disponibilité semble simple jusqu'au moment où un cluster de base de données multi-AZ commence à doubler votre facture. Parmi les principaux défis du cloud computing qui se cachent en pleine vue, la dérive des coûts arrive en tête de liste. Les tickets de support s'accumulent dès qu'une famille d'instances est dépréciée ou que des limites de capacité bloquent les événements de montée en charge.

Les équipes qui ont besoin d'un contrôle fin migrent parfois leurs services sensibles à la latence vers un VPS Cloud plus léger. En épinglant les charges de travail sur des vCPUs garantis, elles évitent les effets de voisinage bruyant tout en conservant une flexibilité de fournisseur.

Problèmes cloud courants côté opérations

- Des limites sous-provisionnées bloquant les pics de trafic soudains.

- La dépendance fournisseur ralentit et renchérit les modifications du plan de données.

- Frais de transfert inter-régions imprévus lors des tests de basculement.

Gouvernance et pièges de conformité

Les auditeurs parlent leur propre langue, et le cloud y ajoute son propre jargon. Quand les politiques de balisage, de rétention et de chiffrement dérivent, les constats se multiplient rapidement. Le tableau ci-dessous met en évidence quatre lacunes fréquentes que je rencontre lors des audits de préparation :

| Écart de conformité | Déclencheur typique | Probabilité | Impact métier |

| Données personnelles non classifiées stockées dans un stockage objet | Inventaire des données manquant | Moyen | Amendes, atteinte à la réputation |

| Pas de MFA sur les comptes privilégiés | Rapidité au détriment du processus | Élevée | Prise de contrôle de compte |

| Plan de reprise après sinistre jamais testé | Pression sur les ressources | Moyen | Interruptions prolongées |

| Fonctionnalités propriétaires profondément ancrées | Commodité au moment du développement | Faible | Sortie coûteuse, migration ralentie |

Chaque ligne renvoie à l'un des défis cloud évoqués plus haut. La visibilité, le principe de moindre privilège et les tests reproductibles forment le socle de tout cycle d'audit réussi.

S'attaquer aux points de friction

Il n'existe pas de solution miracle, mais une approche en couches réduit rapidement les risques. Je regroupe les tactiques en trois catégories :

- Consolider les fondations

- Appliquez une base commune à chaque compte via l'infrastructure-as-code ; les alertes de dérive détectent les modifications discrètes.

- Appliquez MFA au niveau du fournisseur d'identité, pas application par application.

- Automatiser la détection et la réponse

- Centralisez les journaux, puis agrégez-les avec des tags de ressources pour que les alertes indiquent ce qui a planté, et pas seulement où cela s'est produit.

- Démarrez des copies sandbox chaque semaine pour tester les correctifs avant qu'ils atteignent la production.

- Anticiper l'inévitable

- Organisez des exercices de simulation : coupez un service et observez les tableaux de bord réagir ; les leçons apprises ainsi restent mieux gravées qu'une présentation.

- Gardez une image propre et portable en réserve ; l'option Acheter un serveur cloud permet de basculer en un clic quand une région tombe.

Adoptez d'abord les éléments adaptés à votre stack, puis élargissez la couverture. Les petites victoires, comme le balisage automatique ou la rotation quotidienne des clés, s'accumulent avec le temps.

Conclusion

L'adoption du cloud suit une courbe ascendante : ignorer ses points de friction n'est pas une option. En cartographiant votre environnement par rapport aux principaux défis du cloud computing décrits ici, vous repérez les failles tôt, gardez les dépenses prévisibles et permettez aux développeurs de livrer des fonctionnalités en toute confiance. Le chemin ne s'arrête jamais vraiment, mais avec une vision claire, de bons outils et une habitude de revue régulière, le cloud reste un accélérateur plutôt qu'une source d'alertes nocturnes.

Rapidité, cohérence et sécurité sans compromis : tout cela est intégré d'office dans portefeuille VPS Cloud. Chaque instance repose sur du stockage NVMe, des CPU haute fréquence et des routes Tier-1 redondantes, ce qui permet aux charges de travail de démarrer rapidement et de rester réactives même lors de pics de trafic. Des pare-feu de niveau professionnel, une isolation des locataires et des correctifs continus sécurisent l'ensemble de la pile sans rien ralentir. Si vous cherchez à acheter un Serveur Cloud qui coche toutes les cases en matière de sécurité et de fiabilité, ne cherchez pas plus loin !